Abhängigkeits-Pinning-Strategie für stabile, reproduzierbare Deploys

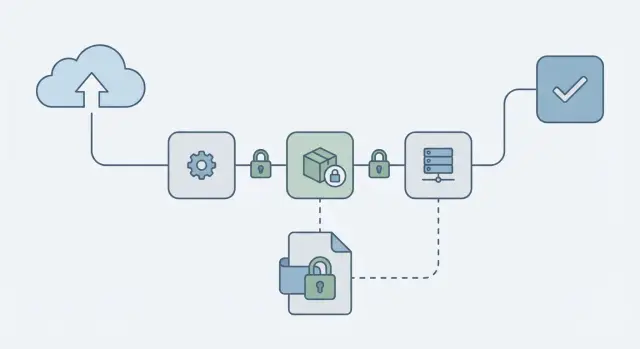

Nutzen Sie eine Abhängigkeits-Pinning-Strategie, um überraschende Updates zu vermeiden, transitive Pakete zu kontrollieren und reproduzierbare Builds in Entwicklung, CI und Produktion zu liefern.

Warum Deploys brechen, wenn Abhängigkeiten „floaten"

Wenn Ihre Abhängigkeiten frei laufen dürfen, kann ein Deploy sich ändern, auch wenn Ihr Code unverändert bleibt. Das passiert, wenn Ihre Manifestdatei lockere Versionsregeln wie ^1.2.0, ~1.2.0 oder latest verwendet. Die nächste Installation kann eine neuere Version holen, die noch in die Regel passt — und plötzlich läuft Ihre App auf anderem Code als gestern.

Es sind nicht nur die Pakete, die Sie direkt ausgewählt haben. Die meisten Projekte nutzen transitive Abhängigkeiten (die Abhängigkeiten Ihrer Abhängigkeiten). Ein kleines Update tief in diesem Baum kann Verhalten ändern, eine neue Peer-Anforderung hinzufügen oder einen kritischen Bug einschleppen. Ohne feste Versionen wissen Sie oft erst, was sich geändert hat, wenn etwas fehlschlägt.

So driftet Development, CI und Produktion auseinander:

- Ein Entwickler installiert heute und bekommt Versionen A, B, C.

- CI läuft morgen und bekommt Versionen A, B, D.

- Produktion baut nächste Woche neu und bekommt Versionen A, E, D.

Ein reproduzierbarer Build bedeutet: Sie können das Projekt erneut installieren, auf einer anderen Maschine, und dieselben Abhängigkeitsversionen und dasselbe Verhalten erwarten. Sie können einen älteren Commit neu bauen und darauf vertrauen, dass er sich gleich verhält.

Wenn Versionen wechseln, sehen Teams normalerweise die gleichen Fehlerbilder: flakende Tests, die nur in CI fehlschlagen, plötzliche Laufzeitfehler nach einem „no-code“-Deploy, Builds, die scheitern weil eine Abhängigkeit ihre Tooling-Anforderungen geändert hat, neue Sicherheitswarnungen durch frisch gezogene Pakete oder Verhalten, das auf manchen Maschinen auftaucht und auf anderen verschwindet.

Eine solide Pinning-Strategie macht Deploys wieder langweilig: Verhalten ändert sich nur, wenn Sie Abhängigkeiten bewusst aktualisieren, nicht wenn sich das Ökosystem unter Ihnen verändert.

Wichtige Begriffe: direkt, transitiv, Lockfiles, Semver

Eine stabile Abhängigkeits-Policy ist einfacher zu treffen, wenn ein paar Begriffe klar sind.

Direkte Abhängigkeiten sind die Pakete, die Sie bewusst in Ihrem Manifest auflisten (z. B. package.json, requirements.txt oder pyproject). Transitive Abhängigkeiten sind die Pakete, die Ihre Abhängigkeiten wiederum einbinden. Stellen Sie sich vor, Sie bestellen ein Sandwich: Sie wählen das Sandwich (direkt), aber der Laden wählt den Brotzulieferer und die Mayo-Marke (transitiv). Ändert der Laden den Zulieferer, ändert sich Ihr Sandwich, obwohl Sie dasselbe bestellt haben.

Ein Lockfile hält die exakt installierten Versionen fest, inklusive transitativer Pakete, zu einem bestimmten Zeitpunkt. Es hilft Kollegen und CI, denselben Satz erneut zu installieren. Es ist kein Zauber: Wenn das Lockfile ignoriert, ständig neu erzeugt oder auf einer anderen Plattform anders aufgelöst wird (häufig wegen nativer Module), können Installationen trotzdem driften.

Semver (semantic versioning) ist das übliche x.y.z-Format:

- Patch (x.y.Z): kleine Fehlerbehebungen, meist sicher

- Minor (x.Y.z): neue Features, sollen abwärtskompatibel sein

- Major (X.y.z): Breaking Changes sind erlaubt

Ein Versionsbereich ist jede Regel, die Bewegung erlaubt, wie ^1.4.2, ~1.4.2, >=1.4 <2 oder 1.x. Bereiche können bei einer frischen Installation stillschweigend neuere Versionen wählen, besonders durch transitive Updates. Genau dort beginnen Überraschungen.

Wählen Sie eine Pinning-Policy, die zu Ihrem Team passt

Das Ziel ist einfach: frische Installs und CI-Builds sollten heute wie nächste Woche gleich arbeiten. Wie streng Sie sein sollten, hängt davon ab, was Sie ausliefern, wie oft Sie ausliefern und wie viel Veränderung Ihr Team sicher verkraften kann.

Für die meisten Apps (Web, Mobile, Backend) sind strikte Pins die sicherste Voreinstellung. Apps brauchen Stabilität mehr als „kompatibel mit vielen Versionen“ zu sein. Bricht ein Patch-Release, sehen die Nutzer trotzdem Ausfallzeiten. Enges Pinning macht Bugs außerdem einfacher reproduzierbar, weil alle denselben Code ausführen.

Libraries sind anders. Wenn Sie ein Paket veröffentlichen, das andere installieren, möchten Sie oft einen weiteren Semver-Bereich erlauben, um kompatibel mit Nutzern zu bleiben. Trotzdem sollten Sie in der Entwicklung ein Lockfile verwenden, damit Ihre Tests auf bekannten Versionen laufen und Sie Bereiche bewusst erweitern oder einschränken können.

Semver hilft, ist aber keine Garantie. Minor-Updates können riskant sein, wenn Maintainer breaking Verhalten hinter einem Minor-Bump verbergen, Tooling Standardkonfigurationen oder Build-Outputs ändern oder eine transitive Abhängigkeit sich verschiebt, obwohl Ihre direkten Abhängigkeiten gleich bleiben.

Teamgröße und Release-Frequenz spielen auch eine Rolle. Ein kleines Team mit wöchentlichen Releases bevorzugt vielleicht strikte Pins plus geplante Updates. Ein größeres Team mit täglichen Releases erlaubt möglicherweise Patch-Updates (aber weiterhin im CI gesperrt), wenn es gute Tests und schnelle Rollbacks hat.

Legen Sie Ihre Regeln fest: was pinnen und wo

Beginnen Sie mit einer Entscheidung: Welche Datei ist die Quelle der Wahrheit für Versionen. Die meisten Teams nutzen eine Kombination: das Manifest beschreibt die Absicht, und das Lockfile garantiert die exakte Installation.

Nutzen Sie das Manifest (package.json, requirements.txt, Gemfile usw.), um zu beschreiben, was Ihre App braucht. Nutzen Sie das Lockfile (package-lock.json, yarn.lock, pnpm-lock.yaml, Pipfile.lock, Gemfile.lock usw.), um die exakt installierten Versionen zu dokumentieren.

Wenn Sie das Manifest zu locker lassen und das Lockfile als optional behandeln, können frische Installs anderen Code holen als letzte Woche. So wird aus „nichts hat sich geändert“ schnell ein kaputtes Deploy.

Einfache Regeln, die Überraschungen verhindern

Halten Sie die Policy klein und wenden Sie sie überall an:

- Pinnen Sie direkte Abhängigkeiten eng (exakt oder nur Patch), besonders bei Auth, Datenbank, Zahlungen oder Build-Tooling.

- Erlauben Sie weitere Bereiche nur dort, wo Sie plötzliche Verhaltensänderungen tolerieren können.

- Committen Sie Lockfiles und behandeln Sie sie als erforderlich, nicht als „generierte Dateien“.

- Verwenden Sie pro Repo einen Paketmanager und genau ein Lockfile.

- Entscheiden Sie, wie Sie Overrides/Resolutions für dringende transitive Fixes handhaben.

Standardisieren Sie Install-Kommandos, damit alle das Lockfile respektieren. Beispielhafte Befehle für CI und lokal:

# Examples (use the one that matches your stack)

npm ci

pnpm install --frozen-lockfile

yarn install --frozen-lockfile

Dokumentieren Sie die Policy im Repo (README oder CONTRIBUTING). Das ist besonders wichtig, wenn ein Projekt den Besitzer wechselt und Leute raten, welche Install-Schritte korrekt sind.

Schritt für Schritt: Installationen reproduzierbar machen

Eine Policy funktioniert nur, wenn jede Installation dieselben Regeln befolgt. Das Ziel ist klar: eine frische Installation heute sollte morgen denselben Abhängigkeitsbaum erzeugen, auf dem Laptop und in CI.

1) Lockfile aus einem sauberen Zustand neu erzeugen

Starten Sie sauber, damit Sie keinen versteckten Zustand mitnehmen.

- Löschen Sie Install-Artefakte (z. B.

node_modules) und das Lockfile. - Installieren Sie einmal neu und lassen Sie den Paketmanager ein frisches Lockfile erzeugen.

- Starten Sie die App und die Tests, um zu bestätigen, dass der neue Baum noch funktioniert.

Wenn Sie mehrere Apps verwalten, machen Sie das Repo für Repo. Große, alles-auf-einmal-Änderungen sind schwerer zu reviewen.

2) Behandeln Sie das Lockfile als erforderlich, nicht optional

Committen Sie das Lockfile und reviewen Sie es wie Code. Jede Abhängigkeitsänderung sollte sowohl das Manifest-Update als auch das Lockfile-Update enthalten.

Wenn jemand eine Abhängigkeit aktualisiert, aber das Lockfile vergisst, sind Sie schnell wieder beim „läuft nur auf meiner Maschine“-Problem.

3) Machen Sie CI-Installs deterministisch

Vermeiden Sie in CI Befehle, die stillschweigend Versionen updaten können. Nutzen Sie den Modus „Lockfile genau so verwenden“:

# Examples (pick the one for your tooling)

npm ci

yarn install --frozen-lockfile

pnpm install --frozen-lockfile

4) Lassen Sie den Build fehlschlagen, wenn das Lockfile sich ändert

Fügen Sie eine Prüfung hinzu, die sicherstellt, dass Installationen das Lockfile nicht neu schreiben:

git diff --exit-code -- package-lock.json yarn.lock pnpm-lock.yaml

5) Verifizieren Sie auf verschiedenen Maschinen

Machen Sie einen kurzen Sanity-Check: Lassen Sie eine Kollegin oder einen Kollegen eine frische Installation ausführen und die Tests laufen. Wenn Ergebnisse abweichen, haben Sie wahrscheinlich OS-spezifische optionale Abhängigkeiten, unterschiedliche Paketmanager-Versionen oder fehlende CI-Flags.

Transitive Abhängigkeiten ohne Raten steuern

Die meisten Überraschungs-Breakages kommen nicht vom Paket, das Sie absichtlich gewählt haben. Sie kommen von den Paketen, die dieses Paket wiederum einbindet.

Der praktischste Weg, das zu kontrollieren, ist, das Lockfile als erstklassiges Artefakt zu behandeln. Pinnen Sie nicht nur Top-Level-Pakete. Machen Sie transitive Entscheidungen sichtbar, reviewbar und reproduzierbar.

Sehen Sie, was sich geändert hat, bevor Sie ausliefern

Wenn nach einer Installation etwas bricht, vergleichen Sie das letzte als gut bekannte Lockfile mit dem neuen. Achten Sie auf wenige Signale: eine transitive Versionserhöhung, obwohl Ihre direkten Abhängigkeiten unverändert blieben, ein neuer Abhängigkeits-Subbaum, der durch ein Minor-Update hinzugefügt wurde, oder mehrere Versionen desselben Pakets.

Oft reicht das, um das eine kleine Update zu finden, das die echte Änderung ausgelöst hat.

Overrides und doppelte Versionen

Overrides (npm overrides, Yarn resolutions, pnpm overrides) sind nützlich, aber leicht zu vergessen. Wenn Sie eines verwenden, hinterlassen Sie eine kurze Notiz im Repo: warum es existiert, wer zuständig ist und wann Sie erwarten, es zu entfernen.

Wenn Sie doppelte Versionen sehen, dedupen Sie nicht automatisch. Dedupe, wenn Versionen kompatibel sind und Sie weniger Kopien brauchen (Größe, Bugs oder konsistentes Verhalten). Lassen Sie es stehen, wenn verschiedene Eltern wirklich unterschiedliche Major-Versionen benötigen.

Wenn eine transitive Abhängigkeit verwundbar ist

Beginnen Sie mit dem geringsten Risiko: aktualisieren Sie die direkte Abhängigkeit, die sie hereinbringt. Wenn das nicht schnell möglich ist, nutzen Sie ein Override, um eine gepatchte Version zu erzwingen, und planen Sie ein Follow-up, um das Override zu entfernen, sobald upstream nachgezogen hat.

Ein sicherer Update-Workflow (damit Pinning Sie nicht einfriert)

Pinning hält Deploys ruhig, aber es darf nicht bedeuten, dass man nie etwas aktualisiert. Behandeln Sie Updates wie normalen Teil des Shipments, nicht als zufälliges Ereignis.

Wählen Sie ein Tempo und halten Sie sich daran. Viele Teams machen regelmäßige Dependency-Updates wöchentlich oder alle zwei Wochen und behandeln dringende Security-Fixes sofort. Diese Trennung verhindert, dass Sie ein großes Upgrade hetzen müssen, nur weil eine Sicherheitsmeldung auftauchte.

Ein handhabbarer Workflow:

- Bündeln Sie Routine-Updates nach einem Zeitplan.

- Halten Sie Update-PRs klein (eine Paketfamilie oder ein App-Bereich pro PR).

- Bevorzugen Sie zuerst Patch- und Minor-Upgrades; Majors planen.

- Schreiben Sie eine kurze Notiz in die PR, was sich geändert hat und warum.

- Mergen Sie nur, wenn Tests grün sind und das Lockfile im selben PR aktualisiert ist.

Definieren Sie die Mindestprüfungen vor jedem Abhängigkeits-Bump und halten Sie sie konstant: saubere Neuinstallation, Ihre Kern-Test-Suite, ein Production-Build und ein bis zwei kritische User-Flows (Login, Checkout, Onboarding). Wenn Sie bereits einen Security-Scan in CI laufen haben, behalten Sie ihn im Ablauf.

CI-Prüfungen, die Drift abfangen, bevor sie ausliefert

Wenn Sie reproduzierbare Deploys wollen, muss CI wie eine frische Maschine agieren: keine versteckten globalen Tools, keine lokal-only Installs und keine stillschweigenden Upgrades.

Beginnen Sie damit, die Runtime zu pinnen. Ein Lockfile kann perfekt sein und Sie bekommen trotzdem unterschiedliche Ergebnisse, wenn CI an einem Tag Node 18 und am nächsten Node 20 nutzt, oder wenn sich Python-Minor-Versionen unterscheiden. Halten Sie die Runtime-Version im Repo fest und lassen Sie CI diese Version installieren, bevor Pakete installiert werden.

Gute CI-Guardrails beinhalten normalerweise: gesperrte Installs, die fehlschlagen, wenn sie das Lockfile ändern würden, Prüfungen, dass Manifest- und Lockfile-Änderungen synchron bleiben, und einen kurzen Smoke-Test, der Imports und Startup ausführt (oft die erste Stelle, an der ein schlechtes transitive Update auffällt).

Seien Sie vorsichtig mit Caching. Stellen Sie Caches zur Beschleunigung wieder her, aber lassen Sie das Lockfile die Quelle der Wahrheit bleiben und löschen Sie Caches bei Lockfile-Änderungen. Wenn Ihr CI node_modules (oder einen pip-Cache) wiederherstellt, ohne zu verifizieren, dass es zum Lockfile passt, bekommen Sie „zufälliges“ Verhalten, das in Wirklichkeit nur ein veralteter Cache ist.

Häufige Fehler, die trotzdem Überraschungs-Deploys verursachen

Die meisten „zufälligen“ Deploy-Fehler kommen von ein paar immer wiederkehrenden Fehlern.

Fehler 1: Auf Caret- und Tilde-Bereiche vertrauen

^ und ~ fühlen sich sicher an, erlauben aber trotzdem neue Versionen, die Sie durch ein transitive Update, einen geänderten Build-Schritt oder einen Bug, der eine neuere Runtime voraussetzt, brechen können. Wenn Sie stabile Deploys brauchen, behandeln Sie fließende Bereiche als Opt-in, nicht als Standard.

Fehler 2: Lockfile fehlt oder ist veraltet

Teams aktualisieren lokal, Tests laufen und dann vergisst jemand, das Lockfile zu committen. CI installiert einen anderen Baum und Sie bekommen einen neuen Fehler in Produktion. Lockfiles sind kein Ballast — sie sind Teil Ihres Releases.

Weitere Ursachen sind das Mischen von Paketmanagern (npm vs Yarn vs pnpm), Overrides/Resolutions dauerhaft stehen lassen und Runtime- oder OS-Unterschiede (Node-Version, OpenSSL, Linux vs macOS, CPU-Architektur) zu ignorieren, die beeinflussen, was installiert wird oder wie native Module kompiliert werden.

Ein einfaches Beispiel: Ein Gründer testet auf macOS mit Node 20, Produktion läuft auf Linux mit Node 18. Eine transitive Abhängigkeit veröffentlicht über Nacht ein neues Build, das Node 20 erwartet. Lokal läuft alles, aber der Produktions-Build scheitert während der Installation.

Kurze Checkliste für stabile Abhängigkeitsverwaltung

Wenn dieselben Eingaben jedes Mal dieselbe Installation produzieren, hören Deploys auf, in langwierige Debugging-Sessions zu kippen.

- Committen Sie das Lockfile und behandeln Sie es als erforderlich. Reviews sollten Lockfile-Änderungen enthalten, wenn Abhängigkeiten sich ändern, und CI sollte fehlschlagen, wenn das Lockfile fehlt oder veraltet ist.

- Verwenden Sie einen Paketmanager und ein Install-Kommando überall. Mischen Sie keine Tools oder unterschiedliche Befehle lokal vs CI.

- Pinnen Sie Runtime-Versionen, nicht nur Libraries. Halten Sie Node/Python/Ruby-Versionen konsistent lokal, in CI und in Produktion.

- Setzen Sie eine regelmäßige Update-Routine. Kleine, geplante Updates sind leichter zu reviewen, zu testen und zurückzunehmen.

- Lassen Sie CI nach Drift prüfen. Gesperrte Installs, Lockfile-Prüfungen und ein grundlegender Smoke-Test fangen die meisten Probleme früh ab.

Entscheiden Sie außerdem, wie Ihr „Break-glass“-Pfad für dringende Security-Patches aussieht: wer genehmigt, welche Tests bestehen müssen und wie Sie schnell deployen, ohne die Basics zu überspringen.

Beispiel-Szenario: Eine „funktionierende“ App bricht nach einer Neuinstallation

Ein Zweipersonen-Startup liefert eine AI-generierte Web-App, gebaut mit Cursor und Replit. Auf dem Laptop des Entwicklers läuft alles und ein kurzer Demo-Check besteht. Beim ersten echten Deploy scheitert der Build. Nichts hat sich am Code geändert, aber der Build-Server installiert Abhängigkeiten von Grund auf neu und die App crasht beim Start.

Die Ursache ist indirekt: Ihr Code hängt von einem populären Auth-Paket ab, und dieses Paket hat eine Abhängigkeit mit einer fließenden Semver-Angabe wie ^2.3.0. Über Nacht erscheint eine neue Minor-Version. Sie installiert sich sauber, ändert aber das Laufzeitverhalten. Jetzt wirft die App beim Login einen Fehler wie „Cannot read properties of undefined".

Sie beheben das, indem sie Installationen als Teil des Produkts behandeln, nicht als einmaliges Setup:

- Lockfile auf einer sauberen Maschine neu erzeugen und committen.

- Lose Bereiche in direkten Abhängigkeiten dort ersetzen, wo Stabilität wichtig ist (Auth, Datenbank, Build-Tooling).

- CI so konfigurieren, dass es fehlschlägt, wenn das Lockfile sich während der Installation ändert.

- Die Lockfile-Install-Mode in CI verwenden (z. B.

npm ci).

Danach werden Deploys reproduzierbar, weil jede Umgebung dieselben Versionen bekommt, inklusive transitativer.

Um nicht für immer auf alten Versionen sitzenzubleiben, fügen sie ein wöchentliches Update-Fenster hinzu. Freitags aktualisieren sie Dependencies in einem Branch, führen Tests aus, deployen auf Staging und mergen erst danach. Falls etwas kaputtgeht, ist der Zeitraum klein und ein Rollback klar.

Nächste Schritte, wenn Ihre Deploys schon unvorhersehbar sind

Wenn Deploys zufällig wirken, wählen Sie eine Abhängigkeits-Pinning-Policy und schreiben Sie sie ins Repo. Derselbe Commit sollte jedes Mal denselben Abhängigkeitsbaum installieren, auf jeder Maschine.

Entscheiden Sie zuerst, was „pinned“ für Ihr Team bedeutet. Manche Teams erlauben Semver-Bereiche im Manifest, behandeln aber das Lockfile als Quelle der Wahrheit. Andere pinnen direkte Abhängigkeiten auf exakte Versionen. Beides kann funktionieren, solange alle dieselbe Regel befolgen.

Ein praktikabler Plan, der keinen großen Rewrite braucht:

- Heute: Wählen Sie Ihre Policy und fügen Sie sie ins README, damit neue Mitwirkende nicht raten.

- Diese Woche: Fügen Sie CI-Prüfungen hinzu, die bei Drift schnell fehlschlagen (gesperrte Install, Lockfile-Diff-Prüfungen).

- Nächste Woche: Führen Sie einen kontrollierten Update-Zyklus für eine kleine Menge Pakete durch, testen Sie und dokumentieren Sie, was brach und warum.

- Laufend: Reviewen Sie Lockfile-Diffs, nicht nur direkte Abhängigkeits-Bumps.

Wenn Sie ein AI-generiertes Codebase übernommen haben und Installationen bereits unberechenbar sind, sitzt Versionsdrift oft neben tieferliegenden Problemen wie kaputten Auth-Flows, exponierten Secrets oder fragilen Build-Skripten. FixMyMess (fixmymess.ai) kann mit einem kostenlosen Code-Audit starten, um „Versionsdrift“ von echten Defekten zu trennen und das Projekt in einen deployfähigen, reproduzierbaren Zustand zu bringen.

Nach dem ersten Zyklus sollten Sie eine Frage beantworten können: „Wenn wir von Grund auf neu installieren, bekommen wir dieselbe App?“ Wenn die Antwort noch „nicht immer" ist, schauen Sie als Nächstes auf Skripte, versteckte Postinstall-Schritte und darauf, CI so einzurichten, dass es jedes Mal von Null neu baut.

Häufige Fragen

Why can my deploy break even when I didn’t change any code?

Weil Ihre Abhängigkeitsregeln erlauben können, dass im Laufe der Zeit unterschiedliche Versionen installiert werden. Auch wenn sich Ihr Code nicht ändert, kann eine Neuinstallation neuere direkte oder transitive Pakete holen, die Verhalten ändern, Builds brechen oder neue Peer-Anforderungen einführen.

What does a lockfile actually do, and should I commit it?

Ein Lockfile hält die exakt installierten Versionen fest, einschließlich transitativer Abhängigkeiten, sodass eine Neuinstallation denselben Baum ergibt. Sie sollten es ins Repo committen und wie release-kritischen Code behandeln — es macht Builds auf Laptops, in CI und in Produktion reproduzierbar.

Are caret (^) and tilde (~) ranges safe for production apps?

^ und ~ erlauben Updates innerhalb eines Bereichs, sodass eine saubere Neuinstallation auf eine neuere Version springen kann, die noch „passt“. Für langweilige, stabile Deploys sollten Sie engere Pins für App-Code verwenden (insbesondere bei Auth, Datenbank, Zahlungen und Build-Tools) und sich auf das Lockfile verlassen, um Installationen deterministisch zu machen.

What should I run in CI to prevent dependency drift?

Verwenden Sie im CI den Install-Modus, der das Lockfile nicht verändern darf. Bei Node-Projekten ist npm ci für saubere, reproduzierbare CI-Installationen gedacht; normale Installs können das Lockfile ändern und dadurch Versionen verschieben, wenn Sie nicht vorsichtig sind.

Do I need to pin Node/Python/Ruby versions too, or is the lockfile enough?

Pinnen Sie auch die Runtime-Version im Repo und in CI, damit nicht versehentlich z. B. Node 20 an einem Tag und Node 18 am nächsten verwendet wird. Ein perfektes Lockfile hilft nicht, wenn die Runtime wechselt und eine Abhängigkeit eine neuere Engine oder anderes natives Build-Setup verlangt.

How do I handle transitive dependency updates without guessing?

Vergleichen Sie zuerst die Lockfile-Änderungen, um genau zu sehen, welches Paket sich bewegt hat — auch wenn Ihre direkten Abhängigkeiten unverändert blieben. Dann aktualisieren Sie entweder die direkte Abhängigkeit, die es hereinnimmt, oder verwenden temporär ein Override/Resolution, um eine bekannte, funktionierende transitive Version zu erzwingen, während Sie ein sauberes Upgrade planen.

When should I use overrides/resolutions, and how do I avoid them becoming permanent?

Nutzen Sie Overrides/Resolutions nur als temporäre Sicherheitsmaßnahme, nicht als dauerhafte Lösung. Hinterlassen Sie eine kurze Notiz im Repo: warum es existiert, wer dafür verantwortlich ist und wann es entfernt werden kann. Sonst wird es schnell zur versteckten Fehlerquelle.

Why do things work on my machine but fail on CI or production?

Weil Install-Artefakte und Auflösungsregeln darüber entscheiden, was „dasselbe Projekt“ bedeutet, und Teammitglieder Lockfiles mit unterschiedlichen Tools neu erzeugen können. Wählen Sie einen Paketmanager pro Repo, standardisieren Sie den Install-Befehl und lassen Sie CI fehlschlagen, wenn das Lockfile sich während der Installation ändert.

What if dependencies install differently on macOS and Linux?

Das deutet oft auf OS- oder architekturspezifische Abhängigkeiten hin, besonders native Module, die auf macOS und Linux unterschiedlich kompiliert werden. Nutzen Sie denselben Paketmanager und dieselbe Runtime und verifizieren Sie mit einer sauberen Neuinstallation auf einer zweiten Maschine, bevor Sie ein Release vertrauen.

I inherited an AI-generated app and deploys feel random—what should I do first?

Machen Sie Installationen deterministisch: Lockfile vom Nullpunkt neu erzeugen, wichtige direkte Abhängigkeitsbereiche enger fassen und CI-Prüfungen hinzufügen, die Lockfile-Drift verhindern. Wenn das Projekt AI-generiert und instabil ist, kann FixMyMess eine kostenlose Code-Audit anbieten, um Versionsdrift von tieferliegenden Problemen (kaputte Auth-Flows, exponierte Secrets, fragile Build-Skripte) zu trennen und das Projekt schnell wieder bereit zu machen.