Bereite ein AI‑generiertes Repo für die Behebung ohne Verzögerung vor

Bereite ein AI‑generiertes Repo für die Behebung vor: klare Repro‑Schritte, Zugriff einschränken, Geheimnisse rotieren und sicher an Expert:innen übergeben.

Wie eine gute Remediation-Übergabe aussieht

Übergaben gehen aus denselben Gründen schief: Das Repo läuft nur auf dem Laptop einer Person, das Setup ist unklar und „temporäre“ Geheimnisse landen im Code (oder im Screenshot). Bei AI-generierten Projekten kommt oft ein zusätzlicher Effekt hinzu: Teile der App sehen fertig aus, aber wichtige Flows schlagen in Produktion fehl, weil die Logik inkonsistent ist oder die Architektur verheddert ist.

Eine gute Übergabe erfüllt drei Aufgaben:

- Macht Fehler leicht reproduzierbar

- Verringert Sicherheitsrisiken

- Reduziert Hin- und Her, sodass mit Fixes sofort begonnen werden kann

Wenn ein:e Expert:in das Repo klonen, ein oder zwei Befehle ausführen und denselben Fehler sehen kann, startet die Arbeit sofort.

„Expert remediation” bedeutet nicht automatisch ein Redesign oder komplettes Rewriting. Meistens heißt es: Diagnose, Reparatur gebrochener Logik, Absicherung (insbesondere Auth und Input-Handling), Refactoring der schlimmsten Code-Pfade, damit Änderungen nicht andere Features zerstören, und die App deploymentsbereit machen.

Du musst nicht technisch sein, um eine saubere Übergabe zu machen. Sammle ein paar Dinge und halte sie an einem Ort bereit:

- Ein Repo mit klarem Startpunkt (main-Branch oder dedizierter Handoff-Branch)

- Eine kurze Beschreibung „was funktionieren sollte“ vs. „was ausfällt“

- Eine Möglichkeit, die App lokal oder in einer Testumgebung auszuführen

- Geheimnisse sicher gehandhabt (keine Keys im Code, klarer Rotationsplan)

- Eine Ansprechperson für Produktfragen

Beispiel: Ein Gründer teilt einen Prototyp, der „manchmal einloggt“. Eine gute Übergabe enthält ein Testkonto, Schritte, die den Login-Fehler reproduzieren, und die Bestätigung, dass exponierte Keys rotiert wurden, bevor Zugriff gewährt wird.

Sammle den minimalen Kontext, den Expert:innen brauchen

Die Behebung von AI-generiertem Code geht deutlich schneller, wenn das Repo etwas klaren Kontext enthält. Kein langer Spec ist nötig. Aber genug, damit man versteht, was die App tun soll, wie sie entstanden ist und was „fertig“ für dich bedeutet.

Fang mit der Entstehungsgeschichte an. Schreibe auf, welche AI-Tools verwendet wurden (Lovable, Bolt, v0, Cursor, Replit und andere) und welche Prompts oder Anweisungen du gegeben hast. Wenn die genauen Prompts nicht mehr vorliegen, reicht eine grobe Zusammenfassung, z. B.: „Generate a Next.js app with email login, Stripe checkout, and an admin page.“ Das hilft Expert:innen, typische Muster und wahrscheinliche Fehlerquellen zu erkennen.

Füge eine ein-absätzige Produkterklärung hinzu, die drei Fragen beantwortet:

- Wer sind die Nutzer:innen

- Was sind die Hauptflüsse

- Was muss zuerst funktionieren

Beispiel: „Nutzer:innen melden sich an, erstellen einen Workspace, laden Teammitglieder ein und bezahlen einen Plan. Erste Priorität: Registrierung/Login und Checkout, danach das Dashboard.“

Beschreibe dann den aktuellen Zustand in einfacher Sprache. Teile es in: was funktioniert, was ist kaputt, und was erscheint riskant (auch wenn du nicht weißt warum). Konzentriere dich auf Symptome und Häufigkeit, nicht auf Theorien.

Erfasse schließlich Einschränkungen, damit niemand raten muss:

- Deadline (fester Termin oder „so schnell wie möglich“) und Budget-Grenzen

- Hosting-Präferenz (oder aktuelles Hosting) und mögliche Umgebungsgrenzen

- Erforderliche Integrationen (Payments, E‑Mail, Auth-Provider, Analytics)

- Nicht verhandelbar (UI behalten, DB behalten, muss einen Security-Review bestehen)

Inventarisiere das Repo und seine beweglichen Teile

Bevor jemand ein AI-generiertes Projekt repariert, muss klar sein, was überhaupt im Scope ist. Ein kurzes Inventar verhindert den klassischen Fehler: Jemand beginnt zu debuggen und entdeckt ein zweites Repo, ein fehlendes Submodul oder eine Deployment‑Instanz, die nicht zum geteilten Code passt.

Fang mit den Basics an: wo das Repo liegt (GitHub, GitLab, Bitbucket oder ein Zip-Export) und welcher Branch der Standardbranch ist. Teile den letzten Commit, der dem zu behebenden Zustand entspricht. Falls die App über mehrere Tools generiert wurde, bestätige, ob es ein einzelnes Repo ist oder separate Frontend-/Backend-Repos.

Schreibe die beweglichen Teile auf hoher Ebene. Einfach halten: Framework, Datenbank und Auth-Provider reichen meist. Beispiel: „Next.js App, Postgres, Auth via Supabase.“

Notiere auch die Deployment-Realität. Wenn es ein Preview- oder Produktions-Deployment gibt, nenne, wo es läuft (nur lokal, Preview, Produktion) und ob es aktuell funktioniert. Wenn es nur lokal funktioniert, schreibe das offen.

Eine kleine Inventarnote deckt oft alles ab, was eine Expert:in braucht:

- Repo-Standort, Default-Branch und neuester Commit-Hash

- Alle zusätzlichen Repos oder Submodule, die gezogen werden müssen

- Wichtige Dienste (DB, Auth, Storage, Payments)

- Aktueller Deployment-Status und was kaputt ist

- Wo Umgebungsvariablen derzeit liegen (Hosting‑Einstellungen,

.env-Dateien, Secret-Manager)

Mache Probleme reproduzierbar ohne lange Erklärungen

Expert:innen arbeiten am schnellsten, wenn sie den Fehler in Minuten sehen können, nicht nach einem langen Call. Dein Ziel ist, jedes Problem in ein wiederholbares Rezept zu verwandeln, das auf jeder Maschine gleich reagiert.

Zu jedem größeren Problem schreib eine kurze Repro-Notiz an einem Ort (z. B. REPRO.md oder ein kurzes Ticket). Halte dich an einheitliches Format:

- Benötigtes Setup (Branch, env-Dateiname, Seed-Schritt)

- Schritte (3–8 Aktionen: klick das, führe das aus)

- Erwartetes Ergebnis

- Tatsächliches Ergebnis

- Belege (Fehlermeldung exakt kopiert, plus Screenshot bei UI-Problemen)

Füge sichere Testdaten hinzu, die das Problem zuverlässig auslösen. Das kann ein Dummy-User ([email protected]), eine Beispiel-Organisation oder ein bekannter Datensatz in der lokalen DB sein. Wenn ein Bug nur mit echten Produktionsdaten auftritt, beschreibe die kleinste notwendige Datenform (Felder, Größen, Edge-Cases), ohne sensible Werte zu posten.

Priorisiere, damit niemand Zeit an der falschen Stelle verbrennt. Kennzeichne Issues als P0 (blockierend), P1 (ernst) oder P2 (nice-to-fix). P0 könnte „Login funktioniert gar nicht“ oder „Checkout liefert 500“ sein. P2 könnte „Einstellungen-Seite bricht auf Mobilgeräten auseinander“ sein.

Notiere auch, was bereits versucht wurde. Schon eine Ein-Zeiler hilft: „API-Key rotiert“, „Dependency zurückgesetzt“, „Logs im Auth-Callback hinzugefügt“. Das verhindert, dass Leute tote Pfade wiederholen.

Schritt-für-Schritt: Erstelle einen sauberen Handoff-Branch

Expert:innen können nur schnell arbeiten, wenn sie den genauen Zustand sehen, der fehlschlägt. Ein sauberer Handoff-Branch (oder ein Tag) friert diesen Zustand ein, sodass niemand raten muss, welchen Commit du meintest, wenn du sagst: „es bricht beim Login.“

Ein einfacher Ansatz:

- Erstelle einen Branch wie

handoff-YYYY-MM-DDvom aktuellen Default-Branch. - Bestätige, dass der Fehler auf diesem Branch weiterhin auftritt.

- Keine weiteren Merges in diesen Branch. Falls Entwicklung weiterlaufen muss, limitiere Merges auf eine Person und erfordere eine kurze Notiz in der PR-Beschreibung.

- Füge eine kurze Notiz in

README(oder einenCHANGELOG-Eintrag) mit den kürzlichen Änderungen hinzu: neue Seiten, neue Env-Variablen, Auth‑Änderungen, DB‑Tweaks. - Optional: tagge den exakten Commit, den du geprüft haben möchtest (z. B.

handoff-ready).

Das verhindert „moving target“-Debugging, bei dem ein Fix scheinbar funktioniert, aber der Code mittendrin wieder geändert wird.

Beschränke Repo‑Zugriff sicher während der Remediation

Zugriffssteuerung ist Teil der Lösung. Wenn zu viele Personen auf denselben Branch pushen können, verliert man den Überblick und debuggt einen sich bewegenden Zielzustand.

Beginne mit Least Privilege. Viele Remediations brauchen anfangs nur Leserechte, um Code zu prüfen, lokal zu starten und Probleme zu dokumentieren. Falls das Team Änderungen committet, gib Schreibrechte nur dort, wo nötig (oft ein einzelnes Repo oder der Remediation-Branch) statt breite Org‑Rechte.

Ein einfacher Access-Plan:

- Erstelle eine Invite-Liste: wer braucht Zugriff, welches Level (read/write) und wann es abläuft

- Schütze main und bevorzuge einen dedizierten Remediation-Branch

- Erforderliche Pull Requests für Merges, damit Änderungen dokumentiert und geprüft werden

- Force-Push auf main und dem Remediation-Branch blockieren (wenn unterstützt)

- Kalender-Erinnerung setzen, um Zugriffe nach Abschluss zu entziehen

Auch wenn du dem Auftragnehmer vertraust, willst du eine saubere Prüfspur, um später beantworten zu können: was wurde geändert, warum und wann.

Umgang mit Geheimnissen und Zugangsdaten ohne Verzögerung

Geheimnisse sind ein häufiger Grund, warum Remediation stagniert. Bei AI-generierten Repos gehe davon aus, dass Keys an unerwarteten Stellen gelandet sind. Plane Rotation und eine saubere Übergabe, bevor jemand Änderungen vornimmt.

Beginne mit einem schnellen Sweep nach Leaks: .env und .env.* Dateien, Konfigurationsdateien, hartkodierte Konstanten im Source, Debug-Logs und CI-Einstellungen (Build-Variablen, Pipeline-Logs, Deploy-Settings). Wenn du einen Key in der Git-Historie oder in einem öffentlichen Paste findest, behandle ihn als kompromittiert.

Zuerst rotieren, dann übergeben. Erstelle neue API-Keys und Passwörter, prüfe, dass die Ersetzungen funktionieren, und deaktiviere dann die alten. Für sensible Dienste (Payments, Produktionsemails) plane ein kurzes Zeitfenster und dokumentiere exakt, was geändert wurde.

Eine saubere Art, das Nötige zu teilen ohne Secrets im Klartext zu verschicken:

- Liste benötigte Umgebungsvariablen mit Name und Zweck (keine Werte)

- Erstelle wenn möglich separate Zugangsdaten (neue Keys, temporäre Accounts, eingeschränkte Rollen)

- Notiere, wo jedes Secret verwendet wird (lokal, staging, prod, CI)

- Liste verbundene Dienste und welche während der Arbeiten deaktiviert werden können

- Entscheide, wie Werte sicher übermittelt werden (Password-Manager, One-Time-Share, Secure Vault)

Wenn die App Karten belastet oder echte Emails sendet, überlege, Live-Zahlungen und Produktionsemails während der Remediation zu deaktivieren. Stelle Staging-Keys und Testkarten zur Verfügung, damit Debugging keinen realen Schaden anrichtet.

Biete eine funktionierende lokale Setup‑Anleitung (kurz ist ok)

Eine kurze lokale Setup-Anleitung spart Stunden. Ziel ist keine perfekte Doku, sondern ein wiederholbarer Weg, damit jemand anderes das Repo ausführen, dieselben Fehler sehen und sofort mit der Behebung beginnen kann.

Beginne mit einer minimalen .env.example. Enthält nur Variablen, die die App tatsächlich liest, und sichere Platzhalter.

# .env.example

NODE_ENV=development

DATABASE_URL=postgres://user:password@localhost:5432/app_db

JWT_SECRET=replace-me

STRIPE_SECRET_KEY=replace-me

WEBHOOK_SIGNING_SECRET=replace-me

Füge dann einen winzigen Runbook‑Abschnitt in README.md (oder RUNBOOK.md) mit den exakten Befehlen hinzu, die du benutzt. Halte es langweilig und spezifisch. Wenn etwas unbekannt ist, sag es.

Minimaler Runbook (kopierbar)

- Install:

npm ci(oderpnpm i/pip install -r requirements.txt) - Run:

npm run dev(erwartete URL/Port:http://localhost:3000) - Tests:

npm test(falls keine: schreibe „no automated tests yet“ und wie man manuell prüft) - Versions: Node

18.x(falls unbekannt: „Node version unknown, repo currently runs on my machine")

Dokumentiere außerdem Einmal-Setup-Schritte. Das sind häufige Blocker in AI-generierten Repos: DB-Migrationen, Seed-Daten und Drittanbieter‑Webhooks.

Beispiel:

- Database:

createdb app_dbthennpm run migrate(wenn Befehl unbekannt: beschreibe, was du gemacht hast) - Seed data:

npm run seedoder „log in once to create the first admin user“ - Webhooks: „use a dev webhook URL and confirm the signing secret is set"

Einigt euch auf Scope: kritische Flows und Sicherheitsprioritäten

Der schnellste Weg, Verzögerungen zu vermeiden, ist, den Scope in klarer Sprache zu vereinbaren. Expert:innen können fast alles fixen, brauchen aber Prioritäten: was zählt und wann ist „done“.

Nenne die wenigen Nutzerreisen, die End-to-End funktionieren müssen. Kurz und fokussiert, auf das, was heute Wert bringt:

- Signup und E‑Mail‑Verifizierung

- Login und Passwort‑Reset

- Erstellen des Hauptobjekts (Projekt, Bestellung, Post)

- Bearbeiten und Löschen dieses Objekts

- Checkout oder Abrechnung (falls relevant)

Für jeden Flow eine Erfolgsaussage, die man testen kann. Beispiel: „Ein neuer Nutzer kann sich registrieren, E‑Mail verifizieren, einloggen und ein leeres Dashboard ohne Fehler sehen.“ Füge Ein-Zeiler für Edge‑Cases hinzu, z. B.: „falsches Passwort zeigt freundliche Meldung, kein Crash."

Nenne dann Sicherheitsprioritäten. Wenn du nur einen Bereich markierst, markiere Auth:

- Authentifizierung und Session‑Handling

- Admin‑Aktionen und Rollenprüfungen

- Datei-Uploads (Typprüfung, Größenbegrenzung, Speicherregeln)

- Zahlungen und Webhooks (Signaturprüfung, Replay‑Schutz)

Bei Datenschutz- oder Compliance‑Einschränkungen notiere sie informell: was als PII gilt, ob Audit-Logs benötigt werden, Aufbewahrungsfristen und ob Testdaten gelöscht werden müssen.

Häufige Übergabefehler, die Tage kosten

Die meisten Verzögerungen passieren, weil Expert:innen das Problem nicht sicher und schnell reproduzieren können. Vermeide diese Fallen.

Fehler 1: Produktionszugang teilen

Echten Produktionszugang zu übergeben wirkt schnell, erhöht aber das Risiko und führt oft zu einer Pause, während man über Sicherheit diskutiert. Rotieren Sie zuerst Secrets, dann geben Sie temporären Zugriff (zeitlich begrenzte Tokens, Least-Privilege-Accounts, Staging‑Keys). Wenn Rotation nicht sofort möglich ist, stell ein gemocktes Config-Setup bereit, das die App startet ohne echte Dienste.

Fehler 2: Ein Zip ohne Repo‑Historie senden

Eine Zip-Datei entfernt Kontext, der hilft, Fixes dauerhaft zu machen: Commit-Historie, Branches und einen sauberen Arbeitsbereich. Bewahre das Projekt in einem echten Repo, erstelle einen dedizierten Handoff-Branch und füge ein kurzes README mit Ausführungs- und Testanweisungen bei.

Fehler 3: Fixes mit neuen Features mischen

Wenn neue Features während der Remediation landen, bewegt sich das Ziel und Bugs tauchen wieder auf. Freeze Produktänderungen kurz oder halte sie auf einem separaten Branch. Remediation geht schneller, wenn alle auf eine Version schauen und sagen: „das beheben wir."

Fehler 4: Vage Bug-Reports

„Login kaputt“ kann zehn verschiedene Dinge bedeuten. Gib exakte Schritte und ein klares Ergebnis an. Nenne die Umgebung (local, staging, prod), den exakten Fehltext und wann es zuletzt funktionierte (falls überhaupt).

Fehler 5: AI‑Prompt‑Historie als Doku behandeln

Prompt‑Logs erfassen selten echte Einschränkungen (Rollen, Datenregeln, Sicherheitsanforderungen). Eine einfache Notiz wie „Nutzer bleiben nach Reload eingeloggt“ oder „Admin‑Seiten müssen geschützt sein“ spart Stunden.

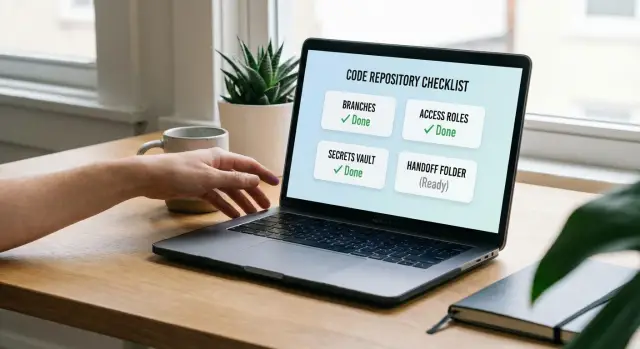

Schnelle Handoff-Checkliste (10 Minuten)

Für den schnellsten Erfolg: mach eine Übergabe, die nicht von implizitem Wissen abhängt.

- Bestätige Repo‑Zugriff mit einem separaten Account (oder Incognito)

- Erstelle einen Handoff‑Branch oder Tag und freeze unrelated changes

- Schreibe Repro‑Schritte für die Top‑3‑Issues und füge exakten Fehlertext ein

- Rotieren und liste Secrets nach Name, plus

.env.example - Deaktiviere riskante Integrationen während des Debug‑Fensters (Payments, E‑Mail, Webhooks) wenn möglich

Beispiel: Einen wackeligen Prototyp in ein sauberes Remediation‑Paket verwandeln

Ein Gründer hat einen Replit‑Prototyp, der gut demoed, aber Nutzer können sich nicht verlässlich einloggen. Manchmal gibt es 500er nach der Registrierung. Sie wollen Hilfe, ohne Produktionsdaten zu leaken oder eine Woche lang dieselben Fragen zu beantworten.

Sie erstellen einen Handoff‑Branch handoff/remediation-jan18 und frieren ihn für die Diagnose ein. Falls weitergebaut werden muss, passiert das auf einem separaten Branch.

Dann packen sie drei reproduzierbare Bugs:

- Login schlägt fehl mit „invalid session“ nach einem erfolgreichen OAuth‑Callback (inkl. Test‑User‑Schritte und exakter Fehlermeldung)

- Signup liefert 500, wenn die E‑Mail bereits existiert (Endpoint, Payload und Response‑Body beifügen)

- Beim Refreshen einer geschützten Seite wird der Nutzer manchmal ausgeloggt (Browser, Schritte und Console‑Errors beifügen)

Sie fügen SETUP_NOTES.md mit dem Minimum zum Laufen lokal hinzu, plus eine Env‑Liste mit Platzhaltern (DATABASE_URL=..., JWT_SECRET=..., OAUTH_CLIENT_ID=...).

Bei Secrets vermeiden sie Produktion. Sie erzeugen temporäre Keys für das Audit und rotieren diese sofort nach der Remediation. Falls eine Drittanbieter‑Integration nötig ist, erstellen sie ein Testkonto mit minimalen Rechten.

Was sie nicht tun: ein Produktions‑DB‑Passwort in Chat posten, Admin‑Zugänge für alle vergeben oder während der Diagnose weiter pushen.

Nächste Schritte: Expert:innen‑Hilfe bekommen ohne es zum Projekt zu machen

Überlege dir das gewünschte Ergebnis, bevor du jemanden einbeziehst. Zielgerichtete Fixes machen Sinn, wenn ein oder zwei Flows kaputt sind (Login, Payments, E‑Mail). Ein Refactor passt, wenn es größtenteils funktioniert, der Code aber schwer zu ändern ist. Ein Rebuild ist oft günstiger, wenn der Prototyp zusammengeklebt ist, die Sicherheit wackelig ist oder jede Änderung drei Dinge bricht.

Beim Kontakt sende eine Nachricht, mit der eine Expert:in ohne langes Hin und Her starten kann:

- Repo‑Zugangsdaten (wer, welche Rolle, wie lange Zugriff dauern soll)

- Name des Handoff‑Branches

- Repro‑Schritte für die Top 1–3 Issues, plus Erwartetes vs. Tatsächliches Verhalten

- Dein Secrets‑Plan (was temporär ist, was rotiert werden muss und wann)

Wenn du AI‑generierten Code geerbt hast und ihn produktionsreif machen musst: Teams wie FixMyMess (fixmymess.ai) spezialisieren sich auf Diagnose und Reparatur von AI‑gebauten Apps, inklusive Security‑Härten und Deployment‑Vorbereitung. Wenn du nur eins tust vor der Übergabe: ermögliche, das Problem in unter 5 Minuten zu reproduzieren.