Audit hartkodierter URLs: Staging‑Links und Callbacks beheben

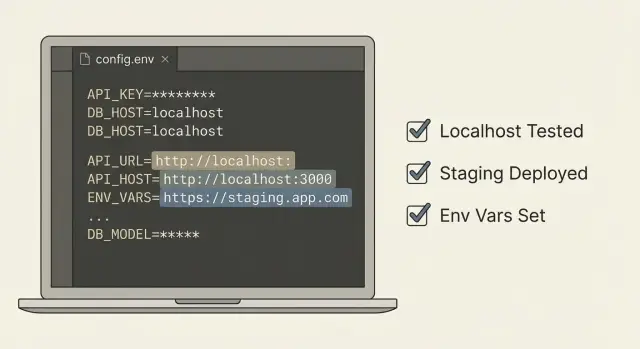

Audit hartkodierter URLs, um Staging‑Links und localhost‑Callbacks zu finden und sie in die Umgebungs‑Konfiguration mit sicheren Defaults für Produktion zu verschieben.

Was schiefgeht, wenn URLs und Callbacks hartkodiert sind

Eine hartkodierte URL ist eine Webadresse, die direkt in den Code geschrieben wird, wie https://staging.example.com oder http://localhost:3000, statt sie aus Umgebungs‑Einstellungen zu lesen. Das fühlt sich beim Prototypen schnell an, bindet die App aber an einen Ort.

Eine Callback‑URL ist der Ort, an den ein anderer Dienst Nutzer oder Daten zurückschickt. Häufige Beispiele sind OAuth‑Redirects (Google schickt den Nutzer nach dem Login zurück) und Webhooks (Stripe, GitHub oder ein Formular‑Tool posten Ereignisse an Ihren Server). Wenn dieser Callback an die falsche Stelle zeigt, macht der externe Dienst seine Arbeit, aber Ihre App erhält das Ergebnis nicht.

Wenn Staging‑Links oder localhost‑Callbacks in Produktion gelangen, stoßen reale Nutzer auf Sackgassen. localhost existiert nur auf dem Rechner der Entwicklerin oder des Entwicklers, ein Produktionsnutzer erreicht ihn nicht. Staging‑Domains verwenden oft andere Cookies, Secrets und erlaubte Origins. Selbst wenn eine Seite lädt, kann die Session oder Anfrage fehlschlagen.

Das zeigt sich typischerweise als:

- Anmeldung beim Provider funktioniert, dann Rückkehr auf eine leere Seite oder einen Fehler

- Webhooks, die still scheitern oder immer wieder neu versuchen, weil der Endpunkt falsch ist

- Passwort‑Zurücksetzen‑ und E‑Mail‑Verifikations‑Links, die Leute ins Staging schicken

- Redirect‑Schleifen durch gemischte Domains (App zeigt auf Staging, API auf Prod)

- CORS‑Fehler, weil die Frontend‑Origin nicht mit dem Backend übereinstimmt

Diese Probleme treten häufig bei Auth, Zahlungen und E‑Mail‑Flows auf, weil dort exakte, vorregistrierte URLs nötig sind.

Besonders verbreitet ist das bei KI‑generierten Prototypen und hastig gebauten Projekten. Tools erzeugen oft Beispielcode mit Platzhalterdomains, Copy/Paste‑Snippets und Defaults wie localhost. Wenn niemand vor dem Release diese Werte in Umgebungsvariablen überführt, liefert die App weiter falsche URLs aus.

Wo sich Staging‑Links und localhost‑Callbacks meist verstecken

Teams schauen oft in eine Datei für eine Basis‑URL und sind überrascht, wenn Nutzer weiterhin auf Staging landen. Gehen Sie davon aus, dass die falsche URL in mehreren Schichten stecken kann: im Frontend‑Bundle, Backend‑Utilities und in Dashboards Dritter.

Im Frontend suchen Sie nach API‑Basis‑URLs, OAuth‑Redirect‑URIs und Asset‑Pfaden. In von Tools wie Lovable, Bolt, v0, Cursor oder Replit generiertem Code findet man häufig http://localhost:3000 in fetch‑Aufrufen, Auth‑Hilfsfunktionen oder Build‑Variablen. Ein weiterer häufiger Fall ist, dass eine kopierte .env.example stillschweigend zur echten .env im Deploy wird.

Im Backend achten Sie auf URLs in nützlichen Helfern: Webhook‑Callbacks, Passwort‑Reset‑Links, Magic‑Links und Einladungs‑E‑Mails. Diese hängen oft einen Hostnamen an, sodass selbst wenn Sie einen Config‑Wert ändern, E‑Mails weiterhin aufs Staging zeigen. CORS‑Einstellungen sind eine weitere Falle: ein einzelner verbliebener http://localhost:5173 Origin kann das Login in Produktion brechen (oder unbeabsichtigt einen Origin erlauben).

Die letzte verbliebene Staging‑URL sitzt meist an einem dieser Orte:

- Frontend‑Konstanten und API‑Clients

- Auth‑Redirect‑Hilfen

- Server‑Config für CORS, Webhooks und E‑Mail‑Link‑Generierung

- Deployment‑Config (CI‑Variablen, Docker, Skripte)

- Dashboards Dritter (OAuth‑Provider, Zahlungen, Analytics)

Ein typischer realer Fehler: Google OAuth ist im Provider richtig konfiguriert, aber die App sendet Nutzer noch an einen localhost‑Callback, weil der Code eine hartkodierte Fallback‑URL hat. Alles sieht in Ordnung aus, bis ein Produktionsnutzer sich einloggt und auf seinen eigenen Rechner zurückgeleitet wird.

Schritt‑für‑Schritt: Audit für hartkodierte URLs und Callbacks

Zuerst listen Sie die Umgebungen auf, die Ihre App tatsächlich nutzt. Die meisten Teams brauchen drei: lokal (Ihr Laptop), Staging (Test‑Server) und Produktion (reale Nutzer). Wenn Sie Preview‑Deploys oder Demo‑Umgebungen haben, fügen Sie diese hinzu. Zusätzliche Umgebungen sind eine häufige Quelle für zurückkehrende falsche URLs.

Führen Sie dann eine gezielte Suche nach Werten durch, die pro Umgebung unterschiedlich sein sollten, aber im Code festgebacken sind.

- Suchen nach:

localhost,127.0.0.1,0.0.0.0,staging,dev.,ngrok,vercel.app,railway.app - Suchen nach kompletten URLs:

http://undhttps:// - Suchen nach config‑ähnlichen Schlüsseln:

BASE_URL,FRONTEND_URL,API_URL,CALLBACK_URL,REDIRECT_URI,WEBHOOK_URL - Prüfen Sie Templates: E‑Mail‑Texte, Passwort‑Reset‑Links, Einladungs‑Links und "Im Browser öffnen"‑Buttons

- Prüfen Sie auch Mobile‑ und Desktop‑Konfigurationen (Deep‑Links und Custom Schemes können hartkodiert sein)

Hören Sie nicht im Repo auf. Einige der schmerzhaftesten URL‑ und Callback‑Einstellungen leben in Dashboards: OAuth‑Provider, Zahlungsanbieter, E‑Mail‑Dienste und Auth‑Services. Wenn Login lokal funktioniert, in Produktion aber nicht, liegt es oft an einer Abweichung zwischen dem, was der Provider erwartet und dem, was Ihre App sendet.

Schreiben Sie gefundene Probleme in eine kleine Tabelle (ein Notizdokument genügt). Notieren Sie:

- Wo Sie es gefunden haben (Datei, Service oder Dashboard)

- Den exakten Wert

- Was dadurch bricht

- Was es in lokal, staging und production sein sollte

Bei schnell generierten Projekten erwarten Sie Duplikate. Dieselbe URL taucht häufig in UI‑Code und Server‑Code auf. Eine vollständige Liste verhindert das "einmal gefixt, später wieder kaputt"‑Spiel.

URLs in die Umgebungskonfiguration überführen (ohne das System zu zerstören)

Hartkodierte URLs scheitern still. Die App funktioniert auf Ihrem Rechner, dann zeigt ein Deploy Nutzer auf Staging, oder Login leitet auf localhost und niemand kann sich einloggen.

Die Lösung ist einfach: Schieben Sie jede URL, die sich ändern kann, in die Umgebungs‑Konfiguration und lesen Sie sie an einer Stelle aus.

Gruppieren Sie URLs nach ihrem Zweck, nicht danach, wo Sie sie gefunden haben. Die meisten Apps brauchen drei Kategorien:

- Öffentliche App‑Adresse (was Nutzer sehen)

- API‑Basisadresse (was das Frontend anruft)

- Callback/Redirect‑Adressen (wo Dritte zurückrufen)

Nutzen Sie Umgebungsvariablen für alles, was zwischen lokal, staging und production variiert. Halten Sie einheitliche Namen, damit sie leicht zu erkennen sind:

- APP_URL

- API_URL

- OAUTH_REDIRECT_URL

- WEBHOOK_BASE_URL

- ASSET_URL (falls CDN/Storage vorhanden)

Zentralisieren Sie den Zugriff über ein Config‑Modul oder eine Einstellungsdatei. Die Regel: Der Rest des Codes liest niemals direkt process.env. Das reduziert Drift und verhindert, dass Copy/Paste‑Defaults sich ausbreiten.

// config.js

const required = (name) => {

const v = process.env[name];

if (!v) throw new Error(`${name} is missing`);

return v;

};

export const config = {

appUrl: required('APP_URL'),

apiUrl: required('API_URL'),

oauthRedirectUrl: required('OAUTH_REDIRECT_URL'),

};

Bewahren Sie sichere Defaults nur für die lokale Entwicklung auf und lassen Sie Produktion schnell fehlschlagen. Das Defaulten von APP_URL auf http://localhost:3000 kann in Dev in Ordnung sein, in Produktion sollte die Anwendung beim Start abstürzen, statt reale Nutzer an localhost zu senden.

Ändern Sie die Pfade schrittweise, um Brüche zu vermeiden. Ersetzen Sie hartkodierte Strings durch Config‑Werte, deployen Sie auf Staging und bestätigen Sie, dass die Flows weiter funktionieren (insbesondere Login und Passwort‑Reset).

Sichere Defaults und Schutzmechanismen, die Sie ergänzen sollten

Nachdem Sie Werte in die Config verschoben haben, besteht das nächste Risiko in Fallbacks, die auf die falsche Stelle zeigen.

In der lokalen Entwicklung sollten Defaults sicher und offensichtlich sein. In Produktion sollte die App beim Fehlen einer erforderlichen URL oder bei klar falschen Werten schnell abbrechen.

Praktische Guardrails, die in den meisten Apps gut funktionieren:

- Validieren Sie die Config beim Start: erforderliche Keys vorhanden, URLs parsen korrekt, gewünschte Schemen (in Prod https) sind gegeben.

- Blockieren Sie

localhostund Staging‑Domains in Produktions‑Builds. - Whitelisten Sie Domains für Callbacks und Redirect‑URLs.

- Halten Sie Fehler klar, aber ohne Secrets: nennen Sie die fehlerhafte Key‑Bezeichnung und warum, drucken Sie aber keine sensiblen Werte.

- Machen Sie Fehlkonfigurationen in Logs und Monitoring deutlich: eine kurze Meldung, die auf das fehlende oder ungültige Setting verweist.

Ein einfaches Beispiel: Wenn OAUTH_REDIRECT_URL leer ist, kann ein schlampiger Default zu http://localhost:3000/callback werden – auch auf einem Server. Ihre Guardrail sollte "prod + localhost" erkennen und mit einer Meldung wie Invalid OAUTH_REDIRECT_URL for production: localhost not allowed. abbrechen.

Hochrisiko‑Bereiche: Auth, Webhooks, CORS und E‑Mail‑Links

Das sind die Stellen, an denen eine falsche URL reale Nutzer schnell trifft und die Fehler oft zufällig wirken: Login‑Schleifen, fehlende Webhook‑Ereignisse, intermittierende CORS‑Fehler oder E‑Mails, die Nutzer an die falsche Stelle schicken.

Auth (OAuth, SSO), Cookies und Sessions

OAuth‑ und SSO‑Redirect‑URIs müssen exakt übereinstimmen: Scheme (http vs https), Domain und Pfad. Eine einzige verbliebene http://localhost oder eine Staging‑Domain kann das Anmelden für alle blockieren.

Selbst wenn der Redirect richtig aussieht, können Cookies und Sessions fehlschlagen:

- Cookie‑Domain passt nicht

secure‑Flag fehlt in ProduktionsameSite‑Settings passen nicht zum Flow (besonders bei Domain‑Übergängen)

Ein typisches Symptom ist: „Ich habe mich eingeloggt, sehe aber sofort wieder ausgeloggt aus.“

Webhooks, CORS und E‑Mail‑Links

Webhooks brauchen umgebungsspezifische Callback‑URLs und Signing‑Secrets. Ein häufiger Fehler ist, Produktions‑Webhooks ans Staging zu senden und sich zu wundern, warum Bestellungen, Zahlungen oder Sync‑Jobs nicht ankommen. Ein anderer ist, die richtige URL, aber das falsche Signing‑Secret zu nutzen, wodurch Requests ungültig erscheinen.

CORS sollte eine Allowlist sein, kein Wildcard. Local, Staging und Production Origins sollten getrennt sein und die API nur erwartete Origins akzeptieren.

E‑Mail‑Links (Passwort‑Resets, Einladungen, Magic‑Links) müssen Ihre öffentliche App‑URL verwenden. Wenn sie localhost oder Staging verwenden, klicken Nutzer auf einen Link und landen auf einer toten Seite.

Ein schneller Audit‑Durchlauf für diese Bereiche:

- Suche nach

localhost, Staging‑Domains und alten Produktdomains - Prüfe OAuth‑Redirect‑URIs und Cookie‑Einstellungen pro Umgebung

- Verifiziere, dass Webhook‑URLs und Signing‑Secrets zusammenpassen

- Bestätige, dass CORS‑Origins Ihren tatsächlichen Frontends entsprechen

- Sende eine Test‑Reset‑E‑Mail und klicke den Link aus einem echten Postfach

Wie nach der Änderung testen (kurz, aber zuverlässig)

Nach der Überführung der URLs in die Config geht es beim Testen vor allem darum, sicherzustellen, dass jede Umgebung auf sich selbst zeigt und nirgendwo anders hin.

Erstellen Sie eine kleine Matrix: eine Zeile pro Umgebung (lokal, staging, production) und einige Spalten für die relevanten Werte (App‑Basis‑URL, API‑URL, OAuth‑Callback, Webhook‑Receiver‑URL, E‑Mail‑Link‑Domain). Ziel ist nicht perfekte Dokumentation, sondern das Ende von Raten und Vermutungen.

Führen Sie dann Smoke‑Tests durch, die die Flows berühren, die bei falschen Callbacks kaputtgehen:

- Login und Logout (inkl. „Continue with Google/GitHub“)

- Signup und Passwort‑Reset (E‑Mail‑Link Ende‑zu‑Ende klicken)

- Zahlungs‑Success/Cancel‑Redirects (falls genutzt)

- Ein eingehender Webhook (ein Test‑Event vom Provider auslösen)

- Magic‑Link‑ oder Einladungs‑Flows, die Ihre Nutzer wirklich verwenden

Achten Sie auf unerwartete Redirects. Ein häufiger Fehler: "Login funktioniert, dann lande ich auf Staging", weil ein Callback noch auf eine alte Domain zeigt.

Öffnen Sie das Netzwerk‑Panel im Browser und überprüfen Sie die Request‑Domains. Suchen Sie nach localhost, Staging‑Subdomains, rohen IP‑Adressen oder vergessenen Preview‑URLs. Wenn Sie eine finden, notieren Sie die auslösende Aktion und verfolgen Sie den Wert bis zur Config zurück.

Abschließend prüfen Sie, ob die Dashboards Dritter mit dem Deploy übereinstimmen. Ihre OAuth‑App‑Einstellungen sollten die Produktions‑Callback‑URL listen, wenn Sie Produktion testen, und Ihr Webhook‑Provider sollte Events an den Produktions‑Endpunkt senden.

Häufige Fehler, die das Problem zurückbringen

Die meisten Teams fixen eine offensichtliche URL, deployen und denken, alles sei gut. Eine Woche später findet jemand einen weiteren Staging‑Link in einer anderen Datei, oder Login bricht, weil ein Callback noch auf localhost zeigt.

Wiederkehrende Übeltäter:

- Temporäre Hotfixes, die einen Redirect oder Webhook‑Ziel „nur fürs Erste“ hartkodieren

- Staging‑ und Production‑Werte in derselben Environment‑Datei mischen

- Namensabweichungen über Services hinweg (

PUBLIC_APP_URLan einer Stelle,APP_URLan anderer) - Aus Versehen committete lokale

.env‑Dateien oder in Code eingefügte Konfigurationswerte

Regeln, die die meisten Rückfälle verhindern:

- Verwenden Sie über App, API und Worker hinweg denselben Variablennamen pro Einstellung.

- Halten Sie Staging und Production in getrennten Deploy‑Konfigurationen.

- Behandeln Sie

localhostund Staging‑Domains als invalid in Produktions‑Builds. - Beziehen Sie Mobile‑ und Deep‑Link‑Callbacks in dasselbe Audit ein, falls Sie diese ausliefern.

Schnelle Checkliste vor dem Release

Vor dem Deploy noch einmal gezielt prüfen:

- Bauen Sie Ihr Produktionsbundle und durchsuchen Sie es (und Ihre Logs) nach Strings wie

localhost,127.0.0.1,staging,ngrokoder alten Preview‑Domains. - Bestätigen Sie, dass jede externe URL (API‑Basis, OAuth‑Redirect, Webhook‑Ziel, Frontend‑Origin, Host für E‑Mail‑Links) aus der Umgebungskonfiguration kommt.

- Stellen Sie sicher, dass die App beim Fehlen einer erforderlichen URL schnell fehlschlägt.

- Testen Sie die gesamte Nutzerreise Ende‑zu‑Ende in der wirklich deployed Umgebung.

- Prüfen Sie, ob Dashboards Dritter zur Umgebung passen (gleiche Domain, gleiche Callback‑Pfade, gleiches Protokoll).

Ein praktischer Tipp: Öffnen Sie die Einstellungen Ihres Auth‑Providers und vergleichen Sie die erlaubten Redirect‑URLs mit dem, was Ihre App beim Start ausgibt. Wenn sie nicht exakt übereinstimmen, kann Login mit verwirrenden "callback mismatch"‑Fehlern scheitern.

Beispiel: localhost‑OAuth‑Callback beheben, der Login kaputtmacht

Ein typisches Muster: Auf dem Laptop funktioniert Login, in Produktion werden Nutzer auf eine leere Seite oder einen Fehler wie "redirect_uri mismatch" geworfen. Der OAuth‑Provider ist korrekt konfiguriert, aber die App schickt Nutzer an die falsche Stelle.

Während des Audits suchen Sie nach localhost, 127.0.0.1, Ihrer Staging‑Domain und /callback. Ein häufiger Schuldiger ist eine Auth‑Config‑Datei, die aus lokalen Tests kopiert und nie aktualisiert wurde.

So sieht der Bug oft im Code aus:

// auth.config.js (problem)

export const oauthRedirectUrl = "http://localhost:3000/auth/callback";

Das Beheben hat zwei Schritte. Zuerst den Wert in die Umgebungs‑Config verschieben und für die lokale Entwicklung ein sicheres Default setzen:

// auth.config.js (fixed)

const DEFAULT_REDIRECT = "http://localhost:3000/auth/callback";

export const oauthRedirectUrl = process.env.OAUTH_REDIRECT_URL || DEFAULT_REDIRECT;

Dann die Einstellungen beim OAuth‑Provider aktualisieren, sodass die Produktions‑Callback‑URL erlaubt ist, z. B. https://yourdomain.com/auth/callback (und nur die Domains, die Sie tatsächlich nutzen). Wenn Sie Staging haben, fügen Sie dort eine eigene Callback‑URL hinzu, aber trennen Sie sie klar von Produktion.

Fügen Sie eine einfache Start‑Guardrail hinzu, damit Produktion nicht mit localhost‑Einstellungen bootet:

if (process.env.NODE_ENV === "production" && oauthRedirectUrl.includes("localhost")) {

throw new Error("OAUTH_REDIRECT_URL is still localhost in production");

}

Testen Sie danach den Flow Ende‑zu‑Ende: "Sign in" klicken, Provider‑Consent abschließen und bestätigen, dass Sie auf der richtigen Domain landen und nach einem Refresh eingeloggt bleiben.

Nächste Schritte, wenn Ihre App KI‑gebaut wurde und weiterhin falsche URLs ausliefert

Bei Apps, die mit Tools wie Lovable, Bolt, v0, Cursor oder Replit erzeugt wurden, sind falsche URLs oft ein Symptom verstreuter Defaults und fehlender Guardrails. Manchmal ist es ein schneller Fix, manchmal zeigt es, dass die Codebasis aufgeräumt werden muss.

Meistens ist es ein schneller Fix, wenn Sie die Werte in ein zentrales Config‑Modul überführen, Start‑Validierung hinzufügen und danach lokal, staging und production konsistent laufen.

Es ist eher ein Refactor, wenn URL‑Bauweise in vielen Dateien dupliziert ist, verschiedene Features ihre eigenen Callback‑URLs bauen oder Änderungen immer wieder Auth und Webhooks brechen.

Anzeichen, dass mehr nötig ist:

- Mehrere Wege, dieselbe URL zu erzeugen

- Auth‑Callbacks differieren zwischen Frontend und Backend

- Secrets oder API‑Keys sind neben URL‑Konstanten committet

- CORS und Webhook‑Allowlists sind im Code statt in der Config gesetzt

- Ein Fix an einer Stelle bringt andere Umgebungen zum Scheitern

Wenn Sie eine schnelle zweite Meinung zu einer übernommenen KI‑generierten Codebasis wollen: FixMyMess (fixmymess.ai) spezialisiert sich auf Diagnose und Reparatur von Problemen wie hartkodierten Callbacks, kaputten Auth‑Flows, exponierten Secrets und unsicheren Defaults, sodass die App in Produktion korrekt funktioniert.

Häufige Fragen

Warum sind hartkodierte URLs in Produktion so problematisch?

Weil sie Ihre App an eine einzige Umgebung binden. Nach dem Deployment können Nutzer auf Staging oder sogar localhost umgeleitet werden, was sie nicht erreichen können. Dadurch brechen Anmeldung, Webhooks und E‑Mail‑Links auf scheinbar zufällige Weise.

Wie erkennt man am schnellsten eine kaputte OAuth-Redirect-URL?

OAuth‑Provider verlangen eine exakte Übereinstimmung der Redirect‑URL. Wenn Ihre App http://localhost... oder eine Staging‑Domain als Redirect schickt, lehnt der Provider das ab oder leitet Nutzer auf eine tote Seite, sodass die Sitzung nie abgeschlossen wird.

Warum bricht `localhost` in einem Callback für echte Nutzer?

localhost verweist auf den eigenen Rechner des Nutzers, nicht auf Ihren Server. In Produktion bedeutet das, dass Callbacks, API‑Aufrufe und Links ins Leere laufen, selbst wenn lokal alles funktionierte.

Woran sollte ich zuerst nach hartkodierten URLs suchen?

Suchen Sie repository‑weit nach localhost, 127.0.0.1, staging, alten Domains und kompletten http:// / https://‑Strings. Prüfen Sie außerdem E‑Mail‑Vorlagen und Code, der Links durch Anhängen eines Hostnamens baut.

Kann die falsche Callback‑URL im Dashboard des Providers liegen, auch wenn mein Code korrekt ist?

Ja. OAuth‑Apps, Zahlungsanbieter, Webhook‑Sender und E‑Mail‑Dienste speichern Callback‑URLs oft außerhalb Ihres Codes. Sie können das Repo korrigieren und trotzdem Events an die falsche Stelle gesendet bekommen, wenn das Dashboard nicht stimmt.

Wie verschiebt man URLs sauber in die Umgebungskonfiguration?

Legen Sie variable URLs in Umgebungsvariablen wie APP_URL, API_URL und OAUTH_REDIRECT_URL ab und lesen Sie sie über ein zentrales Config‑Modul aus. Vermeiden Sie verstreute process.env‑Aufrufe, damit nicht mehrere, widersprüchliche Quellen entstehen.

Welche Guardrails verhindern, dass Staging- oder localhost‑URLs wieder in Produktion landen?

Erlauben Sie sichere Defaults nur für die lokale Entwicklung und lassen Sie Produktion schnell fehlschlagen. Wenn eine benötigte URL fehlt oder in Produktion auf localhost oder Staging zeigt, sollte der Server beim Start mit einer klaren Fehlermeldung abbrechen.

Welche Bereiche brechen am häufigsten, wenn URLs falsch sind?

Auth, Webhooks, CORS und E‑Mail‑Links. Diese Pfade benötigen genaue Domains und Protokolle; kleine Abweichungen führen zu Login‑Schleifen, fehlenden Events, blockierten Requests oder E‑Mails, die Nutzer an die falsche Stelle schicken.

Wie teste ich schnell nach dem Fix von URLs und Callbacks?

Führen Sie für jede Umgebung einen kurzen End‑to‑End‑Smoke‑Test durch: Login/Logout, Passwort‑Reset aus einem echten Posteingang, ein Test‑Webhook‑Event und ggf. Zahlungs‑Redirects. Achten Sie dabei im Netzwerk‑Panel auf unerwartete Domains wie Staging oder Preview‑URLs.

Wann ist das nur ein schneller Fix und wann braucht der Code eine tiefere Aufräumarbeit?

Wenn URLs über viele Dateien verstreut sind, Frontend und Backend unterschiedliche Callback‑Logiken haben oder jeder Fix eine andere Umgebung bricht, ist es meist mehr als ein schneller Fix. In solchen Fällen hilft ein Audit, zentrale Config einzuführen und Auth/Webhook‑Flows zu konsolidieren. FixMyMess (fixmymess.ai) kann dabei helfen, KI‑generierte Codebasen zu prüfen und zu reparieren.