Datei‑Upload‑Sicherheit für Prototypen: praktische Schutzmaßnahmen

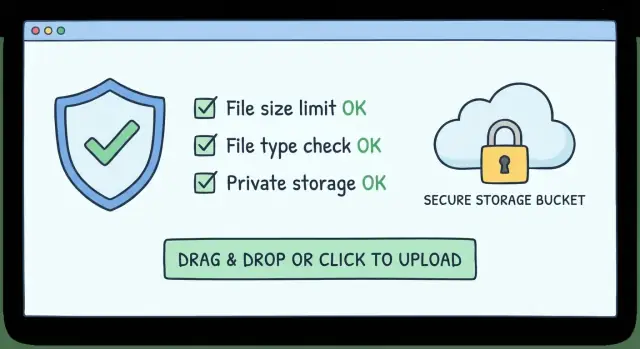

Datei‑Upload‑Sicherheit für Prototypen: Größenlimits setzen, echten Dateityp prüfen, Uploads privat speichern, auf Malware scannen und öffentliche Bucket‑Lecks vermeiden.

Was kann bei Uploads in einem Prototyp schiefgehen

Datei‑Uploads sind ein beliebter Angriffsvektor, weil sie viele Grenzen auf einmal überschreiten: Ihre App, Ihr Speicher und alles, was die Datei später liest. Ein „einfacher“ Upload‑Button kann dazu werden, dass Code im Browser ausgeführt wird, private Dateien geleakt werden oder Ihre Cloud‑Rechnung in die Höhe schnellt.

Die meisten Probleme entstehen durch Prototyp‑Abkürzungen. Teams vertrauen auf Dateiendungen (wie .png), überspringen Prüfungen wenn eine Datei „klein genug“ ist, oder laden direkt in einen geteilten Cloud‑Bucket mit weiten Rechten. Eine weitere übliche Abkürzung ist, die hochgeladene Datei aus dem gleichen Ort zu servieren, an dem sie gespeichert wurde, ohne Zugriffskontrolle oder Browser‑Verhalten zu bedenken.

Wenn Uploads lax gehandhabt werden, sind die Folgen vorhersehbar:

- Account‑Übernahme (z. B. eine Datei, die einen Bug in der Bild-/PDF‑Verarbeitung auslöst)

- Datenlecks (ein „privater“ Upload wird öffentlich oder Nutzer können URLs erraten)

- Hohe Cloud‑Kosten (große Dateien, wiederholte Retries oder Bots, die Ihren Endpoint missbrauchen)

- Markenschaden (Malware unter Ihrer Domain oder in Ihrem Bucket gehostet)

Ein einfaches Denkmodell hilft: Jeder Upload‑Flow hat vier Schritte – akzeptieren, validieren, speichern, ausliefern.

- Accept (Akzeptieren) ist der Punkt, an dem Sie Limits setzen und offensichtlichen Missbrauch blockieren.

- Validate (Validieren) ist der Punkt, an dem Sie bestätigen, was die Datei wirklich ist, nicht was sie vorgibt zu sein.

- Store (Speichern) ist der Punkt, an dem Berechtigungen am meisten zählen, weil ein falsch konfigurierter Bucket alles exponieren kann.

- Serve (Ausliefern) ist der Punkt, an dem Header und Zugriffskontrollen verhindern, dass Ihre App zu einem Datei‑Hosting‑Dienst wird.

Beispiel: Ihr Prototyp erlaubt Nutzern, ein „Profilfoto“ hochzuladen. Ein Angreifer lädt avatar.png, das tatsächlich HTML oder ein Script ist. Wenn Sie es in einem öffentlichen Bucket speichern und mit dem falschen Content-Type ausliefern, kann es im Browser eines anderen ausgeführt werden und Session‑Daten stehlen.

Setzen Sie zuerst klare Größen‑ und Ratenlimits

Die meisten Upload‑Zwischenfälle beginnen mit „Limits fügen wir später hinzu“. Limits sind einige der einfachsten Kontrollen, die Sie einbauen können, und sie schützen vor Überraschungsrechnungen, Verlangsamungen und Missbrauch.

Beginnen Sie mit dem, was Nutzer wirklich brauchen. Wenn Sie nur Profilbilder brauchen, sind 5–10 MB pro Datei meist ausreichend. Wenn Sie Videos oder Design‑Dateien annehmen, wählen Sie bewusst ein höheres Limit und erwarten Sie zusätzliche Schutzmaßnahmen.

Verlassen Sie sich nicht auf eine einzelne Einstellung. Setzen Sie Limits an mehreren Stellen, damit eine Fehlkonfiguration nicht alles zunichte macht:

- Ein hartes Max‑Limit pro Datei

- Ein Max‑Gesamtvolumen pro Anfrage (damit 20 „kleine“ Dateien nicht riesig werden)

- Upload‑Timeouts

- Tägliche Caps pro Nutzer (Dateien/Tag oder MB/Tag)

- Burst‑Ratenlimits (Uploads/Minute)

Timeouts sind wichtiger, als sie oft zugeschrieben bekommen. Ohne sie kann ein Angreifer Daten tröpfchenweise senden und Ihre Server‑Worker blockieren. Wenn Sie vorab signierte Uploads direkt zum Speicher nutzen, setzen Sie eine kurze Ablaufzeit, damit die URL nicht ewig wiederverwendbar ist.

Machen Sie Fehlermeldungen klar, damit echte Nutzer das Problem schnell beheben können. Sagen Sie, was fehlgeschlagen ist und wie das Limit lautet (z. B. „Datei zu groß. Max 10 MB.“). Trennen Sie „zu viele Uploads heute“ von „Upload hat zu lange gedauert“, denn sie bedeuten in der Regel Unterschiedliches.

Validieren Sie den echten Dateityp (nicht nur den Namen)

Ein Dateiname wie invoice.pdf sagt fast nichts aus. Jeder kann invoice.exe in invoice.pdf umbenennen und hochladen. Behandeln Sie Endungen als Hinweis, nicht als Regel.

Browser senden außerdem einen deklarierten MIME‑Typ (z. B. image/png). Prüfen Sie ihn, aber vertrauen Sie ihm nicht blind. Es ist nutzerkontrollierte Eingabe.

Bestätigen Sie den Typ aus dem Dateiinhalt

Nutzen Sie die Datei‑Signatur ("Magic‑Bytes") im Header, um zu identifizieren, was die Datei tatsächlich ist. Ein echtes PNG hat eine spezifische Signatur am Anfang der Datei. Das fängt gängige Tricks ab, bei denen Name und deklarierter MIME‑Typ etwas anderes sagen als der Inhalt.

Halten Sie die Entscheidung einfach: Akzeptieren Sie nur die exakten Typen, die Sie unterstützen, und lehnen Sie alles andere ab. Eine Allowlist ist sicherer, als zu versuchen, „böse“ Typen zu blocken.

Für viele Prototypen ist eine sinnvolle Start‑Allowlist image/jpeg, image/png und application/pdf. Fügen Sie text/plain nur hinzu, wenn Sie einen klaren Anwendungsfall haben, und seien Sie vorsichtig beim Rendern.

Vorsicht bei ZIP‑ und Office‑Formaten

ZIP‑Dateien und Office‑Dokumente (DOCX/XLSX/PPTX) sind risikoreicher, weil sie Container sind. Sie können Skripte, Makros oder überraschende Strukturen verbergen. Wenn Sie sie akzeptieren müssen, behandeln Sie sie mit „zusätzlichen Prüfungen erforderlich“: engere Limits, Malware‑Scanning und kein direktes Ausliefern.

Konkretes Beispiel: Wenn jemand profile.png hochlädt, die Magic‑Bytes aber ein Windows‑Executable zeigen, lehnen Sie es sofort ab und protokollieren Sie den Versuch.

Umgang mit Dateinamen und Pfaden

Viele Upload‑Bugs haben nichts mit Malware zu tun. Sie entstehen, weil Dateinamen zu sehr vertraut wird. Wenn Ihre App den vom Nutzer bereitgestellten Namen zum Pfadaufbau nutzt, kann ein einfacher Upload Dateien überschreiben, Seiten kaputtmachen oder Daten leaken.

Behandeln Sie jeden Dateinamen als nicht vertrauenswürdig. Nutzer können Pfadzeichen, Steuerzeichen oder verwirrende Unicode‑Zeichen einschleusen, die auf dem Bildschirm normal wirken, aber auf der Festplatte anders aufgelöst werden.

Sichere Regeln für Dateinamen

Am sichersten ist das Muster, den vom Nutzer gelieferten Namen beim Speichern zu ignorieren. Generieren Sie einen serverseitigen Namen (z. B. eine zufällige ID oder UUID) und behalten Sie den Originalnamen nur als bereinigten Anzeige‑Text in Ihrer Datenbank.

Praktische Regeln, die die meisten Probleme verhindern:

- Generieren Sie Ihren eigenen Speichername und wählen Sie die Dateiendung selbst

- Entfernen Sie Pfadtrenner (

/,\\), führende Punkte und unsichtbare Zeichen - Normalisieren Sie Unicode, damit Lookalikes keine merkwürdigen Duplikate erzeugen

- Blockieren Sie Doppel‑Endungen (wie

photo.jpg.exe)

Beispieleingaben, gegen die Sie entwerfen sollten: ../../app.env oder avatar.png\\u202Egnp.exe. Wenn Sie solche Namen direkt speichern, können Sie außerhalb des vorgesehenen Ordners schreiben oder eine ausführbare Datei hinter einem harmlos aussehenden Namen verbergen.

Halten Sie Uploads außerhalb öffentlicher Pfade

Speichern Sie Nutzeruploads niemals im öffentlichen Web‑Ordner Ihrer App. Legen Sie sie an einem privaten Ort ab (privater Bucket oder privater Disk‑Pfad) und servieren Sie sie über einen kontrollierten Download‑Endpoint.

Trennen Sie außerdem rohe Uploads von verarbeiteten Ausgaben. Speichern Sie die Originaldatei an einem Ort und verkleinerte Bilder oder konvertierte Vorschauen an einem anderen. Das macht Berechtigungen und Aufräumen einfacher.

Sicheres Speichern: private Buckets und restriktive Rechte

Die sicherste Default‑Strategie ist einfach: Behandeln Sie jeden Upload als privat, bis Sie einen klaren Grund haben, ihn öffentlich zu machen. Die meisten „Prototyp‑Lecks“ passieren, weil Speicher aus Bequemlichkeit auf public‑read gesetzt wurde und nie korrigiert wird.

Halten Sie Nutzeruploads getrennt von statischen Assets der Seite. Legen Sie Nutzerinhalte in einen Bucket (oder Container) und Site‑Assets (Logos, CSS, Build‑Dateien) in einen anderen. So führt ein Berechtigungsfehler bei Uploads nicht dazu, dass die ganze App exponiert wird, und Ihre Build‑Pipeline kann Nutzerdateien nicht überschreiben.

Wer darf schreiben?

Lassen Sie Uploads über einen kleinen serverseitigen Service laufen, der so wenig Rechte wie möglich hat. Dieser Service sollte neue Objekte anlegen und nur das lesen können, was nötig ist. Vermeiden Sie Rechte, die das Auflisten, Löschen oder Ändern von Bucket‑Policies erlauben.

Zielen Sie auf ein paar langweilige Defaults: private Objekte, getrennte Buckets für Dev/Staging/Prod, Verschlüsselung aktiviert wo unterstützt, und Audit‑Logs für Policy‑ und Objektzugriffe eingeschaltet.

Downloads erlauben, ohne Dateien öffentlich zu machen

Wenn ein Nutzer eine Datei herunterladen muss, verwenden Sie kurzlebige signierte URLs, die Ihr Server erzeugt. So geben Sie zeitlich begrenzten Zugriff, ohne das Objekt öffentlich zu schalten.

Halten Sie Geheimnisse aus dem Client. Verschicken Sie keine Zugriffsschlüssel, Schreibrechte oder Admin‑Storage‑Tokens im Browser‑Code.

Verarbeiten und Ausliefern, ohne Nutzer zu exponieren

Ein Upload ist nur die halbe Gefahr. Die andere Hälfte ist, was Ihre App danach damit macht: Verarbeiten, Vorschauen erzeugen und Ausliefern.

Eine sichere Default‑Strategie ist, jeden neuen Upload als nicht vertrauenswürdig zu behandeln und zu quarantänisieren, bis alle Prüfungen abgeschlossen sind. Wenn etwas durchrutscht, wird es nicht versehentlich öffentlich serviert.

Bei Bildern vermeiden Sie es, das Original zu servieren. Verkleinern und re‑encodieren Sie (Image decodieren und neu als PNG oder JPEG schreiben). Das entfernt viele versteckte Payloads und unsauberes Metadaten.

Bei Dokumenten setzen Sie strikte Limits für Seitenzahl, Größe und Extraktionszeit. PDFs und Office‑Dateien können riesig, verschachtelt oder fehlerhaft sein. Schließen Sie im Fehlerfall lieber ab. Falls Sie Vorschauen benötigen: Ein sicheres Bildvorschau‑Rendering ist oft sicherer als das direkte Rendern im Browser.

Rendern Sie niemals vom Nutzer bereitgestelltes HTML oder SVG direkt. Wenn Sie sie akzeptieren müssen, konvertieren Sie sie zuerst in ein sicheres Format (z. B. Rasterbild) oder erlauben Sie nur den Download mit Headern, die Inline‑Ausführung verhindern.

Beim Ausliefern helfen ein paar Regeln sehr viel:

- Servieren Sie Uploads nicht von Ihrer Haupt‑App‑Origin

- Nutzen Sie signierte URLs oder einen Download‑Endpoint, der Zugriff prüft

- Erzwingen Sie bei riskanten Typen den Download und setzen Sie Header, die Inline‑Ausführung verhindern

- Verfolgen Sie Status (quarantänisiert, genehmigt, abgelehnt, gelöscht) und protokollieren Sie Schlüsselereignisse (Nutzer, IP, Hash, Entscheidung)

Beispiel: Ein Gründer lädt ein „logo.svg“ für die Landingpage hoch. Wenn Sie es inline rendern, kann es in manchen Browsern Code ausführen. Wenn Sie es in PNG konvertieren und nur das PNG servieren, sinkt das Risiko stark.

Malware‑Scanning: Optionen und Abwägungen

Malware‑Scanning ist nicht immer für einen Prototyp Pflicht, aber es lohnt sich schnell, wenn Uploads mit anderen geteilt, vom Team geöffnet oder in Vorschauen verarbeitet werden. Wenn Ihre App Rechnungen, Lebensläufe, ZIPs, Office‑Dokumente oder alles, was heruntergeladen wird, verarbeitet, ist Scanning ein praktischer Teil der Upload‑Sicherheit.

Wenn Uploads nur Avatare sind, können Sie das Scannen anfangs manchmal überspringen und das Risiko durch Re‑Encoding reduzieren. Sobald Sie echte Nutzer haben, ist Scanning oft günstige Versicherung.

Die meisten Teams wählen eine von drei Herangehensweisen: verwaltetes Scanning im Cloud‑Stack, eine Drittanbieter‑Scanning‑API oder selbstgehosteter Antivirus in einem Worker. Die „beste“ Wahl ist meist die, die Sie tatsächlich am Laufen halten und überwachen.

Ein sicherer Default ist, beim Upload vor jeder Verarbeitung (Thumbnailing, Parsing, Preview‑Generierung) zu scannen und das Ausliefern nur nach einer „clean“-Markierung zu erlauben. Wenn Sie später Scanning hinzufügen, hilft es, bestehende Dateien „at rest“ zu scannen, um alte Daten zu säubern.

Wenn ein Scan positiv ist, behandeln Sie das als Sicherheitsereignis, nicht als UI‑Fehler: sperren Sie den Zugriff sofort, quarantänisieren Sie das Objekt, benachrichtigen Sie den Eigentümer und Ihr Team und führen Sie eine Audit‑Spur (Nutzer, Zeit, Hash, Ergebnis).

Schritt‑für‑Schritt: ein sicherer Upload‑Flow zum Implementieren

Gute Upload‑Sicherheit bedeutet größtenteils, dieselben langweiligen Prüfungen jedes Mal in derselben Reihenfolge durchzuführen, bevor eine Datei für andere Nutzer erreichbar wird.

1) Empfangen in einem temporären Bereich

Akzeptieren Sie Uploads nur in einem temporären Bereich (Temp‑Bucket oder Temp‑Ordner), der niemals öffentlich ist.

- Erzwingen Sie Limits an der Tür: Größe, Dateianzahl, Timeouts und grundlegende Ratenlimits

- Behandeln Sie den Dateinamen als nicht vertrauenswürdig und generieren Sie Ihren eigenen Speicher‑Namen

- Validieren Sie den echten Dateityp mittels Magic‑Bytes und einer Allowlist

2) Prüfen, speichern und sicher ausliefern

Bevor etwas in der App sichtbar ist, scannen und isolieren Sie es. Wenn Sie noch nicht scannen können, halten Sie es privat und beschränken Sie den Zugriff.

- Scannen und quarantänisieren; wenn der Scan fehlschlägt oder die Datei flaggt, hängen Sie sie nicht an Nutzerinhalte

- Verschieben Sie genehmigte Dateien in privaten Speicher mit engen Rechten und klaren Metadaten (owner, purpose, created_at)

- Liefern Sie via kurzlebigen signierten URLs oder einem Proxy‑Endpoint aus, der Autorisierung prüft

Richten Sie automatische Aufräum‑Jobs ein. Löschen Sie Temp‑Uploads, die nie verwendet wurden, und alte Dateien, die Sie nicht mehr benötigen. Das verhindert unerklärliches Speicherwachstum und reduziert die Blast‑Radius.

Häufige Fehler, die zu öffentlichen Bucket‑Unfällen führen

Die meisten „Public Bucket“-Vorfälle sind keine cleveren Hacks. Es sind kleine Bequemlichkeitsentscheidungen, die leise permanent werden und dann in Produktion kopiert werden.

Ein klassischer Fehler ist, den ganzen Bucket öffentlich zu machen, nur damit während einer Demo Vorschauen funktionieren. Ein anderer ist, direkte öffentliche URLs aus Ihrer API zurückzugeben, weil das einfacher ist als signierte URLs oder ein Download‑Endpoint. Wenn Namen vorhersehbar sind (z. B. invoice.pdf), können Leute sie auflisten. Selbst bei zufälligen Namen wird ein geleakter Link zum permanenten Leak, wenn das Objekt öffentlich ist.

Einige rote Flaggen tauchen immer wieder auf:

- Ein browserbasiertes Cloud‑SDK, das in den Speicher schreiben kann

- Ein einziger Key mit breiten „read/write everything“-Rechten

- Signierte URLs oder Tokens, die in Logs oder Analytics landen

- „Temporäre“ ACL‑Einstellungen, die in Produktion übernommen werden

Sichere Muster sind meist genauso schnell:

- Halten Sie Speicher standardmäßig privat und servieren Sie über signierte URLs oder Ihre App

- Laden Sie in einen privaten "incoming"‑Bereich hoch und promoten Sie genehmigte Dateien

- Bewahren Sie Credentials serverseitig; geben Sie Clients enge, kurzlebige Upload‑Tokens

Kurze Checkliste vor dem Go‑Live

Wenn Sie nur einen Durchgang vor dem Launch haben, konzentrieren Sie sich auf die Kontrollen, die die teuersten Fehler stoppen.

Limits und Validierung

- Erzwingen Sie ein hartes Max‑Limit auf dem Server und fügen Sie Basis‑Ratenlimits pro Nutzer oder IP hinzu

- Verifizieren Sie den Dateityp mit Magic‑Bytes und behandeln Sie MIME‑Mismatch als verdächtig

- Re‑encodieren Sie riskante Formate, wenn möglich, statt das Original zu servieren

Speicherung und Zugriff

- Speichern Sie Uploads standardmäßig privat, mit Least‑Privilege‑Rollen

- Versenden Sie niemals Storage‑Keys oder Signing‑Secrets im Frontend‑Code

- Wenn Sie PDFs, Office‑Dateien, ZIPs oder externe Inhalte akzeptieren, planen Sie Scanning und Quarantäne ein

Rückrollbarkeit

- Haben Sie einen Kill‑Switch: Credentials rotieren, Tokens widerrufen, öffentlichen Zugriff auf Bucket‑Policy‑Ebene blocken

- Löschen Sie schnell: entfernen Sie eine Datei und ihre Derivate, und haben Sie Logs, um betroffene Nutzer zu finden

Nächste Schritte, wenn Ihre KI‑erstellte App bereits Upload‑Risiken hat

KI‑generierte Prototypen bekommen oft Uploads zum Laufen, aber verpassen die Guardrails, die in Produktion wichtig sind. Typische Symptome sind permanente öffentliche URLs, Uploads ohne Login, kein Max‑File‑Size und Server, die dem vom Browser gelieferten MIME‑Typ vertrauen, ohne den Dateiinhalt zu prüfen.

Wenn Sie jemanden brauchen, der das Risiko schnell verifiziert, hilft es, folgendes bereitzustellen: das Repo (oder eine minimale Kopie mit Upload‑Code und Konfiguration), Ihre Speicher‑Einstellungen (public/private und Zugriffsregeln), wohin Uploads gehen (Browser→Bucket vs. über Ihren Server), einige Upload‑Logs, die erlaubten Dateitypen und die Limits, die Sie wünschen.

Wenn Sie einen AI‑erstellten Codebestand von Tools wie Lovable, Bolt, v0, Cursor oder Replit geerbt haben, konzentriert sich FixMyMess (fixmymess.ai) genau auf die Produktion‑Blocker: fehlende Auth‑Checks, schwache Validierung, unsicherer Umgang mit Dateinamen, zu breite Cloud‑Speicherberechtigungen und fehlende Quarantäne‑ oder Scan‑Gates. Ein kostenloses Code‑Audit reicht oft aus, um eine konkrete Prioritätenliste zu bekommen, ohne zu raten.

Häufige Fragen

Was ist das Erste, das ich tun sollte, um Uploads in einem Prototyp sicherer zu machen?

Fangen Sie mit strengen Größenlimits, Timeouts und grundlegenden Ratenbegrenzungen auf dem Server an — selbst für eine Demo. Diese drei Kontrollen verhindern Überraschungsrechnungen, langsame Uploads und einfache Bot‑Abusen, bevor Sie etwas Komplexeres hinzufügen.

Reicht es, die Dateiendung oder den MIME‑Typ zu prüfen?

Nein. Dateiendungen und vom Browser gesendete MIME‑Typen lassen sich leicht fälschen. Validieren Sie die Datei, indem Sie ihren tatsächlichen Inhalt prüfen (Magic‑Bytes) und erlauben Sie nur die exakten Typen, die Sie unterstützen.

Welche Dateitypen sind zu Beginn am sichersten zu akzeptieren?

Verwenden Sie eine Allowlist und lehnen Sie alles andere standardmäßig ab. Für viele Prototypen ist JPEG/PNG für Bilder und PDF für Dokumente ein praktikabler Ausgangspunkt; erweitern Sie nur bei echtem Bedarf.

Warum sind Dateinamen ein Sicherheitsrisiko und was ist das sichere Muster?

Wenn Sie den vom Nutzer angegebenen Namen zum Speichern verwenden, können Pfadtraversal, Überschreiben und verwirrende Unicode‑Tricks passieren. Generieren Sie einen eigenen Speichernamen (z. B. zufällige ID), behalten Sie den Originalnamen nur als bereinigten Anzeigenamen in der Datenbank und bauen Sie niemals Dateisystempfade direkt daraus.

Soll mein Upload‑Bucket öffentlich sein, damit Nutzer Dateien einfach sehen können?

Speichern Sie Uploads standardmäßig privat und vermeiden Sie, sie in einem öffentlichen Web‑Ordner oder einem öffentlichen Bucket abzulegen. Serve Dateien über einen Endpunkt, der Zugriffsprüfungen macht, oder über kurzlebige signierte URLs, damit ein geleakter Link nicht dauerhaft öffentlich wird.

Was ist an ZIP‑ oder Office‑Dateien riskanter als an Bildern?

ZIP‑ und Office‑Formate sind Container und können Skripte, Makros oder unerwartete Strukturen verbergen. Wenn Sie sie akzeptieren müssen, setzen Sie engere Größenlimits, quarantänisieren und scannen auf Malware, und rendern Sie sie nicht inline im Browser.

Wie zeige ich sicher Vorschauen für hochgeladene Dateien?

Behandeln Sie neue Uploads als nicht vertrauenswürdig, bis Prüfungen abgeschlossen sind. Re‑encodieren Sie Bilder (entpacken und als frische JPEG/PNG schreiben) und erzeugen Sie lieber sichere Vorschaubilder, statt Dokumente direkt im Browser zu rendern.

Welche Limits sollte ich setzen, um Missbrauch und hohe Cloud‑Kosten zu vermeiden?

Setzen Sie ein hartes Max‑Limit pro Datei, eine maximale Gesamtgröße pro Anfrage und Upload‑Timeouts, dazu pro‑User Tageslimits und Burst‑Ratenbegrenzungen. Klare Fehlermeldungen helfen echten Nutzern, das Problem schnell zu beheben, während Timeouts und Ratenbegrenzungen langsames Tropfen und Retry‑Missbrauch reduzieren.

Brauche ich für einen Prototyp Malware‑Scans?

Wenn Uploads geteilt, heruntergeladen oder von Ihrem Team geöffnet werden, lohnt sich ein Scan früh. Bei Avataren, die Sie re‑encodieren, können Sie das Scannen manchmal aufschieben, planen Sie es aber ein, sobald echte Nutzer oder Dokumente auftauchen.

Woran erkenne ich, ob meine KI‑erstellte App gefährliche Upload‑Einstellungen hat?

Typische Anzeichen sind dauerhafte öffentliche URLs, Uploads ohne Login, kein serverseitiges Max‑Limit, blindes Vertrauen in den Browser‑MIME‑Typ und weitreichende Cloud‑Speicherrechte. Wenn Ihr KI‑erstellter Code solche Probleme hat, kann FixMyMess ein kostenloses Code‑Audit durchführen und Ihnen eine konkrete To‑Do‑Liste geben, um Uploads sicher zu bekommen.