Direkt‑Uploads in den Objektspeicher, die Timeouts vermeiden

Direkt‑Uploads in den Objektspeicher verhindern Timeouts, indem große Dateien direkt in den Storage geschickt werden. Mit signierten URLs und wiederaufnehmbaren Upload‑Schritten bleibt die App reaktionsfähig.

Warum große Uploads in echten Apps immer wieder scheitern

Nutzer merken es sofort: der Fortschrittsbalken läuft bis 90% und bleibt dann stehen. Sie aktualisieren die Seite, versuchen es erneut, und es schlägt woanders fehl. Auf dem Handy oder bei wackeligem WLAN fühlt es sich irgendwann wie Glücksspiel an, selbst wenn die Datei in Ordnung ist.

Wenn Uploads fehlschlagen, verlieren Menschen nicht nur Zeit. Sie verlieren Vertrauen. Ein Creator, der 20 Minuten mit dem Export eines Videos verbracht hat, lädt nicht gern dreimal hintereinander hoch. Ein Personalvermittler mit großem Portfolio bricht das Formular ab. Dann hat Ihr Team den Ärger: "Es hängt", "Es steht Fehler", "Wo ist meine Datei?"

Wiederholte Versuche machen es oft schlimmer. Viele Systeme fangen wieder bei null an, verbrauchen Bandbreite und hinterlassen doppelte "fast hochgeladene" Dateien oder halb fertige Datenbankeinträge. Wenn Ihre App Metadaten speichert, bevor der Upload wirklich abgeschlossen ist, erhalten Sie Einträge, die echt wirken, aber ins Leere zeigen.

Große Uploads setzen die schwächsten Teile eines typischen Stacks unter Druck. Lang lebende Verbindungen laufen in Timeouts. Proxies und Load Balancer kappen Anfragen. Server spitzen CPU und RAM zu, wenn sie große Payloads puffern. Ein langsamer Upload kann Ressourcen belegen, die eigentlich für alle gedacht sind.

Das Ziel ist einfach: große Dateien zuverlässig hochladen, ohne Ihren App-Server in einen fragilen Mittelsmann zu verwandeln. Direkt-Uploads in den Objektspeicher erreichen das. Statt Gigabytes durch Ihr Backend zu schieben, lädt das Gerät des Nutzers direkt in den Speicher. Ihre App kümmert sich um Berechtigungen, Nachverfolgung und die Bestätigung des Endergebnisses.

Genau hier bricht ein Prototyp oft: er "funktioniert bei kleinen Dateien" und stürzt dann in Produktion ab.

Was Upload-Timeouts normalerweise verursacht

Die meisten Upload-Timeouts entstehen, weil Ihr App-Server als Relay fungiert. Der Browser schickt eine riesige Datei an Ihren Server, der hält die Verbindung offen und leitet dieselben Bytes an den Objektspeicher weiter. Wenn der Nutzer langsam ist, wartet Ihr Server. In der Zwischenzeit steigen Speicher- und CPU-Belastung, und andere Anfragen werden langsamer.

Timeouts können aber auch irgendwo entlang des Pfads auftreten. Ein einziges Limit reicht, um einen Upload zu killen, selbst wenn sonst alles gesund ist: der Browser-Tab (Hintergrund, Schlaf, Netzwerkwechsel), ein Proxy oder Load Balancer mit hartem Request-Limit, Worker-Timeouts Ihres App-Servers, Framework-Limits für Körpergröße und Parsing oder der Storage-Client-Aufruf selbst.

Die übliche Reaktion ist: "einfach das Timeout erhöhen." Das verschafft vielleicht einen Tag, löst aber selten das Grundproblem. Größere Timeouts bedeuten mehr lang laufende Verbindungen und erhöhen die Wahrscheinlichkeit einer Überlastung. Eine Person, die ein 2‑GB-Video über wackeliges WLAN hochlädt, kann einen Worker Minutenlang binden — plötzlich sehen normale Nutzer langsame Seiten oder fehlgeschlagene Logins.

Stellen Sie sich ein typisches Beispiel vor: ein Nutzer lädt von Café‑WLAN hoch. Zur Hälfte bricht die Verbindung für 10 Sekunden ab. Der Browser versucht es erneut, Ihr Server hält noch eine halb fertige Anfrage, ein Proxy beendet sie nach 60 Sekunden, und der Nutzer bekommt "Upload fehlgeschlagen" ohne klare Ursache.

Direkt-Uploads in den Objektspeicher helfen, weil sie Ihren App-Server aus dem datenintensiven Pfad entfernen.

Was Direct-to-object-storage-Uploads bedeuten (klar erklärt)

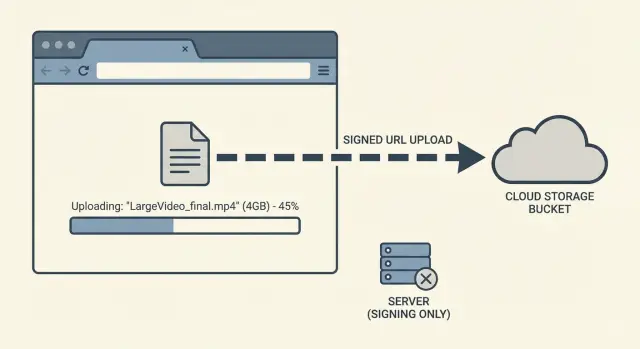

Direct-to-object-storage bedeutet, dass die Datei direkt vom Gerät des Nutzers (Browser oder Mobile App) in Ihren Storage-Bucket geht, statt zuerst durch Ihren App-Server. Ihre App steuert weiterhin den Ablauf, trägt aber nicht die Datei-Bytes.

Stellen Sie sich vor: Ihr Server gibt dem Nutzer einen einmaligen, kurzlebigen Berechtigungsschein. Der Nutzer nutzt diesen, um direkt in den Storage hochzuladen. Diese Berechtigung lässt sich auf eine einzelne Datei, einen bestimmten Zielort und ein kurzes Zeitfenster begrenzen.

In der Praxis macht Ihr Backend drei kleine Dinge:

- bestätigen, dass der Nutzer hochladen darf

- die kurzlebige Upload-Berechtigung erstellen (häufig eine signierte URL)

- Metadaten speichern und später den Abschluss verifizieren

Der Gewinn ist sofort sichtbar: weniger Timeouts, weniger Bandbreitendruck auf dem Server und ein glatteres Erlebnis. Storage-Anbieter sind dafür gebaut, viele große Uploads gleichzeitig zu akzeptieren.

Ein einfaches Beispiel: Ein Gründer testet, indem er ein großes Demo-Video hochlädt. Bei "Upload über meinen Server" kann die Anfrage nach 60, 120 Sekunden oder wann immer ein Proxy genug gewartet hat, sterben. Mit der direkten Methode lädt der Browser in den Storage, und Ihre App bearbeitet nur eine schnelle "start"-Anfrage und eine schnelle "confirm"-Anfrage.

Signierte Uploads: die sichere Methode, Nutzer direkt hochladen zu lassen

Ein signierter Upload ist eben jener kurzlebige Berechtigungsschein, den Ihr Backend erstellt, damit ein Nutzer ohne Ihr Server-Mittelsmann in den Objektspeicher hochladen kann.

Das "signiert" ist wichtig, weil die URL (oder die Formularfelder) einen Nachweis enthält, dass Ihr Backend den Upload unter bestimmten Regeln genehmigt hat. Wenn jemand die URL später kopiert, sollte sie nutzlos sein, weil sie schnell verfällt und nur eine enge Aktion erlaubt.

Welche Beschränkungen sollte eine signierte Upload-Berechtigung enthalten?

Signierte Uploads sollten standardmäßig restriktiv sein. Gute Limits sind: Ablaufzeit (Minuten, nicht Stunden), ein hartes Dateigrößenlimit, erlaubte Content‑Types (z. B. video/mp4 oder image/png) und ein gesperrter Zielschlüssel oder Pfadmuster, damit Nutzer nicht andere Dateien überschreiben können. Wenn Sie auf Metadaten (wie eine Owner‑ID) vertrauen, validieren Sie diese ebenfalls.

Ein typischer Ablauf: Der Nutzer wählt ein 1‑GB‑Video. Ihr Backend prüft Konto, erwarteten Dateityp und -größe. Dann gibt es eine signierte URL zurück, die z. B. 10 Minuten gültig ist. Der Browser lädt direkt in den Storage, und Ihr Backend erhält später eine kleine "Upload completed"-Meldung.

Single-shot vs. Multipart-Uploads

Verwenden Sie eine Single‑Shot‑signierte URL, wenn Dateien klein genug sind, dass eine Anfrage normalerweise durchläuft und Sie kein Resume benötigen.

Für größere Dateien bevorzugen Sie Multipart-Uploads. Multipart teilt die Datei in Teile auf, sodass Sie nur den fehlgeschlagenen Teil erneut versuchen müssen, anstatt von vorn zu beginnen. Das ist oft der Unterschied zwischen "funktioniert im Büro‑WLAN" und echter Zuverlässigkeit.

Wiederaufnehmbare Strategien, die wackelige Verbindungen überstehen

Große Uploads scheitern aus langweiligen Gründen: WLAN bricht weg, ein Laptop schläft, ein Telefon wechselt das Netzwerk. Wenn Ihr Upload von einer langen, ununterbrochenen Anfrage abhängt, kann jeder Aussetzer dazu führen, dass der Nutzer von vorn beginnen muss.

Wiederaufnehmbare Uploads verwandeln einen fragilen Transfer in viele kleine, erneuerbare Transfers. Das passt natürlich gut zu Direct‑to‑object-storage, weil Ihr App‑Server nicht minutenlang eine große Datei beaufsichtigen muss.

Wie wiederaufnehmbare Uploads funktionieren

Statt die ganze Datei auf einmal zu senden, teilt der Client sie in Teile (Chunks). Jeder Teil wird separat hochgeladen und das System verfolgt, was angekommen ist.

Ein einfacher Ansatz:

- teilen Sie die Datei in feste Chunk‑Größen (z. B. 5–25 MB)

- laden Sie Chunks in Reihenfolge (oder einige parallel) hoch und speichern Sie die abgeschlossenen Chunk‑Nummern

- wiederholen Sie nur fehlgeschlagene Chunks mit Backoff (bei jedem Versuch länger warten)

- setzen Sie später fort, indem Sie fragen: "Welche Chunks haben Sie schon?" und dann weitermachen

- finalisieren Sie, indem Sie dem Storage sagen, die Teile zu einem Objekt zusammenzufügen

Wenn der Browser abstürzt oder das Gerät schläft, kann die nächste Sitzung beim zuletzt bestätigten Chunk weitermachen.

Was Nutzer erleben sollten

Wiederaufnahme ist nicht nur eine Backend‑Entscheidung. Sie verändert, wie sich der Upload anfühlt. Nutzer sollten Fortschritt auf Basis bestätigter Chunks sehen und Kontrolle bekommen, die zur Realität passt: Pause, Fortsetzen und einen klaren "Verbindung wiederherstellen"‑Zustand bei Netzwerkstörungen.

Beispiel: Jemand lädt ein 3‑GB‑Video im Zug hoch. Die Verbindung bricht zweimal. Bei wiederaufnehmbaren Uploads werden nur die fehlenden Chunks erneut gesendet, der Fortschritt bleibt glaubwürdig und der Upload endet ohne das frustrierende "von 0% starten".

Schritt für Schritt: ein zuverlässiger Upload‑Flow zum Implementieren

Ein zuverlässiger Flow hält Ihren App‑Server aus dem Datenpfad. Ihr Server setzt die Regeln und bestätigt Ergebnisse. Der Browser sendet die Datei direkt in den Objektspeicher.

Eine praktische Abfolge:

- Client fragt den Upload an (nur Metadaten). Senden Sie Dateiname, Größe, Typ und Kontext (Projekt, Nutzer), aber nicht die Datei selbst.

- Server validiert und gibt signierte Upload‑Infos zurück. Erzwingen Sie Limits, legen Sie einen Entwurfsdatensatz in der DB an und geben Sie signierte Upload‑Infos plus eine Upload‑ID/Key zurück.

- Browser lädt direkt und zeigt Fortschritt. Der Client lädt in den Storage und aktualisiert den Fortschritt. Wenn Sie Chunking unterstützen, speichern Sie Chunk‑Status lokal, damit ein Refresh weiterarbeiten kann.

- Client bestätigt Abschluss. Nachdem der Storage Erfolg gemeldet hat, ruft der Client Ihren Server mit Upload‑ID/Key und erwarteter Größe auf.

- Server verifiziert und finalisiert. Bestätigen Sie, dass das Objekt existiert, Größe/Typ passt und es dem richtigen Nutzer gehört. Dann markieren Sie den Datensatz als bereit.

Ein kleines Detail, das viel Schmerz verhindert: behandeln Sie den Upload als Zustandsmaschine. "Draft" ist nicht "ready". Erst nach serverseitiger Verifikation auf "ready" umschalten.

Heben Sie nachgelagerte Arbeit aus dem Upload‑Request heraus. Queueen Sie Aufgaben wie Thumbnails, Virenscans oder Videotranscoding, damit Nutzer nicht warten und Timeouts sich nicht stapeln.

Uploads vertrauenswürdig gestalten

Langsame Uploads verzeiht man eher als verwirrende. Selbst bei Direct‑to‑object‑storage ist die Verbindung meist die schwächste Komponente, also muss Ihre UI Erwartungen setzen und Versprechen halten.

Machen Sie Fortschritt ehrlich. Eine Prozentzahl allein kann bei großen Dateien irreführen, weil die Geschwindigkeit schwankt. Zeigen Sie hochgeladene MB von Gesamt‑MB und behandeln Sie "verbleibende Zeit" als Schätzung. Wenn der Upload stockt, sagen Sie das. "Pausiert, versuche Verbindung wiederherzustellen" ist besser als ein eingefrorenes 72%.

Ein einfaches Muster:

- zeigen Sie hochgeladene MB von Gesamt‑MB und die aktuelle Geschwindigkeit

- zeigen Sie eine ETA erst nach ein paar Sekunden stabiler Übertragung

- erkennen Sie keine Fortschritte für N Sekunden und wechseln Sie zu "Verbindung wiederherstellen"

- bieten Sie eine klare "Pause"‑ oder "Erneut versuchen"‑Aktion

Uploads fühlen sich auch sicherer an, wenn sie normales Nutzerverhalten überleben. Wenn jemand aktualisiert, den Tab schließt oder der Laptop schläft, behalten Sie lokal genug Zustand (Dateiname, Größe, Upload‑Session‑ID, abgeschlossene Teile), um fortzusetzen statt neu zu starten.

Wenn Fehler auftreten, seien Sie spezifisch und geben Sie einen nächsten Schritt. "Upload fehlgeschlagen" ist wertlos. "Ihre Verbindung ist abgebrochen. Wir haben Ihren Fortschritt gespeichert. Klicken Sie auf Fortsetzen." beruhigt. Wenn der Nutzer den falschen Dateityp gewählt oder ein Limit überschritten hat, sagen Sie, was erlaubt ist.

Barrierefreiheit ist wichtig, weil Upload‑Status zeitabhängig ist. Verwenden Sie lesbare Status‑Texte (nicht nur Farbe), behalten Sie den Fokus auf der Aktion, die der Nutzer ausgelöst hat, und geben Sie wichtige Änderungen (gestartet, pausiert, fortgesetzt, abgeschlossen) bekannt, damit Tastatur‑ und Screenreader‑Nutzer nicht im Dunkeln tappen.

Häufige Fehler und Fallen, die Sie vermeiden sollten

Die größte Falle bei Direct‑to‑object‑storage ist anzunehmen: "Der Browser hat es hochgeladen, also sind wir fertig." Storage ist zuverlässig, aber Ihre App muss trotzdem Zugriff kontrollieren, Abschluss bestätigen und die Datenbank konsistent halten.

Dem Browser zuviel Vertrauen schenken

Eine signierte Upload‑URL beweist, dass der Nutzer am Anfang Berechtigung hatte. Sie beweist nicht, was tatsächlich hochgeladen wurde oder ob der Upload tatsächlich fertiggestellt wurde.

Prüfen Sie nach dem Upload serverseitig, dass das Objekt existiert und Größe sowie Content‑Type passen, dass es im korrekten Pfad/Prefix für den Nutzer gelandet ist und dass alle benötigten Metadaten übereinstimmen. Erst dann den Upload als "ready" markieren.

Zu permissive signierte URLs

Manche Systeme "lösen" Timeouts, indem sie signierte URLs für Stunden gültig machen und beliebige Dateien erlauben. Das ist riskant. Halten Sie die URL kurzlebig und eng begrenzt: Größenlimit, MIME‑Typen, und einen Zielpfad festlegen.

Datensätze für nicht abgeschlossene Uploads

Wenn Sie einen DB‑Eintrag als "uploaded" anlegen, bevor die Bestätigung da ist, sammeln Sie defekte Einträge und fehlende Dateien. Legen Sie ihn als "pending" an und schalten Sie erst nach Bestätigung des Objekts (oder nach einem Storage‑Callback) auf "uploaded" um.

Schwere Verarbeitung inline

Lassen Sie den Nutzer nicht warten, während Sie Videos transcodieren, Dateien scannen oder Thumbnails generieren. Akzeptieren Sie den Upload, verifizieren Sie ihn und führen Sie die Verarbeitung im Hintergrund aus. Zeigen Sie einen klaren "Processing"‑Status. So bleibt der Upload‑Pfad schnell und stabil.

Dateien versehentlich durch Ihre API schicken

Wenn Ihr Frontend bei fehlgeschlagenem Direktupload als Fallback die Datei an Ihre API postet, sind Sie wieder in Timeouts. Halten Sie Auth‑ und Kontroll‑Traffic in der API, aber lassen Sie die Datei‑Bytes direkt zum Storage fließen.

Schnell‑Checkliste vor dem Go‑Live

Bevor Sie die Upload‑Funktion als "fertig" deklarieren, prüfen Sie kurz Zuverlässigkeit und Sicherheit. Die meisten Upload‑Bugs tauchen erst auf, wenn reale Nutzer große Dateien über wackeliges WLAN schicken oder wenn Hintergrundarbeit länger dauert als Ihr HTTP‑Timeout.

- Resume funktioniert ohne Neustart. Fällt die Verbindung bei 80% aus, sollte der Nutzer von dort weitermachen.

- Limits werden vor der Erlaubnis geprüft. Prüfen Sie Typ und Größe früh und verweigern Sie eine Upload‑Berechtigung für Dateien, die Sie nie akzeptieren würden.

- Signierte Berechtigungen sind kurzlebig und eng gefasst. Eine Datei, ein Pfad, eine Methode.

- Abschluss wird im Storage verifiziert. Markieren Sie nichts als fertig, nur weil der Client das meldet.

- Schwere Arbeit liegt außerhalb des Upload‑Requests. Konvertieren, scannen oder OCR nach dem Upload.

Wenn die Verarbeitung Zeit braucht, zeigen Sie zwei Status: "Uploaded" und "Processing." Nutzer vertrauen Systemen, die erklären, was passiert.

Ein realistisches Beispiel: ein großer Video‑Upload, der nicht fehlschlägt

Ein Creator sitzt im Café und versucht, ein 3‑GB‑Video hochzuladen. Das WLAN bricht ab und zu ein, und ihr Laptop geht einmal schlafen. Sie erwarten, dass der Upload ohne Neustart fertig wird.

Mit dem alten Ansatz lädt der Browser die Datei zuerst an Ihren App‑Server, der sie dann an den Objektspeicher weiterleitet. Nach 30–120 Sekunden (je nach Setup) läuft irgendwo ein Timeout: Load Balancer, Reverse Proxy, Serverless‑Limit oder eine einzelne langsame Anfrage. Der Nutzer sieht einen Fehler, aktualisiert und der Upload startet wieder bei 0%. Supportmeldungen lauten: "Ich habe es dreimal versucht und es klappt nie."

Vergleichen Sie das mit Direct‑to‑object‑storage über eine signierte URL plus wiederaufnehmbare Uploads. Ihr Server verteilt nur kurzlebige Berechtigung und einen Upload‑Plan. Der Browser sendet die Datei in Teilen (z. B. 10–50 MB Chunks). Wenn das Café‑WLAN kurz aussetzt, fällt nur der aktuelle Chunk aus.

Statt alles zu verlieren, wiederholt der Client den fehlgeschlagenen Chunk, macht beim letzten bestätigten Teil weiter, der Fortschritt bleibt glaubwürdig und der Upload beendet sich, selbst wenn die Verbindung unzuverlässig ist.

Ihr Produktteam kann den Unterschied schnell messen: Abschlussrate von Uploads, durchschnittliche Anzahl von Retries pro Upload und Zeit bis zu einem ersten abspielbaren oder verarbeitbaren Asset. Das beste Zeichen ist weniger Support zu "Uploads hängen" oder "Uploads starten neu", weil das System stillschweigend wiederherstellt und Ihr App‑Server reaktionsfähig bleibt.

Nächste Schritte, wenn Ihr aktueller Upload‑Flow schon chaotisch ist

Wenn Uploads bereits instabil sind, bauen Sie nicht alles auf einmal um. Die schnellsten Verbesserungen kommen, wenn Sie den Umfang einschränken, Fehler sichtbar machen und den riskantesten Teil entfernen (Ihren App‑Server, der große Dateien proxyed).

Starten Sie mit einem Upload‑Typ, z. B. Videos oder PDFs — wählt den, der die meisten Supporttickets oder die größten Dateien verursacht. Behalten Sie den alten Pfad für andere Dateitypen, bis der neue sich bewährt hat.

Bevor Sie Verhalten ändern, fügen Sie grundlegende Instrumentierung hinzu, damit Sie sehen, was genau schiefgeht. Timeouts verbergen oft mehrere Probleme: langsame Netze, Retry‑Stürme, falsch konfigurierte CORS, abgelaufene Tokens und Nutzer, die den Tab verlassen.

Ein Aufräumplan, der oft funktioniert:

- migrieren Sie eine Ansicht und einen Dateityp zu Direct‑to‑object‑storage Uploads

- instrumentieren Sie Upload‑Start, gesendete Bytes, Abschluss und einen klaren Fehlergrund

- bestätigen Sie Ihre Auth‑Grenzen: minten Sie kurzlebige signierte Berechtigungen, verschicken Sie niemals langfristige Keys an den Browser

- entfernen Sie exponierte Secrets und verknotete Logik (harte Schlüssel, duplizierte Endpunkte, gemischte Verantwortlichkeiten, endlose Retry‑Schleifen)

- zentralisieren Sie den Upload‑Flow (ein Client‑Modul, ein API‑Endpoint, der Signaturen ausstellt)

Wenn Sie einen AI‑generierten Code geerbt haben, investieren Sie extra Zeit in Authentifizierung und Umgang mit Secrets. "Es läuft auf meinem Rechner"‑Prototypen überspringen oft serverseitige Prüfungen oder koppeln Uploads an Ihren App‑Server so, dass sie unter Real‑Traffic zusammenbrechen.

Wenn Sie eine zweite Meinung wollen, kann FixMyMess (fixmymess.ai) ein kostenloses Code‑Audit durchführen, die Upload‑ und Sicherheitsprobleme finden und helfen, den Flow so zu reparieren, dass er produktionsreif ist.

Häufige Fragen

Warum scheitern große Uploads, obwohl mein Server scheinbar in Ordnung ist?

Die meisten Ausfälle passieren, weil der Upload zuerst durch Ihren App-Server läuft. Das erzeugt eine lang laufende Anfrage, die von Browsern, Proxies, Load Balancern, serverlosen Limits oder den Timeout-Einstellungen Ihres Servers abgebrochen werden kann. Wenn Sie die eigentlichen Dateibits aus Ihrem Backend entfernen (direkt in den Objektspeicher), verschwindet der anfälligste Teil des Pfads.

Was genau sollte mein Backend im Direct-to-object-storage-Upload-Flow tun?

Ihr Server sollte nur Berechtigung, Nachverfolgung und Verifikation übernehmen. Er kann den Nutzer prüfen, eine kurzlebige signierte Upload-Berechtigung erstellen, einen Entwurfs-Datensatz in der Datenbank anlegen und den Datensatz finalisieren, nachdem er bestätigt hat, dass das Objekt im Speicher existiert. Der Server sollte die Datei nicht selbst streamen oder puffern.

Was ist ein signierter Upload und warum ist er sicherer?

Eine signierte Upload-URL ist eine kurzlebige Berechtigung, die Ihr Backend erstellt, damit ein Client direkt in den Objektspeicher hochladen kann, ohne dass Ihr Server dazwischen die Bytes weiterleitet. Sie ist sicherer als das Verteilen langfristiger Zugangsdaten, weil sie schnell verfällt und auf eine einzelne Datei, ein Ziel und bestimmte Bedingungen beschränkt werden kann.

Welche Beschränkungen sollte ich für signierte Upload-Berechtigungen festlegen?

Beginnen Sie restriktiv und lockern Sie nur bei gutem Grund. Verwenden Sie eine kurze Ablaufzeit (Minuten), ein hartes Größenlimit, erlaubte MIME-Typen und einen Zielpfad oder -präfix, der das Überschreiben fremder Dateien verhindert. Diese Limits reduzieren Missbrauch und verhindern "hochgeladen, aber unbrauchbar"-Fälle.

Wann sollte ich Multipart-Uploads statt einer einzelnen signierten URL verwenden?

Einmalige Uploads (single-shot) eignen sich für kleine Dateien, die mit einer Anfrage zuverlässig durchlaufen. Für große Dateien oder wenn Wiederaufnahme nötig ist, verwenden Sie Multipart-/Chunked-Uploads, weil ein einzelner Netzwerkfehler dann nicht den gesamten Upload von vorn beginnen lässt. Multipart ist die praktische Wahl für reale Nutzer auf mobilen Daten oder instabilem Wi‑Fi.

Wie funktionieren wiederaufnehmbare Uploads in der Praxis?

Teilen Sie die Datei in Teile, laden Sie diese unabhängig hoch und verfolgen Sie, welche Teile angekommen sind. Wenn die Verbindung abbricht, wiederholen Sie nur die fehlenden Teile. Wichtig ist, ausreichend Zustand (Upload-Session-ID und abgeschlossene Teilnummern) zu speichern, damit ein Refresh oder Neustart dort weitermachen kann, wo er aufgehört hat.

Wie verhindere ich, dass meine Datenbank mit „hochgeladen“-Einträgen ohne Datei vollläuft?

Markieren Sie einen Upload nicht als abgeschlossen, nur weil der Client das meldet. Nachdem der Client Erfolg meldet, sollte Ihr Server im Speicher prüfen, dass das Objekt existiert und Größe sowie Typ übereinstimmen, und erst dann den Datenbankeintrag von „pending“ auf „ready“ setzen. So vermeiden Sie defekte Einträge, die auf fehlende Dateien zeigen.

Welche UI-Änderungen sorgen dafür, dass Uploads vertrauenswürdiger wirken?

Zeigen Sie Fortschritt anhand bestätigter Bytes, nicht nur einer Prozentzahl, die einfrieren kann. Informieren Sie Nutzer, wenn der Upload stagniert (z. B. „Verbindung wird wiederhergestellt“) und bieten Sie klare Aktionen wie „Fortsetzen“ oder „Erneut versuchen“ an. Wenn möglich, erhalten Sie genügend lokalen Zustand, damit ein Refresh nicht bei 0% neu startet—das ist das schnellste Vertrauen zerstörende Verhalten.

Warum sollte ich während des Uploads nicht transkodieren oder Virenscans durchführen?

Inline-Verarbeitung erhöht die Gefahr von Timeouts und lässt Nutzer warten, obwohl die Verarbeitung nicht den Upload blockieren muss. Akzeptieren und verifizieren Sie den Upload, und führen Sie dann Scans, Thumbnail-Erzeugung oder Transcoding im Hintergrund mit einem separaten „Processing“-Status durch. So bleibt der Upload-Pfad schnell und vorhersehbar.

Mein aktueller Upload-Code ist chaotisch (teilweise AI-generiert). Wie kann ich das schnell beheben?

Migrieren Sie zunächst eine Ansicht und einen Dateityp auf einen direkten, verifizierten State-Machine-Flow und messen Sie Abschlussraten und Fehlergründe. Überprüfen Sie bei AI-generiertem Code besonders Auth-Grenzen, entfernen Sie exponierte Secrets und stellen Sie sicher, dass keine Fallbacks die Dateibits wieder durch Ihre API schicken. Ein gezieltes Refactoring liefert oft die schnellsten Verbesserungen.

Wie gehe ich vor, wenn mein aktueller Upload-Flow bereits unzuverlässig ist?

Starten Sie mit einem klaren Migrationsplan: verschieben Sie eine einzige Seite und einen Dateityp auf Direct-to-Storage, instrumentieren Sie Start, gesendete Bytes, Abschluss und Fehlgründe, und stellen Sie sicher, dass Sie kurzlebige signierte Berechtigungen mints. Entfernen Sie harte Schlüssel und verstreute Logik und zentralisieren Sie den Upload-Flow in einem Client-Modul und einem API-Endpunkt, der Signaturen ausstellt. Wenn Sie möchten, kann FixMyMess (fixmymess.ai) eine kostenlose Code-Analyse durchführen und die Upload-Flow-Probleme beheben.