Dokumenten‑Freigabe‑Workflow mit vertrauenswürdigen KI‑Tools

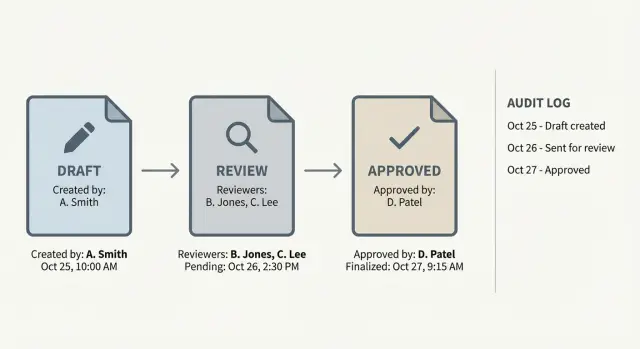

Bauen Sie einen Dokumentenfreigabe‑Workflow mit vertrauenswürdigen KI‑Tools, der Prüfer, Zeitstempel, Versionen und Entscheidungen protokolliert, damit Sie nachweisen können, wer was und wann genehmigt hat.

Warum Dokumentengenehmigungen chaotisch werden

Genehmigungen beginnen oft harmlos: Jemand teilt einen Entwurf per E‑Mail oder Chat, ein paar Leute antworten mit „sieht gut aus“ und alle machen weiter. Es bricht beim ersten verpassten Kommentar, der falschen Datei im Anhang oder wenn ein wichtiger Entscheider fehlt auseinander. Plötzlich haben Sie einen Haufen Nachrichten, die sich wie Beweise anfühlen, aber die Grundfragen nicht beantworten.

E‑Mail und Chat sind besonders schlecht darin, Genehmigungsabsicht an die exakt geprüfte Version zu binden. Ein „ja“ in einem Thread bedeutet normalerweise „das neueste Dokument“, aber „das Neueste“ ändert sich jedes Mal, wenn jemand eine Datei hochlädt, umbenennt oder den Text anderswohin kopiert.

Die gleichen Probleme tauchen immer wieder auf: Zuständigkeiten sind unklar (wer bringt es über die Ziellinie), Zeitstempel sind über Tools verstreut (oder fehlen), und es gibt keine einzige „finale“ Version, auf die sich alle einigen. Es wird schlimmer, wenn Feedback parallel eintrifft und verschiedene Leute unterschiedliche Entwürfe genehmigen, ohne es zu merken.

Wenn Leute nach „Verzeichnissen, denen man vertrauen kann“ fragen, meinen sie meist: Sie sollen schnell zeigen können, was genehmigt wurde, wer es genehmigt hat und wann — ohne Screenshots zu wälzen oder darüber zu streiten, welcher Anhang „der eine“ war. Ein vertrauenswürdiger Datensatz erklärt außerdem, was sich nach Feedback geändert hat und ob die endgültige Version erneut genehmigt wurde.

KI‑Tools können helfen, Feedback zusammenzufassen und Aufgaben zu routen, aber sie lösen das Kernproblem nicht allein. Sie brauchen weiterhin einen Workflow, der Genehmigungen an spezifische Versionen bindet und Aktionen automatisch erfasst.

In der Regel benötigen Sie einen formalen Prozess, wenn das Dokument Kunden, Geld oder rechtliches Risiko betrifft; wenn mehr als ein paar Personen unterschreiben müssen; wenn Genehmigungen wöchentlich oder monatlich wiederkehren; oder wenn Audits und Vertragsbedingungen Beweise verlangen. Eine einfache Regel: Wenn Sie sich später bei einer Verteidigung der Genehmigung unwohl fühlen würden, ist Ihr Prozess schon zu chaotisch.

Was ein vertrauenswürdiger Genehmigungsdatensatz umfasst

Ein verlässlicher Genehmigungsdatensatz ist mehr als ein grünes Häkchen. Er sollte fünf Fragen ohne Rätsel beantworten: wer hat genehmigt, was wurde genehmigt, wann geschah es, warum fiel die Entscheidung so aus, und welche Beweise gibt es, falls es später angefochten wird.

Um das zu erreichen, erfassen Sie jedes Mal das gleiche Set an Details:

- Wer: eine echte Identität (Name, verbunden mit einem eindeutigen Account), ihre Rolle (z. B. Finance‑Approver) und die Bestätigung, dass sie die Erlaubnis hatten, diesen Dokumenttyp zu genehmigen.

- Was: das exakt geprüfte Dokument und die exakte Version (nicht nur ein Dateiname) plus eine kurze Zusammenfassung dessen, was sich seit der vorherigen Version geändert hat.

- Wann: ein Systemzeitstempel mit klarer Regel für Zeitzonen (in UTC speichern, im Viewer lokal anzeigen).

- Warum: die Entscheidung (genehmigt oder abgelehnt) plus Pflichtfelder oder Notizen, die die Entscheidung sinnvoll machen (z. B. Budgetcode oder Risikokategorie).

- Beweis: ein Prüfprotokoll, das nicht beiläufig editierbar ist, abgesichert durch Zugriffssteuerung, sodass nur die richtigen Personen es ansehen oder exportieren können.

Beispiel: Ihr Team genehmigt einen Lieferantenvertrag. Der Datensatz sollte zeigen, dass es Contract v7 war, von Sam um 10:14 mit dem Vermerk „Zahlungsbedingungen aktualisiert“ bearbeitet, von Dana (Finance) um 16:02 genehmigt mit einer Notiz wie „innerhalb Budget; entspricht PO #1834“. Das ist der Unterschied zwischen „wir glauben, es wurde genehmigt“ und einem Datensatz, der hält.

Zwei Details entscheiden oft, ob der Datensatz einer Prüfung standhält:

-

Unveränderbarkeit: Genehmigungen sollten append‑only sein. Wenn ein Admin die Historie umschreiben kann, haben Sie kein echtes Prüfprotokoll.

-

Berechtigungen: Protokolle sollten zeigen, wer angesehen, genehmigt und wer versucht hat, ohne Berechtigung zu handeln. „Abgelehnt“-Ereignisse sind wichtig.

Rollen, Regeln und Ablageort definieren

Ein Dokumentfreigabe‑Workflow mit KI‑Tools bleibt nur dann vertrauenswürdig, wenn Zuständigkeiten vorher klar sind. Wenn niemand weiß, wer bearbeiten, Änderungen anfordern oder die finale Freigabe geben darf, erhalten Sie Genehmigungen, die echt aussehen, aber wenig bedeuten.

Beginnen Sie mit Rollen in einfacher Sprache:

- Autor: erstellt den Entwurf, beantwortet Kommentare, reicht zur Prüfung ein.

- Reviewer: prüft Genauigkeit und Vollständigkeit, fordert Änderungen an, gibt aber keine finale Genehmigung.

- Approver: trifft die finale Entscheidung und ist dafür verantwortlich.

- Admin: verwaltet Zugriff, Vorlagen und Aufbewahrungsregeln.

Legen Sie dann Genehmigungsregeln fest, die zum Risiko passen. Ein Einzel‑Approver ist schnell, aber Dokumente mit höherer Wirkung benötigen oft mindestens zwei Augen. Als praktischer Default: ein Approver für niederrisikobehaftete Dokumente und zwei für alles, was Kunden, Geld oder rechtliche Pflichten betrifft.

Entscheiden Sie als Nächstes, wo das Dokument während des Prozesses liegt. Ziel ist eine einzige Quelle der Wahrheit, nicht Anhänge in Postfächern. Dateispeicher kann funktionieren, wenn Sie das Bearbeiten während der Genehmigung sperren. Ein In‑App‑Editor macht Versionierung und Kommentarthistorie oft leichter. Ein Hybrid‑Setup ist in Ordnung, wenn Sie klar angeben, welches System das System of Record ist.

KI ist am nützlichsten beim Entwurf, beim Zusammenfassen von Änderungen und beim Routing an die richtigen Reviewer anhand einfacher Tags. Lassen Sie KI nicht als Approver agieren. Genehmigungen müssen an eine reale Person und deren Berechtigungsstufe gebunden sein.

Und entscheiden Sie vor dem Rollout, welche Daten Sie für Audits oder Compliance aufbewahren müssen. Wenn Sie zuerst bauen und später über Aufbewahrung reden, werden Sie mehr Zeit mit Nachbesserungen verbringen als mit der Verbesserung des Workflows.

Schritt für Schritt: ein einfacher Genehmigungsworkflow zum Folgen

Die besten Workflows sind langweilig und wiederholbar. Jede:r weiß, was als Nächstes passiert, und das System kann später beweisen, was geschehen ist.

- Starten Sie eine Genehmigungsanforderung mit Speicherort des Dokuments, Zweck (für welche Entscheidung es dient) und Eigentümer (wer Fragen beantwortet). Ist das Dokument nicht an einem gemeinsamen Ort, verschieben Sie es, bevor die Prüfung beginnt.

- Sichern Sie die Anfrage mit Pflichtfeldern wie Titel, Abteilung/Projekt, erwartete Auswirkungen und welche Art der Genehmigung nötig ist (Legal, Finance, Security, Brand).

- Senden Sie an Reviewer mit Fälligkeitsdatum und klaren Anweisungen, worauf zu achten ist. Eng gewählte Reviewer‑Auswahl: ein primärer Reviewer pro Bereich schlägt eine Menschenmenge.

- Sammeln Sie Feedback an einem Ort und setzen Sie standardmäßig „Änderungen anfordern“, wenn etwas unklar ist. Bitten Sie Reviewer, Kommentare als verpflichtend vs. optional zu markieren.

- Routen Sie zur finalen Genehmigung mit einer klaren Aussage: „Dies ist die Version, die zur Genehmigung bereit ist“, plus einer kurzen Zusammenfassung dessen, was sich seit der letzten Prüfung geändert hat.

Wenn genehmigt, schließen Sie mit einem echten Datensatz ab, nicht mit einem Daumen hoch im Chat. Sperren Sie die genehmigte Version (locken oder in einen Approved‑Bereich verschieben), protokollieren Sie, wer welche Version wann genehmigt hat, und benachrichtigen Sie Stakeholder, damit niemand weiter alte Entwürfe prüft.

Beispiel: Eine Gründer:in genehmigt eine neue Kundenvertrag‑Vorlage. Reviewer fordern Änderungen, die Autor:in reicht Contract v3 ein, das System sperrt genau diese Datei und protokolliert den Zeitstempel. Monate später können Sie auf eine genehmigte Version und einen klaren Entscheidungsrecord verweisen.

Versionskontrolle: verhindern, dass Leute den falschen Entwurf genehmigen

Die meiste Genehmigungschaos beginnt mit einem einfachen Problem: Die Leute sehen nicht dieselbe Datei. Versionierung muss offensichtlich und schwer misszuverstehen sein.

Versionen kennzeichnen, damit die richtige Datei gewinnt

Verwenden Sie eine gut lesbare, konsistente Versionsbezeichnung. Setzen Sie sie in den Dateinamen, ins Dokument (Kopf- oder Fußzeile) und in die Genehmigungsanforderung.

Ein praktisches Muster:

- Dokumentname + Version (v1.0, v1.1, v2.0)

- Status (DRAFT, REVIEW, FINAL)

- Datum (YYYY‑MM‑DD)

- Initialen des Owners

Eine Regel, die viel Schmerz verhindert: Senden Sie keine Genehmigungsanfrage für etwas, das als DRAFT gekennzeichnet ist.

Bei jeder Version eine Änderungszusammenfassung verlangen

Jede neue Version sollte eine kurze Änderungszusammenfassung enthalten. Ohne sie lesen Reviewer alles erneut oder genehmigen basierend auf Annahmen.

Halten Sie es klein und strukturiert: was sich geändert hat, warum, was überprüft werden muss und was unverändert blieb. KI kann die Zusammenfassung aus den Änderungen vorschlagen, aber die Autor:in sollte sie bestätigen, bevor sie zu den Approvern geht.

Alte Versionen behalten, aber sperren

Löschen Sie keine Entwürfe. Kennzeichnen Sie ältere Versionen als „Superseded“ und machen Sie sie schreibgeschützt. Bewahren Sie die Historie, ohne versehentliche Wiederverwendung zu erlauben.

Praktischer Ansatz: Nach Freigabe von v2.0 frieren Sie alle v1.x‑Versionen ein. Jede Änderung wird v2.1 und nicht ein Edit an v2.0.

Behandeln Sie Anhänge als Teil der Version

Genehmigungen hängen oft von Anhängen wie Tabellen, Screenshots oder Redlines ab. Verknüpfen Sie sie mit der exakten Dokumentversion (z. B. „Attachment A für v1.2“) und speichern Sie sie zusammen. Ändert sich ein Anhang, muss die Dokumentversion ebenfalls erhöht werden.

Prüfprotokoll und Berechtigungen, die später Bestand haben

Ein Dokumentfreigabe‑Workflow mit KI‑Tools ist nur so stark wie sein Prüfprotokoll. Wenn jemand fragt „Wer hat das genehmigt und was genau?“, sollten Sie ohne Chatverlaufwühlen antworten können.

Was protokolliert werden sollte

Protokollieren Sie das kleinste Set an Ereignissen, das trotzdem die ganze Geschichte erzählt, und tun Sie das automatisch. Jedes Ereignis sollte Akteur:in, Aktion, Zeitstempel und Ergebnis enthalten.

Mindestens aufzeichnen:

- Dokument‑ID und Version (oder eine unveränderliche Revisionsnummer/Datei‑Hash)

- Aktion (eingereicht, genehmigt, abgelehnt, zurückgezogen, überschrieben)

- User‑ID und Rolle

- Zeitstempel mit klarer Zeitzonenregel

- Eine kurze Notiz (Pflicht bei Ablehnung oder Override)

Speichern Sie Genehmigungsnachweise mit dem Record, nicht in einem separaten Nachrichtenthread. Hat eine Genehmigung Bedingungen, erfassen Sie diese als strukturierte Felder, nicht nur als Freitext.

Berechtigungen, die Risiko und Verwirrung reduzieren

Die meisten Audit‑Fehler entstehen durch unscharfe Berechtigungen. Halten Sie Rollen explizit:

- Autor:innen können Entwürfe bearbeiten, dürfen ihre eigene Arbeit aber nicht genehmigen.

- Approver können genehmigen oder ablehnen, dürfen den Inhalt aber nicht bearbeiten.

- Admins verwalten Nutzer:innen und Einstellungen, sollten aber vergangene Protokolleinträge nicht ändern können.

- Auditor:innen können Protokolle und Exporte ansehen, aber nichts ändern.

Machen Sie Protokolle append‑only. Ändert sich etwas, erzeugen Sie ein neues Ereignis („Genehmigung widerrufen“) statt die Historie zu überschreiben. Wo Overrides existieren, verlangen Sie zusätzliche Begründung und engere Kontrollen.

Beispiel: Legal genehmigt v3 um 10:42. Das Dokument wird um 11:05 bearbeitet. Das System sollte v3 als veraltet markieren und die Wiederverwendung der Genehmigung blockieren. Die nächste Genehmigung muss v4 referenzieren.

Benachrichtigungen, Überarbeitungs‑Schleifen und Ausnahmen

Geschwindigkeit hilft nur, wenn Leute Anfragen tatsächlich sehen und wissen, was als Nächstes zu tun ist. Ziel ist stetiger Fortschritt mit klaren Aufzeichnungen, nicht Benachrichtigungs‑Spam.

Benachrichtigungsregeln, die Arbeit voranbringen

Ein paar einfache Regeln schlagen eine komplizierte Struktur, die niemand versteht:

- Senden Sie eine klare Anfrage, wenn eine Genehmigung nötig ist, inklusive Dokumenttitel und Version.

- Erinnern Sie nach Zeitplan (z. B. nach 24 Stunden und erneut nach 48 Stunden).

- Eskalieren Sie nach definiertem Verzug an eine Backup‑Person.

- Respektieren Sie Ruhezeiten.

- Bündeln Sie gering priorisierte Updates (z. B. Kommentare) in einer Tageszusammenfassung.

Wenn Sie bemerken, dass Leute allein aus der Benachrichtigung heraus genehmigen, ändern Sie die Nachricht so, dass sie gezwungen werden, die exakt zu genehmigende Version zu öffnen.

„Änderungen anfordern“ ohne Kontextverlust

Eine gute Überarbeitungs‑Schleife hält das Warum am Was fest. Wenn jemand Änderungen anfordert, erfassen Sie einen kurzen Grund und verweisen Sie auf die exakte Stelle (Seite, Absatz oder Überschrift). Routen Sie es zurück an die Autor:in, wobei die Diskussion sichtbar bleibt.

Entscheiden Sie bei Ablehnung im Vorfeld: Ist es ein Rework (die gleiche Anfrage läuft weiter) oder ein Abbruch (die Anfrage endet und muss neu gestartet werden)? Rework ist sinnvoll, wenn die Richtung gültig ist. Abbruch ist sicherer, wenn sich der Umfang ändert oder das falsche Dokument eingereicht wurde.

Ausnahmen: Abwesenheit, Delegation und Stillstand

Ausnahmen sind Orte, wo Aufzeichnungen verschwommen werden, also planen Sie dafür:

- Abwesenheit: erlauben Sie Delegation und protokollieren Sie, wer an wen für welchen Zeitraum delegiert hat.

- Reviewer‑Wechsel: protokollieren Sie den Grund (Teamwechsel, Interessenkonflikt, nicht verfügbar).

- Teilgenehmigungen: vermeiden Sie sie, es sei denn, Sie können klar markieren, was genehmigt wurde und was nicht.

- Festgefahrene Anfragen: nach Eskalation pausieren oder abbrechen statt sie hängen zu lassen.

Beispiel: Legal fordert Änderungen an v3. Die Autor:in aktualisiert zu v4 und reicht innerhalb derselben Anfrage erneut ein. Legal genehmigt v4, während Finance’ v3‑Genehmigung an v3 gebunden bleibt und nicht stillschweigend weiterwirkt.

Häufige Fehler, die Vertrauen zerstören

Vertrauen bricht, wenn Genehmigungen automatisch statt verantwortungsvoll wirken. Schnellere Workflows helfen nur, wenn Sie später noch beantworten können: wer hat genehmigt, welche Version wurde genehmigt und ob danach etwas geändert wurde.

Die größten Fehler sind:

- Identitätslücken: Bots genehmigen stellvertretend, geteilte Accounts oder unklare Rollenbefugnisse.

- Versionsabweichung: Genehmigungen sind nicht an eine feste Version gebunden (unveränderliche Revision, gesperrter Snapshot oder Datei‑Hash).

- Stille Änderungen nach Genehmigung: „kleine Änderungen“ erlaubt ohne erneute Genehmigung.

- Sicherheits‑ und Datenschutzlecks: sensible Daten in KI‑Prompts, Kommentaren oder Logs, die Teams dazu bringen, Beweise zu löschen und Lücken zu erzeugen.

- Kein klarer Eigentümer für Streitfälle: niemand verantwortlich, um Anfragen zu pausieren, zu überschreiben oder Ausnahmen zu dokumentieren.

Beispiel: Legal genehmigt einen Lieferantenvertrag am Montag. Sales ändert am Dienstag eine Klausel „zur Formulierung“ und verschickt das Dokument. Wenn das System weiterhin „Genehmigt“ anzeigt, sieht der Datensatz sauber aus, ist aber irreführend.

Checkliste vor dem Rollout

Führen Sie vor der Freigabe einen schnellen Vertrauens‑Test durch. Fühlt sich ein Punkt nur „irgendwie wahr“ an, beheben Sie ihn jetzt.

- Jeder Genehmigungsdatensatz zeigt eindeutig, wer genehmigt hat (eindeutige Identität), was entschieden wurde, wann und welche exakte Version geprüft wurde.

- Genehmigte Dateien sind gesperrt oder eindeutig schreibgeschützt, sodass niemand nachträglich still Änderungen vornehmen kann.

- Nur die richtigen Rollen können genehmigen, überschreiben oder Genehmigungen wieder öffnen, und diese Aktionen werden wie normale Genehmigungen protokolliert.

- Das Prüfprotokoll ist lesbar und exportierbar, ohne Screenshots oder manuelle Nacharbeit.

- Sie haben einen kompletten Ablehnungsweg getestet (Überarbeiten und erneut genehmigen), nicht nur den Happy Path.

Führen Sie einen End‑to‑End‑Test mit einem echten Dokument und 2–3 echten Personen (nicht der Projektverantwortlichen) durch. Coachen Sie sie nicht. Prüfen Sie dann die Aufzeichnungen skeptisch: Zeigt die zweite Genehmigung auf die neue Version, und bleibt die erste Ablehnung in der Historie sichtbar?

Beispielworkflow und nächste Schritte

Stellen Sie sich ein 6‑köpfiges Team vor, das eine Sicherheitsrichtlinie aktualisiert oder einen Kundenvertrag genehmigt. Sie wollen Geschwindigkeit, brauchen aber auch vertrauenswürdige Genehmigungsaufzeichnungen, die Monate später noch Sinn ergeben.

Halten Sie den ersten Rollout einfach: ein gemeinsamer Ablageort, eine Eigentümer:in und zwei Rollen (Reviewer und Approver). Jede wesentliche Änderung erzeugt eine neue Version.

Ein sauberer Small‑Team‑Flow:

- Owner reicht v3 zur Prüfung ein, das System markiert sie als „Under review“.

- Reviewer genehmigt oder fordert Änderungen mit einer kurzen Notiz.

- Bei Änderungen editiert der Owner und reicht v4 ein (nicht v3).

- Approver erteilt die finale Genehmigung für eine spezifische Version (v4) und diese Version wird gesperrt.

Die finale Genehmigung sollte als Ereignis gespeichert werden, nicht als Chatnachricht. Speichern Sie Dokument‑ID und exakte Version, Namen und Rolle des Approvers, Zeitstempel, Entscheidung und erforderliche Anhänge.

Wenn Sie ein intern gebautes KI‑Tool verwenden und Probleme wie editierbare Logs, Versionswirrwarr oder fehlerhafte Berechtigungen sehen, kann FixMyMess (fixmymess.ai) den Code analysieren und härten, sodass Genehmigungen, Prüfprotokolle und Dokumentenversion‑Kontrollen in der Produktion standhalten.

Häufige Fragen

Wann brauchen wir statt E‑Mail oder Chat tatsächlich einen formalen Genehmigungsworkflow?

Beginnen Sie, wenn das Dokument Kunden, Geld, rechtliches Risiko oder Sicherheit betrifft oder wenn mehr als ein oder zwei Personen zustimmen müssen. Wenn Sie sich unwohl fühlen würden, die Genehmigung Monate später zu verteidigen, brauchen Sie jetzt einen strengeren Prozess.

Wie verhindern wir, dass Leute die falsche Dokumentenversion genehmigen?

Binden Sie jede Genehmigung an eine spezifische Version, nicht an "die neueste Datei". Frieren Sie die genehmigte Momentaufnahme ein (locken) und verlangen Sie für jede wesentliche Änderung eine neue Version mit eigener Genehmigung.

Welche Informationen sollte ein Genehmigungsdatensatz enthalten, um vertrauenswürdig zu sein?

Ein vertrauenswürdiger Eintrag zeigt, wer genehmigt hat, welche exakte Version genehmigt wurde, wann das geschah, warum die Entscheidung so getroffen wurde (mindestens eine kurze Notiz, wenn nötig) und bietet Beweise in einem Prüfprotokoll, das nicht beiläufig änderbar ist. Fehlt eines dieser Elemente, wird es Streit über das, was „genehmigt“ wurde, geben.

Wer sollte Dokumente genehmigen dürfen und wer nur prüfen?

Halten Sie die Rollen einfach und explizit: Eine Autor:in erstellt den Entwurf, Reviewer verlangen Änderungen, und eine Approver‑Person trifft die Endentscheidung. Lassen Sie niemanden seine eigene Arbeit genehmigen und machen Sie klar, wer das Dokument bis zum Abschluss begleitet.

Welche Teile des Workflows kann KI sicher unterstützen?

Nutzen Sie KI, um Feedback zusammenzufassen, Änderungszusammenfassungen zu entwerfen und Anfragen an die richtigen Personen zu routen. Lassen Sie die KI jedoch nicht selbst genehmigen; Genehmigungen müssen an eine echte Identität und Berechtigungsstufe gebunden sein.

Was sollten wir im Prüfprotokoll protokollieren und wie strikt sollte das sein?

Speichern Sie mindestens: Dokument-ID und Version, durchgeführte Aktion, Benutzeridentität und Rolle, Zeitstempel (UTC speichern), Ergebnis und Notizen bei Ablehnung oder Override. Machen Sie das Protokoll append-only, sodass Änderungen neue Ereignisse erzeugen, anstatt die Historie zu überschreiben.

Wie handhaben wir abwesende Genehmiger und Delegation, ohne den Datensatz zu beschädigen?

Erlauben Sie Delegation, aber protokollieren Sie, wer an wen delegiert hat und für welchen Zeitraum. Die Aktion des Delegierten muss im Protokoll sichtbar bleiben. Kann die Kette der Verantwortung nicht klar gezeigt werden, schwächt Delegation eher das Vertrauen als dass sie die Geschwindigkeit erhöht.

Wie sollten wir Anhänge wie Tabellen oder Redlines während der Genehmigung handhaben?

Behandeln Sie Anhänge als Teil der genehmigten Version, indem Sie sie zusammen speichern und so beschriften, dass sie zur Dokumentenversion passen. Ändert sich ein Anhang, muss das Dokument eine neue Version bekommen und erneut genehmigt werden.

Was ist die beste Regel für Änderungen nach einer Genehmigung?

Bearbeiten Sie genehmigte Inhalte nicht einfach so nachträglich — auch nicht für „kleine Formulierungen“. Ändert sich etwas nach der Genehmigung, erstellen Sie eine neue Version und verlangen Sie eine erneute Genehmigung, damit die Historie ehrlich bleibt.

Unser KI‑gebautes Genehmigungs-Tool hat editierbare Logs und kaputte Berechtigungen — was können wir tun?

Häufig liegt es daran, dass die App nicht mit unveränderlichen Protokollen, strikten Berechtigungen und Versionensperren gebaut wurde, besonders wenn sie schnell mit einem KI-Coding‑Tool erstellt wurde. FixMyMess kann den Code prüfen und härten, damit Versionierung, Berechtigungen und Genehmigungsprotokolle in der Produktion zuverlässig sind — in der Regel innerhalb von 48–72 Stunden nach einem kostenlosen Code‑Audit.