E-Mails von der richtigen Domain: Absenderidentität und Spam-Prüfungen

Erfahren Sie, wie Sie bestätigen, dass E-Mails von der richtigen Domain stammen, was Absenderidentität wirklich bedeutet, warum Nachrichten im Spam landen und welche Provider-Einstellungen Sie prüfen sollten.

Was es bedeutet, von der richtigen Domain zu senden

„E-Mails von der richtigen Domain“ heißt, dass Ihre Nachricht sowohl so aussieht als käme sie wirklich von Ihrer Unternehmensdomain (z. B. @yourcompany.com) als auch so verifiziert werden kann. Sie stammt also nicht von einer zufälligen Service-Domain oder einer nicht passenden Adresse.

Ihre Absenderidentität ist die Kombination aus Details, die Empfängern und Mail-Providern sagen, wer Sie sind. Dazu gehören der Anzeigename (z. B. 'Alex von Acme'), die E-Mail-Adresse ([email protected]) und die Domain nach dem @ (acme.com). Diese Teile sollten zu dem passen, was Leute von Ihrem Unternehmen erwarten.

Hilfreich ist, zwei Dinge zu trennen:

- Was Sie im sichtbaren From-Feld anzeigen.

- Welches System die E-Mail tatsächlich versendet.

Ein Newsletter-Tool, CRM, Helpdesk oder Ihre eigene App verschickt über seine Server. Das ist normal. Entscheidend ist, ob diese Server berechtigt sind, im Namen Ihrer Domain zu senden.

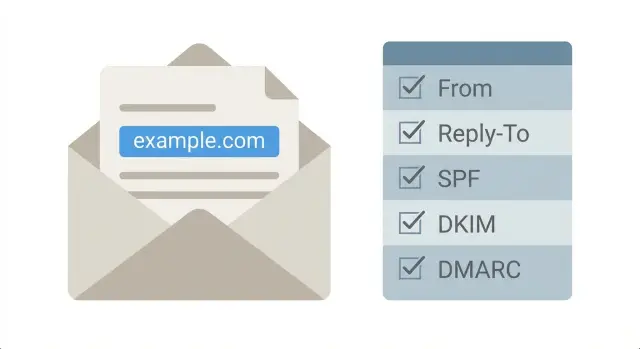

In der Praxis bedeutet „richtige Domain“ meist, dass Ihre Konfiguration durchgängig konsistent ist: die sichtbare From-Adresse nutzt Ihre Domain (nicht @gmail.com und nicht eine Standardadresse des Anbieters), Antworten landen dort, wo Sie es planen (Reply-To stimmt mit Ihrer Absicht überein), und Mailbox-Provider können verifizieren, dass die Nachricht für Ihre Domain autorisiert ist (SPF, DKIM und DMARC).

Warum das wichtig ist, ist einfach: Inbox-Provider schützen Nutzer vor gefälschten Absendern. Wenn Ihre Nachricht behauptet 'From: [email protected]', das sendende System aber nicht nachweisen kann, dass es Ihre Domain vertreten darf, wirkt das verdächtig. Dieses Missverhältnis kann Vertrauen mindern, Ihre Mails in Spam drücken oder "via"-Hinweise hinzufügen, die Empfänger zögern lassen.

Ein typisches Beispiel: Sie setzen Ihr Newsletter-Tool so, dass From: [email protected] angezeigt wird, haben acme.com aber nie im Tool verifiziert. Für einen Mailbox-Provider kann das wie Identitätsdiebstahl aussehen. Die Lösung ist selten, die Mail umzuschreiben. Meistens müssen Domain- und Sender-Setup übereinstimmen.

Warum Mails mit falscher Domain im Spam landen

Inbox-Provider sind darauf trainiert, misstrauisch zu sein. Sie versuchen ständig, Nachrichten abzufangen, die vorgeben, von einer Marke zu stammen, tatsächlich aber von jemand anderem kommen. Spoofing und Phishing beginnen oft mit der Absenderdomain.

Wenn Ihre E-Mail nach einer Domain aussieht, das tatsächliche sendende System aber einer anderen Domain zugeordnet ist, werten Provider das als Warnsignal. Selbst wenn Betreff und Inhalt unauffällig sind, kann eine Domain-Diskrepanz wie Nachahmung wirken.

Viel Filterung ist Identitätsprüfung. Provider vergleichen, was die Nachricht behauptet (sichtbare From) mit dem, was die Header sagen (woher sie wirklich kam und ob der Sender autorisiert ist). Stimmen die Signale nicht überein, landet die Mail oft im Spam. Manchmal in Promotions oder Junk, aber die Wurzel ist fehlendes Vertrauen.

Reputation spielt ebenfalls eine Rolle. Eine neue Domain oder eine Domain mit wenig Versandhistorie hat kaum Vertrauen. Vertrauen baut sich auf, wenn Empfänger öffnen, antworten und nicht als Spam melden. Wenn Sie von einer anderen Domain senden als erwartet, verlieren Sie dieses Vertrauen und sind auf die Reputation des tatsächlich sendenden Systems angewiesen.

Hier einige Situationen, die oft Misstrauen erzeugen:

- Ihre From-Adresse nutzt die Unternehmensdomain, aber der Provider sendet über eine geteilte oder fremde Domain.

- Ein Tool ersetzt heimlich die From-Adresse durch eine Standardadresse wie [email protected].

- Reply-To zeigt auf Ihre Domain, aber Bounces und Zustellungsdaten zeigen wohinanders.

- Sie nutzen eine Subdomain zum Senden, die nicht mit dem im From gezeigten Domainnamen abgeglichen ist.

Deshalb landen Mails manchmal im Spam, obwohl auf den ersten Blick nichts kaputt wirkt. Die meisten Prüfungen laufen im Hintergrund ab, und Provider verraten selten, welches Missverhältnis ausschlaggebend war.

Beispiel: Sie schicken eine kleine Kampagne von [email protected], Ihr Tool ist aber so konfiguriert, dass es über acme-mailer.com sendet. Empfänger sehen "Acme" im Postfach, der Provider sieht jedoch gemischte Identitätssignale. Die Nachricht kann gefiltert werden, bevor jemand sie liest.

Anzeichen dafür, dass Ihre Mails nicht wirklich von Ihrer Domain kommen

Die meisten schauen nur auf den From-Namen und glauben, alles sei in Ordnung. Inboxes prüfen mehr als nur das, was Sie im Composer eingegeben haben. Wenn wesentliche Identitätsteile auf eine andere Domain zeigen, sieht Ihre E-Mail wie eine Nachahmung aus.

Häufige Hinweise:

- Empfänger sehen "via" oder "sent on behalf of" neben Ihrem Namen. Das bedeutet oft, dass ein anderer Service sendet und Ihre Domain noch nicht vollständig autorisiert ist.

- Die From-Adresse zeigt Ihre Domain, aber beim Antworten landet die Mail in einer anderen, unerwarteten Domain oder einem System.

- Bounce-Meldungen gehen an eine ungewohnte Adresse. Das weist auf einen anderen Return-Path hin, ein starkes Authentizitätssignal.

- Ihr E-Mail-Tool warnt vor Authentifizierung, z. B. "Domain nicht verifiziert" oder "DKIM fehlt."

- Testmails landen öfter in Promotions oder Spam als gewohnt.

Eine schnelle Kontrolle: Senden Sie eine Testmail an zwei Postfächer, die Sie kontrollieren (z. B. ein Gmail- und ein Outlook-Konto) und vergleichen Sie, was beide bei Absenderdetails zeigen. Wenn eines "on behalf of" anzeigt oder sich das Reply-Verhalten ändert, haben Sie ein Missverhältnis.

Beispiel: Sie senden einen Newsletter von [email protected] über einen neuen Provider. Der Empfänger sieht "Your Brand via provider-mail.com" und Antworten gehen an [email protected]. Auch wenn die Nachricht legitim ist, ist diese gespaltene Identität ein rotes Tuch für Filter und verwirrend für Leser.

Wenn Sie solche Zeichen sehen, stoppen Sie vor der nächsten Kampagne und prüfen Sie From, Reply-To und Bounce/Return-Path-Einstellungen sowie Warnungen im Provider-Dashboard.

Die drei Adressen, die Sie verifizieren sollten: From, Reply-To, Return-Path

Wenn man von E-Mails aus der richtigen Domain spricht, meint man oft mehr als das Sichtbare. Drei unterschiedliche "Adressen" können an einer Nachricht beteiligt sein. Stimmen sie nicht mit Ihrer Domain überein (oder miteinander), behandeln Mailbox-Provider die Mail als verdächtig.

From: was Empfänger sehen

Die From-Adresse ist das, was Leser in ihrem Postfach sehen. Sie sollte zu Ihrer Marke und der gewünschten Senddomain passen (z. B. [email protected]). Wenn From Ihrecompany.com sagt, die Mail intern aber "on behalf of" einer anderen Domain versendet wurde, merken Filter das.

Achten Sie auch auf den Anzeigenamen (z. B. "Your Company Billing"). Wenn er häufig wechselt, zufällig wirkt oder nicht zu Ihrer Website bzw. Signatur passt, zögern Empfänger. Geringere Engagement-Raten schaden langfristig der Zustellbarkeit.

Reply-To: wohin Antworten gehen

Reply-To sagt Mail-Apps, wohin Antworten gesendet werden sollen. Oft sollte es mit From übereinstimmen. Es kann aus gutem Grund anders sein, z. B. wenn Marketing von einer Adresse gesendet wird, Antworten aber in ein gemeinsames Support-Postfach geleitet werden.

Halten Sie es konsistent und bewusst. Ein Reply-To, das auf eine völlig andere Domain zeigt, kann wie Phishing wirken, besonders wenn die From-Adresse Ihre Marke nutzt.

Return-Path: die Bounce-Adresse (oft versteckt)

Return-Path wird für Bounces und Zustellungsfehler genutzt. Viele Provider setzen ihn automatisch und er kann eine Systemdomain oder Subdomain verwenden. Das kann normal sein, sollte aber zur Versandkonfiguration passen. Wenn Return-Path unerwartet ist, deutet das oft darauf hin, dass das Tool über die falsche Domain oder eine nicht verifizierte Identität sendet.

Zur Diagnose öffnen Sie die vollständigen Header einer an Sie selbst gesendeten Nachricht (oft "Original anzeigen" oder "Quelltext anzeigen"). Achten Sie auf:

- From: zeigt es Ihre Domain exakt?

- Reply-To: ist es erwartet und markenkonform?

- Return-Path: stimmt es mit Ihrem Provider oder der konfigurierten Senddomain überein?

- "Mailed-by" / "Signed-by" / "on behalf of": zeigt eines davon eine andere Domain?

Wenn hier etwas nicht zu Ihrer Absicht passt, haben Sie einen konkreten Punkt zum Beheben in den Provider-Einstellungen gefunden.

Grundlagen der Sender-Authentifizierung (SPF, DKIM, DMARC) ohne Fachchinesisch

Um von der richtigen Domain zu senden, braucht es mehr als nur den richtigen From-Namen. Mailbox-Provider prüfen auch, ob Ihr Versanddienst berechtigt ist, für Ihre Domain zu senden und ob die Nachricht unterwegs verändert wurde.

Kurz gesagt:

- SPF ist eine Regel in Ihren Domain-Einstellungen, die aufführt, welche Server E-Mails für Ihre Domain senden dürfen.

- DKIM ist eine Signatur, die jeder Nachricht beigefügt wird und die Empfänger mit einem in Ihrer Domain veröffentlichten Schlüssel prüfen können.

- DMARC ist eine Richtlinie, die den Providern sagt, was zu tun ist, wenn SPF oder DKIM fehlschlagen, und wohin Reports gehen sollen.

Was "Alignment" bedeutet (und warum es wichtig ist)

Alignment ist einfach ein Abgleich-Spiel. Die Domain, die der Leser im sichtbaren From sieht, sollte mit der Domain übereinstimmen, die durch SPF oder DKIM nachgewiesen wird, oder zumindest zur gleichen Domain-Familie gehören.

Wenn Ihre From-Adresse [email protected] ist, die Nachricht aber als eine andere Domain authentifiziert wird (z. B. die geteilte Domain eines Tools), werten manche Provider das als verdächtig, selbst wenn der Inhalt in Ordnung ist. Subdomains funktionieren ebenso (z. B. mail.company.com), solange sie so eingerichtet sind, dass sie mit dem From-Feld ausgerichtet sind.

Was Sie erwarten sollten, wenn Sie diese Einstellungen ändern

SPF, DKIM und DMARC sind DNS-Einträge. Sie fügen oder ändern sie dort, wo Ihre Domain verwaltet wird (häufig beim Registrar oder DNS-Host). Zwei praktische Realitäten:

- Änderungen können Zeit brauchen, bis sie sich verbreiten. Manche Updates sind schnell sichtbar, andere brauchen Stunden.

- Kleine Tippfehler brechen die Funktion. Zusätzliche Leerzeichen, fehlende Anführungszeichen oder das Einfügen des Eintrags ins falsche Feld lassen Prüfungen fehlschlagen.

Einfach gemerkt: SPF beantwortet "Ist dieser Server zum Senden berechtigt?", DKIM beantwortet "Wurde diese Nachricht korrekt signiert?", und DMARC beantwortet "Was soll passieren, wenn diese Antworten nicht zur From-Adresse passen?"

Schritt-für-Schritt: bestätigen, dass Ihr Provider als Ihre Domain sendet

Damit Mails von der richtigen Domain kommen, müssen zwei Dinge übereinstimmen: die Adresse, die Leute sehen (Ihre From-Domain), und die Domain, die Ihr Versandtool autorisiert nutzen darf.

Ein einfacher 5-Schritte-Check

Bevor Sie DNS anfassen, klären Sie, was Sie senden und welches Tool es sendet.

- Notieren Sie die genaue From-Domain, die Sie möchten (z. B.

[email protected]). Seien Sie präzise.yourdomain.comundmail.yourdomain.comsind verschieden. - Identifizieren Sie das System, das die E-Mail versendet. Ist es Ihr Postfachanbieter, ein Marketing-Tool oder Ihre App? Jedes braucht seine eigene Einrichtung.

- Finden Sie den Bereich zur Domain-Authentifizierung im Tool. Suchen Sie nach Begriffen wie "Authenticate domain", "Sending domains" oder "Email DNS records".

- Fügen Sie SPF und DKIM in Ihrem DNS hinzu oder verifizieren Sie sie. SPF authorisiert den Service. DKIM signiert die Nachricht.

- Setzen Sie eine einfache DMARC-Richtlinie und starten Sie im Monitoring-Modus, damit Sie sehen, was fehlschlägt, bevor Sie etwas blockieren.

Nach dem Veröffentlichen der DNS-Änderungen warten Sie etwas und nutzen den Verifizierungsbutton im Tool, falls vorhanden.

Test senden und Alignment bestätigen

Senden Sie eine Testmail an ein persönliches Postfach (Gmail ist ausreichend). In den Nachrichtendetails schauen Sie nach "mailed-by" und "signed-by". Idealerweise stimmen diese mit Ihrer Domain (oder einer genehmigten Subdomain) überein. Wenn dort eine Domain steht, die Sie nicht kontrollieren, senden Sie noch nicht als Ihre Domain.

Beispiel: Ein Gründer nutzt eine KI-erstellte App für Registrierungen, Passwort-Resets kommen aber als "via einer zufälligen Plattform-Domain" an. Das bedeutet meist, dass die App über ein Default-Provider-Konto sendet, nicht über Ihre verifizierte Domain. Die Lösung: den korrekten Versanddienst verbinden, die Domain dort authentifizieren und die From-Einstellungen der App anpassen.

Wenn das Tool behauptet, "authentifiziert" zu sein, die Tests aber fehlschlagen, sind häufige Ursachen DNS-Tipps, Einträge in der falschen Domain oder mehrere SPF-Einträge statt einem einzigen.

Subdomains und mehrere Tools: alles ausrichten

Subdomains erlauben, Versandarten zu trennen, ohne die Hauptdomain zu ändern. Üblich ist, eine Subdomain für Newsletter, eine andere für Rechnungen und die Hauptdomain für persönliche Team-Mails zu nutzen. Richtig angewendet schützt das die Reputation: Beschwerden über Marketing-Mails ziehen nicht automatisch kritische Transaktionsmails mit runter.

Ein typisches Muster:

- news.yourdomain.com für Marketing-Kampagnen

- billing.yourdomain.com für Rechnungen und Belege

- app.yourdomain.com für Transaktionen wie Login-Codes und Alerts

- yourdomain.com für 1:1-Mails (Support, Sales, Gründer)

Diese Trennung lohnt sich meist, wenn Sie in großem Umfang Kampagnen versenden oder kritische Transaktionsmails zuverlässig zustellen müssen. Bei gelegentlichen Ankündigungen kann eine Domain einfacher sein.

Problematisch wird es, wenn die Ausrichtung zwischen Tools driftet. Sie können die From-Adresse richtig einstellen, aber ein verstecktes Stück (wie Bounce oder Return-Path) kann von einer anderen Subdomain oder der Shared-Domain des Providers kommen. Eine falsch gesetzte Subdomain kann das Alignment zerstören und Inboxes misstrauisch machen.

Um Domains über mehrere Tools hinweg auszurichten, legen Sie eine einfache Regel fest und wenden Sie sie überall an: Marketing-Plattform, App-Mailservice, CRM und Support-Postfach. Entscheiden Sie, welche From-Domains jedes Tool verwenden darf, und vermeiden Sie die automatisch gewählten Standardwerte des Tools.

Es hilft außerdem, eine einfache interne Notiz zu führen: welche From-Domains für welche Mail-Typen genehmigt sind, welches Tool welche Subdomain verwaltet, wer DNS/Authentifizierungs-Einträge aktualisiert und was nach Änderungen zu testen ist.

Beispiel: Ihr Produkt sendet Login-Codes von [email protected], Ihr Marketing-Tool sendet von [email protected], hat aber noch bounce.vendor-mail.com als Bounce-Domain. Alle From-Zeilen sehen korrekt aus, doch die Zustellbarkeit verschlechtert sich nach einer Kampagne. Die Lösung ist nicht, den Text zu ändern, sondern die sendenden Domain-Teile so auszurichten, dass jedes Tool wirklich die gewünschte Domain nutzt.

Häufige Fehler, die zu Domain-Missverhältnissen führen

Die meisten Domain-Mismatch-Probleme sind keine raffinierten Hacks. Es sind kleine Konfigurationsfehler, die zusammenlaufen, bis Mailbox-Provider Ihnen misstrauen.

Ein häufiger Fehler ist die Nutzung einer kostenlosen Webmail-Domain (z. B. eine persönliche Adresse), während die Nachricht als Firmenmail gebrandet ist. Auch wenn der Anzeigename stimmt, passt die Domain nicht zur Marke.

Ein weiterer häufiger Fehler ist ein fehlerhaftes SPF. Teams fügen beim Anschluss eines neuen Tools einen zweiten oder dritten SPF-Eintrag hinzu. SPF darf aber nur einen einzelnen Eintrag haben, der alle erlaubten Sender einschließt. Mehrere SPF-Einträge können sich gegenseitig aufheben.

DKIM-Probleme lassen sich leicht übersehen. Ein Schlüssel kann beim Providerwechsel deaktiviert werden, in einem nicht-signierenden Zustand verbleiben oder nach einer Domain-Migration brechen. Ohne aktive DKIM-Signatur verlieren Sie ein starkes Identitätssignal.

Weitere Fehler, die schnell zu Mismatch führen:

- Eine strikte DMARC-Policy (z. B. reject) aktivieren, bevor alle legitimen Sender ausgerichtet sind.

- Verschiedene From-Domains über Templates und Automationen mischen, sodass Ihre Marke je nach Nachricht anders wirkt.

- Davon ausgehen, dass ein "verified domain"-Badge bedeutet, DNS sei komplett korrekt, obwohl Einträge fehlen oder am falschen Ort veröffentlicht wurden.

Kleines Beispiel: Ein Startup nutzt [email protected] für Kundenantworten, das Marketing-Tool sendet Newsletter als [email protected] und eine Automation verwendet eine andere From-Domain. Gleichzeitig wurde für das Marketing-Tool ein neuer SPF-Eintrag hinzugefügt anstatt den bestehenden zu erweitern. Einige Nachrichten bestehen Checks, andere nicht, und die Inbox-Platzierung ist inkonsistent.

Wenn Sie dieses Muster sehen, wählen Sie Ihre Senddomains, stellen Sie sicher, dass jedes Tool in einem einzigen SPF-Eintrag enthalten ist, bestätigen Sie, dass DKIM aktiv signiert, und lassen Sie DMARC im Monitoring, bis alle legitimen Quellen ausgerichtet sind.

Schnelle Checkliste vor der nächsten Kampagne

Bevor Sie auf Senden klicken, prüfen Sie kurz, ob Ihre E-Mail wirklich als Ihre Domain gesendet wird und nicht "on behalf of" einer Vendor-Domain. So fangen Sie schnell kleine Einstellungen ein, die sonst zu Spam führen.

Senden Sie sich eine Testmail an ein Gmail- oder Outlook-Postfach und öffnen Sie die Nachrichtendetails ("Original anzeigen", "Quelltext anzeigen" oder "Nachrichten-Header"). Sie suchen zwei Dinge: die sichtbaren Adressen stimmen mit der Erwartung überein, und die Authentifizierungsergebnisse zeigen PASS und sind auf Ihre Domain ausgerichtet.

Kurze Checkliste:

- From-Adresse gehört Ihnen und ist markenkonform (Hauptdomain oder gewählte Subdomain).

- Reply-To ist beabsichtigt und überrascht nicht.

- SPF enthält den Service, der die Nachricht tatsächlich übermittelt.

- DKIM ist aktiviert, signiert und gehört zur gleichen Domain-Familie wie From.

- DMARC existiert, und Reports (falls aktiviert) kommen an.

Nach dem Test schauen Sie nach einer Authentifizierungsübersicht: SPF PASS, DKIM PASS und DMARC PASS. Bestätigen Sie außerdem, dass die dort angezeigten Domains zur gleichen Domain-Familie gehören wie Ihre From-Adresse.

Beispiel: Ihre From ist [email protected], in den Headern sehen Sie aber DKIM, das von acme-mailer.com signiert wurde, und DMARC zeigt fail. Das deutet meist darauf hin, dass Ihr Provider nicht so konfiguriert ist, dass er als acme.com signiert, oder dass DNS-Einträge fehlen.

Beispiel-Szenario und nächste Schritte, wenn es weiterhin im Spam landet

Ein kleines Startup startet mit einer neuen Domain und nutzt ein Drittanbieter-Tool für Onboarding-Mails. Sie setzen den From-Namen auf ihre Marke, doch Mails wirken in Postfächern trotzdem "merkwürdig": Manche Empfänger sehen ein "via"-Label, Antworten bleiben aus, und erste Nutzer melden Spam.

Meistens liegt es an einem Missverhältnis zwischen dem, was im E-Mail-Client sichtbar ist, und dem, was Mail-Systeme im Hintergrund verifizieren. Auch wenn die sichtbare From-Adresse korrekt wirkt, kann die tatsächliche Senddomain (oft sichtbar über Return-Path und Signatur-Domains) eine andere sein. Bei einer neuen Domain reicht dieses Missverhältnis, damit Filter vorsichtig werden.

Was sie änderten:

- Die From-Einstellung im Provider auf ihre echte Domain gesetzt (nicht eine Standard- oder Shared-Domain).

- SPF, DKIM und DMARC-Einträge in DNS für genau die sendende Domain hinzugefügt oder korrigiert.

- Den Versand nach Zweck getrennt: dedizierte Subdomain für Marketing, Hauptdomain für persönliche Mails.

- Header geprüft, um sicherzustellen, dass Return-Path und DKIM-Domain mit der Konfiguration übereinstimmen.

Innerhalb einer Woche sahen sie weniger Bounces, weniger "via"-Label, bessere Inbox-Platzierung und ein konsistenteres Branding in verschiedenen Clients. Auch Antworten stiegen, weil Empfänger dem Absender mehr vertrauten.

Wenn Ihre Einstellungen korrekt aussehen, Mails aber dennoch im Spam landen, gehen Sie praktisch vor:

- Fragen Sie Ihren E-Mail-Provider, welche Domain für Return-Path und DKIM-Signatur verwendet wird.

- Prüfen Sie DNS auf doppelte oder widersprüchliche SPF-Einträge.

- Bestätigen Sie, dass nicht mehrere Tools ohne abgestimmte Authentifizierung senden.

- Überprüfen Sie jüngste Änderungen: neue Domain, neuer IP-Pool oder plötzlicher Volumenschub.

- Bei Firmenempfängern fragen Sie deren IT, welches Regel- oder Signal die Spam-Entscheidung ausgelöst hat.

Wenn eine KI-erstellte App Mails falsch sendet (falsche Header, hartkodierte Domains, exponierte Schlüssel oder kaputte Auth-Flows), kann FixMyMess bei fixmymess.ai ein kostenloses Audit durchführen und beim Beheben von Code und Konfiguration helfen, sodass Ihre Absenderidentität dem entspricht, was Empfänger verifizieren.

Häufige Fragen

Was bedeutet „von der richtigen Domain senden“ wirklich?

Das bedeutet, dass die sichtbare From-Adresse Ihre Firmen-Domain verwendet und die E-Mail außerdem als autorisiert für genau diese Domain verifizierbar ist. Ziel ist eine konsistente Identität: was Empfänger sehen, was die Postfächer prüfen und was Ihr Versandtool tatsächlich senden darf.

Warum sehen Empfänger „via“ oder „sent on behalf of“ neben meinem Namen?

Meistens bedeutet das, dass der Versanddienst nicht vollständig autorisiert ist, als Ihre Domain zu senden, weshalb das Postfach die Service-Domain als echten Absender anzeigt. Es kann auch auftreten, wenn From, Reply-To oder die Signatur-Domain nicht sauber übereinstimmen, sodass die Nachricht durch Drittparteien gesendet aussieht.

Welche E-Mail-Adressen sollte ich prüfen, um zu bestätigen, dass es wirklich von meiner Domain kommt?

Prüfen Sie drei Adressen: From (was Leser sehen), Reply-To (wo Antworten hingehen) und Return-Path (wo Bounces hingehen). Wenn eine davon auf eine unerwartete Domain zeigt oder nicht mit Ihrer authentifizierten Domain übereinstimmt, kann das Postfach die Nachricht als verdächtig einstufen.

Was ist Return-Path und warum ist es problematisch, wenn er anders ist?

Der Return-Path ist die Bounce-Adresse für Zustellfehler und ein starkes verborgenes Identitätssignal. Er muss nicht zwingend Ihre Hauptdomain sein, sollte aber zu Ihrer Konfiguration passen und mit der Art übereinstimmen, wie Ihr Provider die Mail für Sie authentifiziert.

Was ist SPF und was passiert, wenn es falsch ist?

SPF ist eine DNS-Regel, die Postfächern sagt, welche Server berechtigt sind, für Ihre Domain zu senden. Wenn SPF fehlt oder Ihr Sendetool nicht eingeschlossen ist, kann die Authentifizierung fehlschlagen und die Mail verliert Vertrauen, selbst wenn der Inhalt unproblematisch ist.

Was ist DKIM und woran erkenne ich, dass es funktioniert?

DKIM ist eine kryptografische Signatur, die jeder E-Mail beigefügt wird, damit Empfänger prüfen können, ob die Nachricht nicht verändert wurde und mit Ihrer Domain verknüpft ist. Wenn DKIM nicht signiert oder als andere Domain signiert wird als Ihre From-Adresse, verlieren Sie eines der stärksten Legitimitätssignale und sehen häufiger Spam-Platzierung.

Brauche ich DMARC und wie fange ich am besten an?

DMARC ist eine Richtlinie, die Postfächern sagt, was zu tun ist, wenn SPF oder DKIM nicht mit der From-Adresse übereinstimmen. Sicher starten Sie mit Monitoring, damit Sie Fehlschläge sehen können, bevor Sie streng durchsetzen; strikte Regeln können legitime Mails blockieren, wenn nicht alles ausgerichtet ist.

Sollte ich von einer Subdomain (z. B. news.mycompany.com) oder meiner Hauptdomain senden?

Nutzen Sie Subdomains, wenn Sie Reputation trennen möchten, zum Beispiel Marketing vs. Transaktionen. Üblich ist: Hauptdomain für persönliche Mails und dedizierte Subdomain für Bulk-Sendungen — aber nur, wenn Sie sie überall konsequent authentifizieren.

Wie kann ich schnell testen, ob meine E-Mails ausgerichtet und authentifiziert sind?

Senden Sie eine Testmail an ein Postfach, das Sie kontrollieren, und öffnen Sie die vollständigen Message-Details oder Header. Prüfen Sie, ob SPF, DKIM und DMARC PASS anzeigen und ob die dort gezeigten Domains zur selben Domain-Familie gehören wie Ihre sichtbare From-Adresse.

Meine Einstellungen sehen richtig aus, aber E-Mails landen trotzdem im Spam – was kann ich als Nächstes tun?

Prüfen Sie zuerst, welche Domain Ihr Provider für DKIM-Signatur und Return-Path verwendet, das zeigt oft die Abweichung. Dann suchen Sie nach typischen Fehlern: doppelte SPF-Einträge, fehlendes DKIM oder mehrere Tools ohne abgestimmte Authentifizierung. Wenn eine KI-erstellte App falsche Header, hartkodierte Domains oder exponierte Schlüssel nutzt, kann FixMyMess bei fixmymess.ai ein kostenloses Audit durchführen und den Code sowie die Konfiguration reparieren, damit Ihre Mails zuverlässig zu Ihrer Domain passen.