Feature‑Flags für fehlerhafte Prototypen: Fehler beheben ohne Chaos

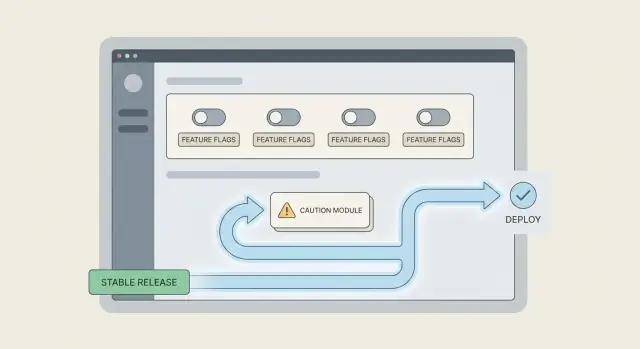

Nutzen Sie Feature‑Flags bei fehlerhaften Prototypen, um riskanten Code zu isolieren, Teil‑Fixes sicher auszuliefern und Rollbacks beim Stabilisieren zu reduzieren.

Warum Prototypen brechen, wenn Sie versuchen, Fixes auszuliefern

Ein „fehlerhafter Prototyp" ist selten nur ein einzelner Bug. Es ist ein Haufen kleiner Annahmen, die nie zusammen getestet wurden: hardcodierte Werte, halb fertige Bildschirme, fehlende Fehlerbehandlung und „temporäre" Abkürzungen, die stillschweigend zum Produkt wurden.

In echten Teams sieht das so aus: die App läuft auf dem Laptop des Erstellers, aber fällt nach einem Deploy aus. Ein Nutzer kann sich einloggen, ein anderer bleibt hängen. Zahlungen funktionieren im Sandbox, aber nicht in Produktion. Eine kleine Änderung an einer Stelle schlägt etwas Unabhängiges kaputt.

Groß angelegte Fixes scheitern immer wieder, weil sie zu viel auf einmal ändern. Wenn Sie einen Flow Ende‑zu‑Ende neu schreiben, schreiben Sie auch alle unbekannten Seiteneffekte neu. Ist die Codebasis unordentlich, gibt es keinen sicheren Standpunkt, während Sie die Änderung vornehmen.

Ausfälle entstehen meist durch riskante Codepfade, die Sie erst bemerken, wenn echte Nutzer auf sie treffen. Beispiele sind:

- Ein „Fallback"-Zweig, der nur läuft, wenn ein Drittanbieterdienst langsam ist

- Eine selten genutzte Rolle (Admin, eingeladener Nutzer) mit anderen Berechtigungen

- Ein nur mobil verfügbarer Bildschirm mit anderem API‑Aufruf

- Ein Hintergrundjob, der wiederholt und Aktionen dupliziert

- Eine versteckte Abhängigkeit von Umgebungsvariablen oder Geheimnissen

„Zuerst stabilisieren" bedeutet, die App vorhersagbar zu machen, bevor Sie neue Features hinzufügen. Ziel sind kleinere, kontrollierte Änderungen, weniger Überraschungen und schnellere Wiederherstellung, wenn etwas schiefgeht. Hier werden Feature‑Flags für fehlerhafte Prototypen wichtig: Sie isolieren riskante Teile, liefern Teil‑Fixes sicher aus und vermeiden das Zurückrollen des gesamten Releases.

Wenn Sie einen von KI erzeugten Prototyp geerbt haben (Lovable, Bolt, v0, Cursor, Replit) und sich jede Änderung wie ein Glücksspiel anfühlt, kann FixMyMess ein kostenloses Code‑Audit durchführen, um die riskanten Pfade zu kartieren, bevor Sie anfangen zu ändern.

Feature‑Flags, ohne Jargon erklärt

Ein Feature‑Flag ist ein einfacher Ein/Aus‑Schalter um einen Codeabschnitt. Sie deployen den Code, entscheiden aber, wer ihn nutzen darf (oder ob ihn niemand nutzen darf). So können Sie weiterarbeiten, auch wenn der Prototyp wackelig ist, weil Sie riskante Pfade isolieren statt die ganze App auf eine einzige Änderung zu setzen.

Bei fehlerhaften Prototypen sind Flags wie Schutzgeländer. Sie erlauben, Teil‑Fixes auszurollen, in Produktion mit einer kleinen Gruppe zu testen und schnell zurückzunehmen, wenn etwas schiefgeht.

Flags schützen vor manchen Problemen, aber nicht allen. Sie sind nützlich, wenn eine Änderung einen Flow brechen, die Datenbank belasten oder schlechte Edge‑Cases auslösen könnte. Sie beheben keine Bugs von selbst und ersetzen nicht gutes Monitoring oder Tests.

Gängige Flag‑Typen sind:

- Release‑Flags: verbergen ein neues Feature, bis Sie bereit sind, es auszurollen.

- Ops‑Flags: ändern Verhalten zur Stabilität (Rate‑Limits, Caching, Retries).

- Kill‑Switches: schalten ein fehlerhaftes Feature sofort ab, ohne kompletten Rollback.

Es hilft auch zu wissen, was Flags nicht sind. Sie unterscheiden sich von Config, Branches und schnellen Hotfixes.

- Config setzt stabile Werte (z. B. Timeouts). Ein Flag ist ein temporärer Schalter, während Sie lernen.

- Branches halten Code aus der Produktion. Flags lassen Sie Code sicher ausliefern und die Exposition steuern.

- Hotfixes patchen Produktion schnell. Ein Kill‑Switch kann Zeit kaufen, während Sie die echte Lösung bauen.

Ein einfaches Beispiel: Ihre Login‑Seite hängt manchmal nach Passwort‑Reset in einer Schleife. Sie können ein Flag hinzufügen, das für die meisten Nutzer den alten Reset‑Flow beibehält, während eine kleine interne Gruppe den neuen Flow testet. Teams wie FixMyMess nutzen dieses Vorgehen oft beim Reparieren von KI‑generierten Prototypen, weil es risikoreiche Alles‑oder‑Nichts‑Deploys reduziert.

Entscheiden, was zuerst hinter ein Flag gehört

Der Sinn eines Flags ist nicht, unfertige Arbeit zu verstecken. Es geht darum, die Blast‑Radius zu verkleinern, wenn Sie an einem fragilen Prototyp arbeiten. Wenn Sie das Richtige flaggen, können Sie eine sicherere Build ausliefern, auch wenn nur ein Teil des Fixes fertig ist.

Markieren Sie zuerst die Bereiche, in denen ein kleiner Fehler großen Schaden anrichtet. In den meisten Prototypen sind das Authentifizierung, Zahlungen, alles, was in die Datenbank schreibt, und alles, was die Datenstruktur ändert (z. B. Migrationen). Diese Pfade können Nutzer aussperren, falsche Abbuchungen verursachen oder Datensätze korrupt machen.

Wählen Sie die Grenze entsprechend dem Risiko

Ein häufiger Fehler ist, ein ganzes Feature zu flaggen, obwohl nur ein Zweig gefährlich ist. Wenn das Problem eine neue Preisregel ist, flaggen Sie nicht die gesamte Checkout‑Seite. Flaggen Sie die Preisberechnung oder den finalen „Charge“-Aufruf. Kleinere Grenzen sind einfacher zu verstehen und später zu entfernen.

Verwenden Sie diesen schnellen Filter, um zu entscheiden, was ein Flag verdient:

- Es betrifft Login, Zugriff, Billing oder permanente Datenänderungen

- Es lässt sich nicht sauber zurückrollen, sobald es ausgeführt wurde (Migrationen, Background‑Jobs)

- Sie müssen Teil‑Fixes ausliefern, während Sie weiter untersuchen

- Ein Fehler wäre für viele Nutzer sichtbar

- Sie sind sich nicht sicher, ob Sie heute alle Edge‑Cases testen können

Verbergen oder graceful degradieren

Manche Dinge sollten komplett verborgen bleiben, bis sie sicher sind (z. B. ein neuer Zahlungsfluss). Andere können ohne Drama auf eine Fallback‑Variante zurückfallen. Ein gutes Muster ist „neuer Pfad wenn aktiviert, sonst alter Pfad“, mit einem klaren Fallback, falls der neue Pfad fehlschlägt.

Beispiel: Sie beheben einen wackeligen Login‑Flow. Sie können nur die neue Token‑Refresh‑Logik flaggen. Wenn sie scheitert, loggt sich der Nutzer weiterhin mit der alten Methode ein, und Sie sammeln Fehler, ohne alle auszuschließen.

Teams, die Feature‑Flags für fehlerhafte Prototypen verwenden, entdecken oft, dass das eigentliche Problem tiefer liegt als ein Bug. Wenn FixMyMess KI‑generierten Code auditiert, flaggen wir in der Regel zuerst die riskantesten Auth‑ oder Daten‑Schreibpfade, damit Fixes sicher ausgeliefert werden können, während die tiefere Aufräumarbeit läuft.

Ein einfacher Schritt‑für‑Schritt‑Weg, um Ihr erstes Flag hinzuzufügen

Wenn ein Prototyp wackelig ist, sollte Ihr erstes Flag eine Aufgabe haben. Wählen Sie das größte Risiko, das Sie heute reduzieren können: Abstürze stoppen, falsche Datenbank‑Schreibvorgänge stoppen oder Datenlecks verhindern. Wenn Sie versuchen, „alles zu flaggen“, verlieren Sie schnell den Überblick.

Beginnen Sie klein und behandeln Sie das Flag wie einen Sicherheitschalter, den Sie ohne Aufregung umlegen können. Das ist die Kernidee: Sie liefern einen Teil‑Fix aus, halten die App nutzbar und vermeiden Not‑Rollbacks.

Workflow für das erste Flag

Schreiben Sie den Flag‑Namen so, dass jeder erraten kann, was er tut, und fügen Sie eine Ein‑Satz‑Notiz hinzu, warum er existiert und was „sicher“ bedeutet.

- Wählen Sie ein riskantes Verhalten, das Sie kontrollieren wollen (z. B. „neuer checkout write path").

- Benennen Sie das Flag klar (z. B.

checkout_write_v2_enabled) und fügen Sie eine Ein‑Zeilen‑Absicht hinzu: „Verhindert doppelte Belastungen, indem v1 Standard bleibt." - Schalten Sie zuerst an einem Einstiegspunkt (Route, Button‑Klick, API‑Handler oder Background‑Job), nicht an einem tiefen internen Helfer.

- Machen Sie „Flag aus" zur sichersten Option, auch wenn es langsamer oder weniger schick ist.

- Fügen Sie einen schnellen Weg hinzu, es sofort auszuschalten (Config, Admin‑Toggle, Env‑Var) und prüfen Sie, dass das funktioniert.

Wobei Teams stecken bleiben

Die meisten Teams setzen das Flag zu tief in den Code. Dann erwischen Sie nur die Hälfte der Aufrufe und der riskante Pfad läuft trotzdem. Wenn Sie den Einstiegspunkt umschließen, steuern Sie den gesamten Flow mit einem Schalter.

Ein einfaches Beispiel: Ihr „Import CSV"‑Job schreibt manchmal leere Zeilen. Setzen Sie das Flag am Job‑Start. Wenn das Flag aus ist, führen Sie den älteren Import aus oder blockieren Sie Importe mit einer klaren Meldung. Diese Standard‑Entscheidung mag strikt wirken, verhindert aber schlechte Daten.

Wenn Sie KI‑generierten Code geerbt haben, der sich unvorhersehbar verhält, beginnt FixMyMess oft damit, eine kleine Menge Sicherheitsflags an diesen Einstiegspunkten zu setzen, damit Fixes ausgeliefert werden können, ohne die Produktion erneut zu brechen.

Rollout‑Muster, die Überraschungen vermeiden

Die meisten Rollouts scheitern aus demselben Grund: Sie ändern zu viel, für zu viele Leute, zu schnell. Mit Feature‑Flags für fehlerhafte Prototypen ist das Ziel das Gegenteil. Sie machen eine kleine Änderung, exponieren sie einer winzigen Gruppe und behalten eine sofortige Notbremse.

Default‑off vs default‑on

Verwenden Sie Default‑Off, wenn der neue Pfad abstürzen könnte, Geld betrifft oder Auth, Billing oder Daten schreibt. So deployen Sie den Code sicher und wählen später, wann Sie ihn aktivieren.

Verwenden Sie Default‑On, wenn der alte Pfad riskant ist und Sie sofort eine sicherere Basis benötigen. In diesem Fall setzen Sie das alte Verhalten hinter ein Flag, damit Sie bei einer versteckten Abhängigkeit temporär zurückkehren können.

Einige Rollout‑Muster, die Überraschungen verringern:

- Deployen Sie Default‑Off, dann aktivieren Sie es nur für Ihr Team (oder eine kleine interne Gruppe) für einen Tag.

- Erweitern Sie zuerst auf einen kleinen Nutzeranteil, z. B. 1–5 Prozent, und beobachten Support‑Anfragen und Error‑Logs.

- Erhöhen Sie die Exposition stufenweise (5 → 20 → 50 → 100 Prozent), jeweils nach einem stabilen Geschäftszyklus.

- Nutzen Sie Targeting‑Regeln: nur neue Nutzer, nur ein Account‑Typ oder nur eine Region.

- Behalten Sie einen Kill‑Switch, der den neuen Code ohne Redeploy abschaltet.

Der Kill‑Switch ist besonders wichtig beim Reparieren von chaotischem, KI‑generiertem Code. Wenn eine Änderung Login oder Zahlungen betrifft, kann ein schneller Rückweg den Unterschied zwischen einer schlechten Stunde und einer verlorenen Woche ausmachen.

Ein realistisches Beispiel: Sie bauen einen instabilen Checkout‑Validierungsschritt neu. Sie aktivieren ihn für interne Testaccounts, dann für 2 Prozent der Nutzer. Wenn Error‑Rate oder Zahlungsfehler steigen, kippen Sie den Kill‑Switch und sind in Sekunden wieder beim alten Flow – ohne panische Hotfixes.

Teams, die mit FixMyMess zusammenarbeiten, koppeln das oft mit einem schnellen Audit der riskanten Pfade, damit Sie wissen, wo Sie zuerst flaggen sollten, bevor Sie Produktion anfassen.

Das richtige Monitoring hinzufügen, damit Flags Rollbacks wirklich reduzieren

Ein Feature‑Flag hilft nur, wenn Sie schnell eine Frage beantworten können: Hat das Aktivieren die Lage verbessert oder verschlechtert? Ohne das raten Sie und rollen doch das ganze Release zurück.

Protokollieren Sie deshalb jedes Mal, wenn die App ein Flag auswertet. Halten Sie es einfach und sicher. Sie wollen genug Kontext zum Debuggen, aber nichts, das Nutzer oder Geheimnisse preisgibt.

Loggen Sie immer dieselben kleinen Felder:

- Flag‑Name und Variante (ein/aus oder welche Option)

- Eine Request‑ oder Session‑ID (nicht E‑Mail, kein komplettes Nutzerprofil)

- Die Route oder Aktion (z. B. /login, create‑invoice)

- Ergebniscodes und Laufzeiten (Status, Timeout, Dauer)

- Einen kurzen Fehler‑Tag (z. B. "db_timeout"), nicht den kompletten Stacktrace im Client

Teilen Sie dann Ihre Metriken nach Flag‑Status auf. Verfolgen Sie Error‑Rate, fehlgeschlagene Requests und Timeouts für Flag on vs off. Wenn Fehler nur auftreten, wenn das Flag on ist, haben Sie Beweis und können es in Minuten abschalten statt das ganze Deploy zurückzurollen.

Fügen Sie einfache Health‑Signale für die Flows hinzu, die am meisten wehtun, wenn sie brechen. Für Login könnten das sein: Login‑Versuche, erfolgreiche Logins und Time‑to‑first‑page nach Login. Für Checkout: Zahlungsversuche, erfolgreiche Zahlungen und Abbruchraten an der Bestätigungsseite.

Entscheiden Sie Ihre Rücksetz‑Regel, bevor Sie das Flag aktivieren. Beispiel: „Wenn die Login‑Erfolgsrate um 2 % für 10 Minuten fällt oder Timeouts sich verdoppeln, Flag deaktivieren und untersuchen." Das verhindert Debatten während eines Incidents.

Das ist besonders nützlich bei Feature‑Flags für fehlerhafte Prototypen, wo Fixes fragile Bereiche wie Auth oder Datenbank‑Aufrufe berühren. Wenn Sie ein Projekt zu FixMyMess bringen, ist das eine der ersten Schutzmaßnahmen, die wir hinzufügen, damit Teil‑Fixes sicher ausgeliefert werden können, während die tiefere Aufräumarbeit läuft.

Beide Pfade testen, ohne Ihren Aufwand zu verdoppeln

Wenn Sie Flags hinzufügen, entstehen zwei Verhaltensweisen: Flag aus (sichere Basis) und Flag an (der neue Fix). Ziel ist nicht, jeden Test zu verdoppeln. Es geht darum, sicherzustellen, dass keiner der beiden Pfade stillschweigend verfällt.

Für Feature‑Flags bei fehlerhaften Prototypen entscheiden Sie zuerst, welcher Pfad der „Contract" ist. Die meisten Teams behandeln Flag aus als Vertrag, bis der Rollout abgeschlossen ist. Das heißt: Ihre Kerntests sollten immer mit Flag aus bestehen, auch Wochen später.

Ein praktikabler Testsplit, der klein bleibt

Behalten Sie einen Haupt‑Testlauf im Default‑Zustand (meist Flag aus), und fügen Sie eine dünne Auswahl an Tests hinzu, die mit Flag an laufen. Konzentrieren Sie die Flag‑on‑Tests nur auf die geänderten Bildschirme oder API‑Aufrufe.

Ein einfacher Ansatz:

- Führen Sie bei jedem Push die komplette Smoke‑Suite mit Flag aus.

- Fügen Sie 3–5 fokussierte Tests mit Flag an hinzu, die die veränderten Screens oder API‑Aufrufe abdecken.

- Fügen Sie einen „Guard"‑Test hinzu, der fehlschlägt, wenn das Flag fehlt oder umbenannt wurde (verhindert stilles Drift).

- Setzen Sie den Flag‑Wert in den Tests explizit (im Test‑Setup), nie „was mein Laptop gerade hat".

Der letzte Punkt ist wichtig. Viele flakey Tests entstehen, weil ein Entwickler ein Flag lokal umgestellt und vergessen hat, und der Test sich auf diesen versteckten Zustand verlässt.

Flag‑Drift verhindern (der vergessene Off‑Pfad)

Flag‑Drift entsteht, wenn niemand den Off‑Pfad mehr kennt und er deshalb bricht, sodass Sie nicht mehr sicher zurückrollen können. Eine schnelle Gegenmaßnahme ist ein geplanter Check (täglich oder vor Release), der die App mit Flag aus bootet und einen kurzen Sanity‑Pass macht: Login, ein Schlüsselworkflow und Logout.

Beispiel: Beim Beheben eines wackeligen Login‑Flows behalten Sie einen automatisierten Test, der den alten Login mit Flag aus verifiziert, und einen, der den neuen Login mit Flag an verifiziert. Wenn FixMyMess einen Codebestand auditiert und kaputte Auth findet, ist diese „Zwei‑Pfad“-Prüfung oft der schnellste Weg, Not‑Rollbacks zu stoppen, während die eigentliche Ursache behoben wird.

Häufige Fehler, die Feature‑Flags nach hinten losgehen lassen

Feature‑Flags können einen chaotischen Release beruhigen, aber sie können auch eine zusätzliche Chaos‑Schicht schaffen. Die meisten Probleme entstehen, wenn Flags als permanente Lösung statt als temporärer Schutz angesehen werden.

Die erste Falle ist Flag‑Debt: Sie setzen ein Flag, alles stabilisiert sich und niemand entfernt es. Wochen später haben Sie zwei Versionen desselben Verhaltens, und jede neue Änderung muss in beiden Pfaden funktionieren. So wird die Codebasis langsam zum Labyrinth.

Ein weiteres Problem ist, Flags zu tief im Code zu platzieren. Wenn jede Funktion ein Flag prüft, wird die Logik schwer lesbar und leicht fehlerhaft. Besser ist, an einer klaren Grenze zu gate (Route, Controller, Service‑Entry), damit der Rest des Codes sauber bleibt.

Flags werden auch missbraucht, um riskante Datenarbeit zu verbergen. Ein Flag ist okay für Read‑Only‑Verhalten, UI oder alternativen Logikpfad. Es ist kein sinnvoller Pflaster für kaputte Migrationen, unsichere Writes oder „wir patchen die DB später". Wenn beide Pfade unterschiedlich schreiben, kann ein Rollback einen gemischten, verwirrenden Zustand hinterlassen.

Fehler, die Sie früh fangen sollten:

- Flags für immer drinlassen, sodass Komplexität permanent wird

- Logik in viele kleine, geflaggte Zweige über viele Dateien verteilen

- Writes und Migrationen flaggen ohne rollback‑sicheren Plan

- Kein klarer Owner und kein Löschdatum für das Flag

- Flags speichern, die Geheimnisse oder Admin‑Kontrolle öffentlich machen

Wie Flags sicher gehalten werden

Halten Sie Flag‑Kontrollen serverseitig, beschränken Sie, wer sie ändern darf, und liefern Sie niemals „Admin"‑Schalter im Client aus. Wenn Ihr Prototyp von KI‑Tools stammt und bereits exponierte Keys oder wackelige Auth hat, behandeln Sie Flag‑Management wie Produktionszugang.

Eine praktische Regel: Jedes Flag sollte mit einem Exit‑Plan (wann es gelöscht wird) und einem Verifikationsplan (welches Signal beweist, dass es sicher ist) ausgeliefert werden. Teams wie FixMyMess stabilisieren zuerst den geflaggten Pfad und entfernen dann den alten Pfad vollständig, damit der Fix wirklich hält.

Schnelle Checkliste, bevor Sie ein Flag einschalten

Bevor Sie ein Feature‑Flag umlegen, behandeln Sie es wie das Austauschen einer Sicherung in einem wackeligen Haus. Sie wollen einen Schalter, einen klaren Stromkreis und einen sicheren Fallback, falls etwas Funken schlägt.

Nutzen Sie diese Checkliste, um die Probleme abzufangen, die sonst zu nächtlichen Rollbacks führen:

- Ein Einstiegspunkt: Die riskante Änderung sollte hinter einer einzigen, offensichtlichen Entscheidungsstelle sitzen (z. B. ein Controller‑Route oder eine Service‑Methode). Wenn neuer Code in zufällige Helfer ausläuft, wissen Sie nicht, was live ist.

- Sicherer Default: Wenn das Flag aus ist, sollte die App sich langweilig und als bekannt‑gut verhalten. Ruft „aus" trotzdem neuen Code auf oder liefert halbe neue Datenschemas, haben Sie kein Sicherheitsnetz.

- Schneller Off‑Schalter: Sie sollten das Flag deaktivieren können, ohne zu redeployen. Wenn das nur per neuem Build geht, ist es keine Notbremse.

- End‑to‑End‑Check für beide Pfade: Führen Sie einen echten Flow mit Flag aus und einen mit Flag an aus (Login, Checkout, was auch immer wichtig ist). Unit‑Tests helfen, fangen aber keine kaputten Redirects, fehlende Env‑Vars oder nicht übereinstimmende API‑Antworten.

- Klare Ownership und Audit: Legen Sie fest, wer das Flag ändern kann, wo es geändert wird und wie das geloggt wird. Wenn jeder es über einen versteckten Admin‑Screen umlegen kann, erwarten Sie Überraschungen.

Ein kurzes Beispiel: Wenn Sie einen neuen Auth‑Provider einführen, behalten Sie die Entscheidung im „start login"‑Handler, standardmäßig den alten Provider, und verifizieren Sie vollständiges Sign‑In plus Logout in beiden Modi.

Wenn Ihr Prototyp schon unvorhersehbar ist, kann ein kurzes externes Review Zeit sparen. FixMyMess sieht oft Flags, die an drei Stellen landen ohne sicheren Default, was Fehler schwerer rückgängig macht als das ursprüngliche Problem.

Ein realistisches Beispiel: Einen wackeligen Login‑Flow stabilisieren

Sie haben einen Prototyp, bei dem Login in Dev ok ist, aber Produktionsnutzer zufällige Fehler bekommen. Manchmal bleibt das Session‑Cookie nicht bestehen. Manchmal landet der Callback an der falschen URL. Support‑Tickets häufen sich, weil Leute nicht reinkommen, und jeder „Quick Fix" riskiert, es für alle kaputt zu machen.

Statt das gesamte Auth‑System auf einmal auszutauschen, fügen Sie ein Feature‑Flag hinzu, das steuert, welcher Pfad läuft: der aktuelle Login‑Flow (alt) oder der neue Login‑Flow (neu). Der alte Pfad bleibt Fallback, während Sie den neuen sicher testen. Das ist die praktische Seite von Feature‑Flags bei fehlerhaften Prototypen: Sie liefern Fortschritt aus, ohne alles auf ein Deploy zu setzen.

Wie der Rollout aussieht

Zuerst verdrahten Sie das Flag an einem Entscheidungspunkt (z. B. genau bevor die App einen Auth‑Code gegen eine Session tauscht). Ist das Flag OFF, nutzt es den alten Austauschcode. Ist es ON, nutzt es den neuen.

Dann rollen Sie schrittweise aus:

- Nur interne Nutzer (Ihr Team, Testaccounts, Allowlist)

- 5 % echte Nutzer

- 25 % echte Nutzer

- 100 % wenn es langweilig und stabil ist

Wenn Sie einen Anstieg der Login‑Errors sehen, schalten Sie den Kill‑Switch OFF. Dann sind alle sofort wieder beim alten Pfad, ohne Rollback oder Hotfix‑Chaos.

Wann es wirklich „done" ist

Ein Flag ist nicht fertig, wenn es 100 % erreicht hat. Es ist fertig, wenn Sie es löschen können.

Sie sind fertig, wenn:

- Die Login‑Erfolgsrate über Tage stabil bleibt (nicht nur Stunden)

- Error‑Logs nach Rollout‑Schritten keine neuen Auth‑Spikes zeigen

- Support‑Tickets zum Login auf ein Minimum fallen

- Der alte Pfad entfernt und der Flag‑Code gelöscht ist

Teams bleiben oft bei „es funktioniert jetzt" stehen und behalten beide Pfade ewig. Wenn Sie einen chaotischen KI‑generierten Codebestand geerbt haben (wie FixMyMess ihn oft sieht), setzen Sie eine Deadline zur Entfernung des Fallbacks. So wird ein Sicherheitswerkzeug nicht zur permanenten Komplexität.

Nächste Schritte: stabilisieren, aufräumen und selbstbewusst ausliefern

Wenn Feature‑Flags für fehlerhafte Prototypen Ihnen wirklich Zeit verschaffen sollen, halten Sie sie fokussiert. Wählen Sie wenige Stellen, bei denen Ausfälle am meisten wehtun, und machen Sie diese zuerst sicher.

Schreiben Sie Ihre drei wichtigsten riskanten Nutzerflüsse auf. Denken Sie in dem, was Support‑Pings und Not‑Rollbacks auslöst: Login, Checkout, Einstellungen speichern oder alles, was Billing berührt. Fügen Sie Flags nur um die riskanten Teile dieser Flows hinzu, nicht um ganze Seiten oder Services.

Behandeln Sie jedes Flag wie einen temporären Gips, nicht wie ein dauerhaftes Feature. Geben Sie jedem ein klares Entferndatum und einen Owner, und tragen Sie es in den Kalender ein. Sobald der Fix stabil ist und vollständig ausgerollt, löschen Sie das Flag und den alten Codepfad. Flags für immer zu lassen ist der Weg, wie Prototypen zu verwirrenden, fragilen Systemen werden.

Wenn Ihr Prototyp von einem KI‑Tool erzeugt wurde, machen Sie vor dem erweiterten Rollout ein kurzes Risiko‑Audit. Die Probleme treten oft erst mit echten Nutzern zutage.

Hier eine einfache To‑Do‑Liste, die Sie kopieren können:

- Identifizieren Sie die 3 Flows, die am ehesten einen Rollback auslösen

- Setzen Sie ein Flag nur an der Entscheidungsstelle, die alten und neuen Logikpfad trennt

- Setzen Sie ein Entferndatum und einen Owner für das Flag

- Prüfen Sie auf Auth‑Lücken, exponierte Geheimnisse und SQL‑Injection‑Risiken

- Wenn Rollbacks weiter vorkommen, holen Sie vor dem nächsten Release eine Expertenprüfung

Beispiel: Ihr neuer Login‑Fix funktioniert für die meisten Nutzer, bricht aber Accounts mit Social‑Sign‑In. Halten Sie den neuen Pfad hinter einem Flag, aktivieren Sie ihn zuerst intern, dann für einen kleinen Traffic‑Slice, während Sie den Social‑Sign‑In‑Edge‑Case patchen.

Wenn Sie häufige Rollbacks und chaotischen KI‑generierten Code haben, kann FixMyMess mit einem kostenlosen Code‑Audit helfen, gefolgt von gezielten Reparaturen und Deployment‑Vorbereitung in 48–72 Stunden, damit Sie sicher ausliefern und Flags schneller entfernen können.