Feldverschlüsselung: was verschlüsseln, Schlüssel, Migrationen

Feldverschlüsselung schützt sensible Spalten und hält Ihre App nutzbar. Erfahren Sie, was zu verschlüsseln ist, wie Sie Schlüssel verwalten und sicher migrieren.

Welches Problem Feldverschlüsselung wirklich löst

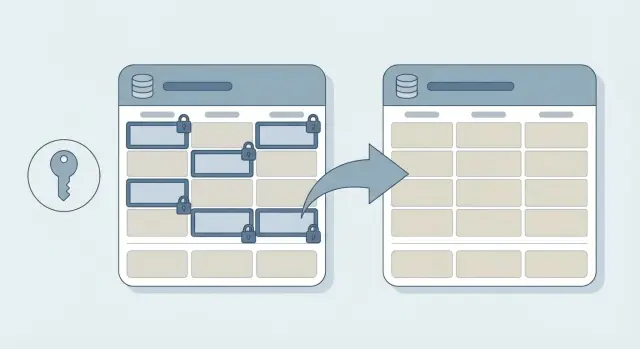

Wenn jemand eine Kopie Ihrer Datenbank bekommt, kann er alles lesen, was im Klartext gespeichert ist. Das kann passieren durch ein falsch konfiguriertes Backup, einen gestohlenen Laptop mit einem Datenbank-Dump, ein exponiertes Admin-Tool oder einen Bug, der Daten leakt. In solchen Fällen ist der Schaden nicht nur „wir wurden gehackt“. Es ist: „jeder Nutzer-Eintrag ist lesbar“.

Feldverschlüsselung reduziert die Blast-Radius. Anstatt sich nur auf Festplatten- oder Netzwerk-Schutz zu verlassen, schützen Sie bestimmte Werte in der Datenbank so, dass sie ohne den richtigen Schlüssel unlesbar sind. Wenn ein Angreifer Zeilen aus der Datenbank erlangt, sehen verschlüsselte Felder wie Zufallsdaten aus.

Hilfreich ist, die Schichten zu trennen:

- TLS schützt Daten während der Übertragung zwischen Ihrer App und der Datenbank.

- Full-Disk-Encryption schützt das Speichermedium, wenn es offline ist.

- Feldverschlüsselung schützt bestimmte Spalten, selbst wenn der Inhalt der Datenbank kopiert wird.

Der Kompromiss ist real: sobald Sie ein Feld verschlüsseln, kann die Datenbank nicht mehr leicht danach suchen, sortieren oder gruppieren. Reports, Filter und "Nutzer nach X finden"-Funktionen müssen angepasst werden. Viele Teams behalten einen eingeschränkten Lookup-Wert (z. B. einen keyed Hash einer E-Mail), um übliche Abfragen zu ermöglichen, ohne den zugrunde liegenden Wert im Klartext zu speichern.

Feldverschlüsselung verfolgt meist einige konkrete Ziele: begrenzen, was ein geleakter Dump offenbaren kann, Datenschutzversprechen einhalten, nachgelagerten Schaden reduzieren (Identitätsdiebstahl, gezielte Betrugsversuche) und das interne Zugriffsrisiko verringern, besonders in geteilten oder unordentlichen Codebasen.

Entscheiden, was verschlüsselt werden sollte (und was nicht)

Feldverschlüsselung lohnt sich nur für Daten, die echten Schaden anrichten würden, wenn sie offengelegt werden. Eine einfache Definition von „sensibel“ ist: wenn jemand eine Kopie Ihrer Datenbank bekäme, was würde ihm helfen, Geld zu stehlen, Konten zu übernehmen, Nutzer zu erpressen oder Privatsphäreversprechen zu brechen?

Beginnen Sie damit, die wenigen Felder aufzulisten, die im Klartext wirklich gefährlich sind. Häufige Beispiele sind staatliche IDs (wie SSNs), Geburtsdatum, API-Tokens, Passwort-Wiederherstellungs- oder Recovery-Codes, private Notizen und alles, was einem Angreifer erlaubt, sich als Nutzer auszugeben oder auf einen Drittanbieter-Dienst zuzugreifen.

Viele Felder müssen in der Regel nicht verschlüsselt werden, weil sie für grundlegendes Verhalten erforderlich sind und für sich genommen geringe Auswirkungen haben: interne IDs und Foreign Keys, Zeitstempel (created_at, last_login), Booleans und Statusflags, öffentliche Profilfelder (Anzeigename, Bio) und nicht-sensible Metadaten, die für Sortierung und Filterung gebraucht werden.

Entscheiden Sie außerdem, wer den Klartext lesen muss. Manche Felder sollten nur Ihre Anwendung zur Laufzeit lesen können (z. B. ein API-Token zum Aufruf eines Providers). Andere brauchen streng kontrollierten Zugriff durch Support-Mitarbeiter (ein "zeige die letzten 4 Ziffern"-Muster). Und manche sollten nur für den Nutzer lesbar sein, was oft bedeutet, dass die Entschlüsselung stark eingeschränkt wird, z. B. nur im Client oder nur über streng kontrollierte Pfade.

Verpflichten Sie sich, klein zu beginnen. „Alles vorsichtshalber verschlüsseln“ bricht Suche, Reports und Integrationen und macht Migrationen später schwieriger.

Einen Ansatz wählen, der zu Ihrer App passt

Es gibt keinen einzelnen „besten“ Weg für Feldverschlüsselung. Die richtige Herangehensweise hängt davon ab, was Ihre App nach dem Schutz noch mit den Daten tun muss: Lookups, Exporte, Support-Tools und Audits.

Wenn Sie den Wert nur zurücklesen müssen (z. B. um einem Nutzer seine gespeuerte Steuer-ID anzuzeigen), verwenden Sie randomisierte (nicht-deterministische) Verschlüsselung. Sie ist sicherer, weil dieselbe Eingabe nicht jedes Mal denselben Chiffretext erzeugt. Der Nachteil ist, dass Sie keine exakten Übereinstimmungsabfragen auf der verschlüsselten Spalte durchführen können.

Wenn Sie exakte Übereinstimmungs-Lookups benötigen (wie "Nutzer nach SSN finden" oder "doppelte Kontonummern erkennen"), erscheint deterministische Verschlüsselung verlockend, weil sie Gleichheitssuchen erlaubt. Sie verrät jedoch Muster (derselbe Wert = derselbe Chiffretext). Eine sicherere Option in vielen Apps ist, den verschlüsselten Wert zu behalten und zusätzlich einen keyed Hash für Lookups zu speichern.

Verwenden Sie authentifizierte Verschlüsselung, nicht nur "Verschlüsselung allein". Ohne Authentifizierung erkennt die App möglicherweise Manipulationen nicht. Mit einem authentifizierten Modus (häufig AEAD) kann die App erkennen, ob Chiffretext verändert wurde.

Für den Umgang mit Schlüsseln ist Envelope Encryption oft der praktische Mittelweg. Sie verschlüsseln das Feld mit einem Data Key und umhüllen (wrap) diesen Data Key mit einem Master Key. Das kann pro Datensatz oder pro Tenant geschehen. Per-Tenant-Schlüssel begrenzen den Blast-Radius in Multi-Tenant-Apps und erleichtern das Offboarding.

Wenn Sie den Klartext nie wieder benötigen, verschlüsseln Sie nicht — hashen Sie. Passwörter sind das klassische Beispiel: speichern Sie einen langsamen Passwort-Hash, nicht ein verschlüsseltes Passwort.

Tokenisierung hilft, wenn Teile Ihres Workflows mit Chiffretext nicht klarkommen (Legacy-Tools, Support-Dashboards, Exporte an Drittanbieter). Sie ersetzen den sensiblen Wert durch ein Token und speichern den echten Wert in einem separaten, streng geschützten Speicher.

Eine schnelle Auswahlhilfe:

- Muss der Wert später angezeigt werden: randomisierte Verschlüsselung mit Authentifizierung.

- Muss es exakte Treffer geben: verschlüsselter Wert plus keyed-hash-Index (oder deterministische Verschlüsselung mit Vorsicht).

- Tenant-Isolation nötig: Envelope Encryption mit pro-Tenant umhüllten Schlüsseln.

- Nie Klartext nötig: Hashing.

- Workflows brechen bei Chiffretext: Tokenisierung.

Schlüsselverwaltung leicht erklärt

Feldverschlüsselung ist nur so sicher wie Ihre Schlüssel. Das Ziel ist einfach: Ihre App soll entschlüsseln können, wenn es nötig ist, aber Schlüssel werden anderswo geschützt, mit engen Zugriffsregeln und guten Aufzeichnungen.

Ein nützliches Denkmodell ist „getrennte Jobs“. Ihre Datenbank speichert Chiffretexte (verschlossene Daten). Ihre App fordert Verschlüsselung/Entschlüsselung an, wenn erlaubt. Ein Schlüssel-System bewacht die Schlüssel und entscheidet, wer sie verwenden darf.

Wo Schlüssel leben sollten

Für die meisten Teams ist der sicherste Default ein verwalteter Schlüsselservice, nicht eine Eigenlösung. Gängige Optionen sind Cloud-KMS, ein HSM-gestützter Dienst oder ein Secrets-Manager, der den richtigen Schlüssel zur Laufzeit bereitstellen kann.

Vermeiden Sie die häufigen Fehler:

- Speichern Sie Verschlüsselungsschlüssel nicht in der Datenbank.

- Committen Sie keine Schlüssel ins Repo.

- Bewahren Sie Schlüssel nicht in geteilten Umgebungsdateien auf, die viele Personen und Systeme lesen können.

- Verwenden Sie nicht denselben Schlüssel in Dev, Staging und Prod.

Ein praktisches Zugriffsbeispiel: Wenn ein Customer-Support-Tool maskierte Nutzerprofile anzeigen kann, sollte es nicht die Fähigkeit haben, volle Werte zu entschlüsseln. Nur die Haupt-API, die authentifizierten Nutzern dient, sollte im Produktivsystem Entschlüsselungsrechte haben.

Zugriff und Logs (damit Sie nachweisen können, was passiert ist)

Schlüsselzugriff sollte explizit und minimal sein. Definieren Sie, welche Dienste welche Felder in welchen Umgebungen unter welcher Identität (Service-Account oder Rolle) entschlüsseln dürfen. Wenn ein Background-Job nur beim Schreiben verschlüsseln muss, braucht er eventuell überhaupt kein Entschlüsselungsrecht.

Planen Sie Audits früh ein. Sie wollen Key-Usage-Logs, die beantworten: „wer hat welchen Schlüssel wann und von wo genutzt?“ Das macht Untersuchungen möglich und hilft, Fehler wie einen Testservice, der Produktionsschlüssel aufruft, zu entdecken.

Schlüsselrotation und Versionierung, die Sie später brauchen werden

Feldverschlüsselung ist kein „Einmal einrichten und vergessen“-Thema. Planen Sie Schlüsselrotation von Anfang an, sonst sitzen Sie später auf riskanten Schlüsseln, die Sie nicht ohne Ausfallzeit ändern können.

Entscheiden Sie zuerst die Einheit der Verschlüsselungsschlüssel. Ein einzelner Schlüssel für die ganze App ist am einfachsten, vergrößert aber den Vorfallradius. Pro-Tenant-Schlüssel begrenzen den Schaden bei SaaS. Pro-User-Schlüssel können Zugriffsregeln klarer machen, erhöhen aber die Komplexität, wenn Nutzer Daten teilen. Pro-Record-Schlüssel sind selten, außer Sie haben einen starken Grund.

Was auch immer Sie wählen: speichern Sie eine Schlüsselkennung mit jedem verschlüsselten Wert. Das kann ein kurzes Versionslabel (wie v3) oder eine Key-ID sein. Wichtig ist, dass die Entschlüsselung anhand des Chiffretexts erkennen kann, welche Key-Version verwendet wurde.

Ein praktisches Rotations-Setup hat üblicherweise zwei Schichten:

- Ein Data-Encryption-Key (DEK), der Felder verschlüsselt.

- Ein Master-Key (KEK), der den DEK umhüllt (wrap/verschlüsselt).

Mit diesem Setup können Sie den Master-Key rotieren, ohne alle verschlüsselten Daten neu schreiben zu müssen — Sie umhüllen den DEK neu, was schnell ist.

Manchmal müssen Sie die eigentlichen Daten reverschlüsseln: wenn ein DEK kompromittiert wurde, wenn Sie Algorithmen oder Parameter ändern oder wenn Richtlinien eine andere Schlüsselzuordnung verlangen (z. B. Wechsel von einem app-weiten Schlüssel zu per-Tenant-Schlüsseln).

Vergessen Sie nicht Backup und Recovery für Schlüssel. Verlorene Schlüssel bedeuten verlorene Daten. Bewahren Sie verschlüsselte Key-Backups auf, beschränken Sie den Zugriff und testen Sie Wiederherstellungen regelmäßig. Ein häufiger Fehler ist: „Wir haben die Datenbank gebackupt, aber nicht die Schlüssel."

Beispiel: Ein Startup rotiert von v1 zu v2. Neue Writes nutzen v2, alte Zeilen behalten v1, und ein Background-Job reverschlüsselt sie schrittweise.

Wie man Feldverschlüsselung Schritt für Schritt hinzufügt

Behandeln Sie das wie eine Änderung am Datenmodell, nicht als schnellen „Security-Patch“. Eine sorgfältige Einführung verhindert, dass Klartext in Logs, Exporten oder gelegentlichen Admin-Skripten entweicht.

Beginnen Sie mit einer Aufstellung, was wirklich sensibel ist und wohin die Daten reisen. Betrachten Sie nicht nur die Datenbank. Verfolgen Sie Create, Read, Update, Background-Jobs, Analytics und Exporte. Ein häufiges Versäumnis ist, eine Spalte zu verschlüsseln, aber den CSV-Export zu übersehen, der dann zur neuen Leckquelle wird.

Wählen Sie eine bewährte Krypto-Bibliothek für Ihr Stack und genau ein Verschlüsselungsschema, das Sie Ihrem zukünftigen Ich erklären können. Für die meisten Apps ist authentifizierte Verschlüsselung die richtige Default-Wahl. Lagern Sie Schlüssel außerhalb der Datenbank und planen Sie Versionierung von Tag 1.

Ein praktikabler Rollout sieht oft so aus:

- Fügen Sie neue verschlüsselte Spalten neben den alten Klartext-Spalten hinzu und deployen Sie diese Schema-Änderung zuerst.

- Fügen Sie einen kleinen Wrapper hinzu, der encrypt-on-write und decrypt-on-read macht, und lassen Sie den Rest der App nur diesen Wrapper aufrufen.

- Schalten Sie Klartext-Writes so bald wie möglich ab, behalten Sie Klartext-Reads während der Übergangszeit noch kurz bei.

- Backfillen Sie bestehende Zeilen in Batches, mit Monitoring, Ratenbegrenzung und einem Rollback-Plan.

- Prüfen Sie mit echten Queries und Exporten, und entfernen Sie die Klartext-Felder in einer späteren Migration.

Vermeiden Sie während des Backfills, entschlüsselte Werte in Logs, Fehlerberichten oder Admin-Dashboards auszugeben. Loggen Sie stattdessen Record-IDs und Statuszahlen.

Features erhalten: Suche, Reports und Performance

Feldverschlüsselung schützt sensible Werte, kann aber alltägliche Features kaputtmachen, wenn Sie nicht planen. Notieren Sie vor dem Verschlüsseln, welche Screens und Jobs von diesen Feldern abhängen: Suchfelder, Admin-Tabellen, Exporte und geplante Reports.

Suche und Filter

Bei randomisierter (nicht-deterministischer) Verschlüsselung verschlüsselt sich dieselbe Eingabe jedes Mal anders. Exakte Treffer und Deduplizierung funktionieren nicht mehr, weil die Datenbank Chiffretexte nicht vergleichen kann. Wenn Sie exakte Treffer brauchen (z. B. Nutzer per SSN finden), speichern Sie neben dem verschlüsselten Wert ein Such-Token wie einen keyed Hash.

Partielle Suche (contains, starts-with) lässt sich meist nicht sicher auf verschlüsseltem Text unterstützen, ohne spezielle Systeme; die meisten Teams entfernen solche Funktionen für sensible Felder.

Sortierung und Bereichsabfragen brechen ebenfalls oft. Chiffretext hat keine sinnvolle Reihenfolge, daher können Sie nicht direkt nach „Gehalt“ sortieren oder "Geburtsdatum zwischen X und Y" filtern. Übliche Workarounds sind grobe Derivate (z. B. nur Monat und Jahr) oder vorab berechnete Buckets.

Reports, Indexierung, Caching und Performance

Für Analytics planen Sie ein separates Dataset: Aggregationen, Zähler oder eine redigierte Kopie ohne sensible Felder.

Einige praktische Regeln:

- Indexieren Sie Hashes oder keyed Hashes, nicht entschlüsselte Werte.

- Cachen Sie keine entschlüsselten Daten in geteilten Caches oder Logs.

- Entschlüsseln Sie so spät wie möglich (direkt vor der Nutzung).

- Messen Sie Hot-Paths, denn Entschlüsselung in engen Schleifen kann Latenz hinzufügen.

Migrationen ohne Klartext preiszugeben

Gehen Sie davon aus, dass Ihre Datenbank eine Weile in einem gemischten Zustand ist. Manche Zeilen haben Klartext, manche Chiffretext und manche nutzen verschiedene Key-Versionen. Ihr Code sollte all diese Fälle handhaben, ohne dass jemand ein Einmal-Skript braucht, das Klartext in Logs oder temporäre Dateien schreibt.

Ein gängiges Muster ist Dual-Read: wenn Ihre App einen Wert lädt, versucht sie zuerst das verschlüsselte Feld. Ist es leer, fällt sie auf das Legacy-Klartextfeld zurück. Das hält alte Daten funktionsfähig, während Sie im Hintergrund migrieren.

Kombinieren Sie das mit Dual-Write: wenn die App einen Wert speichert, schreibt sie die verschlüsselte Form und hält für eine kurze Übergangszeit das alte Klartext-Feld aktuell. So werden neue Datensätze nicht mehr im alten Format angelegt, während alte Zeilen noch konvertiert werden.

Für den Backfill führen Sie einen Background-Job aus, der Legacy-Zeilen in kleinen Batches verschlüsselt. Behandeln Sie ihn wie ein Produktionssystem: Ratenbegrenzung, Retries und idempotente Writes (wiederholbar ohne Schaden), Fortschritt protokollieren, mit Teilfehlern rechnen und die Key-Version zusammen mit dem Chiffretext speichern.

Beispiel: Eine Signup-Tabelle hat phone_plain und Sie fügen phone_enc plus phone_key_version hinzu. Neue Signups schreiben phone_enc. Der Job läuft über alte Nutzer, verschlüsselt phone_plain, setzt die Version und lässt den Klartext solange stehen, bis Reads, Exporte und Support-Tools verifiziert wurden.

Löschen Sie Legacy-Klartext erst nach einem klaren Cutoff: Metriken zeigen nahezu 100% verschlüsselte Abdeckung, Dual-Read lief lange genug in Produktion und Sie haben einen Rollback-Plan.

Häufige Fehler und Fallen, die es zu vermeiden gilt

Feldverschlüsselung lässt sich leicht auf dem Happy Path demonstrieren. Die Probleme tauchen später auf: bei Ausfällen, Migrationen, Exporten oder Support-Workflows.

Fallen, die Daten preisgeben (auch wenn Sie verschlüsseln)

Die meisten Lecks kommen nicht aus der Datenbank. Sie kommen aus allem drumherum: Logs, Exporten, Dashboards, Debug-Endpunkten und Drittanbieter-Tools.

Gängige Fehlerfälle sind Klartext in Logs (Debug-Ausgaben, Request-Dumps, Exception-Traces), hartkodierte Schlüssel oder clientseitige Schlüssel (Mobile-Apps, Browser-Bundles, ins Git committete Secrets), fehlende Manipulationserkennung (keine authentifizierte Verschlüsselung), vergessene Outputs (CSV-Exporte, E-Mail-Belege, Webhook-Payloads, Admin-Screens) und ungeprüfte Wiederherstellungen (Backups existieren, aber die Schlüssel fehlen oder die Key-Version ist unbekannt).

Ein konkretes Beispiel: Eine App verschlüsselt SSNs, aber ein 500-Fehler loggt den kompletten Request-Body zur Fehleranalyse. Die Datenbank ist sicher, aber die Logs werden zur Schatten-Datenbank mit Klartext.

Die falschen Felder verschlüsseln

Ein häufiger Fehler ist, Felder zu verschlüsseln, von denen die App für Joins, Unique-Checks oder Support-Workflows abhängt. Wenn Sie z. B. eine E-Mail-Adresse verschlüsseln, können Login-Lookups, Deduplizierung und die „find this customer“-Funktion im Admin kaputtgehen. Falls Sie Gleichheitsprüfungen brauchen, benötigen Sie wahrscheinlich einen abgeleiteten Wert (z. B. einen keyed Hash) oder ein anderes Design.

Machen Sie vor dem Go-Live eine schnelle "Wohin geht dieser Wert?"-Durchsicht: Datenbank-Queries, Logs, Exporte, E-Mails, Analytics und Support-Tools.

Behandeln Sie Schlüssel-Wiederherstellung als Feature. Verschlüsselte Daten mit fehlenden Schlüsseln sind dauerhaft verloren.

Schnelle Checkliste vor dem Rollout

Feldverschlüsselung scheitert oft aus banalen Gründen: ein Feld wird irgendwohin kopiert, oder ein Job schreibt „nur einmal“ Klartext. Führen Sie vor Release noch einmal eine Lecksuche durch.

- Kartieren Sie alle Orte, an denen der sensible Wert auftauchen kann: DB-Spalten, App-Logs, Analytics-Events, Fehlerberichte, Caches, Suchindexes und Backups.

- Bestätigen Sie, dass Klartext niemals „temporär“ geschrieben wird: keine Debug-Logs, keine Datei-Exporte und keine temporären Dateien auf Disk.

- Speichern Sie Versionsinformationen beim Chiffretext: eine Key-Version (und idealerweise ein Algorithmus-/Versions-Tag), damit Sie ältere Records nach Änderungen noch entschlüsseln können.

- Beweisen Sie, dass Sie Keys ohne Ausfallzeit rotieren können: lesen Sie alte Daten, schreiben Sie neue Daten mit dem neuen Schlüssel und reverschlüsseln Sie dann im Hintergrund.

- Erzwingen Sie Least-Privilege für Entschlüsselung: nur die wirklich erforderlichen Dienste und Rollen sollten Entschlüsselungsrechte haben.

Verifizieren Sie, dass Sie eine getestete Backup- und Restore-Prozedur für Daten und Schlüssel haben und dass sie unter Druck funktioniert (neue Umgebung, neuer Rechner, neue Person führt sie aus).

Beispiel: ein paar Felder in einer echten App verschlüsseln

Ein kleines Startup speichert Kundensteuer-IDs und interne Support-Notizen in einer customers-Tabelle. Die App begann als Prototyp und hat eine schlechte Angewohnheit: Bei Fehlern wird der komplette Datensatz "zur Fehlersuche" geloggt. Das bedeutet, dass Steuer-IDs und private Notizen in Logs, Dashboards oder Drittanbieter-Fehlertools landen können.

Sie wählen Feldverschlüsselung für zwei Spalten: tax_id und support_notes. Alles andere bleibt im Klartext, damit die App weiter filtern, sortieren und reporten kann, ohne großen Aufwand.

Um Support schnell zu halten, fügen sie eine separate Spalte wie tax_id_hash (ein One-Way keyed Hash) hinzu. Support kann so exakte Suchen durchführen (ein Kunde ruft an und nennt seine Steuer-ID), aber die Datenbank speichert diese ID nie durchsuchbar im Klartext. Die App vergleicht, indem sie die Eingabe hash.t und die Hashes vergleicht.

Ihr Rollout-Plan hält die App während der Konvertierung am Laufen:

- Neue verschlüsselte Spalten (oder „_enc“-Versionen) und ein

key_version-Feld hinzufügen. - Dual-Write: sowohl den alten Klartext als auch den verschlüsselten Wert kurzzeitig speichern.

- Dual-Read: den verschlüsselten Wert bevorzugen; bei Fehlen auf Klartext zurückfallen.

- Backfill in Batches mit Alerts, falls Entschlüsselung fehlschlägt oder ein Datensatz malformed aussieht.

- Wenn die Abdeckung nahe 100% ist, Klartext-Writes stoppen und später den Klartext entfernen.

Nach der Änderung enthalten Error-Logs redigierte Platzhalter statt kompletter Secrets. Support-Mitarbeiter sehen entschlüsselte Notizen nur, wenn ihre Rolle das erlaubt.

Nächste Schritte, wenn Sie eine bestehende Codebasis upgraden

Bei einer bestehenden App wird Feldverschlüsselung kompliziert. Ziel ist Fortschritt, ohne ein langes Fenster zu schaffen, in dem sensible Daten exponiert, in Logs kopiert oder stillschweigend im Klartext zurückgeschrieben werden.

Starten Sie mit einer kurzen Entscheidungsnotiz, die Ihr Team teilen kann. Halten Sie es auf einer Seite: welche Felder werden verschlüsselt, warum (gesetzlich, Risiko, Kundentrust) und welche Systeme oder Rollen dürfen entschlüsseln. Das verhindert zufällige "alles verschlüsseln"-Änderungen, die später Features brechen.

Beginnen Sie mit einem kleinen Pilotprojekt, das Sie vollständig durchschauen: eine Tabelle, ein Nutzer-Flow, ein Migrationspfad. Verschlüsseln Sie etwas wie SSN oder Bankkontonummer in einer einzelnen Kundentabelle und aktualisieren Sie nur die "Profil anzeigen"- und "Profil aktualisieren"-Screens. Sie werden schnell entdecken, wo Klartext aktuell leakt (Debug-Logs, Exporte, Fehlertracker), bevor Sie weitere Felder angehen.

Fügen Sie Guardrails vor dem Rollout hinzu:

- Stoppen Sie geheimes Logging (einfache Regel: niemals Request-Bodies loggen).

- Machen Sie Fehler sicher (keine Stacktraces oder entschlüsselte Werte in nutzerseitigen Meldungen).

- Überprüfen Sie Zugriffe (wer kann Exporte ausführen, wer kann Prod abfragen, was geht an Analytics).

- Fügen Sie Tests hinzu, die fehlschlagen, wenn Klartext gespeichert oder zurückgegeben wird.

Wenn Sie eine AI-generierte Codebasis geerbt haben, machen Sie vor der Migration einen fokussierten Security-Check. Solche Projekte haben oft exponierte Secrets, zu breite Berechtigungen und „hilfreiches“ Logging, das alles ausgibt.

Wenn Sie externe Hilfe zum Bereinigen einer AI-generierten App brauchen, bevor Sie Verschlüsselung hinzufügen: FixMyMess (fixmymess.ai) fokussiert sich auf Diagnose und Reparatur solcher Codebasen, inklusive Security-Hardening und sicheren Migrationen, sodass Sie Verschlüsselung nicht auf bestehenden Lecks aufbauen.

Häufige Fragen

Wovor schützt mich Feldverschlüsselung eigentlich?

Es schützt bestimmte Werte in Ihren Tabellen, sodass ein kopierter Datenbank-Dump diese Felder nicht im Klartext offenbart. Es ist vor allem für Fälle gedacht, in denen „jemand die Reihen bekommen hat“, nicht dafür, Angriffe gegen Ihre laufende App zu stoppen.

Welche Felder sollte ich zuerst verschlüsseln?

Beginnen Sie mit Feldern, deren Offenlegung echten Schaden anrichten würde, z. B. Ausweisnummern, Geburtsdaten, Wiederherstellungscodes, API-Tokens oder private Notizen. Lassen Sie routinemäßige Metadaten (IDs, Zeitstempel, Statusflags) unverschlüsselt, damit Ihre App weiterhin normal abfragen und berichten kann.

Soll ich randomisierte (nicht-deterministische) oder deterministische Verschlüsselung verwenden?

Randomisierte (nicht-deterministische) Verschlüsselung ist der sicherere Standard, wenn Sie den Wert später nur lesen müssen, weil gleiche Eingaben nicht identische Chiffretexte erzeugen. Der Nachteil ist, dass Sie in der Regel keine exakten Treffer auf dieser verschlüsselten Spalte durchführen können.

Wie finde ich trotzdem einen Nutzer anhand eines sensiblen Werts, wenn dieser verschlüsselt ist?

Bewahren Sie den sensiblen Wert verschlüsselt auf und fügen Sie einen separaten Lookup-Wert wie einen keyed Hash für Gleichheitssuchen hinzu. So können Sie Übereinstimmungen suchen, ohne den Originalwert durchsuchbar im Klartext zu speichern.

Brauche ich authentifizierte Verschlüsselung, oder reicht reine Verschlüsselung?

Verwenden Sie authentifizierte Verschlüsselung (häufig AEAD genannt), damit Ihre App erkennen kann, ob ein Chiffretext manipuliert wurde. „Nur verschlüsseln“ kann dazu führen, dass manipulierte Daten beim Entschlüsseln zu seltsamen Fehlern oder Sicherheitsproblemen führen.

Wo sollten Verschlüsselungsschlüssel leben?

Lagern Sie Schlüssel aus der Datenbank und aus dem Repo aus und bevorzugen Sie ein verwaltetes Schlüssel-System (z. B. ein Cloud-KMS oder einen Secrets-Manager). Eine sinnvolle Default-Regel ist, dass nur der zentrale Produktionsdienst, der wirklich Klartext braucht, Entschlüsselungsrechte hat.

Wie handhabe ich Schlüsselrotation ohne Ausfallzeiten?

Speichern Sie neben jedem verschlüsselten Wert eine Schlüsselkennung (eine Version oder Key-ID), damit Sie alte Daten nach Änderungen noch entschlüsseln können. Ein gängiger Ansatz ist Envelope Encryption, damit Sie einen Master-Key rotieren können, ohne alle Felder neu zu schreiben.

Was ist der sicherste Weg, bestehende Klartextdaten zu verschlüsselten Feldern zu migrieren?

Behandeln Sie es wie eine Änderung des Datenmodells: neue verschlüsselte Spalten hinzufügen, auf encrypt-on-write umstellen und alte Zeilen in Batches backfillen. Während der Übergangsphase sollten Lesezugriffe das verschlüsselte Feld bevorzugen und nur bei Bedarf auf Klartext zurückfallen; löschen Sie Klartext erst, wenn Sie Exporte und Tools geprüft haben.

Wie leaken Teams am häufigsten Klartext, selbst nachdem Felder verschlüsselt wurden?

Die meisten Lecks passieren außerhalb der Datenbank. Stoppen Sie Klartext in Logs, Fehlerberichten, Exporten, Admin-Screens und Analytics-Events. Vermeiden Sie außerdem temporäre Debug-Ausgaben während Backfills, denn das kann eine Schattenkopie der sensiblen Daten erzeugen.

Was, wenn mein Codechaos (oder AI-generierter Code) mir Sorgen macht, dass Verschlüsselung Dinge kaputtmacht?

Wenn Sie eine AI-generierte oder chaotische Codebasis geerbt haben, beseitigen Sie geheime Logs und passen Sie Zugriffsrechte an, bevor Sie Verschlüsselung hinzufügen — Verschlüsselung hilft nicht, wenn Klartext bereits in Logs oder Exporten fließt. FixMyMess kann ein kostenloses Code-Audit durchführen und dann die App reparieren und härten, sodass Verschlüsselungsänderungen nicht auf bestehenden Lecks aufbauen und die meisten Fixes in 48–72 Stunden erledigt werden.