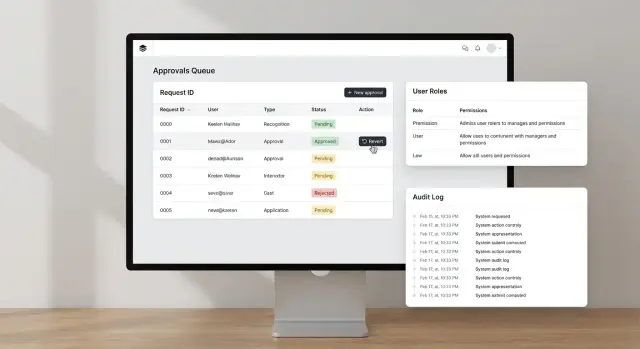

Internes Genehmigungs-Dashboard: Berechtigungen, Audit-Trail, Rückgängig

Planen und bauen Sie ein internes Genehmigungs-Dashboard mit AI-Tools — mit klaren Berechtigungen, verlässlichem Audit-Trail und sicheren Wegen, Entscheidungen zurückzunehmen.

Was dieses Dashboard lösen muss

Ein internes Genehmigungs-Dashboard existiert aus einem Grund: Entscheidungen sollen klar, konsistent und später leicht zu verteidigen sein. Wenn Genehmigungen in Chat-Threads und Tabellen gelebt werden, findet die Entscheidung vielleicht statt, aber Beweis und Kontrolle fehlen meist.

Wenn Teams Genehmigungen verstreut durchführen, zeigen sich schnell einige Probleme:

- Leute genehmigen die falsche Version, weil Dateien mitten im Thread geändert wurden.

- „Wer hat zugestimmt?“ wird nach dem Weggang oder Löschen einer Nachricht zur Rätselraten.

- Sensible Informationen werden zu weit geteilt, weil das Tool keine wirkliche Zugriffskontrolle hat.

- Einen Fehler zu korrigieren wird unangenehm, langsam und politisch.

Berechtigungen und Logs sind wichtiger als eine schicke UI, weil sie das Risiko auf leisen Wegen reduzieren. Ein aufgeräumter Bildschirm hilft Menschen, schneller zu arbeiten, aber Berechtigungsprüfungen verhindern, dass die falsche Person genehmigt, und ein Audit-Trail beweist, was passiert ist. Wenn Sie jemals beantworten müssen: „Warum wurde das genehmigt?“, wollen Sie eine einzige Quelle der Wahrheit, nicht fünf Screenshots.

Rückgängig ist das andere Muss, und es braucht eine strikte Bedeutung. „Rückgängig“ sollte heißen: eine neue Aktion aufzeichnen, die den aktuellen Zustand in einen vorher sicheren Zustand zurücksetzt, während die vollständige Historie erhalten bleibt. Es darf nicht heißen, die Historie zu löschen, Fehler zu verbergen oder die Vergangenheit so zu ändern, dass alles ordentlich aussieht.

Das Ziel ist einfach: Risiko reduzieren, ohne Menschen zu verlangsamen. Ein gutes Dashboard erlaubt der richtigen Person in Sekunden zu genehmigen, sperrt automatisch alle anderen und macht jeden Schritt leicht nachvollziehbar.

Definieren Sie den Genehmigungs-Workflow in einfachen Worten

Bevor Sie ein internes Genehmigungs-Dashboard bauen, schreiben Sie den Workflow so auf, als würden Sie ihn einem neuen Kollegen in einer Minute erklären. Wenn sich die Leute nicht auf die einfache Version einigen können, wird die UI zu einem Flickwerk von Ausnahmen.

Beginnen Sie damit, die Entscheidungen zu benennen, die Genehmigungen brauchen, und wer jeweils verantwortlich ist. Halten Sie die Eigentümerschaft klar: Eine Rolle sollte für die endgültige Entscheidung rechenschaftspflichtig sein, auch wenn andere Input geben. Zum Beispiel könnte „Ausgaben über $5.000“ von Finance getragen werden, während „Neuen Admin-Benutzer hinzufügen" von Security verantwortet wird.

Definieren Sie als Nächstes Aktionen und Zustände mit Worten, die alle bereits verwenden. Die meisten Teams können mit fünf Aktionen anfangen: request (create), approve, reject, cancel und escalate.

Seien Sie explizit darüber, was „pending“ vs. „final“ bedeutet. Pending heißt, es kann sich noch ändern ohne großen Aufräumaufwand. Final bedeutet, es hat Auswirkungen, die Sie nachverfolgen müssen (Zugriff gewährt, Geld ausgegeben, Datensätze aktualisiert). Wenn „Approve“ echte Änderungen auslöst, behandeln Sie es als final und machen „Escalate“ und „Cancel“ danach unzugänglich.

Entscheiden Sie schließlich, was „rechtzeitig“ heißt. Wenn Verzögerungen relevant sind, setzen Sie ein einfaches SLA: wann erinnern, wann eskalieren und wann ein Timeout greifen soll. Beispiel: nach 24 Stunden erinnern, nach 48 Stunden eskalieren und nach 7 Tagen als abgelaufen markieren, damit es nicht ewig in der Schwebe liegt.

Rollen und Berechtigungen, die Sie in einer Minute erklären können

Wenn Ihr Dashboard eine lange Schulung braucht, ist das Modell zu kompliziert. Beginnen Sie mit Rollen, die dem realen Verhalten entsprechen, und schreiben Sie Regeln, die sich Leute merken und wiederholen können.

Ein einfacher Satz, der für die meisten Teams funktioniert:

- Requester: erstellt eine Anfrage und kann deren Status sehen.

- Approver: kann Anfragen genehmigen oder ablehnen, die ihnen zugewiesen sind.

- Admin: verwaltet Einstellungen, weist Genehmiger zu und kann fehlerhafte Daten korrigieren.

- Auditor: hat nur-Lesezugriff auf Anfragen und die vollständige Historie.

Halten Sie die Regeln ebenso einfach. Requester können ihre eigenen Anfragen erstellen und ansehen. Approver können Anfragen in ihrer Warteschlange ansehen und Entscheidungen festhalten. Admins können alles sehen und den Zugang verwalten. Auditoren können alles sehen, aber nichts ändern.

Eine Randentscheidung, die Sie früh klären sollten: Kann dieselbe Person gleichzeitig requester und approver sein? Für die meisten Unternehmen ist der sichere Default: nein. Wenn jemand beides ist, verlangen Sie einen zweiten Genehmiger oder blockieren Sie die Genehmigung und markieren es. Das verhindert reine Formalentscheidungen und macht Audits leichter.

Temporärer Zugriff ist eine weitere Falle. Auftragnehmer sollten meist als Requester oder Auditor behandelt werden, nicht als Admins. Wenn Sie höheren Zugriff gewähren müssen, machen Sie ihn zeitlich begrenzt und überprüfbar, und entfernen Sie ihn automatisch, wenn der Vertrag endet.

Ein kurzes Beispiel: Ein Auftragnehmer reicht eine „Neue Tool-Beschaffung“-Anfrage ein (Requester). Ein Teamlead genehmigt sie (Approver). Später prüft Finance die Aufzeichnungen (Auditor) und sieht, wer wann und von welchem Konto genehmigt hat. Wenn ein Admin eine Zuweisungsfehler korrigieren muss, kann er das tun — aber auch diese Aktion wird geloggt.

Datenmodell: Bleiben Sie langweilig und verlässlich

Ein gutes internes Genehmigungs-Dashboard lebt oder stirbt mit seinem Datenmodell. Eine schicke UI kann Probleme eine Woche verbergen. Schlechte Daten verfolgen Sie jahrelang.

Beginnen Sie mit einer kleinen Menge Kern-Records und speichern Sie jede Aktion als Fakt, nicht als Satz in der Oberfläche. Wenn jemand fragt: „Wer hat das wann genehmigt?“, sollten Sie die Antwort aus der Datenbank geben, nicht aus UI-Text.

Eine einfache Struktur, die sich meist bewährt:

- Request: id, type, title, requester_id, current_status, created_at, submitted_at, closed_at (optional), search_tags (optional)

- Decision: id, request_id, actor_id (approver), decision (approve/reject), reason, decided_at

- Comment: id, request_id, actor_id, body, created_at

- Attachment (optional): id, request_id, uploaded_by_id, filename, storage_key, created_at

- Status history (optional but useful): id, request_id, from_status, to_status, actor_id, changed_at

Behalten Sie Statuswerte begrenzt und sinnvoll. Die meisten Teams benötigen nur: draft, submitted, in_review, approved, rejected, canceled. Fügen Sie Zeitstempel hinzu, die Sie später wirklich nutzen werden (submitted_at, decided_at, closed_at), damit Berichte einfach werden und Sie nicht anhand von „zuletzt geändert“ raten müssen.

Planen Sie Suche früh ein. Sie werden fast immer nach requester, approver, status und einem Datumsbereich filtern. Das bedeutet, diese Felder zu indexieren und requester_id sowie actor_id überall zu speichern, wo sie wichtig sind.

Wenn Ihre erste Version von einem AI-Tool kam, achten Sie auf „magische" Statusfelder oder Entscheidungen, die in der Request-Zeile vermischt sind. Beheben Sie das früh, solange der Workflow noch einfach ist, damit das System später grundlegende Audit-Fragen beantworten kann, sobald echte Menschen es nutzen.

Schritt für Schritt: Mit AI-Tools bauen ohne die Kontrolle zu verlieren

AI-Tools bringen Sie schnell zu einer funktionierenden UI, aber Genehmigungsfunktionen brechen, wenn die Regeln verschwommen sind. Schreiben Sie die Regeln zuerst in klarem Text (wer darf was, wann und was wird protokolliert). Lassen Sie dann die AI Code aus Ihren Regeln generieren, nicht umgekehrt.

Ein Build-Pfad, der Sie in Kontrolle hält:

- Generieren Sie Bildschirme als separate, benannte Seiten: eine Approvals-Inbox (Warteschlange), eine Request-Detail-Ansicht, einen Admin-Bereich (Rollen, Gruppen, Policy-Toggles) und eine Audit-Log-Ansicht.

- Generieren Sie als Nächstes API-Aktionen: create a request, approve or reject, revert (mit Constraints), und list audit logs mit Filtern.

- Fügen Sie eine Regel-Dokumentdatei in Ihr Repo ein und halten Sie sie aktuell. Wenn sich eine Regel ändert, aktualisieren Sie zuerst diese Datei.

- Bitten Sie die AI, Tests aus dem Regel-Dokument zu generieren: „Given role X, when action Y, then result Z.“ Fügen Sie mindestens einen Test für jede Berechtigungsgrenze hinzu.

- Verbinden Sie die UI erst dann mit der API, wenn Tests vorhanden sind, damit das Dashboard nicht auf versteckter UI-Logik beruht.

Nach der Generierung machen Sie einen Cleanup-Durchgang. Hier laufen viele Prototypen schief: unbenutzte Endpunkte und Tabellen sammeln sich an, Felder bekommen schwammige Namen (wie „status2“) und wichtige Audit-Daten werden auf dem Client statt serverseitig gesetzt. Straffen Sie das so, dass IDs, Zeitstempel und performed_by immer serverseitig gesetzt werden und jeder Zustandswechsel ein Audit-Event schreibt.

Berechtigungsdurchsetzung: Wo sie leben muss

Ein internes Genehmigungs-Dashboard steht oder fällt mit einer Regel: Berechtigungen müssen auf dem Server durchgesetzt werden. Einen Button in der UI zu verstecken ist hilfreich für Klarheit, aber keine Sicherheit. Jede API kann aufgerufen werden, wenn jemand sie erraten, eine Anfrage kopieren oder Browser-Tools nutzen kann.

Behandeln Sie jede Anfrage als untrusted. Der Server sollte prüfen, wer der Nutzer ist, welche Rolle er hat, auf welche Ressource er Zugriff verlangt und in welchem Zustand diese Ressource gerade ist (zum Beispiel: Sie können nichts genehmigen, das bereits abgelehnt wurde).

Für alles Risiko-Trächtige: deny by default. Aktionen wie revert, edit-after-approval, Ändern von Genehmigern oder Export sensibler Daten sollten blockiert werden, es sei denn, eine Regel erlaubt sie explizit. So verhindern Sie versehentlichen Zugriff, wenn Rollen wechseln, neue Endpunkte auftauchen oder ein AI-generierter Prototyp ohne Prüffunktionen deployed wird.

Ein Muster, das sich bewährt:

- Zentralisieren Sie Autorisierung an einem Ort (Middleware oder Policy-Funktion), nicht verteilt über Endpunkte.

- Erfordern Sie eine explizite Berechtigung für jede sensitive Aktion, nicht nur „is admin."

- Verlangen Sie eine Begründung für risikoreiche Aktionen wie revert oder override und speichern Sie die Begründung mit dem Event.

- Validieren Sie Zustandsübergänge serverseitig, damit Nutzer keine Schritte überspringen.

Beispiel: Ein Manager kann eine Anfrage ansehen und genehmigen, aber nur ein Compliance-Lead kann sie zurücksetzen, und nur mit einer Begründung. Wenn jemand den Revert-Endpunkt ohne diese Berechtigung aufruft, lehnt der Server ab, selbst wenn die UI manipuliert wurde.

Audit-Trail: Was Sie aufzeichnen sollten, damit er später hält

Ein Audit-Trail ist Ihre Wahrheit, wenn jemand fragt: „Wer hat das genehmigt und warum?“ Das Ziel ist einfach: Sie sollten die Geschichte einer Entscheidung ohne Raten nachspielen können.

Protokollieren Sie jedes bedeutende Ereignis, nicht nur die finale Genehmigung. Halten Sie jeden Eintrag klein und konsistent, damit er später leicht zu durchsuchen und zu erklären ist.

Zeichnen Sie bei jeder Aktion die Grundlagen auf:

- Wer es getan hat (User-id, Rolle und falls relevant, im Auftrag von)

- Was passiert ist (Aktionsname wie submitted, approved, rejected, escalated)

- Was betroffen war (Objekttyp und id)

- Wann es passiert ist (Zeitstempel und Zeitzone)

- Was sich geändert hat (Vorher- und Nachher-Werte oder ein Diff) und jede angegebene Begründung

Machen Sie das Log append-only. Aktualisieren oder löschen Sie niemals Zeilen, selbst wenn eine Entscheidung zurückgesetzt wird. Die Revert-Aktion sollte ein neues Event sein, das auf das frühere verweist.

Für nicht-technische Prüfer bauen Sie eine Audit-Ansicht, die wie eine Timeline lesbar ist: einfache Verben, klare Labels und schnellen Zugriff auf die zugehörige Anfrage. Fügen Sie Filter für Datumsbereich, Requester und Statusänderungen hinzu. Vermeiden Sie rohes JSON, es sei denn, jemand verlangt es.

Legen Sie Aufbewahrungs- und Exportregeln früh fest. Seien Sie klar, wie lange Logs aufbewahrt werden, wer exportieren darf und in welchem Format, ob Exporte selbst als Events geloggt werden und wie Sie mit rechtlichen oder datenschutzbezogenen Löschanfragen umgehen.

Entscheidungen zurücksetzen: Sichere Undo-Muster

Menschen klicken falsche Buttons, genehmigen die falsche Version oder erhalten zu spät neue Informationen. In einem internen Genehmigungs-Dashboard muss Undo sicher, sichtbar und schwer missbrauchbar sein.

Die erste Regel: bearbeiten Sie nicht die Historie. Statt einen alten Genehmigungsdatensatz zu ändern, fügen Sie einen neuen Reversal-Eintrag hinzu, der auf die ursprüngliche Entscheidung zeigt. So bleibt der Audit-Trail ehrlich und es ist klar, was wann passiert ist.

Bei einem Revert verlangen Sie eine kurze Begründung. Machen Sie diese Pflicht, nicht optional, und speichern Sie sie mit wer zurückgesetzt hat, wann und was genau zurückgesetzt wurde. „Fehler" ist nicht genug. Besser: „falsches Anbieterangebot genehmigt" oder „Ausnahme widerrufen".

Begrenzen Sie Reverts mit Regeln, die Nutzer verstehen können:

- Nur bestimmte Rollen dürfen revertieren (z. B. Approver-Lead oder Admin).

- Ein Zeitfenster (zum Beispiel 24 Stunden), außer ein Eskalationspfad wird genutzt.

- Reverts nach nachgelagerten Schritten (bezahlt, deployed, verschickt) blockieren.

- Für hochriskante Rücksetzungen eine zweite Genehmigung verlangen.

Zeigen Sie außerdem die Auswirkungen, bevor Sie bestätigen. Ein guter Revert-Bildschirm nennt, was sich ändert: den Request-Status, welche Tasks wieder geöffnet werden, welche Benachrichtigungen versendet werden und ob verwandte Datensätze (wie zugewiesene Zugriffe) entfernt werden.

Beispiel: Ein Manager genehmigt eine Zugriffsanfrage, Security bemerkt später, dass eine externe E-Mail-Adresse enthalten ist. Die Revert-Aktion setzt die Anfrage zurück auf „Needs review", entzieht gegebenenfalls gewährten Zugriff, öffnet die Checkliste wieder und loggt die Begründung, damit der nächste Prüfer die ganze Geschichte sieht.

Dashboard-Layout, das Menschen in Bewegung hält

Ein gutes internes Genehmigungs-Dashboard sollte sich wie ein Posteingang anfühlen. Nutzer sollten landen, sehen, was sie benötigt, handeln und wieder gehen können, ohne zu raten. Wenn Nutzer jedes Element öffnen müssen, um seinen Status zu erfahren, verlangsamen sich Genehmigungen und Fehler nehmen zu.

Beginnen Sie mit einer einfachen Top-Leiste: Suche, Zeitbereich und ein „Meine Ansicht“-Schalter. Dann platzieren Sie die Warteschlange prominent mit drei Standard-Tabs: Needs me, Waiting, Done. Halten Sie die Zählung sichtbar, damit Nutzer vertrauen, dass sie nichts verpassen.

Jede Zeile sollte die Basics ohne Klick beantworten: was genehmigt wird, aktueller Status und der nächste erforderliche Schritt. Fügen Sie eine kompakte „wer, wann, warum“-Zusammenfassung hinzu, damit Verantwortlichkeit offensichtlich ist. Wenn eine Begründung fehlt, zeigen Sie „Keine Begründung angegeben" statt leer zu bleiben.

Riskante Aktionen brauchen Reibung. Für Approve, Reject und besonders Revert verwenden Sie einen Bestätigungsdialog, der die Schlüsselfakten wiederholt (Elementname, Auswirkung und wer benachrichtigt wird). Fügen Sie ein Kommentarfeld im Dialog hinzu, damit Leute das Warum nicht überspringen.

Ein einfaches Tabellen-Layout funktioniert meist am besten. Zielspalten: Request (und Betrag oder Umfang), Requester, Status, nächster Schritt, Fälligkeitsdatum, letzte Aktion (wer und wann) und eine einzeilige Notizvorschau.

Vergessen Sie nicht die Barrierefreiheit: verwenden Sie hochkontrastige Status-Chips, lesbare Schriftgrößen und klare Fokuszustände für Tastaturnutzer. Jede Aktionsschaltfläche sollte per Tab erreichbar sein und Dialoge sollten den Fokus einkapseln, bis sie geschlossen werden.

Häufige Fehler und Fallen, die Sie vermeiden sollten

Der schnellste Weg, Vertrauen in ein internes Genehmigungs-Dashboard zu zerstören, ist etwas zu liefern, das in der UI richtig aussieht, aber in den Regeln falsch ist. AI-Tools können überzeugende Screens und sogar „Berechtigungsprüfungen“ erzeugen, die nur Buttons verstecken. Das ist keine Sicherheit.

Die Fallen, die am häufigsten auftreten:

- Sich nur auf Frontend-Prüfungen verlassen (ein Nutzer kann die API direkt aufrufen, wenn der Server keine Berechtigungen durchsetzt).

- Generierten Auth-Code ohne Review übernehmen (hardcodierte Rollen, fehlende Tenant-Prüfungen und Admin-Bypässe sind häufig).

- Nutzern erlauben, historische Genehmigungsdaten zu bearbeiten (das zerstört die Timeline; verwenden Sie stattdessen eine Reversal-Aktion).

- Nur Happy-Paths loggen (abgelehnte Aktionen und fehlgeschlagene Versuche sind wichtig bei späteren Untersuchungen).

- Deployment ohne Tests der Rollen-Grenzen (zu spät bemerken Sie, dass ein Viewer genehmigen kann oder ein Approver Einstellungen ändert).

Eine einfache Regel hilft: vergangene Ereignisse sind unveränderlich. Wenn jemand falsch entschieden hat, zeichnen Sie ein neues Event auf, das es revidiert, mit wer es getan hat, wann und warum.

Protokollieren Sie auch, was nicht passiert ist. Wenn jemand versucht zu genehmigen ohne Berechtigung, speichern Sie den Versuch (User, Rolle, Ressource, Grund). Das hilft, Schulungsprobleme, falsch konfigurierte Rollen und echten Missbrauch zu erkennen.

Vor dem Release führen Sie einige „versuchen zu brechen“-Checks durch: ein Viewer versucht zu genehmigen, ein Approver versucht Rollen zu ändern, ein Admin versucht im Auftrag zu genehmigen und ein Nutzer versucht, auf Anfragen eines anderen Teams zuzugreifen.

Schnell-Checkliste vor dem Rollout

Bevor Sie das ganze Team einladen, machen Sie einen letzten Durchlauf, als wollten Sie Ihr eigenes internes Genehmigungs-Dashboard kaputt machen. Verwenden Sie echte Accounts, echte Daten und eine frische Browsersession (keine Admin-Cookies).

Führen Sie diese End-to-End-Checks durch

- Melden Sie sich als jede Rolle an und versuchen Sie etwas, das Sie nicht dürfen sollten: Anfragen eines anderen Teams öffnen, ohne Berechtigung genehmigen oder admin-exklusive Einstellungen einsehen. Wenn die UI einen Button versteckt, die Aktion aber trotzdem funktioniert, ist es nicht sicher.

- Erstellen Sie eine Anfrage, genehmigen Sie sie und setzen Sie sie dann zurück. Bestätigen Sie, dass der finale Status überall korrekt ist (Listenansicht, Detailansicht, Exporte) und dass Nebenwirkungen rückgängig gemacht wurden (Benachrichtigungen, nachgelagerte Datensätze, Zähler).

- Suche und Filter: testen Sie mindestens drei Abfragen, die Nutzer tatsächlich verwenden (nach Requester, nach Status, nach Datumsbereich). Prüfen Sie, ob Summen mit dem übereinstimmen, was beim Scrollen sichtbar ist.

- Audit-Trail: öffnen Sie das Log für diese Anfrage und stellen Sie sicher, dass es eine vollständige Geschichte mit Zeitstempeln, wer was getan hat und dem Begründungstext erzählt. Achten Sie auf Lücken wie „Status geändert" ohne Akteur.

- Geheimnisse und sensible Daten: durchsuchen Sie Client-Code, Konfiguration und Logs nach API-Keys, Tokens und personenbezogenen Daten, die Sie nicht brauchen. Gehen Sie davon aus, dass Logs in Tickets kopiert werden können.

Beispiel: Eine realistische Genehmigungs-Geschichte von Start bis Revert

Ein Startup hat eine Lieferanten-Zahlungsanfrage: $8.400 für eine Design-Agentur. Der Requester lädt die Rechnung hoch, wählt eine Kostenstelle und reicht sie im internen Genehmigungs-Dashboard ein.

Das System routet sie an die Finance-Approverin (Maya). Sie öffnet die Anfrage und sieht zuerst die Basics: Anbietername, Betrag, Fälligkeitsdatum und was sich seit der Einreichung geändert hat. Sie prüft die Rechnung und vergleicht sie mit der Bestellung.

Maya genehmigt und fügt eine kurze Notiz hinzu: „PO 1127 stimmt mit Rechnung überein. Zahlung am Freitag-Run." Der Status wechselt zu Approved und die Zahlungsanforderung wird für die meisten Nutzer schreibgeschützt.

Später am Tag bemerkt jemand, dass die Rechnung falsche Bankdaten enthält. Ein Admin (Luis) untersucht. Er ändert nicht den ursprünglichen Genehmigungsdatensatz. Stattdessen nutzt er die Revert-Aktion, die ein neues Event erzeugt: Reverted, mit einer verpflichtenden Begründung.

Luis schreibt: „Rückgängig machen der Genehmigung: Bankkontodaten falsch. Anbieter hat aktualisierte Rechnung geschickt." Die Anfrage geht zurück auf Pending und das System routet sie mit der neuen Rechnung erneut an Maya.

Wenn ein Auditor das einen Monat später prüft, kann er vier Fragen ohne Raten beantworten:

- Wer hat genehmigt, wann und aus welcher Rolle

- Welche Notiz bei der Genehmigung hinzugefügt wurde

- Wer es zurückgesetzt hat, wann und warum

- Wie die Anfrage in jedem Schritt aussah (vor Genehmigung, nach Genehmigung, nach Revert)

Das ist der Unterschied zwischen „wir glauben, dass es behoben wurde" und einer Historie, die hält.

Nächste Schritte: Sicher ausliefern und kontinuierlich verbessern

Beginnen Sie mit einer kleinen, realen Teilmenge. Wählen Sie einen Genehmigungstyp, den Leute bereits verstehen (z. B. Spesenfreigaben oder Zugriffsanfragen) und geben Sie ihn einer Pilotgruppe von 5–15 Nutzern frei. Ein fokussierter Release hilft, verwirrende Bildschirme, fehlende Berechtigungen und laute Logs zu finden, bevor die gesamte Firma darauf angewiesen ist.

Bevor Sie mehr entwickeln, schreiben Sie die Regeln als einfache Policy-Texte. Halten Sie sie kurz genug, dass ein Manager sie in zwei Minuten lesen kann, und spezifisch genug, dass der Code sie abgleichen kann. Seien Sie explizit darüber, wer genehmigen darf, wer überschreiben darf, was bei Timeout passiert und wann eine Genehmigung zurückgesetzt werden kann.

Wenn Sie über den Pilot hinausrollen, nutzen Sie einen einfachen Launch-Plan:

- Sperren Sie das Berechtigungs- und Rollenmodell und fügen Sie neue Rollen nur mit schriftlicher Begründung hinzu.

- Führen Sie eine kurze Sicherheitsprüfung durch, fokussiert auf Berechtigungsprüfungen und Audit-Logging.

- Machen Sie einen Bad-Actor-Test: versuchen Sie als falscher Nutzer zu genehmigen, rückgängig zu machen und Historie einzusehen.

- Definieren Sie Erfolgsmetriken: Zeit bis zur Genehmigung, Fehlerquote und wie oft Reverts vorkommen.

- Legen Sie einen Support-Pfad fest: wer untersucht, wenn eine Entscheidung fragwürdig erscheint.

Behandeln Sie Logging als Produktfeature, nicht als Backend-Detail. Überprüfen Sie während des Pilots einige Audit-Einträge mit einem nicht-technischen Stakeholder und bestätigen Sie, dass die Historie deren Fragen ohne Raten beantwortet.

Wenn Sie einen AI-generierten Prototypen übernehmen, der bei Auth, Logs oder Deploy-Readiness wackelig ist, können Teams wie FixMyMess (fixmymess.ai) helfen, diese Lücken zu diagnostizieren und zu reparieren. Sie konzentrieren sich darauf, fehlerhafte AI-erstellte Apps in produktionsreife Software zu verwandeln und starten mit einem kostenlosen Code-Audit.

Häufige Fragen

Was sollte ich als Erstes definieren, bevor ich ein Genehmigungs-Dashboard baue?

Beginnen Sie damit, den Workflow in einer Minute aufzuschreiben: was angefragt werden kann, wer die endgültige Entscheidung trägt und was “final” bedeutet. Halten Sie Aktionen und Zustände klein (request, approve, reject, cancel, escalate), damit die UI konsistent bleibt und die Regeln leicht durchsetzbar sind.

Welche Rollen benötigen die meisten internen Genehmigungs-Dashboards tatsächlich?

Eine einfache Standardgruppe sind vier Rollen: Requester (erstellt und verfolgt Anfragen), Approver (zeichnet Entscheidungen für zugewiesene Elemente auf), Admin (verwaltet Einstellungen und Zuweisungen) und Auditor (nur-Lesezugriff auf die Historie). Wenn Sie die Regeln nicht auswendig erklären können, entstehen Lücken und inkonsistentes Verhalten.

Sollte dieselbe Person eine Anfrage stellen und dieselbe Anfrage genehmigen dürfen?

Standardmäßig nein, denn Selbstgenehmigung zerstört stillschweigend die Rechenschaftspflicht. Falls es erlaubt werden muss, verlangen Sie eine zweite Genehmigung oder routen automatisch an einen alternativen Genehmiger und zeichnen auf, dass Antragsteller und Genehmiger dieselbe Person waren.

Welches Datenmodell funktioniert gut für Genehmigungen und Audits?

Halten Sie es langweilig: speichern Sie ein Request und separate Decision-Datensätze, und behandeln Sie jede Aktion als gesicherten Fakt mit Akteur und Zeitstempel. Vermeiden Sie, "aktuellen Status" und "wer genehmigt hat" in einer einzigen Zeile ohne Historie zu mischen, denn dann lassen sich Audit-Fragen später nicht mehr beantworten.

Wo sollten Berechtigungsprüfungen stattfinden, damit sie wirklich sicher sind?

Auf dem Server, jedes Mal. Buttons in der UI zu verstecken hilft Fehlern vorzubeugen, aber stoppt nicht, wenn jemand die API direkt aufruft. Der Server sollte Identität, Rolle, Ressourcenbesitz und den aktuellen Zustand prüfen, bevor er eine Approve-, Reject-, Revert- oder Export-Aktion erlaubt.

Was sollte ein Audit-Trail enthalten, damit er später hält?

Protokollieren Sie wer gehandelt hat, welche Aktion, welches Objekt betroffen war, wann es geschah und was sich geändert hat, plus die Begründung, wenn relevant. Machen Sie das Log append-only, damit Sie die Historie nie "bereinigen"; stattdessen fügen Sie neue Events hinzu, die Korrekturen erklären, einschließlich Reverts.

Was bedeutet “revert” in einem sicheren Genehmigungssystem?

Revert sollte eine neue Aktion erzeugen, die den aktuellen Zustand in einen zuvor sicheren Zustand zurücksetzt und dabei alle vorherigen Ereignisse intakt lässt. Es darf niemals die ursprüngliche Genehmigung löschen oder bearbeiten und sollte eine kurze, spezifische Begründung verlangen, damit Prüfer verstehen, warum die Umkehr passiert ist.

Wie verhindere ich, dass Rücksetzungen und Overrides missbraucht werden?

Standardmäßig für risikoreiche Aktionen wie Revert, Override, Ändern von Genehmigern und Export sensibler Daten verweigern. Fügen Sie Schutzmaßnahmen hinzu wie Zeitfenster, das Blockieren von Reverts nach nachgelagerten Schritten (bezahlt, deployed, verschickt) und verlangen Sie für sehr einschneidende Rücksetzungen eine zweite Genehmigung.

Welche Tests fangen die häufigsten Fehler in Genehmigungs-Dashboards ein?

Erzeugen Sie Tests direkt aus Ihren schriftlichen Regeln: “Given role X, when action Y, then result Z”, und fügen Sie mindestens einen Test pro Berechtigungsgrenze hinzu. Testen Sie auch Zustandsübergänge (man kann keine abgelehnten Elemente genehmigen) und die Log-Integrität (jede Zustandsänderung schreibt ein Audit-Event serverseitig).

Wir haben eine AI-erstellte Genehmigungs-App geerbt, die unsicher wirkt — wie mache ich sie am schnellsten produktionsbereit?

Lassen Sie den Code auf serverseitige Autorisierung, Zustandsübergänge und Audit-Logging prüfen, denn AI-generierte Prototypen sehen oft richtig aus, fehlen aber kritische Prüfungen. FixMyMess (fixmymess.ai) spezialisiert sich darauf, AI-erstellte Apps in produktionsreife Software zu verwandeln, beginnend mit einem kostenlosen Code-Audit, und die meisten Fixes sind in 48–72 Stunden erledigt.