Anwendungskonfiguration zentralisieren, um Dev‑Prod‑Drift zu stoppen

Zentralisiere die Anwendungs-Konfiguration, damit Defaults, Secrets und Validierung in Dev, Staging und Prod konsistent bleiben und Deploy-Überraschungen vermieden werden.

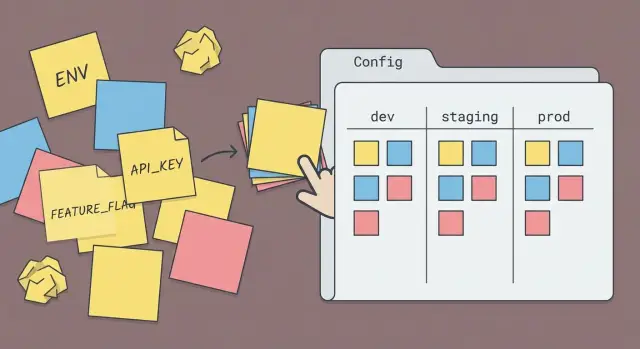

Was Konfigurationsverzettelung wirklich ist

Konfigurationsverzettelung passiert, wenn die Einstellungen, die deine App steuern, über zu viele Orte verstreut sind. Ein Wert ist eine Umgebungsvariable auf einer Maschine, ein anderer ist hart in einer Hilfsdatei kodiert, und ein dritter überschreibt beides in einer YAML-Datei. Dann kann niemand mit Sicherheit sagen: „Was benutzt die App gerade wirklich?“, ohne sich hineinzugraben.

In echten Projekten sieht das so aus: Ein Feature-Flag existiert in drei Formen (ein Boolean im Code, ein Default in einer Konfigurationsdatei und eine Env-Var-Überschreibung), Timeouts unterscheiden sich zwischen Diensten, weil jedes Team „einfach lokal gesetzt hat“, und Secrets werden in zufällige .env-Dateien kopiert. Die App verhält sich in Dev, Staging und Prod unterschiedlich, weil jede Umgebung am Ende eine andere Mischung aus Defaults, Überschreibungen und fehlenden Werten hat.

Eine nützliche Trennung:

- Konfiguration: Werte, die je nach Umgebung oder Deployment wechseln (URLs, Zugangsdaten, Rate-Limits, Feature-Flags, Log-Level).

- Code: Regeln und Verhalten (wie Retries funktionieren, wie Flags ausgewertet werden, wie ein Timeout angewendet wird).

Das Ziel, die Anwendungs-Konfiguration zu zentralisieren, ist nicht „eine riesige Datei“. Es ist eine einzige Konfigurationsschicht: ein Ort, der Namen, Defaults, Präzedenz (was überschreibt was) und Validierungsregeln definiert. Damit können Dev, Staging und Prod dort unterscheiden, wo sie sollen — aber nicht aus Versehen.

Anzeichen, dass deine Konfiguration Drift zwischen Dev, Staging und Prod verursacht

Wenn derselbe Commit sich in verschiedenen Umgebungen anders verhält, ist es oft nicht der Code. Es sind die Einstellungen drumherum. Drift baut sich meistens langsam auf: ein schneller Fix in einem Deploy-Skript, ein „temporärer“ Default in einem Modul, ein Schalter in einem Dashboard, an den sich keiner mehr erinnert.

Anzeichen für Drift:

- Lokal und Staging liefern unterschiedliche Ergebnisse mit demselben Commit (oft bei Auth, E-Mails, Background-Jobs oder Drittanbieter-APIs).

- Du entdeckst immer wieder versteckte Defaults an zufälligen Orten: App-Code, Docker-Dateien, CI-Skripten, Hosting-Dashboards, Datenbank-Migrationen.

- Onboarding ist ein Ritual: „Setze diese 14 Variablen und es könnte funktionieren“, plus ein paar unausgesprochene Schritte, die nur eine Person kennt.

- Deploys brechen nur in Prod, oft weil Prod der einzige Ort mit echtem Traffic, echten Secrets oder strengeren Netzwerkregeln ist.

- Niemand kann schnell beantworten: „Mit welchen Werten laufen wir gerade?“ ohne drei Tools und zwei Repos zu prüfen.

Ein typisches Szenario: Staging funktioniert, weil ein Skript stillschweigend CACHE_ENABLED=false als Default setzt. In Production wird dieses Skript nicht verwendet, Caching schaltet sich ein, Requests fangen an zu timen out, und das Team gibt dem letzten Code-Änderung die Schuld. Die Lösung ist kein weiterer Patch. Es ist, die Anwendungs-Konfiguration zu zentralisieren, sodass jede Umgebung dieselben Regeln für Defaults, Overrides und Validierung befolgt.

Was eine einzige Konfigurationsschicht leisten sollte

Eine einzige Konfigurationsschicht ist der Ort, an dem jede Einstellung definiert, mit einem sinnvollen Default versehen (wenn sicher) und vor dem Start der App geprüft wird. Sie sorgt dafür, dass dieselben Eingaben dieselben Verhaltensweisen in Dev, Staging und Prod erzeugen.

Sie zieht auch eine klare Linie zwischen Konfiguration (Eingaben) und Anwendungslogik (Verhalten). Konfiguration beantwortet „Welche Werte laufen?“, während dein Code beantwortet „Was machen wir damit?“. Wenn beides vermischt wird, beginnen Leute Probleme zu „reparieren“, indem sie zufällige Env-Vars ändern oder Werte hart kodieren — und Drift folgt.

Eine gute Konfigurationsschicht:

- Definiert erforderliche Werte und sichere Defaults an einem Ort.

- Lädt Konfiguration überall gleich: Webserver, Worker, CLI-Skripte, Migrationen, Tests.

- Validiert beim Start mit gut lesbaren Fehlermeldungen, die sagen, was fehlt und wie es zu beheben ist.

- Behandelt Secrets anders als normale Einstellungen: niemals ausgeben, nicht ins Repo committen und schnell fehlschlagen, wenn sie fehlen.

- Liefert ein einziges Objekt, das der Rest der App liest.

Validierung ist keine Option. Sie verhindert stille Bugs wie ein unset Timeout, das zu null wird, oder ein Feature-Flag-String wie "false", der als true interpretiert wird.

Beispiel: Ein KI-generierter Prototyp könnte in einer Datei DATABASE_URL lesen, in einer anderen DB_URL und an einer dritten Stelle auf localhost zurückfallen. Eine einzige Konfigurationsschicht erzwingt einen Namen, eine Regel, ein Ergebnis.

Bestandsaufnahme der Einstellungen, bevor du refaktorierst

Bevor du die Konfiguration zentralisierst, kartiere, was heute existiert. Drift kommt meist davon, dass dieselbe Einstellung zweimal unter zwei Namen mit zwei verschiedenen Werten definiert ist.

Beginne damit, jeden Ort aufzulisten, an dem Konfiguration leben kann. Geh nicht davon aus „wir nutzen nur Env-Vars“, bevor du nicht geprüft hast:

- Umgebungsvariablen (lokale Shells,

.env-Dateien, Container-Einstellungen) - Konfigurationsdateien (JSON/YAML, App-Konfig-Module)

- In der Datenbank gespeicherte Einstellungen (Admin-Panels, Tenant-Settings, Feature-Toggles)

- CI/CD- und Build-Pipelines (Build-Time-Variablen, Secrets-Injektoren)

- Hosting-Dashboards (Plattform-UI-Werte, Laufzeit-Überschreibungen)

Für jede Einstellung erfasse zwei Fakten: wo sie gesetzt wird und wo sie im Code gelesen wird. Eine einfache Tabelle funktioniert: Name, aktueller Wert pro Umgebung, Quelle, Datei/Modul, das ihn liest, und Owner.

Kennzeichne dann jede Einstellung als Secret (API-Keys, Tokens), Nicht-Secret (Timeouts, Log-Level) oder abgeleitet (aus anderen Werten gebaut, z. B. Basis-URL plus Pfad). Abgeleitete Werte sollten normalerweise nicht an mehreren Stellen gespeichert werden.

Markiere schließlich, was nach Umgebung variieren darf (z. B. Datenbank-Host) und was überall gleich bleiben sollte (z. B. Feature-Flag-Namen). Wenn du Duplikate wie STRIPE_KEY und PAYMENTS_STRIPE_KEY findest, notiere, welcher davon vom Code tatsächlich genutzt wird und welcher veraltet ist.

Entwerfe das Konfigurationsmodell: Namen, Defaults und Präzedenz

Wenn du Konfiguration zentralisieren willst, mach die Form deiner Einstellungen langweilig und vorhersehbar. Die meiste Drift passiert, wenn dieselbe Idee dreimal anders benannt wird oder niemand weiß, welcher Wert gewinnt.

Namen, die man erraten kann

Wähle ein Namensschema und halte dich überall dran. Verwende konsistente Begriffe (zum Beispiel immer DATABASE_URL statt einmal DB_URL und anderswo POSTGRES_URL). Entscheide dich für ein Schreibschema (häufig ALL_CAPS für Umgebungsvariablen) und verwende eine kleine Menge Präfixe, damit verwandte Einstellungen natürlich gruppiert sind.

Es hilft außerdem, Einstellungen nach Bereichen zu gruppieren:

- auth (Sessions, OAuth, JWT, Cookie-Einstellungen)

- database (URLs, Pool-Größen, Timeouts)

- E-Mail und Benachrichtigungen (Provider-Keys, Sender)

- Storage (Bucket, Region, public/private)

- Feature-Flags

Defaults und Präzedenz (wer gewinnt)

Entscheide, was „Default“ bedeutet: ein sicherer Wert, der lokal funktioniert, oder ein Platzhalter, der dich zwingt, einen echten Wert in Staging und Prod zu setzen. Defaults sind okay für nicht-sensible Dinge (Log-Level, Pagination-Größe). Sie sind riskant für alles, was Sicherheit oder Daten betrifft (Auth-Secrets, Datenbank-URLs).

Schreibe die Präzedenz-Reihenfolge auf und setze sie im Code durch. Ein gängiger Ansatz:

- Hartkodierte Defaults in der Konfigurationsschicht

- Umgebungs-spezifische Datei (optional)

- Umgebungsvariablen überschreiben alles

- Laufzeit-Überschreibungen (nur wenn wirklich nötig)

Bei fehlenden oder ungültigen Werten sei streng bei allem, was ein schlechtes Deployment verursachen kann (falsche Domain, leeres Secret, unsicheres Flag). Verwende Fallbacks nur, wenn die Auswirkung gering und offensichtlich ist.

Füge Validierung hinzu, damit schlechte Konfiguration nicht stillschweigend durchrutscht

Konfiguration zu zentralisieren ist nur die halbe Miete. Die andere Hälfte ist sicherzustellen, dass jeder Wert vor dem Start der App den richtigen Typ, die richtige Form und den richtigen Bereich hat.

Behandle Konfiguration wie einen Eingabevertrag. Definiere ein Schema, das klar ausweist, wie jeder Schlüssel aussehen muss, und validiere es beim Start. Wenn etwas falsch ist, fehlschlage schnell mit einer klaren Fehlermeldung, damit du es beim Deployment findest, nicht erst wenn Nutzer auf einen kaputten Pfad treffen.

Ein praktisches Schema prüft:

- Typen (string, number, boolean) plus Formate wie URL

- Zulässige Werte für bestimmte Keys (z. B.

LOG_LEVEL) - Erforderliche vs. optionale Keys, mit sicheren Defaults für optionale

- Bereiche und Limits (Timeouts, Retry-Zahlen, max Upload-Größe)

- Cross-Field-Regeln (wenn

AUTH_ENABLED=true, dann mussAUTH_PROVIDERgesetzt sein)

Gute Fehlermeldungen sparen Stunden. Sie sollten den Key nennen, was erwartet wurde, was empfangen wurde und ein Beispiel zeigen.

ConfigError: DATABASE_URL must be a valid URL.

Got: \"postgres://\" (missing host)

Expected: \"postgres://user:pass@host:5432/dbname\"

Where: staging environment

Dokumentiere jede Einstellung direkt neben dem Schema mit einem einzeiligen Zweck. Wenn Teams KI-generierten Code übernehmen, sind fehlende oder unklare Konfigurationen eine häufige Ursache für Drift.

Schritt-für-Schritt: Migration zu einer Konfigurationsschicht ohne Downtime

Die sicherste Art, Konfiguration zu zentralisieren, ist ein schrittweises Rollout, nicht ein großer Schalter. Alte und neue Konfigurationspfade sollten nebeneinander funktionieren, bis die letzte Stelle aktualisiert ist.

Ein Migrationsplan, der Production stabil hält

Füge die neue Konfigurationsschicht hinzu, entferne aber noch nichts. Verschiebe dann die Nutzung in kleinen, überprüfbaren Änderungen:

- Erstelle ein einzelnes Konfigurationsmodul (oder Paket), das der einzige Ort ist, der Umgebungsvariablen liest und Dateien lädt.

- Füge eine temporäre Zuordnung von alten Einstellungsnamen zum neuen Modell (Aliases) hinzu, damit bestehende Deployments weiter funktionieren.

- Verschiebe alle hartkodierten Defaults in die Konfigurationsschicht, sodass jede Umgebung dieselbe Basisverhalten erhält.

- Aktualisiere Aufrufstellen nach und nach (auth, E-Mail, Datenbank, Zahlungen), sodass sie das neue Konfig-Objekt lesen.

- Nachdem du bestätigt hast, dass alle Nutzungen migriert sind, entferne die alten Pfade und lösche die Aliases.

Vermeide Downtime, indem du das in mindestens zwei Deploys auslieferst: Der erste Deploy fügt die neue Schicht plus Aliases hinzu, der zweite entfernt alten Code, sobald bestätigt ist, dass nichts mehr davon abhängt.

Füge eine sichere Start-Zusammenfassung hinzu

Nach dem Booten der App gib eine kurze Konfig-Zusammenfassung in die Logs, damit du Drift schnell erkennen kannst. Halte sie nicht-sensibel: Umgebungsname, welche Feature-Flags an/aus sind, Region, welcher Datenbank-Host ausgewählt wurde. Niemals Secrets oder vollständige Verbindungsstrings ausgeben.

Halte Umgebungen im Einklang, ohne sie zu vermischen

Du willst, dass Dev, Staging und Prod sich gleich anfühlen, ohne so zu tun, als wären sie gleich. Das Ziel ist Umgebungsparität: Die App verhält sich konsistent, während eine kleine Menge an Einstellungen sicher variieren darf.

Entscheide im Voraus, was pro Umgebung variieren darf, und setze nur diese Werte hinter Umgebung-Overrides. Gängige Beispiele:

- Externe Endpunkte (Payment-Sandbox vs. Live, E-Mail-Provider Test vs. Live)

- Log-Level und Log-Ziele

- Domain-Namen und Callback-URLs

- Skalierungs-Parameter (Worker-Anzahl, Rate-Limits)

- Secrets (immer unterschiedlich pro Umgebung)

Alles andere sollte konsistent bleiben, besonders verhaltenskritische Defaults. Wenn Staging ein anderes Timeout, Cache-Setting oder Auth-Modus hat, testest du nicht das, was du auslieferst.

Vermeide spezielle Prod-only Logik wie if (ENV === "prod") { ... }, die das Verhalten ändert. Wenn etwas production-only sein muss (wegen Kosten oder Compliance), mache es zu einem Feature-Flag, das explizit und nachvollziehbar ist: es hat einen Namen, einen Owner und einen Grund.

Ein einfaches Beispiel: Ein Team deaktiviert in Staging strenge Cookie-Einstellungen „um Login zu vereinfachen“. Die App besteht Staging-Tests, in Production funktionieren Auth-Cookies bei Cross-Site-Redirects nicht mehr. Dieselben Auth-Einstellungen in allen Umgebungen hätten das frühzeitig aufgedeckt.

Wie du Konfig-Änderungen sicher testest

Beim Zentralisieren der Konfiguration ist das größte Risiko nicht der Code. Es ist die unbekannte Einstellung, die früher „einfach funktionierte“ und jetzt überall bricht.

Behandle Konfiguration wie eine Eingabe, die du in Tests laden kannst. Erstelle drei kleine Beispielsätze für Dev, Staging und Prod (mit Dummy-Werten ins Repo eingecheckt). Dein Test sollte jeden Satz laden und prüfen, dass die final zusammengeführte Konfiguration überall dieselbe Form hat. Das fängt fehlende Keys und überraschende Präzedenzregeln früh.

Füge dann einen absichtlich fehlschlagenden Test hinzu: Entferne eine erforderliche Einstellung und bestätige, dass die App mit einer klaren Fehlermeldung beendet wird. „DATABASE_URL fehlt“ ist viel einfacher zu beheben als „sie startete, verhielt sich aber seltsam".

Schnelle Sicherheitstests, die sich lohnen

- Probiere gefährliche Werte: leere Strings, falsche Typen, ungültige URLs, außerhalb des Bereichs liegende Zahlen.

- Bestätige, dass Secrets niemals in Logs erscheinen (keine vollständigen Tokens, Passwörter oder privaten Schlüssel).

- Versichere dich, dass Feature-Flags nur bekannte Werte akzeptieren (z. B. true/false, nicht

"yes").

Dry-Run-Start in CI

Führe einen "Nur-Start"-Job in CI aus, der Konfiguration mit sicheren Platzhaltern lädt, die App baut und das Core-Wiring initialisiert (Routes, DB-Client, Auth-Provider), ohne echte Services zu berühren. Wenn die App mit Platzhaltern nicht bootet, wird sie wahrscheinlich auch in Staging nicht booten.

Häufige Fehler, die Konfigurationsverzettelung wieder erzeugen

Die meisten Teams refaktorieren einmal, atmen auf und rutschen dann langsam zurück in Chaos. Der Schuldige ist nicht das neue System. Es sind die Gewohnheiten darum herum.

Ein klassischer Fehler ist das Beibehalten impliziter Defaults. Jemand fügt „wenn Wert fehlt, gehe von X aus“ in einem Service hinzu, ein anderer Service geht von Y aus. Lokal funktioniert es, weil dein Laptop zusätzliche Env-Vars hat. In Staging kippt das Verhalten und keiner kann erklären, warum. Mache jeden Default explizit und definiere ihn an einem Ort.

Ein weiterer Fehler ist das Akzeptieren unbekannter Keys. Ein Tippfehler wie PAYMNTS_ENABLED wird lautlos zu einer neuen Einstellung, sodass das eigentliche Flag nie aktiviert wird. Genau das sollte Konfig-Validierung verhindern.

Secrets schleichen sich auch gerne an die falschen Orte: in „temporäre“ JSON-Dateien eingefügt, als Teil eines vollständigen Config-Dumps geloggt oder mit echten Werten in Beispiel-.env-Dateien geliefert. Halte Secrets getrennt von Nicht-Secrets und gib sie niemals aus.

Fehler, die nach einer "erfolgreichen" Refaktorierung häufig auftauchen:

- Unterschiedliche Namen für dieselbe Einstellung in verschiedenen Diensten (z. B.

DATABASE_URLvsDB_URL) - Hosting-Dashboards überschreiben Code ohne klare Regel zur Präzedenz

- Einmalige Env-Vars während Incidents hinzufügen und nie entfernen

- Konfiguration in README-Dokumente kopieren, die veralten

- Feature-Flags in permanente Verhaltenszweige verwandeln

Kurze Checkliste vor dem Merge

Bevor du zusammenführst, vergewissere dich, dass du wirklich einen Ort hast, der das Verhalten entscheidet. Die App sollte überall gleich agieren, es sei denn, du änderst bewusst eine Einstellung.

- Eine Konfigurationsschicht lädt jede Einstellung (Env-Vars, Dateien, Flags) und validiert Typen, bevor die App startet.

- Defaults leben an einem Ort, sind leicht zu finden und entsprechen dem, was du in Production willst.

- Fehlende erforderliche Werte führen zu schnellem Fehlschlagen mit klaren Fehlermeldungen, die sagen, welcher Key fehlt und wo er gesetzt werden kann.

- Dev, Staging und Prod unterscheiden sich nur in einer kleinen, expliziten Menge an Werten (z. B. DB-URL oder Feature-Flags).

- Secrets tauchen niemals in Logs, Fehlerseiten, Build-Ausgaben oder clientseitigen Bundles auf.

Führe einen schnellen Realitätscheck durch: Starte die App mit einem absichtlich falschen Wert (z. B. ein String statt einer Zahl) und bestätige, dass sie sich weigert zu booten. Deploye dann in Staging und verifiziere, dass dieselben Regeln dort greifen.

Schreibe eine kurze Übergabennotiz für die nächste Person: wo die Konfiguration liegt, wie Präzedenz funktioniert und 2–3 Beispiele (z. B. wie man ein Feature-Flag in Staging aktiviert, ohne Prod zu berühren). Diese Notiz verhindert, dass Konfigurationsverzettelung eine Woche später wieder auftritt.

Beispiel: Ein Staging-Deploy, das wegen verstreuter Konfiguration scheitert

Eine häufige Geschichte bei KI-generierten Prototypen: Alles läuft auf dem Laptop, dann bricht Staging direkt nach dem ersten Deploy. Die UI lädt, aber Login schlägt fehl. Nutzer landen auf einer leeren Seite oder sehen einen Fehler wie „redirect_uri mismatch".

Die Ursache ist meist banal: Die Auth-Callback-URL ist an zwei Stellen gesetzt und sie stimmen nicht überein. Lokal nutzt die App http://localhost:3000/callback. In Staging hat jemand den Auth-Provider auf https://staging.example.com/callback aktualisiert, aber die App liest noch einen alten Wert aus einer zurückgelassenen Env-Var oder einer hartkodierten Konfigurationsdatei. Gleichzeitig fehlt in Staging ein Secret (z. B. der Session-Signing-Key), sodass selbst bei erfolgreichem Redirect die App dich nicht angemeldet halten kann.

Mit einer einzigen Konfigurationsschicht gibt es eine Quelle der Wahrheit und eine Reihe von Regeln. Beim Start prüft die App, dass:

- Die Callback-URL zur aktuellen Umgebung passt

- Erforderliche Secrets vorhanden sind (nicht leer, keine Platzhalter)

- Werte das richtige Format haben (URLs sehen wie URLs aus)

Statt erst beim Klick auf „Login" zu scheitern, schlägt das Deployment früh mit einer klaren Meldung fehl wie „Missing SESSION_SECRET in staging" oder „AUTH_CALLBACK_URL does not match staging base URL". Dieselbe Prüfung hilft, das Problem davon abzuhalten, in Production zu gelangen.

Nächste Schritte, wenn deine KI-generierte App weiter driftet

Dev-Prod-Drift ist in KI-generierten Codebasen besonders häufig, weil Konfig-Logik oft in mehreren Dateien dupliziert, in Helferfunktionen verstreut und von versteckten Defaults gestützt wird.

Wenn die App größtenteils funktioniert und das Hauptproblem inkonsistentes Verhalten ist, refaktoriere inkrementell. Füge eine einzelne Konfigurationsschicht hinzu, die aus einer Stelle liest, Defaults setzt und erforderliche Werte validiert. Verschiebe dann eine Gruppe nach der anderen (auth, database, email, Drittanbieter-APIs), bis alle Lesezugriffe durch diese Schicht laufen.

Wenn die App bereits fragil ist (zufällige Abstürze, unklarer Startpfad, „funktioniert nur auf meinem Rechner"), kann ein sauberes Neuschreiben oder Teil-Neuaufbau schneller sein. Das gilt besonders, wenn du mehrere Konfigurationspfade findest, die dasselbe mit unterschiedlichen Namen tun, oder wenn Defaults an mehreren Stellen hartkodiert sind.

Ein kurzer Audit hilft bei der Entscheidung. Er sollte beantworten:

- Wo jede Einstellung definiert, überschrieben und verwendet wird

- Was der Default ist (und ob er sicher ist)

- Was kaputtgeht, wenn der Wert fehlt oder fehlerhaft ist

- Welche Secrets falsch gespeichert sind

Wenn du einen KI-erstellten Prototypen von Tools wie Lovable, Bolt, v0, Cursor oder Replit geerbt hast und er außerhalb deines Laptops ständig bricht, konzentriert sich FixMyMess (fixmymess.ai) darauf, zu diagnostizieren, wo Konfig und Logik auseinanderlaufen, und dann den Code zu reparieren und zu härten, damit er in Staging und Production zuverlässig läuft.

Setze ein klares Ziel: eine Konfigurationsschicht gemerged, validiert (fehlschlägt schnell bei falschen Werten) und in Staging deployed, mit Verhalten, das Dev entspricht.