Export von Mandantendaten: Daten von Kunden sicher übertragen

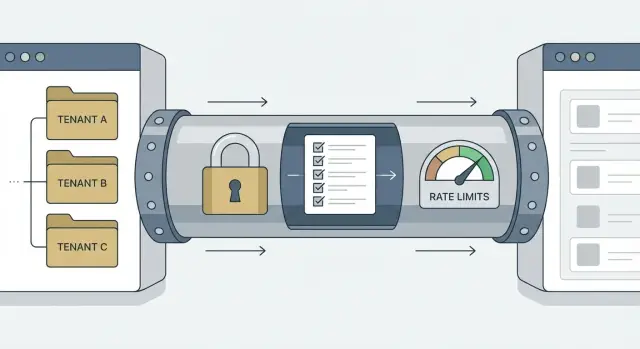

Erfahren Sie, wie Sie Mandantendaten sicher exportieren: Verschlüsselung, Zugriffskontrollen und Rate-Limits, damit Agenturen Daten vorhersehbar und geschützt migrieren können.

Warum Tenant-Exporte in der Praxis riskant sind

Tenant-Exporte klingen einfach: die Daten eines Kunden holen, verpacken, übergeben. In der Praxis ist ein Mandanten-Export einer der einfachsten Wege, die falschen Daten an die falsche Person zu schicken.

Exporte treten auf, wenn eine Agentur ein Projekt übergibt, ein Startup den Anbieter wechselt oder ein Kunde vor Vertragsende ein Backup verlangt. Sie tauchen auch bei Migrationen auf, wenn Sie einen sauberen Snapshot brauchen, um ein neues System zu testen, ohne alles mitzuziehen.

Das Risiko ist, dass Exportcode oft die Schutzmaßnahmen umgeht, auf die Sie bei normalen Screens zählen. Eine normale Seite ist vielleicht automatisch mandantengebunden. Ein Export kann ein Einmal-Skript, ein Admin-Endpunkt oder ein Background-Task sein, den jemand schnell geschrieben und nie wieder angeschaut hat.

Typische Fehlerbilder sind vorhersehbar:

- Einen Mandantenfilter vergessen und stillschweigend die Zeilen eines anderen Mandanten exportieren.

- Einem Auftragnehmer oder Junior-Admin erlauben, Daten zu exportieren, auf die er keinen Zugriff haben sollte.

- Die Datei an einem geteilten Ort speichern oder unverschlüsselt versenden.

- Die Datenbank mit einem riesigen Export belasten und die App für alle verlangsamen.

- Keine Nachweise haben, was exportiert wurde, von wem und wann.

Schon ein Fehler kann wütende Kunden, Meldepflichten, Rückerstattungen oder rechtliche Probleme auslösen. Agenturen spüren das besonders stark, weil Vertrauen ihr Produkt ist.

Geschwindigkeit ist wichtig, aber Wiederholbarkeit ist wichtiger. Ein sicherer Export ist einer, den Sie nächste Woche mit denselben Regeln, denselben Prüfungen und einer vorhersehbaren Systemauswirkung erneut ausführen können.

Entscheiden Sie, was als Mandant zählt und was Sie exportieren

Ein sicherer Mandanten-Export beginnt mit einer langweiligen Entscheidung, die Ihnen später Arbeit erspart: Was ist in Ihrem System ein Mandant? In manchen Apps ist es ein Workspace. In anderen eine Organisation, ein Kundenkonto oder sogar ein einzelnes Projekt. Wählen Sie eine primäre Mandanten-ID und hängen Sie alles im Export daran auf.

Wenn Sie das überspringen, enden Sie mit „fast mandantengebundenen“ Daten: geteilte Nutzer, Rechnungen, Logs oder Datei-Uploads, die nicht klar zu einem Kunden gehören. Genau diese Datensätze leaken.

Die Form des Exports definieren

Entscheiden Sie, welche Exportarten Sie unterstützen und benennen Sie sie klar in UI und API. Die meisten Teams beginnen mit einem vollständigen Snapshot (alles für diesen Mandanten) und fügen später Optionen wie „ausgewählte Objekte“ oder „Datumsbereich“ hinzu. Halten Sie die erste Version klein und vorhersehbar.

Wenn Sie die Form definieren, seien Sie explizit bei vier Dingen:

- Umfang (voller Mandant vs. ausgewählte Objekte)

- Zeitfenster (Gesamter Zeitraum vs. Datumsbereich)

- Format (JSON/CSV und ob Dateien eingeschlossen sind)

- Lieferung (Direkter Download vs. kontrollierte Übergabe)

Entscheiden Sie, wer es anfordern darf und wohin es gehen kann

Schreiben Sie genau auf, welche Rollen einen Export anfordern können. „Admin“ ist oft zu breit. Viele Teams erlauben standardmäßig nur dem Mandanteninhaber und fügen dann separate Berechtigungen für Support oder einen Agenturpartner hinzu.

Legen Sie auch früh Lieferregeln fest. Direkte Downloads sind leicht zu verstehen, erhöhen aber das Risiko, wenn die falsche Person Zugriff auf die Browser-Sitzung hat. E-Mail-Anhänge sind meist keine gute Idee. Ein kontrollierter Speicherort mit kurzlebigem Zugriff ist oft sicherer.

Ein praktisches Beispiel: Eine Agentur migriert einen Kunden. Erlauben Sie den Export nur für diesen Kunden-Workspace, mit einer klaren Wahl „Dateien eingeschlossen oder nicht“, geliefert als einmaliger Download mit Ablaufdatum.

Harte Mandantengrenzen bauen, bevor Sie exportieren

Die meisten Exportfehler betreffen nicht wirklich den Exportcode. Sie entstehen durch schwache Mandantengrenzen in der App selbst. Wenn Ihre Datenbank und Abfragen nicht strikt sind, kann ein Export stillschweigend falsche Zeilen enthalten.

Beginnen Sie mit einer einzigen Quelle der Wahrheit für die Mandantenidentität auf jedem Datensatz, der scoped sein sollte. Wählen Sie ein Feld (wie tenant_id) und machen Sie es erforderlich. Vermeiden Sie Muster wie „manchmal org_id, manchmal workspace_id“. Wenn eine Tabelle mandantenbesessen ist, sollte ein fehlendes tenant_id ein Fehler sein, nicht ein Sonderfall.

Cross-Tenant-Zugriff standardmäßig erschweren

Das sicherste Muster ist: Alle Reads und Writes sind automatisch auf einen Mandanten beschränkt. Ihre Abfrageschicht sollte jedes Mal Mandantenfilter hinzufügen, sodass Entwickler sie nicht „vergessen“ können.

Eine einfache Regel hilft: Jede Funktion, die Mandantendaten berührt, muss tenant_id als Eingabe akzeptieren und diesen Wert innerhalb der Funktion anwenden. Verlassen Sie sich nicht auf die Aufrufer, den Filter hinzuzufügen.

Fügen Sie eine zusätzliche Hürde zur Anfragezeit hinzu: Bestätigen Sie, dass der Anfragende zu diesem Mandanten gehört, bevor der Export-Job erstellt wird. Wenn der Nutzer Agentur-Admin ist, prüfen Sie, dass er genau diesem Kundenmandanten zugewiesen ist und nicht nur „irgendwo Admin“ ist.

Geteilte Ressourcen brauchen besondere Aufmerksamkeit, weil sie Grenzen verwischen. Templates, globale Einstellungen, Feature-Flags und Logs sind häufige Fallen. Entscheiden Sie, was wirklich global (sicher einzuschließen) vs. mandantenbesessen (muss gefiltert werden) ist. Logs sind besonders heikel, weil sie oft E-Mails, IDs und Tokens enthalten.

Eine kurze Grenzprüfung bevor Sie Exporte bauen:

- Jede mandantenbesessene Tabelle hat ein non-null

tenant_id. - Jeder Abfragepfad erzwingt automatisch Mandantenscoping.

- Die API prüft die Mandantenmitgliedschaft bevor der Export gestartet wird.

- Geteilte Tabellen haben klare Regeln (global vs. mandantenbesessen) und Tests.

- Mindestens ein Test versucht, Tenant A zu exportieren, während auf Tenant B referenziert wird.

Zugriffskontrollen, die die falsche Person am Export hindern

Exporte bündeln viele Daten in einer Datei. Behandeln Sie die Aktion wie das Ändern eines Bankpassworts: Sie wollen starken Nachweis, wer anfragt, und klare Bestätigung, welchen Mandanten er meint.

Starten Sie mit expliziten Berechtigungen. „Eingeloggt“ ist keine Berechtigung. Prüfen Sie eine Capability wie tenant:export und verknüpfen Sie sie mit kontrollierten Rollen (Owner, Admin, Billing, Support). Halten Sie die Regel einfach: Wenn die Rolle nicht erlaubt ist, sollte die Export-Option nicht angezeigt werden, und die API muss die Anfrage trotzdem ablehnen.

Re-authentifizieren Sie kurz bevor der Export beginnt. Das kann ein Passwortfeld, eine SSO-Neprüfung oder ein 2FA-Schritt sein. Es schützt, wenn jemand eine Sitzung offen gelassen hat oder ein Token gestohlen wurde.

Wenn eine Agentur mehrere Mandanten verwaltet, erzwingen Sie Mandantenauswahl und Bestätigung. Verlassen Sie sich nicht auf „aktueller Mandant“ aus einem sticky UI-Zustand. Lassen Sie den Nutzer den Mandanten auswählen, zeigen Sie Namen und Identifikatoren und verlangen Sie eine getippte Bestätigung (zum Beispiel „EXPORT ACME“) für risikoreiche Fälle.

Für sensible Exporte (PII, Abrechnungsdaten, große Mandanten) fügen Sie eine leichte Freigabe hinzu: eine Person beantragt, eine andere genehmigt, und beide Aktionen werden protokolliert.

Grundlagen der Verschlüsselung für Exporte, ohne zu verkomplizieren

Verschlüsselung ist weniger Fancy-Krypto und mehr sicherstellen, dass die Datei nutzlos ist, falls sie in falsche Hände gerät. Denken Sie an drei Orte: wo der Export erstellt wird, wie er sich bewegt und wo er liegt, bis jemand ihn herunterlädt.

Ein sicherer Default ist Verschlüsselung im Ruhezustand und während der Übertragung:

- Im Ruhezustand: Die Exportdatei ist verschlüsselt, wo immer sie gespeichert wird.

- Während der Übertragung: Downloads benutzen TLS, und vermeiden Sie das Versenden von Exportdateien per E-Mail.

- Auf dem Worker: Die Maschine, die den Export erstellt, sollte Klartext-Kopien nicht länger als nötig behalten.

Die Schlüsselstrategie ist meist eine von zwei Optionen: pro-Export-Schlüssel (kleinerer Blast-Radius) oder pro-Mandant-Schlüssel (einfacher bei wiederholten Exporten). Planen Sie Rotation ein, damit Sie widerrufen und neu ausgeben können, ohne das ganze System neu aufzubauen.

Eine leise Fehlerquelle sind Geheimnisse, die durch Logs und Umgebungsvariablen durchsickern. Behandeln Sie Access-Tokens, Datenbank-URLs und API-Keys als sensibel. Drucken Sie sie nicht in Job-Outputs und binden Sie sie nicht in den Export ein.

Für die Lieferung: Vermeiden Sie „ein geteiltes Passwort in einem Chat“. Bevorzugen Sie einen One-Time-Retrieval-Flow: Der Anfragende lädt die Datei aus Ihrer App herunter und holt das Entschlüsselungskennwort oder den Schlüssel separat nach Re-Authentifizierung. Falls Sie ein Passwort nutzen müssen, generieren Sie es zufällig, zeigen Sie es einmal und speichern Sie es nicht im Klartext.

Schließlich: Legen Sie Aufbewahrungsregeln fest. Exporte sollten schnell verfallen (Stunden oder Tage, nicht Wochen) und automatisch gelöscht werden.

Schritt für Schritt: ein sicherer pro-Mandant-Export-Flow

Ein guter Export-Flow ist absichtlich langweilig. Er macht die richtige Aktion einfach und die riskante Aktion schwer.

- Anfragen und Scope. Der Nutzer startet den Export im Produkt, wählt den Mandanten (Kunde) und bestimmt einen klaren Scope (z. B.: „Kontakte + Rechnungen, letzte 12 Monate“). Vermeiden Sie frei formulierbare „alles exportieren“-Optionen, sofern wirklich nötig.

- Berechtigungen prüfen. Auf dem Server Identität und Rolle jedes Mal neu prüfen. Mandantenmitgliedschaft und erlaubten Scope bestätigen. Vertrauen Sie nicht auf

tenant_idoder Scope-Angaben aus dem Browser. - Job und Audit-Eintrag erstellen. Schreiben Sie einen Export-Job-Datensatz (angefragt von, Mandant, Scope, Zeit, Status). Loggen Sie sofort ein Audit-Event, noch bevor die Daten gebaut werden, damit Sie später beantworten können: „Wer hat was exportiert?“

- Dataset sicher bauen. Generieren Sie den Export mit strikten Mandantenfiltern in jeder Abfrage. Nutzen Sie parametrisierte Queries und holen Sie nie breite Daten, um später in Code zu filtern.

- Verpacken, verschlüsseln, verfallen lassen. Erstellen Sie die Datei (oft ein Zip), verschlüsseln Sie sie, speichern Sie sie privat und geben Sie ein kurzlebiges Download-Token aus.

- Kontrollierter Download. Benachrichtigen Sie den Nutzer, dass es bereit ist, verlangen Sie aber auch beim Download eine frische Berechtigungsprüfung.

Eine einfache Regel wirkt gut: Dieselben Zugriffskontrollen müssen bei Anfrage und beim Download bestehen.

Rate-Limits und Job-Steuerung, die Exporte vorhersehbar machen

Exporte können Ihre App überlasten oder Daten unbeabsichtigt leaken. Ein Tenant-Export zieht oft viele Zeilen, berührt mehrere Systeme und erzeugt große Dateien. Fügen Sie Leitplanken hinzu, damit er dienstags ruhig ist und am Migrationswochenende genauso kontrolliert läuft.

Starten Sie mit Limits, die zur echten Nutzung passen: begrenzen Sie Exporte pro Nutzer und pro Mandant, schränken Sie Parallelität ein und setzen Sie eine Dateigrößenobergrenze (dann in mehrere Dateien aufteilen). Fügen Sie bei Bedarf eine einfache IP-Begrenzung gegen automatisierten Missbrauch hinzu.

Behandeln Sie Exporte als Hintergrundjobs, nicht als Web-Requests. Queuen Sie sie, damit Ihre Haupt-App reagibel bleibt, und zeigen Sie einfache Statusangaben wie „queued“, „running“, „ready“ und „failed“. Geben Sie Admins eine Abbrechen-Schaltfläche, damit ein außer Kontrolle geratener Job Ressourcen freigibt.

Große Exporte schlagen manchmal fehl. Verwenden Sie Retries nur für sichere Fehler (temporäre Speicherprobleme, Timeouts). Begrenzen Sie Wiederholungen und machen Sie Jobs idempotent, damit ein Neustart keine doppelten Daten oder inkonsistente Snapshots erzeugt.

Wenn Sie Exporte aufteilen, tun Sie das vorhersehbar und konsistent. Erzeugen Sie alle Teile vom selben Snapshot-Zeitpunkt, benennen Sie sie klar und vermeiden Sie partielle Exporte, bei denen die erste Datei Datensätze enthält, die die letzte Datei verpasst.

Fehlermeldungen sollten klar, aber nicht zu offen sein. Sagen Sie dem Nutzer, was als Nächstes zu tun ist (später nochmal versuchen, Datumsbereich reduzieren, Support kontaktieren), aber niemals Geheimnisse, cross-tenant IDs oder Stacktraces zeigen.

Audit-Logs und Monitoring, die Sie wirklich nutzen werden

Exporte sind eine der wenigen Aktionen, bei denen „wer was getan hat" wirklich zählt. Wenn etwas schiefgeht, lässt Sie eine gute Audit-Spur drei Fragen schnell beantworten: Wer hat es angefordert, für welchen Mandanten war es, und was war enthalten?

Protokollieren Sie die Anfrage selbst (User-ID, Rolle, Mandanten-ID, Scope). Fügen Sie Kontext hinzu, der später hilft: IP-Adresse, User-Agent und ob der Nutzer zusätzliche Prüfungen bestanden hat wie Re-Auth oder Genehmigung.

Verfolgen Sie dann den Export als Mini-Timeline: erstellt, gestartet, abgeschlossen, heruntergeladen (von wem und wie oft) und abgelaufen oder gelöscht.

Monitoring fängt stille Lecks. Alarmieren Sie bei Mustern, die nicht zur normalen Nutzung passen: Exports-Bursts, wiederholte Fehler oder Exporte für Mandanten, die ein Nutzer selten berührt. Halten Sie Schwellenwerte einfach, damit Alerts aussagekräftig bleiben.

Machen Sie es dem Support leicht, Fragen zu beantworten, ohne in Rohlogs zu graben. Eine interne Ansicht, die jüngste Exporte pro Mandant, Status und wer sie heruntergeladen hat zeigt, spart Stunden.

Schützen Sie schließlich die Logs. Behandeln Sie sie als sensible Daten, beschränken Sie, wer sie sehen darf, und machen Sie sie schwer veränderbar (append-only Speicherung hilft).

Häufige Fehler, die zu Datenlecks führen

Die meisten Export-Leaks sind keine „fortgeschrittenen Hacks“. Sie passieren, weil der Exportpfad als Sonderfall behandelt wird und die üblichen Sicherheitsregeln übersprungen werden.

Ein häufiger Fehler ist, sich auf einen UI-Mandantenwähler zu verlassen. Der Bildschirm zeigt „Kunde A“, aber der Server akzeptiert jede tenant_id, die der Aufrufer sendet. Ein sicherer Export erzwingt Mandantengrenzen immer auf dem Server, auch für interne Tools.

Ein weiteres Problem ist, Exporte über Admin-only Endpunkte zu bauen, die normale Berechtigungsprüfungen umgehen. Leute fügen eine schnelle /admin/export-Route hinzu und vergessen, dass „Admin“ nicht gleichbedeutend mit „darf diesen Mandanten exportieren“ ist. Wenn Support einen Mandanten ansehen kann, heißt das nicht automatisch, dass er einen kompletten Datensatz herunterladen darf.

Dateihandling überrascht Teams ebenfalls. Exporte landen als unverschlüsselte Archive in Speicher mit langgültigen Download-URLs, die in Chat oder E-Mail geteilt werden. Wochen später funktionieren diese URLs noch, und niemand erinnert sich an sie.

Achten Sie auch darauf, was Sie einschließen. Exporte ziehen oft Geheimnisse aus Tabellen oder Logs: API-Keys, Access-Tokens, Session-Cookies, Passwort-Reset-Links oder Webhook-Signing-Secrets. Wenn sich damit jemand einloggen oder eine API aufrufen kann, darf es nicht exportiert werden.

Aufbewahrung ist die letzte Falle. Alte Exporte häufen sich an, Backups vervielfachen sie und der Zugriff verbreitet sich.

Schnelle Sicherheits-Checkliste vor dem Rollout von Exporten

Bevor Sie Mandanten-Exporte ausrollen, machen Sie einen Trockenlauf mit einem realistischen Mandanten und behandeln Sie ihn wie einen Sicherheitstest, nicht wie eine Feature-Demo. Sie sollten den richtigen Kunden schnell exportieren können, und Sie dürfen niemals den falschen Kunden exportieren können.

Nutzen Sie das als finale Hürde:

- Jeder exportierte Datensatz ist durch eine einzelne

tenant_idgefiltert, mit einem Test, der fehlschlägt, wenn ein Datensatz zu einem anderen Mandanten gehört. - Zugriffskontrollen decken Identität, Rolle, Mandantenmitgliedschaft und frische Re-Auth für sensible Exporte ab.

- Exportdateien sind im Ruhezustand und während der Übertragung verschlüsselt, und Sie haben Schlüsselerstellung, -speicherung und Rotation dokumentiert.

- Download-Links verfallen schnell, sind an das anfragende Konto gebunden und jeder Downloadversuch wird protokolliert (Erfolg oder Fehlschlag).

- Rate-Limits und Queueing verhindern, dass ein Mandant das System überlastet, und Admins können Jobs pausieren oder abbrechen.

Testen Sie dann „menschliche Fehler“-Fälle. Blockieren Sie das System, wenn ein Support-Agent die falsche tenant_id einfügt? Funktioniert ein in Chat geteiltes Export-Link morgen noch? Kann ein Angreifer Job-IDs raten und Exporte enumerieren?

Ein praktischer Test: Bitten Sie einen Kollegen, Tenant B zu exportieren, während er in Tenant A eingeloggt ist — über UI und API. Wenn er etwas bekommt, sind Ihre Grenzen nicht streng genug.

Beispiel: Eine Agentur migriert einen Kunden, ohne andere zu exponieren

Eine Agentur verwaltet zwei Kunden in derselben App: Client A und Client B. Client B zieht in ein neues System, aber Client A darf nicht berührt werden. Hier zählt ein sicherer Mandanten-Export: Sie wollen ein sauberes Paket für Client B, mit Nachweis, dass nichts anderes enthalten ist.

Der Agentur-Admin öffnet den Export-Screen und wählt „Client B“ aus einem Mandanten-Dropdown (kein Freitextfeld). Bevor etwas läuft, sieht er ein Bestätigungsfeld, das den Scope in klarem Text darlegt: welche Objekte enthalten sind, der Datumsbereich (falls vorhanden) und das Ausgabeformat. Die Schaltfläche „Export starten“ bleibt deaktiviert, bis er bestätigt, dass er den Scope verstanden hat.

Der Export läuft als Hintergrundjob. Die App erstellt eine Export-Job-ID, die an Client B gebunden ist, protokolliert, wer es angefordert hat, und blockiert Versuche, den Mandanten für diesen Job zu ändern. Der Worker liest Daten nur durch mandantengefilterte Abfragen, schreibt den Export an einen temporären Ort, verschlüsselt ihn mit einem einmaligen Schlüssel und speichert ihn privat.

Was Client B erhält, ist simpel: ein verschlüsseltes Archiv, ein separat übermitteltes Passwort, ein ablaufendes Download-Fenster und klare Anweisungen zum Entschlüsseln und Verifizieren des Inhalts.

Wenn der Export fehlschlägt, sieht der Admin einen klaren Grund (Berechtigungen, Größenlimit, Timeout) und eine sichere Wiederholungsoption, die eine neue Datei erzeugt und die alte ungültig macht. Wenn Client B eine Wiederholung verlangt, zeigt das Audit-Log genau, wann welcher Export erstellt wurde und von wem.

Nächste Schritte: Sicher ausliefern und Risiken bei Migrationen reduzieren

Bevor Sie Mandanten-Exporte in Produktion einschalten, schreiben Sie auf, was „fertig“ bedeutet. Agenturen und Migrationen bringen Edge-Cases (ehemalige Teammitglieder, gemeinsame Postfächer, abgelaufene Verträge), die zu chaotischen Zugriffen werden, wenn Sie sie nicht vorher regeln.

Definieren Sie eine kurze Liste von Anforderungen, auf die Sie in Reviews verweisen können: welche Datentypen ein- und ausgeschlossen sind, wer exportieren darf und welche zusätzliche Verifizierung nötig ist, wie lange Exporte aufbewahrt werden und wo sie gespeichert werden, wie die Lieferung funktioniert und was bei Fehlern passiert.

Beweisen Sie es dann mit Tests, nicht mit Hoffnung. Fügen Sie einen Test hinzu, der versucht, Tenant B zu exportieren, während als Tenant A authentifiziert — und stellen Sie sicher, dass er immer scheitert. Testen Sie globale Admin-Rollen sorgfältig, denn sie sind ein häufiger Pfad zu Cross-Tenant-Leaks.

Wenn Sie eine AI-generierte Codebasis geerbt haben und Exporte riskant erscheinen (schwaches Mandantenscoping, fehlende Audit-Logs oder inkonsistente Berechtigungsprüfungen), FixMyMess (fixmymess.ai) konzentriert sich darauf, diese Produktionsprobleme zu diagnostizieren und zu reparieren, damit Exporte nicht Ihr einfachster Weg zur Datenpanne werden.

Häufige Fragen

Warum sind Tenant-Exporte riskanter als normale In-App-Seiten?

Ein Tenant-Export bündelt viele Daten an einem Ort und umgeht oft die Sicherheitsmechanismen, die normale Bildschirme schützen. Wenn auch nur ein Mandantenfilter oder eine Berechtigungsprüfung fehlt, können heimlich Datensätze eines anderen Kunden in die Datei gelangen.

Wie entscheide ich, was in meiner App als „Tenant“ gilt?

Wählen Sie einen primären Mandantenbezeichner (zum Beispiel tenant_id) und verlangen Sie ihn überall dort, wo mandantenbesetzte Daten liegen. Wenn ein Datensatz nicht eindeutig zu diesem Mandanten-ID zugeordnet werden kann, behandeln Sie ihn separat (standardmäßig ausschließen), statt zu raten.

Welche Exportoptionen sollte ich zuerst unterstützen?

Beginnen Sie mit einem einfachen, vorhersehbaren Export: ein vollständiger Snapshot für einen einzelnen Mandanten, in einem Format, mit einer klaren Wahl „Dateien eingeschlossen oder nicht“. Fügen Sie später Datumsbereiche und selektive Exporte hinzu, nachdem Tests und Audit-Logs bewiesen haben, dass Sie im Rahmen bleiben.

Wer sollte berechtigt sein, einen Tenant-Export anzufordern?

Standardmäßig nur der Mandantenbesitzer, dann eine spezifische Exportberechtigung wie tenant:export für vertrauenswürdige Rollen. Verwenden Sie nicht pauschal „Admin“, denn viele Admins (Support, Auftragnehmer, Agenturen) sollten keinen vollständigen Datensatz ziehen können.

Welche Zugriffskontrollen verhindern, dass die falsche Person Daten exportiert?

Prüfen Sie Zugriffsrechte zweimal: einmal bei Erstellung des Export-Jobs und erneut beim Download der Datei. Fügen Sie unmittelbar vor Export oder Download eine Re-Authentifizierung hinzu (Passwort, SSO oder 2FA), damit eine offene Sitzung nicht ausgenutzt werden kann.

Was ist der einfachste sichere Weg, Exportdateien zu verschlüsseln und zu liefern?

Verschlüsseln Sie die Exportdatei im Ruhezustand und erlauben Downloads nur über TLS. Löschen Sie Klartext-Artefakte auf dem Worker sofort nach der Verpackung. Behalten Sie Lieferung innerhalb Ihres Produkts mit kurzlebigen Zugriffen statt E-Mail-Anhängen oder langgültigen URLs bei.

Wie stelle ich sicher, dass der Export nur die ausgewählten Mandantendaten enthält?

Erzeugen Sie ein Export-Job-Record, das die tenant_id und den Scope sperrt, und bauen Sie die Datensätze ausschließlich über mandantengefilterte Abfragen. Holen Sie nicht breite Daten und filtern später in der Anwendung, denn dort schleichen sich Cross-Tenant-Zeilen ein.

Wie verhindere ich, dass Exporte meine App verlangsamen?

Führen Sie Exporte als Hintergrundjobs mit Limits pro Nutzer und pro Mandant, begrenzter Nebenläufigkeit und einer Dateigrößenobergrenze aus, sodass große Exporte sicher aufgeteilt werden können. Machen Sie Jobs idempotent, damit Wiederholungen nicht duplizieren oder inkonsistente Snapshots erzeugen. Bieten Sie eine Abbrechen-Funktion an, damit ein entfesselter Job Ressourcen freigibt.

Was sollte ich bei Tenant-Exporten auditieren und überwachen?

Protokollieren Sie, wer den Export angefordert hat, für welchen Mandanten er war, welchen Scope er hatte, und führen Sie eine Timeline: erstellt, gestartet, abgeschlossen, heruntergeladen und gelöscht. Schützen Sie diese Logs wie sensible Daten, denn sie enthalten Identifizierer, die Angreifern helfen oder Kundenaktivität offenlegen können.

Was ist der schnellste Test, um Cross-Tenant-Export-Fehler vor dem Release zu finden?

Schreiben Sie einen Test, der versucht, Tenant B zu exportieren, während Sie als Tenant A authentifiziert sind, und stellen Sie sicher, dass er sowohl über die UI als auch über die API scheitert. Wenn Sie eine AI-generierte Codebasis mit inkonsistenter Mandantenzuordnung oder fehlenden Auditspuren geerbt haben, kann FixMyMess schnell die Grenzen diagnostizieren und den Exportpfad reparieren, sodass er in Produktion sicher funktioniert.