Multi‑Tenant‑SaaS für Gründer: Mandanten‑Isolation und Sanity‑Checks

Multi‑Tenant‑SaaS kann sicher sein, wenn die Mandanten‑Isolation echt ist. Erfahren Sie, was das bedeutet, warum es wichtig ist und welche schnellen Prüfungen Sie heute durchführen können.

Das Problem in klarer Sprache

Wenn Sie ein Multi‑Tenant‑SaaS bauen, hören Sie Begriffe wie „Tenant“, „Isolation“ und „Daten‑Trennung“. Die Idee ist einfach: viele Kunden nutzen dieselbe App, und jeder muss sie so erleben, als wäre er der einzige Kunde.

Das Schwierige ist: Ein Produkt kann auf den ersten Blick in Ordnung wirken (Logins funktionieren, Seiten laden, Zahlungen gehen durch), während eine versteckte Konfigurations‑Panne stillschweigend einem Kunden erlaubt, die Daten eines anderen zu sehen oder zu beeinflussen.

Ihr Produkt muss ein Versprechen halten: kein Datenaustausch zwischen Kunden. Niemand darf die Daten anderer ansehen, bearbeiten oder löschen — und es darf kein „ups, das System hat an die falsche Person gemailt“ geben. Selbst kleine Lecks zerstören Vertrauen sehr schnell.

So läuft es im echten Leben oft schief:

- Ein Nutzer ändert eine Zahl in der Adresszeile und sieht plötzlich die Rechnung einer anderen Firma.

- Ein Support‑Admin exportiert „alle Nutzer“ und schickt aus Versehen eine Datei mit mehreren Kunden.

- Ein Hintergrundjob (z. B. nächtliche Reports) läuft mit der falschen Kunden‑ID und mischt Ergebnisse.

- Ein geteilter Datei‑Bucket speichert Uploads im selben Ordner, sodass Dokumente sich überlappen.

- Ein Caching‑Shortcut zeigt einem Kunden eine Seite, die für einen anderen generiert wurde.

Wenn Sie nicht technisch sind, betrachten Sie das als ein Risiko und eine Reihe von Prüfungen, nicht als tiefes Engineering. Sie müssen die Datenbanken nicht verstehen, um die richtigen Fragen zu stellen und Warnsignale zu erkennen.

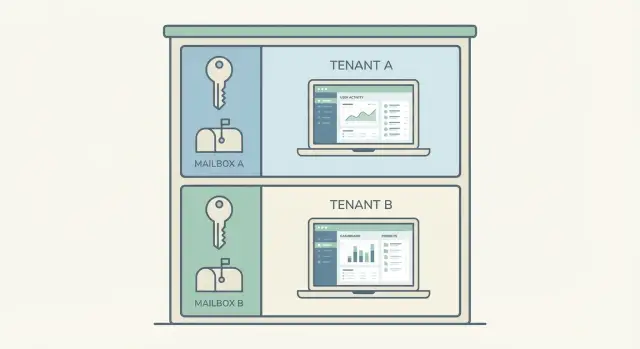

Was "multi‑tenant" bedeutet (und was nicht)

Ein Multi‑Tenant‑SaaS ist ein Produkt, das viele Kunden gleichzeitig bedient. Jeder Kunde ist ein „Tenant“. Sie loggen sich ein, sehen Ihren Workspace, und alles wirkt, als wäre es nur für Sie gebaut — obwohl das System hinter den Kulissen geteilt ist.

Single‑Tenant ist das Gegenteil: Jeder Kunde bekommt eine eigene Kopie der App (oder Umgebung) mit eigener Datenbank und oft eigenen Servern. Das kann sich sicherer anfühlen, ist aber meist teurer im Betrieb und schwerer zu aktualisieren.

Multi‑Tenant bedeutet nicht, dass „alle Daten durcheinander sind“. Richtig umgesetzt teilen Tenants den Anwendungs‑Code und die Infrastruktur, aber ihre Daten bleiben getrennt.

In der Praxis teilen viele Teams Anwendungs‑Code, Server/Hintergrundarbeiter und Deployment‑Tooling, halten aber Kundendaten und Zugriffsregeln getrennt. Manche trennen auch Verschlüsselungs‑Keys oder tenant‑spezifische Einstellungen.

Eine einfache Analogie: Stellen Sie sich ein Wohnhaus vor. Alle teilen dasselbe Gebäude, Treppenhaus und die Haustechnik. Aber jede Wohnung hat eine eigene verschlossene Tür, eigene Schlüssel und privaten Raum. Single‑Tenant ist wie einzelne Häuser: mehr Trennung, höhere Kosten, mehr Wartung.

Wenn Leute sich wegen Multi‑Tenant sorgen, meinen sie meistens eines: die Schlösser. Tenant‑Isolation sorgt dafür, dass die Türen nicht umgangen werden können — auch nicht versehentlich.

Tenant‑Isolation: die 4 wichtigen Bereiche

Tenant‑Isolation sind die Regeln, die verhindern, dass Kunde A Kunde B sieht, ändert oder ausbremst.

1) Daten‑Isolation

Das ist das große Thema: was jeder Kunde lesen und ändern kann. Jede Abfrage sollte auf den aktuellen Tenant eingeschränkt sein (oft eine Organisation oder ein Workspace). Wenn Ihre App „Admin“‑Ansichten hat, müssen auch diese tenant‑geclippt werden, außer es handelt sich um ein echtes internes Mitarbeiter‑Tool.

2) Aktions‑Isolation

Selbst wenn die Daten getrennt sind, können Aktionen Rechte durchsickern lassen. Nutzer sollten nur innerhalb ihres Tenants einladen, Daten exportieren, Datensätze löschen oder Abrechnung verwalten können — und nur, wenn ihre Rolle das erlaubt.

3) Einstellungs‑Isolation

Einstellungen verursachen einige der peinlichsten Lecks: Branding, E‑Mail‑Vorlagen, Rollen, Feature‑Flags und Abrechnungs‑Details. Wenn diese zwischen Tenants durchgehen, bemerkt der Kunde das schnell, weil die UI falsch aussieht oder Rechnungen an die falsche Stelle gehen.

4) Performance‑Isolation

Ein „lauter“ Tenant darf nicht alle anderen einfrieren. Das bedeutet meist Rate‑Limits, Job‑Queues und grundlegende Ressourcenlimits, damit ein großer Import oder ein ausuferndes Skript nicht die ganze App lahmlegt.

Ein einfacher Sanity‑Check für die vier Bereiche:

- Sehen sie nur die richtigen Daten?

- Können sie nur die richtigen Aktionen durchführen?

- Bekommen sie nur die richtigen Einstellungen?

- Kann ein Tenant die anderen überlasten?

Früh ist „gut genug“ nicht perfekte Isolation. Es ist vorhersehbare Isolation. Wenn Sie sich in zwei Testkonten einloggen und das zweite Konto jemals die Nutzer, Projekte oder Rechnungen des ersten anzeigt, stoppen Sie und beheben das, bevor Sie weitere Features ausrollen.

Warum Isolation für Ihr Business wichtig ist

Tenant‑Isolation klingt technisch, aber die Auswirkung ist einfach: Kunden vertrauen Ihnen ihre Daten an. In einem Multi‑Tenant‑SaaS kann ein Fehler, der die Daten einer anderen Firma zeigt, Geschäfte stoppen, Abwanderung auslösen und Ihnen jahrelang nachhängen.

Käufer erwarten Privatsphäre als Basisvoraussetzung. Wenn ein Interessent hört „ein anderer Tenant hat falsche Datensätze gesehen“, hört er nicht „Randfall“. Er hört „das könnte uns passieren“ — und der Sales‑Prozess endet oder die Beschaffung verzögert sich.

Es gibt auch rechtliche und Compliance‑Risiken, selbst für kleine Teams. Viele Verträge verlangen getrennte Kundendaten und Benachrichtigungspflichten bei Verstößen. Wenn Sie personenbezogene Daten (Namen, E‑Mails, Abrechnungsdaten) verarbeiten, können Meldepflichten, Prüfungen und Strafen greifen — plus Zeit und Kosten für Anwälte.

Support wird auch hässlich. Wenn Isolation schwach ist, können Sie Fragen wie „Wer hat was gesehen?“ oder „Wie lange ging das so?“ nicht verlässlich beantworten. Das führt zu langen E‑Mail‑Fäden, Rückerstattungen und Eskalationen.

Isolation‑Probleme treten oft als „zufällige“ Glitches auf, die leicht abzutun, aber gefährlich sind:

- Ein Nutzer sieht in einer Liste oder Suche einen Datensatz einer anderen Firma.

- Eine E‑Mail geht mit fremden Details an den falschen Kunden.

- Ein CSV‑Export enthält Zeilen mehrerer Tenants.

- Ein Dashboard‑Total ist zu hoch, weil es Cross‑Tenant‑Daten mitrechnet.

- Eine Admin‑Aktion betrifft das falsche Konto.

Die Kostenabwägung ist klar: Geteilte Infrastruktur ist meist in Ordnung. Geteilte Daten nicht. Sie können Kosten sparen, indem Sie Compute teilen, aber Sie dürfen nicht nachlässig sein, wer welche Zeilen lesen oder schreiben kann.

Wo Tenant‑Isolation üblicherweise scheitert

Die meisten Tenant‑Lecks sind keine „Hacker“. Es sind Alltagsfehler: eine fehlende Prüfung, ein geteilter Cache‑Key, eine Admin‑Abkürzung. Alles kann in Tests richtig aussehen, bis echte Daten und echte Nutzer kommen.

1) Login, Sessions und „Wer bin ich gerade?"

Isolation scheitert, wenn die App Tenant‑Infos am falschen Ort speichert (oder gar nicht). Ein Nutzer kann korrekt eingeloggt sein, aber die Session pinnt ihn nicht an einen bestimmten Tenant. Das zeigt sich beim Wechseln zwischen Accounts im gleichen Browser, wenn die App den falschen Workspace „erinnert".

2) Datenzugriff: der fehlende Tenant‑Filter

Der häufigste Bug ist simpel: Eine Datenbankabfrage holt Datensätze nach ID, Status oder E‑Mail, vergisst aber, nach Tenant zu filtern. Es kann eine einzelne schnell hinzugefügte Endpoint sein, ein Export oder eine „alles auflisten“ Seite.

Das versteckt sich oft in Detailseiten, die per Record‑ID laden, Exporten/Report‑Buildern, Suche/Autocomplete, Support‑Tools und Webhook‑Handlern, die Nutzer per E‑Mail nachschlagen.

3) Storage, Suche, Caches und Hintergrundjobs

Dateien sind Wiederholungstäter. Ein geteilter Bucket mit öffentlichen Links kann Rechnungen, Avatare oder Anhänge über Tenants hinweg öffnen, besonders wenn Dateinamen vorhersehbar sind.

Suche und Caching können Tenants mischen, wenn sie einen Index oder Cache‑Key teilen. Analytics können Tenant‑Events kombinieren — das ist ebenfalls ein Datenleck, selbst wenn niemand den Bildschirm eines anderen Kunden sieht.

Hintergrundjobs (E‑Mails, PDFs, Wochenreports) brechen Isolation, wenn sie ohne den richtigen Tenant‑Kontext laufen. Ein klassisches Beispiel: Ein nächtlicher „Rechnungen verschicken“ Job zieht die richtige Rechnung, verwendet aber das Branding oder die Empfänger des vorherigen Tenants.

Schritt‑für‑Schritt: einfache Sanity‑Checks, die Sie selbst machen können

Sie müssen nicht in den Code schauen, um viele Isolation‑Probleme zu finden. Sie brauchen saubere Test‑Accounts und die Gewohnheit, „über den Zaun zu spähen".

Erstellen Sie zwei Tenants, die Sie sofort unterscheiden können. Nutzen Sie laute, verschiedene Daten wie „Tenant A: Blaue Bäckerei“ und „Tenant B: Rotes Fitnessstudio“. Legen Sie ein paar Kunden, Rechnungen und Notizen in jedem an. Erstellen Sie dann pro Tenant zwei Nutzer: einen Admin und einen normalen Nutzer.

Gehen Sie nun die Orte durch, an denen Daten gern lecken:

- Listen und Dashboards (zuletzt, „Top‑Kunden“, Aktivitäts‑Feeds)

- Suche und Filter (suche nach einem Namen, der nur im anderen Tenant existiert)

- Exporte (CSV/PDF Exporte lassen den Tenant‑Filter oft weg)

- Detailseiten (öffne ein Element und ändere dann die ID in der URL, falls Ihre App das erlaubt)

- Abrechnungsseiten (Subscriptions, Rechnungen, Belege)

Testen Sie außerdem Flows, die E‑Mail und Identity berühren: Laden Sie einen Nutzer ein, setzen Sie ein Passwort zurück und prüfen Sie die versendeten E‑Mails. Ein häufiger Bug ist eine E‑Mail, die zur richtigen App verlinkt, aber nach dem Login im falschen Tenant landet.

Laden Sie eine Datei in Tenant A hoch und bestätigen Sie, dass sie von Tenant B nicht geöffnet werden kann — auch nicht, wenn Sie die Datei‑URL kopieren. Testen Sie das mit Bildern, Anhängen und jedem „Download“‑Button.

Zuletzt testen Sie Support‑ und Admin‑Aktionen. Wenn Ihr Team Nutzer imitieren, Rückerstattungen ausstellen oder Daten löschen kann, stellen Sie sicher, dass diese Tools immer zuerst den richtigen Tenant verlangen und deutlich zeigen, in welchem Tenant Sie gerade handeln.

Machen Sie Ihre Checks wiederholbar (damit Sie sie tatsächlich machen)

Die meisten Cross‑Tenant‑Lecks sind kein „ein großer Bug“. Es sind kleine Unstimmigkeiten, die wiederkommen, wenn Sie Auth ändern, einen neuen Report hinzufügen oder Caching anpassen.

Die Lösung ist langweilig, aber effektiv: Führen Sie dieselben schnellen Checks jedes Mal mit denselben Test‑Tenants durch und notieren Sie, was Sie gesehen haben. Eine einfache Notiz reicht: Datum, Build‑Version, was Sie getestet haben und was passiert ist. Wenn etwas kaputtgeht, verwandelt diese Notiz vage Angst in einen klaren Bug‑Report.

Eine Routine, die Sie wiederverwenden können

Führen Sie das aus, wann immer Sie ein größeres Release shippen, Login ändern, Rollen/Berechtigungen hinzufügen oder etwas am Workspace‑Handling anfassen.

- Wechseln Sie zum anderen Tenant (per Tenant‑Selector oder wie immer Ihr Produkt das macht) und wiederholen Sie dann die letzte Aktion (Suche, Datensatz ansehen, Einstellung ändern).

- Loggen Sie sich aus und wieder ein und bestätigen Sie, dass Sie im richtigen Tenant mit der richtigen Rolle landen.

- Exportieren Sie etwas (PDF, CSV, Rechnung, Report) und überfliegen Sie Header und IDs. Falsche Firmennamen oder fremde IDs sind frühe Warnungen.

- Wiederholen Sie einen Test in einem Inkognito‑Fenster und auf einem zweiten Gerät, um Cached‑State‑Probleme zu finden.

- Führen Sie die Tests nach jeder Änderung an Auth oder Berechtigungen erneut durch, selbst wenn das Feature „unabhängig“ wirkt.

Schnelle Checkliste: eine 5‑Minuten‑Isolation‑Überprüfung

Öffnen Sie zwei Browserfenster: eins als Tenant A, eins als Tenant B (jeweils mit Testkonten). Dann führen Sie diese schnelle Prüfung durch:

- Durchsuchen Sie die Hauptbildschirme (Listen, Suche, zuletzt). Sie sollten niemals Namen, Datensätze oder Zählungen anderer Tenants sehen.

- Erzeugen Sie einen Export oder Report (CSV, PDF, Dashboard‑Summen). Bestätigen Sie, dass nur der aktive Tenant enthalten ist und die Summen mit dem Bildschirm übereinstimmen.

- Lösen Sie ein paar Benachrichtigungen aus (Einladungs‑Mail, Passwort‑Reset, Rechnung, Kommentar‑Alarm). Prüfen Sie Absendername, Logo und Empfänger für diesen Tenant.

- Versuchen Sie, Dateien „durch Raten“ zu erreichen (ändere eine Datei‑ID in der URL, benutze einen Link aus Tenant A, während du in Tenant B eingeloggt bist). Sie sollten jedes Mal blockiert werden.

- Öffnen Sie Admin‑ oder Support‑Tools. Beschränken Sie den Zugriff auf ein möglichst kleines Team und sorgen Sie dafür, dass Aktionen geloggt werden (wer hat was wann nachgeschlagen).

Beenden Sie mit einem destruktiven Test in einer Staging‑Umgebung: Deaktivieren Sie einen Tenant und bestätigen Sie, dass der Zugriff wirklich weg ist. Alte Sessions sollten nicht mehr funktionieren, APIs sollten Anfragen ablehnen und Daten sollten nicht mehr über Exporte, Dateien oder Admin‑Lookup erreichbar sein.

Wenn einer dieser Tests fehlschlägt, behandeln Sie es wie einen Produktions‑Bug, nicht als „später“ Aufgabe.

Häufige Fehler, die Cross‑Tenant‑Lecks verursachen

Die meisten Cross‑Tenant‑Lecks passieren nicht, weil jemand Sie „gehackt“ hat. Sie passieren, weil eine kleine Abkürzung zur Pattern wurde und niemand es bemerkte, bis ein Kunde fremde Daten sieht.

Fehler 1: „Security by UI"

Daten im Interface zu verbergen (Filter, Dropdowns, deaktivierte Buttons), aber die Regel nicht auf dem Server durchzusetzen, ist eine klassische Falle. Wenn das Backend eine ID akzeptiert und einen Datensatz zurückgibt, ohne zu prüfen „gehört dieser Datensatz zu diesem Tenant?“, kann jemand die ID ändern und die Daten eines anderen Kunden ziehen.

Fehler 2: Rollen, die nicht tenant‑gebunden sind

Ein einzelnes is_admin‑Flag ist einfach, aber oft zu grob. Sobald Sie Agenturen, Reseller oder geteilte Workspaces haben, brauchen Sie rollen, die an einen Tenant (und manchmal an ein Projekt innerhalb des Tenants) gebunden sind. Sonst kann ein Admin von Tenant A versehentlich Admin‑Rechte in Tenant B erhalten.

Fehler 3: Erratbare oder aufschlussreiche IDs

Globale IDs, die kurz, sequenziell oder über Tabellen hinweg wiederverwendet sind, erleichtern das Zufällig‑Stolpern in fremde Datensätze. Selbst wenn Ihre UI sie nie zeigt, leaken sie durch URLs, Logs, Exporte und Support‑Screenshots.

Ein paar weitere wiederkehrende Muster:

- Ein API‑Key oder Secret, das über Kunden wiederverwendet wird oder zwischen Dev, Staging und Produktion kopiert wurde

- Hintergrundjobs, die mit einem übermächtigen Service‑Account laufen, der alle Tenants lesen kann

- Die Annahme „es hat in Staging funktioniert“, obwohl Produktion mehr Daten, mehr Randfälle und mehr Parallelität hat

Ein realistisches Versagen sieht so aus: Ein Support‑Tool lässt Mitarbeiter einen Nutzer imitieren, aber der Impersonation‑Endpoint prüft nur, dass der Mitarbeiter intern ist — nicht, welchen Tenant er ausgewählt hat. Ein falscher Klick, und die nächste Seite lädt die Rechnungen eines anderen Kunden.

Ein realistisches Beispiel: wie ein Leak passiert und behoben wird

Stellen Sie sich ein einfaches Multi‑Tenant‑SaaS mit zwei Kunden vor: Blaue Bäckerei und Grünes Fitnessstudio. Beide nutzen dieselbe App, sollten aber nur ihre eigenen Rechnungen sehen.

Eines Morgens öffnet die Blaue Bäckerei die Rechnungsliste und bemerkt eine Rechnung mit einem fremden Logo. Sie schickt einen Screenshot an den Support. Der Support‑Agent wiederholt die Schritte und sieht es auch. Beim Export der Rechnungen als CSV tauchen ein paar Zeilen auf, die nicht zu ihnen gehören.

Die Ursache ist meist banal: ein fehlender Filter. Die Datenbank‑Abfrage zieht Rechnungen nach Status (z. B. „bezahlt“), vergisst aber, zusätzlich nach Tenant zu filtern. Die UI wirkt die meisten Tage in Ordnung, bis zwei Tenants zufällig Rechnungen mit demselben Status oder Zeitraum haben.

Ein solider Fix ist mehr als nur „einen Filter hinzufügen“. Er beinhaltet meist:

- Alle Rechnungs‑Abfragen nach Tenant‑ID scopen, nicht nur die eine Stelle, an der das Problem auffiel

- Tenant‑Prüfungen in Ihren Autorisierungs‑Regeln erzwingen, damit das Backend falschen Zugriff blockiert, selbst wenn die UI fehlerhaft ist

- Exporte und Hintergrundjobs (Reports, E‑Mails) aktualisieren, die Rechnungen bulk lesen

- Einen Regressions‑Test hinzufügen, der versucht, eine Rechnung eines anderen Tenants abzurufen und ein hartes Fehlschlagen erwartet

- Logging und Alerts, wenn eine Anfrage versucht, auf Daten eines anderen Tenants zuzugreifen

Kundenkommunikation ist wichtig. Sagen Sie der Blauen Bäckerei, dass Sie einen Isolation‑Bug gefunden und behoben haben, erklären Sie konkret, welche Daten sichtbar gewesen sein könnten, und teilen Sie mit, was Sie geändert haben, um Wiederholungen zu verhindern. Intern planen Sie schnell ein Audit ähnlicher Seiten (Rechnungen, Kunden, Zahlungen) und fügen den neuen Test Ihrer Release‑Checkliste hinzu.

Nächste Schritte: was Sie fragen sollten und wann Sie Hilfe holen

Sie müssen nicht jede Codezeile lesen. Sie brauchen eine klare Antwort auf eine Frage: „Wo genau verhindern wir, dass ein Kunde die Daten eines anderen Kunden sehen kann?“ Fordern Sie Belege, nicht nur Beruhigung.

Fragen an Ihre Entwickler:

- Wo passiert die Tenant‑Prüfung bei jeder Anfrage (Middleware, Controller, Query‑Layer)?

- Was ist die Quelle der Wahrheit für tenant_id (Subdomain, Auth‑Token, Header) und kann sie gefälscht werden?

- Wie testet ihr Isolation: Unittests, End‑to‑End‑Tests oder beides?

- Was verhindert, dass Hintergrundjobs, Importe und Exporte Tenants vermischen?

- Wenn ein Bug hereinschlüpft, wie würden wir ihn entdecken (Logs, Alerts, Audit‑Trails)?

Bitten Sie dann um Belege, die Sie schnell überfliegen können: ein einseitiges Tenant‑Datenmodell (was ist tenant‑gebunden vs global) und einen kurzen Testplan mit 6–10 „versuche es kaputt zu machen“ Fällen, inklusive mindestens einem Export und einer Admin/Support‑Aktion.

Wenn Sie einen AI‑generierten Prototyp geerbt haben, der unter echten Kunden belastet versagt, hilft oft ein Außenstehender, der Tenant‑Scoping, Exporte, Hintergrundjobs und Secrets prüft. FixMyMess (fixmymess.ai) konzentriert sich darauf, AI‑generierte Codebasen in produktionsreife Apps zu überführen. Ein schnelles Audit kann Tenant‑Grenzen kartieren und die wahrscheinlichsten Leak‑Pfade aufzeigen, bevor Sie weitere Features ausrollen.

Häufige Fragen

What’s a “tenant” in a multi-tenant SaaS?

Ein Tenant ist der Arbeitsbereich eines Kunden in Ihrer App, meist eine Firma oder Organisation. Multi‑Tenant bedeutet, dass viele Kunden dieselbe App und Infrastruktur teilen, aber jeder Tenant sollte nur seine eigenen Daten und Einstellungen sehen und beeinflussen können.

What does “tenant isolation” actually mean?

Isolation ist die Menge an Regeln, die verhindert, dass Daten zwischen Kunden durchrutschen. Das praktische Ziel ist einfach: Tenant A darf nichts ansehen, bearbeiten, löschen, exportieren oder per E‑Mail verschicken, das zu Tenant B gehört — auch nicht durch falsches Klicken oder das Erraten einer ID.

Is multi-tenant inherently unsafe?

Ja, wenn es korrekt entworfen ist. Multi‑Tenant bedeutet, die App zu teilen, während man strikte Trennung auf Daten‑, Berechtigungs‑, Einstellungs‑ und Job/externen System‑Ebenen sicherstellt. Das größte Risiko ist nicht das Konzept selbst, sondern die kleinen fehlenden Prüfungen, durch die Daten zwischen Tenants rutschen.

What are the most common signs of a cross-tenant leak?

Das klassische Zeichen ist, dass eine kleine Änderung etwas Fremdes zeigt — zum Beispiel eine Änderung in der Adresszeile, die eine Rechnung einer anderen Firma anzeigt. Weitere Hinweise sind Exporte mit Zeilen mehrerer Kunden, E‑Mails mit falschem Branding oder Empfänger und Dashboards mit zu hohen Summen, weil sie Daten anderer Tenants mitzählen.

Why is “security by UI” such a dangerous mistake?

UI‑only Regeln verbergen Daten nur vor normalen Klicks, stoppen aber keine direkten Anfragen. Wenn das Backend nicht bei jedem Lesen und Schreiben prüft „gehört dieser Datensatz zu diesem Tenant?“, kann jede Person oder jeder Bug, der die Endpoint mit einer anderen ID anspricht, fremde Daten ziehen oder ändern.

Why do exports and background jobs cause so many isolation bugs?

Weil sie oft außerhalb des normalen Request‑Flows laufen und in großen Mengen arbeiten. Ein Nachtjob, ein Rechnungsversand oder ein Import kann leicht ohne den richtigen Tenant‑Kontext laufen und Ergebnisse mischen, selbst wenn die Web‑Seiten korrekt aussehen. Behandle Jobs und Exporte als erstklassige Isolation‑Risiken, nicht als Zusatz.

What’s the simplest isolation test a non-technical founder can run?

Erstelle zwei sehr unterschiedliche Test‑Tenants und bleibe bei beiden eingeloggt (zwei Browserfenster helfen). Versuche dann, „über den Zaun zu schauen“: Suche, Listen, Exporte, Detailseiten und Dateilinks; wenn du je die Namen, IDs oder das Branding des anderen Tenants siehst, behandle das wie einen Produktionsfehler.

Do I need “unguessable IDs” to be safe?

Nicht immer. Sequenzielle oder erratbare IDs erleichtern das Stolpern in andere Datensätze, aber der echte Schutz muss serverseitig durch Autorisierung und Tenant‑Scoping erfolgen. Gute IDs reduzieren versehentliche Offenlegung; gute Prüfungen verhindern die Offenlegung.

Is it okay to share one database across tenants?

Geteilte Infrastruktur ist meist in Ordnung, wenn die Isolation überall durchgesetzt wird. Sobald du jedoch Datenzugriff teilst, ohne strikte Tenant‑Prüfungen, vertraust du darauf, dass jeder Endpoint, Export, Cache und Job für immer perfekt bleibt — das ist unrealistisch. Separate Umgebungen verringern die Blast‑Radius, ersetzen aber kein korrektes Scoping.

What should I ask my developers to prove isolation is real?

Frag, wo bei jeder Anfrage die Tenant‑Prüfung passiert, was die Quelle der Tenant‑Identität ist und wie sie Isolation für Seiten, Exporte, Dateien und Hintergrundjobs testen. Wenn du einen AI‑generierten Code‑Stapel geerbt hast oder seltsame Cross‑Tenant‑Glitches siehst, kann FixMyMess das System auditieren und wahrscheinliche Leak‑Pfade schnell aufzeigen.