Next.js sicher in geerbten Projekten aktualisieren: eine praktische Reihenfolge

Müssen Sie Next.js in einer geerbten Codebasis sicher aktualisieren? Nutzen Sie eine einfache Upgrade-Reihenfolge, schnelle Regressionschecks und Tipps, um nur zur Laufzeit auftretende Fehler zu erkennen.

Warum sich Next.js-Upgrades in geerbten Projekten riskant anfühlen

Ein geerbtes Projekt bedeutet meist: du bekommst einen Codebestand ohne die Geschichte dahinter. Der ursprüngliche Entwickler ist weg, die Dokumentation ist dünn (oder fehlt), und die App läuft, weil ein Haufen kleiner Annahmen zufällig zusammenpasst. Du weißt nicht, welche Teile robust sind und welche nur durch Glück zusammenhalten.

In dieser Situation brechen Upgrades häufiger. Abhängigkeiten sind vielleicht aus gutem Grund festgezurrt, den niemand dokumentiert hat. Build-Skripte können von einer bestimmten Node-Version abhängen. Eine Bibliothek ist veraltet, funktioniert aber nur, weil sonst nichts verändert wurde. Beim Upgrade von Next.js treten all diese versteckten Annahmen gleichzeitig zutage.

Die schlimmsten Fehler treten nur zur Laufzeit auf: lokal sieht alles gut aus, aber in Produktion bricht die Anwendung zusammen. Häufige Beispiele:

- Auth funktioniert lokal, aber scheitert hinter einer echten Domain wegen Cookies, CORS oder Proxy-Headern.

- Builds gehen durch, aber der Server stürzt beim Start ab, weil eine Umgebungsvariable fehlt.

- Seiten rendern lokal, aber Datenabrufe schlagen in Produktion fehl wegen strikteren Netzwerkrichtlinien oder Timeouts.

- Fehler tauchen nur bei Cold-Starts, serverlosen oder Edge-Runtimes auf.

- Secrets werden exponiert oder blockiert, weil Produktion andere Einstellungen hat.

Ziel ist nicht Perfektion, sondern Risikominderung in kleinen Schritten, sodass du immer weißt, was sich geändert hat und warum. Kleinere Diffs, kleinerer Blast Radius und ein schneller Wiedereinstieg, wenn etwas schiefgeht.

Erfolg lässt sich einfach verifizieren: die App bootet, wichtige Flows funktionieren und Deploys bleiben stabil. Für die meisten Produkte heißt das: die Homepage lädt, Login funktioniert, eine zentrale Geld-oder-Kernaktion klappt (Checkout, Buchung, Beitrag erstellen) und nach dem Release steigen die Fehler nicht an.

Bevor du am Code anfasst: schnelles Scoping in 20 Minuten

Die schnellste Möglichkeit, ein Upgrade sicherer zu machen, ist 20 Minuten zu investieren, um herauszufinden, was du tatsächlich änderst und wo es kaputtgehen kann. Die meisten Upgrade-Probleme kommen von Überraschungen, nicht vom Version-Bump.

Bestätige zuerst, was das Upgrade umfasst. Änderst du Node, Next.js oder beides? Prüfe auch, welche Versionen deine Hosting- und CI-Umgebung tatsächlich verwenden. Es ist üblich, dass in Paketdateien eine Version steht und in Produktion eine andere läuft.

Schreibe auf, wo die App heute läuft: dein Laptop, CI, Staging und Produktion. Eine Node-Version, die lokal funktioniert, kann in CI scheitern, und ein Build, das in CI durchgeht, kann zur Laufzeit auf dem Server abstürzen.

Eine schnelle Scoping-Checkliste (ohne das ganze Repo zu lesen):

- Aktuelle und Ziel-Versionen (Node und Next.js) sowie der Paketmanager (

npm,pnpm,yarn). - Wo es läuft (lokal, CI, Staging, Produktion) und wer dafür verantwortlich ist.

- Die Top-5 User-Flows, die auf keinen Fall kaputtgehen dürfen.

- Einschränkungen, die du nicht schnell ändern kannst (gehostete Node-Version, Datenbank, Auth-Anbieter, Edge-/Runtime-Einstellungen).

- Upgrade-Umfang (Patch, Minor, Major) – wähle den kleinstmöglichen Schritt, der deinen Bedarf erfüllt.

Wähle fünf Flows, die du schnell testen kannst. Wenn du jeden nicht in einem Satz beschreiben kannst, bist du nicht bereit für eine Versionsänderung.

Ein typisches reales Szenario: Du planst ein simples Next.js-Update und entdeckst dann, dass Produktion von deinem Host an eine ältere Node-Version gebunden ist. Das macht aus einer Änderung einen Zwei-Schritte-Plan: zuerst Node überall angleichen, dann Next.js upgraden.

Baseline einfrieren, damit du Änderungen vergleichen kannst

Upgrades werden beängstigend, wenn du nicht sagen kannst, ob du etwas kaputtgemacht hast oder ob es schon vorher kaputt war. Bevor du Versionen änderst, friere eine Baseline ein, zu der du zurückkehren kannst.

Schreibe auf, was du heute hast: Node-Version, Next.js-Version, Paketmanager und Lockfile. Wenn das Repo eine .nvmrc oder ein packageManager-Feld hat, notiere das. Wenn nicht, ist das ein frühes Risiko, das du beheben solltest.

Führe dann das Bestehende aus und dokumentiere, was bereits fehlschlägt. Wenn es Tests gibt, führe sie einmal aus und speichere die Ausgabe. Gibt es keine Tests, erstelle ein kleines reproduzierbares Demo, das beweist, dass die App bootet und die Hauptflüsse funktionieren.

Stelle sicher, dass die Baseline reproduzierbar ist. Mach eine saubere Installation von Grund auf (lösche node_modules, installiere neu, dann builden und starten). Wenn eine saubere Installation fehlschlägt, hast du vor jedem Upgrade schon etwas Wichtiges gelernt.

Ein einfaches "known good"-Demo-Skript für deine Notizen:

- Saubere Installation der Dependencies.

- App bauen.

- Server starten.

- 2–3 wichtige Pfade durchklicken (Anmelden, Item erstellen, Abmelden).

- Ein oder zwei Seiten mit echten Daten prüfen.

Speichere Baseline-Logs ebenfalls: eines vom build und eines vom start. Nach dem Upgrade sind das deine schnellsten Hinweise auf neue Warnungen, fehlende Env-Variablen oder Laufzeit-Abstürze.

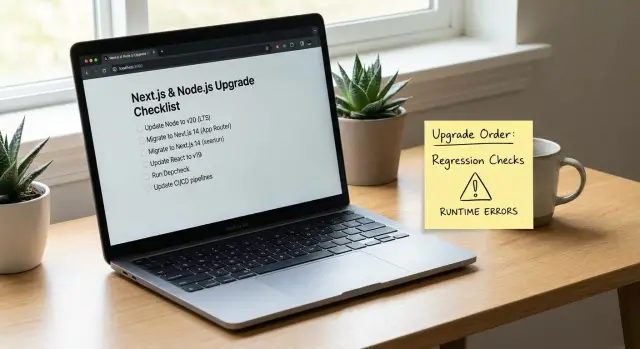

Eine kleine, sichere Upgrade-Reihenfolge (Node zuerst, dann Next.js)

Halte die Reihenfolge langweilig und vorhersehbar: zuerst Node aktualisieren (auf eine Version, die Next.js unterstützt), dann Next.js, und danach den Rest des Dependency-Trees.

Wähle deine Ziel-Next.js-Version, prüfe, welche Node-Versionen sie unterstützt, und picke eine Node-Version, die du überall laufen kannst (lokal, CI und Hosting). Für die meisten Teams bedeutet das eine aktuelle LTS-Version, nicht unbedingt die allerneueste.

Mehrere Major-Versionssprüngen auf einmal sind genau der Punkt, an dem geerbte Codebasen normalerweise reißen. Eine sichere Aufteilung sieht so aus:

- Node auf die minimal unterstützte Version für dein Ziel-Next.js bringen.

- App und Tests laufen lassen und nur das beheben, was durch die Node-Änderung gebrochen wurde.

- Dann Node auf die bevorzugte LTS innerhalb desselben Supportbereichs anheben.

Next.js kommt nach Node, weil Framework-Änderungen (Routing, Build-Output, Server-Verhalten) schwieriger zu debuggen sind, wenn gleichzeitig auch das Runtime verändert wird. Das Trennen dieser Diffs macht klarer, was eine neue Fehlfunktion verursacht hat.

Es gibt Ausnahmen. Du könntest Next.js zuerst updaten müssen, wenn deine aktuelle Next.js-Version keine Node-Version unterstützt, die du in Produktion laufen kannst (z. B. weil Hosting eine neuere Node erfordert), oder wenn ein kleiner Next.js-Patch nötig ist, damit überhaupt auf deiner aktuellen Node gebootet werden kann. Wenn du das tust, halte es so klein wie möglich und kehre anschließend zur normalen Reihenfolge zurück.

Schritt-für-Schritt: das Upgrade in kontrollierten Schritten durchführen

Ändere immer nur eine Variable, halte die App buildbar und committe oft. So vermeidest du, dass aus einem kleinen Upgrade eine Woche Rätselraten wird.

Zuerst Runtime-Erwartungen festlegen. Setze die Node-Version, die du verwenden willst (und mache sie in engines sichtbar). Stelle sicher, dass alle denselben Paketmanager und dieselben Lockfile-Regeln nutzen. Viele "Upgrade-Bugs" sind nur unterschiedliche Node-Versionen oder ein neu generiertes Lockfile.

Eine kontrollierte Reihenfolge, die in unordentlichen Repos gut funktioniert:

- Node aktualisieren (und Paketmanager-Einstellungen), dann committen.

node_moduleslöschen, sauber neu installieren, Installationsfehler beheben, dann committen.- Einen Produktions-Build durchführen, Build-Blocker beheben (Typen, Lint, fehlende Env-Variablen), dann committen.

- Next.js aktualisieren (und React, falls nötig), neu installieren, erneut bauen, dann committen.

- Lokal laufen lassen und die zuvor erstellten Baseline-Flows durchspielen, dann committen.

Behandle während Reinstallationen Peer-Dependency- und Postinstall-Fehler als Signale. Wenn ein Paket bei der Installation bricht, behebe das zuerst, statt mehrere Probleme übereinander zu schichten.

Nach jedem erfolgreichen Build führe dieselben Schlüssel-Flows aus, die du zuvor festgelegt hast. Wenn dein Baseline-Skript sagt "anmelden, Datensatz erstellen, aktualisieren, bestätigen, dass er besteht", dann mach das nach jedem Commit. Hier fängst du Fehler ein, die nur zur Laufzeit auftreten.

Benutze sprechende Commit-Nachrichten, die die Änderung beschreiben, nicht das Ergebnis (z. B. "Bump Node to 20 and update engines"). Wenn etwas schiefgeht, kannst du einen einzelnen Schritt revertieren, anstatt einen ganzen Tag zurückzunehmen.

Wie du Laufzeit-Only-Fehler frühzeitig findest

Build-Fehler sind laut. Laufzeit-Fehler sind leiser und oft schlimmer, weil sie nur nach Deploy, nur für bestimmte Nutzer oder nur nach einem Redirect auftreten.

Vertraue nicht darauf, dass ein erfolgreicher Build beweist, dass die App funktioniert. Nach einem Upgrade starte die App so, wie sie auch in Produktion läuft: Produktions-Build, realistische Umgebungswerte und echte Cookies.

Schnelle Wege, Laufzeit-Probleme sichtbar zu machen

Starte mit einem lokalen Produktions-Build und starte dann den Server. Das fängt Probleme, die vom Dev-Mode verdeckt werden, wie Code, der nur auf dem Server in Produktion läuft, oder Module, die sich nach dem Bundling anders verhalten.

Belaste dann die üblichen Laufzeit-Fallstricke:

- Umgebungsvariablen: fehlende Werte, umbenannte Keys oder Werte, die nur im Hosting gesetzt sind.

- Dynamische Imports und server-only Code: Node-exklusive APIs, die in das Client-Bundle rutschen.

- Hydration-Probleme: HTML stimmt nicht mit dem überein, was React erwartet, oft durch zu frühe Nutzung von

window/localStorageverursacht. - Auth-/Session-Flows: Cookies, Secure-Flags, Callback-URLs, Redirect-Regeln.

- Laufzeitunterschiede: Edge vs Node, Body-Parsing, Header-Handling, Abhängigkeit von Request-Feldern, die nicht vorhanden sind.

Ein typisches Szenario: Der Build geht durch und die Startseite lädt, aber Login steckt in einer Schleife. Ursache ist oft Cookie-Verhalten unter HTTPS oder ein Callback-URL-Env-Var-Mismatch zwischen Umgebungen. Du findest das nur, wenn du den vollständigen Redirect-Flow End-to-End testest.

Schnelle Regressions-Checks, die Stunden sparen

Nach einem Upgrade musst du nicht alles testen. Du brauchst eine Handvoll Checks, die die häufigsten Fehlerpunkten schnell erwischen — besonders in einer geerbten App.

Behandle deine Maschine wie Produktion: mach einen vollständigen Produktions-Build und starte den Server so, wie du es in Prod tun würdest. Hier zeigen sich viele "läuft im Dev-Modus" Überraschungen.

Mach vor dem Beschuldigen des Codes einen schnellen Env-Var-Check. Upgrades fördern oft Config-Drift zutage, weil strengere Validierung oder geänderte Defaults stille Probleme laut machen.

Fünf Smoke-Checks, die sich meist auszahlen:

- Lade eine SSR-Seite und eine statische Seite, und refresh beide.

- Klick durch eine Route mit Redirects oder Rewrites.

- Rufe eine API-Route End-to-End auf, inklusive Auth.

- Trigger Middleware-Verhalten (geschützte Routen, Locale-Routing).

- Führe eine echte Nebenwirkung aus, falls die App sie hat (Upload, E-Mail, Webhook).

Beobachte Terminal und Browserkonsole nach Warnungen, auf die du reagieren kannst. Deprecations und Laufzeit-Hinweise zeigen oft direkt, was als Nächstes kaputtgehen wird.

Häufige Fallen und wie du sie vermeidest

Geerbte Upgrades werden gefährlich, wenn zu viele Dinge gleichzeitig geändert werden. Halte Änderungen klein und mache es leicht, den exakten Commit zu zeigen, der einen Fehler eingeführt hat.

Falle 1: Alles auf einmal upgraden

Wenn Node, Next.js, React, ESLint und ein Dutzend Plugins gleichzeitig bewegt werden, verlierst du das "Warum". Halte dich an eine einfache Reihenfolge, stoppe nach jedem Schritt und verifiziere, dass die App noch läuft.

Falle 2: Unterschiedliche Dependency-Trees auf verschiedenen Maschinen

Lockfiles gibt es aus gutem Grund. Wenn das Lockfile fehlt, ignoriert wird oder ständig wechselt, installieren Entwickler unterschiedliche Abhängigkeiten und bekommen verschiedene Fehler.

Wähle einen Paketmanager, commite das Lockfile, mache saubere Installs und benutze dieselbe Node-Version lokal, in CI und in Produktion.

Falle 3: Fehler durch wildes Pinnen „reparieren"

Pinnen, bis der Fehler verschwindet, kann das eigentliche Problem verbergen und das Projekt fragil machen.

Bevor du pinnst, finde heraus, ob der Fehler von einer Breaking-Änderung, einem Peer-Dependency-Mismatch oder einem Build-Tool-Unterschied kommt. Wenn du pinnen musst, notiere warum und plane die Entfernung des Pins.

Falle 4: Nur im Dev-Modus testen

Next.js Dev-Mode kann Probleme verbergen, die in Produktion auftreten. Führe immer einen Produktions-Build aus und starte ihn lokal.

Falle 5: Secrets und Config-Drift

Geerbte Projekte haben oft unordentliche Env-Dateien und hartkodierte Keys. Framework-Upgrades können die Env-Verarbeitung ändern und Auth, Storage oder Drittanbieter-APIs brechen.

Mach einen schnellen Sanity-Check: liste notwendige Umgebungsvariablen auf, bestätige Scopes und Berechtigungen und stelle sicher, dass nichts Sensibles committed ist.

Eine einfache Upgrade-Checkliste (zum Ausdrucken)

Häng das an deinen Monitor. Ziel ist es, die Fehler zu fangen, die aus einem kleinen Version-Bump ein Wochenende Rätselraten machen.

Führe diese Checks nach jeder kontrollierten Änderung aus (nach dem Node-Bump, dann nach dem Next.js-Bump). Wartest du bis zum Ende, verlierst du die Spur, welcher Schritt den Bruch verursacht hat.

- Saubere Installation und Boot: Dependencies löschen, von Grund auf installieren und die App mit einem Befehl starten.

- Produktions-Build ist erklärbar: Der Build endet, und neue Warnungen sind solche, die du verstehst.

- Top-5 User-Flows funktionieren mit realistischen Daten: Verwende echte Daten oder ein Demo-Dataset, das wie Produktion reagiert.

- Auth überlebt realen Gebrauch: Anmelden und Abmelden funktionieren nach Refresh, in einem neuen Tab und nach Schließen/Wiederöffnen des Browsers.

- Grundlegender Security-Check: Keine Secrets committed und keine offensichtlichen Injection-Lücken in geänderten Codepfaden.

Wenn ein Punkt fehlschlägt, upgrade nicht weiter. Behebe das Problem in dem kleinstmöglichen Schritt.

Wenn du zurückrollen musst, geh zum letzten erfolgreichen Commit und spiele Änderungen einzeln wieder auf. Vergleiche Config und Env-Nutzung (Node-Version, Runtime, Build-Flags). Reduziere den Umfang, indem du optionale Features deaktivierst, bis die Kern-Flows laufen. Schreibe eine kurze Regressionsnotiz, damit das erneute Testen schnell geht.

Beispiel: Ein wackeliges Prototype upgraden ohne Produktion zu brechen

Ein Gründer übergibt dir ein AI-generiertes Next.js-Prototype. Es lief in Demos, aber das erste echte Deployment scheitert: Server crasht beim Start, Auth-Redirects laufen in einer Schleife und einige Seiten sind nach Interaktion leer.

Ausgangssituation: eine ältere Node-Version, eine ältere Next.js-Version, eine fragile Auth-Konfiguration aus kopierten Snippets und eine lange, ungepflegte Dependency-Liste. Der Code läuft im Dev-Modus, aber der Produktions-Build ist eine andere Geschichte.

Du hältst die Reihenfolge klein und vorhersehbar. Zuerst bringst du Node auf eine unterstützte LTS-Version und bekommst das Projekt ohne weitere Änderungen wieder buildbar. Erst dann updatest du Next.js. Danach aktualisierst du nur die Dependencies, die wegen des Framework-Wechsels gebrochen sind.

Eine praktische Abfolge:

- Schritt 1: Node upgraden, Dependencies sauber neu installieren, bestätigen, dass die bestehende Next.js-Version noch baut.

- Schritt 2: Next.js (und falls nötig React) upgraden, dann nur die Fehler beheben, die Build oder Start blockieren.

- Schritt 3: Gezielt Abhängigkeiten aktualisieren (Auth-Library, Fetch-Client, ORM) basierend auf echten Fehlern.

Bevor du es abschließt, führst du ein paar schnelle Regressions-Checks durch, die Laufzeit-Only-Fehler finden:

- Produktions-Build und Start (nicht nur Dev-Server).

- Vollständiger Auth-Flow (Anmelden, Refresh, Abmelden).

- Eine API-Route End-to-End (Request, Validierung, Response).

- Eine datenintensive Seite (Laden, Paginierung, Fehlerzustand).

Das Ergebnis sind weniger Unbekannte: stabiler Build, funktionierendes Deployment und eine kurze, klare Liste verbleibender Probleme für die nächste Runde.

Nächste Schritte, wenn das Upgrade weiter instabil bleibt

Manchmal ist das Upgrade nicht das eigentliche Problem, sondern die geerbte Codebasis. Wenn du bei jedem Fix neue Fehler siehst, halte inne. Weiter pushen kann ein chaotisches Upgrade in einen kaputten Release verwandeln.

Hol dir Hilfe, wenn Folgendes auftritt:

- Auth bricht mehrfach (Sessions, Cookies, Redirects, Middleware).

- Du vermutest Sicherheitsprobleme (exponierte Secrets, unsichere Eingaben, merkwürdige DB-Queries).

- Fehler treten nur in Produktion auf und lassen sich lokal nicht reproduzieren.

- Stacktraces zeigen generierten Code, den du nicht verstehst oder dem du nicht traust.

- Du kannst nicht erklären, was sich zwischen einem funktionierenden und einem fehlerhaften Build geändert hat.

Wenn du es weiterreichst, kannst du Stunden sparen, indem du ein sauberes Paket an Kontext schickst, damit jemand schnell mit Tests anfangen kann:

- Repo-Zugriff (oder ein Zip) plus genau der Branch/Commit, den du upgraden willst.

- Error-Logs (Build-Output, Server-Logs, Browser-Konsole).

- Das Regressionsskript, das du für deine Baseline verwendet hast.

- Deploy-Details (Hosting, Umgang mit Env-Variablen, Node-Version, Build-Command).

- Zielversionen (Node und Next.js) und etwaige Deadlines.

Wenn das Projekt als AI-generiertes Prototype begann und du mit brüchiger Auth, exponierten Secrets oder verworrenem Routing kämpfst, kann FixMyMess (fixmymess.ai) mit einem kostenlosen Code-Audit starten, um genau zu zeigen, was ein sicheres Upgrade blockiert. Danach werden Reparaturen und Härtungen mit menschlich verifizierten Fixes durchgeführt.

Häufige Fragen

Why do Next.js upgrades feel so risky on inherited projects?

Behandle es als riskant, weil viele „funktionierende“ Verhaltensweisen zufällig sind. Schreib zuerst die aktuellen Node/Next.js-Versionen auf, wo die App läuft (lokal, CI, prod) und die 3–5 Flows, die nicht kaputtgehen dürfen. Ändere danach jeweils nur eine Variable.

What’s the fastest way to create a baseline before upgrading?

Mach eine saubere Installation, führe einen Produktions-Build aus, starte den Server und spiele manuell deine wichtigsten Flows durch. Speichere die build- und start-Logs, damit du Warnungen und Laufzeitfehler nach jeder Änderung vergleichen kannst.

Should I upgrade Node or Next.js first?

Standardmäßig zuerst Node upgraden — auf eine Version, die deine Ziel-Next.js-Version unterstützt — prüfen, ob alles noch baut und bootet, und dann Next.js aktualisieren. So trennst du Laufzeit- von Framework-Änderungen und kannst Fehler einfacher zuordnen und zurücknehmen.

When does it make sense to upgrade Next.js first?

Wenn dein Hosting eine Node-Version vorschreibt, die deine aktuelle Next.js-Version nicht unterstützt, kann es nötig sein, kurz Next.js vorzuziehen, damit das Projekt überhaupt läuft. Halte das auf ein Minimum, bring das Projekt wieder in einen bootfähigen Zustand und fahre dann mit der normalen Reihenfolge (Node anpassen, dann Next.js) fort.

Why does everything work in dev but break after deploy?

Der Dev-Modus versteckt Probleme, die erst nach dem Deployment sichtbar werden — vor allem bei Server-Code, Bundling und geänderten Laufzeit-Defaults. Teste immer mit einem Produktions-Build und starte lokal mit realistischen Umgebungsvariablen und Cookies.

What are the most common runtime-only failures after an upgrade?

Am häufigsten: Login-Loops und Cookie-Probleme, gefolgt von fehlenden Umgebungsvariablen und Laufzeitunterschieden (Edge vs Node, Proxy-Header). Teste den kompletten Auth-Redirect-Flow unter HTTPS-ähnlichen Bedingungen und prüfe Callback-URLs, Cookie-Flags und vertrauenswürdige Domains.

What smoke tests catch the most breakages quickly?

Nach jeder kontrollierten Änderung verifiziere eine SSR-Seite und eine statische Seite, lade beide neu und führe eine Kern-„Money“-Aktion komplett durch. Wenn API-Routen, Middleware, Uploads, E-Mails oder Webhooks existieren, triggere mindestens eine echte Anfrage, um Fehler zu finden, die nicht bei Seitenladevorgängen auftreten.

How do I stop different machines from producing different upgrade results?

Wähle ein Paketmanagement-Tool, commite und respektiere die Lockfile und halte Node-Versionen konsistent in lokal, CI und Produktion. Viele „Upgrade-Bugs“ entstehen durch unterschiedliche Abhängigkeitsbäume oder Laufzeiten.

Is it okay to ‘fix’ upgrade errors by pinning random packages?

Pinning kann kurzfristig helfen, verbirgt aber oft die eigentliche Ursache und macht das Projekt später fragiler. Wenn du pinnen musst, dokumentiere den Grund und plane einen Follow-up-Task, um den Pin zu entfernen, sobald die echte Inkompatibilität behoben ist.

When should I stop and ask for help instead of pushing through?

Hör auf, wenn du Produktionsfehler nicht lokal reproduzieren kannst, Auth immer wieder bricht oder du Sicherheitsprobleme wie exponierte Secrets oder unsichere Eingaben vermutest. FixMyMess kann mit einem kostenlosen Code-Audit starten, dann menschlich verifizierte Reparaturen und Härtungen durchführen, damit das Upgrade vorhersehbar wird.