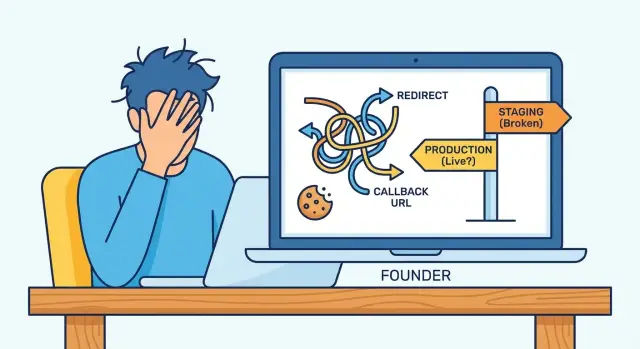

Fehlerhafte OAuth-Anmeldung in KI-generierten Apps (Produktion) beheben

Beheben Sie fehlerhafte OAuth‑Anmeldung in KI‑generierten Apps, indem Sie Redirect‑URI‑Abweichungen, Callback‑Bugs, fehlende State‑Prüfungen und produktionstypische Cookie‑Probleme finden.

Was genau bricht, wenn OAuth in Produktion ausfällt

OAuth‑Fehler wirken verwirrend, weil Ihr Code oft in Ordnung aussieht. Der Provider macht, was Sie verlangt haben, aber eine kleine Abweichung zwischen lokal und Produktion lässt das Handshake scheitern.

„Funktioniert lokal, aber nicht in Produktion“ sieht meist so aus: Sie klicken auf Google oder GitHub, kommen zurück zu Ihrer App und landen auf einer weißen Seite, einer 401/403 oder in einer endlosen Weiterleitungsschleife zurück zum Login‑Button. Manchmal zeigt der Provider eine klare Fehlermeldung (oft zur Redirect‑URL). Manchmal sieht es erfolgreich aus, aber die App vergisst direkt nach dem Callback, wer Sie sind.

OAuth ist pingelig, weil es von exakten URLs und Browserregeln abhängt. Der Provider vergleicht Ihre Redirect‑URI mit der registrierten. Ihre App muss den Callback lesen, den Login‑State validieren und ein Session‑Cookie setzen, das der Browser beim nächsten Request tatsächlich sendet. Kleine Unterschiede wie http vs https, www vs non‑www oder ein Cookie‑Flag können den Unterschied zwischen „eingeloggt“ und „wer sind Sie?“ ausmachen.

Häufige Produktionssymptome:

- Der Provider beschwert sich über einen Redirect‑URI‑Mismatch

- Der Callback trifft Ihre App, leitet dann aber in Schleifen weiter

- Login funktioniert einmal, danach werden Benutzer beim Refresh ausgeloggt

- Nur einige Benutzer sind betroffen (oft Safari, iOS oder Inkognito)

- Fehler treten nur hinter einem Proxy oder auf der echten Domain auf

KI‑generierte Apps verkabeln Auth oft brüchig: hardcodierte Callback‑URLs, fehlende State‑Prüfungen und Cookie‑Einstellungen, die lokal funktionieren, aber unter echtem HTTPS, echten Domains und modernen Browser‑Privacy‑Defaults fehlschlagen.

Zeichnen Sie Ihren Login‑Flow auf, bevor Sie etwas ändern

Der schnellste Weg, Zeit zu verschwenden, ist, zufällig an Einstellungen zu drehen, ohne eine klare Karte zu haben. OAuth ist eine Kette. Eine falsche Annahme darüber, welche URL verwendet wird, wo die Session liegt oder wo HTTPS terminiert wird, kann den gesamten Flow kaputtmachen.

Schreiben Sie den genauen Produktionsfluss auf (nicht das, was Sie lokal annehmen). Viele KI‑generierte Apps wechseln Basis‑URLs basierend auf Umgebungsvariablen, und manche haben mehrere Callback‑Routen (Google vs GitHub, Web vs Mobile).

Erfassen Sie diese Details, damit Sie lokal vs staging vs Produktion vergleichen können:

- Frontend‑Origin (was der Browser lädt) und API‑Origin (wohin die Requests gehen)

- Die Callback‑URL, die Ihre App nach Provider‑Redirect tatsächlich erhält

- Die Redirect‑URI, die beim OAuth‑Provider registriert ist (exakte Zeichenkette)

- Wo die Session gespeichert wird (Cookie, Token in localStorage oder Server‑Session)

- Ihr Edge‑Setup (Reverse‑Proxy/CDN) und wo HTTPS zu HTTP wird

Realitätscheck: Wenn Ihr Proxy HTTPS terminiert, sieht Ihr App‑Server Requests möglicherweise als http, es sei denn, Forwarded‑Headers sind korrekt gesetzt. Das kann generierte Callback‑URLs und Cookie‑Security‑Flags verändern.

Beispiel: Lokal funktioniert alles, weil alles unter http://localhost auf einer Domain läuft. In Produktion ist das Frontend auf app.example.com, die API auf api.example.com und der Callback landet auf dem falschen Host. Der Provider redirectet erfolgreich, aber Ihr Session‑Cookie wird für die API‑Domain geschrieben und erreicht nie das Frontend. Ergebnis: eine „ausgeloggt“‑Schleife.

Redirect‑URI‑Mismatch: der schnellste Weg, Social Login zu zerstören

Wenn Sie einen schnellen Erfolg brauchen, starten Sie bei der Redirect‑URI. Ein Zeichen Unterschied und der Provider blockiert den Callback.

Die meisten Provider verlangen eine exakte Übereinstimmung, einschließlich:

- Schema (

httpvshttps) - Domain (

wwwvs non‑www, Subdomains) - Pfad (einschließlich abschließendem Slash)

- Query‑Parameter (vorhanden, fehlend oder anders sortiert)

- Port (häufig in der lokalen Entwicklung)

Produktionsprobleme entstehen oft durch das Vermischen von Umgebungen. Sie haben mit einer Staging‑Domain getestet und dann mit einer Custom‑Domain live geschaltet, aber der Provider erlaubt noch immer nur den Staging‑Callback. Ein weiterer Fall sind Tools, die mehrere Deploy‑URLs erzeugen (Preview‑Builds, temporäre URLs), und die App konstruiert den Callback versehentlich mit der falschen.

Proxies verschlimmern das. Wenn Ihre App denkt, sie laufe auf http, kann sie eine http Redirect‑URI generieren, während die echte Seite https ist. In Produktion zeigt das sich als Provider‑Fehler wie „redirect_uri mismatch“ oder als leere Seite nach dem Login.

Ein einfaches Beispiel: Lokal ist http://localhost:3000/auth/callback in Gebrauch, aber Produktion sollte https://app.yourdomain.com/auth/callback sein (kein Slash). Wenn Ihr Code https://app.yourdomain.com/auth/callback/ ausgibt, behandeln einige Provider das als andere URL und lehnen sie ab.

Schlechte Callback‑Behandlung und Redirect‑Schleifen

Am Ende von OAuth sendet der Provider den Nutzer mit einem Beleg zurück an Ihre App. Wenn Ihre Callback‑Route wie eine normale Seitenroute behandelt wird, können kleine Fehler zu Schleifen oder „funktioniert lokal, bricht in Produktion“‑Fehlern führen.

Was die Callback‑Route tun sollte

Ein Callback‑Endpoint sollte kurz und unspektakulär sein. Wenn er versucht, UI zu rendern, Benutzerdaten zu fetchen oder durch Ihren normalen Router mit Auth‑Guards zu laufen, ist eine Schleife schnell gebaut.

Ein gesunder Callback‑Handler macht Folgendes:

- Liest die Provider‑Antwort (

code,stateund eventuelleerror‑Felder). - Tauscht den Code serverseitig gegen Tokens und validiert die Antwort.

- Erstellt oder setzt eine Session fort (setzt die richtigen Cookies) und speichert die Benutzeridentität.

- Leitet zu einer sicheren „Sie sind eingeloggt“‑Seite weiter.

Ein häufiger KI‑generierter Bug ist, die komplette App beim Callback zu laden. Der Auth‑Guard der App sieht „noch nicht eingeloggt“ und leitet sofort wieder zum Provider, wodurch eine Schleife entsteht.

Provider‑Fehler behandeln, ohne abzustürzen

Provider geben regelmäßig Fehler wie access_denied (Nutzer hat abgebrochen) oder invalid_grant (Code abgelaufen oder bereits verwendet) zurück. Wenn Ihr Code annimmt, dass immer ein code vorhanden ist, erhalten Sie einen 500, das Frontend versucht es erneut und die Schleife geht weiter.

Halten Sie die Fehlerbehandlung einfach:

- Wenn

errorvorhanden ist, zeigen Sie eine freundliche Nachricht und bieten Sie einen „Erneut versuchen“‑Button an. - Wenn der Token‑Austausch fehlschlägt, loggen Sie einen bereinigten Fehler und stoppen den Flow.

- Verwenden Sie denselben Auth‑Code nicht bei einem Retry. Starten Sie einen frischen Login.

Achten Sie auch auf Post‑Login‑Redirects. Viele Apps akzeptieren ein returnTo‑Query‑Param und leiten blind dorthin weiter. Das kann zu kaputten Pfaden (Weiterleitung zurück zu /auth/callback) und Open‑Redirect‑Risiken führen. Erlauben Sie nur Same‑Site‑Pfade, defaulten Sie auf eine bekannte Seite und entfernen Sie alles Verdächtige.

Fehlende State‑Validierung und warum sie intermittierend fehlschlägt

Der state‑Wert ist ein Sicherheits‑Tag, das Ihre App erzeugt, bevor sie jemanden zu Google, GitHub oder einem anderen Provider schickt. Wenn der Provider zurückredirectet, muss Ihre App prüfen, ob der zurückgegebene state mit dem ausgesendeten übereinstimmt. Das blockiert CSRF‑artige Angriffe und bestätigt, dass der Callback zur gleichen Browser‑Session gehört.

Wenn state fehlt, falsch gespeichert ist oder nicht validiert wird, sieht es oft zufällig aus:

- „Invalid state“ oder „CSRF detected“‑Fehler, die Nutzer nicht reproduzieren können

- Login funktioniert einmal, dann beim nächsten Versuch nicht mehr

- Nutzer werden eingeloggt und sofort nach dem Callback ausgeloggt

- Berichte wie „bei mir auf dem Laptop funktioniert es, in Produktion nicht“

Warum es in Produktion intermittierend ist: state muss die Zeit zwischen der initialen Weiterleitung und dem Callback überdauern. Apps speichern ihn normalerweise in einer Server‑Session (Memory, Redis, DB) oder in einem kurzlebigen Cookie.

Wenn er im Server‑Memory gespeichert ist, bricht Produktion sobald Sie mehr als eine Instanz haben. Die Initialanfrage landet auf Server A, der Callback auf Server B — Server B hat den state nie gesehen.

Wenn er in einem Cookie liegt, können Produktionseinstellungen ihn stillschweigend verwerfen: fehlendes Secure hinter HTTPS, falsche Cookie‑Domain oder SameSite blockiert ihn beim cross‑site Redirect.

Prüfen Sie auch PKCE. Für viele Provider müssen Public Clients (SPAs, Mobile, einige „no‑backend“ Setups) PKCE verwenden: die App erstellt einen code_verifier, hasht ihn zum code_challenge und beweist das später beim Token‑Austausch. Wenn PKCE fehlt oder nicht übereinstimmt, tauchen Fehler nur auf bestimmten Geräten oder Browsern auf.

Cookie‑Probleme: SameSite, Secure, Domain und Path

Viele OAuth‑Fehler sind in Wahrheit Cookie‑Fehler. Ihre App setzt ein Session‑Cookie (oder ein temporäres Cookie für den OAuth‑Flow), aber der Browser sendet es beim Callback nicht zurück. Die Provider‑Seite ist in Ordnung, aber Ihre App kann den Nutzer nicht wieder an eine Session binden.

SameSite: warum Callbacks anders verhalten

OAuth‑Flows springen über Sites (Ihre App → Provider → Ihre App). Dieser Callback ist eine Cross‑Site‑Navigation.

Mit SameSite=Lax werden Cookies in vielen Fällen bei Top‑Level‑Navigationsvorgängen gesendet, aber Edge‑Cases treten bei POST‑basierten Callbacks, Iframes oder Custom Browser Views auf. Wenn Ihr Flow wirklich Cookies bei einem Cross‑Site‑Callback braucht, benötigen Sie oft SameSite=None.

Wenn Sie SameSite=None setzen, müssen Sie außerdem Secure setzen, sonst ignorieren moderne Browser das Cookie.

Secure, Domain und Path: kleine Einstellungen, große Wirkung

Produktion läuft auf HTTPS und normalerweise auf echten Domains statt localhost. Prüfen Sie:

Secureist für HTTPS aktiviert und nicht fälschlich lokal gefordert.- Cookie‑

Domainstimmt mit dem überein, was der Browser sieht (achten Sie aufapp.example.comvsexample.com). - Cookie‑

Pathist nicht zu eng (z. B./api, wenn Ihr Callback/auth/callbacktrifft). - Cookies werden beim Redirect nicht mit unterschiedlichen Einstellungen überschrieben.

- Der Callback wird nicht von einer anderen Subdomain serviert als die, für die das Cookie gesetzt wurde.

CORS‑Fehler sind laut; Cookie‑Fehler sind leise. Ein gutes Indiz: Wenn der Netzwerkrequest erfolgreich ist (200/302), Sie aber trotzdem ausgeloggt aussehen, sind meist Cookies schuld.

Schließlich können eingebettete Browser (In‑App Webviews) und neuere Drittanbieter‑Cookie‑Beschränkungen Social Login auf Arten kaputtmachen, die Sie auf Desktop‑Chrome nicht reproduzieren. Testen Sie in der tatsächlichen Umgebung Ihrer Nutzer.

Produktionsspezifische Konfigurationsfehler, die Sie prüfen sollten

Oft liegt der Bug nicht im Code, sondern in der Produktion‑Konfiguration. Lokal ist die Umgebung nachsichtig; Produktion ist strenger.

Starten Sie bei den Umgebungsvariablen, die OAuth steuern. Ein falscher Wert kann eine saubere Login‑Seite zeigen, gefolgt von einem vagen „etwas ist schiefgelaufen“ nach dem Provider‑Redirect.

Die häufigsten Konfig‑Mismatchs

- Client ID und Client Secret stammen aus der falschen App (Dev‑Credentials in Prod oder umgekehrt).

- Callback‑URL oder erlaubte Redirect‑URLs stimmen nicht exakt mit Schema, Domain und Pfad der Produktion überein.

- API‑Base‑URL zeigt auf localhost oder Staging, sodass der Callback den Code gegen den falschen Server austauscht.

- Cookie‑ und Session‑Einstellungen unterscheiden sich in Prod (

Secure, Domain, Path), sodass die Session beim Callback nicht gelesen werden kann. - Ein rotiertes Secret wurde an einer Stelle, aber nicht an einer anderen aktualisiert (Host‑Config vs Provider‑Konsole).

Wenn Sie ein KI‑generiertes Projekt geerbt haben, prüfen Sie auch auf „Quick Fixes“, bei denen Secrets ins Frontend eingefügt oder in der Konsole geloggt wurden. Das lässt einen Test einmalig passieren, schafft aber ein echtes Sicherheitsproblem und bricht wieder bei neuen Builds.

Selten, aber real: Uhrzeit‑Drift

OAuth‑Exchanges können fehlschlagen, wenn die Serverzeit falsch ist. Ungewöhnlich, aber wenn Tokens sofort als abgelaufen wirken, prüfen Sie die Zeit‑Synchronisation der Hosts und Container‑Images.

Schritt‑für‑Schritt: Diagnostizieren eines kaputten OAuth‑Logins Ende‑zu‑Ende

Der schnellste Weg ist, den Fehler wiederholbar und sichtbar zu machen. Behandeln Sie ihn wie einen Checkout‑Bug: ein Pfad, ein Browser, ein klares „das ist der erste schlechte Schritt“.

Verwenden Sie ein Testkonto beim Provider und ein frisches Browserprofil (keine Erweiterungen, keine Passwortmanager). Wenn der Bug „nur manchmal“ auftritt, reduzieren Sie die Variablen.

Ein einfacher Ablauf, der Ursachen schnell findet:

- Reproduzieren Sie den Fehler einmal und stoppen Sie. Wiederholen Sie nicht 10 Mal und löschen damit die ursprüngliche Spur.

- Erfassen Sie die komplette Redirect‑Kette und kopieren Sie die exakte fehlerhafte URL (inklusive Query‑String).

- Vergleichen Sie die erlaubten Callback/Redirect‑URIs des Providers mit der erfassten Deploy‑Callback‑URL.

- Inspizieren Sie Cookies direkt bevor Sie zum Provider wechseln und direkt nachdem Sie zurückkommen. Bestätigen Sie Domain, Path,

SecureundSameSite. - Verifizieren Sie, dass

stateund PKCE erzeugt, gespeichert und validiert werden. Prüfen Sie, dass der gesendetestatemit dem bei Rückkehr übereinstimmt.

Wenn Schritte 1–5 korrekt aussehen, konzentrieren Sie sich auf den serverseitigen Token‑Austausch. Ihr Backend sollte den Code erhalten, ihn gegen Tokens austauschen und Fehler ohne Schleifen behandeln. Loggen Sie die Provider‑Fehler sanitisiert und zeigen Sie eine klare Fehlerseite statt endloser Weiterleitungen zu /login.

KI‑generierter Code enthält oft „helfende“ Retry‑Logik oder duplizierte Callback‑Routen, die das Produktionsverhalten unvorhersehbar machen.

Häufige Fallen, die OAuth‑Bugs schlimmer machen

Unter Druck neigt man dazu, Symptome zu patchen und das eigentliche Problem schwerer diagnostizierbar zu machen.

Ein häufiger Fehler ist, einen Haufen Redirect‑URIs zu registrieren „um es einfach funktionieren zu lassen“. Sie sammeln nah‑beieinanderliegende URIs über Staging, Produktion und Preview‑URLs, und niemand weiß, welche die App wirklich nutzt. Ein späterer Deploy ändert Domains und der Login bricht wieder.

Eine andere Falle ist, die State‑Validierung zu deaktivieren, um „state mismatch“‑Fehler zu stoppen. Das ist meist ein echtes Signal (Cookie‑Probleme, mehrere Tabs, Multi‑Instance‑Routing, kaputter Callback‑Code). State auszuschalten entfernt eine wichtige Sicherheitsprüfung und erhöht das Risiko.

Token‑Speicherung ist ein weiterer Stolperdraht. Viele KI‑generierte Apps legen Access‑Tokens in localStorage ab, weil es einfach ist. Wenn irgendein XSS‑Problem vorhanden ist, sind Tokens leicht zu stehlen. Bevorzugen Sie serverseitige Sessions oder httpOnly Cookies, wenn möglich.

Muster, die oft zu produktionsspezifischen Fehlern führen: falsch konfigurierte Cookie‑Domains, Mischen von SPA‑Routen und API‑Routen so dass der Callback den falschen Handler trifft, Schleifen maskieren mit zusätzlichen clientseitigen Redirects und das Kopieren von Provider‑Code ohne provider‑spezifische Parameter zu behandeln.

Beispiel: Ihre Callback‑Route existiert im SPA, aber der OAuth‑Provider sendet Nutzer an einen API‑Pfad. Lokal funktioniert das wegen Dev‑Rewrites; in Produktion ist das Routing strikter.

Häufige Fragen

Warum funktioniert OAuth lokal, aber nicht in Produktion?

Beginnen Sie damit, die genaue Redirect-URI zu vergleichen, die Ihre App sendet, mit der exakten Redirect-URI, die in den Provider‑Einstellungen gespeichert ist. Ein einziger Zeichenunterschied kann das Ganze brechen — z. B. https vs http, www vs non-www, ein abschließender Slash oder ein zusätzliches Query‑Parameter.

Wenn Sie nicht sicher sind, was Ihre App in Produktion sendet, erfassen Sie die finale URL, die während der Login‑Weiterleitung verwendet wird, und behandeln Sie diese als Quelle der Wahrheit.

Was bedeutet „redirect_uri_mismatch“ wirklich, und wie behebe ich das schnell?

Meist bedeutet das, dass der Provider den Callback ablehnt, weil die Redirect‑URI nicht exakt mit der registrierten übereinstimmt. Beheben Sie zuerst das Mismatch und testen Sie erneut, bevor Sie andere Einstellungen ändern.

Wenn der Fehler verschwindet, Sie aber trotzdem ausgeloggt bleiben, ist die nächste wahrscheinliche Ursache, dass das Session‑Cookie nicht gesetzt oder nach dem Callback nicht zurückgeschickt wird.

Wie kann ein Reverse‑Proxy oder CDN OAuth kaputtmachen, obwohl mein Code korrekt ist?

Wenn HTTPS am Proxy oder Load Balancer terminiert wird, sieht Ihr App‑Server die Anfrage möglicherweise als http, sofern Forwarded‑Headers nicht korrekt gesetzt sind. Das kann dazu führen, dass Ihre App eine http Redirect‑URI generiert oder Cookies ohne richtige Sicherheitsflags setzt.

Die praktische Lösung ist, die App über das ursprüngliche Schema und den Host zu informieren, damit sie in Produktion die korrekte https Callback‑URL und Cookie‑Einstellungen generiert.

Warum bekomme ich eine endlose Weiterleitung, nachdem der Provider die Nutzer zurückgeschickt hat?

Eine Endlosschleife entsteht typischerweise, wenn die Callback‑Route wie eine normale geschützte Seite behandelt wird. Die App prüft „Bin ich eingeloggt?“ bevor die Session erstellt ist, und leitet den Nutzer zurück zum Provider.

Halten Sie den Callback simpel: verarbeite die Provider‑Antwort, erstelle die Session und leite einmal weiter.

Wenn die Anmeldung erfolgreich aussieht, warum vergisst meine App dann sofort den Nutzer?

Weil der Provider zur Seite Ihres Produkts von einer anderen Origin zurückkehrt und moderne Browser Cookies streng handhaben. Wenn Ihr Session‑ oder temporäres OAuth‑Cookie beim Callback nicht gesendet wird, kann Ihre App den Browser nicht mit dem Anmeldeversuch verbinden.

Die meisten Produktions‑Fixes betreffen SameSite und Secure sowie die korrekte Domain und Path der Cookies.

Was ist der OAuth‑„state“-Wert und warum schlägt er gelegentlich fehl?

state ist ein pro‑Login Sicherheitswert, den Ihre App erzeugt und bei Rückkehr verifizieren muss. Wenn er fehlt, falsch gespeichert oder nicht validiert wird, sehen Sie „invalid state“‑Fehler oder intermittierende Fehler, die schwer zu reproduzieren sind.

Schalten Sie die State‑Prüfung nicht aus, um „es funktioniert“ zu erzwingen. Beheben Sie stattdessen die Speicherung und Verifikation, sodass der Callback vertrauenswürdig und konsistent ist.

Warum bricht OAuth erst, nachdem ich skaliert habe (mehrere Instanzen)?

Wenn Sie den Login‑State nur im Server‑Speicher ablegen, bricht er, sobald Sie mehrere Server‑Instanzen haben. Die Initialanfrage kann Server A treffen, der Callback aber Server B, der den State nie gesehen hat.

Nutzen Sie einen gemeinsamen Session‑Store oder ein kurzlebiges Cookie‑Verfahren, das über Instanzen hinweg funktioniert, und testen Sie dann mit mehreren Instanzen.

Brauche ich PKCE, und was geht kaputt, wenn es falsch ist?

PKCE ist ein Verifikationsschritt, der bei vielen Providern Schutz für Authorization‑Codes bietet, besonders bei Single‑Page‑Apps und mobilen Clients. Wenn Verifier/Challenge nicht übereinstimmen oder fehlen, schlägt der Token‑Austausch fehl, obwohl die Redirects korrekt aussehen.

Wenn Fehler stärker auf bestimmten Browsern oder Geräten auftreten, ist ein PKCE‑Mismatch eine häufige Ursache.

Warum bricht OAuth nur in Safari, iOS oder Inkognito‑Modus?

Safari, iOS, Inkognito‑Modus und eingebettete Webviews haben strengere Regeln für Cookies und Tracking. Das kann verhindern, dass Cookies beim Cross‑Site‑Redirect gesetzt oder gesendet werden, was State‑Validierung oder Session‑Erstellung scheitern lässt.

Testen Sie auf dem realen Gerät und in der Umgebung Ihrer Nutzer — nicht nur in Desktop‑Chrome — und fokussieren Sie das Debugging auf Cookies und State‑Persistenz.

Was sollte ich zuerst loggen oder prüfen, um einen kaputten Produktions‑OAuth‑Flow zu diagnostizieren?

Loggen Sie nur das, was hilft, den fehlschlagenden Schritt einzugrenzen, ohne Geheimnisse preiszugeben. Erfassen Sie Zeitstempel, welchen Provider der Nutzer verwendet hat, ob Sie einen error oder einen code erhalten haben, ob die State‑Prüfung bestanden wurde und einen internen Fehlercode für Token‑Exchange‑Fehler.

Wenn Ihr Auth‑Code KI‑generiert und verschachtelt ist, kann FixMyMess ein kostenloses Code‑Audit durchführen, den genauen Bruchpunkt erkennen und üblicherweise die Produktionsanmeldung innerhalb von 48–72 Stunden stabilisieren oder die Auth‑Flow schnell neu aufbauen.