PII‑Inventar für Prototyp‑Datenbanken: E‑Mails, Namen und Tokens finden und reduzieren

PII‑Inventar für Prototyp‑Datenbanken: E‑Mails, Namen und Tokens finden, Sammeln minimieren und klare Ablauf‑/Löschregeln festlegen.

Warum Sie ein PII‑Inventar brauchen, bevor Ihr Prototyp wächst

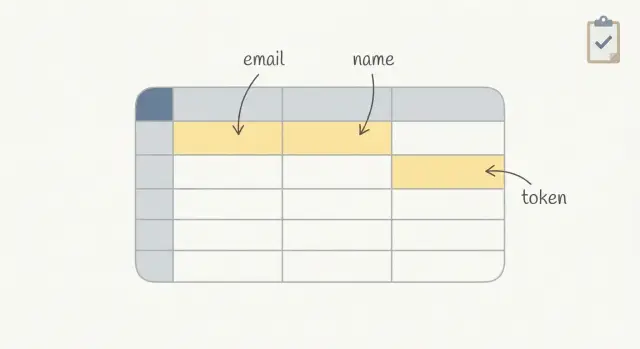

Prototypen sammeln sensible Daten schneller, als Sie denken. Ein einfaches Anmeldeformular fügt E‑Mails und Namen hinzu. Ein Einladungs‑Flow erzeugt noch mehr E‑Mails. Login fügt Tokens hinzu. Debug‑Logs kopieren die Daten erneut. Bevor Sie es merken, hält Ihre „Test‑App“ echte Personendaten an Orten, an denen Sie sie nie dauerhaft aufbewahren wollten.

Das Risiko ist nicht nur ein Datenleck. Es ist auch Verwirrung und Nacharbeit. Wenn E‑Mails und Tokens ohne Besitzer herumliegen, können Sie grundlegende Fragen nicht beantworten: Wer kann diese Daten sehen? Wie lange bewahren wir sie auf? Können wir sie auf Anfrage löschen? Wenn der Prototyp zum echten Produkt wird, stehen Sie vor einer Notfallbereinigung, während Sie versuchen, neue Features auszuliefern.

Ein PII‑Inventar senkt dieses Risiko schnell. Es ist kein Papierkram. Es ist eine Karte, wohin personenbezogene Daten fließen, plus ein Plan, weniger zu sammeln und rechtzeitig zu löschen. Diese eine Seite ändert, wie Sie bauen: Sie hören auf, „nur für den Fall“ Felder hinzuzufügen, Sie merken, wenn Tokens im Klartext gespeichert werden, und Sie legen eine Aufbewahrungsregel fest, bevor die Datenbank wächst.

Am Ende sollten zwei Ergebnisse stehen: eine klare Datenkarte (wo E‑Mails, Namen und Tokens erstellt, gespeichert, kopiert und versendet werden) und ein Aufbewahrungsplan (was behalten, was nicht gesammelt werden soll und wann es abläuft oder gelöscht wird). Unterwegs erhalten Sie außerdem eine Kurzliste risikoreicher Stellen (Logs, Analytics‑Events, Backups, Admin‑Views, vergessene Tabellen) und einen Verantwortlichen für jeden Datenspeicher.

Wenn Sie einen AI‑generierten Prototyp geerbt haben (von Tools wie Bolt, v0, Cursor oder Replit), ist das noch wichtiger. Solche Builds kopieren oft Secrets in Konfigurationsdateien, speichern Tokens ohne Ablauf oder verteilen Nutzerdaten über mehrere Tabellen.

Was in einem Prototyp als PII und sensible Daten zählt

PII (personally identifiable information) sind alle Daten, die eine reale Person identifizieren können, allein oder in Kombination mit anderen Feldern. Gerade der „in Kombination“‑Teil verwirrt Teams: Ein Nutzername plus Firmenname oder eine IP‑Adresse plus Zeitstempel kann auf eine bestimmte Person zeigen.

Beginnen Sie mit den offensichtlichen Profilfeldern und suchen Sie dann nach Schattenkopien außerhalb Ihrer Haupt‑Users‑Tabelle.

Gängige PII in Prototypen sind E‑Mails, Namen, Telefonnummern, Adressen, Nutzernamen und Handles, Geburtsdatum, Standort, Profilfotos, zahlungsbezogene Metadaten (auch ohne Kartendaten), IP‑Adressen und Gerätekennungen.

Manche Daten sind nicht immer PII, sind aber trotzdem sensibel, weil sie Konten oder Systeme freischalten können. Behandeln Sie diese als hohes Risiko: Auth‑Tokens, Session‑IDs, Refresh‑Tokens, Passwort‑Reset‑Links oder Einmalcodes, API‑Keys, OAuth‑Client‑Secrets und Webhook‑Signing‑Secrets.

Schließen Sie auch Orte ein, die stillschweigend Daten sammeln oder duplizieren. Prototypen leaken oft PII in Logs (Request‑Bodies, Error‑Traces), Analytics‑Events (z. B. „invite_sent“ mit einer E‑Mail), Support‑Tickets (Screenshots, eingefügte Tokens) und exportierte CSVs, die im Chat geteilt werden.

Ein einfaches Beispiel: Ihr Einladungs‑Flow speichert die E‑Mail der Eingeladenen in einer invites‑Tabelle, loggt die komplette Anfrage bei einem Fehler und sendet Analytics mit derselben E‑Mail als Property. Das sind drei Orte, die Sie verfolgen, löschen und ablaufen lassen müssen.

Listen Sie jeden Ort auf, an dem Ihre App Daten speichert oder kopiert

Ein PII‑Inventar beginnt mit einer einfachen Idee: Daten leben selten nur an einem Ort. Prototypen kopieren Werte zur Bequemlichkeit, und diese Kopien werden später am schwersten zu finden.

Kartieren Sie den vollständigen Weg eines Nutzerdetails (wie einer E‑Mail) vom Moment des Eingangs bis zu jedem Ort, an dem es landen kann. Berücksichtigen Sie Orte, die durch Ihr Framework, Hosting und Drittanbieter entstehen, nicht nur das, was Sie bewusst programmiert haben.

Die meisten Teams finden personenbezogene Daten in einer Handvoll Buckets:

- Datenbank‑Tabellen und Spalten: Users‑Tabellen, Invites, Audit‑Tabellen, temporäre Tabellen und alles, was rohe Request‑Payloads speichert.

- Auth‑Provider und Benutzerprofil‑Stores: E‑Mails und Namen können sowohl in Ihrer App‑DB als auch in einem separaten Auth‑System liegen, oft mit zusätzlichen Metadaten (Letztes Login, IP, Gerät).

- Datei‑Uploads und Object‑Storage: Profilbilder, CSV‑Importe, Anhänge und generierte Exporte. Dateinamen und Dateiinhalte können PII enthalten.

- Background‑Jobs, Queues und Caches: Job‑Payloads enthalten oft komplette Nutzerobjekte; Caches halten sie länger als erwartet; Retries duplizieren Daten.

- Crash‑Reports, Request‑Logs und Admin‑Dashboards: Fehler können Header, Cookies und Request‑Bodies erfassen; Admin‑Suchbildschirme und CSV‑Exporte sind eine weitere Kopie.

Für jeden Ort notieren Sie, welche Felder gespeichert werden (E‑Mail, Name, Tokens), warum sie gebraucht werden, wer darauf zugreifen kann und wie lange sie standardmäßig verbleiben. Wenn Sie die Aufbewahrungsfrage nicht beantworten können, nehmen Sie automatisch „für immer“, bis Sie ein Ablaufdatum setzen.

Ein schnelles Beispiel: Ein Magic‑Link‑Login könnte die E‑Mail in users speichern, das Token in login_tokens ablegen, die E‑Mail in eine Job‑Queue kopieren, um die Nachricht zu versenden, und das Token in Request‑Logs leaken, wenn es in einer URL enthalten ist.

Schritt für Schritt: Erstellen Sie Ihr PII‑Inventar in einem Nachmittag

Starten Sie mit echten Pfaden, die Nutzer in Ihrer App nehmen, nicht nur mit dem Schema. Wählen Sie 3 bis 5 Benutzerreisen, die heute stattfinden (oder nächste Woche passieren). Gängige sind Signup, Login, Passwort‑Reset, Team einladen und Checkout. Wenn Sie nur Tabellen dokumentieren, übersehen Sie, was in Logs, Analytics und Support‑Tools kopiert wird.

Für jede Reise schreiben Sie jedes Feld auf, das Sie erfassen, und den einfachen Grund, warum Sie es brauchen. Wenn Sie den Grund nicht in einem Satz erklären können, ist das Feld ein guter Kandidat zum Entfernen oder Verzögern.

Verfolgen Sie dann jedes Feld Ende‑zu‑Ende: wo es eingegeben wird (Formular oder API), wo es validiert wird, wo es gespeichert wird (Tabelle und Spalte) und wo es möglicherweise dupliziert wird (Logs, Background‑Jobs, Error‑Tracker, E‑Mail‑Tools).

Ein einfaches Arbeitsblatt (Dokument oder Spreadsheet) reicht. Verwenden Sie eine Zeile pro Feld und erfassen Sie:

- Feldname und ein Beispielwert (zur Klarheit)

- Zweck (warum Sie es gerade jetzt brauchen)

- Datentyp‑Markierung: PII, sensibel oder nicht‑sensibel

- Wohin es fließt: Request, DB Tabelle/Spalte, Logs, Drittanbieter

- Wer darauf zugreifen kann (Admin‑Screen, direkter DB‑Zugriff, Support‑Tools)

Wenn Ihr Prototyp von einem AI‑Tool generiert wurde, fügen Sie eine Extra‑Prüfung hinzu: suchen Sie nach Debug‑Logging und kopierten Request‑Payloads. Das sind gängige Stellen, an denen E‑Mails, Namen und Tokens versehentlich gespeichert werden.

Wie Sie E‑Mails und Namen in Ihrer Datenbank finden

Beginnen Sie mit einem Schema‑Scan. Die meisten E‑Mail‑ und Namensfelder sind nicht versteckt, sie sind nur verstreut. Öffnen Sie Ihre Tabellenliste und suchen Sie zuerst die offensichtlichen Felder, dann die zusätzlichen Kopien, die beim schnellen Prototyping hinzugefügt wurden.

Prüfen Sie gängige Spaltennamen in allen Tabellen, nicht nur users. Sie suchen sowohl direkte Felder (email, first_name) als auch Hilfsfelder (contact_email, displayName, invited_by).

Ein schneller Ansatz ist, Ihr Schema nach Mustern zu durchsuchen und das dann mit ein paar Zeilen Daten zu bestätigen.

-- Postgres example: find likely PII columns

select table_name, column_name

from information_schema.columns

where column_name ilike '%email%'

or column_name ilike '%name%'

or column_name ilike '%contact%'

order by table_name, column_name;

Nach den offensichtlichen Feldern suchen Sie nach Orten, an denen E‑Mails und Namen in Freitext oder Blobs versteckt sind. Prototype‑Apps dumpen oft Nutzereingaben in eine metadata, notes, message oder json‑Spalte und vergessen sie dann.

Häufige Verstecke:

- Freitext‑ und JSON‑Felder (notes, message, metadata, profile, payload)

- Migrationen und Seed‑Skripte, die temporäre Test‑User mit echten E‑Mails angelegt haben

- Duplikattabellen (users plus billing/customers plus analytics/events)

- Queues und Logs, die in der Datenbank gespeichert sind (E‑Mail‑Jobs, Invite‑Logs)

- Backups und Snapshots (alte Daten überleben Ihre Haupttabellen)

Realitätscheck: Wenn Ihr App Einladungen hat, speichern Sie E‑Mails wahrscheinlich an mindestens zwei Orten (User‑Record und Invite‑Record). Schreiben Sie auf, wo jede Kopie liegt und welche die Quelle der Wahrheit ist.

Wo Tokens liegen und was Sie darüber notieren sollten

Tokens sind oft der schnellste Weg, in einem Prototyp gehackt zu werden. Sie funktionieren wie Schlüssel: Wenn jemand einen Token kopiert, kann er ihn wiederverwenden, um sich anzumelden, APIs aufzurufen oder ein Passwort zurückzusetzen. Behandeln Sie Tokens als sensible Daten, auch wenn sie allein nicht „persönlich“ sind.

Gängige Token‑Typen sind Session‑IDs, Refresh‑Tokens, Magic‑Link‑Tokens, Passwort‑Reset‑Tokens und API‑Tokens (für Drittanbieter oder Ihre eigenen Endpunkte). Das Risiko steigt, wenn Tokens lange gültig sind, wiederverwendbar oder von überall ohne zusätzliche Checks nutzbar sind.

Tokens landen auch an unerwarteten Orten:

- Datenbank‑Tabellen (sessions, auth_tokens, password_resets)

- Browser‑Cookies (inkl. "remember me")

- LocalStorage oder SessionStorage im Frontend

- Anwendungs‑Logs und Error‑Tracking (Request‑Header, Query‑Strings)

- E‑Mail‑Templates und ausgehende E‑Mail‑Logs (Magic‑Links)

Für jeden Token notieren Sie, was er erlaubt, wo er gespeichert und kopiert wird und wie lange er gültig ist. Halten Sie die Regeln einfach: so wenig wie nötig speichern, schnell ablaufen lassen, bei Benutzung rotieren und Tokens nach Möglichkeit gehasht speichern, damit ein DB‑Leak keinen sofortigen Zugang ermöglicht.

Beantworten Sie diese Fragen für jeden Token:

- Welche Aktion erlaubt dieser Token (Login, Reset, API‑Zugriff)?

- Wo wird er gespeichert und kopiert (DB, Cookie, Logs, E‑Mail)?

- Wie lang ist die Lebenszeit und kann er wiederverwendet werden?

- Wie ist er geschützt (gehashed, verschlüsselt, gescoped, an Gerät/IP gebunden)?

- Was passiert bei Logout, Passwortänderung oder Widerruf einer Einladung?

Sammlung minimieren: nur behalten, was Ihr Prototyp wirklich braucht

Eine Prototyp‑Datenbank füllt sich schnell, weil es einfacher ist, alles zu speichern, als zu entscheiden, was wichtig ist. Diese „alles speichern“‑Gewohnheit führt zu zusätzlicher PII, langlebigen Tokens und Daten, die Sie später nicht mehr erklären können.

Hinterfragen Sie jedes Feld mit einer Frage: Was geht kaputt, wenn wir das nicht speichern? Wenn die Antwort „nichts, wäre nur nett“ lautet, sammeln Sie es noch nicht. Optionale Felder können später hinzugefügt werden, wenn sie einen echten Nutzen für ein Feature bringen.

Progressive Profiling hilft, frühe Anmeldungen einfach zu halten. Sammeln Sie für den ersten Schritt nur das Minimum (oft nur eine E‑Mail) und fragen Sie später nach mehr, wenn der Nutzer an einem Punkt ist, an dem es nötig ist (Abrechnung, Einladungen, Support).

Wirksame Einsparungen, die in den meisten Prototypen funktionieren:

- Verwenden Sie Anzeigenamen statt vollständiger rechtlicher Namen, sofern kein klarer Grund vorliegt.

- Speichern Sie keine rohen Formular‑Submissions oder komplette Request‑Payloads zur Debugging‑Zwecken. Loggen Sie den Fehler und eine Request‑ID.

- Reduzieren Sie Freitext‑Felder. Falls nötig, geben Sie eine klare Warnung („keine Secrets einfügen“) und ein Zeichenlimit an.

- Machen Sie „nice to have“‑Felder optional und verschieben Sie sie in einen späteren Schritt.

- Bevorzugen Sie „Land“ statt vollständiger Adresse, bis Versand nötig ist.

Beispiel: Ein Invite‑Flow versucht oft, Einladender‑Name, Eingeladener‑Name, persönliche Nachricht und vollständige E‑Mail‑Historie zu speichern. Für einen Prototypen benötigen Sie vielleicht nur die Inviter‑User‑ID, die Invitee‑E‑Mail, den Invite‑Status und einen Ablaufzeitstempel.

Erstellen Sie einen Ablauf‑ und Löschplan, den Sie tatsächlich umsetzen können

Ein PII‑Inventar ist nur nützlich, wenn es mit einer einfachen Regel endet: Wann läuft jede Sache ab und wie wird sie gelöscht?

Setzen Sie Aufbewahrungsfenster nach Datentyp und schreiben Sie sie neben jede Tabelle oder jedes Feld in Ihr Inventar, auch wenn Sie sie noch nicht erzwingen:

- Unverifizierte Anmeldungen: nach 7 Tagen löschen

- Verwaiste Konten (kein Login, keine Aktivität): nach 30–90 Tagen löschen

- Support‑E‑Mails oder Kontaktformulare: nach 90 Tagen löschen

- Audit‑Logs (wenn möglich PII vermeiden): 30–180 Tage aufbewahren

- Backups: so kurz wie möglich halten (für Prototypen oft 7–30 Tage)

Tokens verdienen eigene Regeln, weil sie leicht missbraucht werden und schwer zu finden sind. Lassen Sie Session‑ und Reset‑Tokens schnell ablaufen und stellen Sie sicher, dass Sie sie invalidieren können. Ein praktikabler Ausgangspunkt ist: Access‑Tokens in Minuten, Refresh‑Tokens in Tagen, und bei Passwortänderung alle Tokens widerrufen.

Auto‑Delete macht den Plan real. Fügen Sie einen geplanten Cleanup‑Job hinzu, der täglich läuft: entferne unverifizierte Nutzer nach Ablauf, lösche Invite‑Records nach Annahme oder Ablauf und räume alte Tokens weg.

Anfragen zur Nutzerlöschung sollten vorhersehbar sein. Definieren Sie den Umfang, damit Sie keine versteckten Kopien übersehen:

- Profil und Auth‑Datensätze löschen

- Verwandte Inhalte löschen oder anonymisieren (Kommentare, Projekte, Dateien)

- Tokens, Sessions und API‑Keys löschen

- Aus Exporten und Drittanbieter‑Tools entfernen

- Ein minimales Löschprotokoll führen (ohne zusätzliche PII)

Backups und Exporte sind die harte Nuss. Möglicherweise können Sie heute nicht gezielt aus alten Backups löschen, aber Sie können nach vorne planen: Backup‑Aufbewahrung verkürzen, standardmäßig keine rohen PII‑Exporte mehr erzeugen und alte Exporte planmäßig rotieren.

Zugriffskontrollen und Logging, ohne es kompliziert zu machen

Sie brauchen kein Enterprise‑Setup, um einen Prototyp zu schützen. Sie brauchen klare Rollen, weniger verstreute Schlüssel und genug Logging, um später eine Frage beantworten zu können: Wer hat sensible Daten angesehen oder geändert?

Schreiben Sie die wenigen Rollen auf, die Sie heute tatsächlich haben. Die meisten Prototypen passen in eine kleine Menge: Gründer/Admin (Vollzugriff), Support (Read‑Only auf Benutzer), Auftragnehmer (Zugriff nur auf den Teil, den sie bauen) und ein Break‑Glass‑Admin‑Konto, das selten verwendet wird. Ziel ist, dass „jeder kann alles sehen“ nicht zur Dauerlösung wird.

Ein einfacher Zugriffsplan, der hält:

- Jeder erhält einen eigenen Login. Keine geteilten Datenbank‑User oder Admin‑Passwörter.

- Beschränken Sie direkten Datenbankzugriff auf 1–2 Personen. Alle anderen nutzen das Admin‑Interface.

- Verwenden Sie Read‑Only‑Zugriff für Support und zeitlich begrenzten Zugriff für Auftragnehmer.

- Überprüfen Sie Zugänge monatlich und entfernen Sie nicht mehr benötigte Accounts.

- Bewahren Sie ein Notfall‑Admin‑Konto sicher auf und nutzen Sie es nur bei Bedarf.

Logging kann schlank bleiben. Protokollieren Sie Admin‑Aktionen, die PII berühren: Profilansicht, Exporte, Passwort‑Resets, E‑Mail‑Änderungen, Generieren von Invite‑Links. Ein einfaches Log mit Timestamp, Admin‑User, Aktion und Ziel reicht, um Fehler zu erkennen und nachzuvollziehen.

Maskieren Sie PII, wo immer möglich. Im Admin‑Interface nur das Nötigste anzeigen (z. B. teilweise E‑Mail wie j***@domain.com). In Logs vermeiden Sie vollständige E‑Mails, Namen oder Tokens. Loggen Sie stattdessen IDs.

Und halten Sie Secrets aus Code und Datenbank fern. API‑Keys, JWT‑Signing‑Secrets und Reset‑Token‑Salts gehören ins richtige Secret‑Management, nicht in eine Config‑Datei oder Settings‑Tabelle.

Beispiel: Schnelles PII‑Inventar für einen Signup‑ und Invite‑Prototyp

Stellen Sie sich einen AI‑generierten Prototyp vor: Nutzer melden sich per E‑Mail an, erstellen einen Workspace und laden Teammitglieder per E‑Mail ein. In Tests funktioniert alles, aber niemand hat dokumentiert, wo welche persönlichen Daten landen.

Durchlaufen Sie den Flow einmal (Signup, Invite, Passwort‑Reset) und suchen Sie dann, wo Daten landen und wo sie kopiert werden. In einer typischen Konfiguration finden Sie PII an mehreren Orten:

- Datenbank‑Tabellen:

users(email, name),invites(invitee email, inviter id),audit_logs(speichert manchmal rohe Payloads) - App‑Logs: Request‑Bodies, Error‑Logs, Background‑Job‑Logs

- E‑Mail‑Provider: Templates, Event‑Webhooks, Delivery‑Logs mit Empfängeradressen

- Analytics/Monitoring: Nutzerkennungen, manchmal volle E‑Mails, wenn jemand sie versehentlich geloggt hat

- Caches und Queues: Invite‑Payloads oder Auth‑Events, die länger gehalten werden als gedacht

Ein häufig riskanter Fund ist der Umgang mit Tokens. Beispielsweise könnte der Prototyp ein Passwort‑Reset‑Token im Klartext in einer password_resets‑Tabelle speichern, ohne Ablauf (oder mit einem 30‑Tage‑Default). Wenn jemand Lesezugriff auf die DB hat, kann er diesen Token verwenden, um Konten zu übernehmen. Notieren Sie, ob Tokens gehasht sind, wie lange sie leben und ob sie mehrfach nutzbar sind.

Entscheiden Sie dann, was Sie jetzt stoppen versus später sammeln. Viele Prototypen brauchen keine vollständigen Namen beim Signup, und Einladungen müssen die Invitee‑E‑Mail nicht ewig speichern, sobald sie angenommen oder abgelaufen sind.

Hier ist eine einfache Aufbewahrungstabelle, die Sie in ein Dokument paste und einem Owner zuweisen können:

| Datentyp | Wo es liegt | Zweck | Owner | Ablauf |

|---|---|---|---|---|

| Email (user) | users.email | Login + Benachrichtigungen | Product | Solange Account aktiv; 30 Tage nach Schließung löschen |

| Name (optional) | users.name | Nur Anzeige | Product | Später sammeln; wenn gesammelt, mit Account löschen |

| Invitee email | invites.email | Einladung senden | Engineering | 7 Tage nach Annahme/Ablauf löschen |

| Reset token | password_resets.token | Passwort‑Reset | Engineering | Gehashed speichern; 30 Minuten gültig; Einmal‑Nutzung |

Häufige Fehler, die PII und Tokens hängen lassen

Die meisten Prototypen leaken Daten nicht wegen eines großen Hacks. Sie leaken, weil kleine Entscheidungen sich anhäufen und niemand zurückkehrt, um aufzuräumen.

Eine Falle ist, Testdaten als harmlos zu betrachten. Teams fügen echte Kunden‑E‑Mails, Namen und Telefonnummern in Seed‑Files, Admin‑Screens und CSV‑Importe ein. Eine Woche später wird die DB auf einen Laptop oder Staging kopiert. Jetzt ist echte PII an drei Orten, und niemand erinnert sich, woher sie stammt.

Ein stilles Leck ist zu viel Logging. Debug‑Logs, die komplette Request‑Bodies oder Header speichern, erfassen oft Session‑Tokens, Passwort‑Reset‑Tokens, Invite‑Links oder API‑Keys. Diese Logs leben länger als die Tokens gedacht waren und werden in Tickets und Chats geteilt.

Tokens werden auch zu „Forever Data“, wenn Refresh‑Tokens, Magic‑Links oder Invite‑Tokens ohne Ablauf (oder ohne Cleanup‑Job) gespeichert werden. Das ergibt eine lange Liste noch gültiger Anmeldeinformationen.

Das Kopieren von PII aus Bequemlichkeit verschlimmert alles: E‑Mails in mehrere Tabellen duplizieren, in Analytics‑Events cachen oder in einer Suchtabelle erneut speichern. Ihr Inventar sollte jede Kopie markieren, damit Sie Daten zentral löschen und ablaufen lassen können.

Schreiben Sie schließlich Entscheidungen auf. Ohne eine kurze Notiz wie „wir loggen niemals Authorization‑Header“ wird ein späterer Quick‑Fix das Problem wieder einführen.

Schnelle Checkliste und nächste Schritte

Machen Sie diesen Durchlauf, bevor Sie den Prototyp mit mehr Nutzern teilen. Ziel ist, Kopien zu finden und sicherzustellen, dass Daten nicht ewig leben.

Schnelle Prüfungen, die die meisten Probleme aufdecken:

- E‑Mails und Namen: Tabellen, JSON‑Spalten, Analytics‑Events und Debug‑Dumps nach

email,name,firstName,lastName,profile,inviteedurchsuchen. - Tokens: notieren, wo Session‑Tokens, API‑Keys und Reset‑Links auftauchen (DB, Cookies, localStorage, Server‑Logs, Drittanbieter‑Tools).

- Secrets: Environment‑Variablen,

.env‑Dateien, Build‑Output und temporäre Admin‑Seiten auf hartkodierte Keys scannen. - Ablauf: aufschreiben, was ablaufen soll (Invites, Passwort‑Resets, Sessions), das genaue Zeitfenster und welcher Job oder Code es löscht.

- Zugriff: auflisten, wer heute Produktionsdaten sehen kann (Founders, Auftragnehmer, Agentur, Support‑Inbox, Datenbank‑Dashboards).

Wenn Sie Antworten haben, machen Sie daraus eine kleine Liste von Fixes, die Sie diese Woche erledigen können. Beschränken Sie sich auf 3–5 Punkte, damit es tatsächlich passiert.

Wenn Ihr Prototyp AI‑generiert ist und unter realen Nutzern zu bröckeln beginnt, hilft eine gezielte Codebasis‑Diagnose, Orte zu finden, an denen PII, Tokens und Secrets leaken. FixMyMess (fixmymess.ai) fokussiert sich auf das Aufräumen gebrochener AI‑generierter Prototypen und deren Produktionsreife; ihr kostenloses Code‑Audit ist ein praktischer Weg, eine klare Liste von Problemen zu erhalten, bevor Sie einen größeren Rebuild planen.

Häufige Fragen

When should I create a PII inventory for my prototype?

Beginnen Sie, sobald echte Personen sich anmelden, einloggen oder eingeladen werden können. Selbst eine „Test“-App speichert schnell E-Mails, Tokens und Log-Einträge, die länger bestehen bleiben, als Sie erwarten.

What is a PII inventory, in plain terms?

Behandle es wie eine einseitige Karte persönlicher und sensibler Daten: was Sie sammeln, wo es gespeichert oder kopiert wird, wer Zugriff hat und wann es abläuft oder gelöscht wird. Wenn Sie nicht beantworten können: „Wo taucht dieser Wert sonst noch auf?“, ist das Inventar noch nicht fertig.

What data should I treat as PII or sensitive in a prototype?

E‑Mails, Namen, Telefonnummern, Adressen, Nutzernamen, IP‑Adressen, Geräte‑IDs, Standort, Profilfotos und alles, was in Kombination mit anderen Feldern eine Person identifizieren kann. Außerdem „nicht exakt PII, aber gefährlich“ Daten wie Auth‑Tokens und API‑Schlüssel, weil sie Konten öffnen können.

Where does PII usually hide outside the main database tables?

Die üblichen Verstecke sind Logs, Analytics‑Events, Hintergrundaufgaben, Caches, Exporte (CSV), Admin‑Dashboards und Drittanbieter wie E‑Mail‑Provider oder Error‑Tracker. Prototypen duplizieren oft dieselbe E‑Mail oder denselben Token an mehreren Stellen, ohne dass es jemand merkt.

How do I build a PII inventory quickly without getting stuck?

Wählen Sie 3–5 echte Nutzerwege wie Anmeldung, Login, Passwort‑Zurücksetzen und Einladungen. Für jedes Feld notieren Sie, wo es eingegeben wird, wo es gespeichert wird, wo es kopiert wird, wer es sehen kann und wie lange es standardmäßig lebt.

How can I find emails and names scattered across my database?

Scannen Sie Ihr Schema nach typischen Spaltenmustern und prüfen Sie dann ein paar Beispiellinien. Stoppen Sie nicht bei users: Einladungen, Audit‑Logs, Events und JSON‑„metadata“-Felder enthalten oft zusätzliche Kopien, die Sie vergessen haben.

What should I record about session tokens and reset tokens?

Tokens sind sensibel, weil sie wie Schlüssel funktionieren. Protokollieren Sie für jedes Token: welche Aktion es erlaubt, wo es gespeichert wird (DB, Cookie, localStorage, Logs, E‑Mail), ob es abläuft und ob es wiederverwendbar ist.

How do I decide what PII to stop collecting in my prototype?

Standardmäßig nur das Minimum für das aktuelle Feature sammeln. Wenn Sie nicht in einem Satz erklären können, warum ein Feld nötig ist, schieben Sie es auf, machen es optional oder lassen es weg, bis es wirklich gebraucht wird.

What’s a practical retention and deletion plan for a prototype?

Setzen Sie einfache Aufbewahrungsregeln pro Datentyp und machen Sie sie mit einem täglichen Cleanup‑Job real: ungelöschte Anmeldungen, Einladungen, Reset‑Tokens und Logs sollten kurze Fenster haben, denn dort staut sich das Risiko am schnellsten an.

How do I handle PII issues in an AI-generated prototype that I inherited?

Führen Sie eine fokussierte Codebasis‑Diagnose durch: suchen Sie nach Geheimnissen, Debug‑Logging, Token‑Speicherung und duplizierten Nutzerdaten. Wenn Sie ein AI‑generiertes Prototyp übernommen haben (z. B. Bolt, v0, Cursor oder Replit) und es schnell produktionsreif machen müssen, kann FixMyMess eine kostenlose Code‑Prüfung anbieten und beim Schließen der Lecks oder beim sauberen Neuaufbau helfen.