Reproduzierbare Builds für übernommene Codebases: Drift stoppen

Erfahren Sie, wie Sie für übernommene Codebases reproduzierbare Builds erreichen, indem Sie Node-Versionen festlegen, Lockfiles erzwingen und Entwicklung, CI und Produktion angleichen.

Warum übernommene Projekte auf verschiedenen Maschinen immer wieder brechen

Übernommene Codebases scheitern oft auf die nervigste Art: inkonsistent. Ein Entwickler kann die App problemlos starten, ein anderer bekommt eine kryptische Fehlermeldung. CI ist morgens grün und nachmittags rot. Eine kleine, harmlos aussehende Änderung wird deployed und Produktion verhält sich anders.

Diese „funktioniert auf meinem Rechner“-Drift bedeutet: Der Code allein entscheidet nicht, ob Ihr Build gelingt. Versteckte Unterschiede zwischen Laptops, CI-Runnern und Produktionsservern beeinflussen, was installiert wird, wie es läuft und was tatsächlich ausgeliefert wird.

Das Schlimmste ist die Zufälligkeit. Man hört auf, Tests zu vertrauen, weil sie flaky sind. Zeit geht verloren beim Jagen von Bugs, die man nicht reproduzieren kann. Und man beginnt, riskante Notbehelfe anzuwenden (z. B. eine Abhängigkeit manuell zu pinnen), nur um kurzfristig weiterzukommen — was später neue Überraschungen bringen kann.

Die meisten Ursachen sind einfach und behebbar:

- Verschiedene Node.js-Versionen (selbst kleine Unterschiede können native Module oder Tools brechen)

- Fehlende oder ignorierte Lockfiles, sodass Installationen leicht unterschiedliche Dependency-Bäume ziehen

- Globale Tools (npm, yarn, pnpm, TypeScript, ESLint), die sich von Maschine zu Maschine unterscheiden

- Postinstall-Skripte, die sich über OS oder Shells unterschiedlich verhalten

- CI-Caching, das Probleme versteckt, die ein sauberer Install aufdecken würde

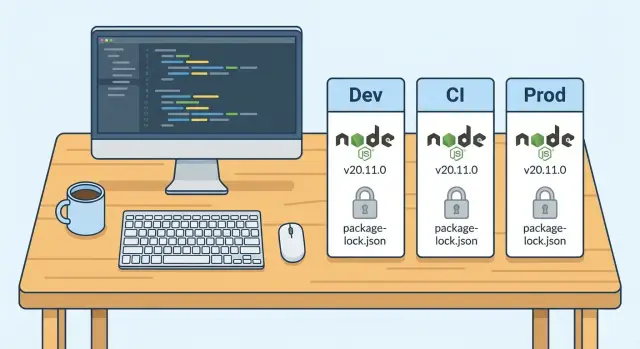

Das Ziel ist simpel: dieselben Inputs sollten überall dasselbe Output erzeugen. Dieselbe Node-Version, derselbe Paketmanager, derselbe Dependency-Graph, dieselben Build-Schritte, dieselben Artefakte.

Wenn Sie die Drift entfernt haben, wirken Fehler nicht mehr zufällig. Wenn etwas bricht, bricht es für alle an der gleichen Stelle mit derselben Fehlermeldung. Dann wird ein übernommenes Projekt wieder wartbar.

Was ein reproduzierbarer Build in Node-Projekten bedeutet

Ein reproduzierbarer Build heißt: Sie nehmen denselben Code, führen dieselben Befehle aus und erhalten jedes Mal dasselbe Ergebnis. In Node-Projekten ist dieses „Ergebnis“ nicht nur „es läuft auf meinem Laptop“. Es sollte sich für jedes Teammitglied, in CI und in Produktion gleich verhalten.

Wenn eine Maschine Node 18 nutzt und eine andere Node 20, oder wenn eine Installation neuere Pakete zieht als eine andere, haben Sie nicht wirklich dasselbe Projekt.

In einem gesunden Node-Repo sollten folgende Dinge konsistent sein:

- Installation: Ein frisches Klonen installiert ohne manuelle Korrekturen

- Build-Output: Dieselben Quellen erzeugen funktional identische Artefakte

- Tests: Derselbe Testlauf besteht oder schlägt aus denselben Gründen fehl

- Skripte:

npm run build(oder Ähnliches) verhält sich überall gleich - Fehler: Wenn etwas bricht, bricht es auf dieselbe Weise, nicht zufällig

Einige Dinge werden absichtlich nicht identisch sein. Zeitstempel in Bundles, maschinenspezifische Pfade, Umgebungsvariablen und Aufrufe externer Dienste können Rauschen hinzufügen. Die Lösung ist nicht, so zu tun, als existierten diese nicht. Die Lösung ist, Abhängigkeiten, Tool-Versionen und Build-Schritte deterministisch zu machen und Laufzeitkonfiguration separat zu halten.

Sie erkennen fehlende Reproduzierbarkeit oft daran, dass eine saubere Installation fehlschlägt oder CI fehlschlägt, während Laptops grün sind. Ein weiteres starkes Signal ist, wenn das Löschen von node_modules das Verhalten ändert oder wenn zwei Teammitglieder nach der Installation unterschiedliche Versionen derselben Abhängigkeit haben.

Wenn Sie das Repo nicht auf einer brandneuen Maschine klonen und mit einer kleinen, dokumentierten Abfolge von Befehlen zu einem erfolgreichen Build kommen können, hat die Drift bereits begonnen.

Wählen Sie eine einzige Quelle der Wahrheit für Versionen und Skripte

Übernommene Projekte brechen, weil die Regeln im Kopf der Leute leben. Ein Entwickler nutzt Node 18, CI verwendet Node 20, Produktion ist noch auf 16 — und niemand bemerkt es, bis eine Abhängigkeit ihr Verhalten ändert. Legen Sie eine Stelle im Repo fest, an der die Wahrheit geschrieben und durchgesetzt wird.

Entscheiden Sie zuerst, wo Versionen deklariert werden. Legen Sie sie in Dateien ab, die mit dem Code reisen, nicht in einer README-Zeile, die veraltet wird. Gängige Optionen sind eine repo-gemäß verwaltete Node-Version-Datei, eine Paketmanager-Konfiguration und (bei Container-Nutzung) ein fester Basis-Image-Tag, der nicht schwimmt.

Als Nächstes einigen Sie sich auf die Build-Einstiegspunkte. Alle sollten dieselben Befehle für Install, Build und Test ausführen. Wenn es mehrere Wege gibt (custom scripts, ad-hoc Flags, verschiedene Ordner), kehrt die Drift immer wieder zurück.

Eine hilfreiche Regel: Wenn CI es nicht aus einem sauberen Checkout mit den Projekt-Skripten ausführen kann, gehört es nicht zum Build.

Bevor Sie etwas ändern, erfassen Sie eine Ausgangsbasis aus einem sauberen Zustand und halten Sie sie fest: den verwendeten Befehl, die Node-Version, den Paketmanager und ob Tests bestanden. Das gibt Ihnen eine Referenz, wenn nach dem Verschärfen der Regeln etwas kaputtgeht.

Node- und Paketmanager-Versionen pinnen

Die meisten „funktioniert auf meinem Rechner“-Bugs beginnen, bevor Ihr App-Code läuft. Wenn eine Person Node 18 verwendet, CI Node 20 und Produktion noch Node 16, testen Sie drei verschiedene Apps.

Pinnen Sie Node an einem Ort, dem Entwickler wirklich folgen. Eine einfache .nvmrc oder .node-version im Repo macht die erwartete Version sichtbar, sobald jemand das Projekt öffnet. Sichern Sie das in package.json, damit Tools warnen (oder fehlschlagen), wenn die Version falsch ist.

Dann pinnen Sie die Paketmanager-Version. Sich auf irgendein global installiertes npm/yarn/pnpm zu verlassen lädt stille Änderungen in die Dependency-Auflösung ein. Sperren Sie das Projekt auf eine Version, sodass alle überall gleich installieren.

{

"engines": {

"node": ">=20 <21"

},

"packageManager": "[email protected]"

}

Fügen Sie eine schnelle Versionsprüfung hinzu, die vor Installationen oder Tests läuft. Sie sollte bei Abweichung mit einer klaren Meldung fehlschlagen, nicht später mit einem mysteriösen Build-Fehler. Halten Sie sie strikt:

- Prüfen, ob

node -vzur gepinnten Major-Version passt - Prüfen, ob die Paketmanager-Version mit

packageManagerübereinstimmt - Lassen Sie CI sofort fehlschlagen, wenn etwas nicht stimmt

Lockfiles durchsetzen und deterministische Installs

Lockfiles sind der Unterschied zwischen „wir haben alle Abhängigkeiten installiert“ und „wir haben alle dieselben Abhängigkeiten installiert“. Diese Gleichheit verhindert zufällige Fehler, wenn eine transitive Abhängigkeit ein neues Patch-Release hat.

Wählen Sie zuerst einen Paketmanager und verpflichten Sie sich dazu. Gemischte Tools erzeugen stille Drift: Eine Person nutzt npm, eine andere Yarn, CI nutzt pnpm — und Sie enden mit unterschiedlichen Dependency-Bäumen, selbst wenn package.json unverändert ist.

Bereinigen Sie das Repo, sodass genau eine Lockfile vorhanden ist, die zu Ihrem Tool passt (package-lock.json, yarn.lock oder pnpm-lock.yaml). Wenn Sie mehr als eine sehen, behandeln Sie das als Bug, nicht als Präferenz.

Verwenden Sie Installationsbefehle, die Überraschungen ablehnen

Deterministische Installs schlagen schnell fehl, wenn Lockfile und package.json nicht übereinstimmen. Genau das wollen Sie.

# npm

npm ci

# Yarn (Berry)

yarn install --immutable

# pnpm

pnpm install --frozen-lockfile

Wenn die Installation fehlschlägt, korrigieren Sie die Lockfile richtig, anstatt Regeln zu lockern. Ziel ist es, versteckte Änderungen zu stoppen.

Machen Sie die Lockfile obligatorisch

Behandeln Sie Lockfile-Änderungen wie Code-Änderungen: reviewen Sie sie und blockieren Sie Merges, die sie vergessen.

- CI schlägt fehl, wenn

package.jsongeändert wurde, aber die Lockfile nicht - CI schlägt fehl, wenn das Repo mehrere Lockfiles enthält

- Reviewer lehnen „Ich habe installiert und es hat viele Sachen aktualisiert“ ohne klare Begründung ab

- Dependency-Bumps werden gruppiert und erklärt, nicht in Feature-PRs vermischt

Lassen Sie CI wie eine saubere lokale Maschine verhalten

Viel Drift überlebt, weil Laptops verborgenen Zustand tragen. CI sollte das Gegenteil sein: eine frische Maschine, jedes Mal, mit genau denselben Install- und Build-Schritten, die Ihr Team lokal verwendet.

Behandeln Sie jeden CI-Lauf wie einen brandneuen Checkout. Verlassen Sie sich nicht auf verbliebene node_modules, generierte Dateien oder globale Tools. Wenn der Build nur besteht, wenn etwas bereits existiert, ist es kein echter Build.

Behalten Sie ein Skript als Wahrheit. Wenn Entwickler npm run build ausführen, sollte CI genau dieses Skript ausführen, nicht eine benutzerdefinierte Kette von Befehlen.

Ein praktischer CI-Ansatz:

- Auschecken in einen sauberen Workspace bei jedem Lauf

- Installation nur aus der Lockfile (kein „best effort“)

- Ausführen derselben Skripte wie lokal:

lint,test,build - Fehlschlagen, wenn etwas Wichtiges fehlt (Peer-Dependency-Konflikte, fehlende Env-Variablen, Typfehler)

- Artefakte nur nach erfolgreichem Build speichern

Caching kann helfen, aber es kann auch Probleme verbergen. Cachen Sie nur, was sicher wiederverwendbar ist, und invalidieren Sie den Cache, wenn Abhängigkeiten sich ändern.

- Cachen Sie den Paketmanager-Download-Cache (nicht

node_modules) - Keyen Sie den Cache auf den Lockfile-Hash

- Leeren Sie den Cache, wenn Node.js- oder Paketmanager-Version sich ändert

Produktion mit dem, was CI tatsächlich gebaut hat, in Einklang bringen

Viele „funktioniert auf meinem Rechner“-Bugs tauchen nach dem Deploy auf, weil Produktion nicht dasselbe ausführt, was CI getestet hat. Behandeln Sie CI als Ort, an dem die Realität entschieden wird, und sorgen Sie dafür, dass Produktion dazu passt.

Wählen Sie zuerst, wo gebaut wird, und halten Sie daran fest:

- In CI bauen und das fertige Artefakt (oder Container-Image) deployen, oder

- In Produktion bauen, aber dann muss Produktion exakt dieselbe Node-Version, denselben Paketmanager und dieselben Installationsbefehle wie CI verwenden

Das Mischen dieser beiden Wege ist, wie Sie Überraschungs-Dependency-Änderungen bekommen.

Wenn Sie Docker verwenden, pinnen Sie den Basis-Image-Tag anstatt eines schwimmenden Tags. Eine kleine Änderung im Basis-Image kann Node, OpenSSL oder Systemlibs ändern und ein „derselbe Code, anderes Verhalten“-Deploy erzeugen. Aktualisieren Sie das Basis-Image bewusst und lassen Sie CI es testen.

Halten Sie Umgebungsvariablen getrennt vom Build-Output. Secrets und umgebungsspezifische Werte sollten zur Laufzeit injiziert werden, nicht in ein kompiliertes Bundle gebacken oder in Konfig-Dateien committet. Das ist sowohl ein Sicherheits- wie auch ein Reproduzierbarkeitsproblem.

Prüfen Sie zuletzt, dass die produktive Laufzeit wirklich zu dem passt, was Sie gepinnt haben. Wenn CI Node 20 verwendet, sollte Produktion nicht heimlich Node 18 laufen lassen.

Schritt-für-Schritt: Drift entfernen, ohne das Team lahmzulegen

Drift beginnt meist klein: jemand updated Node, ein anderer löscht die Lockfile, CI nutzt einen anderen Installationsmodus und Produktion zieht einen leicht anderen Dependency-Tree. Beheben Sie das in Phasen, damit Sie den täglichen Betrieb nicht blockieren.

Beginnen Sie mit einer Basis und verschärfen Sie Regeln schrittweise:

- Erfassen Sie die aktuelle Realität: Node-Version, Paketmanager, Installationsbefehl und ob eine Lockfile vorhanden und tatsächlich verwendet wird

- Wählen und pinnen Sie erwartete Versionen: fügen Sie eine Node-Version-Datei hinzu und sperren Sie die Paketmanager-Version, sodass alle dieselben Tools verwenden

- Machen Sie Installationen überall deterministisch: aktualisieren Sie CI, sodass es saubere Installs nutzt und bei jedem Lauf aus einem sauberen Workspace baut

- Beweisen Sie, dass es von Grund auf funktioniert: führen Sie einen „fresh clone“-Test auf einer neuen Maschine oder in einem sauberen Ordner durch und bauen Sie mit produktionähnlichen Einstellungen

- Durchsetzen nach Validierung: fügen Sie Fail-Fast-Prüfungen hinzu (Node-Mismatch, fehlende Lockfile-Änderungen) und schützen Sie die Lockfile vor beiläufigen Änderungen

Ein häufiges Muster bei übernommenen, AI-generierten Prototypen ist: Node pinnen und gefrorene Installs erzwingen verwandelt einen zufälligen Fehler in einen konsistenten, lesbaren Fehler (fehlende Abhängigkeit, inkompatible Engine-Anforderung oder ein Skript, das nur auf einem Laptop funktionierte). Sobald es konsistent ist, ist es behebbar.

Häufige Fehler, die „funktioniert auf meinem Rechner“ wieder hervorrufen

Die meisten Teams starten mit guten Absichten, dann bringen kleine Abkürzungen die Drift zurück. Ziel ist einfach: derselbe Code sollte auf Laptop, in CI und in Produktion auf die gleiche Weise gebaut werden.

Eine häufige Falle ist ein „best effort“-Install in CI. npm install kann die Lockfile aktualisieren, leicht unterschiedliche Dependency-Bäume ziehen oder sich über npm-Versionen hinweg unterschiedlich verhalten. So bekommen Sie lokal einen grünen Build und am nächsten Tag in CI einen roten.

Ein weiterer Fehler ist, node_modules als Teil des Projekts zu behandeln. Es zu committen, zu aggressiv zu cachen oder davon auszugehen, dass es bereits vorhanden ist, versteckt echte Dependency-Probleme. Dann wird eine frische Maschine (oder ein sauberer CI-Runner) zum ersten Ort, an dem Probleme auftauchen.

Auch wichtig: Wählen Sie einen Paketmanager. Wenn ein Repo npm-, Yarn- und pnpm-Artefakte mischt, werden Leute ein Problem „reparieren“, indem sie Befehle wechseln. Das funktioniert oft einmal, ändert dann aber still den Dependency-Graph.

Weitere wiederkehrende Drift-Maker:

- CI nutzt einen nicht-deterministischen Install (z. B. aktualisiert die Lockfile während des Builds)

- Das Repo verlässt sich auf vorhandene

node_modulesanstatt auf einen sauberen Install - Mehrere Paketmanager werden im selben Repo verwendet, mit mehreren Lockfiles

- Builds hängen von globalen CLIs ab (auf jemandes Maschine installiert, in CI fehlt es)

- Docker- oder Runtime-Images sind ungebunden (z. B.

latestverwenden)

Schnelle Checkliste, bevor Sie dem Build vertrauen

Bevor Sie noch einen Tag mit „CI reparieren“ verbringen: Beweisen Sie, dass das Projekt von Grund auf auf einer sauberen Maschine gebaut werden kann. Wenn es dort scheitert, wird es früher oder später in Produktion scheitern.

Die 5 Prüfungen, die die meiste Drift aufdecken

Starten Sie mit einem frischen Klon-Test. Auf einem neuen Laptop oder in einem sauberen Temp-Ordner (kein altes node_modules) führen Sie genau die im Repo beschriebenen Befehle für Install, Build und Tests aus. Wenn zusätzliche, nicht dokumentierte Schritte nötig sind, haben Sie noch keinen zuverlässigen Build.

Versionen bestätigen. Node.js- und Paketmanager-Version sollten dem entsprechen, was das Repo erwartet, nicht dem, was global installiert ist.

Prüfen Sie die Lockfile. Es sollte genau eine Lockfile geben, sie sollte committed sein und sich nur ändern, wenn Sie bewusst Abhängigkeiten aktualisieren.

Sorgen Sie dafür, dass CI deterministisch installiert. CI sollte den clean-install-Befehl Ihres Tools verwenden (z. B. npm ci statt npm install), damit es die Lockfile nicht still ändern oder neuere transitive Pakete ziehen kann.

Verifizieren Sie, dass Produktion mit dem übereinstimmt, was CI gebaut hat. Die Runtime-Node-Version in Produktion sollte zur gepinnten Version passen, und Ihr Deploy sollte dasselbe Build-Output ausliefern, das CI erzeugt hat (nicht in Produktion neu bauen mit einer anderen Umgebung).

Beispiel: Ein geerbten AI-generierten Prototyp stabilisieren

Ein Founder erbt eine Node-App, die von einem AI-Tool erzeugt wurde. Sie läuft auf dem Laptop des ursprünglichen Entwicklers, aber CI scheitert mit vagen Fehlern wie „Cannot find module“, „Unsupported engine“ oder Tests, die lokal bestanden haben, in CI aber fehlschlagen.

Nach einer schnellen Prüfung zeigt sich ein vertrautes Muster:

- Lokal ist der Entwickler auf Node 20, CI nutzt Node 18 und Produktion ist noch auf Node 16

- Es gibt keine Lockfile (oder sie wird ignoriert), sodass jede Installation leicht andere Dependency-Versionen zieht

- CI stellt gecachte Abhängigkeiten wieder her, sodass es nie wie eine saubere Maschine verhält

Die Lösung ist nicht kompliziert. Machen Sie den Build deterministisch und zwingen Sie jede Umgebung, sich daran zu halten.

Pinnen Sie Node.js (und den Paketmanager), fügen Sie die Lockfile hinzu oder stellen Sie sie wieder her, wechseln Sie CI-Installs in den strikten Modus und führen Sie mindestens einen kalten Install lokal durch (löschen Sie node_modules, installieren Sie frisch), um zu beweisen, dass Ihr Laptop Probleme nicht verdeckt.

Das Ergebnis, auf das Sie hinarbeiten, ist langweilig: Derselbe Commit erzeugt überall denselben Dependency-Tree und dasselbe Build-Resultat.

Nächste Schritte, wenn Ihr geerbter Build noch instabil ist

Wenn Sie nach den Basics weiterhin „funktioniert auf meinem Rechner“-Bugs sehen, ändern Sie nicht fünf Dinge auf einmal. Standardisieren Sie in strenger Reihenfolge: zuerst Versionen, dann Lockfiles, dann CI-Regeln. Jeder Schritt sollte Variablen entfernen.

Schreiben Sie auf, was Sie für dieses Repo als Wahrheit ansehen: die Node.js-Version, den Paketmanager und dessen Version sowie den einen Installationsbefehl, den alle verwenden müssen. Halten Sie das Regelwerk klein und sichtbar.

Wenn der Code selbst chaotisch ist (besonders AI-generierte Prototypen), sind reproduzierbare Builds die erste Reparaturaufgabe, nicht ein Nice-to-have. Solange Builds unvorhersehbar sind, ist jede andere Korrektur schwer zu verifizieren.

Wenn Sie schnell Hilfe brauchen, bietet FixMyMess (fixmymess.ai) an, kaputte AI-generierte Apps production-ready zu machen. Ein kostenloses Code-Audit kann die Drift-Quellen (Versionen, Lockfiles, versteckte Skripte) aufzeigen, und dann kann das Team Build und zugrunde liegende Probleme in einem Schritt reparieren.

Häufige Fragen

Warum funktioniert die App auf einem Laptop, aber auf einem anderen nicht?

Beginnen Sie damit zu prüfen, ob alle dieselbe Node-Hauptversion und dieselbe Paketmanager-Version verwenden. Löschen Sie dann node_modules, installieren Sie aus der Lockfile mit einem strikten Installationsbefehl neu und führen Sie das fehlschlagende Skript erneut aus.

Wenn es sich danach noch unterscheidet, vergleichen Sie die exakte Fehlermeldung und die jeweils verwendeten Umgebungsvariablen (lokal, CI, Produktion), um herauszufinden, was sich ändert.

Was bedeutet „reproduzierbarer Build“ konkret für ein Node-Repo?

Bei Node-Projekten bedeutet ein reproduzierbarer Build, dass ein frisches Klonen des Repos mit denselben Befehlen installieren, bauen und testen kann und dabei überall das gleiche Ergebnis liefert. Entscheidend ist, dass Abhängigkeiten und Tools jedes Mal gleich aufgelöst werden.

Sie wollen nicht Timestamps oder Maschinenpfade identisch machen; Sie wollen Versions- und Installationsabweichungen beseitigen, damit Fehler nicht zufällig auftreten.

Wie legen wir die Node.js-Version fest, sodass alle sich daran halten?

Legen Sie die Node-Version im Repo fest, sodass sie sichtbar und durchsetzbar ist, z. B. mit .nvmrc oder .node-version, und deklarieren Sie sie zusätzlich in package.json unter engines. Lassen Sie CI sofort fehlschlagen, falls die Node-Version nicht passt.

Der schnellste Gewinn ist Konsistenz: eine festgelegte Major-Version, die Entwickler, CI und Produktion verwenden.

Wie verhindern wir, dass unterschiedliche npm/yarn/pnpm-Versionen die Installationen verändern?

Geben Sie die Paketmanager-Version in package.json über das Feld packageManager an und sorgen Sie dafür, dass CI genau dieses Tool verwendet. So verhindern Sie, dass unterschiedliche npm/yarn/pnpm-Versionen dieselben Pakete unterschiedlich auflösen.

Wenn jemand sein globales Tool aktualisiert, bleibt die Projektinstallation trotzdem gleich, weil das Repo die erwartete Version definiert.

Was ist der einfachste Weg, Lockfiles und deterministische Installs durchzusetzen?

Nutzen Sie den strikten Installationsbefehl Ihres Paketmanagers und behandeln Sie Abweichungen der Lockfile als Fehler, nicht als Warnung. Strikte Installs zwingen dazu, das vorher aufgelöste Ergebnis zu verwenden, statt still neue transitive Abhängigkeiten zu ziehen.

Wenn der strikte Install fehlschlägt, aktualisieren Sie die Lockfile gezielt und committen Sie diese Änderung, statt die Regeln zu lockern, um sofort wieder grün zu bekommen.

Wie sollen wir Abhängigkeiten in CI cachen, ohne Probleme zu verbergen?

Vermeiden Sie das Caching von node_modules und cachen Sie nur den Download-Cache des Paketmanagers, idealerweise keyed auf den Hash der Lockfile. So bleiben Builds schnell, ohne defekten Zustand zu erhalten.

Wenn CI nur wegen Überresten grün ist, liefert es eine falsche Sicherheit. Ein sauberer Installationslauf in CI ist die Realitätsschau.

Sollten wir in CI bauen oder in Produktion?

Wählen Sie eins: Entweder bauen Sie in CI und deployen das fertige Artefakt bzw. Container-Image, oder Sie bauen in Produktion – dann muss Produktion exakt dieselbe Node-Version, denselben Paketmanager und dieselben Installationsbefehle wie CI verwenden. Beides zu mischen führt zu Überraschungen.

Stellen Sie außerdem sicher, dass Produktion keine ungebundene Laufzeit oder Basis-Images verwendet, die sich unter Ihnen ändern können.

Wie handhaben wir Umgebungsvariablen und Secrets, ohne Reproduzierbarkeit zu zerstören?

Halten Sie Geheimnisse und umgebungsspezifische Werte aus den Build-Artefakten und aus dem Repo heraus. Injizieren Sie sie zur Laufzeit über Umgebungsvariablen oder die Konfiguration Ihrer Deploy-Plattform.

Das ist sowohl sicherer als auch vorhersagbarer, weil dasselbe Build-Artefakt in unterschiedlichen Umgebungen genutzt werden kann, ohne maschinenspezifische Einstellungen einzubetten.

Unsere CI ist instabil – welche Änderungen helfen am schnellsten?

Lassen Sie CI genau die gleichen Skripte laufen, die Entwickler lokal verwenden, aus einem sauberen Checkout und mit strikten Installs. Entfernen Sie alternative Build-Pfade, sodass es einen offiziellen Weg gibt, zu installieren, zu testen und zu bauen.

Wenn das Repo auf globalen CLIs beruht, verschieben Sie diese in devDependencies und rufen sie über Projektskripte auf, damit jede Umgebung dieselben Versionen nutzt.

Kann FixMyMess helfen, ein übernommenes AI-generiertes Node-App schnell zu stabilisieren?

Bei driftenden oder AI-generierten Projekten ist ein fokussiertes Audit oft der schnellste Weg: Versionen fixieren, eine einzige Lockfile wiederherstellen und CI so konfigurieren, dass es sauber installiert und baut. Wenn Fehler konsistent werden, sind die eigentlichen Code-Probleme viel leichter zu beheben.

FixMyMess kann das Repo auf Drift-Quellen untersuchen und Builds typischerweise schnell stabilisieren, damit die App wieder wartbar wird.