Karte der Service-Grenzen: versehentliche Kopplungen im Code stoppen

Erstelle eine Service-Grenzen-Karte, die Domänen, Datenverantwortung und Abhängigkeiten dokumentiert, damit Teams Änderungen ausliefern können, ohne versehentliche Kopplungen zu verursachen.

Warum versehentliche Kopplung immer wieder auftaucht

Versehentliche Kopplung entsteht, wenn Teile deiner App unbeabsichtigt voneinander abhängig werden. In der Praxis zeigt sich das durch kleine Änderungen, die zu unerwarteten Ausfällen, verwirrenden Bug-Reports und langen Release-Tagen führen.

Du bemerkst es, wenn jemand an einem Feature arbeitet und drei andere davon wackeln. Eine Änderung an der Preislogik blockiert Anmeldungen. Eine Änderung an E-Mail-Vorlagen bricht Passwort-Resets. Das Aktualisieren einer Checkout-Regel lässt das Admin-Dashboard abstürzen. Nichts im Code macht diese Verbindungen offensichtlich, also lernen Menschen sie nur auf die harte Tour kennen.

Eine häufige Ursache ist gemeinsamer Code, der wächst, weil er praktisch erscheint. Ein Helper-Modul, eine gemeinsame Datenbanktabelle oder ein "Common"-Service wird zur Stelle, an die jeder "noch schnell etwas" anhängt. Mit der Zeit wird dieser gemeinsame Punkt zu einem engen Knoten. Es ist nicht, dass das Team nachlässig ist – die Codebasis trainiert stillschweigend alle darauf, Dinge miteinander zu koppeln.

Das Problem verschlimmert sich meist, je mehr Personen den Code anfassen. Neue Mitwirkende kennen die versteckten Regeln nicht und kopieren bestehende Muster. Unter Zeitdruck wählen sie den kürzesten Weg: Funktion wiederverwenden, Daten aus einer bestehenden Tabelle ziehen, einen internen Endpoint aufrufen, weil er funktioniert. Jeder Quickfix fügt ein weiteres unsichtbares Band zwischen Teilen des Systems hinzu.

Unklare Verantwortlichkeit vervielfacht das Problem. Wenn niemand sagen kann "Dieser Service besitzt Kunden-E-Mails" oder "Dieses Modul besitzt Preisregeln," werden Reviews zu Ratespielen. Menschen genehmigen entweder Änderungen, die sie nicht vollständig verstehen, oder blockieren Releases vorsorglich. Beides macht das Ausliefern riskant.

Einige Anzeichen dafür, dass du mit versehentlicher Kopplung lebst:

- Bugs tauchen weit entfernt von der verursachenden Änderung auf

- Releases erfordern viel manuelles Testen, "um sicherzugehen"

- Teams streiten darüber, wo eine Logik leben soll

- Refactors werden vermieden, weil alles fragil wirkt

- Fixes brauchen mehrere Reviewer, weil die Zuständigkeit unklar ist

Was eine Service-Grenzen-Karte (in einfachen Worten) ist

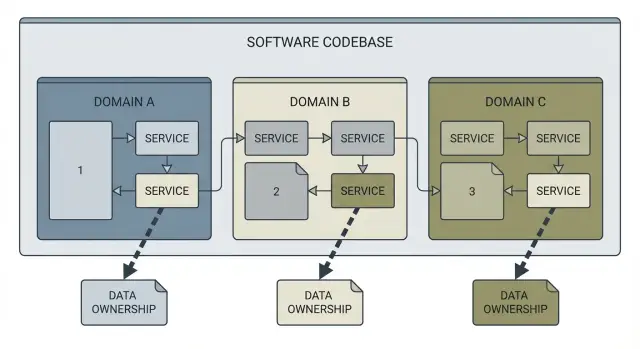

Eine Service-Grenzen-Karte ist eine einfache Darstellung deines Systems, die drei Fragen beantwortet: Welche Domänen es gibt (die großen Verantwortungsbereiche), wer welche Daten besitzt, und wer wen aufruft. Denk an sie als eine beschriftete Skizze der Codebasis, nicht an eine Wand voller Diagramme.

Eine gute Karte enthält in der Regel die Hauptdomänen (z. B. Accounts, Billing, Projekte), welche Daten jede Domäne besitzt (Tabellen, Dokumente, zentrale Entitäten), die Abhängigkeiten zwischen Domänen (API-Aufrufe, Events, gemeinsame Bibliotheken) und die Integrationspunkte zur Außenwelt (Zahlungen, E-Mail, Storage).

Was sie nicht ist: ein kompletter Architektur-Neuentwurf oder ein perfekter Microservice-Plan. Du kannst eine Service-Grenzen-Karte für einen Monolithen, eine Ansammlung von Serverless-Funktionen oder einen halb fertigen Prototyp erstellen. Ziel ist Klarheit, nicht "ideale Architektur."

Der echte Nutzen sind die Entscheidungen, die sie ermöglicht. Mit einer Karte kannst du Fragen beantworten wie:

- Wo soll dieses neue Feature leben?

- Wer besitzt diese Daten?

- Wenn wir das ändern, was bricht noch?

- Was sollten wir zuerst isolieren, um Risiko zu reduzieren?

So stoppst du versehentliche Kopplung: Du lässt nicht mehr zu, dass neue Arbeit Grenzen unbemerkt überschneidet.

Ein konkretes Beispiel: Jemand fordert "Team-Einladungen hinzufügen." Ohne Karte könnte ein Pull Request Authentifizierung, Nutzerprofile, E-Mail-Versand und Billing-Checks gleichzeitig anfassen, mit gemeinsamen DB-Schreibvorgängen überall. Mit einer Service-Grenzen-Karte bleibt die Änderung gebündelt: Einladungen gehören zu Accounts, E-Mails laufen über einen Integrationspunkt und Billing-Regeln bleiben bei Billing.

Das ist nicht nur für Entwickler. Gründer verstehen so besser, warum "kleine Änderungen" länger dauern. Agenturen, die eine chaotische Codebasis übernehmen, nutzen sie, um Arbeit zu planen, ohne das Chaos zu verschlimmern.

Was du sammeln solltest, bevor du startest

Eine Service-Grenzen-Karte ist nur so gut wie die Eingaben, die du ihr gibst. Bevor du Kästchen und Pfeile zeichnest, sammle die Fakten, damit du die Realität abbildest, nicht Meinungen.

1) Bestimme den Umfang (damit die Karte nützlich bleibt)

Wähle eine Grenze, die zu den Entscheidungen passt, die du als Nächstes treffen musst. Wenn das Ziel ist, zu verhindern, dass neue Features neue Kopplungen erzeugen, brauchst du nicht immer das ganze System am ersten Tag.

Gängige Umfänge:

- Ein Repo

- Ein Produktbereich

- Das komplette System

- Ein einziger risikoreicher Ablauf (Auth, Billing, Onboarding)

Schreibe den Umfang in einem Satz auf. Das hält Debatten kurz.

2) Sammle Eingaben, die zeigen, wie das System wirklich läuft

Du suchst nach allen Wegen, wie Code ausgelöst wird und überall dort, wo Daten Grenzen überschreiten. Sammle zusammen:

- Einstiegspunkte: Routen, Endpoints, Webhooks

- Nicht-Request-Arbeit: Background-Jobs, Queues, Cron-Tasks, Scheduler

- Drittanbieter-Integrationen: Zahlungen, E-Mail, Analytics, Storage, Auth-Provider

- Datenspeicher: Datenbanken, Caches, Buckets (auf hoher Ebene: Tabellen und Entitäten)

- Aktuelle "Klebestellen": geteilte Bibliotheken, geteilte Konfiguration, gemeinsame Admin-Skripte

Halte es auf hoher Ebene. Du brauchst nicht jede Spalte in jeder Tabelle. Du brauchst genug, um Besitz und Konflikte zu erkennen.

Format und Timebox

Wähle ein Format, das dein Team auch tatsächlich pflegt: ein Whiteboard-Foto, ein Dokument mit Überschriften oder ein einfaches Diagramm-Tool.

Begrenze die Zeit, damit es nicht zieht. Ein guter Start ist 60–90 Minuten, um Eingaben zu sammeln, und eine Folgesitzung, um Lücken zu schließen.

Finde die Domänen und die echten Grenzen

Beginne bei dem, was Nutzer tun, nicht wie das Repo aussieht. Eine gute Karte beginnt meist mit Fähigkeiten, die jemand in einfachen Worten beschreibt: anmelden, einloggen, Abrechnung verwalten, suchen, Nachrichten senden, Admin-Aufgaben. Das sind Hinweise auf die wirklichen Domänen.

Ein einfacher Test: Wenn du einen Teil des Systems in einem Satz ohne technische Worte beschreiben kannst, ist es wahrscheinlich eine Domain. Wenn du drei Sätze und ein Diagramm brauchst, sind es vielleicht zwei Domains, die zusammengeklebt wurden.

Nach Bedeutung gruppieren, nicht nach Ordnern

Ordnernamen spiegeln oft die Geschichte wider, nicht die Absicht. Scanne stattdessen nach Business-Nomen und -Verben im Code, in Tickets und UI-Labels. Gruppiere dann Komponenten, Routen, Jobs und DB-Tabellen nach Bedeutung.

Schreibe für jede Domain einen strengen Ein-Satz-Zweck:

- "Accounts kümmert sich um Anmeldung, Login und Identity-Einstellungen."

- "Billing kümmert sich um Pläne, Rechnungen, Zahlungen und Abonnement-Status."

- "Messaging kümmert sich um Konversationen, Zustellung und Lesestatus."

Wenn du ständig "und außerdem" anhängen musst, hast du ein Grenzproblem gefunden.

Geteilte Utilities von geteilter Geschäftslogik trennen

Einen Datumsformatter zu teilen ist in Ordnung. "Abonnement-Regeln" in drei Bereichen zu teilen ist der Weg, wie Kopplung sich ausbreitet.

Ein schneller Check, wenn du geteilten Code siehst:

- Pure Helfer (Formatierung, Logging, HTTP-Client) können geteilt werden.

- Regeln (wer darf refundieren, was zählt als aktiv) sollten zu einer Domain gehören.

- Wenn zwei Domains dieselbe Regel brauchen, stelle sie über eine API oder ein Event bereit, nicht über eine geteilte Datei.

Markiere auch Hotspots: Bereiche, die jede Woche geändert werden, Tests brechen oder "kleine" PRs auslösen, die viele Dateien anfassen. Hotspots deuten meist auf gemischte Verantwortlichkeiten hin.

Dokumentiere Datenverantwortung, damit Änderungen nicht kollidieren

Die meisten Kopplungsprobleme beginnen mit einem einfachen Fehler: zwei Teile des Systems schreiben in dieselben Daten. Das wirkt anfangs schneller, macht aber jede Änderung zur Verhandlung.

Beginne damit, eine Domain zu wählen (Accounts, Billing, Content) und nenne die Daten, die sie besitzt. Sei konkret. "User-Daten" ist vage. "users-Tabelle, password_reset_tokens-Tabelle und Profil-Bilder in Buckets" ist klar genug, damit Leute sich daran halten.

Schreibe dann eine Regel und halte dich daran: Der Owner schreibt, alle anderen lesen über eine Grenze. Diese Grenze kann eine API-Aufruf, ein Message/Event oder eine schreibgeschützte Ansicht sein. Die Technik ist weniger wichtig als die Disziplin.

Eine einfache Vorlage für jede Domain:

- Besessene Daten (Tabellen, Collections, Files/Buckets)

- Schreibzugriffsregel (wer darf schreiben und wie)

- Lesezugriffspfad (API, Event, Reporting-View, Export-Job)

- Sensible Felder (PII, Auth-Tokens, Zahlungsdetails, Secrets)

- Klarer Owner (Teamname oder benannte Rolle)

Geteilte Tabellen sind Kopplungs-Hotspots. Findest du eine Tabelle, die "jeder benutzt" (oft users, subscriptions, permissions, audit_logs), akzeptiere das nicht als Normalfall. Markiere sie als geteilt, nenne einen echten Owner und stimme einen Übergangsplan ab. Manchmal lautet der Plan: "Schreibe zuerst hinter eine API, teile die Tabelle später auf." Das alleine verhindert, dass neue Kopplung entsteht.

Sensible Daten verdienen besondere Aufmerksamkeit. Werden Auth-Tokens, Passwort-Hashes oder Zahlungsdetails an mehreren Stellen gespeichert, bekommst du Sicherheitsbugs und chaotische Fixes. Ein Owner sollte Speicherung und Zugriff kontrollieren; andere Domains fragen an, ohne Secrets zu kopieren.

Mappe Abhängigkeiten und Integrationspunkte

Hast du die Domänen, ist das nächste Kopplungsproblem meist in den Verbindungen zwischen ihnen versteckt. Eine Karte hilft nur, wenn sie zeigt, wie Code tatsächlich mit anderem Code spricht.

Beginne mit direkten Aufrufen: HTTP-Routen, interne Modul-Imports, die eine Grenze überqueren, SDK-Clients für Zahlungen oder E-Mail und geteilte Bibliotheken, die stillschweigend zum "God-Package" werden.

Erfasse dann auch indirekte Aufrufe. Ein Signup-Flow kann einen Job enqueuen, einen Webhook auslösen und später einen geplanten Task laufen lassen, der Billing aktualisiert. Nichts bricht sofort, aber die Abhängigkeit ist real.

Für jeden Integrationspunkt notiere:

- Richtung: Wer hängt von wem ab

- Vertrag: API-Schema, Event-Name, Webhook-Payload, Tabellen-/View-Grenze

- Abkürzungen: direkte DB-Lesungen, geteilte Env-Variablen, geteiltes Auth-Middleware

- Trigger-Typ: synchroner Request, asynchroner Job, Webhook, geplanter Task

- Owner: Wer repariert es, wenn es kaputtgeht

Verträge sind gesunde Kopplung. Abkürzungen sind versehentliche Kopplung. "Importiere einfach das User-Model" oder "Lies einfach diese Tabelle" funktioniert, bis ein Refactor kommt und alles ausfällt.

Markiere schließlich riskante Ketten. Suche nach Fan-out-Aufrufen, bei denen eine Aktion viele Services trifft und Fehler sich verketten. Beispiel: Ein "Create Project"-Request ruft Auth auf, schreibt in zwei DBs, postet zu Slack, startet einen Onboarding-Job und pusht Analytics. Das ist schwer zu testen und leicht zu brechen.

Wie du die Karte Schritt für Schritt erstellst

Eine Service-Grenzen-Karte hilft nur, wenn sie einfach bleibt. Zeichne das kleinste Bild, das Menschen davon abhält, Änderungen vorzunehmen, die Teile des Systems heimlich verbinden.

Schritt 1: Zeichne die Domänen als Kästchen

Beginne mit einer leeren Seite und zeichne 4–8 Kästchen. Benenne jedes Kästchen so, wie Leute über das Business sprechen, nicht, wie das Repo organisiert ist.

Schreibe unter jedes Kästchen einen Satz, der beschreibt, welches Ergebnis es besitzt. Zum Beispiel: "Billing erstellt Rechnungen und erfasst Zahlungen." Kannst du es nicht in einem Satz sagen, ist das Kästchen wahrscheinlich zu groß.

Schritt 2: Hänge zu jedem Kästchen die besessenen Daten an

Liste für jedes Kästchen die Daten auf, die es besitzt, in kurzen, konkreten Worten: "Rechnungen," "Zahlungsmittel," "User-Profile," "Projekte," "API-Keys."

Besessene Daten bedeutet: Diese Domain darf als einzige schreiben. Andere lesen nur über einen vereinbarten Pfad (Call, View oder Event).

Schritt 3: Füge Pfeile für Aufrufe und Events hinzu

Zeichne Pfeile zwischen Kästchen für jede Interaktion, die du kennst: API-Aufrufe, Message-Events, Hintergrundjobs, geplante Tasks – alles, was Daten verschiebt.

Vertraue nicht auf die Ordnerstruktur. Finde reale Interaktionen, indem du nach internen HTTP-Calls, direktem DB-Zugriff aus falschen Modulen, geplanten Jobs und Webhook-Handlern suchst.

Schritt 4: Beschrifte jeden Pfeil mit dem, was ausgetauscht wird

Schreibe auf jeden Pfeil, was ausgetauscht wird, nicht wie es umgesetzt ist. Gute Labels: "Rechnung erstellen," "User-Profil abrufen," "PaymentSucceeded-Event," "Projektstatus synchronisieren." Die Bedeutung sollte stabil bleiben, selbst wenn der Code sich ändert.

Schritt 5: Markiere rote Flaggen in der Karte

Markiere Muster, die versehentliche Kopplung erzeugen:

- Gemeinsame Schreibzugriffe (zwei Domains aktualisieren dieselben Daten)

- Zirkuläre Aufrufe (A ruft B und B ruft A)

- Versteckte Cron-Jobs, die Daten "nebenbei" aktualisieren

- Ein Kästchen, das alles weiß (God-Service)

- Datenkopien an mehreren Orten ohne klare Quelle der Wahrheit

Schritt 6: Schreibe 3–5 Grenzregeln, an die ihr euch haltet

Füge eine kleine Notiz neben die Karte mit Regeln, die sich Leute merken können:

- Nur die besitzende Domain schreibt ihre Daten.

- Domänenübergreifende Lesefälle passieren über definierte APIs oder Views, nicht durch direkten DB-Zugriff.

- Events beschreiben Fakten ("Payment succeeded"), keine Kommandos ("Update Billing").

- Keine zirkulären Abhängigkeiten.

- Geplante Jobs leben in der Domain, die sie betreffen, und erscheinen auf der Karte.

Beispiel: Einen verknoteten Prototypen in klare Domänen überführen

Stell dir einen typischen Prototyp vor: Anmeldung und Login, eine Profilseite, eine Billing-Ansicht und ein Admin-Panel. In Demos funktioniert es, doch jede Änderung bringt etwas anderes zum Absturz.

Eine häufige Ursache ist eine einzelne, überladene users-Tabelle, die jedes Feature berührt. Login-Code schreibt darin, das Admin-Panel editiert sie direkt, Billing speichert Plan-Status dort, Profile-Einstellungen leben dort. Eine schnelle "Spalte hinzufügen"-Anfrage wird zur riskanten Migration, die vier Teile der App beeinflusst, plus ein Durcheinander gemeinsamer Helper-Funktionen.

Eine Service-Grenzen-Karte macht die versteckte Kopplung sichtbar und ersetzt sie durch klare Besitzverhältnisse.

Was die Boundary-Karte verändert

Du kannst zunächst dieselbe Datenbank behalten, aber hör auf, sie wie einen gemeinsamen Eimer zu behandeln. Definiere einige Domänen und mach jede für ihre Daten verantwortlich:

- Auth besitzt Credentials und Sessions (Passwort-Hashes, OAuth-Verknüpfungen, Refresh-Tokens).

- Profiles besitzt nutzerseitige Einstellungen (Anzeigename, Präferenzen, Benachrichtigungs-Einstellungen).

- Billing besitzt Geld und Berechtigungen (Kunden, Rechnungen, Plan-Historie, Zahlungsstatus).

- Admin besitzt Moderation und interne Tools (Flags, Audit-Logs, Rollen-Zuweisungen).

Mach die Regel explizit: Andere Domains schreiben nicht in Tabellen, die sie nicht besitzen. Wenn Billing wissen muss, "ist dieser Nutzer aktiv?", fragt es Auth oder liest eine explizite Entitlement-View, die Billing kontrolliert.

Direkte DB-Schreibzugriffe durch eine einfache API-Grenze ersetzen

Im verknoteten Prototyp könnte die Billing-Seite direkt users.plan = 'pro' setzen. Nach dem Mapping ruft Billing stattdessen etwas wie Billing.createSubscription(userId, planId) auf und aktualisiert seine eigenen Daten. Wenn Auth Zugriffskontrollen durchsetzen muss, fragt es Billing über einen kleinen, definierten Integrationspunkt ab.

Um zu verhindern, dass neue Arbeit die Kopplung wieder einführt, setzt Erwartungen für Feature-Requests:

- Felder nur in der besitzenden Domain hinzufügen.

- Wenn du Daten aus einer anderen Domain brauchst, füge eine Lese-API hinzu, keine gemeinsame Schreiboperation.

- Vermeide "noch eine Spalte in users", es sei denn Auth besitzt sie wirklich.

Häufige Fehler, die Kopplung am Leben erhalten

Versehentliche Kopplung entsteht selten, weil Menschen nachlässig sind. Sie entsteht, weil Teams Grenzen wählen, die auf den ersten Blick sauber wirken, und dann weiter ausliefern, ohne zu prüfen, ob die Grenzen zur Realität passen.

Eine Falle ist, die Ordnerstruktur als Domänenmodell zu behandeln. Viele Codebasen (besonders AI-generierte) gruppieren Dateien nach Framework-Konventionen, nicht nach Business-Bedeutung. Wenn deine Karte die aktuellen Ordner widerspiegelt, dokumentierst du vielleicht ein Chaos, statt saubere Nahtstellen zu finden.

Eine andere Falle ist, zu früh zu klein zu splitten. Viele kleine Services zu schaffen fühlt sich nach Fortschritt an, aber wenn die Datenverantwortung nicht geklärt ist, erzeugst du mehr Calls, mehr Fehlerfälle und mehr Diskussionen. Bring zuerst die Datengrenzen in Ordnung, dann entscheide, was eigene Deployments verdient.

Wiederkehrende Fehler:

- Paketnamen als Grenze verwenden, obwohl ein Feature in der Praxis drei "Domänen" berührt

- Viele Services aufspalten, bevor klar ist, wer welche Daten und Regeln besitzt

- Mehrere Domains dauerhaft in dieselbe Tabelle schreiben lassen

- Nur Request-Response-APIs abbilden und Jobs, Cron, Queues und Webhooks vergessen

- Die Karte als einmaliges Workshop-Ergebnis behandeln statt als lebendiges Dokument

Mapping von Abhängigkeiten scheitert auch, wenn stille Pfade ignoriert werden. Beispiel: Eine Billing-Seite ruft ein Payments-API, aber ein nächtlicher Job aktualisiert Rechnungen und ein Webhook markiert Zahlungen als erledigt. Sind diese Pfade nicht auf der Karte, liefern Menschen Änderungen, die in der UI sicher aussehen, aber am nächsten Morgen die Abrechnung kaputtmachen.

Schnelle Checkliste und nächste Schritte

Nutze das als Schnell-Check, nachdem du deine Karte entworfen hast. Kannst du eine der Fragen nicht in einem Satz beantworten, versteckt sich dort meist versehentliche Kopplung.

Schnelle Checkliste

- Jeder Datensatz hat einen klaren Owner; alle anderen lesen über eine vereinbarte Schnittstelle

- Es gibt keine zirkulären Abhängigkeiten zwischen Services oder Modulen

- Verträge sind schriftlich festgehalten (auch als kurze Notiz): Was ein Call erwartet, was er zurückgibt, was Fehler bedeuten

- Integrationspunkte sind sichtbar: Queues, Webhooks, Cron-Jobs, Shared-Libraries, direkter DB-Zugriff

- Auswirkungsbereich von Änderungen ist vorhersehbar: Du kannst benennen, was sich ändern muss, wenn ein Feld oder eine Regel sich ändert

Ein einfacher Weg, die Karte nützlich zu halten: Behandle sie wie Code. Wenn jemand eine neue Abhängigkeit, eine neue Tabelle oder Integration hinzufügt, aktualisiert er die Karte in demselben Pull Request. Wenn das zu schwer wirkt, halte es leichtgewichtig: ein Screenshot oder ein kurzer Absatz ist oft genug.

Nächste Schritte, die Kopplung wirklich reduzieren

Wähle ein Refactor-Ziel nach Risiko, nicht nach Bequemlichkeit. Das beste erste Ziel ist meist die Stelle, an der eine kleine Änderung Ausfälle, Sicherheitsprobleme oder wiederholte Nacharbeit verursacht.

- Wähle den riskantesten Kopplungspunkt (geteilte Tabellen, überall genutzte Auth-Logik oder ein God-Service)

- Schreibe eine Grenzregel, die du nächste Woche durchsetzt (z. B.: "Kein Service schreibt in die Tabellen eines anderen Services")

- Füge eine kleine Boundary-Check ein, damit Fehler früh sichtbar werden (ein Vertragstest, Schema-Validation oder eine einfache Guard)

Wenn deine Codebasis von AI-Tools generiert wurde und schnell chaotisch wurde, stimmen oft die Papiergrenzen nicht mit dem tatsächlichen Verhalten im Code überein. Wenn du eine zweite Meinung willst: FixMyMess (fixmymess.ai) bietet ein kostenloses Code-Audit an und hilft, versteckte Abhängigkeiten, Datenbesitz-Konflikte und Sicherheitsprobleme zu identifizieren, bevor du dich zu einer großen Überarbeitung verpflichtest.

Häufige Fragen

Wie sieht versehentliche Kopplung in einer echten App aus?

Accidentelle Kopplung bedeutet, dass zwei Teile deiner App auf eine Weise voneinander abhängig sind, die niemand geplant oder dokumentiert hat. Das Ergebnis: eine „kleine“ Änderung an einer Stelle verursacht Bugs oder Ausfälle an einer anderen, und die Verbindung ist im Code oder Design nicht offensichtlich.

Warum wird gemeinsamer Code zum Kopplungs-Hotspot?

Gemeinsamer Code wird zur Anziehungskraft für unrelated Logik: jeder fügt „noch schnell eine Sache“ hinzu, weil es bereits da ist und funktioniert. Mit der Zeit wird die gemeinsame Stelle zu einem Knotenpunkt, auf den viele Features angewiesen sind, sodass Änderungen sicher und langsam werden.

Wie entscheide ich, was die "Domänen" für die Karte sind?

Beginne mit dem, was Nutzer tun und welche Ergebnisse das System liefern muss – nicht mit deiner Ordnerstruktur. Wenn du einen Bereich in einem einfachen Satz ohne technische Begriffe beschreiben kannst, ist er meist eine gute Domain; wenn du ständig „und außerdem“ anfügst, sind es wahrscheinlich zwei zusammengeklebte Domains.

Wie groß sollte die erste Service-Grenzen-Karte sein?

Schreibe den Umfang in einem Satz und halte ihn klein genug, um ihn in einer Sitzung fertigzustellen. Ein guter Standard ist ein Repo oder ein riskanter Ablauf wie Auth, Billing oder Onboarding – dort verstecken sich oft die meisten Abhängigkeiten.

Was bedeutet "Datenverantwortung" und warum ist sie so wichtig?

Gehörende Daten sind die Daten, die eine Domain schreiben darf; alle anderen lesen sie über eine vereinbarte Grenze. Eine einfache Regel ist: „Der Owner schreibt; alle anderen fragen an“, z. B. per interner API, Event oder einer schreibgeschützten Ansicht.

Was soll ich tun, wenn mehrere Teile der App in dieselbe Tabelle schreiben?

Wenn mehrere Bereiche in dieselbe Tabelle schreiben, wird jede Änderung zur Verhandlung und Migrationen werden riskant. Bestimme einen einzigen Owner für diesen Datensatz und leite neue Schreibzugriffe zuerst hinter die Grenze dieses Owners; die Aufteilung der Tabelle kann später erfolgen.

Welche Abhängigkeiten vergessen Teams normalerweise zu kartieren?

Schließe alle Nicht-Request-Pfade ein: Hintergrundjobs, geplante Tasks, Queues und Webhook-Handler. Diese sind häufige Quellen für „es funktionierte in der UI“-Fehler, weil sie Daten später oder von der Seite ändern und oft die gleichen Prüfungen umgehen wie Request-Handler.

Woran erkenne ich den Unterschied zwischen einer gesunden Abhängigkeit und einem riskanten Shortcut?

Ein gesunder Vertrag ist eine klar definierte Interaktion wie „Erzeuge Rechnung“ oder „Zahlung erfolgreich“, mit bekanntem Owner und erwarteten Ein- und Ausgaben. Ein Shortcut ist alles, was die Grenze umgeht – z. B. direkte DB-Lesen aus einer anderen Domain oder das Importieren interner Modelle über Domänengrenzen hinweg – weil es Teams stillschweigend koppelt.

Welche Grenzregeln lohnen sich, direkt neben die Karte zu schreiben?

Kurz, einprägsame Regeln: nur die besitzende Domain schreibt ihre Daten, domänenübergreifende Lesefälle passieren über definierte Schnittstellen, und keine zirkulären Abhängigkeiten. Drei bis fünf solcher Regeln neben der Karte helfen bei Reviews sehr.

Wie verhindern wir, dass die Karte nach dem ersten Workshop veraltet?

Aktualisiere die Karte immer dann, wenn du eine neue Abhängigkeit, Tabelle oder Integration hinzufügst – genauso wie du Code aktualisierst, wenn sich Verhalten ändert. Falls das Repo AI-generiert oder fragil ist, kann ein externer Audit versteckte Kopplungen und Sicherheitsprobleme schnell aufdecken; FixMyMess (fixmymess.ai) bietet Repo-Reviews an und kann Besitzkonflikte und riskante Abhängigkeitsketten identifizieren.