Sichere Dateifreigabe für Dokument-Upload-Apps: zentrale Fragen

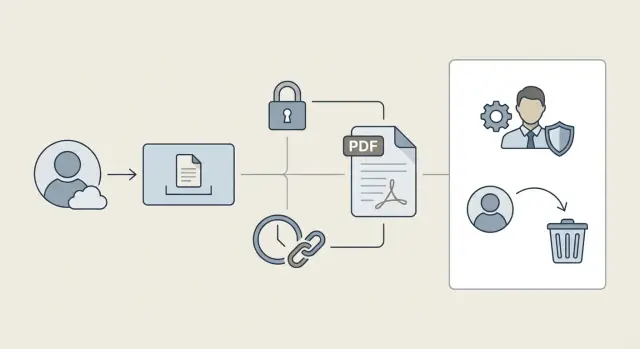

Sichere Dateifreigabe für Dokument-Upload-Apps beginnt mit den richtigen Fragen zu Ablaufdaten von Links, Zugriffskontrollen und was noch funktioniert, nachdem Nutzer entfernt wurden.

Warum Dokument-Uploads zum Sicherheitsproblem werden

Eine öffentliche Marketingseite soll gesehen werden. Ein hochgeladenes Dokument ist meist das Gegenteil. Es kann ein Vertrag, ein Ausweis-Scan, ein Gesundheitsformular, ein Pitch-Deck oder eine Rechnung sein. Der Schaden ist größer, weil diese Dateien oft persönliche Daten, Firmengeheimnisse oder beides enthalten.

Das Risiko entsteht meist durch eine Lücke zwischen „wer Zugriff haben sollte" und „wie die App tatsächlich Zugriff gewährt". Viele Apps setzen standardmäßig auf „hier ist ein Link“. Wenn der Link funktioniert, wird die Datei geladen. Das ist bequem, aber leicht weiterzugeben.

Reale Leaks sind oft unspektakulär:

- Jemand leitete einen Link an eine private E-Mail oder einen Gruppenchat weiter, und der Link funktioniert weiter.

- Ein Nutzer bleibt auf einem geteilten Gerät angemeldet, und die nächste Person öffnet alte Dokumente.

- Eine alte Session bleibt länger gültig als erwartet, sodass ein entfernter Nutzer noch eine funktionierende Registerkarte hat.

- Eine Datei wird zwischengespeichert oder heruntergeladen, und Sie verlieren die Kontrolle darüber, wohin sie als Nächstes gelangt.

Was „sicher genug" ist, hängt vom Einsatzgebiet ab. Ein kleines internes Tool kann mehr Reibung akzeptieren (häufige Re-Auth, kurze Link-Laufzeiten), um die Exposition zu verringern. Reglementierte Apps (Finanzen, Gesundheit, Bildung) brauchen in der Regel strengere Regeln, Audit-Logs und vorhersehbare Widerrufsmechanismen bei Rollenänderungen.

Eine praktische Methode, Ihr Risiko zu erfassen, ist die Zugangsgeschichte für eine Datei aufzuschreiben:

- Wem gehört sie (Uploader, Organisation, Projekt)?

- Wer kann sie ansehen (Rollen, Teams, einzelne Nutzer)?

- Wer kann sie teilen (niemand, alle in der Organisation, nur Admins)?

- Wann soll der Zugriff enden (Projekt geschlossen, Vertrag endet, Nutzer entfernt)?

- Welcher Nachweis ist beim Zugriff erforderlich (angemeldete Session, Einmalcode, signierter Link)?

Wenn Sie diese Fragen nicht in klaren Worten beantworten können, kann Ihr Code sie wahrscheinlich auch nicht zuverlässig durchsetzen.

Wie Dateilinks normalerweise funktionieren (und wo sie scheitern)

Die meisten Dokument-Upload-Apps teilen Dateien über einen Link. Das kann sicher sein, aber die Details entscheiden, ob Sie echte Berechtigungen durchsetzen oder stillschweigend auf „jeder mit dem Link" vertrauen.

Teams setzen meist eines dieser Modelle ein:

- Eine direkte Datei-URL (zeigt direkt auf die Datei)

- Ein Freigabe-Link (eine spezielle URL, manchmal mit Ablauf)

- Ein E-Mail-"Attachment-Ersatz" (die App schickt einen Link statt der Datei)

Der Speicherort der Datei ändert alles. Manche Apps speichern Uploads auf dem gleichen Server wie die App. Andere nutzen Objekt-Speicher (S3-ähnliche Buckets) und behalten nur Metadaten in der Datenbank. Wieder andere verwenden einen Drittanbieter für Dokumente. Der Fehler ist zu glauben, Speicher sei von Haus aus sicher. Privater Speicher kann trotzdem falsch geteilt werden.

Der größte Unterschied ist „jeder mit dem Link" vs. „nur angemeldete Nutzer". Ein "jeder mit dem Link"-Modell überspringt oft Identitätsprüfungen und behandelt den Link selbst als Schlüssel. Das mag für öffentliche Dokumente akzeptabel sein, ist aber riskant für Verträge, Ausweise, Rechnungen, medizinische Dateien und alles Reglementierte.

Das häufigste Versagen ist das Verwechseln einer versteckten URL mit Zugriffskontrolle. Ein langer, zufällig aussehender Pfad ist kein Berechtigungssystem. Links werden in Chats kopiert, per E-Mail weitergeleitet, im Browserverlauf gespeichert, in Screenshots festgehalten und manchmal von Tools protokolliert, an die Sie nicht gedacht haben.

So bricht link-basierte Freigabe typischerweise zusammen:

- Links laufen nie ab, alte Freigaben bleiben jahrelang gültig.

- Links funktionieren weiter, nachdem ein Nutzer aus einem Workspace oder Projekt entfernt wurde.

- Die App prüft „ist der Nutzer angemeldet?" aber nicht „darf dieser Nutzer diese Datei sehen?"

- Die Speicher-URL ist öffentlich, sodass die App-Berechtigungen keine Rolle spielen.

- Der Link ist erratbar (z. B. ein inkrementelle ID).

Ein konkretes Beispiel: Sie entfernen am Freitag einen Auftragnehmer, aber der von ihm gespeicherte Freigabelink öffnet am Montag noch Dateien, weil der Link Ihre Berechtigungsprüfungen umgeht.

Fragen zur Link-Ablaufzeit

Ablauf ist einer der einfachsten Hebel, aber nur, wenn Sie klar haben, was genau ablaufen soll. Ein Link, der nie abläuft, verwandelt einen kleinen Fehler in ein langfristiges Leak.

Wenn Dateien sensibel sind (Ausweise, Verträge, medizinische Formulare), sollten Links normalerweise ablaufen. Das Zeitfenster sollte zum realen Verhalten passen: Minuten für einmalige Verifikationen, Stunden für "heute prüfen und unterschreiben", oder ein paar Tage für Onboarding von Kunden. Wenn Sie kein passendes Fenster wählen können, ist das oft ein Signal, dass Sie ein anderes Freigabemodell brauchen (z. B. "Zugriff anfragen" statt "jeder mit dem Link").

Konkretisieren Sie, was "Ablauf" tatsächlich abdeckt

Viele Apps sagen, ein Link "läuft ab", aber nur ein Teil der Kette tut das. Seien Sie spezifisch, was Sie ablaufen lassen:

- Das Link-Token (das im URL-Parameter)

- Die Download-Session (eine kurzlebige Berechtigung nach dem Klick)

- Zwischengespeicherte Kopien (Browser-Cache, Geräte-Downloads, E-Mail-Weiterleitungen)

- Die zugrundeliegende Dateiberechtigung (kann der Nutzer die Datei auf anderen Wegen noch erreichen?)

Wenn nur das Token abläuft, kann jemand weiterhin auf anderem Weg Zugriff haben. Wenn nur die Session abläuft, funktioniert ein weitergeleiteter Link vielleicht noch.

Wenn Nutzer längeren Zugriff brauchen, vermeiden Sie eine permanente URL. Ein sichereres Muster sind kurzlebige Links, die on-demand innerhalb der App nach Login erzeugt werden, oder eine "Link erneuern"-Aktion, die ein neues Token ausstellt und das alte ungültig macht. So bedeutet "längerer Zugriff", dass der Nutzer weiterhin Zugriff anfordern kann – nicht, dass dieselbe URL ewig lebt.

Denken Sie auch an den Moment, wenn ein abgelaufener Link geöffnet wird. Zeigen Sie keinen vagen Fehler. Sagen Sie: "Dieser Link ist abgelaufen" und bieten Sie einen sicheren Wiederherstellungsweg an: anmelden, um einen neuen Link anzufordern, oder den Dateibesitzer kontaktieren. Vermeiden Sie ein automatisch-Weiterleiten zur Datei nach dem Login, es sei denn, Sie prüfen die Berechtigungen erneut.

Fragen zu Zugriffskontrollen

Zugriffskontrollen sind der Unterschied zwischen "die UI sieht gesperrt aus" und "die Datei ist wirklich geschützt". Sie wollen bei jedem Download dieselbe Antwort: der Server prüft, nicht der Browser.

Was wird bei jeder Download-Anfrage geprüft?

Fragen Sie, was passiert, wenn jemand die Download-URL direkt aufruft (oder einen gespeicherten Link refreshed). Die Autorisierungsprüfung muss bei jeder Anfrage laufen, nicht nur beim ersten Öffnen einer Seite.

Ein einfacher Test: kopieren Sie eine Download-URL, melden Sie sich ab und versuchen Sie es erneut. Wenn es noch funktioniert, findet die Prüfung wahrscheinlich nur im Frontend statt.

Wie beweisen Sie, dass der Anfragende berechtigt ist?

Eine gute Richtlinie ist explizit und leicht zu erklären. Im Backend sollten Sie auf eine klare Regel zeigen können wie „Nutzer ist Eigentümer", „Nutzer ist im gleichen Team mit einer Rolle, die Downloads erlaubt" oder „Nutzer wurde explizit für dieses Dokument freigegeben". Wenn Sie keine Regel benennen können, basiert der Zugriff oft auf Annahmen.

Beim Durchgehen des Download-Flows fragen Sie:

- Prüfen wir auf dem Server Eigentum, Teamzugehörigkeit und Rollenberechtigungen, bevor wir die Datei zurückgeben?

- Wenn die Anfrage ein

fileIdenthält, verifizieren wir, dass der authentifizierte Nutzer auf genau diese Datei zugreifen darf? - Kann jemand direkte Speicher-URLs außerhalb der App wiederverwenden?

- Wenn wir signierte URLs nutzen, sind sie kurzlebig und an den richtigen Nutzer und die richtige Datei gebunden?

- Protokollieren wir, wer was wann geöffnet hat und ob es erlaubt oder verweigert wurde?

Ein häufiger Fehler ist, dem Browser zu vertrauen. Ein Nutzer kann fileId=123 zu fileId=124 ändern. Ihr Backend muss jede ID aus dem Client als unvertrauenswürdige Eingabe behandeln und sie gegen Ihre Datenbankregeln prüfen.

Logging ist ebenfalls wichtig. Sie brauchen keine aufwändige Analyse, aber eine Audit-Spur: Nutzer, Dokument, Zeitstempel und Ergebnis. Das ist der schnellste Weg, Lecks zu erkennen und zu zeigen, dass Sie sie behoben haben.

Was passiert, nachdem ein Nutzer entfernt wurde

"Entfernt" kann verschiedene Dinge bedeuten, und Ihre Sicherheit hängt davon ab, was Sie tatsächlich implementieren. Wurde die Person deaktiviert, ist sie noch in der Organisation? Hat sich ihre Rolle von Admin zu Viewer geändert? Wurde sie vollständig aus der Organisation und allen Teams entfernt? Schreiben Sie die Zustände auf, die Ihre App unterstützt, denn jeder Zustand sollte unterschiedliche Zugriffsregeln auslösen.

Das große Risiko ist, Entfernung als ein einzelnes Ereignis zu behandeln. In der Praxis sind es mehrere Türen, die Sie schließen müssen: Freigabelinks, aktive Sessions, gespeicherte Geräte und alle zwischengespeicherten Tokens.

Widerrufszeitpunkt

Entscheiden Sie, wie schnell der Zugriff gekappt werden soll. Bei sensiblen Dokumenten sollte der Widerruf sofort erfolgen. „Innerhalb einer Stunde" klingt gut, bis Sie daran denken, dass ein kopierter Link in dieser Stunde oft noch mehrfach geöffnet werden kann.

Ein paar Fragen decken die meisten Widerrufsfehler auf:

- Funktionieren Freigabelinks, die ein entfernter Nutzer erstellt hat, weiterhin?

- Funktionieren Freigabelinks, die an den entfernten Nutzer gesendet wurden, weiterhin?

- Kann ein entfernter Nutzer eine Datei aus einer alten Browser-Session öffnen, ohne sich erneut anzumelden?

- Halten mobile Apps Tokens, die tagelang gültig bleiben?

- Wird beim Verwenden eines Links die Berechtigung dann erneut geprüft oder nur bei der Link-Erstellung?

Ein typisches Versagen ist „nur signierter Link“-Zugriff. Der Link ist gültig, also wird die Datei heruntergeladen, obwohl der Nutzer weg ist. Sichere Praxis ist, den signierten Link als Übertragungsmechanismus zu behandeln, nicht als Autorisierung. Der Download-Pfad sollte trotzdem bestätigen, dass der Anfragende (oder der Organisationskontext) jetzt Zugriff hat.

Dateieigentum und Lebenszyklus

Entfernung wirft auch die Frage auf: Was passiert mit den hochgeladenen Dateien? Wenn Sie nichts tun, enden Sie mit verwaisten Dokumenten, die keinem gehören, die aber viele erreichen können.

Wählen Sie eine klare Richtlinie und machen Sie sie für Admins sichtbar. Übliche Optionen sind: Übertragen des Eigentums an die Organisation, Dateien behalten aber den Zugriff des entfernten Nutzers sperren, Löschen nach einer Karenzzeit oder Export für Compliance erlauben.

Ein sichereres Dateifreigabe-Setup (Schritt für Schritt)

Beginnen Sie damit, Ihre Regeln in einfachen Worten aufzuschreiben. Wer darf ein Dokument ansehen? Wer darf es herunterladen? Kann es erneut geteilt werden oder nur innerhalb Ihrer App? Wenn Sie die Regel nicht in einem Satz erklären können, finden Nutzer die Edge-Cases, die Sie übersehen haben.

Wählen Sie als Nächstes ein Freigabemodell, das zu Ihrem Risiko passt. Öffentlich nie endende Links sind am einfachsten zu bauen und am leichtesten zu leaken. Die meisten Teams entscheiden sich für Invite-only-Zugriff, mit kurzlebigen Links als Komfort-Feature, nicht als Hauptzugang.

Bauen Sie so, dass jede Anfrage geprüft wird

Behandeln Sie jede Datei-Anfrage wie eine normale Seitenanfrage. Der Server sollte verifizieren, wer der Nutzer ist und ob er genau auf diese Datei zugreifen darf – jetzt.

Eine solide Basis sieht so aus:

- Speichern Sie Dateien privat (nicht öffentlich lesbar).

- Ordnen Sie jede Datei einem Eigentümer sowie erlaubten Nutzern, Teams und Rollen zu.

- Erfordern Sie Login für Zugriff, selbst wenn Sie signierte Links verwenden.

- Erzeugen Sie kurzlebige Download-Links nur nach bestätigter Berechtigung.

- Halten Sie Freigabeaktionen in der App (Einladungen, Rollen, Genehmigungen).

Ablauf, Widerruf und Überwachung behandeln

Ablauf ist nur die halbe Geschichte. Sie brauchen auch Widerruf, der funktioniert, wenn sich Zugriffsrechte ändern. Wenn ein Nutzer aus einem Workspace entfernt wird, sollte sein Zugriff sofort enden, selbst wenn er einen alten Link gespeichert hat.

Fügen Sie leichtgewichtiges Logging hinzu, damit Sie Probleme früh sehen: welcher Nutzer welche Datei wann heruntergeladen hat und ob es erlaubt war. Wenn ein Konto 200 Dateien in einer Minute herunterlädt, wollen Sie das sehen.

Testen Sie schließlich mit realen Szenarien vor dem Launch: ein Nutzer wird mitten in einer Session entfernt, ein weitergeleiteter Link, ein Rollenwechsel von Manager zu Viewer und eine Datei, die in ein anderes Projekt verschoben wird.

Häufige Fehler, die zu Dokumentenlecks führen

Die meisten Lecks sind keine fancy Angriffe. Sie passieren, weil der Freigabe-Flow schnell gebaut und dann nie erneut betrachtet wurde, als echte Nutzer, Auftragnehmer und Support-Personal anfingen, ihn zu nutzen.

Ein klassisches Beispiel ist der "einfache" permanente Link. Er funktioniert in einer Demo, wird aber zur langfristigen Hintertür. Monate später öffnet jemand ihn aus einem alten E-Mail-Thread oder gespeicherten Chat-Nachrichten, obwohl Rollen und Teams geändert wurden.

Die gleichen Fehler tauchen immer wieder auf:

- Zugriff wird auf der Seite geprüft, aber nicht beim Servieren der Datei.

- Roh-Speicher-URLs sind teilbar und umgehen die App-Regeln.

- Links laufen ab, aber Tokens sind nicht an Nutzer oder Berechtigungen gebunden.

- Signierschlüssel oder Geheimnisse gelangen in den Client oder Logs.

- Die App sieht "Download" als Ende der Geschichte, obwohl Nutzer die Datei außerhalb des Systems weiterteilen können.

Der "nur UI-Prüfung"-Bug ist besonders tückisch: Die Listen-Seite blendet Dokumente korrekt aus, also sieht alles sicher aus. Aber wenn die Datei von einem öffentlichen Pfad oder einem Backend-Endpunkt serviert wird, das Berechtigungen nicht erneut prüft, kann ein Nutzer sie trotzdem durch Wiederverwendung eines alten Links öffnen.

Schnelle Checks vor dem Versand

Sie brauchen keine aufwändigen Tools, um die meisten Lecks zu finden. Verwenden Sie einen Browser, zwei Testnutzer und ein paar hochgeladene Dateien.

Beginnen Sie mit Ihrem Freigabelink. Öffnen Sie ihn in einem privaten/Inkognito-Fenster, in dem Sie nicht angemeldet sind. Fragen Sie: Was genau lässt das Laden zu? Wenn die Datei ohne Anmeldung öffnet, verhält sich Ihr Link wie ein Passwort. Das ist nur akzeptabel, wenn er nicht erratbar, kurzlebig und an die richtigen Berechtigungen gebunden ist.

Schnelle Checks, die die meisten Probleme finden:

- Private-Fenster-Test: Öffnen Sie einen Freigabelink während Sie abgemeldet sind.

- Entfernen-Test: Entfernen Sie einen Testnutzer aus dem Team, und versuchen Sie seine alten Lesezeichen und Freigabelinks.

- URL-Manipulations-Test: Ändern Sie eine Dateiid (oder Ordner-ID) in der Adresszeile.

- Ablauf-Test: Setzen Sie einen Link auf Ablauf in wenigen Minuten, warten Sie, und versuchen Sie es erneut.

- Audit-Trail-Test: Prüfen Sie, ob Sie beantworten können "wer hat diese Datei wann und von welchem Konto geöffnet?"

Wenn ein entfernter Auftragnehmer einen gespeicherten Download-Link weiterhin öffnen kann, prüft Ihr System den Link, aber nicht den Zugriff zum Download-Zeitpunkt.

Beispiel: Ein entfernter Auftragnehmer öffnet weiter geteilte Dokumente

Stellen Sie sich eine HR-App vor, in der Manager Angebotsbriefe, Pässe und Ausweise hochladen und sie per E-Mail mit einem Recruiter oder Auftragnehmer teilen. Um es einfach zu halten, generiert die App für jedes Dokument einen "View"-Link.

Wenn der Auftrag endet, entfernt ein Admin den Auftragnehmer aus dem Workspace und erwartet, dass der Zugriff sofort stoppt.

Die Erwartung ist einfach: alte Links stoppen, weitergeleitete Links stoppen, und Versuche zeigen "Zugriff entfernt" anstatt der Datei.

Was oft in frühen Versionen passiert, ist das Gegenteil: Der alte Link funktioniert weiter. Meist liegt das daran, dass der Link ein Bearer-Token ist. Wer das Token hat, bekommt die Datei. Die App validiert das Token, prüft aber nicht erneut, wer die Datei gerade öffnet. Oder der Link zeigt auf eine öffentliche Speicher-URL, die nie abläuft.

Fixes, die das Problem meist lösen, ohne Nutzer zu verärgern:

- Leiten Sie Downloads durch Ihre App und prüfen Sie bei jeder Anfrage Organisationszugehörigkeit und Rolle.

- Nutzen Sie kurzlebige signierte Links (Minuten, nicht Tage) und geben Sie sie nur nach einer Zugriffsprüfung aus.

- Speichern Sie Share-Tokens serverseitig, damit Sie sie widerrufen können, wenn ein Nutzer entfernt wird.

- Rotieren Sie Signierschlüssel, wenn Sie einen Leak vermuten, und machen Sie alte Tokens ungültig.

- Protokollieren Sie Downloads und alarmieren Sie bei verdächtigen Spitzen oder Zugriffen durch entfernte Nutzer.

Sie können die "Teilen"-Schaltfläche beibehalten und trotzdem ändern, was sie produziert: statt einem lang lebenden Schlüssel teilen Sie einen Link, der eine frische Berechtigungsprüfung erzwingt.

Nächste Schritte: Prüfen Sie Ihren aktuellen Flow und schließen Sie Lücken

Behandeln Sie Dateifreigabe zuerst als Richtlinie und dann als Code. Die meisten Lecks entstehen, weil niemand die Regeln aufgeschrieben hat, sodass die App "meistens korrekt" funktioniert und in Randfällen versagt.

Schreiben Sie Ihre Regeln in klarer Sprache, halten Sie sie kurz und seien Sie spezifisch zu Ablauf, wer Shares erstellen darf und was passiert, wenn sich der Zugriff eines Nutzers ändert.

1) Schreiben Sie die Regeln auf, die die App befolgen soll

Gute Regeln beantworten Fragen wie:

- Wie lange laufen standardmäßig geteilte Links und wer kann sie verlängern?

- Wer darf eine Datei teilen?

- Welche Prüfungen müssen beim Öffnen des Links stattfinden (Login, Organisationszugehörigkeit, Rolle, Dateistatus)?

- Was passiert mit bestehenden Links, wenn ein Nutzer entfernt oder ein Projekt archiviert wird?

- Was wird protokolliert (wer hat geteilt, wer hat geöffnet, und wann)?

Sobald das aufgeschrieben ist, stechen Abweichungen schnell hervor, z. B. "Links laufen nie ab" oder "entfernte Nutzer behalten Zugriff bis zum nächsten Deploy".

2) Machen Sie aus den Regeln Release-Tests

Verlassen Sie sich nicht auf einen Happy-Path-Test. Machen Sie aus Ihren Regeln eine kleine Menge Szenarien, die Sie bei jedem Release durchspielen (manuell ist in Ordnung, wenn automatisierte Tests noch fehlen). Zum Beispiel:

- Erstellen Sie einen Freigabelink, ändern Sie dann die Dateiberechtigungen und öffnen Sie den Link erneut.

- Entfernen Sie einen Nutzer aus dem Workspace und testen Sie seine alten Links und gespeicherten Lesezeichen.

- Öffnen Sie einen Link abgemeldet, mit einem anderen Konto und in einem privaten Fenster.

- Bestätigen Sie, dass Download und Vorschau dieselben Zugriffsregeln durchsetzen.

Wenn Ihr Upload-Flow als schneller Prototyp entstanden ist (besonders mit KI-Tools), gehen Sie davon aus, dass Edge-Cases existieren, bis Sie das Gegenteil beweisen.

Wenn Sie eine externe Prüfung möchten, kann FixMyMess ein kostenloses Code-Audit durchführen, um kaputte Auth, exponierte Geheimnisse und unsichere Dateilinks zu erkennen und zu helfen, den Upload- und Freigabe-Flow so zu härten, dass Widerruf in Produktion korrekt funktioniert.

Häufige Fragen

Was ist die sicherste Voreinstellung für hochgeladene Dokumente?

Behandeln Sie jedes Dokument standardmäßig als privat und gewähren Sie den Zugriff gezielt nach Nutzer, Rolle, Team oder Projekt. Auf eine "geheim aussehende" URL zu vertrauen ist keine Zugriffskontrolle, da Links weitergeleitet, gespeichert und außerhalb Ihrer App wiederverwendet werden.

Sollte ich Freigabelinks überhaupt verwenden oder ganz darauf verzichten?

Verwenden Sie kurze, zeitlich begrenzte Links, die auf Anforderung nach Login und erfolgreicher Autorisierung erzeugt werden. Bewahren Sie die Datei selbst in privatem Speicher auf und lassen Sie die App bei jedem Download oder jeder Vorschau entscheiden, wer Zugriff hat.

Wie wähle ich eine Ablaufzeit für Dateilinks?

Lassen Sie Links ablaufen, wenn das Dokument sensibel ist oder Rollen und Mitgliedschaften häufig wechseln. Gute Standardwerte sind Minuten bis Stunden für einmalige oder zeitlich begrenzte Prüfungen. Vermeiden Sie "niemals ablaufen", es sei denn, der Inhalt ist wirklich öffentlich.

Was muss "Link-Ablauf" abdecken, damit er sinnvoll ist?

Lassen Sie "Ablauf" bedeuten, dass das Zugriffstoken in der URL nicht mehr funktioniert und nicht stillschweigend erneuert werden kann. Stellen Sie außerdem sicher, dass das Öffnen eines alten Links eine frische Berechtigungsprüfung auslöst, sodass entfernte Nutzer oder geänderte Rollen nicht weiterhin gespeicherte Links nutzen können.

Wo sollten Zugriffskontrollen stattfinden: Frontend oder Backend?

Das Backend sollte bei jeder Anfrage die Identität des Anfragenden und dessen Berechtigung für diese spezielle Datei verifizieren – inklusive Reloads und direkten Zugriffen auf den Download-Endpunkt. Wenn die Prüfung nur in der UI stattfindet, kann eine gespeicherte oder kopierte URL sie umgehen.

Wie verhindere ich, dass Nutzer eine Datei-ID raten oder ändern, um andere Dateien zu sehen?

Gehen Sie davon aus, dass jede ID aus dem Browser manipuliert werden kann. Suchen Sie die Datei per ID in der Datenbank und bestätigen Sie, dass der authentifizierte Nutzer basierend auf Ihren Regeln Zugriff hat. Wenn das Ändern von fileId eine andere Datei zurückgibt, haben Sie einen Autorisierungsfehler.

Was soll mit bestehenden Links und Sessions passieren, wenn ein Nutzer entfernt wird?

Sperren Sie den Zugriff sofort, indem Sie Sessions invalidieren und alle Share-Tokens widerrufen, die an diesen Nutzer oder seine frühere Rolle gebunden sind. Verlassen Sie sich nicht auf die Annahme "sie wurden entfernt, also sollte der Link stoppen", denn Links und zwischengespeicherte Sessions überdauern oft Änderungen in der Mitgliedschaft.

Welches Risiko besteht bei direkten Speicher-URLs (z. B. S3-ähnliche Links)?

Vermeiden Sie es, rohe Speicher-URLs direkt an Nutzer weiterzugeben, denn diese können außerhalb Ihres Berechtigungssystems wiederverwendet werden. Leiten Sie Downloads über Ihre App oder geben Sie nur kurzlebige signierte URLs aus, nachdem Ihre App bestätigt hat, dass der Nutzer gerade Zugriff auf diese Datei haben darf.

Brauche ich wirklich Audit-Logs für Dokument-Downloads?

Protokollieren Sie, wer versucht hat, auf welche Datei wann zuzugreifen und ob der Zugriff erlaubt oder verweigert wurde. Halten Sie die Logs einfach, aber konsistent, damit Sie Vorfälle untersuchen und bestätigen können, dass Korrekturen unerlaubten Zugriff tatsächlich verhindern.

Was sind die schnellsten Tests, um Dateifreigabe-Lecks vor dem Launch zu entdecken?

Führen Sie ein kurzes manuelles Testset durch: öffnen Sie einen Freigabelink im abgemeldeten Zustand, entfernen Sie einen Nutzer und testen Sie dessen alte Lesezeichen, und manipulieren Sie eine Dateiid in der URL. Wenn Ihre App schnell aus einem KI-generierten Prototyp entstanden ist, kann FixMyMess ein kostenloses Code-Audit anbieten, um kaputte Authentifizierung, exponierte Geheimnisse und unsichere Dateilinks aufzuspüren und zu beheben.