Sichere Datenexport-Funktionen für CSV und JSON ohne Lecks

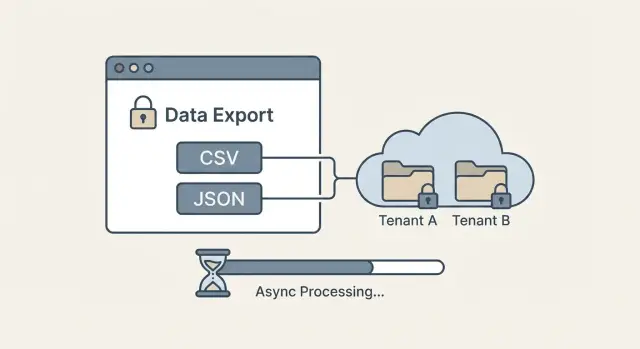

Sichere Export-Funktionen für CSV/JSON mit mandantenbewussten Zugriffskontrollen, Zeilenlimits, asynchronen Jobs und sicheren Download-Links.

Warum Exporte eine häufige Quelle von Datenlecks sind

Exporte sind der Punkt, an dem Sicherheitsfehler in einfache Dateien verwandelt werden, die geteilt, weitergeleitet und gespeichert werden. In einer Multi-Tenant-Anwendung kann ein fehlender Filter in einem CSV- oder JSON-Export mit einem Klick die Datensätze eines anderen Kunden offenlegen. Export-Funktionen verdienen die gleiche Sorgfalt wie Login und Zahlungsabwicklung.

Die meisten Lecks passieren auf banale Weise. Eine Export-Abfrage vergisst den Tenant-Filter. Ein Endpunkt akzeptiert eine vorhersehbare ID und holt den falschen gespeicherten Export. Ein Hintergrundjob verwendet einen Cache-Key wie export:123, der nicht an Nutzer und Tenant gebunden ist. Oder eine alte Datei liegt mit einer permanenten URL im Object Storage, sodass jeder, der sie findet, sie später herunterladen kann.

Ein sicherer Export bedeutet, dass all dies zutrifft:

- Korrekte Daten (die Abfrage entspricht dem, was die UI anzeigt)

- Korrekter Nutzer (echte Berechtigungen, nicht nur „eingeloggt“)

- Korrekte Mandanten‑Zugehörigkeit (eine harte Grenze, kein Best-Effort-Filter)

- Korrekte Zeit (läuft ab und kann nicht ewig wiederverwendet werden)

Nutzer wollen schnelle One‑Click‑Exporte und teilbare Links. Strikte Kontrollen erzeugen Reibung: mehr Prüfungen, Zeilenlimits, asynchrone Erzeugung und kurzlebige Downloads. Ziel ist es, Exporte bequem zu halten, ohne dass sie zur Hintertür für Zugriffskontrollen werden.

Das ist auch ein häufiger Fehler bei KI-generierten Prototypen. FixMyMess findet oft Export-Endpunkte, die in Demos „funktionieren“, aber Berechtigungsprüfungen auslassen oder Dateien so speichern, dass Cross‑Tenant-Lecks sehr wahrscheinlich werden.

Entscheiden Sie, was Nutzer exportieren dürfen (und was nicht)

Bevor Sie Buttons und Endpunkte bauen, legen Sie fest, was „Export“ in Ihrem Produkt bedeutet. Sichere Exporte beginnen mit klaren Regeln, nicht mit Code.

Wählen Sie Formate nach echten Anwendungsfällen. CSV ist gut für Tabellenkalkulationen und schnelle Analysen, aber flach. JSON eignet sich besser für Backups, Integrationen und verschachtelte Daten, ist aber leichter geeignet, versehentlich zusätzliche Felder einzuschließen.

Definieren Sie den Umfang in klarer Sprache und erzwingen Sie ihn im Code: welche Datensätze, welche Spalten und welches Zeitfenster. Wenn Sie keine Grenzen setzen, werden Nutzer nach „alles“ fragen und das System versucht es irgendwann zu liefern.

Schreiben Sie eine kurze Liste von Entscheidungen auf:

- Welche Objekte sind exportierbar (z. B. Rechnungen und Kunden, aber nicht interne Notizen)

- Welche Felder sind erlaubt (und welche niemals exportiert werden)

- Maximale Zeitspanne pro Anfrage (z. B. „letzte 90 Tage“)

- Standardfilter und Sortierung, damit Ergebnisse vorhersagbar bleiben

- Wer überhaupt exportieren darf (nur Admins oder alle Nutzer)

Für sensible Felder braucht es zusätzliche Überlegungen. Einige sollten komplett ausgeschlossen werden (Passworthashes, API-Keys). Manche können maskiert werden (letzte 4 Ziffern). Andere erfordern einen zweiten Schritt, z. B. Manager-Freigabe oder erneute Authentifizierung.

Beispiel: Ein Support-Mitarbeiter kann Tickets als CSV mit Kundenname und Betreff exportieren, aber nicht E‑Mail, IP‑Adresse oder interne Tags. Ein Admin kann JSON für Integrationen exportieren, aber erst nach erneuter Passwortbestätigung.

Wenn Sie eine KI-generierte App übernommen haben, beginnen Lecks oft hier: Exporte spiegeln versehentlich das Datenbankschema. FixMyMess findet häufig versteckte Felder und Geheimnisse, die in „schnelle“ Exporte rutschen, daher spart das Festlegen dieser Regeln später viel Nacharbeit.

Zugriffsprüfungen, die echten Berechtigungen entsprechen

Export-Fehler entstehen oft, wenn der Export-Endpunkt einfachere Regeln nutzt als die Bildschirme in der App. Ein Nutzer sieht eine gefilterte Liste in der UI, aber der Export umgeht stillschweigend diese Einschränkungen und liefert viel mehr Daten. Behandeln Sie Exporte als eigenen Lese-Pfad mit eigenem Risiko.

Prüfen Sie die Identität, bevor Sie die Abfrage bauen: Wer ist der Nutzer, welche Rollen hat er und ist er aktives Mitglied des Tenants, den er zu vertreten vorgibt? Wenn Sie suspendierte Nutzer, abgelaufene Einladungen oder entfernte Mitglieder unterstützen, stellen Sie sicher, dass diese Zustände Exporte ebenfalls blockieren.

Unterscheiden Sie dann zwischen ‚in der App anzeigen dürfen‘ und ‚aus der App exportieren dürfen‘. Export ist Bulk-Zugriff und enthält oft Felder, die Nutzer nie auf dem Bildschirm sehen. Viele Teams fügen explizite Berechtigungen wie can_export_billing oder can_export_users hinzu und lassen sie für die meisten Rollen aus.

Eine einfache Regelmenge, die sich bewährt hat:

- Fordern Sie für jedes Dataset eine explizite Bulk-Export-Berechtigung an.

- Überprüfen Sie Berechtigungen erneut, wenn der Export-Job läuft, nicht nur bei der Anfrage.

- Wenden Sie dieselben Feld‑Level-Regeln wie die UI an (sensible Spalten standardmäßig ausblenden).

- Fail closed: Wenn Sie eine Berechtigung nicht bestätigen können, geben Sie nichts zurück.

- Führen Sie eine kurze, menschenlesbare Richtlinie, die Rollen zu exportierbaren Datasets zuordnet.

Beispiel: Ein Support-Mitarbeiter darf ein Kundenprofil einsehen, aber nicht die vollständige Kundenliste exportieren. Wenn Export erlaubt ist, beschränken Sie ihn auf Admin und Billing Admin und dokumentieren genau, welche Tabellen und Felder diese Rollen exportieren dürfen.

Wenn Sie einen KI-generierten Codebestand geerbt haben, ist dies ein Bereich, in dem kleine Abweichungen häufig vorkommen und sich lohnen, sorgfältig geprüft zu werden.

Mandanten-Isolation: Verhindern, dass andere Tenants exportiert werden

In Multi-Tenant-Produkten versagen Exporte oft bei der Isolation. Ein Dropdown in der UI kann korrekt aussehen, während die Backend‑Abfrage stillschweigend Zeilen eines anderen Kunden zurückliefert.

Die wichtigste Regel: Erzwingen Sie Tenant-Scoping in der Abfrage selbst, nicht im Frontend. Das Backend sollte den Tenant aus der authentifizierten Session ableiten, nicht aus einem Request-Parameter. Wenn ein Nutzer tenant_id=other_company senden kann und Ihr Server das glaubt, haben Sie ein Leck.

Nutzen Sie stabile Regeln, die nicht pro Bildschirm variieren. Eine gute Basis ist: Tenant muss übereinstimmen und die Rolle des Nutzers muss die angeforderten Zeilen und Felder zulassen. Das bedeutet, Ihre Export-Abfrage enthält immer einen Tenant-Filter plus dieselben Berechtigungsbeschränkungen wie die normalen Bildschirme.

Praktische Prüfungen, die Cross‑Tenant‑Exporte blockieren:

- Tenant-ID aus dem Auth-Kontext entnehmen, nicht aus Request-Body oder URL

WHERE tenant_id = :tenantFromSessionin jede Export-Abfrage einbauen- Rollenregeln in dieselbe Abfrage einfließen lassen (z. B. „Agents dürfen nur zugewiesene Accounts exportieren“)

- ‚Admin‘-Shortcuts ablehnen, es sei denn, der Nutzer ist wirklich Tenant‑Admin

- Einen Test schreiben, der versucht, einen anderen Tenant zu exportieren, und fehlschlagen muss

Wenn Ihre Datenbank Row-Level Security (RLS) unterstützt, fügt das eine zweite Sperre hinzu. Selbst wenn ein späterer Code-Change einen Filter vergisst, blockiert die Datenbank Zeilen, die nicht zu diesem Tenant gehören.

Beispiel: Ein Support-Manager exportiert ‚alle Tickets‘. Wenn das Backend nach Session‑Tenant scoped und Rollenregeln anwendet, kann der Export niemals Tickets einer anderen Firma enthalten, selbst wenn jemand die Anfrage manipuliert.

Wenn Sie einen KI-generierten Export-Endpunkt geerbt haben, findet FixMyMess oft denselben Fehler: Tenant-Prüfungen nur in der UI, während die SQL-Abfrage ungesichert bleibt. Das Beheben dieses Fehlers entfernt den größten Teil des Cross‑Tenant‑Leckrisikos.

Zeilenlimits, Paginierung und vorhersagbares Abfrageverhalten

Exporte wirken harmlos, bis jemand ‚alle Daten‘ anfordert und die Datenbank Minuten mit einer riesigen Abfrage beschäftigt ist. Ein sicherer Export hat klare Grenzen: wie viel Daten, in welcher Reihenfolge und mit welchen Filtern.

Beginnen Sie mit einem harten Zeilenlimit pro Export-Job. Wählen Sie eine Zahl, die Sie unterstützen können (z. B. 50.000 Zeilen), erzwingen Sie sie serverseitig und zeigen Sie das Limit in der UI, damit Nutzer nicht überrascht sind. Wenn jemand mehr braucht, bieten Sie eine Möglichkeit an, es in kleinere Exporte aufzuteilen, statt stillschweigend eine riesige Datei zu generieren.

Für große Datensätze verlassen Sie sich nicht auf eine einzige riesige Abfrage. Nutzen Sie Paginierung oder Zeit-Chunking (z. B. eine Datei pro Monat). Das reduziert auch Probleme wie ‚bei 99 % fehlgeschlagen‘ und macht Retries günstiger.

Ergebnisse müssen vorhersagbar sein. Wenden Sie immer eine serverseitige Sortierung an (z. B. created_at dann id), damit Seiten zwischen Anfragen nicht durchmischt werden. Ohne stabile Reihenfolge können Nutzer Duplikate erhalten oder Zeilen fehlen, was zu Support-Aufwand führt und wie ein Datenleck aussehen kann.

Um zu verhindern, dass Exporte zu einem Denial‑of‑Service‑Risiko werden:

- Erfordern Sie sichere Filter (Datumsspanne, Status) und lehnen Sie unbegrenzte Abfragen ab.

- Setzen Sie Query-Timeouts und brechen Sie langlaufende Exporte ab.

- Stellen Sie sicher, dass gängige Filter indexiert sind.

- Begrenzen Sie die Seiten‑Größe, sodass nicht eine Anfrage alles zieht.

Beispiel: Wenn ein Nutzer ‚Bestellungen der letzten 30 Tage‘ exportiert, können Sie nach Woche chunkieren, nach created_at,id sortieren und am Limit stoppen, sodass das Ergebnis bei jedem Lauf konsistent ist.

Schritt für Schritt: Ein einfacher Export-Flow, der sicher bleibt

Ein sicherer Export besteht größtenteils darin, die langweiligen Prüfungen in der richtigen Reihenfolge und jedes Mal durchzuführen. Das Ziel ist einfach: Ein Nutzer darf nur das exportieren, was er sehen darf, und nur in kontrollierter Menge.

Ein praktikabler Ablauf für CSV und JSON:

- Nehmen Sie die Anfrage an und validieren Sie Eingaben: Dateityp, Zeitbereiche, Filter und die Berechtigung des Nutzers für die zugrunde liegenden Daten.

- Bauen Sie die Abfrage, indem Sie zuerst scope'n (Tenant, Eigentumsregeln, Teamzugehörigkeit), dann Filter anwenden. Wenn ein Filter den Scope ändern kann, lehnen Sie ihn ab.

- Entscheiden Sie synchron vs. asynchron: Kleine Exporte können gestreamt zurückgegeben werden; größere sollten als Hintergrundjob mit klarem Fortschritt angelegt werden.

- Generieren Sie die Datei defensiv: verwenden Sie eine feste Spalten‑Allowlist, escapen Sie CSV‑Zellen, die mit

=,+,-,@beginnen, und nutzen Sie UTF‑8. - Geben Sie einen Status-Handle oder ein kurzlebiges Download‑Token zurück, nicht eine rohe Datei an einer vorhersagbaren URL.

Beispiel: Ein Support-Mitarbeiter exportiert ‚Tickets der letzten 30 Tage‘. Selbst wenn versucht wird, einen Filter zu ändern, um einen anderen Kunden zu wählen, ist die Abfrage weiterhin an ihren Tenant gebunden, sodass der Export entweder ihre Daten oder nichts zurückgibt.

Wenn Sie eine KI-generierte App geerbt haben, prüfen Sie doppelt, dass Exporte denselben Berechtigungscode wie die UI wiederverwenden und nicht eine separate ‚schnelle Abfrage‘, die Regeln umgeht.

Asynchrone Export-Erzeugung, ohne die Nutzererfahrung zu zerstören

Wenn ein Export länger als ein paar Sekunden dauern kann, machen Sie ihn asynchron. Das gilt besonders für große Datensätze, langsame Abfragen oder Exporte mit aufwändigen Transformationen (Joins, Datumsformatierung, Maskierung). Asynchrone Jobs halten Ihre App reaktiv und reduzieren die Versuchung, Sicherheitsprüfungen aus Performance‑Gründen zu lockern.

Ein einfaches Job-Modell bleibt verständlich. Die meisten Teams brauchen nur wenige Zustände:

- queued (angefragt, wartet auf Worker)

- running (wird erzeugt)

- completed (Datei zum Download bereit)

- failed (Fehler, sichere Meldung anzeigen)

- expired (zu alt, muss neu erzeugt werden)

Fortschrittsanzeigen sollten nützlich sein, ohne Inhalte zu leaken. Statt Beispielzeilen oder Feldwerte zu zeigen, geben Sie sichere Metadaten wie Prozent fertig, verarbeitete Zeilen und geschätzte Restzeit aus.

Retries sind wichtig, weil Exporte aus banalen Gründen fehlschlagen: Timeouts, Datenbank‑Restart oder Worker‑Crash. Machen Sie Anfragen idempotent, damit Nutzer nicht durch doppeltes Klicken Duplikate erzeugen. Ein praxisnahes Muster ist ein Dedupe‑Key aus (tenant_id, user_id, export_type, filters, time_window) zu berechnen und denselben Job wiederzuverwenden, wenn er bereits läuft.

Halten Sie die UX einfach:

- Zeigen Sie ein Status-Badge und einen Aktualisieren‑Button, nicht ewig einen Spinner

- Senden Sie eine Benachrichtigung, wenn der Job fertig ist

- Ermöglichen Sie Nutzern, einen laufenden Export abzubrechen

- Setzen Sie eine klare Ablaufzeit für fertige Exporte

Bei KI-generierten Prototypen verbergen sich Bugs oft hier: fehlende Tenant‑Filter im Hintergrund-Worker. FixMyMess findet häufig Worker, die versehentlich mit ‚Admin‘‑Rechten laufen und so Isolation aufheben.

Sichere Auslieferung: Downloads, die nicht zu geteilten Geheimnissen werden

Die sichere Erzeugung einer Export-Datei ist nur die halbe Miete. Die andere Hälfte ist sicherzustellen, dass die Datei nicht zu einem permanenten, teilbaren Schlüssel wird, den jeder weitergeben kann.

Gute Default‑Praxis ist, Exportdateien aus Ihrer Hauptanwendungsdatenbank herauszuhalten und in Object Storage oder ähnlichem Dateispeicher abzulegen. Behandeln Sie den Storage‑Bucket als privat und erlauben Sie Downloads nur über kurzlebige, signierte URLs.

Wie sichere Auslieferung aussieht:

- Verwenden Sie lange, zufällige Dateinamen (nicht sequenzielle IDs wie

export-123.csv), sodass Ratenraten sinnlos ist. - Stellen Sie einen signierten Download-Link aus, der schnell abläuft (Minuten, nicht Tage).

- Binden Sie den Link an den anfordernden Nutzer und Tenant. Wenn jemand ihn weiterleitet, sollte der nächste Request fehlschlagen, sofern es nicht dieselbe Identität ist.

- Setzen Sie automatisches Ablaufen für die gespeicherte Datei (Stunden oder Tage, je nach Produkt).

- Erwägen Sie One‑Time‑Download‑Tokens für sensible Exporte (Finanzen, Benutzerlisten, regulierte Daten).

Beispiel: Ein Support-Mitarbeiter exportiert Kunden für Tenant A und fügt den Link in einen Chat. Wenn Ihr Link „für jeden“ signiert ist, haben Sie ein geteiltes Geheimnis geschaffen. Wenn er für diesen Agenten signiert ist und beim Download erneut geprüft wird, ist der weitergeleitete Link nutzlos.

Bereinigen Sie aggressiv. Alte Exporte häufen sich und werden zur Gefahrenquelle. Wenn Sie häufig KI-generierte Apps übernehmen, in denen Exporte ewig gespeichert oder öffentlich exponiert werden, kann FixMyMess den Auslieferungsweg prüfen und absichern, ohne Ihr ganzes Produkt umzuschreiben.

CSV- und JSON‑Fallstricke, die zu Sicherheitsproblemen werden können

CSV- und JSON‑Exporte wirken simpel, aber kleine Formatentscheidungen können zu echten Sicherheitsproblemen führen. Viele Lecks passieren, nachdem die Daten Ihre App verlassen haben, wenn sie in Excel geöffnet, im Chat geteilt oder im Download‑Ordner abgelegt werden.

CSV: Die Tabellenkalkulation ist Teil Ihres Bedrohungsmodells

CSV birgt ein unterschwelliges Risiko: Spreadsheet‑Formula‑Injection. Beginnt eine Zelle mit =, +, - oder @, behandeln einige Tabellenkalkulationsprogramme sie als Formel. Ein böswilliger Nutzer kann etwa =HYPERLINK("...") in das Namensfeld setzen, und wenn ein Admin den Export öffnet, läuft die Formel.

Eine einfache Gegenmaßnahme ist, solche Werte vor dem Schreiben in die CSV zu escapen. Gängige Ansätze sind ein führendes Apostroph ' oder ein Tabulator \t für Felder, die mit diesen Zeichen beginnen.

Normalisieren Sie außerdem das Format, damit Exporte nicht überraschend brechen. Verwenden Sie UTF‑8, setzen Sie Anführungszeichen um Felder mit Kommas, Anführungszeichen oder Zeilenumbrüchen und verdoppeln Sie Anführungszeichen innerhalb eines Werts. Andernfalls können sich Zeilen verschieben, Filter falsch wirken und Nutzer die falschen Daten kopieren.

JSON: Leicht auszuweiten und zu überteilen

JSON verleitet dazu, das ganze Objekt zu dumpen. So schleichen sich Zugriffstoken, API‑Keys, Passwort‑Hashes, interne IDs und Debug‑Felder in Exporte. Behandeln Sie Exporte als öffentliches Versprechen: Bauen Sie eine explizite Allowlist der Felder.

Es hilft auch, einen kleinen Header-Block hinzuzufügen, damit die Datei sich selbst erklärt:

- Exportzeit (UTC)

- Angelegte Filter (so, wie der Nutzer sie gesetzt hat)

- Zeilenanzahl (und ob sie abgeschnitten wurde)

- Datenumfang (Tenant‑ oder Workspace‑Name)

Beispiel: Ein Support-Manager exportiert Kunden für einen Workspace. Wenn das JSON stripeSecretKey enthält, weil es im selben Modell liegt, haben Sie gerade ein portables Geheimnis geleakt. Explizite Felder verhindern das.

Audit-Logs und Monitoring, das Sie tatsächlich nutzen werden

Audit-Logs sind der Sicherheitsgurt für Exporte. Wenn etwas schiefgeht, brauchen Sie klare Antworten auf drei Fragen: Wer hat es getan, was wurde exportiert und wohin wurde es gebracht?

Protokollieren Sie den Export als zwei Events: die Anfrage und den Download. Die Anfrage zeigt die Absicht (und den Scope). Der Download bestätigt die Auslieferung (und von welchem Nutzer und welcher IP). Halten Sie die Logs leichtgewichtig und durchsuchbar, damit Sie sie im Vorfall wirklich öffnen.

Erfassen Sie genug Details zur Untersuchung, ohne die exportierten Daten selbst zu speichern:

- Wer: Nutzer-ID, Rolle, Tenant-ID und genutzte Auth‑Methode

- Was: Dataset-Name, angewandte Filter, Zeilenzahl und inkludierte Spalten

- Wann/wo: Zeitstempel, IP, User‑Agent und Export‑Job‑ID

- Ergebnis: Erfolg/Fehler, Fehlercodes und Dateigröße

Monitoring geht es um Muster, nicht Perfektion. Alarmieren Sie bei ungewöhnlichen Aktivitäten: viele Exporte in kurzer Zeit, ungewöhnlich große Exporte, wiederholte Fehler oder Downloads außerhalb typischer Arbeitszeiten für den Tenant. Verbinden Sie Alarme mit Maßnahmen, z. B. temporär kleinere Zeilenlimits durchzusetzen.

Geben Sie Admins einfache Reaktionsmöglichkeiten: Einen spezifischen Export-Job widerrufen, ein Download‑Token ungültig machen oder die Ablaufzeit während eines Vorfalls verkürzen. Wenn Sie einen KI-generierten Codebestand mit fehlenden oder lauten Logs geerbt haben, kann FixMyMess helfen, verlässliche Audit‑Spuren hinzuzufügen, ohne das ganze Produkt umzubauen.

Häufige Fehler und Fallen, die Sie vermeiden sollten

Die meisten Export-Lecks sind keine fancy Hacks. Es sind Lücken zwischen dem, was die UI zeigt, und dem, was der Server durchsetzt. Behandeln Sie jede Export-Anfrage wie einen direkten Datenbank‑Zugriff — weil genau das daraus wird.

Gängige Fallen:

- UI‑Filter (wie ein verstecktes tenantId‑Feld) zu vertrauen, statt Tenant‑Checks serverseitig in jeder Abfrage durchzusetzen

- Generierte Exportdateien zu cachen und versehentlich dieselbe Datei an einen anderen Nutzer oder Tenant zu liefern

- Unbegrenzte Zeiträume oder „alles exportieren“ zu erlauben, was zu extremen Reads, Timeouts und unbeabsichtigtem Oversharing führt

- Rohfehler zurückzugeben, die Tabellennamen, SQL‑Fragmente oder interne IDs offenlegen und einem Angreifer helfen, Ihr Schema zu raten

- Export-Code aus einem KI‑Prototyp zu kopieren und ohne Sicherheitsreview auszuliefern

Ein realistisches Beispiel: Ein Support‑Agent wählt in der UI ‚Letzte 90 Tage‘. Das Backend baut eine Abfrage nur aus dem Zeitbereich und vergisst tenant_id = currentTenant. Der Export wirkt im Test „richtig“, weil der Tester nur Daten eines Tenants hat. In Produktion zieht er stillschweigend auch andere Tenants.

Praktische Schutzmaßnahmen verhindern vieles davon:

- Bauen Sie die Abfrage zuerst aus serverseitigem Kontext (aktueller Nutzer, Rolle, Tenant), dann wenden Sie Nutzerfilter an.

- Geben Sie jedem Export-Job einen eindeutigen Besitzer und Tenant und prüfen Sie beides sowohl bei Erzeugung als auch beim Download.

- Setzen Sie harte Limits (Zeilen, Zeitraum, Dateigröße) und verlangen Sie engere Filter für größere Exporte.

- Normalisieren Sie Fehlermeldungen für Nutzer; Details gehören in die Logs.

Wenn Sie unordentlichen Export‑Code von Tools wie Lovable, Bolt, v0, Cursor oder Replit geerbt haben, findet FixMyMess oft genau diese Probleme in einem schnellen Audit und hilft, sie vor Produktionsbetrieb zu patchen.

Schnelle Checkliste, bevor Sie Exporte ausliefern

Machen Sie vor dem Release noch einen schnellen Sicherheits‑Check. Die meisten Export‑Lecks entstehen durch eine kleine fehlende Annahme, z. B. das Vertrauen auf einen UI‑Filter oder einen Download‑Link, der ewig gültig bleibt.

Beginnen Sie mit Zugriff und Umfang. Jede Export‑Anfrage sollte den aktuellen Nutzer, seine Rolle und den Tenant verifizieren. Prüfen Sie, dass er eine spezifische Export‑Berechtigung hat (nicht nur ‚anzeigen dürfen‘). Wenn ein Support‑Agent Datensätze ansehen, aber nicht massenhaft herunterladen darf, muss der Export das durchsetzen.

Machen Sie Mandanten‑Isolation unmöglich zu umgehen. Die Backend‑Abfrage muss immer Tenant‑Scope durchsetzen, auch wenn die Anfrage tenantId, workspaceId oder accountId enthält. Schreiben Sie mindestens einen Test, der versucht, Daten eines anderen Tenants zu exportieren und beweist, dass er null Zeilen zurückgibt.

Bestätigen Sie vorhersagbare Limits. Erzwingen Sie das Zeilenlimit serverseitig und zeigen Sie das Limit in der UI, damit Nutzer nicht von Teildateien überrascht werden.

- Server erzwingt maximale Zeilenanzahl (und maximale Zeit) pro Export.

- Sortierung ist stabil (gleiche Filter + gleicher Zeitraum = gleiche Reihenfolge).

- Paginierung kann nicht genutzt werden, um das Limit zu umgehen.

Planen Sie für große Exporte. Nutzen Sie einen asynchronen Job, wenn es länger dauert als eine normale Anfrage, und geben Sie klaren Status: queued, running, finished, failed.

Behandeln Sie Auslieferung als sensibel. Signierte Download‑Links sollten schnell ablaufen, Dateien automatisch gelöscht werden und Downloads nicht erratbar sein. Wenn ein KI‑Prototyp Exporte hat, die ‚fast fertig‘ aussehen, aber diese Prüfungen fehlen, kann FixMyMess schnell prüfen und die riskanten Stellen reparieren.

Ein realistisches Beispiel: Multi-Tenant‑SaaS‑Exporte, richtig gemacht

Stellen Sie sich eine kleine Agentur vor, die eine SaaS‑App zur Abrechnung mehrerer Kunden (Tenants) nutzt. Ein Account‑Manager hat Zugriff auf Client A und Client B, aber nur für die Projekte, denen er zugewiesen ist.

Er geht zu Rechnungen und klickt Export für Client A. Im Hintergrund wird ein Export‑Job mit einem serverseitigen Scope wie tenant_id = Client A erstellt, plus denselben Rollen‑ und Projektfiltern, die die UI nutzt.

Jetzt das Interessante: Der Nutzer verändert Parameter. Er ändert eine Anfrage von Client A auf Client B oder probiert eine andere Rechnungs‑ID‑Spanne. Wenn Ihr System dem Client vertraut, verlieren Sie die Kontrolle. Leitet Ihr System Tenant und Berechtigungen aus der authentifizierten Session ab, kann die Anfrage nur Daten von Client A exportieren, selbst wenn Parameter manipuliert werden.

Asynchrone Export‑Erzeugung hält die UX sauber. Anstatt zu timeouten oder halbfertige Dateien zu erzeugen, sieht der Nutzer „Export wird vorbereitet“ und erhält die fertige Datei erst nach Abschluss des Jobs.

Eine „richtig“ umgesetzte Lösung beinhaltet typischerweise:

- Export-Job speichert

user_id,tenant_idund einen Berechtigungs‑Snapshot - Abfrage wird immer nach Tenant gescoped und wendet dieselben Berechtigungsfilter an

- Harter Zeilen‑Cap (oder windowed pages), um ausufernde Jobs zu vermeiden

- One‑Time‑Download‑Token, das schnell verfällt

- Audit-Log‑Einträge für Start, Ende, Download und abgelehnte Versuche

Wenn ein Nutzer meldet ‚Ich habe die falsche Rechnung gesehen‘, erlauben diese Logs die Nachverfolgung: wer hat den Export angefordert, welcher Scope wurde angewendet und ob unmittelbar davor blockierte Versuche stattfanden.

Nächste Schritte: Härten, was Sie haben, und iterieren

Behandeln Sie Ihre aktuellen Export‑Endpunkte wie eine Liste von möglichen Fehlerquellen. Suchen Sie nach Stellen, an denen ein fehlender Filter, eine wiederverwendete Abfrage oder ein ‚temporärer‘ Admin‑Shortcut jemandem erlauben könnte, Daten zu exportieren, die er nicht sehen sollte.

Schreiben Sie die tatsächlichen Failure‑Modes auf, die Sie beunruhigen: Cross‑Tenant‑Zugriff, mehr Zeilen als beabsichtigt, exportierte gelöschte oder versteckte Datensätze und Downloads, die weitergegeben werden können.

Verbessern Sie dann Schritt für Schritt in dieser Reihenfolge:

- Scope jede Export‑Abfrage nach Tenant und nach den echten Berechtigungen des Nutzers

- Fügen Sie Zeilenlimits und vorhersagbare Paginierung hinzu (und legen Sie fest, was passiert, wenn Nutzer das Limit erreichen)

- Verschieben Sie große Exporte in asynchrone Jobs mit klarem Status und Ablauf

- Liefern Sie Dateien mit kurzlebigen, benutzergebundenen Downloads und widerrufen Sie sie bei Berechtigungsänderungen

- Fügen Sie Audit‑Logs hinzu, wer was wann exportiert hat

Behalten Sie einen kleinen Testplan, den Sie vor jedem Release ausführen können. Ein guter Test: Melden Sie sich als Tenant A an, starten Sie einen Export und versuchen Sie dann, die Anfrage als Tenant B zu ändern oder den Download in Tenant B wiederzuverwenden. Wenn irgendetwas funktioniert, haben Sie ein Leck.

Wenn Ihre Exporte aus einem KI‑Prototyp stammen, gehen Sie davon aus, dass Schutzmaßnahmen unvollständig sind. Wenn Sie eine schnelle zweite Meinung möchten: FixMyMess (fixmymess.ai) führt fokussierte Audits und Reparaturen für KI-generierten Code durch, einschließlich Export‑Flows, Tenant‑Isolation und unsichere Dateiauslieferung.