Sicheres KI-generiertes Admin-Panel: Routen, Logs und Schutzmechanismen

Sichern Sie ein KI-generiertes Admin-Panel mit gesperrten Routen, Audit-Logs, sicheren Löschmustern und Schutzmechanismen, damit ein einzelner Fehler Ihre Daten nicht löscht.

Was in einem KI-generierten Admin-Panel normalerweise schiefgeht

KI-erstellte Admin-Panels sehen oft fertig aus, sind aber häufig nur „works on my machine“ sicher. Die UI versteckt Buttons, der Happy Path funktioniert, und niemand testet, was passiert, wenn ein neugieriger Nutzer die API direkt anspricht.

Die häufigste Lücke ist die Verwechslung von Oberfläche und System. Eine Seite kann „Admin“ heißen, aber der Server beantwortet trotzdem dieselben Anfragen für jeden, der eine URL errät, ein altes Token wiederverwendet oder einen einfachen curl-Aufruf macht.

Hier sind die Fehlerfälle, die wir bei Reviews von KI-generierten Admin-Panels immer wieder sehen:

- Admin-Seiten, die ohne echte serverseitige Rollenprüfung laden

- APIs, die Client-Eingaben vertrauen (wie userId, orgId oder role)

- Keine Prüfspur (Audit Trail), sodass man nach einem Vorfall nicht nachvollziehen kann, wer was getan hat

- Destruktive Aktionen, die sofort ausgeführt werden (delete, purge, bulk updates)

- Übermächtige Admin-Accounts für Routineaufgaben

Das Risiko „ein Bug löscht alles“ entsteht meist durch zwei zusammenfallende Dinge: eine breite Abfrage (z. B. „delete all users where status = inactive") und eine fehlende Scope-Prüfung (z. B. Mandant oder Umgebung). Ein winziger Fehler im Filter, eine fehlende WHERE-Klausel oder ein falscher Default kann eine normale Bereinigung in ein Full-Wipe verwandeln.

Stellen Sie sich einen Gründer vor, der eine Massenaktion nutzt, um Testkonten zu entfernen. Die UI zeigt „10 ausgewählt“, aber der Server ignoriert das Auswahl-Array und führt die Operation auf allen Zeilen aus, die einer lockeren Bedingung entsprechen. Ohne Bestätigungsschritt und ohne Audit-Log ist das erste Anzeichen, dass Kunden E-Mails schicken, weil ihre Daten weg sind.

Dieser Beitrag konzentriert sich auf praktische Härtung: Routen serverseitig sperren, Logs hinzufügen, die echte Fragen beantworten, und Sicherheitsgeländer um destruktive Aktionen legen. Wenn Sie ein KI-generiertes Panel von Tools wie Lovable, Bolt, v0, Cursor oder Replit geerbt haben, kann FixMyMess schnell die riskanten Stellen prüfen, bevor sie zuschlagen.

Rollen definieren und die wenigen Aktionen benennen, die wirklich Admin-Zugriff brauchen

Ein sicheres KI-generiertes Admin-Panel beginnt mit einer einfachen Idee: Die meisten Menschen sollten mehr sehen können, als sie ändern dürfen. Wenn Sie diesen Schritt überspringen, haben Sie am Ende einen einzigen „Admin“-Schalter, der stillschweigend die Macht gibt, die Produktion zu zerstören.

Schreiben Sie die wirklichen Aufgaben auf, die Ihr Admin-Bereich unterstützen soll. Kurz und konkret, z. B. „Passwort eines Nutzers zurücksetzen“, „Abo pausieren“ oder „Homepage-Text bearbeiten“. Wenn Sie die Aufgabe nicht benennen können, sollte sie wahrscheinlich nicht als Button existieren.

Rollen wählen, die zu realen Personen passen

Vermeiden Sie ausgefallene Rollensysteme. Vier Rollen decken die meisten Teams ab:

- Owner: voller Zugriff, inklusive Billing und Rollenänderungen

- Admin: tägliche Änderungen, aber keine Owner-exklusiven Kontrollen

- Support: Aktionen zur Nutzerunterstützung mit eingeschränktem Schreibzugriff

- Read-only: kann alles ansehen, kann nichts ändern

Teilen Sie Berechtigungen in „view“ und „change“ auf. Ein Support-Mitarbeiter muss vielleicht Rechnungen sehen, um Fragen zu beantworten, sollte aber keine Rückerstattungen ausstellen können.

Identifizieren Sie zuerst die „gefährlichsten“ Aktionen

Markieren Sie Aktionen, die irreversiblen Schaden oder Geldverlust verursachen können. Dazu gehören typischerweise:

- Löschen von Daten (Users, Orgs, Projekte, Tables)

- Rollen- oder Eigentumsänderungen

- Rückerstattungen, Gutschriften oder Tarifwechsel

- Rotation von API-Keys oder Änderung von Auth-Einstellungen

- Massenaktionen (Bulk Delete, Bulk Disable)

Ein kurzes Beispiel: Wenn Support einen Nutzer „deaktivieren“ kann, ist das vielleicht in Ordnung. Wenn derselbe Screen aber auch „Nutzer löschen“ erlaubt, ist das ein Unterschied. Deaktivieren ist umkehrbar. Löschen ist es nicht. Behandeln Sie diese als getrennte Berechtigungen, auch wenn sie nebeneinander in der UI stehen.

Wenn Sie ein KI-erstelltes Admin-Panel geerbt haben und alles unter einer einzigen Admin-Rolle zusammengefasst ist, ist das ein häufiges FixMyMess-Fundstück. Der schnellste Gewinn ist, die Top-3 destruktiven Aktionen zu beschränken, bevor Sie sonst etwas anfassen.

Admin-Routen sicher sperren (serverseitig, nicht nur in der UI)

Ein Admin-Panel wirkt oft geschützt, weil die UI Buttons versteckt. Das ist kein Schutz. Wer eine URL erraten, eine alte Session wiederverwenden oder eine API direkt aufrufen kann, erreicht weiterhin Admin-Endpunkte. Eine sichere KI-generierte Admin-Oberfläche beginnt mit einer Regel: Jede Admin-Seite und jede Admin-API muss den Zugang serverseitig prüfen.

Stellen Sie sicher, dass jede Admin-Seite einen Login erfordert, nicht nur das Dashboard. Häufig übersehene Seiten sind „sekundäre“ Bereiche wie Benutzerverwaltung, Billing, Feature Flags, Exporte, Background Jobs und interne Tools. Wenn eine Seite ohne Server-Check lädt, kann sie zum Einstiegspunkt werden.

Die Prüfung an eine Stelle legen, die nicht umgangen werden kann

Führen Sie die Autorisierungsprüfung an einer einzigen Stelle aus, die bei jeder Anfrage an Admin-Routen läuft (Middleware, Route-Guard, Controller-Wrapper – wie auch immer Ihr Stack es nennt). Verlassen Sie sich nicht auf clientseitigen Status wie isAdmin in localStorage.

Verwenden Sie eine explizite Allowlist für Admin-Routen und Admin-APIs. Das ist simpel und sicher: Sie deklarieren, was Admin ist, und alles andere gilt als Nicht-Admin.

- Allowlisten Sie Admin-Pfade (z. B.

/admin/*) und Admin-API-Präfixe (z. B./api/admin/*). - Erfordern Sie eine gültige Session, dann prüfen Sie die Rolle serverseitig.

- Verweigern Sie den Zugriff, wenn die Rolle fehlt, veraltet oder unbestätigt ist (kein „Fallback zu user“).

- Prüfen Sie bei sensiblen Aktionen erneut, nicht nur beim Laden der Seite.

- Loggen Sie und geben Sie eine klare „forbidden“-Antwort zurück, nicht eine Redirect-Schleife.

Standardmäßig verweigern für alles Neue

KI-generierter Code fügt oft schnell neue Routen hinzu und vergisst, sie abzusichern. Fügen Sie eine einfache Regel hinzu: Jede neue Route unter admin oder jede neue Admin-API muss blockiert sein, solange sie nicht in der Allowlist registriert und durch den serverseitigen Guard abgedeckt ist.

Wenn Sie ein Projekt von Bolt oder Lovable übernommen haben, findet FixMyMess oft „versteckte“ Admin-Endpunkte, die nie eine echte Server-Prüfung bekommen haben. Solche Endpunkte früh zu entdecken, reduziert das Risiko oft am schnellsten.

Admin-APIs hinter der UI härten

Ein Admin-Panel ist nur so sicher wie die APIs, die es aufruft. Ein in der UI versteckter Button ist egal, wenn das Endpoint für normale Nutzer, geleakte Sessions oder anonyme Anfragen weiterhin funktioniert.

Behandeln Sie jeden Admin-Endpunkt wie eine verschlossene Tür. Erfordern Sie serverseitige Auth und prüfen Sie dann Rolle oder Berechtigung bei jeder Anfrage. Verlassen Sie sich nicht auf ein einziges isAdmin-Flag aus dem Browser. Prüfen Sie serverseitig mit vertrauenswürdigen Session-Daten nach.

Seien Sie streng mit Eingaben. Admin-Endpunkte akzeptieren oft IDs, Suchbegriffe, Datumsbereiche oder Filterobjekte. Validieren Sie Typ, Länge und erlaubte Felder und lehnen Sie Unerwartetes ab. Wenn ein Endpoint rohe SQL-Fragmente, unbeschränkte Regex oder „sortiere nach jeder Spalte“ akzeptiert, wird das früher oder später schaden.

Hier ein paar Guardrails, die ein KI-generiertes Admin-Panel deutlich sicherer machen:

- Erfordern Sie explizite IDs für Schreiboperationen (update, disable, delete). Vermeiden Sie „apply to all matching filter" Writes.

- Fügen Sie Pagination bei Reads und harte Obergrenzen für Bulk-Operationen ein (z. B. max 100 Items pro Anfrage).

- Erzwingen Sie einen „Preview“-Schritt für Bulk-Aktionen: liefern Sie Count und Beispiel-Datensätze, bevor Sie den Schreibvorgang erlauben.

- Ratenbegrenzen Sie sensitive Endpunkte wie Passwort-Resets, Rollenänderungen und Exporte.

Bulk-Aktionen sind der übliche Desasterpfad. Ein häufiger Bug ist ein fehlender Tenant-Filter oder ein null-Parameter, der „lösche diese 3 Nutzer" in „lösche alle Nutzer" verwandelt. Wenn Sie Bulk-Updates unterstützen müssen, fordern Sie sowohl einen Filter als auch ein explizites Limit in der Anfrage und schlagen Sie fehl, wenn die Ergebnismenge größer als erwartet ist.

Geben Sie schließlich klare Fehler zurück, ohne Interna zu leaken. Sagen Sie „Not authorized“ oder „Invalid input: userId must be a UUID“, aber zeigen Sie keine Stack-Traces, Secrets, SQL oder Dateipfade. Wenn Sie ein fragiles Codebase geerbt haben, beginnt FixMyMess oft mit einem Audit dieser Admin-Endpunkte, weil ein unsicheres API alle UI-Fixes zunichte machen kann.

Verhindern, dass destruktive Aktionen zu Katastrophen werden

Admin-Panels haben oft die schärfsten Buttons im Produkt: Nutzer löschen, Billing zurücksetzen, Daten purgen, Bulk-Update. In einem sicheren KI-generierten Admin-Panel ist das Ziel simpel: Machen Sie es schwer, aus Versehen irreparablen Schaden anzurichten, und leicht, etwas wiederherzustellen, falls doch etwas schiefgeht.

Beginnen Sie damit, „aus der Ansicht entfernen“ von „für immer löschen“ zu trennen. Für nutzerrelevante oder kritische Datensätze bevorzugen Sie Soft-Delete (als gelöscht markieren) mit einem klaren Wiederherstellungsweg. Hard-Delete sollten selten und streng kontrolliert sein. Noch besser: machen Sie Hard-Delete zu einer Offline-, zeitlich begrenzten Operation, nicht zu einem normalen Button neben „Edit".

Für irreversible Aktionen ist ein Modal nicht genug. Nutzen Sie eine getippte Bestätigung, die Aufmerksamkeit erzwingt, z. B. indem der Admin den genauen Ressourcennamen oder eine Phrase wie DELETE PROJECT eintippt. Das verhindert Fehlklicks und schützt vor UI-Glitches, die doppelte Submits erzeugen.

Hochrisiko-Aktionen sollten eine zweite Prüfung haben, die serverseitig lebt, nicht nur im Browser:

- Re-Authentifizierung vor dem Löschen (Passwort oder SSO Step-up)

- Ein einmaliger Code, der an einen vertrauenswürdigen Kanal geschickt wird

- Freigabe durch eine zweite Person für org-weite Aktionen

- Ein kurzes Verzögerungsfenster, in dem die Aktion abgebrochen werden kann

Unter der Haube: Wickeln Sie destruktive Änderungen in eine Datenbank-Transaktion, damit Sie keine Teil-Löschungen haben (einige Tabellen aktualisiert, andere nicht). Wenn die Operation Dateien, Queues oder externe Dienste berührt, zeichnen Sie eine einzelne „Operation ID“ auf und machen Sie den Job idempotent, damit Retries den Schaden nicht vervielfachen.

Zuletzt: Ratenbegrenzungen und Cooldowns. Zum Beispiel: Erlauben Sie eine „Bulk Disable“ pro Minute pro Admin und begrenzen Sie Batch-Größen. Das verwandelt ein außer Kontrolle geratenes Script oder eine fehlerhafte Bulk-Aktion in einen kleinen Vorfall statt in einen Totalverlust.

Wenn Sie ein KI-erstelltes Panel geerbt haben, in dem diese Safeguards fehlen, kann FixMyMess die riskanten Pfade schnell prüfen und die Guardrails einbauen, bevor Sie deployen.

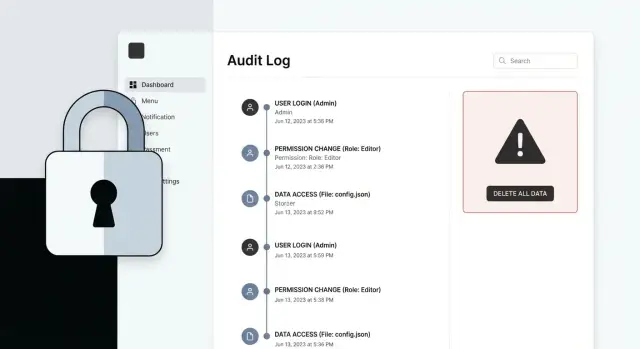

Audit-Logs, die in einem Vorfall echte Fragen beantworten

Wenn in einem sicheren KI-generierten Admin-Panel etwas schiefgeht, ist die erste Frage nicht „was ist passiert?“, sondern „wer hat es getan, von wo und was genau hat sich geändert?“ Gute Audit-Logs lassen Sie das in Minuten beantworten, nicht in Stunden.

Protokollieren Sie die Fakten, die Sie wirklich brauchen

Erfassen Sie genügend Details, um die Geschichte ohne Raten rekonstruieren zu können. Für jede Admin-Aktion (create, update, delete, bulk actions, permission changes) sollten Sie aufzeichnen:

- Wer: User-ID, E-Mail, Rolle zum Zeitpunkt der Aktion

- Was: Aktionstyp (z. B. UPDATE_USER_ROLE) und die UI- oder API-Route

- Wann: Timestamp in einer einheitlichen Zeitzone (oft UTC)

- Wo: IP-Adresse und ein einfacher User-Agent oder Geräte-Fingerprint

- Ziel: der/die betroffene Datensatz(e) (Tabelle/Entity + ID), inklusive Counts bei Bulk-Aktionen

Bei Hochrisiko-Feldern wie Rolle, Status, Berechtigungen, Auszahlungseinstellungen oder Feature-Flags sollten Vorher- und Nachher-Werte mitgeloggt werden. Sie müssen nicht jedes Feld bei jeder Änderung speichern, aber genug, um zu beweisen, was sich geändert hat.

Fügen Sie eine Request-ID zu jedem Log-Eintrag hinzu und geben Sie sie in Server-Antworten zurück. Bei einem Bericht („alle Nutzer wurden downgraded") können Sie dann nach Request-ID suchen und diese Kette über Dienste hinweg verfolgen.

Logs durchsuchbar und geschützt machen

Logs sind nur nützlich, wenn Sie sie schnell filtern können: nach User, Aktionstyp, Ziel-ID und Zeitbereich. Während eines Vorfalls wollen Sie auch „zeige mir alles, was dieser Nutzer in der letzten Stunde getan hat“ und „zeige alle DELETE-Aktionen heute".

Bestimmen Sie die Aufbewahrungszeit (z. B. 30–180 Tage je nach Risiko) und beschränken Sie, wer Logs einsehen darf. Audit-Logs können sensible Daten enthalten, also behandeln Sie sie wie Produktionsdaten: Zugriffskontrolle, Manipulationsschutz und sorgfältige Redaktion von Secrets.

Wenn Sie ein KI-erstelltes Admin-Panel mit fehlenden oder verrauschten Logs geerbt haben, beginnt FixMyMess typischerweise damit, die echten Admin-Aktionen zu kartieren und konsistente Audit-Events hinzuzufügen, gefolgt von einem kurzen Incident-Style Walkthrough zur Verifikation.

Realistisches Beispiel: Die Bulk-Aktion, die mehr löscht als beabsichtigt

Ein häufiger Ausfall in KI-generierten Admin-Panels ist die Bulk-Aktion, die davon ausgeht, dass die UI alles sicher hält. Hier ein reales Szenario: Ein Support-Admin will einen Nutzer deaktivieren, der Tickets spammt. Er filtert nach Email-Domain, aber der Filter ist zu grob (z. B. @gmail.com) und matched Tausende.

Die UI zeigt eine ausgewählte Zeile, aber das Backend akzeptiert „apply to all matches“. Weil Rollenprüfungen fehlen oder zu breit sind (jeder angemeldete Mitarbeiter kann die Aktion aufrufen), löst ein Klick ein Massen-Update aus: Tausende Nutzer werden deaktiviert, Sessions ungültig, und das Support-Volumen schießt in die Höhe.

Guardrails, die solche Unfälle verhindern, sind simpel und langweilig – genau das, was Sie wollen:

- Rollenprüfungen serverseitig für jede Admin-Aktion, nicht nur auf der Seite.

- Begrenzung für Bulk-Aktionen (z. B. max 25 Datensätze) und eine enge, explizite Auswahl.

- Vorschau: „Sie sind dabei, 3.214 Nutzer zu ändern“ bevor etwas geschieht.

- Getippte Bestätigung für destruktive Aktionen (geben Sie das genaue Wort oder die Anzahl ein).

- Änderung in einer Transaktion, damit Teiländerungen nicht den Datenbestand ruinieren.

Wenn doch etwas schiefgeht, verwandeln Audit-Logs Panik in einen Plan. Ein nützlicher Log-Eintrag beantwortet: wer hat es getan, von wo, welches Endpoint, welche Filter oder IDs wurden verwendet, wie viele Records wurden geändert und eine kurze Vorher/Nachher-Zusammenfassung wichtiger Felder.

Wiederherstellung sollte geplant, nicht improvisiert sein. Wenn „deaktivieren" soft ist, können Sie mit denselben IDs aus dem Audit-Log wiederherstellen. Für Löschungen bevorzugen Sie Soft-Delete mit einfachem Restore-Fenster. Bei Hard-Deletions brauchen Sie getestete Rollback-Pfade (Backups plus ein rehearsebares Restore-Verfahren). Teams bitten FixMyMess oft, diese Guardrails hinzuzufügen, nachdem ein KI-erstelltes Admin-Panel genau diesen Fehlermodus in Produktion gezeigt hat.

Blast-Radius reduzieren: Secrets, Sessions und Least Privilege

Ein sicheres KI-generiertes Admin-Panel geht über das Blockieren falscher Personen hinaus. Es geht darum, dafür zu sorgen, dass ein einzelner Fehler nicht alles freilegt.

Beginnen Sie mit Secrets. KI-Builds hardcoden oft API-Keys, DB-URLs oder Admin-„Setup“-Tokens in Konfigdateien, Seed-Skripten oder sogar sichtbaren Admin-Screens. Verschieben Sie alle Secrets in Umgebungsvariablen, rotieren Sie alles, was geleakt worden sein könnte, und entfernen Sie „Konfiguration anzeigen“-Widgets oder Debug-Endpunkte, die sensible Werte ausgeben.

Sessions und Tokens verdienen enge Grenzen. Lebt ein Admin-Token Wochenlang, wird es zum langfristigen Generalschlüssel.

Zugriff leicht widerrufbar machen

Halten Sie Admin-Zugriff kurzlebig, eingegrenzt und leicht zu killen. Eine einfache Richtlinie, die für die meisten Teams funktioniert:

- Kurze Session-Lifetime für Admins (Stunden, nicht Tage)

- Re-Auth für riskante Aktionen (Exporte, Rollenänderungen, Löschungen)

- Per-User Sessions, damit Sie eine Person ohne Logout aller anderen sperren können

- Token-Scope auf die Admin-App begrenzt, nicht auf die gesamte Plattform

Begrenzen Sie außerdem, was die Admin-App auf DB-Ebene darf. Viele KI-Prototypen verbinden sich als Superuser, weil es „einfach funktioniert“. Geben Sie der Admin-App einen dedizierten DB-User mit nur den benötigten Rechten. Wenn die Admin-UI Tabellen niemals droppen muss, darf sie das nicht können.

File-Uploads und Exporte können stillschweigend zu Datenlecks werden. Behandeln Sie Uploads als untrusted, validieren Sie Typ und Größe und lagern Sie sie außerhalb des App-Servers mit privatem Zugriff. Bei Exporten vermeiden Sie rohe Dateien in einem öffentlichen Ordner und fügen Sie Ablaufzeiten hinzu, damit alte Exporte nicht ewig rumliegen.

Fügen Sie abschließend grundlegende Abwehrmaßnahmen hinzu: Security-Header, die riskantes Browser-Verhalten einschränken, und CSRF-Schutz, wenn Ihr Admin Cookies für Auth verwendet. Wenn Sie nicht wissen, wo die Schwachstellen sind, kann FixMyMess ein kostenloses Code-Audit durchführen und die Stellen zeigen, an denen ein einziger Bug zum kompletten Einbruch führen kann.

Häufige Fehler, die Admin-Panels fragil lassen

Der häufigste Grund, warum ein Admin-Panel einen Security-Check nicht besteht, ist einfach: Die UI versteckt Buttons, aber der Server vertraut weiterhin dem Browser. Wenn jemand die API direkt aufrufen kann (oder Ihr Frontend einen Fehler macht), sind clientseitige Rollenprüfungen nutzlos. Ein sicheres KI-generiertes Admin-Panel braucht serverseitige Regeln, die bei jeder Anfrage durchgesetzt werden, selbst wenn die UI perfekt aussieht.

Ein weiteres fragiles Muster ist ein einzelnes isAdmin-Flag, das „alle Macht, überall“ bedeutet. Das wächst oft über die Zeit, bis ein Account Nutzer bearbeiten, Billing sehen, Berechtigungen ändern und Bulk-Deletes ausführen kann. Wenn etwas schiefgeht, gibt es keine einfache Antwort auf: wer hat was getan und warum hatte die Person Zugriff?

Destruktive Endpunkte sind oft am beängstigendsten. KI-generierter Code kann „delete all“, „reset“ oder Bulk-Aktionen ohne Caps und ohne Vorschau enthalten. Ein Tippfehler im Filter oder ein Bug in einer Schleife kann weit mehr löschen als beabsichtigt. Wenn das Endpoint nicht idempotent ist und keine Safeguards hat, können Retries oder Timeouts doppelte Löschungen verursachen.

Audit-Logs sind eine weitere Falle. Teams loggen entweder zu wenig (kein Ziel-Datensatz, kein Vorher/Nachher, kein Akteur) oder zu viel (Tokens, Passwörter, ganze Request-Bodies, personenbezogene Daten). Ziel ist es, nützliche Fakten zu speichern, ohne Logs zur zweiten Datenleck-Quelle zu machen.

Achten Sie in Produktions-Builds auf diese Warnzeichen:

- Rollenprüfungen nur im Frontend, nicht in der API

- Debug-Routen, Test-Admin-Accounts oder „temporäre“ Bypass-Flags noch aktiv

- Bulk-Aktionen ohne Vorschau, Limit und Bestätigungsschritt

- Keine Request- oder Action-IDs, was Vorfälle schwer rückverfolgbar macht

- Logs, die Secrets, Session-Tokens oder rohe Passwörter enthalten

Ein kleines Beispiel: Eine „Deactivate users" Bulk-Aktion nimmt eine Liste von IDs, aber ein Bug sendet eine leere Liste. Der Server interpretiert leer als „alle Nutzer“ und deaktiviert jeden. Eine einfache Absicherung (leere Liste ablehnen, Maximalwert, Vorschau-Count verlangen) verhindert die Katastrophe.

Wenn Sie ein KI-erstelltes Admin-Panel geerbt haben und nicht wissen, wo die Risiken lauern, kann FixMyMess ein kostenloses Code-Audit durchführen, um die fragilen Teile zu markieren, bevor sie Sie in Produktion beißen.

Kurze Härtungs-Checkliste vor dem Deployment

Führen Sie diese Checkliste durch, wenn Sie denken, Ihr Admin-Panel sei „fertig“. Sie fängt die Fehler ein, die erst mit echten Nutzern und echten Daten auftauchen.

Fünf Tests in 15 Minuten

- Anonymer Zugriffstest: Kopieren Sie eine Admin-only URL, öffnen Sie sie in einem privaten Fenster und versuchen Sie sie ohne Login. Sie sollte immer fehlschlagen, selbst wenn die UI den Button versteckt.

- Server-seitiger Berechtigungstest: Wählen Sie eine Admin-Aktion (z. B. „create user" oder „refund") und rufen Sie sie mit einem normalen Account auf. Die API muss sie ablehnen, nicht nur die Seite.

- Audit-Trail-Test: Führen Sie drei Aktionen durch (view, edit, delete) und bestätigen Sie, dass jede ein Audit-Record erzeugt mit wer es getan hat, was sich änderte, wann und die Ziel-ID. Wenn Sie nicht innerhalb einer Minute beantworten können „wer hat das gelöscht?", ist das Logging unzureichend.

- Bulk-Safety-Test: Versuchen Sie eine Bulk-Operation mit einem zu groben Filter (z. B. „alle Nutzer, die diesen Monat erstellt wurden"). Sie sollten an eine harte Obergrenze stoßen und einen zusätzlichen Bestätigungsschritt sehen, der die genaue Anzahl und Wirkung ausweist.

- Recovery-Test und Key-Hygiene: Soft-Löschen Sie etwas und stellen Sie es komplett wieder her (UI, API, DB). Rotieren Sie dabei alle Secrets, die jemals in Logs gedruckt, in der UI angezeigt oder in Repos committet wurden.

Ein schneller Reality-Check: Wenn ein Bug „Delete one" in „Delete all" verwandeln kann, haben Sie noch kein sicheres KI-generiertes Admin-Panel. Fügen Sie Caps, Bestätigungen und sichere Defaults hinzu, bevor Sie ausliefern.

Wenn Sie ein KI-erstelltes Admin-Panel geerbt haben und nicht sicher sind, was Sie testen sollen, kann FixMyMess ein kostenloses Code-Audit durchführen, um die riskanten Teile schnell zu finden.

Nächste Schritte: Schnell auditieren und zuerst die riskanten Teile reparieren

Wenn Sie ein sicheres KI-generiertes Admin-Panel wollen, beginnen Sie damit, zu entscheiden, was Sie heute härten können und was eine spätere, tiefere Refaktorierung verdient. Kleine Änderungen können die größten Risiken schnell entfernen, selbst wenn der Code unordentlich ist.

Ein guter „Heute“-Plan sind Maßnahmen, die einfache Katastrophen verhindern: serverseitige Routenprüfungen, sicherere destruktive Aktionen und Audit-Logs, mit denen Sie beantworten können, wer was getan hat. Ein „Refactor später“-Plan betrifft meist Architekturarbeit: Berechtigungen entwirren, Datenzugriffsmuster bereinigen und kopierten Code entfernen, der Bugs schwer erkennbar macht.

Wenn Ihr Admin-Panel von Lovable, Bolt, v0, Cursor oder Replit generiert wurde, gehen Sie von versteckten Edge-Cases aus. Die UI kann gut aussehen, während die API direkte Requests akzeptiert, Bulk-Aktionen ohne Limits laufen oder eine „admin only"-Seite mit einer normalen User-Session lädt.

Eine schnelle Entschärfung in 48–72 Stunden

Eine fokussierte Codebasis-Diagnose sollte die Teile abdecken, die echten Schaden anrichten können:

- Auth- und Session-Handling (wie „admin" entschieden wird)

- Admin-Routen- und API-Schutz (nur serverseitig)

- Destruktive Aktionen (Löschen, Bulk-Edit, Imports) und Sicherheitsgeländer

- Audit-Logging (was aufgezeichnet wird und was fehlt)

FixMyMess kann ein kostenloses Code-Audit durchführen, die Hochrisiko-Themen zuerst nennen und dann helfen, einen fragilen Prototyp in produktionsbereite Software mit menschlich verifizierten Fixes zu verwandeln.

Was Sie bereithalten sollten, bevor Sie es übergeben

Sie erzielen bessere Ergebnisse, wenn Sie ein paar Dinge vorab sammeln:

- Repo-Zugang (oder einen exportierten Codebase)

- Eine einfache Liste der Admin-Rollen (auch wenn es nur „owner“ und „staff" ist)

- Die angsteinflößendsten Aktionen in Ihrem Panel (Bulk-Delete, Refunds, User-Bans, Daten-Exporte)

- Ein reales Szenario, das Ihnen Sorgen macht („ein Bug löscht alles")

Damit können Sie die risikoreichsten Teile zuerst reparieren, mit Zuversicht ausliefern und die tiefere Aufräumarbeit planen, wenn Sie Luft haben.