Zufällige Abmeldungen in Produktion: Cookie- und Session-Fehlerbehebung

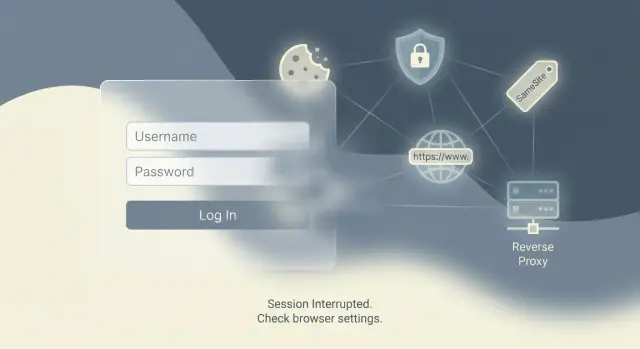

Zufällige Abmeldungen in Produktion kommen oft von Cookie- und Proxy-Einstellungen. Erfahre, wie SameSite, Secure, Domain und Header Sessions stillschweigend verlieren können.

Warum zufällige Abmeldungen nach dem Livegang passieren

Eine Session ist, wie deine App einen Nutzer zwischen Seitenaufrufen wiedererkennt. Meistens lebt dieses Gedächtnis in einem Cookie. Entweder enthält das Cookie ein signiertes Token (häufig bei JWT) oder eine Session-ID, die auf serverseitig gespeicherte Nutzerdaten zeigt.

„Zufällige“ Abmeldungen bedeuten meist, dass der Browser aufgehört hat, das Session-Cookie an deine App zu schicken. Es stürzt nichts, der Server sieht einfach keine gültige Session mehr, behandelt den Nutzer wie einen Fremden und schickt ihn zur Login-Seite.

Deshalb wirkt oft alles lokal in Ordnung, geht aber in Produktion kaputt. Lokale Tests laufen häufig über plain HTTP, auf einem Host und ohne Proxy. Produktion bringt echte Domains, HTTPS, CDNs und Reverse-Proxies mit. Diese Änderungen beeinflussen, wie Browser Cookies speichern und wann sie sie an Requests anhängen.

Stilles Session-Verlieren sieht oft so aus:

- Du kannst dich einloggen und bist nach einem Refresh oder ein paar Klicks ausgeloggt.

- Ein Tab bleibt eingeloggt, ein anderer springt zur Login-Seite.

- Es passiert nur in Produktion oder nur auf Mobilgeräten/Safari.

- Es gibt keine hilfreichen UI-Fehlermeldungen, nur „bitte erneut einloggen“.

AI-gebastelte Prototypen sind dafür anfällig, weil sie oft mit Default-Cookie-Einstellungen und kopierten Snippets ausgeliefert werden, die nur in einer Preview-Umgebung funktionierten. Häufige Auslöser sind falsch gesetzte Cookie-Domain/Path, SameSite-Defaults, die bestimmte Requests blockieren, falsch platzierte Secure-Cookies und Proxy-Header-Probleme, bei denen die App nicht merkt, dass der Nutzer eigentlich über HTTPS kommt.

Wenn du einen AI-generierten Codebestand geerbt hast, der „meist funktioniert“ aber Nutzer ausloggt, ist das meist einer der ersten Bereiche, die du prüfen solltest, bevor du Auth neu schreibst.

Cookie-Grundlagen, die entscheiden, ob Sessions überleben

Die meisten Session-Probleme hängen von wenigen Cookie-Attributen ab. Wenn eines davon falsch ist, kann der Browser das Cookie, das den Nutzer identifiziert, stillschweigend nicht mehr mitsenden.

Ein Cookie hat eine Reichweite. Die wichtigsten Teile sind:

- Domain: welche Hostnamen das Cookie empfangen dürfen. Wenn du es für die falsche Domain setzt oder vergisst, dass

wwwund die Root-Domain unterschiedlich sind, wird das Cookie bei manchen Requests nicht gesendet. - Path: welche URL-Pfade es erhalten. Ist der Pfad zu eng, werden Seiten außerhalb dieses Pfads ausgeloggt wirken.

- Expiration: wie lange es gilt. Fehlende oder sehr kurze Ablaufzeiten können ein Login flaky erscheinen lassen, besonders nach einem Refresh oder Neustart des Browsers.

Es gibt zwei gebräuchliche Lebensdauern. Session-Cookies verschwinden meist beim Schließen des Browsers. Persistente Cookies haben ein Ablaufdatum und werden für „Angemeldet bleiben“ verwendet. Wenn deine App eine persistente Anmeldung erwartet, aber irrtümlich ein Session-Cookie ausgibt, werden Nutzer denken, sie seien „grundlos“ ausgeloggt worden.

Das Secure-Flag ist einfach, aber unforgiving: beim Setzen wird das Cookie nur über HTTPS gesendet. Das ist richtig für Produktion, aber es bricht, wenn deine App denkt, sie sei auf HTTP (oft wegen Proxy-Setup).

SameSite steuert, wann Cookies über „Site-Grenzen“ hinweg gesendet werden:

- Lax: wird bei den meisten normalen Navigationsvorgängen gesendet, aber nicht bei vielen eingebetteten oder cross-site Flows.

- Strict: nur auf derselben Site. Sicherer, kann aber Sign-in-Redirects kaputtmachen.

- None: wird cross-site gesendet, muss aber zusätzlich Secure sein.

Ein falsches Attribut kann Cookies „verschwinden“ lassen. Das Cookie kann noch im Speicher existieren, wird aber nicht an die relevanten Requests angehängt. Dein Server generiert dann eine neue Session und der Nutzer scheint ausgeloggt.

SameSite-Einstellungen, die Nutzer ohne Warnung ausloggen

SameSite ist eine Cookie-Regel, die dem Browser sagt, wann er das Session-Cookie senden darf. Ist sie zu restriktiv, überspringt der Browser das Cookie bei bestimmten Requests und deine App sieht wie „zufällige“ Abmeldungen aus.

Ein häufiges Setup: Das Frontend liegt auf app.example.com und die API auf api.example.com. Wenn dein Login das Session-Cookie so setzt, dass der Browser es als cross-site betrachtet, kann die nächste Anfrage dieses Cookie nicht enthalten. Die API denkt dann, der Nutzer sei neu und erstellt eine frische Session.

Browser-Defaults wurden in den letzten Jahren verschärft. Viele ältere Tutorials gehen fälschlich davon aus, dass Cookies freier gesendet werden. Ein Setup, das lokal funktioniert, kann in Produktion wegen echter Domains, HTTPS und redirect-lastiger Flows zu Logouts führen.

Was am häufigsten kaputtgeht

Probleme tauchen in Flows auf, die keine einfache Navigation auf derselben Seite sind: OAuth-Logins (Google, GitHub), Magic-Link-Logins aus E-Mails, eingebettete Widgets in einer anderen Seite und bestimmte Subdomain-Setups mit Redirects zwischen Hosts.

Bei vielen normalen Apps reicht SameSite=Lax. Lax erlaubt Cookies bei Top-Level-Navigationsereignissen (z. B. Link-Klicks), blockiert aber viele Hintergrund- oder eingebettete Requests. Wenn dein Auth-Flow Cookies während eines Redirect-Callbacks oder in einem iframe benötigt, kann Lax trotzdem versagen.

Du brauchst in der Regel SameSite=None, wenn dein Cookie in klaren Cross-Site-Kontexten gesendet werden muss (Embeds, einige OAuth-Setups, bestimmte Cross-Domain-API-Muster). SameSite=None hat aber die harte Voraussetzung, dass es mit Secure kombiniert wird, also nur über HTTPS gesendet wird.

Ein praktischer Merksatz:

- Standardmäßig

SameSite=Laxfür ein typisches One-Site-Webapp. - Nutze

SameSite=None; Securefür Embeds, Cross-Site-Requests oder knifflige OAuth-Callbacks. - Vermeide

SameSite=Strictfür Login-Sessions, außer du kennst die Seiteneffekte genau. - Nach einer Änderung von SameSite teste den kompletten Login-Flow auf der echten Produktionsdomain.

Secure-Flag und HTTPS-Fallen

Das Secure-Cookie-Flag sorgt dafür, dass ein Cookie nur über HTTPS gesendet wird. Das ist sicher, erzeugt aber verwirrendes Verhalten, wenn noch HTTP-Traffic deine App erreicht.

Ein klassisches Problem: Ein Nutzer trifft zuerst die HTTP-Version deiner Domain, dein Server versucht ein Secure-Session-Cookie zu setzen und leitet dann zu HTTPS weiter. Browser ignorieren Secure-Cookies, die über HTTP gesetzt werden. Die Weiterleitung klappt, aber die Session bleibt nicht erhalten, sodass der Nutzer sofort ausgeloggt wirkt.

Lokale Tests verbergen das, weil dort oft alles über HTTP läuft. Nach dem Deploy schaltest du Secure ein und einige Nutzer verlieren Sessions, weil ein Edge-Redirect, CDN-Regel oder Proxy die erste Anfrage noch über HTTP zulässt.

Unterschiede zwischen Staging und Produktion

Staging hat oft andere URLs, TLS-Einstellungen oder Proxy-Regeln. Wenn Staging HTTPS erzwingt, Produktion aber sowohl HTTP als auch HTTPS erlaubt, ist das Verhalten inkonsistent.

Achte auch auf Umgebungen, in denen deine App denkt, sie sei auf HTTP, weil ein Reverse-Proxy TLS terminiert. Wenn die App forwarded Headers nicht vertraut, setzt sie Cookies und Redirects auf Basis des falschen Schemas.

Woran du erkennst, dass der Browser das Cookie ablehnt

Typische Symptome:

- Du siehst

Set-Cookiein der Antwort, aber das Cookie erscheint nie im Browser-Speicher. - Login „funktioniert“ für eine Anfrage, beim nächsten Laden ist die Seite ausgeloggt.

- Nur einige Nutzer sind betroffen (oft Nutzer mit Lesezeichen oder die die Domain ohne HTTPS eintippen).

- DevTools zeigt Warnungen wie „This Set-Cookie was blocked“ oder „Secure cookie over insecure connection."

Wenn ein AI-basiertes Codebase Cookies an mehreren Stellen setzt, findest du oft doppelte oder widersprüchliche Cookie-Einstellungen, die das Problem zufällig aussehen lassen, bis du die allererste Anfrage zurückverfolgst.

Domain- und Path-Fehler, die Session-Verlust verursachen

Manchmal macht der Browser genau das, was du ihm gesagt hast — es passt nur nicht zu dem, was du meintest.

Host-only Cookies sind Standard: das Cookie ist an den genauen Host gebunden, der es gesetzt hat (z. B. app.example.com). Domain-Cookies sind breiter: bei Domain=example.com kann das Cookie an app.example.com, api.example.com und andere Subdomains gesendet werden. Keines ist per se „besser“, aber das Mischen beider Arten über Services hinweg schafft Lücken.

Subdomains: der klassische Split, der Sessions kaputtmacht

Wenn dein Frontend auf app.example.com und deine API auf api.example.com läuft, wird ein host-only Cookie, das von der API gesetzt wurde, nicht an das Frontend gesendet und umgekehrt. Der Nutzer wirkt auf der einen Seite eingeloggt und auf der anderen ausgeloggt.

Achte auch auf falsche Domain-Werte. Domain=localhost ist keine Produktions-Einstellung, und Domain=www.example.com deckt app.example.com nicht ab. Bei Custom Domains oder CDNs kann der „sichtbare“ Host für den Browser anders sein als der, den deine App annimmt.

Path: ein kleines Detail mit großer Wirkung

Cookies werden nur auf URLs gesendet, die zum Path passen. Setzt du Path=/api und navigiert deine App zu /dashboard, wird dieses Cookie nicht mitgesendet. Das passiert, wenn Code ein Cookie in einer Route setzt und an anderer Stelle erwartet.

Ein paar einfache Prüfungen:

- Stelle sicher, dass die Cookie-Domain zu den erwarteten Hosts passt.

- Setze

Domain=example.comnur, wenn du wirklich Cross-Subdomain-Sessions brauchst. - Lass

Path=/, außer du hast einen starken Grund, es anders zu machen. - Teste Login über alle Subdomains sowie die nackte Domain und

www.

Reverse-Proxy-Header, die Cookies in Produktion kaputtmachen

Viele Apps stehen in Produktion hinter einem Reverse-Proxy (Cloudflare, Nginx, Vercel, Render, Fly.io, Railway). Der Proxy terminiert HTTPS und leitet die Anfrage an deine App weiter. Wenn deine App nicht weiß, dass sie hinter einem Proxy steht, kann sie denken, jede Anfrage sei plain HTTP oder der Host sei ein interner Name. Das Problem zeigt sich oft als „zufällige“ Abmeldungen.

Der übliche Grund ist simpel: deine App baut Cookie-Einstellungen aus der gesehenen Anfrage zusammen. Denkt sie, die Anfrage sei HTTP, könnte sie Secure weglassen oder falsche Redirect-URLs generieren. Hält sich der Browser dann an das, was er sieht, wird das Cookie ignoriert oder nicht dort gesendet, wo es gebraucht wird.

Diese Proxy-Header entscheiden, was deine App für die ursprüngliche Anfrage hält:

X-Forwarded-Proto: ursprüngliches Schema (HTTP vs HTTPS)X-Forwarded-Host: ursprünglicher Host (deine echte Domain)X-Forwarded-For: ursprüngliche Client-IP (wird oft für Rate-Limits und Sicherheitsregeln genutzt)

Ein konkretes Beispiel: Ein Proxy sendet X-Forwarded-Proto: https, aber deine App ignoriert das. Die Session-Middleware glaubt, sie hänge an HTTP und setzt ein nicht-Secure-Cookie. Auf einer HTTPS-Seite kann der Browser dieses Cookie ablehnen oder falsch handhaben, sodass Nutzer nach einem Refresh oder Redirect ausgeloggt werden.

Die Lösung ist oft eine Framework-Einstellung (häufig „trust proxy“). Sei vorsichtig: forwarded Headers aus dem offenen Internet blind zu vertrauen ist unsicher. Vertraue ihnen nur, wenn ein echter Proxy vor deiner App steht und dieser die einzige erreichbare Quelle ist.

Schritt-für-Schritt: Cookies und Session-Einstellungen korrekt setzen

Wenn du in Produktion zufällige Abmeldungen siehst, rate nicht wild herum. Ändere nur eine Variable nach der anderen, damit du weißt, was tatsächlich geholfen hat.

Fange damit an, die echte öffentliche Adresse festzulegen. Schreib die genaue URL auf, die Nutzer eintippen (inklusive ob du www nutzt). Bestätige, ob die Seite von der ersten Anfrage an immer HTTPS ist oder ob irgendetwas zuerst HTTP trifft und dann weiterleitet.

Entscheide als Nächstes, ob du wirklich Cross-Site-Cookies brauchst. Du brauchst sie in der Regel, wenn Auth auf einer anderen Domain passiert (bei OAuth), wenn deine API auf einer separaten Subdomain liegt und Sessions geteilt werden, oder wenn die App in eine andere Seite eingebettet wird.

Dann bringe deine Cookie-Settings mit dieser Realität in Einklang:

- Für One-Site-Apps ist

SameSite=Laxoft ausreichend. - Für Cross-Site-Flows ist

SameSite=Nonemöglicherweise nötig, aber immer zusammen mitSecure. - Setze

Securebasierend darauf, was Nutzer sehen (HTTPS), nicht darauf, was dein Server glaubt. - Sei bewusst bei

DomainundPath. Wenn du kein Subdomain-Sharing brauchst, setzeDomainnicht. HaltePath=/in den meisten Fällen.

Und schließlich behebe die häufigste Ursache für „funktioniert lokal, aber nicht in Produktion“: Proxys. Bestätige, dass dein Proxy die richtigen Header weiterleitet und dass deine App so konfiguriert ist, dass sie diese liest. Teste dann wie ein neuer Nutzer: Inkognito-Fenster, kompletter Browser-Neustart und der komplette Login-Flow inklusive Redirects.

Häufige Fallen (besonders in AI-generierten Codebasen)

AI-gebauten Apps laufen oft lokal, fangen aber in Produktion an, Nutzer auszuloggen. Die Lücke ist fast immer Cookie-Verhalten, das sich ändert, wenn echte HTTPS-, echte Domains- und Reverse-Proxy-Setups ins Spiel kommen.

Ein leiser Fehler, der häufig vorkommt, ist SameSite=None ohne Secure zu setzen. Viele Browser ignorieren dieses Cookie vollständig; das Login sah aus wie erfolgreich, aber die nächste Anfrage kommt ohne Session an.

Domain-Fehler sind ein weiterer häufiger Grund. Generatoren raten manchmal eine Cookie-Domain oder übernehmen Preview-/localhost-Werte. Ist das Cookie falsch scoped (zu eng oder zu weit), sendet der Browser es nicht dort, wo deine App es erwartet.

Auch die TLS-Abwicklung am Edge verwirrt Teams. Trifft Traffic zuerst einen Load Balancer, der TLS terminiert, glaubt deine App vielleicht, Requests seien HTTP, wenn forwarded Headers nicht korrekt gehandhabt werden. Das führt zu Cookies und Redirects, die nicht mit dem Browser übereinstimmen.

Schließlich mischen AI-generierte Codebasen oft Auth-Systeme: ein Framework-Session-Cookie plus ein eigenes JWT-Cookie oder mehrere Middleware-Schichten, die Cookies verändern. Das erzeugt ein „last writer wins“-Verhalten, das zufällig wirkt.

Eine schnelle Methode, solche Probleme zu finden, ist, Cookie-Attribute zwischen lokal und Produktion zu vergleichen (SameSite, Secure, Domain, Path) und dann das Verhalten während der Redirects nach dem Login zu beobachten.

Schnelle Prüfungen, bevor du etwas änderst

Bevor du Cookie-Flags anfasst oder Auth neu schreibst, nimm dir ein paar Minuten, um zu bestätigen, was wirklich passiert. Viele „Session expired“-Meldungen sind tatsächlich Browser, die ein Cookie nicht mehr senden.

Wenn du das Logout in ein paar Minuten reproduzieren kannst, öffne DevTools (Application/Storage) und beobachte das Session-Cookie nach dem Sign-in. Verwende eine einfache Prüfliste:

- Logg dich ein und bestätige, dass das Session-Cookie erscheint.

- Mach zwei Refreshes und bestätige, dass das Cookie noch existiert.

- Trigger einen API-Call und bestätige, dass das Cookie mit der Anfrage geschickt wird.

- Logg dich aus und wieder ein und achte darauf, dass du nicht zwei ähnliche Cookies bekommst.

Prüfe außerdem, ob die allererste Anfrage immer HTTPS ist. Trifft die erste Anfrage per HTTP ein und wird dann weitergeleitet, können Cookies in einer Art gesetzt werden, die der Browser ablehnt.

Wenn App und API auf unterschiedlichen Subdomains leben, notiere das. Cross-Site-Regeln und Cookie-Scope-Probleme erklären oft, warum Logins „manchmal“ kleben bleiben.

Verifiziere auch, was der Server als externe URL annimmt. Hinter einem Proxy können falsche forwarded Headers die App glauben lassen, sie sei auf dem falschen Schema oder Host.

Vergleiche schließlich Browser. Passiert es nur auf Mobilgeräten oder nur in Safari vs. Chrome, sind SameSite- und Cross-Site-Cookie-Regeln wahrscheinliche Schuldige.

Beispiel-Szenario: Preview funktioniert, Produktion loggt raus

Ein häufiges Muster: Eine AI-gebastelte App läuft auf app.example.com, ruft api.example.com auf und beide stehen hinter einem Reverse-Proxy. Login wirkt erfolgreich, aber die Session bleibt nicht erhalten.

In der Preview war alles auf einem temporären Host, Cookies waren einfach und Redirects blieben auf demselben Origin.

Nach dem Livegang melden Nutzer sich an, sehen kurz das Dashboard und werden nach einem Redirect wieder zur Login-Seite geschickt (oft nach OAuth, Magic Link oder einem „Signup abschließen“-Schritt). Keine offensichtlichen Fehler, nur stiller Session-Verlust.

Häufig ist eine Kombination aus:

- Die API setzt das Session-Cookie mit

SameSite=None, aber ohneSecure. - Der Proxy forwarded

X-Forwarded-Protonicht korrekt, oder die App vertraut ihm nicht. - Der Server glaubt, die Anfrage sei HTTP, setzt also keine Secure-Cookies oder erzeugt Redirects zwischen HTTP und HTTPS.

Moderne Browser behandeln SameSite=None als Cross-Site-Cookie. Ist es nicht zusätzlich mit Secure markiert, kann der Browser es verwerfen. Die Antwort behauptet, sie habe ein Cookie gesetzt, aber der Browser speichert es nicht, sodass die nächste Anfrage ohne Session ankommt.

Die Lösung ist oft langweilig, aber entschieden:

- Stelle sicher, dass der Proxy die korrekten Forwarded-Headers schickt (vor allem

X-Forwarded-Proto). - Verwende

SameSite=None; Secure, wenn Cross-Site-Verhalten nötig ist. - Überprüfe den Cookie-Scope: setze eine Domain nur, wenn du wirklich Subdomains teilen musst, und behalte

Path=/bei.

Nächste Schritte: AI-gebauten App in Produktion stabilisieren

Wenn nach dem Anpassen der Cookie-Flags weiterhin Logouts auftreten, ist es Zeit für ein fokussiertes Auth-/Session-Review. Eine falsche Annahme (z. B. falsche Proxy-Header zu vertrauen oder ein Cookie auf dem falschen Host zu setzen) kann mehrere „Fixes“, die in der Preview richtig aussahen, untergraben.

Bevor du mehr Code änderst, sammle ein kleines Set an Fakten:

- Die exakt gesetzten Cookie-Attribute (Name, Domain, Path, SameSite, Secure, HttpOnly, Max-Age)

- Environment-Variablen zu Auth/Sessions (Session-Secret, Base-URL, Cookie-Domain, Trusted-Proxies)

- Dein Reverse-Proxy/CDN-Setup und welche Header es hinzufügt (besonders

X-Forwarded-ProtoundX-Forwarded-Host) - Klare Reproduktionsschritte (Device/Browser, Login-Flow, welche Seite das Problem auslöst)

- Ein paar Request-/Response-Beispiele aus Produktion (Login-Antwort und die erste fehlgeschlagene Anfrage)

Wenn das ein AI-generiertes Prototype von Tools wie Lovable, Bolt, v0, Cursor oder Replit ist, treten Cookie-/Proxy-Probleme oft zusammen mit größeren Problemen wie gemischten Auth-Patterns und geleakten Secrets auf.

Wenn du eine zweite Meinung willst: FixMyMess (fixmymess.ai) konzentriert sich darauf, kaputte AI-generierte Apps produkttauglich zu machen. Ein kurzes Audit reicht oft, um die genaue Cookie- oder Proxy-Ungereimtheit zu finden, damit Logins stabil bleiben.

Häufige Fragen

Why does my app log users out “randomly” after launch?

Die meisten „zufälligen“ Abmeldungen passieren, wenn der Browser dein Session-Cookie nicht mehr mitsendet. Die App stürzt nicht ab; sie erhält einfach eine Anfrage ohne gültige Session und behandelt den Nutzer als ausgeloggt.

Why does it work on localhost but fail in production?

Localhost ist in der Regel ein Host, oft ohne HTTPS und ohne Reverse-Proxy. Produktion bringt echte Domains, HTTPS, Weiterleitungen, CDNs und Proxys mit, und diese Unterschiede können beeinflussen, ob Cookies gespeichert und an Anfragen angehängt werden.

How can I quickly confirm the logout is a cookie problem?

Prüfe das Session-Cookie in DevTools nach dem Login und nach einem Refresh. Bestätige, dass es existiert, die erwarteten Attribute hat (Domain, Path, SameSite, Secure, Ablauf) und bei den fehlschlagenden Anfragen tatsächlich gesendet wird.

What SameSite setting should I use to stop logouts?

Für eine typische Single-Site-App ist SameSite=Lax ein guter Standard – es hält Logins meist stabil und bietet etwas Schutz. SameSite=None nur verwenden, wenn du Cookies in Cross-Site-Kontexten brauchst, und dann immer zusammen mit Secure.

Why does `SameSite=None` sometimes make sessions disappear?

Browser ignorieren ein SameSite=None-Cookie, wenn es nicht auch als Secure markiert ist. Das sieht oft so aus, als ob Set-Cookie gesetzt wurde, aber der Browser speichert das Cookie nicht, sodass die nächste Anfrage ohne Session eintrifft.

How does the Secure flag cause immediate logout after login?

Ein Secure-Cookie wird nur über HTTPS gespeichert und gesendet. Wenn die erste Anfrage per HTTP ankommt (wenn also erst danach auf HTTPS umgeleitet wird), kann der Browser das Cookie ablehnen, sodass der Nutzer nach der Weiterleitung sofort ausgeloggt wirkt.

What does “trust proxy” have to do with session stability?

Wenn deine App hinter einem Proxy steht und Forwarded-Headers ignoriert, denkt sie möglicherweise, Anfragen kämen per HTTP oder von einem anderen Host. Dann werden Cookies mit falschem Schema oder Domain gesetzt, die der Browser nicht konsistent zurückschickt.

Can a wrong cookie Domain or Path cause logouts on certain pages?

Ja. Ein zu eng gesetztes Domain-Attribut (z. B. nur www) sorgt dafür, dass manche Seiten oder Dienste das Cookie nicht erhalten. Ein zu spezieller Path-Wert (z. B. /api) lässt das Cookie nur auf passenden URLs senden, andere Routen wirken ausgeloggt.

Why do I stay logged in on one subdomain but not another?

Ja. Ein host-only Cookie, das auf api.example.com gesetzt wurde, wird nicht an app.example.com gesendet. Dadurch kann eine Seite eine Session sehen, während die andere ausgeloggt wirkt. Für geteilte Sessions über Subdomains müssen Domain- und SameSite-Einstellungen gezielt abgestimmt werden.

What’s different about AI-built apps that makes this problem common, and how can FixMyMess help?

AI-generierte Projekte mischen oft Auth-Ansätze (z. B. Framework-Session-Cookies plus eigene JWT-Cookies) und liefern Default-Flags, die nur in einer Preview-Umgebung funktionierten. Ein gezieltes Audit der Cookie-Attribute, Proxy-Header und Weiterleitungen zeigt meist schnell die Ursache.