Atualize o Next.js com Segurança em Projetos Herdados: Uma Ordem Prática

Precisa atualizar o Next.js com segurança em um código herdado? Use uma ordem simples de atualização, verificações rápidas de regressão e dicas para identificar quebras que aparecem só em tempo de execução.

Por que atualizar Next.js em projetos herdados parece arriscado

Um projeto herdado normalmente significa que você recebeu um código sem a história por trás dele. O desenvolvedor original saiu, a documentação é curta (ou inexistente) e o app funciona porque um monte de suposições pequenas acabaram se alinhando. Você não sabe quais partes são sólidas e quais estão segurando por sorte.

Atualizações quebram com mais frequência nessa situação. Dependências podem estar fixadas por um motivo que ninguém escreveu. Scripts de build podem depender de uma versão específica do Node. Uma biblioteca pode estar depreciada mas ainda “funcionando” só porque nada mais mudou. Quando você atualiza o Next.js, essas suposições ocultas aparecem todas de uma vez.

As piores falhas são as que acontecem apenas em tempo de execução: tudo parece bem localmente, mas a produção falha. Exemplos comuns:

- A autenticação funciona no localhost, mas falha atrás de um domínio real por causa de cookies, CORS ou cabeçalhos de proxy.

- Builds têm sucesso, mas o servidor cai na inicialização porque falta uma variável de ambiente.

- Páginas renderizam localmente, mas a busca de dados falha na produção por regras de rede mais rígidas ou timeouts.

- Erros aparecem apenas em cold starts, runtimes serverless ou edge.

- Segredos são expostos ou bloqueados porque as configurações de produção são diferentes.

O objetivo não é perfeição. É reduzir o risco em passos pequenos para que você saiba sempre o que mudou e por quê. Diffs menores, raio de impacto menor e um caminho rápido de volta se algo der errado.

O sucesso deve ser simples de verificar: o app inicia, os fluxos-chave funcionam e os deploys ficam estáveis. Para a maioria dos produtos, isso significa que a página inicial carrega, o login funciona, uma ação de receita principal completa (checkout, reserva, criar postagem) e os erros não disparam após o release.

Antes de mexer no código: escopo rápido em 20 minutos

A maneira mais rápida de tornar uma atualização mais segura é gastar 20 minutos para descobrir o que você realmente está mudando e onde isso pode quebrar. A maior parte da dor de atualizar vem de surpresas, não do bump de versão.

Comece confirmando o que a atualização inclui. Você está mudando Node, Next.js ou ambos? Verifique também o que sua hospedagem e CI realmente usam. É comum ver “uma versão nos arquivos de pacote” e outra em produção.

Anote onde o app roda hoje: seu laptop, CI, staging e produção. Uma versão de Node que funciona localmente pode falhar no CI, e um build que passa no CI ainda pode travar em runtime no servidor.

Uma checklist rápida de escopo (sem ler todo o código):

- Versões atual e alvo (Node e Next.js), mais o gerenciador de pacotes (npm, pnpm, yarn).

- Onde roda (local, CI, staging, produção) e quem é responsável por cada um.

- Os 5 principais fluxos de usuário que não podem quebrar.

- Restrições que você não pode mudar rápido (versão do Node da hospedagem, banco, provedor de auth, configurações de edge/runtime).

- Escopo da atualização (patch, minor, major) — escolha o menor passo que atende sua necessidade.

Escolha cinco fluxos que você pode testar rapidamente. Se você não consegue descrever cada um em uma frase, você não está pronto para mudar versões.

Um cenário comum: você planeja um simples bump do Next.js e descobre que a produção está fixada a uma versão antiga do Node pelo host. Isso transforma uma mudança em um plano de dois passos: alinhar o Node em todos os lugares e então atualizar o Next.js.

Congele uma linha de base para comparar mudanças

As atualizações ficam assustadoras quando você não consegue dizer se quebrou algo novo ou se já estava quebrado. Antes de mexer nas versões, trave uma baseline para a qual você possa retornar.

Anote o que você tem hoje: versão do Node, versão do Next.js, gerenciador de pacotes e lockfile. Se o repositório tem um .nvmrc ou um campo packageManager, anote. Se não tem, isso já é um risco a ser corrigido.

Então rode o que existe e registre o que já está falhando. Se houver testes, execute-os uma vez e salve a saída. Se não houver testes, crie um pequeno demo repetível que prove que o app inicializa e os fluxos principais funcionam.

Certifique-se de que a baseline é reproduzível. Faça uma instalação limpa do zero (delete node_modules, reinstale, depois construa e inicie). Se uma instalação limpa falhar, você acabou de aprender algo importante antes de qualquer upgrade.

Um simples script de demo “conhecido bom” para manter em uma nota:

- Instalar dependências limpo.

- Build do app.

- Iniciar o servidor.

- Clicar em 2–3 caminhos chave (entrar, criar um item, sair).

- Confirmar uma ou duas páginas que usam dados reais.

Salve também os logs da baseline: um do build e outro do start. Depois da atualização, esses logs são a forma mais rápida de identificar novos avisos, variáveis de ambiente faltando ou crashes que só ocorrem em runtime.

Uma ordem pequena e segura de atualização (Node, depois Next.js)

Mantenha a sequência chata e previsível: atualize o Node primeiro (para uma versão que o Next.js suporte), depois atualize o Next.js e só então mexa no resto da árvore de dependências.

Escolha sua versão alvo do Next.js, verifique quais versões de Node ela suporta e então escolha uma versão de Node que você consiga rodar em todo lugar (máquinas locais, CI e hospedagem). Para a maioria das equipes, isso significa uma LTS atual, não a versão mais nova possível.

Pular múltiplas majors de uma vez é onde projetos herdados geralmente quebram. Uma divisão mais segura fica assim:

- Mova o Node para a versão mínima suportada pelo Next.js alvo.

- Rode o app e testes, e corrija apenas o que a mudança de Node quebrou.

- Então mova o Node para sua LTS preferida dentro da mesma faixa de suporte.

Next.js vem depois do Node porque mudanças no framework (rotas, output de build, comportamento do servidor) são mais difíceis de depurar quando o runtime também está mudando. Manter esses diffs separados deixa claro o que causou uma nova falha.

Existem exceções. Você pode atualizar o Next.js primeiro se sua versão atual do Next.js não suportar nenhuma versão de Node que você possa rodar em produção (por exemplo, se a hospedagem força um Node mais recente), ou se um pequeno patch do Next.js for necessário para sequer iniciar no seu Node atual. Se fizer isso, mantenha o passo mínimo possível e volte à ordem normal logo em seguida.

Passo a passo: faça a atualização em movimentos controlados

Mude uma variável por vez, mantenha o app compilável e commit com frequência. Assim você evita transformar um pequeno upgrade em uma semana de adivinhações.

Primeiro, trave expectativas de runtime. Defina a versão do Node que você usará (e torne visível em engines). Garanta que todos usem o mesmo gerenciador de pacotes e as mesmas regras de lockfile. Muitos “bugs de upgrade” são só diferenças de versão do Node ou um lockfile regenerado.

Uma ordem de movimentos controlados que funciona bem em repositórios bagunçados:

- Atualize o Node (e configurações do gerenciador), depois commit.

- Delete

node_modules, reinstale limpo, corrija erros de instalação, depois commit. - Rode um build de produção, corrija bloqueadores de build (types, lint, variáveis de ambiente faltando), depois commit.

- Atualize o Next.js (e React, se necessário), reinstale, build de novo, depois commit.

- Rode localmente e repita seus fluxos da baseline, depois commit.

Durante reinstalações, trate erros de peer dependency e postinstall como sinais. Se um pacote quebrar na instalação, corrija isso primeiro em vez de empilhar problemas.

Depois de cada build bem-sucedido, passe pelos mesmos fluxos-chave que você anotou antes. Se seu script de baseline diz “logar, criar um registro, atualizar, confirmar que persiste”, faça isso após cada commit. É aqui que você pega quebras que só aparecem em runtime.

Nomeie commits pelo que foi mudado, não pelo resultado (por exemplo, "Bump Node to 20 and update engines"). Se algo der errado, você consegue reverter um passo em vez de desfazer um dia inteiro.

Como detectar quebras que só aparecem em runtime cedo

Erros de build são barulhentos. Erros de runtime são mais silenciosos e muitas vezes piores porque aparecem só depois do deploy, só para certos usuários ou só após um redirect.

Não confie em um build bem-sucedido como prova de que o app funciona. Após uma atualização, rode o app da mesma forma que ele roda em produção: build de produção, valores de ambiente realistas e cookies reais.

Maneiras rápidas de evidenciar problemas de runtime

Comece rodando um build de produção localmente e depois iniciando o servidor. Isso pega problemas que o modo de dev esconde, como código que só roda no servidor em produção ou módulos que se comportam diferente quando empacotados.

Depois teste os pontos comuns de falha em runtime:

- Variáveis de ambiente: valores faltando, chaves renomeadas ou valores definidos só no provedor de hospedagem.

- Imports dinâmicos e código só do servidor: APIs do Node escapando para o bundle do cliente.

- Problemas de hidratação: HTML diferente do que o React espera, frequentemente por uso prematuro de

window/localStorage. - Fluxos de auth/sessão: cookies, flags de secure, URLs de callback, regras de redirect.

- Diferenças de runtime: edge vs node, parsing de body, tratamento de headers, confiar em campos de request que podem não existir.

Um cenário comum: o app builda e a homepage carrega, mas o login entra em loop. A causa costuma ser o comportamento de cookies sob HTTPS ou um mismatch de variável de ambiente com a URL de callback. Você só pega testando o fluxo de redirect completo ponta a ponta.

Verificações rápidas de regressão que salvam horas

Após uma atualização, você não precisa testar tudo. Precisa de um punhado de checagens que pegam os pontos de quebra mais comuns rápido, especialmente em um app herdado.

Trate sua máquina como produção: faça um build de produção completo e então inicie o servidor da mesma forma que faz em prod. É aqui que muitas surpresas de “funciona no dev” aparecem.

Faça uma checagem rápida de variáveis de ambiente antes de culpar o código. Atualizações tendem a revelar drift de configuração porque validação mais rígida ou defaults mudados tornam problemas silenciosos em erros.

Cinco checagens de fumaça que geralmente valem a pena:

- Carregar uma página SSR e uma página estática, depois atualizar ambas.

- Navegar por uma rota que usa redirects ou rewrites.

- Chamar uma rota API de ponta a ponta, incluindo auth.

- Disparar comportamento de middleware (rotas protegidas, roteamento por locale).

- Rodar um efeito do mundo real se o app tiver (upload, e-mail, webhook).

Observe o terminal e o console do navegador por avisos acionáveis. Deprecações e avisos em runtime frequentemente apontam diretamente para o que vai quebrar a seguir.

Armadilhas comuns e como evitá-las

Atualizações herdadas ficam perigosas quando muitas coisas mudam ao mesmo tempo. Mantenha mudanças pequenas e facilite apontar o commit exato que introduziu uma quebra.

Armadilha 1: Atualizar tudo de uma vez

Quando Node, Next.js, React, ESLint e uma dúzia de plugins mudam juntos, você perde o “por quê”. Mantenha uma ordem simples, pare a cada passo e verifique se o app ainda roda.

Armadilha 2: Árvores de dependência diferentes em máquinas diferentes

Lockfiles existem por um motivo. Se o lockfile estiver faltando, ignorado ou constantemente mudando, desenvolvedores vão instalar conjuntos diferentes de dependências e obter falhas diferentes.

Escolha um gerenciador de pacotes, commit o lockfile, faça instalações limpas e use a mesma versão do Node em local, CI e produção.

Armadilha 3: “Consertar” erros com pinagens aleatórias

Pinnear um pacote até o erro sumir pode esconder o problema real e deixar o projeto mais frágil. Antes de pinnear, descubra se o erro vem de uma breaking change, de um mismatch de peer dependency ou de diferença em ferramentas de build. Se for necessário pinnear, documente o porquê e planeje remover o pin.

Armadilha 4: Testar só em modo dev

O modo dev do Next.js pode mascarar problemas que aparecem em produção. Sempre rode um build de produção e inicie localmente.

Armadilha 5: Segredos e drift de configuração

Projetos herdados frequentemente têm .env bagunçado e chaves hardcoded. Atualizações de framework podem mudar o tratamento de env e quebrar auth, armazenamento ou APIs de terceiros.

Faça uma checagem rápida: liste variáveis de ambiente necessárias, confirme escopos e permissões, e garanta que nada sensível esteja versionado.

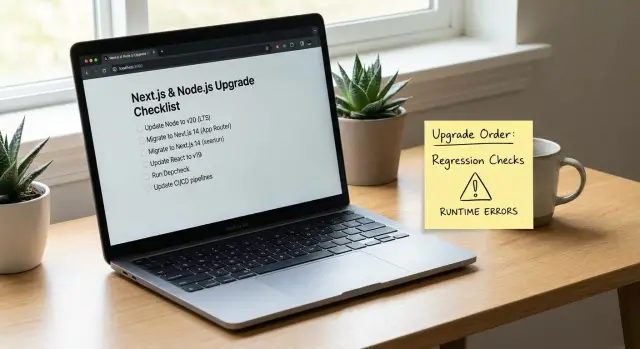

Uma checklist simples de atualização (imprimível)

Cole isso ao lado do monitor. O objetivo é pegar as falhas que transformam um pequeno bump de versão em um fim de semana de adivinhações.

Rode essas checagens após cada mudança controlada (após o bump do Node, depois do bump do Next.js). Se você esperar até o fim, perde a pista de qual passo causou a quebra.

- Instalação limpa e boot: delete dependências, instale do zero e inicie o app com um comando.

- Build de produção explicável: o build termina e os novos avisos são compreensíveis.

- Top 5 fluxos de usuário funcionam com dados realistas: use dados reais ou um dataset de demo que se comporte como produção.

- Auth sobrevive uso real: entrar e sair funcionam após refresh, em uma nova aba e após fechar e reabrir o navegador.

- Sanidade básica de segurança: nenhum segredo commitado e sem falhas óbvias de injeção nos caminhos de código alterados.

Se um item falhar, não continue atualizando. Conserte avançando no menor passo possível.

Se precisar reverter, volte ao último commit que passou e reaplique as mudanças uma a uma. Compare uso de config e env (versão do Node, runtime, flags de build). Reduza escopo desativando recursos opcionais até que os fluxos principais passem. Escreva uma nota pequena de regressão para que o reteste seja rápido.

Exemplo: atualizar um protótipo frágil sem quebrar a produção

Um fundador te entrega um protótipo Next.js gerado por IA. Funcionava em demos, mas o primeiro deploy real falha: o servidor crasha na inicialização, redirecionamentos de auth entram em loop e algumas páginas ficam em branco só depois de navegar.

O ponto de partida é familiar: versão antiga do Node, Next.js antigo, auth frágil copiado de snippets e uma longa lista de dependências nunca curada. O código roda em dev, mas o build de produção é outra história.

Você mantém a ordem pequena e previsível. Primeiro você move o Node para uma LTS suportada e faz o projeto buildar de novo sem outras mudanças. Só então atualiza o Next.js. Depois disso, atualiza apenas as dependências que quebraram por causa da mudança do framework.

Uma sequência prática:

- Passo 1: Atualizar Node, reinstalar dependências limpas, confirmar que a versão existente do Next.js ainda builda.

- Passo 2: Atualizar Next.js (e React se necessário), então corrigir apenas os erros que bloqueiam o build ou o start.

- Passo 3: Aplicar atualizações direcionadas de dependências (biblioteca de auth, cliente de fetch, ORM) com base em falhas reais.

Antes de dar como concluído, rode algumas checagens rápidas que pegam quebras que só aparecem em runtime:

- Build de produção e start (não apenas dev server).

- Fluxo completo de auth (entrar, refresh, sair).

- Uma rota API ponta a ponta (requisição, validação, resposta).

- Uma página com muitos dados (carregar, paginar, estado de erro).

O resultado são menos incógnitas: um build estável, um deploy funcionando e uma lista curta e clara de problemas restantes para corrigir depois.

Próximos passos se a atualização ainda parecer instável

Às vezes o problema não é a atualização. É o código herdado. Se você vê novos erros toda vez que conserta um, pare. Forçar pode transformar uma atualização bagunçada em um release quebrado.

Pare e peça ajuda se isso continuar acontecendo:

- Autenticação quebra mais de uma vez (sessões, cookies, redirects, middleware).

- Você suspeita de problemas de segurança (segredos expostos, entrada insegura, queries estranhas no banco).

- Erros só acontecem em produção e você não consegue reproduzir localmente.

- Stack traces apontam para código gerado que você não entende ou não confia.

- Você não consegue explicar o que mudou entre um build que funcionava e um que falha.

Se for entregar para outra pessoa, você economiza horas enviando um pacote limpo de contexto para que alguém comece os testes rápido:

- Acesso ao repo (ou um zip) mais o branch/commit exato que quer atualizar.

- Logs de erro (saída do build, logs do servidor, console do navegador).

- O script de regressão que você usou na sua execução baseline.

- Detalhes de deploy (hospedagem, tratamento de env vars, versão do Node, comando de build).

- Versões alvo (Node e Next.js) e quaisquer prazos.

Se o projeto começou como um protótipo gerado por IA e você está esbarrando em auth frágil, segredos expostos ou roteamento emaranhado, FixMyMess (fixmymess.ai) pode começar com uma auditoria de código gratuita para apontar o que está bloqueando uma atualização segura e então reparar e endurecer o código com correções verificadas por humanos.

Perguntas Frequentes

Why do Next.js upgrades feel so risky on inherited projects?

Trate como algo arriscado porque você não sabe quais comportamentos “funcionando” são acidentais. Comece anotando as versões atuais de Node/Next.js, onde o app roda (local, CI, produção) e os 3–5 fluxos que não podem quebrar, e então mude apenas uma variável por vez.

What’s the fastest way to create a baseline before upgrading?

Faça uma instalação limpa, execute um build de produção, inicie o servidor e reproduza manualmente seus fluxos principais. Salve os logs de build e start para comparar avisos e erros em tempo de execução após cada mudança.

Should I upgrade Node or Next.js first?

Por padrão, atualize o Node primeiro para uma versão que o Next.js alvo suporte, verifique se tudo ainda builda e inicia, e só então atualize o Next.js. Separar mudança de runtime e do framework facilita rastrear e reverter falhas.

When does it make sense to upgrade Next.js first?

Quando seu provedor de hospedagem exige uma versão de Node que sua versão atual do Next.js não suporta, pode ser necessário aplicar um pequeno passo de Next.js primeiro só para que rode. Mantenha esse passo mínimo, volte a um estado estável e então alinhe Node e Next.js na ordem normal.

Why does everything work in dev but break after deploy?

O modo de desenvolvimento mascara problemas que aparecem apenas em builds de produção, especialmente em código de servidor, empacotamento e defaults de runtime. Sempre teste com um build de produção e com start local usando variáveis de ambiente e cookies realistas.

What are the most common runtime-only failures after an upgrade?

Loops de login e problemas com cookies são os mais comuns, seguidos por variáveis de ambiente ausentes e diferenças de runtime (edge vs node, cabeçalhos de proxy). Teste o fluxo completo de autenticação com redirecionamentos sob condições semelhantes a HTTPS e confirme URLs de callback, flags de cookie e domínios confiáveis.

What smoke tests catch the most breakages quickly?

Após cada mudança controlada, verifique uma página SSR e uma estática, atualize ambas e complete uma ação central de “dinheiro” de ponta a ponta. Se houver rotas API, middleware, uploads, e-mails ou webhooks, dispare uma requisição real para pegar falhas que não aparecem ao carregar a página.

How do I stop different machines from producing different upgrade results?

Escolha um package manager, commit o lockfile e mantenha versões de Node consistentes entre local, CI e produção. Muitos “bugs de upgrade” vêm de árvores de dependência diferentes ou runtimes distintos que geram installs e comportamentos diferentes.

Is it okay to ‘fix’ upgrade errors by pinning random packages?

Fixar versões pode ajudar no curto prazo, mas frequentemente esconde a causa real e fragiliza o projeto. Se precisar pinnear, faça com intenção: registre o motivo e planeje um passo futuro para remover o pin quando a incompatibilidade real for resolvida.

When should I stop and ask for help instead of pushing through?

Pare quando você não conseguir reproduzir falhas de produção localmente, a autenticação continuar quebrando, ou quando suspeitar de problemas de segurança como segredos expostos ou entrada insegura. FixMyMess (fixmymess.ai) pode começar com uma auditoria de código gratuita e depois reparar e endurecer o código herdado com correções verificadas por humanos.