Auditoria de URLs fixas: corrija links de staging e callbacks

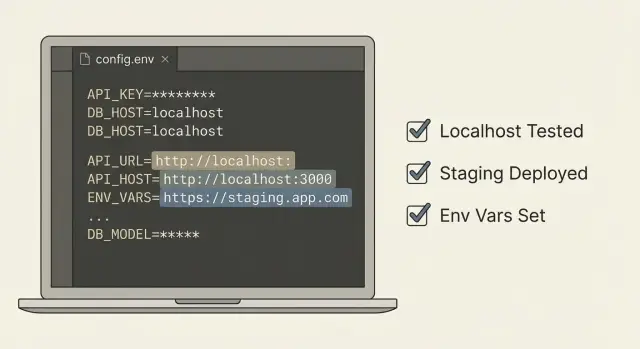

Auditoria de URLs hard-coded para detectar links de staging e callbacks localhost e movê-los para configuração de ambiente com defaults seguros para produção.

O que dá errado quando URLs e callbacks estão hard-coded

Uma URL hard-coded é um endereço web escrito diretamente no código, como https://staging.example.com ou http://localhost:3000, em vez de ser lido das configurações para cada ambiente. Parece rápido no protótipo, mas prende sua aplicação a um único lugar.

Um callback é a URL para onde outro serviço envia usuários ou dados de volta para você. Exemplos comuns são redirecionamentos de login OAuth (o Google envia o usuário de volta após o sign-in) e webhooks (Stripe, GitHub ou uma ferramenta de formulário postam eventos de volta ao seu servidor). Se esse callback apontar para o lugar errado, o outro serviço faz sua parte, mas sua app nunca recebe o resultado.

Quando links de staging ou callbacks para localhost vazam para produção, usuários reais batem em becos sem saída. localhost só existe na máquina do desenvolvedor, então um usuário em produção não consegue alcançá-lo. Domínios de staging também costumam usar cookies, segredos e origens permitidas diferentes. Mesmo que a página carregue, a sessão ou a requisição pode falhar.

Isso normalmente aparece como:

- Login que funciona no provedor, mas retorna para uma página em branco ou erro

- Webhooks que falham silenciosamente ou ficam em retry porque o endpoint está errado

- Links de reset de senha e verificação de email que enviam pessoas para staging

- Loops de redirecionamento causados por domínios mistos (app aponta para staging, API aponta para prod)

- Erros CORS porque a origem do frontend não bate com o que o backend espera

Esses problemas geralmente se concentram em fluxos de auth, pagamentos e email porque dependem de URLs precisas e pré-registradas.

É especialmente comum em protótipos gerados por IA e builds apressados. Ferramentas frequentemente geram código de happy-path com domínios placeholder, trechos copiáveis e defaults como localhost. Se ninguém faz um passe de produção para mover esses valores para a configuração de ambiente, a app continua enviando as URLs erradas.

Onde links de staging e callbacks para localhost costumam se esconder

A maioria das equipes checa um arquivo por uma base URL e depois se surpreende quando usuários ainda caem em staging. Assuma que a URL errada pode estar escondida em várias camadas: o bundle do frontend, utilitários do backend e painéis de terceiros.

No frontend, procure por bases de API, URIs de redirect OAuth e caminhos de assets. Em código gerado por ferramentas como Lovable, Bolt, v0, Cursor ou Replit, é comum encontrar http://localhost:3000 embutido em uma chamada fetch, um helper de auth ou uma variável de build. Outro problema frequente é um .env.example copiado que vira silenciosamente o .env real no deploy.

No backend, fique de olho em URLs incorporadas em utilitários úteis: callbacks de webhook, links de reset de senha, magic links e emails de convite. Esses locais frequentemente concatenam um hostname no código, então mesmo que você corrija um valor de configuração, links de email ainda podem apontar para staging. Configurações de CORS são outra armadilha: um único http://localhost:5173 sobrando pode quebrar o login em produção (ou permitir uma origem que você não queria).

Os últimos links de staging que sobram costumam estar em um destes lugares:

- Constantes do frontend e clientes de API

- Helpers de redirect de auth

- Config do servidor para CORS, webhooks e geração de links de email

- Configuração de deploy (variáveis de CI, Docker, scripts)

- Dashboards de terceiros (provedores OAuth, pagamentos, analytics)

Um erro do mundo real: o Google OAuth está configurado corretamente no provedor, mas a app ainda envia usuários para um callback localhost porque o código tem um fallback hard-coded. Tudo parece certo até um usuário em produção tentar logar e ser redirecionado para a própria máquina.

Passo a passo: rodar uma auditoria de URLs hard-coded e callbacks

Primeiro, liste os ambientes que sua app realmente usa. A maioria das equipes precisa de três: local (seu laptop), staging (um servidor de testes) e produção (usuários reais). Se você também tem deploys de preview ou ambientes de demo para clientes, inclua-os. Ambientes extras são onde URLs ruins voltam a cair.

Em seguida, rode uma busca focada por valores que deveriam mudar por ambiente mas estão embutidos no código.

- Procure por:

localhost,127.0.0.1,0.0.0.0,staging,dev.,ngrok,vercel.app,railway.app - Procure por URLs completas:

http://ehttps:// - Procure por chaves tipo configuração:

BASE_URL,FRONTEND_URL,API_URL,CALLBACK_URL,REDIRECT_URI,WEBHOOK_URL - Verifique templates: textos de email, links de reset de senha, links de convite e botões "abrir no navegador"

- Verifique também configs mobile e desktop (deep links e esquemas customizados podem estar hard-coded)

Não pare no repositório. Alguns dos ajustes de URL e callback mais dolorosos vivem em dashboards: provedores OAuth, webhooks de pagamento, provedores de email e serviços de auth. Se o login funciona localmente mas falha em produção, muitas vezes é uma divergência entre o que o provedor espera e o que sua app envia.

Enquanto encontrar problemas, anote-os em uma tabela pequena (um documento de notas serve). Capture:

- Onde foi encontrado (arquivo, serviço ou dashboard)

- O valor exato

- O que quebra

- O que deveria ser em local, staging e produção

Se o projeto foi gerado rapidamente a partir de templates, espere duplicatas. É comum encontrar a mesma URL hard-coded tanto no código da UI quanto no do servidor. Fazer uma lista completa primeiro evita o ciclo de “consertei em um lugar, quebrou em outro”.

Mover URLs para configuração de ambiente (sem quebrar a app)

URLs hard-coded falham silenciosamente. A app funciona na sua máquina, então um deploy passa usuários para staging, ou redirects de login voltam para localhost e ninguém consegue entrar.

A correção é simples: coloque cada URL que pode mudar em configuração de ambiente e leia-a a partir de um único lugar.

Comece agrupando as URLs pelo que elas são, não por onde você as encontrou. A maioria das apps precisa de três categorias:

- Endereço público da app (o que os usuários veem)

- Endereço base da API (o que o frontend chama)

- Endereços de callback/redirect (onde terceiros chamam de volta)

Use variáveis de ambiente para qualquer coisa que difira entre local, staging e produção. Mantenha nomes consistentes para que sejam fáceis de reconhecer:

- APP_URL

- API_URL

- OAUTH_REDIRECT_URL

- WEBHOOK_BASE_URL

- ASSET_URL (se tiver CDN/armazenamento)

Depois centralize o acesso por meio de um módulo de configuração ou arquivo de settings. A regra: o restante do código nunca lê process.env diretamente. Isso reduz drift e evita que defaults copiados se espalhem.

// config.js

const required = (name) => {

const v = process.env[name];

if (!v) throw new Error(`${name} is missing`);

return v;

};

export const config = {

appUrl: required('APP_URL'),

apiUrl: required('API_URL'),

oauthRedirectUrl: required('OAUTH_REDIRECT_URL'),

};

Mantenha defaults seguros apenas para desenvolvimento local, e faça a produção falhar rápido. Defaultar APP_URL para http://localhost:3000 pode ser ok no dev, mas em produção o ideal é travar a inicialização em vez de enviar usuários reais para localhost.

Para evitar quebrar coisas, mude um caminho por vez. Substitua strings hard-coded por valores de config, faça deploy em staging e confirme que o fluxo ainda funciona (especialmente login e reset de senha).

Defaults seguros e guardrails que você deve adicionar

Depois de mover valores para config, o próximo risco são fallbacks que apontam para o lugar errado.

No desenvolvimento local, defaults devem ser seguros e óbvios. Na produção, a app deve falhar rápido se uma URL requerida estiver faltando ou claramente errada.

Guardrails que funcionam bem na maioria das apps:

- Validar a config na inicialização: chaves obrigatórias presentes, URLs analisáveis, esquemas esperados (https em prod)

- Bloquear localhost e domínios de staging em qualquer build de produção

- Allowlist de domínios para callbacks e URLs de redirect

- Manter erros claros mas não sensíveis: dizer qual chave é inválida e por quê, sem imprimir segredos

- Tornar misconfig visível nos logs e monitoramento: uma mensagem curta que aponte a setting faltante ou inválida

Um exemplo simples: se OAUTH_REDIRECT_URL está vazio, um default preguiçoso pode virar http://localhost:3000/callback mesmo num servidor. Seu guardrail deve detectar "prod + localhost" e cair com uma mensagem como "Invalid OAUTH_REDIRECT_URL for production: localhost not allowed." (mensagem de exemplo).

Áreas de alto risco: auth, webhooks, CORS e links de email

São os pontos onde uma URL ruim quebra usuários rapidamente, e as falhas podem parecer aleatórias: loops de login, eventos de webhook que não chegam, erros intermitentes de CORS ou emails que mandam pessoas para o lugar errado.

Auth (OAuth, SSO), cookies e sessões

Redirect URIs do OAuth e SSO devem bater exatamente: esquema (http vs https), domínio e caminho. Um único http://localhost restante ou um domínio de staging pode impedir o login de todos.

Mesmo quando o redirect parece correto, cookies e sessões podem falhar:

- Domínio do cookie não bate

- flag

secureausente em produção sameSitenão compatível com o fluxo (especialmente entre domínios)

Um sintoma típico é “fiz login e, em seguida, pareço imediatamente deslogado”.

Webhooks, CORS e links de email

Webhooks precisam de callbacks específicos por ambiente e de segredos de assinatura corretos. Um erro comum é apontar webhooks de produção para staging e depois se perguntar por que pedidos, pagamentos ou jobs de sincronização nunca chegam. Outro erro é usar a URL certa mas o segredo de assinatura errado, o que faz cada requisição parecer inválida.

CORS deve ser uma allowlist, não um curinga. Origens locais, de staging e de produção devem ser separadas, e a API deve aceitar apenas as que você espera.

Links de email (reset de senha, convites, magic links) devem usar seu APP_URL público. Se apontarem para localhost ou staging, o usuário clica no email e cai em uma página morta.

Uma rápida checagem para essas áreas:

- Buscar por

localhost, domínios de staging e domínios antigos - Conferir redirect URIs OAuth e configurações de cookie por ambiente

- Verificar pares de webhook URL e segredo de assinatura

- Confirmar que origens CORS batem com seus frontends reais

- Enviar um email de reset de teste e clicar o link a partir de uma caixa real

Como testar após a mudança (rápido, mas confiável)

Depois que URLs e callbacks estiverem em config, testar é garantir que cada ambiente aponte para si mesmo e para mais ninguém.

Escreva uma pequena matriz de ambientes: uma linha por ambiente (local, staging, produção) e colunas para os valores importantes (base app, API URL, callback OAuth, receiver de webhook, domínio do link de email). O objetivo não é documentação perfeita — é acabar com suposições.

Então rode um smoke test que toque os fluxos que mais quebram quando um callback está errado:

- Login e logout (incluindo "Continuar com Google/GitHub")

- Cadastro e reset de senha (clicar o link do email de ponta a ponta)

- Redirecionamentos de pagamento de sucesso/cancelamento (se usar um provedor de pagamentos)

- Um webhook de entrada (dispare um evento de teste do provedor)

- Qualquer magic link ou fluxo de convite que seus usuários usem

Enquanto faz isso, fique atento a surpresas de redirect. Uma falha comum é “login funciona, mas você acaba em staging” porque um callback ainda aponta para um domínio antigo.

Abra o painel Network do navegador e escaneie os domínios das requisições. Procure por qualquer coisa inesperada: localhost, um subdomínio de staging, um IP cru ou uma URL de preview esquecida. Quando encontrar, note qual ação a disparou e trace até o valor de configuração.

Por fim, confirme se os painéis de terceiros batem com o que você deployou. As configurações do seu app OAuth devem listar o callback de produção quando você estiver testando produção, e o provedor de webhooks deve enviar eventos para o endpoint de produção.

Erros comuns que fazem o problema voltar

A maioria das equipes conserta uma URL óbvia, faz deploy e segue em frente. Uma semana depois alguém encontra outro link de staging enterrado, ou o login quebra porque um callback ainda aponta para localhost.

Ofensores repetidos comuns:

- Hotfixes temporários que hard-codeiam um redirect ou alvo de webhook "só por enquanto"

- Misturar valores de staging e produção no mesmo arquivo de ambiente

- Nomes divergentes entre serviços (

PUBLIC_APP_URLem um lugar,APP_URLem outro) - Commits acidentais de

.envlocais ou valores de config copiados para o código

Algumas regras que evitam a maioria das regressões:

- Use um nome de variável consistente por setting entre web app, API e workers

- Separe staging e produção em configurações de deploy distintas

- Trate localhost e domínios de staging como inválidos em builds de produção

- Inclua callbacks mobile e deep links na mesma auditoria se você os entregar

Checklist rápido antes de enviar para produção

Antes de fazer o deploy, faça uma verificação final focada em URLs e callbacks.

- Construa seu bundle de produção e pesquise nele (e nos logs) por strings como

localhost,127.0.0.1,staging,ngrokou domínios de preview antigos. - Confirme que cada URL externa (base da API, redirect OAuth, alvo de webhook, origem do frontend, host dos links de email) vem de configuração de ambiente.

- Garanta que a app falhe rápido quando uma URL requerida estiver faltando.

- Teste a jornada completa do usuário ponta a ponta no ambiente realmente deployado.

- Verifique duas vezes os painéis de terceiros para que correspondam ao ambiente que você deployou (mesmo domínio, mesmos paths de callback, mesmo protocolo).

Uma dica prática: abra as configurações do seu provedor de auth e compare as URLs de redirect permitidas com o que sua app imprime na inicialização. Se não baterem exatamente, o login pode falhar com erros confusos de "callback mismatch".

Exemplo: consertando um callback OAuth localhost que quebra o login

Um padrão comum: o login funciona no seu laptop, mas em produção usuários são mandados para uma página em branco ou recebem um erro como "redirect_uri mismatch". Sua app está ok, mas o provedor OAuth está enviando usuários para o lugar errado.

Durante a auditoria, pesquise por termos como localhost, 127.0.0.1, seu domínio de staging e /callback. Um culpado frequente é um arquivo de config de auth copiado dos testes locais e nunca atualizado.

Esse bug costuma aparecer assim no código:

// auth.config.js (problem)

export const oauthRedirectUrl = "http://localhost:3000/auth/callback";

Consertá-lo tem duas partes. Primeiro, mova o valor para configuração de ambiente com um default seguro para desenvolvimento local:

// auth.config.js (fixed)

const DEFAULT_REDIRECT = "http://localhost:3000/auth/callback";

export const oauthRedirectUrl = process.env.OAUTH_REDIRECT_URL || DEFAULT_REDIRECT;

Segundo, atualize as configurações do provedor OAuth para permitir o callback de produção, por exemplo https://yourdomain.com/auth/callback (e apenas os domínios que você realmente usa). Se tiver staging, adicione o callback de staging também, mas mantenha-os separados.

Adicione um guardrail simples na inicialização para que a produção não suba com settings de localhost:

if (process.env.NODE_ENV === "production" && oauthRedirectUrl.includes("localhost")) {

throw new Error("OAUTH_REDIRECT_URL ainda está apontando para localhost em produção");

}

Depois reteste o fluxo completo de ponta a ponta: clique em "Sign in", complete a tela de consentimento do provedor e confirme que você volta para o domínio correto e permanece logado após um refresh.

Próximos passos se sua app foi construída por IA e continua enviando URLs erradas

Se a app foi gerada com ferramentas como Lovable, Bolt, v0, Cursor ou Replit, URLs erradas costumam ser sintoma de defaults espalhados e falta de guardrails. Às vezes é um conserto rápido. Outras vezes indica que a base de código precisa de limpeza.

Normalmente é um conserto rápido quando você consegue mover valores para um módulo de config único, adicionar validação na inicialização e tudo se comporta igual no local, staging e produção.

É um refactor quando a lógica de montagem de URLs está duplicada em muitos arquivos, features diferentes constroem seus próprios callbacks, ou mudanças continuam quebrando auth e webhooks.

Sinais de que é preciso mais do que uma auditoria rápida:

- Várias formas de montar a mesma URL pela app

- Callbacks de auth diferentes entre frontend e backend

- Segredos ou chaves de API cometidos junto a constantes de URL

- Allowlists de CORS e webhook definidas no código em vez de config

- Consertar um lugar causa falha em outro ambiente

Se quiser uma segunda opinião rápida numa base de código gerada por IA, FixMyMess (fixmymess.ai) foca em diagnosticar e reparar problemas como callbacks hard-coded, fluxos auth quebrados, segredos expostos e defaults inseguros para que a app se comporte corretamente em produção.

Perguntas Frequentes

Por que URLs hard-coded são um problema tão grande em produção?

Porque elas prendem sua aplicação a um único ambiente. Ao fazer deploy, usuários podem ser redirecionados para staging ou até para localhost, que eles não conseguem alcançar — então login, webhooks e links de email quebram de maneiras que parecem aleatórias.

Qual é a forma mais rápida de identificar um redirect OAuth quebrado?

Os provedores OAuth exigem uma correspondência exata da URL de redirect. Se sua app enviar http://localhost... ou um domínio de staging como redirect, o provedor pode rejeitar ou enviar o usuário a uma página morta onde a sessão nunca é concluída.

Por que `localhost` em um callback quebra para usuários reais?

localhost aponta para o computador do usuário, não para seu servidor. Em produção isso significa que callbacks, chamadas de API e links podem não ir a lugar nenhum, mesmo que tudo pareça ok durante testes locais.

Onde devo procurar primeiro por URLs hard-coded?

Procure por localhost, 127.0.0.1, staging, domínios antigos e por strings completas http:// ou https:// em todo o repositório. Verifique também templates de email e qualquer código que construa links concatenando um hostname.

O callback errado pode estar num painel do provedor mesmo que o código esteja correto?

Sim — painéis de terceiros. Apps OAuth, provedores de pagamento, remetentes de webhooks e serviços de email costumam armazenar callbacks fora do seu código, então você pode “consertar” o repositório e ainda ter eventos indo para o lugar errado.

Qual é uma maneira limpa de mover URLs para configuração de ambiente?

Coloque URLs que variam por ambiente em variáveis de ambiente como APP_URL, API_URL e OAUTH_REDIRECT_URL, e leia-as por meio de um módulo de configuração único. Evite espalhar leituras diretas de process.env por todo o código para não criar fontes conflitantes.

Quais guardrails impedem que staging ou localhost voltem a entrar na produção?

Permita defaults seguros apenas para desenvolvimento local, e faça a produção falhar rapidamente. Se uma URL requerida estiver faltando ou apontar para localhost/staging enquanto NODE_ENV for production, abortar a inicialização com um erro claro evita fluxos silenciosamente quebrados.

Quais áreas mais quebram quando as URLs estão erradas?

Auth, webhooks, CORS e links de email. Esses caminhos dependem de domínios e protocolos exatos; pequenas diferenças podem causar loops de login, eventos não recebidos, requisições bloqueadas ou emails que levam o usuário ao lugar errado.

Como testar rapidamente depois de corrigir URLs e callbacks?

Faça um teste de fumaça ponta a ponta por ambiente: login/logout, reset de senha a partir de uma caixa de entrada real, um evento de webhook de teste e quaisquer redirecionamentos de pagamento. Durante os testes, observe as requisições no painel de Rede do navegador procurando domínios inesperados.

Quando isso é um conserto rápido vs sinal de que o código precisa de limpeza?

Se as URLs estão espalhadas por muitos arquivos, callbacks de auth diferem entre frontend e backend, ou cada correção quebra outro ambiente, provavelmente é necessário um cleanup mais profundo em vez de um conserto rápido. Nesses casos vale centralizar configuração e refatorar onde URLs são construídas.