Centralize a configuração da aplicação para evitar divergência entre dev, staging e prod

Centralize a configuração da aplicação para manter defaults, segredos e validação consistentes entre dev, staging e prod, evitando surpresas no deploy.

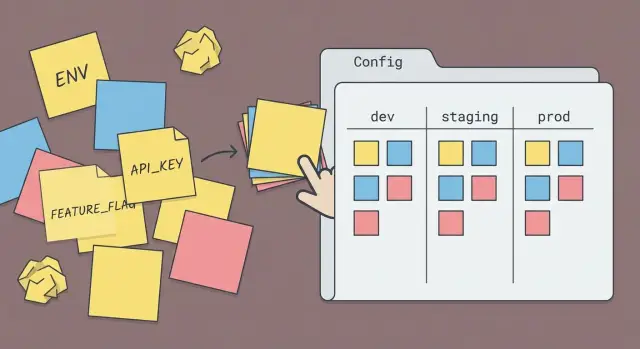

O que é, de fato, a proliferação de configuração

Proliferação de configuração acontece quando as definições que controlam sua app estão espalhadas por muitos lugares. Um valor é uma variável de ambiente na máquina, outro está hardcoded em um arquivo helper, e um terceiro sobrepõe ambos em um arquivo YAML. ai ninguém consegue responder com confiança “o que a aplicação realmente está usando agora?” sem vasculhar.

Na prática isso aparece assim: uma feature flag existe em três formas (um booleano no código, um default num arquivo de config e uma sobreposição por env var), timeouts diferem entre serviços porque cada time “configurou localmente”, e segredos são copiados para .env aleatórios. A app se comporta diferente em dev, staging e prod porque cada ambiente acaba com uma mistura diferente de defaults, overrides e valores faltantes.

Uma linha útil para separar:

- Configuração: valores que mudam por ambiente ou deploy (URLs, credenciais, limites, feature flags, nível de log).

- Código: regras e comportamento (como retries funcionam, como flags são avaliadas, como um timeout é aplicado).

O objetivo de centralizar a configuração da aplicação não é “um arquivo gigante”. É uma única camada de config: um lugar onde se definem nomes, defaults, precedência (o que sobrescreve o que) e regras de validação. Com isso, dev, staging e prod podem diferir onde devem, mas não por acidente.

Sinais de que sua configuração está causando drift entre dev-staging-prod

Se o mesmo commit se comporta diferente entre ambientes, muitas vezes não é o código. É a configuração ao redor do código. O drift costuma se acumular devagar: um conserto rápido num script de deploy, um default “temporário” num módulo, um toggle definido num dashboard que ninguém lembra.

Sinais de drift:

- Local e staging dão resultados diferentes com o mesmo commit (frequente em auth, emails, jobs em background ou APIs de terceiros).

- Você continua descobrindo defaults escondidos em lugares aleatórios: código da app, Dockerfiles, scripts de CI, dashboards do host, migrations do banco.

- Onboarding vira um ritual: “configure essas 14 variáveis e talvez funcione”, mais alguns passos não documentados que só uma pessoa sabe.

- Deploys quebram só em prod, muitas vezes porque prod é o único lugar com tráfego real, segredos reais ou regras de rede mais rígidas.

- Ninguém consegue responder rápido: “Que valores estamos rodando agora?” sem checar três ferramentas e dois repositórios.

Um cenário comum: staging funciona porque um script defina silenciosamente CACHE_ENABLED=false por padrão. Em produção esse script não é usado, o cache liga, requisições começam a expirar e o time culpa a última mudança no código. A correção não é mais um patch. É centralizar a configuração da aplicação para que cada ambiente siga as mesmas regras de defaults, overrides e validação.

O que uma única camada de config deve fazer

Uma única camada de config é onde cada ajuste é definido, recebe um default sensato (quando seguro) e é verificado antes da app iniciar. Ela garante que as mesmas entradas produzam o mesmo comportamento em dev, staging e prod.

Também traça uma linha clara entre config (entradas) e lógica da app (comportamento). Config responde “quais valores estamos usando?”, enquanto o código responde “o que fazemos com eles?”. Quando isso se mistura, as pessoas começam a “consertar” problemas mudando env vars aleatórias ou hardcodando valores, e o drift aparece.

Uma boa camada de config:

- Define valores obrigatórios e defaults seguros em um só lugar.

- Carrega config da mesma forma em todos os lugares: servidor web, worker, scripts CLI, migrations, testes.

- Valida na inicialização com erros legíveis que dizem o que falta e como consertar.

- Trata segredos diferente de configurações normais: nunca os imprime, nunca os comita, e falha rápido se estiverem faltando.

- Produz um único objeto que o restante da app lê.

Validação não é opcional. Ela previne bugs silenciosos como um timeout não definido virar zero, ou uma feature flag em string como "false" ser tratada como true.

Exemplo: um protótipo gerado por IA pode ler DATABASE_URL num arquivo, DB_URL em outro, e um terceiro lugar cair para localhost. Uma única camada de config força um nome, uma regra, um resultado.

Faça um inventário das suas configurações antes de refatorar

Antes de centralizar a configuração da aplicação, mapeie o que existe hoje. Drift geralmente vem da mesma configuração sendo definida duas vezes com nomes e valores diferentes.

Comece listando todo lugar onde a configuração pode viver. Não presuma “só usamos env vars” até checar:

- Variáveis de ambiente (shells locais, arquivos

.env, configurações de container) - Arquivos de config (JSON/YAML, módulos de config da app)

- Configurações no banco (painéis admin, settings por tenant, feature toggles)

- CI/CD e pipelines de build (vars em build-time, injetores de segredos)

- Dashboards de hosting (valores na UI da plataforma, overrides em runtime)

Para cada ajuste, capture duas informações: onde ele é definido e onde é lido no código. Uma tabela simples funciona: nome, valor atual por ambiente, fonte, arquivo/módulo que lê, e responsável.

Depois, marque cada item como segredo (API keys, tokens), não-segredo (timeouts, níveis de log) ou derivado (construído a partir de outros valores, como uma base URL + path). Valores derivados geralmente não devem ser armazenados em múltiplos lugares.

Por fim, marque o que deve diferir por ambiente (como host do banco) versus o que deve permanecer igual em todos (como nomes de feature flags). Se encontrar duplicatas como STRIPE_KEY e PAYMENTS_STRIPE_KEY, anote qual o código realmente usa e qual é legado.

Projete o modelo de config: nomes, defaults e precedência

Se quer centralizar a configuração da aplicação, torne a “forma” das suas configurações monótona e previsível. A maioria dos drifts acontece quando a mesma ideia tem três nomes diferentes, ou quando ninguém sabe qual valor vence.

Nomes que as pessoas conseguem adivinhar

Escolha um esquema de nomes e mantenha-o em todo lugar. Use termos consistentes (por exemplo, sempre DATABASE_URL, não DB_URL em um lugar e POSTGRES_URL em outro). Decida a capitalização (muitas vezes ALL_CAPS para variáveis de ambiente) e use um pequeno conjunto de prefixes para que configurações relacionadas se agrupem naturalmente.

Também ajuda agrupar por área:

- auth (sessions, OAuth, JWT, configurações de cookie)

- database (URLs, tamanhos de pool, timeouts)

- email e notificações (chaves do provedor, remetente)

- storage (bucket, região, público/privado)

- feature flags

Defaults e precedência (quem ganha)

Decida o que “default” significa: um valor seguro que funciona localmente, ou um placeholder que força a configurar um valor real em staging e prod. Defaults são aceitáveis para coisas não sensíveis (nível de log, tamanho de paginação). São arriscados para algo que afeta segurança ou dados (segredos de auth, URLs do banco).

Escreva a ordem de precedência e implemente-a no código. Uma abordagem comum:

- Defaults hardcoded na camada de config

- Arquivo específico de ambiente (opcional)

- Variáveis de ambiente que sobrescrevem tudo

- Overrides em runtime (apenas se realmente necessário)

Para valores faltantes ou inválidos, seja rigoroso com tudo que pode causar um deploy ruim (domínio errado, segredo vazio, flag insegura). Use fallbacks só quando o impacto for baixo e óbvio.

Adicione validação para que config ruim não passe silenciosamente

Centralizar a config é só metade do trabalho. A outra metade é garantir que cada valor tem o tipo, forma e alcance corretos antes da app começar a trabalhar de verdade.

Trate config como um contrato de entrada. Defina um schema que descreva como cada chave deve ser, e valide na inicialização. Se algo estiver errado, falhe rápido com um erro claro para pegar durante o deploy, não depois que usuários encontrarem um caminho quebrado.

Um schema prático verifica:

- Tipos (string, number, boolean) e formatos como URL

- Valores permitidos para certas chaves (por exemplo,

LOG_LEVEL) - Chaves obrigatórias vs opcionais, com defaults seguros para as opcionais

- Ranges e limites (timeouts, contagem de retries, tamanho máximo de upload)

- Regras entre campos (se

AUTH_ENABLED=true, entãoAUTH_PROVIDERdeve estar definido)

Bons erros economizam horas. Eles devem nomear a chave, o que era esperado, o que foi recebido e mostrar um exemplo.

ConfigError: DATABASE_URL must be a valid URL.

Got: "postgres://" (missing host)

Expected: "postgres://user:pass@host:5432/dbname"

Where: staging environment

Documente cada configuração logo ao lado do schema com uma linha explicando o propósito. Quando equipes herdam código gerado por IA, config faltante ou confusa é fonte comum de drift.

Passo a passo: migrar para uma camada única de config sem downtime

A forma mais segura de centralizar a configuração é um rollout gradual, não um switch grande. Os caminhos antigo e novo devem funcionar lado a lado até o último ponto de chamada ser atualizado.

Um plano de migração que mantém a produção estável

Adicione a nova camada de config, mas não remova nada ainda. Depois migre o uso em mudanças pequenas e revisáveis:

- Crie um módulo (ou pacote) de config único que seja o único lugar permitido a ler variáveis de ambiente e carregar arquivos.

- Adicione um mapeamento temporário de nomes antigos para o novo modelo (aliases), para que deployments existentes continuem funcionando.

- Mova todos os defaults hardcoded para a camada de config, para que cada ambiente tenha o mesmo comportamento base.

- Atualize pontos de chamada área por área (auth, email, database, pagamentos) para ler do novo objeto de config.

- Depois de confirmar que todo uso foi migrado, remova os caminhos antigos e delete os aliases.

Evite downtime entregando isso em pelo menos dois deploys: o primeiro adiciona a nova camada + aliases, o segundo remove o código antigo quando confirmar que nada depende mais dele.

Adicione um resumo de inicialização seguro

Depois da app subir, imprima um resumo curto da config nos logs para que seja fácil detectar drift. Mantenha não sensível: nome do ambiente, feature flags ligadas/desligadas, região, qual host de banco foi selecionado. Nunca imprima segredos ou strings de conexão completas.

Mantenha os ambientes alinhados sem misturá-los

Você quer que dev, staging e prod se pareçam, sem fingir que são iguais. O objetivo é paridade de ambientes: a app se comporta de forma consistente, enquanto um pequeno conjunto de configurações pode variar com segurança.

Decida desde o início o que pode variar por ambiente e coloque apenas esses valores atrás de overrides de ambiente. Exemplos comuns:

- Endpoints externos (sandbox de pagamento vs live, provedor de email de teste vs real)

- Nível de log e destinos de log

- Nomes de domínio e callback URLs

- Parâmetros de escala (quantidade de workers, limites de taxa)

- Segredos (sempre diferentes por ambiente)

Todo o resto deve permanecer consistente, especialmente defaults críticos para o comportamento. Se staging tem um timeout, configuração de cache ou modo de auth diferente, você não está testando o que vai para produção.

Evite lógica especial só para produção como if (ENV === "prod") { ... } que mude como recursos funcionam. Se algo precisa ser só em produção (por custo ou compliance), torne isso uma feature flag explícita e rastreável: tem um nome, um dono e uma justificativa.

Um exemplo simples: um time desativa configurações estritas de cookie em staging “para facilitar o login”. A app passa nos testes de staging, então falha em produção quando cookies de auth deixam de ser enviados em redirects cross-site. Manter as mesmas configurações de auth entre ambientes teria exposto o problema cedo.

Como testar mudanças de config com segurança

Ao centralizar a configuração, o maior risco não é o código. É a configuração desconhecida que “simplesmente funcionava” em um ambiente e agora quebra em todos.

Trate config como uma entrada que você pode carregar em testes. Crie três conjuntos de exemplo pequenos para dev, staging e prod (commite no repo com valores falsos). Seu teste deve carregar cada conjunto e afirmar que a config final mesclada tem a mesma forma sempre. Isso pega chaves faltantes e regras de precedência surpreendentes cedo.

Depois, adicione um teste de falha intencional: remova uma configuração obrigatória e confirme que a app sai com um erro claro que nomeia o campo. “DATABASE_URL is missing” é bem mais fácil de consertar que “subiu mas se comportou de forma estranha”.

Testes rápidos de segurança que valem a pena manter

- Tente valores perigosos: strings vazias, tipos errados, URLs inválidas, números fora do intervalo.

- Confirme que segredos nunca aparecem em logs (sem tokens completos, senhas ou chaves privadas).

- Afirme que feature flags aceitam só valores conhecidos (por exemplo, true/false, não

"yes").

Dry-run de startup no CI

Execute um job “startup only” no CI que carregue a config usando placeholders seguros, construa a app e inicialize o wiring principal (rotas, cliente DB, provedores de auth) sem tocar serviços reais. Se a app não consegue subir com placeholders, provavelmente não subirá em staging.

Erros comuns que recriam proliferação de config

A maioria dos times refatora uma vez, sente alívio e depois desliza de volta para o caos. O culpado não é o novo sistema de config. São os hábitos em torno dele.

Um erro clássico é manter defaults implícitos. Alguém adiciona “se o valor falta, assume X” em um serviço, mas outro assume Y. Em dev funciona porque seu laptop tem env vars extras. Em staging o comportamento inverte e ninguém sabe por quê. Faça todo default explícito e definido em um só lugar.

Outro é aceitar chaves desconhecidas. Um typo como PAYMNTS_ENABLED vira silenciosamente uma configuração nova, então a flag real nunca é ativada. Isso é exatamente o que a validação de config deve evitar.

Segredos também costumam vazar para lugares errados: colados em arquivos JSON “temporários”, logados como parte de um dump completo de config, ou comitados em .env de exemplo com valores reais. Mantenha segredos separados de não-segredos e nunca os imprima.

Erros que aparecem após uma refatoração “bem-sucedida”:

- Usar nomes diferentes para a mesma configuração entre serviços (por exemplo,

DATABASE_URLvsDB_URL) - Permitir que dashboards de hosting sobrescrevam o código sem regra clara de precedência

- Adicionar env vars one-off durante incidentes e nunca removê-los

- Copiar config para READMEs que ficam desatualizados

- Transformar feature flags em forks permanentes de comportamento

Checklist rápido antes de enviar a refatoração

Antes de dar merge, confirme que você realmente tem um lugar que decide o comportamento. A app deve agir igual em todos os ambientes, a menos que você mude intencionalmente uma configuração.

- Uma camada de config carrega cada ajuste (env vars, arquivos, flags) e valida tipos antes da app iniciar.

- Defaults vivem em um só lugar, são fáceis de achar e batem com o que você realmente quer em produção.

- Valores obrigatórios ausentes falham rápido com erros claros que dizem qual chave falta e onde configurá-la.

- Dev, staging e prod diferem apenas em um pequeno conjunto explícito de valores (como URL do banco ou feature flags).

- Segredos nunca aparecem em logs, páginas de erro, output de build ou bundles do lado cliente.

Faça um teste rápido: inicie a app com um valor intencionalmente errado (por exemplo, string onde se espera número) e confirme que ela se recusa a subir. Depois faça deploy em staging e verifique que as mesmas regras rodam lá.

Escreva uma nota curta de handoff para a próxima pessoa: onde a config vive, como a precedência funciona e 2–3 exemplos comuns (por exemplo, como habilitar uma feature flag em staging sem tocar prod). Essa nota evita que a proliferação volte em uma semana.

Exemplo: um deploy em staging que falha por causa de config espalhada

Uma história comum com protótipos gerados por IA: tudo funciona no laptop, então staging quebra logo após o primeiro deploy. A UI carrega, mas o login falha. Usuários são enviados para uma página em branco ou veem um erro como “redirect_uri mismatch”.

A causa raiz é geralmente chata: o callback de auth está definido em dois lugares e eles discordam. Localmente, a app usa http://localhost:3000/callback. Em staging, alguém atualizou o provedor de auth para https://staging.example.com/callback, mas a app ainda lê um valor antigo de uma env var sobrando ou de um arquivo de config hardcoded. Ao mesmo tempo, staging está sem um segredo (como a chave de assinatura de sessão), então mesmo que o redirect funcione, a app não consegue manter o usuário logado.

Com uma camada única de config, há uma fonte de verdade e um conjunto de regras. Na inicialização a app verifica que:

- O callback URL bate com o ambiente atual

- Segredos obrigatórios estão presentes (não vazios, não placeholders)

- Valores estão no formato correto (URLs parecem URLs)

Em vez de falhar depois que o usuário clica em “Log in”, o deploy falha rápido com uma mensagem clara como “Missing SESSION_SECRET in staging” ou “AUTH_CALLBACK_URL does not match staging base URL.” Essa mesma checagem evita que o problema chegue em produção.

Próximos passos se sua app gerada por IA continua a derivar

Dev-prod drift é especialmente comum em codebases geradas por IA porque a lógica de config costuma ser duplicada em vários arquivos, espalhada em helpers e apoiada por defaults ocultos.

Se a app funciona na maior parte e a dor principal é comportamento inconsistente, refatore de forma incremental. Adicione uma camada única de config que leia de um lugar, aplique defaults e valide valores obrigatórios. Depois mova um grupo por vez (auth, database, email, APIs de terceiros) até que todas as leituras passem por essa camada.

Se a app já está frágil (crashes aleatórios, caminho de inicialização confuso, “funciona só na minha máquina”), uma reconstrução limpa ou reescrita parcial pode ser mais rápida. Isso é especialmente verdade quando você encontra múltiplos caminhos de config fazendo a mesma coisa com nomes diferentes, ou defaults hardcoded em vários lugares.

Uma auditoria rápida ajuda a decidir. Ela deve responder:

- Onde cada configuração é definida, sobreposta e usada

- Qual é o default (e se ele é seguro)

- O que quebra se o valor faltar ou estiver malformado

- Quais segredos estão armazenados incorretamente

Se você herdou um protótipo gerado por IA de ferramentas como Lovable, Bolt, v0, Cursor, ou Replit e ele continua quebrando fora do seu laptop, FixMyMess (fixmymess.ai) foca em diagnosticar onde config e lógica divergem, depois reparar e fortalecer a base de código para que ela se comporte de forma previsível em staging e produção.

Defina um marco claro: uma camada de config mesclada, validada (falha rápido em valores ruins) e implantada em staging com comportamento que corresponde ao dev.