E-mails do Domínio Correto: Identidade do Remetente e Verificações de Spam

Aprenda a confirmar se os e-mails vêm do domínio correto, o que realmente significa identidade do remetente, por que mensagens vão para spam e quais configurações do provedor verificar.

O que significa enviar do domínio correto

“Enviar e-mails do domínio correto” significa que sua mensagem tanto parece quanto é verificada como se realmente viesse do domínio da sua empresa (como @yourcompany.com), e não de um domínio de serviço aleatório ou de um endereço incompatível.

Sua identidade de remetente é o conjunto de detalhes que diz ao destinatário e ao provedor de caixa de entrada quem você é. Inclui o nome exibido (como “Alex da Acme”), o endereço de e-mail ([email protected]) e o domínio após o @ (acme.com). Essas peças devem corresponder ao que as pessoas esperam ver da sua empresa.

Também ajuda separar duas coisas:

- O que você coloca no campo From visível.

- Qual sistema realmente envia o e-mail.

Uma ferramenta de newsletter, CRM, help desk ou seu próprio app enviará através dos seus próprios servidores. Isso é normal. O que importa é se esses servidores estão autorizados a enviar em nome do seu domínio.

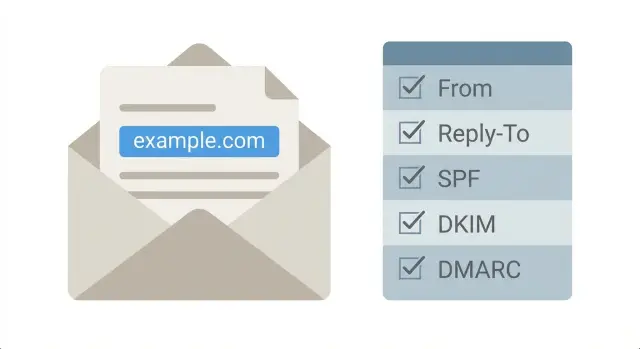

Na prática, “domínio correto” geralmente significa que sua configuração é consistente de ponta a ponta: o endereço From visível usa seu domínio (não @gmail.com e não um padrão do fornecedor), as respostas vão para onde você pretende (Reply-To corresponde ao seu plano) e os provedores de caixa podem verificar que a mensagem está autorizada para seu domínio (SPF, DKIM e DMARC).

Por que isso importa é simples: provedores de caixa tentam proteger os usuários de remetentes falsos. Se sua mensagem afirma “From: [email protected]” mas o sistema de envio não consegue provar que tem permissão para representar seu domínio, isso soa suspeito. Esse desencontro pode reduzir confiança, empurrar seus e-mails para spam ou adicionar rótulos “via” que fazem as pessoas hesitar.

Um exemplo comum: você configura sua ferramenta de newsletter para mostrar From: [email protected], mas nunca verificou acme.com dentro da ferramenta. Para um provedor de caixa, isso pode parecer que alguém está se passando pela Acme. A correção geralmente não é reescrever o e-mail. É fazer com que o domínio e a configuração do remetente correspondam.

Por que e-mails do “domínio errado” caem em spam

Os provedores de entrada são pagos para ser desconfiados. Eles passam o dia tentando pegar mensagens que fingem ser de uma marca, mas na verdade são enviadas por outra pessoa. Spoofing e phishing frequentemente começam pelo domínio do remetente.

Quando seu e-mail parece ser de um domínio, mas o sistema de envio real está ligado a outro, os provedores tratam isso como um sinal de alerta. Mesmo que o assunto e o conteúdo estejam bem, um desencontro de domínio pode lembrar impersonação.

Muito do filtro é verificação de identidade. Os provedores comparam o que a mensagem afirma (o From visível) com o que os cabeçalhos dizem (de onde realmente veio e se o remetente está autorizado). Se os sinais não coincidirem, o lugar mais seguro para o e-mail frequentemente é a pasta de spam. Às vezes vai para Promoções ou Lixo, mas a raiz ainda é a confiança.

A reputação também importa. Um domínio novo, ou um domínio que não envia muito e-mail, tem pouco histórico. A confiança se constrói quando os destinatários abrem, respondem e não marcam como spam. Se você envia de um domínio diferente do que as pessoas esperam, perde essa confiança e pode acabar dependendo da reputação do sistema que está realmente enviando.

Aqui estão algumas situações de “domínio errado” que costumam levantar suspeita:

- Seu endereço From usa o domínio da empresa, mas o provedor está enviando por um domínio compartilhado ou não relacionado.

- Uma ferramenta troca silenciosamente o From padrão por algo como [email protected].

- Reply-To é seu domínio, mas bounces e sinais de entrega apontam para outro lugar.

- Você usa um subdomínio para envio, mas ele não está alinhado com o que mostra no From.

É por isso que e-mails podem cair em spam mesmo quando nada parece obviamente quebrado. A maioria das verificações acontece em silêncio, e os provedores raramente dizem qual incompatibilidade pesou na decisão.

Exemplo: você faz uma pequena campanha de [email protected], mas sua ferramenta está configurada para enviar de acme-mailer.com. Os destinatários veem “Acme” na caixa de entrada, mas o provedor vê sinais de identidade mistos. A mensagem pode ser filtrada antes mesmo de alguém ler.

Sinais de que suas mensagens não estão vindo do seu domínio

A maioria das pessoas olha o nome no From e assume que está tudo bem. As caixas de entrada olham mais do que o que você digitou no editor. Se partes chave da identidade apontam para outro domínio, seu e-mail pode parecer que está se passando por você.

Pistas comuns incluem:

- Os destinatários veem “via” ou “enviado em nome de” ao lado do seu nome. Isso normalmente significa que outro serviço está fazendo o envio e seu domínio não está totalmente autorizado.

- O endereço From mostra seu domínio, mas quando alguém clica em Responder, vai para um domínio ou sistema diferente que você não esperava.

- Mensagens de bounce vão para um endereço desconhecido. Isso indica um Return-Path diferente, que é um forte sinal de autenticidade.

- Sua ferramenta de e-mail avisa sobre autenticação, como “domínio não verificado” ou “DKIM ausente”.

- E-mails de teste simples caem em Promoções ou Spam com mais frequência que o normal.

Um teste rápido: envie um e-mail para duas caixas que você controla (por exemplo, uma Gmail e uma Outlook) e compare o que cada uma mostra sobre os detalhes do remetente. Se uma mostra “em nome de”, ou se o comportamento de resposta muda, há um desencontro.

Exemplo: você envia uma newsletter de [email protected] usando um provedor novo. O destinatário vê “Your Brand via provider-mail.com” e as respostas vão para [email protected]. Mesmo que sua mensagem seja legítima, essa identidade dividida é um sinal vermelho para filtros e confusa para leitores.

Se vir algum desses sinais, pare antes da próxima campanha. Revise From, Reply-To e as configurações de bounce/Return-Path, além de quaisquer avisos no painel do seu provedor.

Os três endereços a verificar: From, Reply-To, Return-Path

Quando se fala em e-mails do domínio correto, muitas vezes significa mais do que o visível. Três “endereços” diferentes podem estar envolvidos em uma única mensagem. Se eles não corresponderem ao seu domínio (ou entre si), os provedores podem tratar o e-mail como suspeito.

From: o que os destinatários veem

O endereço From é o que os leitores veem na caixa de entrada. Deve corresponder à sua marca e ao domínio de envio pretendido (por exemplo, [email protected]). Se o From diz yourcompany.com, mas a mensagem é realmente enviada “em nome de” outro domínio, os filtros podem notar.

Também verifique o nome do remetente (como “Cobrança Your Company”). Se muda com frequência, parece aleatório ou não corresponde ao seu site e assinatura, as pessoas hesitam. Menor engajamento pode prejudicar a entregabilidade ao longo do tempo.

Reply-To: para onde vão as respostas

Reply-To diz aos apps de e-mail para onde enviar as respostas. Muitas vezes deve corresponder ao From. Pode ser diferente por um motivo real, como enviar marketing de um endereço enquanto direciona respostas para uma caixa de suporte compartilhada.

Mantenha consistente e intencional. Um Reply-To apontando para um domínio totalmente diferente pode parecer phishing, especialmente quando o From é sua marca.

Return-Path: o endereço de bounce (muitas vezes oculto)

Return-Path é usado para bounces e erros de entrega. Muitos provedores o definem automaticamente, e ele pode usar um domínio do sistema ou um subdomínio. Isso pode ser normal, mas ainda deve se alinhar com sua configuração de envio. Se o Return-Path aponta para um lugar inesperado, frequentemente é sinal de que a ferramenta está enviando por um domínio errado ou uma identidade não verificada.

Para diagnosticar, abra os cabeçalhos completos de uma mensagem que você enviou para si mesmo (frequentemente chamado “mostrar origem” ou “mensagem original”). Procure por:

- From: ele mostra seu domínio exatamente?

- Reply-To: está esperado e alinhado com a marca?

- Return-Path: corresponde ao seu provedor ou ao domínio de envio configurado?

- “Mailed-by” / “Sent-by” / “on behalf of”: algum mostra um domínio diferente?

Se algum desses não corresponder ao que você pretendia, você encontrou algo concreto para corrigir nas configurações do provedor.

Noções básicas de autenticação do remetente (SPF, DKIM, DMARC) sem jargões

Se quer e-mails do domínio correto, precisa de mais do que o nome From certo. Os provedores também verificam se o serviço de envio está autorizado a enviar pelo seu domínio e se a mensagem não foi alterada no caminho.

Em linguagem simples:

- SPF é uma regra nas configurações do seu domínio que lista quais servidores podem enviar e-mail em nome do seu domínio.

- DKIM é uma assinatura adicionada a cada mensagem que os destinatários podem verificar usando uma chave publicada nas configurações do seu domínio.

- DMARC é uma política que diz aos provedores o que fazer se SPF ou DKIM falharem e onde enviar relatórios.

O que “alinhamento” significa (e por que importa)

Alinhamento é só um jogo de correspondência. O domínio que o leitor vê no From visível deve corresponder ao domínio comprovado pelo SPF ou DKIM, ou ao menos pertencer à mesma família de domínio.

Se seu From é [email protected], mas a mensagem autentica como um domínio diferente (como um domínio compartilhado da ferramenta), alguns provedores tratam isso como suspeito mesmo que o e-mail esteja correto. Subdomínios podem funcionar (como mail.company.com), desde que estejam configurados para alinhar com o que você mostra no From.

O que esperar ao mudar essas configurações

SPF, DKIM e DMARC são registros DNS. Você os adiciona ou edita onde seu domínio é gerenciado (frequentemente seu registrador ou host de DNS). Duas realidades práticas:

- Mudanças podem levar tempo para se propagar. Algumas atualizações aparecem rapidamente, outras demoram horas.

- Pequenos erros de digitação quebram tudo. Espaços extras, aspas faltando ou colocar o registro no campo errado pode fazer as verificações falharem.

Uma forma simples de lembrar: SPF responde “Este servidor tem permissão para enviar?”, DKIM responde “Esta mensagem foi assinada corretamente?” e DMARC responde “O que deve acontecer se essas respostas não corresponderem ao que o destinatário espera?”.

Passo a passo: confirmar que seu provedor está enviando como seu domínio

Para enviar e-mails do domínio correto, duas coisas devem corresponder: o endereço que as pessoas veem (seu domínio From) e o domínio que sua ferramenta de envio está autorizada a usar.

Uma verificação simples em 5 passos

Antes de tocar no DNS, esclareça o que você está enviando e qual ferramenta está enviando.

- Anote o domínio From exato que você deseja (por exemplo,

[email protected]). Seja preciso.yourdomain.comemail.yourdomain.comsão diferentes. - Identifique qual sistema envia o e-mail. É seu provedor de caixa, uma ferramenta de marketing ou seu app (resets de senha, recibos, alertas)? Cada um precisa da sua própria configuração.

- Encontre a área de autenticação de domínio da ferramenta. Procure termos como “Authenticate domain”, “Sending domains” ou “Email DNS records”.

- Adicione ou verifique SPF e DKIM no seu DNS. SPF autoriza o serviço. DKIM assina a mensagem.

- Adicione uma política DMARC básica e comece em modo de monitoramento para ver o que falha antes de bloquear qualquer coisa.

Depois de publicar as mudanças no DNS, espere um pouco e use o botão de verificação da ferramenta de envio, se houver.

Envie um teste e confirme o alinhamento

Envie um e-mail de teste para uma caixa pessoal (Gmail é suficiente). Nos detalhes da mensagem, procure por “mailed-by” e “signed-by”. Idealmente eles coincidem com seu domínio (ou um subdomínio aprovado). Se aparecerem domínios diferentes que você não controla, ainda não está enviando como seu domínio.

Exemplo: um fundador usa um app construído por IA para cadastros, e e-mails de reset chegam como “via um domínio aleatório de plataforma”. Isso geralmente significa que o app está enviando por uma conta padrão do provedor, não pelo seu domínio verificado. Corrija conectando o serviço de envio correto, autenticando o domínio lá e atualizando as configurações From do app para corresponder.

Se a ferramenta afirmar “autenticado” mas os testes ainda falharem, as causas comuns são erros de digitação no DNS, registros adicionados ao domínio errado ou múltiplos registros SPF em vez de um só.

Subdomínios e múltiplas ferramentas: mantendo tudo alinhado

Subdomínios permitem separar tipos de e-mail sem mudar seu domínio principal. Uma configuração comum usa um subdomínio para newsletters, outro para recibos e o domínio principal para e-mails de pessoa para pessoa. Feito corretamente, isso protege a reputação: se um envio de marketing recebe reclamações, não derruba automaticamente resets de senha e recibos.

Um padrão típico é:

- news.yourdomain.com para campanhas de marketing

- billing.yourdomain.com para faturas e recibos

- app.yourdomain.com para mensagens transacionais como códigos de login e alertas

- yourdomain.com para e-mails humanos (suporte, vendas, fundadores)

Essa separação vale a pena quando você envia em escala ou tem e-mails transacionais críticos que devem chegar com garantia. Se só manda anúncios ocasionais, um domínio pode ser mais simples.

Onde as coisas dão errado é no desvio de alinhamento entre ferramentas. Você pode configurar o From para parecer correto, mas uma peça oculta (como o bounce ou Return-Path) pode vir de um subdomínio diferente ou até do domínio compartilhado do provedor. Um subdomínio mal configurado pode quebrar o alinhamento e deixar as caixas de entrada desconfiadas.

Para manter os e-mails no domínio correto entre várias ferramentas, defina uma regra consistente e aplique em todos os lugares: plataforma de marketing, serviço de e-mail do app, CRM e caixa de suporte. Decida quais domínios From cada ferramenta pode usar e evite os padrões automáticos que a ferramenta escolheu.

Também ajuda manter uma anotação interna simples: quais domínios From são aprovados para cada tipo de envio, qual ferramenta possui cada subdomínio, quem atualiza DNS/autenticação e o que testar depois de mudanças.

Exemplo: seu produto envia códigos de login de [email protected], mas sua plataforma de marketing envia de [email protected] enquanto o domínio de bounce ainda é um padrão como bounce.vendor-mail.com. Tudo parece certo no From, mas a entregabilidade cai depois de uma campanha. A correção não é “mudar o texto”. É alinhar as peças de domínio de envio para que cada ferramenta use o que você planejou.

Erros comuns que causam incompatibilidade de domínio

A maioria dos problemas de “incompatibilidade de domínio” não é um hack sofisticado. São escolhas pequenas de configuração que se acumulam até que os provedores parem de confiar em você.

Um erro comum é usar um domínio de e-mail gratuito (como um endereço pessoal) enquanto marca a mensagem como da sua empresa. Mesmo que o nome exibido pareça certo, o domínio não corresponde à sua marca.

Outro problema frequente é ter SPF presente, mas incorreto. Equipes adicionam um segundo (ou terceiro) registro SPF ao conectar uma nova ferramenta. SPF deve ser um único registro que inclui todos os remetentes aprovados. Registros SPF múltiplos podem se anular.

Problemas de DKIM também são fáceis de perder. Uma chave pode ser desativada durante a troca de provedor, ficar em estado de não assinatura ou quebrar após migração de domínio. Quando o DKIM não assina, você perde um dos sinais de identidade mais fortes.

Outros erros que criam incompatibilidades rapidamente:

- Ativar uma política DMARC rígida (como reject) antes de confirmar que todos os remetentes legítimos estão alinhados.

- Misturar diferentes domínios From entre templates e automações, de modo que sua marca mude conforme a mensagem enviada.

- Assumir que um selo de “domínio verificado” significa que o DNS está totalmente correto, mesmo quando registros estão incompletos ou publicados no lugar errado.

Pequeno exemplo: uma startup usa [email protected] para respostas de clientes, mas a ferramenta de marketing envia newsletters como [email protected] e uma automação usa outro domínio From. Ao mesmo tempo, adicionaram um novo registro SPF para a ferramenta de marketing em vez de atualizar o existente. Algumas mensagens passam, outras falham, e a entrega fica inconsistente.

Se vir esse padrão, escolha seus domínios de envio, inclua todas as ferramentas em um único registro SPF, confirme que o DKIM está assinando ativamente e mantenha o DMARC em monitoramento até que suas fontes legítimas estejam alinhadas.

Checklist rápido antes de enviar sua próxima campanha

Antes de clicar em enviar, faça uma checagem rápida para confirmar que seu e-mail está realmente sendo enviado como seu domínio (e não “em nome de” um domínio de fornecedor). Esta é a forma mais rápida de pegar pequenas configurações que levam ao spam.

Envie um teste para uma conta Gmail ou Outlook e abra os detalhes da mensagem (“Show original”, “Ver fonte” ou “Cabeçalhos da mensagem”). Você procura duas coisas: os endereços visíveis correspondem ao esperado e os resultados de autenticação aparecem como PASS e se alinham com seu domínio.

Mantenha a checklist simples:

- O endereço From é seu e consistente com seu domínio de marca ou subdomínio escolhido.

- Reply-To é intencional e não surpreende.

- SPF inclui o serviço que realmente transmite a mensagem.

- DKIM está habilitado, assinando e alinhado com a mesma família de domínio do From.

- DMARC existe e os relatórios (se ativados) estão chegando.

Depois que o e-mail de teste chegar, procure um resumo de autenticação: SPF PASS, DKIM PASS e DMARC PASS. Confirme também que o domínio mostrado nessas aprovações corresponde à mesma família de domínio do seu From.

Exemplo: seu From é [email protected], mas nos cabeçalhos você vê DKIM assinado por acme-mailer.com e DMARC com falha. Isso normalmente significa que seu provedor não está configurado para assinar como acme.com ou que seus registros DNS estão incompletos.

Cenário de exemplo e próximos passos se ainda for para spam

Uma pequena startup lança com um domínio novo e usa uma ferramenta de terceiros para enviar e-mails de onboarding. Eles configuraram o nome From para a marca, mas os e-mails ainda parecem “estranhos” nas caixas. Alguns destinatários veem um rótulo “via”, respostas são raras e usuários iniciais relatam a mensagem em spam.

Normalmente isso é uma incompatibilidade entre o que você vê no cliente de e-mail e o que os sistemas verificam nos bastidores. Mesmo que o From visível pareça certo, o domínio de envio real (frequentemente refletido por Return-Path e domínios de assinatura) pode ser diferente. Com um domínio novo, esse desencontro já é suficiente para filtros ficarem cautelosos.

O que eles mudaram:

- Atualizaram a configuração From do provedor para usar o domínio real (não um domínio padrão ou compartilhado).

- Adicionaram ou corrigiram SPF, DKIM e DMARC no DNS para o domínio exato que envia.

- Separaram envios por propósito: um subdomínio dedicado para marketing, mantendo o domínio principal para e-mails pessoais.

- Checaram os cabeçalhos das mensagens para confirmar que Return-Path e o domínio DKIM combinavam com o configurado.

Em uma semana, viram menos bounces, menos rótulos “via”, melhor colocação na caixa de entrada e branding mais consistente entre clientes. As respostas também melhoraram, porque os destinatários confiaram mais no que viam.

Se suas configurações parecem corretas mas mensagens ainda vão para spam, concentre-se no caminho prático de solução:

- Pergunte ao provedor de e-mail qual domínio é usado para Return-Path e assinatura DKIM.

- Verifique o DNS em busca de entradas SPF duplicadas ou conflitantes.

- Confirme que você não está enviando de múltiplas ferramentas sem alinhar a autenticação.

- Reveja mudanças recentes: novo domínio, novo pool de IPs ou um pico súbito de volume.

- Para destinatários corporativos, pergunte ao time de TI deles qual regra ou sinal acionou a decisão de spam.

Se um app construído por IA estiver enviando e-mail de forma incorreta (cabeçalhos errados, domínios codificados, chaves expostas ou fluxos de autenticação quebrados), FixMyMess em fixmymess.ai pode executar uma auditoria gratuita e ajudar a corrigir o código e a configuração para que sua identidade de remetente corresponda ao que os destinatários verificam.

Perguntas Frequentes

O que significa “enviar do domínio correto” na prática?

Significa que o endereço From visível usa o domínio da sua empresa e o e-mail também é verificado como autorizado para esse mesmo domínio. Você busca uma identidade consistente: o que as pessoas veem, o que os provedores verificam e o que sua ferramenta de envio está realmente autorizada a enviar.

Por que os destinatários veem “via” ou “enviado em nome de” ao lado do meu nome?

Normalmente isso indica que o serviço de envio não está totalmente autorizado a enviar como seu domínio, então a caixa de entrada mostra o domínio do serviço como remetente real. Também pode ocorrer quando From, Reply-To ou o domínio de assinatura não coincidem bem, fazendo parecer que a mensagem foi enviada por um terceiro.

Quais endereços de e-mail devo verificar para confirmar que é realmente do meu domínio?

Comece checando estes três: From (o que os leitores veem), Reply-To (para onde vão as respostas) e Return-Path (para onde vão os bounces). Se qualquer um apontar para um domínio inesperado, ou não se alinhar com seu domínio autenticado, as caixas de entrada podem tratar a mensagem como suspeita.

O que é Return-Path e por que importa se for diferente?

É o endereço de bounce usado para erros de entrega e é um forte sinal de identidade nos bastidores. Nem sempre precisa ser seu domínio principal, mas deve ser esperado na sua configuração e estar alinhado com a forma como seu provedor autentica o e-mail para você.

O que é SPF e o que acontece se estiver errado?

SPF é uma regra DNS que diz aos provedores quais servidores estão autorizados a enviar e-mail para seu domínio. Se o SPF estiver ausente ou não incluir sua ferramenta de envio, a autenticação pode falhar e sua mensagem perde confiança, mesmo que o conteúdo esteja correto.

O que é DKIM e como sei se está funcionando?

DKIM é uma assinatura criptográfica adicionada a cada e-mail para que os destinatários verifiquem que a mensagem não foi alterada e que está ligada ao seu domínio. Se o DKIM não estiver assinando (ou assinar com um domínio diferente do seu From), você perde um dos sinais de legitimidade mais fortes e verá mais mensagens indo para spam.

Preciso de DMARC e qual é a maneira mais segura de começar?

DMARC é uma política que diz aos provedores o que fazer quando SPF ou DKIM não correspondem ao que o endereço From afirma. Um começo seguro é ativar o modo de monitoramento (para ver falhas) antes de aplicar regras mais rígidas, porque políticas estritas podem bloquear e-mails legítimos se algo estiver desalinhado.

Devo enviar de um subdomínio (ex.: news.mycompany.com) ou do meu domínio principal?

Use subdomínios quando quiser separar reputações, por exemplo marketing versus mensagens transacionais. Uma abordagem comum é manter o domínio principal para e-mails pessoa-a-pessoa e usar um subdomínio dedicado para envios em massa, mas só faça isso se você autenticar e usar consistentemente em todas as ferramentas.

Como posso testar rapidamente se meus e-mails estão alinhados e autenticados?

Envie um e-mail de teste para uma caixa que você controla e abra os detalhes completos da mensagem ou os cabeçalhos. Procure se SPF, DKIM e DMARC aparecem como pass e confirme se os domínios mostrados correspondem à mesma família de domínio do seu endereço From visível.

Minhas configurações parecem corretas, mas os e-mails ainda vão para spam — o que fazer em seguida?

Primeiro, confirme qual domínio é usado para assinatura DKIM e para Return-Path na sua ferramenta de envio, pois isso normalmente revela a incompatibilidade. Depois, verifique erros comuns como registros SPF duplicados, DKIM ausente ou múltiplas ferramentas enviando sem autenticação consistente; se um app construído por IA codificou incorretamente configurações ou chaves, FixMyMess pode executar uma auditoria gratuita e corrigir o código e a configuração para que seus e-mails correspondam de forma confiável ao seu domínio.