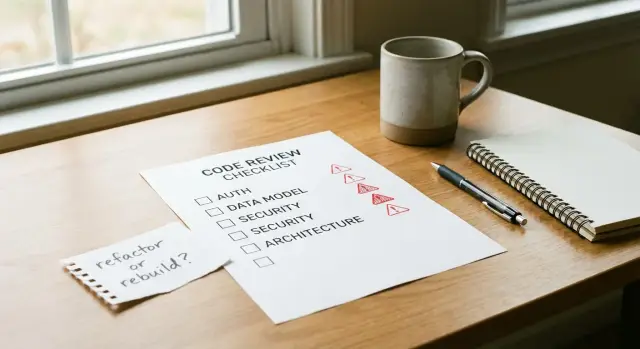

Estime o escopo de remediação de um código gerado por IA: sinais de alerta

Use esta rubrica para estimar o escopo de remediação de um código gerado por IA identificando sinais em autenticação, modelo de dados, segurança e arquitetura.

O que você está estimando, e por que importa

Escopo de remediação é uma estimativa do que é preciso para deixar um código seguro, estável e pronto para usuários reais. Cobre esforço (horas ou dias), risco (o que pode quebrar enquanto você conserta) e incógnitas (áreas em que você não confia até inspecionar ou testar).

A primeira decisão real normalmente não é “qual bug primeiro?”. É “reparar o que existe ou reconstruir as mesmas funcionalidades sobre uma base mais limpa?” Escolher o caminho errado pode fazer você passar uma semana remendando problemas que reaparecem assim que adiciona mais uma funcionalidade.

Codebases geradas por IA muitas vezes parecem ótimas em demo, mas podem ser inconsistentes. Você pode ver uma UI polida sobre uma lógica frágil. Um arquivo segue padrões decentes; o próximo hard‑coda segredos, pula checagens de entrada ou mistura queries de banco com código de interface. Não é automaticamente “ruim”, mas pode esconder arestas cortantes.

Esta rubrica foi desenhada para rapidez. Você está tentando responder duas perguntas iniciais:

- Dá para tornar isto pronto para produção com reparos focados, ou é mais rápido e seguro recomeçar?

- Onde o trabalho tende a explodir (auth, dados, segurança, arquitetura)?

Trate o resultado como um intervalo, não um número único. Uma estimativa rápida e honesta ajuda a alinhar expectativas e decidir se vale pedir uma segunda opinião antes de se comprometer com semanas de suposições.

Entradas e uma abordagem rápida com tempo limitado

Para estimar o escopo, você precisa de informação suficiente para responder uma pergunta: este código pode ficar seguro e confiável sem reescrever tudo?

Reúna o mínimo (antes de abrir o código)

Peça isto antecipadamente. Se partes essenciais faltarem, sua estimativa vira chute.

- Acesso ao repositório (código fonte completo, não um zip de artefatos)

- Configuração de ambiente (variáveis, abordagem para segredos e um template de .env de exemplo)

- Detalhes do banco (schema, migrations e uma pequena amostra de dados, se existir)

- Alvo de deploy (onde precisa rodar e restrições, como regiões ou VPC)

- Uma lista curta dos fluxos “precisam funcionar” (signup, checkout, admin etc.)

Timebox a primeira passada. 60 a 120 minutos geralmente são suficientes para detectar riscos grandes sem virar uma auditoria completa.

Um fluxo simples funciona bem: ~15 minutos para rodar, 30 minutos percorrendo o caminho principal do usuário ponta a ponta e 15–45 minutos escaneando grandes sinais (auth, modelo de dados, segurança, arquitetura).

O que é “feito” é uma página: problemas principais, intervalo de esforço e uma chamada clara (refatorar vs reconstruir).

Pontos de bloqueio importam. Se você não tem o código fonte, não consegue rodar localmente ou em ambiente limpo, ou ninguém sabe explicar como são os dados de produção, marque a estimativa como bloqueada.

Triagem inicial: roda e cumpre a função principal?

Antes de pontuar, tente usar o app como um usuário real. Você não está tentando depurar tudo — só checar se a base está viva ou falhando antes do fluxo principal.

Comece com um run ponta a ponta: consegue subir o servidor, abrir o app, se cadastrar, logar e completar a ação central (criar algo, reservar, enviar)? Se qualquer passo for bloqueado por crash, tela em branco ou rota quebrada, o escopo costuma subir porque você está consertando a fundação, não o polimento.

Olhe rápido a configuração. Variáveis de ambiente estão documentadas? Há chaves/segredos hard‑codados em arquivos ou código cliente? Mesmo um segredo exposto pode transformar um “conserto rápido” em uma limpeza de segurança maior.

Também note o sinal de testes. Não ter testes é comum em protótipos, mas aumenta risco na estimativa. Alguns testes de fumaça reduzem o chute. Testes significativos em auth e fluxos centrais podem reduzir tempo de remediação.

Capture incógnitas imediatamente — elas muitas vezes determinam o escopo mais do que bugs visíveis:

- Qual passo falhou e qual erro apareceu?

- Que partes do fluxo principal são obscuras ou inconsistentes?

- Que dados são criados ou alterados, e onde são armazenados?

- O que precisa funcionar em produção (pagamentos, emails, uploads)?

Sinais em auth que expandem o escopo rapidamente

Problemas de autenticação raramente são “só um bug”. Eles tocam rotas, dados, armazenamento de sessão e toda feature protegida. Em projetos gerados por IA, auth é também onde copy‑paste e checagens faltantes aparecem.

Um sinal rápido é se o básico funciona de ponta a ponta. Se emails de reset não chegam, sessões expiram aleatoriamente ou a UI diz “logado” enquanto a API rejeita, normalmente há mais do que um conserto rápido. Esses sintomas costumam significar que o estado de auth está dividido entre frontend, backend, banco e cookies, sem fonte única de verdade.

Padrões que aumentam o escopo

- Fluxos quebrados (links de reset falham, logout não encerra de verdade, sessões morrem ao atualizar)

- Checagens de papel inconsistentes (um usuário normal carrega telas admin ou atinge endpoints de admin)

- OAuth parcial (rota de callback com erro, tokens guardados “algum lugar”, fluxo de refresh confuso)

- Autorização aplicada apenas na UI (páginas escondidas, mas o servidor ainda retorna os dados)

Uma rubrica simples ajuda a manter a estimativa honesta:

- Baixa: um fluxo quebra, mas a abordagem é consistente (um bug)

- Média: abordagem inconsistente (sessão vs JWT misturados, lógica duplicada) e precisa design

- Alta: papéis e autorização server‑side inseguros ou obscuros (candidato à reconstrução)

Exemplo: se um protótipo “protege” funções admin escondendo botões, mas você ainda consegue chamar a API admin no navegador, trate como alta severidade. Consertar exige definir permissões, aplicá‑las no servidor e retestar cada feature que manipula dados de usuários.

Sinais no modelo de dados: onde a complexidade escondida vive

Se um app gerado por IA “funciona na maior parte” mas quebra de formas estranhas, o modelo de dados costuma ser a razão. Problemas pequenos de schema criam grande escopo porque todas as features dependem das mesmas tabelas, relações e regras.

Um sinal rápido é mismatch de schema: o código lê ou grava campos que não existem, ou o banco tem colunas que ninguém usa. Você verá erros de coluna ausente, nulls onde a UI assume valor ou blobs JSON “temporários” que viraram permanentes.

Outra fonte de expansão de escopo é não ter uma fonte única de verdade para IDs, relações e propriedade. Um pedido pode referenciar usuário por email em um ponto, userId em outro e um campo “owner” aleatório em outro. Aí as correções não são locais: é preciso decidir o que o app significa e então atualizar código, queries e dados existentes.

Duplicação e nomes inconsistentes entre tabelas (users vs user vs app_users) normalmente indicam crescimento por copy‑paste. Isso leva a relatórios que nunca batem, bugs que retornam após fixes e lógica que se bifurca.

A falta de uma história de migrations é outro sinal. Se não há uma forma repetível de mudar schema com segurança, cada alteração vira um ajuste manual arriscado e deploys podem quebrar produção.

Sinais de alto risco que aumentam estimativas incluem validação pulada, deletes sem constraints, ausência de limites por tenancy, relações impostas apenas no frontend e designs “uma tabela faz tudo” cheia de campos opcionais. Se você achar vários desses juntos, pode ser mais barato reconstruir a camada de dados e reconectar o app do que caçar bugs tabela por tabela.

Sinais de segurança que empurram para reconstrução

Problemas de segurança não são todos iguais. Alguns são “trancar as portas” que você consegue aplicar rápido. Outros mostram que o projeto foi construído sem limites básicos. Na estimativa, a segunda categoria costuma tornar a reconstrução mais segura (e às vezes mais rápida) do que aplicar patches.

Comece pelos segredos. Se chaves de API ou senhas aparecem no repo, logs ou bundle do front, trate como já vazadas. Rotacionar chaves é só o primeiro passo. Se o código ainda exige segredos no navegador para funcionar, isso é um problema de desenho, não só limpeza.

Risco de injeção multiplica o escopo. Se você vê SQL cru, queries montadas por concatenação ou inputs “aceita qualquer coisa”, não dá para consertar só um endpoint. É preciso um padrão consistente para validação e acesso ao DB em todo o projeto.

Sinais que indicam reconstrução: segredos no cliente “porque foi mais fácil”, endpoints sem checagens de acesso, queries montadas a partir de texto do usuário em vários lugares, sessões que quebram ao atualizar e ausência de uma fronteira clara entre dados públicos e privados.

Faltas básicas como rate limiting, proteção CSRF e autorização confiável são consertáveis se a arquitetura for limpa. Mas se cada rota for um caso especial, o endurecimento vira jogo de whack‑a‑mole.

Sinais de arquitetura: dor de refatoração vs reinício limpo

Arquitetura é onde atalhos de protótipo viram sumidouros de tempo. Muitas vezes isso decide entre refatorar por partes ou reconstruir do zero.

Um aviso comum é “tudo está em todo lugar”: a mesma regra de negócio aparece num componente UI, numa rota de API e num helper, cada um um pouco diferente. Quando acesso a dados, tratamento de requisições e render ficam misturados, qualquer mudança pode quebrar vários pontos.

Sinais que normalmente significam dor de refatoração

Procure padrões que tornam o código difícil de raciocinar e testar:

- Lógica central duplicada em arquivos sem fonte única de verdade

- Chamadas ao banco espalhadas dentro de UI ou handlers de rota sem camada de dados clara

- Várias formas de realizar a mesma tarefa (duas checagens de auth, três helpers de billing)

- Caminhos lentos embutidos (fetchs repetidos, muito trabalho no cliente, N+1 visível)

- Estado guardado em memória ou singletons, assumindo um único servidor

Quando vários desses aparecem na mesma feature, a refatoração costuma inflar. Você conserta um bug e descobre que a “lógica real” vive em outro lugar.

Quando reconstruir é a opção mais humana

Reconstruir fica atraente quando não há limites que valha a pena preservar. Um protótipo que “funciona na minha máquina” mas depende de sessões em memória, mistura writes de banco em eventos de UI e repete fetchs por componentes pode ser consertado, mas cada patch adiciona mais cola.

Regra prática: se você não consegue desenhar um diagrama simples (UI, API, camada de dados) e apontar onde cada regra vive, o escopo provavelmente é maior do que parece.

Uma rubrica simples que você pode aplicar em 30–60 minutos

Use esta rubrica quando precisar de uma estimativa rápida e defensável. Objetivo: reduzir surpresas de reconstrução.

Passo 1: Pontue quatro áreas de risco (1 a 5)

Pontue cada área de 1 (limpo, previsível) a 5 (alto risco, issues se multiplicam): autenticação, modelo de dados, segurança e arquitetura.

- 1–2: Funciona na maior parte, mudanças parecem locais, poucas surpresas

- 3: Funciona em alguns pontos, mas tem arestas cortantes e acoplamentos ocultos

- 4–5: Quebra frequentemente, consertos criam novos bugs, difícil de raciocinar

Passo 2: Adicione uma pontuação de “incógnitas” (1 a 5)

Incógnitas explodem estimativas. Pontue documentação faltante, testes ausentes, passos de reprodução instáveis ou uma equipe que não consegue explicar fluxos centrais.

Passo 3: Separe bloqueadores de irritantes

Antes de somar, marque achados como bloqueadores ou irritantes.

Bloqueadores impedem uso em produção: usuários não conseguem logar, dados são corrompidos, segredos expostos.

Irritantes são toleráveis: UI inconsistente, páginas lentas, nomes de pastas bagunçados.

Passo 4: Mapeie o total para uma ação

Some as cinco pontuações (auth + dados + segurança + arquitetura + incógnitas) e use esta regra simples:

- 5–9: Conserto rápido (mudanças pontuais, ship em breve)

- 10–14: Refatoração (melhorar estrutura mantendo o core)

- 15–19: Reconstrução parcial (reconstruir um subsistema, manter o resto)

- 20–25: Reconstrução completa (mais rápido que perseguir falhas)

Passo 5: Transforme em uma declaração de escopo

Escreva três linhas curtas: Corrigir agora, Adiar, Fora do escopo.

Exemplo: “Corrigir agora: fluxo de login, tratamento de segredos, constraints do banco. Adiar: polimento da UI admin. Fora do escopo: novas features de billing.”

Armadilhas comuns que erram estimativas

Uma UI limpa pode esconder uma fundação frágil. Apps gerados por IA costumam parecer finalizados porque telas são fáceis de gerar, mas partes de risco ficam atrás: auth, permissões, regras de dados e tratamento de segredos.

Outro erro é tratar “funciona localmente” como prova de que o trabalho é pequeno. Sucesso local pode depender de sessões em cache, um banco local sem dados reais, limites ausentes ou chaves hard‑codadas que não sobreviverão ao deploy.

Segurança costuma matar estimativas. Planejar “consertar segurança no fim” geralmente atrasa o cronograma porque segurança afeta autenticação, acesso a dados, design de API e armazenamento.

Também é fácil refatorar cedo demais. Reorganizar pastas ou “limpar arquitetura” antes de entender quem é dono de que dado e o que cada papel pode fazer pode deixar o código mais bonito mantendo as regras centrais quebradas.

Um check rápido:

- Não use polimento de UI como sinal de qualidade do backend

- Não trate runs locais como prontidão para produção

- Não adie decisões de segurança

- Não refatore antes do modelo de permissões estar claro

- Não ignore trabalho de deploy

Preparar o deploy é frequentemente subestimado: variáveis de ambiente, passos de build, migrations, logs básicos e monitoramento simples. Esse trabalho pode transformar um “conserto de dois dias” em uma semana.

Checklist rápido: sinais mais rápidos de escopo

Quando precisar de uma estimativa veloz, procure sinais que preveem retrabalho, não só bugs. Se você não consegue responder claramente, trate como multiplicador de escopo.

- Crie um usuário novo e complete o fluxo principal de ponta a ponta (não só demo happy path).

- Busque segredos (API keys, URLs de banco, segredos JWT) no repositório e no código cliente.

- Confirme que autorização é aplicada no servidor (não só botões escondidos).

- Verifique se migrations rodam limpas e tabelas/campos batem com o que o código espera.

- Explique a arquitetura em cinco frases simples: onde entram requests, onde fica auth, onde vivem regras de negócio, onde os dados são armazenados e como ocorrem deploys.

Se o cadastro funciona, mas autorização da API falta e segredos estão expostos, você já está em território “endurecimento de segurança + refatoração”.

Exemplo: decidir refatorar vs reconstruir para um protótipo que continua quebrando

Um founder não técnico traz um protótipo Lovable que “quase funciona”, exceto o login que falha aleatoriamente e pessoas são desconectadas. Objetivo: estimar sem passar dias lendo cada arquivo.

Uma passada de 30 minutos pode responder quatro perguntas: roda, um usuário consegue se cadastrar e logar, dados sensíveis estão expostos e o banco bate com o que o app pensa?

O que checamos primeiro

Rode o app localmente (ou no host atual) e repita o fluxo de login algumas vezes: signup, logout, login. Em seguida, trace auth ponta a ponta: formulário frontend, rota da API, criação de sessão ou token, configurações de cookie, middleware.

Depois, escaneie por segredos expostos (chaves de API no repo, segredos JWT hard‑codados, URLs públicas de banco) e verifique o schema: tabelas, relações, migrations e tipos (especialmente user, org, permissions).

Aqui vai um exemplo de pontuação (0 = ok, 3 = severo):

| Área | Score | Por quê |

|---|---|---|

| Auth | 3 | Padrões misturados (cookies + localStorage), fluxo de refresh ausente |

| Modelo de dados | 2 | Tabela user existe, mas papéis duplicados entre tabelas |

| Segurança | 3 | Segredos comprometidos, validação ausente em endpoints críticos |

| Arquitetura | 2 | Lógica de negócio espalhada entre UI e rotas de API |

Total: 10/12. Isso normalmente aponta para reconstruir a fundação (auth + acesso a dados) reaproveitando telas e copy da UI.

Consertos imediatos (fazer agora): substituir auth por uma abordagem consistente, rotacionar e remover segredos expostos, adicionar validação básica e proteger endpoints de alto risco, tornar migrations reproduzíveis e adicionar logging mínimo em login e criação de usuário.

Depois que o app estiver estável, adie limpeza estrutural (nomes de pastas, refactors mais profundos), tuning de performance e ferramentas admin “nice‑to‑have”.

A surpresa costuma ser o acoplamento oculto: bugs “rápidos” no login eram causados por drift de schema ou dois IDs de usuário diferentes.

Próximos passos: transforme a rubrica em um plano claro

Transforme sua pontuação em uma página de escopo que você possa compartilhar com um colega, founder ou cliente. Mantenha simples: o que está quebrado, o que é arriscado e o que você fará primeiro.

Inclua:

- Os 3 maiores riscos (fluxo de auth quebrado, modelo de dados confuso, segredos expostos)

- As 5 correções principais (escritas como resultados, não tarefas)

- Sua chamada: refatoração por etapas ou reconstrução

- O primeiro marco que você pode entregar com segurança

- O que você não vai tocar ainda (para proteger o cronograma)

Se sua pontuação for alta, planeje uma reconstrução, mas mantenha pequena. Defina um core pronto para produção mínimo: um happy path, autenticação real, esquema de banco limpo e logging básico. Adicione features depois que a fundação estiver estável.

Se sua pontuação cair no meio, escolha uma refatoração por etapas. Comece por segurança e autenticação porque afetam todo o resto e são difíceis de consertar depois. Em seguida cuide do modelo de dados e só então invista em limpeza de arquitetura.

Se você herdou um app gerado por IA e está enterrado em incógnitas, uma avaliação externa pode ser a forma mais rápida de parar de adivinhar. FixMyMess (fixmymess.ai) oferece diagnóstico de codebase, reparo de lógica, endurecimento de segurança, refatoração e preparação para deploy.

Perguntas Frequentes

Qual a maneira mais rápida de estimar o escopo sem ler todo o código?

Comece respondendo uma coisa: um usuário novo consegue completar o fluxo principal de ponta a ponta sem crashes ou becos sem saída confusos? Em seguida, procure os multiplicadores de escopo — autenticação quebrada, drift de esquema, segredos expostos e código “tudo junto”. Você não está tentando consertar nada ainda; está tentando prever se os consertos vão se manter.

Quando devo parar e marcar a estimativa como bloqueada?

Se não der para executá‑lo em um ambiente limpo, não confie na estimativa. Acesso ao repositório, variáveis de ambiente documentadas, configuração clara do banco ou qualquer incerteza sobre os dados de produção devem ser tratados como bloqueadores. Na prática, pause e marque a estimativa como bloqueada até que esses itens sejam fornecidos.

Como decidir entre reparar o app existente e reconstruí‑lo?

Reparos fazem sentido quando os problemas são locais: um fluxo quebrado, algumas checagens inconsistentes ou validação faltando que pode ser adicionada de forma consistente. Reconstruir costuma ser mais rápido quando faltam limites essenciais — autenticação inconsistente, permissões não aplicadas no servidor, segredos necessários no navegador e modelo de dados desconectado do que o app espera. Se consertar um bug gera dois novos, você já está pagando o “imposto da reconstrução”.

Por que problemas de autenticação expandem o escopo tão rápido?

Porque a autenticação toca quase todas as telas e chamadas de API. Sintomas pequenos — logouts aleatórios, emails de reset que não chegam, UI dizendo “logado” enquanto a API rejeita — frequentemente significam que o estado está espalhado em vários lugares sem uma fonte única de verdade. Isso vira uma mudança de desenho e exige retestes de muitas funcionalidades, não um patch de uma linha.

Qual a maneira mais simples de saber se a autorização é realmente segura?

Proteção apenas na UI não é proteção. Se um usuário ainda consegue chamar um endpoint de admin ou obter dados privados chamando a API diretamente, o problema é de alta severidade. A correção é definir permissões claramente, aplicá‑las no servidor para cada rota relevante e verificar regras de propriedade de dados para não vazar ou corromper informações de usuários.

Quais os sinais rápidos de problema no modelo de dados?

Procure por desencontros e ambiguidades: código lendo campos que não existem, tabelas com colunas não usadas, múltiplas formas de representar propriedade (email em um lugar, userId em outro) ou papéis duplicados entre tabelas. Esses sinais criam bugs “assombrados” onde as coisas quebram de formas estranhas porque o app não sabe qual é a fonte da verdade. Corrigir isso costuma exigir escolher uma fonte limpa e atualizar código e dados juntos.

Se eu encontrar segredos cometidos no repositório, é só uma limpeza rápida?

Se você vê chaves de API, senhas de banco de dados ou segredos JWT no repositório ou no bundle front‑end, assuma que já foram vazados. Rotacionar chaves é necessário, mas não resolve se o desenho ainda demanda segredos no navegador. Trate isso como um incidente de segurança e um sinal de que a arquitetura pode precisar de mudança, não apenas limpeza.

Quais questões de segurança geralmente exigem correções mais amplas, e não patches?

Quando o app monta queries por concatenação de strings, aceita entrada sem validação ou tem SQL cru espalhado por vários endpoints, não dá para consertar só uma rota com segurança. Você precisa de um padrão consistente para validação e acesso ao banco para não perder falhas similares em outros pontos. Quanto mais lugares mostrarem o mesmo padrão, mais a estimativa deve incluir mudanças sistêmicas e retestes.

Quais sinais de arquitetura predizem dor em uma refatoração?

Aparece como “tudo está em todo lugar”: regras de negócio duplicadas entre UI e API, chamadas ao banco dentro de componentes de UI, várias formas de fazer a mesma tarefa e estado guardado em memória como se só houvesse um servidor. Nesse cenário, mudanças não ficam locais e refatorações crescem porque você continua achando dependências ocultas. Se você não consegue explicar onde ficam auth, regras de negócio e acesso a dados em termos simples, inclua limpeza de limites ou uma reconstrução parcial no escopo.

Como devo apresentar uma estimativa de escopo para evitar semanas de suposições?

Use um intervalo e deixe a incerteza explícita. Escreva três buckets curtos: o que você vai consertar primeiro para deixá‑lo seguro, o que vai adiar e o que está fora do escopo para não explodir o cronograma. Se você herdou um protótipo gerado por IA e as incógnitas estão se acumulando, FixMyMess pode rodar uma auditoria gratuita de código e dar uma resposta clara reparar‑versus‑reconstruir, com a maioria das remediações concluídas em 48–72 horas após a auditoria.