Exportação de dados por tenant: como transferir dados de clientes com segurança

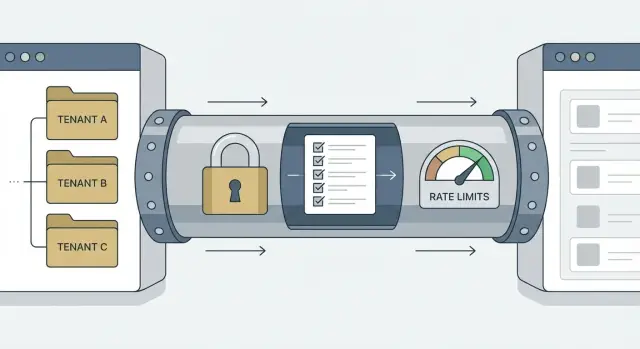

Aprenda a projetar exportações por tenant com encriptação, verificações de acesso e limites de taxa para que agências possam migrar dados de clientes de forma segura e previsível.

Por que as exportações por tenant são arriscadas na prática

Exportações por tenant parecem simples: pegar os dados de um cliente, empacotar e entregar. Na prática, uma exportação de dados por tenant é uma das maneiras mais fáceis de enviar os dados errados para a pessoa errada.

Exportações aparecem quando uma agência entrega um projeto, uma startup troca de fornecedor ou um cliente pede um backup antes do fim de um contrato. Também surgem durante migrações, quando você precisa de um snapshot limpo para testar um sistema novo sem arrastar tudo junto.

O risco é que o código de exportação muitas vezes contorna as proteções que você usa nas telas do dia a dia. Uma página normal pode estar automaticamente limitada ao tenant. Uma exportação pode ser um script único, um endpoint administrativo ou uma tarefa em background que alguém escreveu rápido e nunca revisitou.

Os modos de falha comuns são previsíveis:

- Falta de um filtro de tenant e exportação silenciosa de linhas de outro tenant.

- Permitir que um contratado ou admin júnior exporte dados que não deveria acessar.

- Armazenar o ficheiro num local partilhado ou enviá-lo sem encriptação.

- Sobrecarregar a base de dados com uma exportação enorme que desacelera a app para todos.

- Não ter prova do que foi exportado, por quem e quando.

Mesmo um erro pode desencadear clientes zangados, avisos de violação, reembolsos ou problemas legais. Agências sentem isto com força porque confiança é o produto.

Velocidade importa, mas repetibilidade importa mais. Uma exportação segura é aquela que você pode executar de novo na próxima semana com as mesmas regras, as mesmas verificações e um impacto previsível no sistema.

Decida o que conta como tenant e o que você vai exportar

Uma exportação por tenant segura começa com uma decisão chata que lhe poupa problemas depois: o que é um tenant no seu sistema? Em algumas apps é um workspace. Noutras, é uma organização, uma conta de cliente ou até um único projeto. Escolha um identificador primário de tenant e faça tudo na exportação depender desse ID.

Se pular isso, acaba com dados “quase scoped por tenant”: utilizadores partilhados, faturas, logs ou uploads de ficheiros que não pertencem claramente a um cliente. Esses são os registos que vazam.

Defina a forma da exportação

Decida que tipos de exportação você suporta e nomeie-os claramente na UI e na API. A maioria das equipas começa com um snapshot completo (tudo daquele tenant) e depois adiciona opções como “objetos selecionados” ou “intervalo de datas”. Mantenha a primeira versão pequena e previsível.

Ao definir a forma, seja explícito sobre quatro coisas:

- Escopo (tenant completo vs objetos selecionados)

- Janela de tempo (todo o tempo vs intervalo de datas)

- Formato (JSON/CSV e se ficheiros estão incluídos)

- Entrega (download vs transferência controlada)

Decida quem pode solicitar e para onde pode ir

Escreva exatamente quais papéis podem solicitar uma exportação. “Admin” costuma ser demasiado amplo. Muitas equipas permitem apenas o proprietário do tenant por padrão e depois adicionam uma permissão separada para suporte ou parceiro de agência.

Defina regras de entrega cedo também. Downloads diretos são fáceis de entender, mas aumentam o risco se a pessoa errada tiver acesso à sessão do navegador. Anexos por e-mail costumam ser uma má ideia. Um local de armazenamento controlado com acesso de curta duração é frequentemente mais seguro.

Um exemplo prático: uma agência migra um cliente. Permita que exportem apenas o workspace desse cliente, com uma escolha clara “incluir ficheiros ou não”, entregue como um download único que expira.

Construa limites rígidos de tenant antes de exportar

A maioria dos bugs de exportação não é realmente sobre o código de exportação. Vêm de limites fracos de tenant na própria app. Se a sua base de dados e queries não forem estritas, uma exportação pode incluir silenciosamente as linhas erradas.

Comece com uma única fonte de verdade para a identidade do tenant em cada registo que deve ser escopado. Escolha um campo (como tenant_id) e torne-o obrigatório. Evite padrões de “às vezes org_id, às vezes workspace_id”. Se uma tabela é propriedade de um tenant, um tenant_id ausente deve ser um erro, não um caso especial.

Torne o acesso cross-tenant difícil por padrão

O padrão mais seguro é: todas leituras e escritas são automáticamente scopped ao tenant. A sua camada de queries deve adicionar filtros de tenant toda vez, para que os desenvolvedores não possam “esquecê-los”.

Uma regra simples ajuda: qualquer função que mexe com dados de tenant deve aceitar tenant_id como entrada e aplicá-lo dentro da função. Não confie nos chamadores para adicionar o filtro.

Adicione outra trava no momento da requisição: confirme que quem solicita pertence a esse tenant antes de criar o job de exportação. Se o utilizador for um admin de agência, verifique que ele está atribuído especificamente ao tenant do cliente, não apenas “um admin em algum lugar”.

Recursos partilhados precisam de cuidado extra porque borram limites. Templates, configurações globais, feature flags e logs são armadilhas comuns. Decida o que é verdadeiramente global (seguro para incluir) vs propriedade de tenant (deve ser filtrado). Logs são especialmente complicados porque frequentemente contêm emails, IDs e tokens.

Uma checagem rápida de limites antes de construir exportações:

- Cada tabela pertencente a um tenant tem um

tenant_idnão-nulo. - Cada caminho de query aplica scoping de tenant automaticamente.

- A API verifica a pertença ao tenant antes de iniciar a exportação.

- Tabelas partilhadas têm regras claras (global vs tenant-owned) e testes.

- Pelo menos um teste tenta exportar o Tenant A referenciando o Tenant B.

Verificações de acesso que impedem a pessoa errada de exportar

Exportações reúnem muitos dados num único ficheiro. Trate a ação como mudar a palavra-passe do banco: você quer prova forte de quem está a pedir e prova clara de qual tenant eles significam.

Comece com permissões explícitas. “Conectado” não é uma permissão. Verifique uma capacidade como tenant:export e ligue-a a papéis que você controla (owner, admin, billing, support). Mantenha a regra simples: se o papel não é permitido, a opção de exportação não deve aparecer e a API deve rejeitar a pedido.

Reautentique imediatamente antes de a exportação começar. Pode ser um pedido de senha, uma checagem SSO ou um passo de 2FA. Protege caso alguém tenha deixado uma sessão aberta num dispositivo partilhado ou um token tenha sido roubado.

Se uma agência gere múltiplos tenants, force a seleção e confirmação do tenant. Não confie no “tenant atual” de um estado de UI persistente. Faça o utilizador escolher o tenant, mostre o nome e identificadores do tenant e exija confirmação por digitação (por exemplo, “EXPORTAR ACME”) em casos de alto risco.

Para exportações sensíveis (PII, dados de faturação, tenants grandes), acrescente aprovação leve: uma pessoa solicita, outra aprova, e ambas ações são registadas.

Noções básicas de encriptação para exportações, sem complicar demais

Encriptação é menos sobre cripto sofisticado e mais sobre garantir que o ficheiro seja inútil se cair nas mãos erradas. Pense em três lugares: onde a exportação é criada, como ela viaja e onde fica até alguém a descarregar.

Um padrão seguro é encriptar em repouso e em trânsito:

- Em repouso: o ficheiro de exportação é encriptado onde quer que esteja armazenado.

- Em trânsito: downloads usam TLS, e evite enviar ficheiros de exportação por email.

- No worker: a máquina que cria a exportação não deve manter cópias em texto simples por mais tempo do que o necessário.

A estratégia de chaves costuma ser uma de duas opções: chaves por exportação (menor blast radius) ou chaves por tenant (mais simples para exports repetidos). De qualquer forma, planeje rotação para poder revogar e reemitir sem reconstruir todo o sistema.

Um modo silencioso de falhar é segredos a vazar através de logs e variáveis de ambiente. Trate tokens de acesso, URLs de base de dados e chaves de API como sensíveis. Não os imprima na saída dos jobs e não os incorpore na exportação.

Para entrega, evite “uma senha partilhada numa mensagem de chat”. Prefira um fluxo de recuperação única: o solicitante descarrega o ficheiro da sua app e, separadamente, recupera a password ou chave de desencriptação após reautenticação. Se precisar usar uma password, gere-a aleatoriamente, mostre-a uma vez e não a guarde em texto simples.

Por fim, defina regras de retenção. Exportações devem expirar rápido (horas ou dias, não semanas) e ser apagadas automaticamente.

Passo a passo: um fluxo seguro de exportação por tenant

Um bom fluxo de exportação é chato de propósito. Torna a ação correta fácil e a ação arriscada difícil.

- Solicitar e determinar escopo. O utilizador inicia a exportação dentro do produto, escolhe o tenant (cliente) e escolhe um escopo claro (por exemplo: “contacts + invoices, últimos 12 meses”). Evite “exportar tudo” livre a menos que realmente precise.

- Validar permissões. No servidor, re-verifique identidade e papel sempre. Confirme pertença ao tenant e que o escopo pedido é permitido. Não confie em

tenant_idou escolhas de escopo vindas do browser. - Criar job e entrada de auditoria. Grave um registo de export job (solicitado por, tenant, escopo, hora, estado). Registe um evento de auditoria imediatamente, mesmo antes dos dados serem construídos, para poder responder “quem tentou exportar o quê?” depois.

- Construir o conjunto de dados com segurança. Gere a exportação com filtros estritos de tenant em cada query. Use queries parametrizadas e nunca busque muitos dados e “filtre depois” no código.

- Empacotar, encriptar, expirar. Crie o ficheiro (normalmente um zip), encripte-o, armazene-o privadamente e emita um token de download de curta duração.

- Download controlado. Notifique o utilizador que está pronto, mas exija uma nova verificação de permissões no momento do download também.

Uma regra simples resiste bem: as mesmas verificações de acesso devem passar no pedido e no download.

Limites de taxa e controlos de job que mantêm as exportações previsíveis

Exportações podem sobrecarregar a sua app ou vazar dados por acidente. Uma exportação por tenant frequentemente puxa muitas linhas, toca múltiplos sistemas e cria ficheiros grandes. Acrescente guardrails para que se comporte igual numa terça-feira calma e num fim de semana de migração.

Comece com limites que batem com o uso real: limite exports por utilizador e por tenant, restrinja concorrência e defina um teto de tamanho de ficheiro (depois divida em vários ficheiros). Acrescente um limite básico de IP se precisar de proteção contra abuso scriptado.

Trate exportações como jobs em background, não pedidos web. Enfileire-os para que a app principal se mantenha responsiva e mostre estados simples como “queued”, “running”, “ready” e “failed”. Dê aos admins um botão de cancelar para que um job fora de controlo não consuma recursos.

Exports grandes vão falhar às vezes. Use retries apenas para falhas transitórias (problemas de armazenamento, timeouts). Mantenha retries limitados e torne os jobs idempotentes para que reiniciar não duplique dados nem crie snapshots inconsistentes.

Quando dividir exports, faça-o de forma previsível e consistente. Gere todas as partes a partir do mesmo tempo de snapshot, nomeie-as claramente e evite exports parciais onde o primeiro ficheiro contém registos que o último não traz.

Mensagens de erro devem ser claras mas não reveladoras. Diga ao utilizador o que fazer a seguir (tente mais tarde, reduza o intervalo de datas, contacte o suporte), mas nunca inclua segredos, IDs cross-tenant ou stack traces.

Logs de auditoria e monitorização que você realmente usa

Exportações são uma das poucas ações onde “quem fez o quê” realmente importa. Se algo corre mal, uma boa trilha de auditoria permite responder três perguntas rapidamente: quem solicitou, para que tenant foi e o que foi incluído.

Registe o pedido em si (user ID, papel, tenant ID, escopo). Adicione contexto que ajuda depois: IP, user agent e se o utilizador passou verificações extras como re-auth ou aprovação.

Depois rastreie a exportação como uma mini timeline: criado, iniciado, completado, descarregado (por quem e quantas vezes) e expirado ou apagado.

Monitorização é como apanha vazamentos silenciosos. Alerte em padrões que não batem com o normal: rajadas de exports, falhas repetidas ou exports dirigidos a tenants que um utilizador raramente toca. Mantenha thresholds simples para que os alertas sejam significativos.

Facilite ao suporte responder sem vasculhar logs brutos. Uma vista interna que mostre exports recentes por tenant, estado e quem os descarregou pode poupar horas.

Finalmente, proteja os logs. Trate-os como dados sensíveis, restrinja quem pode vê-los e torne-os difíceis de alterar (armazenamento append-only ajuda).

Erros comuns que levam a vazamentos de dados

A maior parte dos vazamentos por exportação não são “hacks avançados”. Acontecem porque o caminho de exportação é tratado como um caso especial e as regras de segurança normais são ignoradas.

Um erro comum é confiar num seletor de tenant na UI. A tela mostra “Client A”, mas o servidor aceita qualquer tenant_id que o caller envie. Uma exportação segura aplica limites de tenant no servidor sempre, mesmo para ferramentas internas.

Outro problema frequente é construir exports em endpoints admin-only que contornam verificações normais de permissão. Pessoas adicionam rapidamente uma rota /admin/export e depois esquecem que “admin” não é o mesmo que “autorizado a exportar este tenant”. Se suporte pode ver um tenant, isso não significa automaticamente que pode descarregar todo o dataset.

Manuseio de ficheiros também surpreende equipas. Exports acabam como arquivos não encriptados em armazenamento com URLs de download de longa duração partilhadas em chat ou email. Semanas depois, essas URLs ainda funcionam e ninguém se lembra da existência delas.

Também vigie o que inclui. Exports frequentemente puxam segredos de tabelas ou logs: chaves de API, tokens de acesso, cookies de sessão, links de reset de senha ou segredos de assinaturas de webhook. Se permite autenticar alguém ou chamar uma API, isso não deve ser exportado.

Retenção é a armadilha final. Exports antigos acumulam-se, backups multiplicam-nos e o acesso espalha-se.

Checklist rápido de segurança antes de lançar exports

Antes de ativar exportações por tenant, faça um ensaio com um tenant realista e trate-o como um teste de segurança, não uma demo de funcionalidade. Deve conseguir exportar o cliente certo rapidamente e não conseguir exportar o cliente errado de forma alguma.

Use isto como gate final:

- Cada registo exportado é filtrado por um único

tenant_id, com um teste que falha se qualquer registo pertencer a outro tenant. - Verificações de acesso cobrem identidade, papel, pertença ao tenant e re-auth fresca para exports sensíveis.

- Ficheiros de exportação são encriptados em repouso e em trânsito, e documentou a criação, armazenamento e rotação de chaves.

- Links de download expiram rapidamente, estão ligados à conta solicitante e cada tentativa de download é registada (sucesso ou falha).

- Limites e enfileiramento impedem que um tenant sobrecarregue o sistema, e admins podem pausar ou cancelar jobs.

Depois teste casos de “erro humano”. Se um agente de suporte cola o tenant_id errado, você bloqueia? Se alguém partilha um link de exportação no chat, ele ainda funciona amanhã? Se um atacante adivinha IDs de job, consegue enumerar exports?

Um teste prático: peça a um colega para tentar exportar o Tenant B enquanto está logado no Tenant A, usando UI e API. Se conseguirem algo, os seus limites não são suficientemente fortes.

Exemplo: uma agência migra um cliente sem expor outros

Uma agência gere dois clientes na mesma app: Client A e Client B. Client B vai mudar para um novo sistema, mas Client A não pode ser tocado. Aqui é onde uma exportação por tenant segura importa: quer um pacote limpo para Client B, com prova de que nada mais foi incluído.

O admin da agência abre a tela de exportação e escolhe “Client B” de um dropdown de tenants (não um campo de texto livre). Antes de qualquer coisa correr, vê um painel de confirmação que descreve o escopo em linguagem simples: quais objetos serão incluídos, o intervalo de datas (se houver) e o formato de saída. O botão “Iniciar exportação” fica desativado até eles confirmarem que entenderam o escopo.

A exportação corre como um job em background. A app cria um ID de job de exportação ligado a Client B, regista quem o solicitou e bloqueia qualquer tentativa de alterar o tenant nesse job. O worker lê dados apenas por queries scopped ao tenant, grava a exportação num local temporário, encripta com uma chave única e armazena-a privadamente.

O que Client B recebe é simples: um arquivo encriptado, uma passphrase separada partilhada fora de banda, uma janela de download que expira e instruções claras sobre como desencriptar e verificar o conteúdo.

Se a exportação falhar, o admin vê a razão (permissões, limite de tamanho, timeout) e uma opção segura de retry que cria um ficheiro novo e invalida o antigo. Se Client B pedir nova execução, o log de auditoria mostra exatamente quando cada export foi criada e por quem.

Próximos passos: lance com segurança e reduza o risco durante migrações

Antes de ativar exportações por tenant em produção, escreva o que “feito” significa. Agências e migrações trazem casos de borda (ex-membros de equipa, inbox partilhadas, contratos expirados) que viram problemas de acesso se não decidir antecipadamente.

Defina um conjunto curto de requisitos para revisão: que tipos de dados são incluídos e excluídos, quem pode exportar e que verificações extra são necessárias, quanto tempo os exports ficam e onde são armazenados, como é a entrega e o que acontece em caso de falha.

Depois prove com testes, não com esperança. Adicione um teste que tenta exportar Tenant B enquanto autenticado como Tenant A e assegure que falha sempre. Teste papéis de admin global cuidadosamente também, porque eles são um caminho comum para leaks cross-tenant.

Se herdou uma base de código gerada por IA e as exportações parecem arriscadas (scoping fraco de tenant, logs de auditoria ausentes ou verificações de permissão inconsistentes), FixMyMess (fixmymess.ai) foca-se em diagnosticar e reparar esses problemas em produção para que exportações não se tornem o seu caminho mais fácil para uma violação.

Perguntas Frequentes

Por que as exportações por tenant são mais arriscadas do que páginas normais no app?

Uma exportação por tenant é a forma mais rápida de reunir muitos dados em um só ficheiro, e frequentemente ignora as proteções que existem nas telas normais. Se faltar sequer um filtro de tenant ou uma verificação de permissão, você pode acabar incluindo silenciosamente linhas de outro cliente no mesmo ficheiro.

Como decido o que “conta” como tenant na minha app?

Escolha um identificador primário de tenant (por exemplo, tenant_id) e exija-o em todos os lugares onde existam dados pertencentes a um tenant. Se um registo não puder ser claramente associado a esse tenant_id, trate-o como uma decisão separada (exclua por padrão) em vez de adivinhar.

Quais opções de exportação devo suportar primeiro?

Comece com um tipo de exportação simples e previsível: um snapshot completo para um único tenant, num formato definido, com uma escolha clara de “incluir ficheiros ou não”. Acrescente intervalos de datas e exportações seletivas depois, quando já tiver testes e logs de auditoria que provem que você está mantendo os limites.

Quem deve poder solicitar uma exportação por tenant?

Por padrão, permita apenas ao proprietário do tenant; depois adicione uma permissão específica como tenant:export para papéis de confiança. Evite usar o rótulo amplo “admin”, porque muitos “admins” (suporte, contratados, agências) não deveriam poder extrair um dataset completo.

Quais verificações de acesso evitam que a pessoa errada exporte dados?

Verifique permissões duas vezes: uma ao criar o job de exportação e outra no momento do download do ficheiro. Adicione reautenticação imediatamente antes da exportação ou do download (senha, SSO ou 2FA) para que uma sessão antiga não seja usada para obter um arquivo completo.

Qual é a forma mais simples e segura de encriptar e entregar ficheiros de exportação?

Encripte o ficheiro de exportação em repouso e permita downloads apenas sobre TLS; elimine artefatos em texto simples na máquina worker assim que o ficheiro for empacotado. Mantenha a entrega dentro do seu produto com acesso de curta duração em vez de anexos por email ou URLs de longa duração.

Como garanto que a exportação inclui somente os dados do tenant selecionado?

Use um registo de job de exportação que fixe o tenant_id e o escopo, e gere o conjunto de dados apenas por consultas com scoping de tenant. Não busque dados amplos e depois filtre na aplicação — é aí que linhas de outro tenant entram sem querer.

Como evito que as exportações deixem a minha app lenta?

Execute exportações como jobs em background com limites por utilizador e por tenant, concorrência limitada e um teto de tamanho de ficheiro; depois divida exports grandes com segurança. Faça os jobs idempotentes para que retries não dupliquem dados e ofereça um botão de cancelamento para jobs fora de controlo.

O que devo auditar e monitorizar nas exportações por tenant?

Registe quem solicitou a exportação, para que tenant foi, qual escopo foi selecionado e um timeline com criado, iniciado, concluído, descarregado e eliminado. Proteja esses logs como dados sensíveis, porque contêm identificadores que podem ajudar um atacante ou expor atividade de clientes.

Qual é o teste mais rápido para apanhar bugs de exportação cross-tenant antes do deploy?

Escreva um teste que tente exportar o Tenant B enquanto autenticado como Tenant A e confirme que falha em vias UI e API. Se herdou um código gerado por IA com scoping inconsistente de tenant ou faltando trilhas de auditoria, FixMyMess (fixmymess.ai) pode diagnosticar rapidamente as fronteiras e reparar o caminho de exportação para que funcione com segurança em produção.