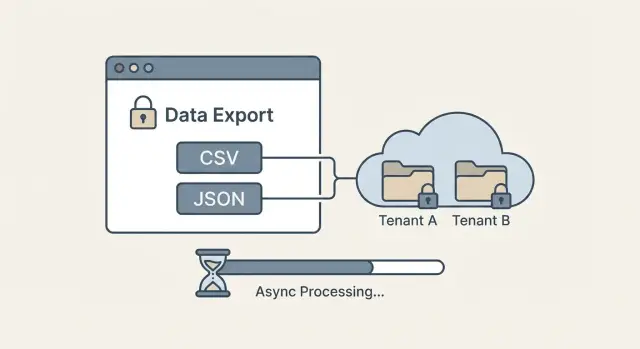

Recursos de exportação de dados seguros para CSV e JSON sem vazamentos

Recursos de exportação seguros ajudam você a gerar exports CSV/JSON com checagens de acesso por tenant, limites de linhas, jobs assíncronos e links de download seguros.

Por que exportações são uma fonte comum de vazamentos de dados

Exportações transformam erros de segurança em arquivos que são compartilhados, encaminhados e armazenados. Em um app multi‑tenant, um filtro esquecido em uma exportação CSV ou JSON pode expor registros de outro cliente com um único clique. Recursos de exportação merecem a mesma atenção que login e pagamentos.

A maioria dos vazamentos acontece de maneiras banais. Uma query de exportação esquece o filtro de tenant. Um endpoint aceita um ID previsível e busca a exportação salva errada. Um job em background reutiliza uma chave de cache como export:123 que não está ligada ao usuário e ao tenant. Ou um arquivo antigo fica no armazenamento de objetos com uma URL permanente, então qualquer um que a encontre consegue baixar depois.

Uma exportação segura significa que todas essas condições são verdadeiras:

- Dados corretos (a query corresponde ao que a UI mostra)

- Usuário correto (permissões reais, não apenas 'está conectado')

- Tenant correto (uma barreira rígida, não um filtro por tentativa)

- Tempo correto (expira e não pode ser reutilizada para sempre)

Pessoas querem exports rápidos com um clique e links fáceis de compartilhar. Controles rigorosos adicionam atrito: mais checagens, limites de linhas, geração assíncrona e downloads de curta duração. O objetivo é manter as exportações convenientes sem transformá‑las em uma porta dos fundos para suas regras de acesso.

Isso também é um modo de falha comum em protótipos gerados por IA. FixMyMess frequentemente vê endpoints de exportação que “funcionam” em demos, mas pulam checagens de permissão ou armazenam arquivos de forma que tornam vazamentos cross‑tenant muito fáceis.

Decida o que os usuários podem exportar (e o que não podem)

Antes de construir botões e endpoints, decida o que “exportar” significa no seu produto. Exportações seguras começam com regras claras, não com código.

Escolha formatos com base em tarefas reais. CSV é ótimo para planilhas e análises rápidas, mas é uma tabela plana. JSON é melhor para backups, integrações e dados aninhados, mas é mais fácil incluir campos extras por acidente.

Defina o escopo em linguagem simples e depois o faça valer no código: quais registros, quais colunas e qual janela temporal. Se você não definir limites, os usuários vão pedir “tudo” e seu sistema eventualmente tentará entregar.

Escreva um conjunto pequeno de decisões:

- Quais objetos são exportáveis (por exemplo: faturas e clientes, mas não notas internas)

- Quais campos são permitidos (e quais nunca são exportados)

- O intervalo máximo de tempo por requisição (por exemplo “últimos 90 dias”)\

- Filtros e ordenação padrão que mantém os resultados previsíveis

- Quem pode exportar (apenas admin, ou qualquer usuário)

Campos sensíveis precisam de pensamento extra. Alguns devem ser excluídos completamente (hashes de senha, chaves de API). Outros podem ser mascarados (mostrar apenas os 4 últimos dígitos). Outros podem exigir um segundo passo, como aprovação do gerente ou reautenticação.

Exemplo: um atendente pode exportar tickets para CSV com nome do cliente e assunto, mas não e‑mail, IP ou tags internas. Um administrador pode exportar JSON para integração, mas só depois de confirmar a senha novamente.

Se você herdou um app gerado por IA, vazamentos frequentemente começam aqui: exportações espelham o esquema do banco de dados por acidente. FixMyMess frequentemente encontra campos ocultos e segredos escapando para exportações “rápidas”, então escrever essas regras primeiro evita retrabalho.

Checagens de acesso que correspondem às permissões reais

Bugs de exportação costumam ocorrer quando o endpoint de exportação usa regras mais simples que as telas do app. Um usuário pode ver uma lista filtrada na UI, mas a exportação silenciosamente ignora essas restrições e retorna muito mais dados. Trate export como seu próprio “caminho de leitura”, com risco próprio.

Cheque identidade antes de construir a query: quem é o usuário, quais papéis ele tem e ele é um membro ativo do tenant que afirma pertencer? Se você suporta usuários suspensos, convites expirados ou membros removidos, verifique se esses estados bloqueiam exportações também.

Depois, separe “pode ver na UI” de “pode exportar para fora do app”. Exportar é acesso em massa e muitas vezes inclui campos que as pessoas nunca veem na tela. Muitas equipes adicionam permissões explícitas como can_export_billing ou can_export_users e as mantêm desativadas para a maioria dos papéis.

Um conjunto simples de regras que funciona:

- Exigir uma permissão explícita de bulk‑export para cada conjunto de dados.

- Rechecar permissões quando o job de exportação roda, não apenas quando é solicitado.

- Aplicar as mesmas regras de nível de campo da UI (ocultar colunas sensíveis por padrão).

- Falhar fechado: se não conseguir confirmar uma permissão, retornar nada.

- Manter uma política curta e legível que mapeie papéis para conjuntos exportáveis.

Exemplo: um atendente pode ver um perfil de cliente para ajudar com tickets, mas não pode exportar a lista completa de clientes. Se permitir exportar, restrinja a Admin e Billing Admin, e documente exatamente quais tabelas e campos esses papéis podem exportar.

Se você está herdando um codebase gerado por IA, essa é uma área em que pequenas diferenças são comuns e valem uma auditoria cuidadosa.

Isolamento por tenant: torne impossível exportar dados de outros tenants

Em produtos multi‑tenant, exportações são onde o isolamento frequentemente falha. Um dropdown na UI pode parecer correto enquanto a query do backend retorna linhas de outro cliente.

A regra mais importante: aplique o escopo do tenant na query, não no frontend. O backend deve derivar o tenant a partir da sessão autenticada, não de um parâmetro da requisição. Se um usuário pode enviar tenant_id=outra_empresa e seu servidor acreditar nisso, você tem um vazamento prestes a acontecer.

Use regras estáveis que não mudem por tela. Um bom baseline é: tenant deve coincidir, e o papel do usuário deve permitir as linhas e campos solicitados. Isso significa que sua query de export sempre inclui um filtro de tenant além das mesmas restrições de permissão usadas nas telas normais.

Checagens práticas que bloqueiam exports cross‑tenant:

- Obter o tenant ID do contexto de autenticação, não do corpo da requisição ou da URL

- Adicionar

WHERE tenant_id = :tenantFromSessionem toda query de exportação - Aplicar regras de papéis na mesma query (por exemplo, “agentes só podem exportar contas atribuídas”)\

- Rejeitar atalhos de “admin” a menos que o usuário seja realmente admin do tenant

- Escrever um teste que tente exportar outro tenant e deva falhar

Se seu banco de dados suportar, row‑level security (RLS) adiciona uma segunda trava. Mesmo se uma mudança futura esquecer um filtro, o banco ainda bloqueia linhas que não pertencem àquele tenant.

Exemplo: um gerente de suporte exporta “todos os tickets”. Se o backend fizer o escopo pela sessão do tenant e aplicar regras de papel, a exportação nunca incluirá tickets de outra empresa, mesmo que alguém edite a requisição.

Se você herdou um endpoint de export gerado por IA, FixMyMess costuma encontrar o mesmo bug: checagens de tenant feitas na UI enquanto a query SQL não tem escopo. Corrigir esse erro remove a maior parte do risco de vazamento cross‑tenant.

Limites de linhas, paginação e comportamento de query previsível

Exportações parecem inofensivas até alguém pedir “todos os dados” e o banco gastar minutos processando uma query enorme. Uma exportação segura tem limites claros: quantos dados, em que ordem e com quais filtros.

Comece com um limite rígido de linhas por job de export. Escolha um número que você suporte (por exemplo, 50.000 linhas), aplique no servidor e mostre esse limite na UI para que usuários não fiquem surpresos. Se alguém precisar de mais, ofereça uma forma de dividir em exports menores em vez de gerar silenciosamente um arquivo massivo.

Para datasets grandes, não dependa de uma query gigante. Use paginação ou chunk por data (por exemplo, um arquivo por mês). Isso também reduz problemas de “falhou em 99%” e torna retries mais baratos.

Resultados devem ser previsíveis. Aplique sempre uma ordenação no servidor (como created_at então id) para que páginas não embaralhem entre requisições. Sem ordenação estável, usuários podem obter duplicatas ou perder linhas, o que vira problema de suporte e pode até parecer um vazamento de dados.

Para evitar que exports se tornem risco de negação de serviço:

- Exigir filtros seguros (intervalo de datas, status) e rejeitar queries sem limites.

- Definir timeouts de query e cancelar exports de longa duração.

- Garantir que filtros comuns tenham índices.

- Limitar o tamanho da página para que uma requisição não traga tudo.

Exemplo: se um usuário exporta “pedidos dos últimos 30 dias”, você pode chunkear por semana, ordenar por created_at,id e parar no limite, dando um resultado consistente toda vez.

Passo a passo: um fluxo simples de exportação que permanece seguro

Uma exportação segura é, em grande parte, fazer as checagens chatas na ordem certa, sempre. O objetivo é direto: um usuário só pode exportar o que tem permissão para ver, e apenas em quantidades controladas.

Um fluxo prático para CSV e JSON:

- Aceitar a requisição e validar inputs: tipo de arquivo, intervalos de data, filtros e permissão do usuário para os dados subjacentes.

- Construir a query escopando primeiro (tenant, regras de propriedade, membros de time), depois aplicar filtros. Se um filtro puder mudar o escopo, rejeite‑o.

- Decidir síncrono vs assíncrono: exports pequenos podem streamar de volta; os maiores devem virar um job em background com progresso claro.

- Gerar o arquivo de forma defensiva: usar uma allowlist fixa de colunas, escapar células CSV que comecem com

=,+,-,@, e usar UTF‑8. - Retornar um handle de status ou um token de download de curta duração, não um arquivo bruto em uma URL previsível.

Exemplo: um atendente exporta “Tickets dos últimos 30 dias”. Mesmo que tente mudar um filtro para outro cliente, a query continua presa ao tenant dele, então a export retorna ou os dados dele ou nada.

Se você herdou um app gerado por IA, verifique se exportações reaproveitam o mesmo código de permissão da UI, e não uma “query rápida” separada que pula regras.

Geração assíncrona de export sem quebrar a experiência do usuário

Se uma exportação pode levar mais de alguns segundos, torne‑a assíncrona. Isso é especialmente verdadeiro para datasets grandes, queries lentas ou exportações que precisam de transformações pesadas (joins, formatação de datas, mascaramento de campos). Jobs assíncronos mantêm o app responsivo e reduzem a tentação de relaxar checagens de segurança só para acelerar exports.

Um modelo simples de job mantém tudo compreensível. A maioria das equipes precisa de poucos estados:

- queued (solicitado, aguardando um worker)

- running (gerando ativamente)

- completed (arquivo pronto para download)

- failed (erro, mensagem segura exibida)

- expired (muito antigo, precisa regenerar)

Atualizações de progresso devem ser úteis sem vazar conteúdo. Em vez de mostrar linhas de exemplo ou valores de campo, mostre metadados seguros como porcentagem completa, linhas processadas e tempo estimado.

Retries importam porque exports falham por motivos banais: timeouts, reinício de banco ou crash do worker. Torne requisições idempotentes para que usuários não criem exports duplicados ao clicar duas vezes. Um padrão prático é computar uma chave de deduplicação de (tenant_id, user_id, export_type, filters, time_window) e reutilizar o mesmo job se já estiver em andamento.

Mantenha a UX simples:

- Mostrar um badge de status e um botão de atualização, não um spinner eterno

- Enviar uma notificação quando o job terminar

- Permitir que usuários cancelem um export em execução

- Colocar um tempo de expiração claro em exports concluídos

Se você está consertando protótipos gerados por IA, bugs costumam se esconder aqui: filtros de tenant faltando dentro do worker. FixMyMess frequentemente encontra workers que executam queries “admin” por acidente, o que quebra o isolamento.

Entrega segura: downloads que não viram segredos compartilháveis

Gerar uma exportação com segurança é só metade do trabalho. A outra metade é garantir que o arquivo não se torne uma chave permanente que alguém possa repassar.

Um padrão seguro é manter arquivos de export fora do banco de dados principal e colocá‑los em object storage (ou armazenamento similar). Trate o bucket como privado e permita downloads apenas por URLs assinadas de curta duração.

Como é uma entrega segura:

- Usar nomes de arquivo longos e aleatórios (não IDs sequenciais como

export-123.csv) para que adivinhar seja inútil. - Emitir um link assinado que expira rapidamente (minutos, não dias).

- Amarrar o link ao usuário e ao tenant que solicitou. Se alguém o encaminhar, a próxima requisição deve falhar a menos que seja a mesma identidade.

- Definir expiração automática no próprio arquivo armazenado (horas ou dias, dependendo do produto).

- Considerar tokens de download de uso único para exports sensíveis (financeiro, listas de usuários, qualquer coisa regulada).

Exemplo: um atendente exporta clientes do Tenant A e cola o link em um chat. Se seu link for “assinado para qualquer um”, você criou um segredo compartilhável. Se for assinado para aquele atendente e verificado na hora do download, o link encaminhado é inútil.

Limpe agressivamente. Exports antigos se acumulam e viram um acidente esperando para acontecer. Se você costuma herdar apps gerados por IA onde exports são armazenados para sempre ou expostos publicamente, FixMyMess pode auditar o caminho de entrega e fechá‑lo sem reescrever todo o produto.

Armadilhas em CSV e JSON que viram problemas de segurança

CSV e JSON parecem simples, mas pequenas escolhas de formatação podem virar problemas reais de segurança. Muitos vazamentos acontecem depois que os dados saem do app, quando são abertos no Excel, compartilhados em um chat ou ficam na pasta de downloads de alguém.

CSV: a planilha faz parte do seu modelo de ameaça

CSV tem um risco silencioso: injeção por fórmulas de planilha. Se uma célula começa com =, +, - ou @, alguns apps de planilha podem tratar como fórmula. Um usuário malicioso pode colocar algo como =HYPERLINK(\"...\") no campo de nome, e quando um admin abrir a exportação, isso pode ser executado.

Uma mitigação simples é escapar esses valores antes de escrever o CSV. Abordagens comuns são prefixar com uma aspa simples ' ou um tab \t para qualquer campo que comece com esses caracteres.

Também normalize a formatação para que exports não quebrem de maneira surpreendente. Use UTF‑8, sempre coloque entre aspas campos que contenham vírgulas, aspas ou quebras de linha, e duplique quaisquer aspas dentro de um valor. Caso contrário, linhas podem deslocar, filtros podem enganar e pessoas podem copiar dados errados.

JSON: fácil compartilhar demais

JSON tenta levar você a despejar o objeto inteiro. É assim que tokens de acesso, chaves de API, hashes de reset de senha, IDs internos e campos de debug escapam para exports. Considere exportações um contrato público: construa uma allowlist explícita de campos.

Também ajuda adicionar um pequeno bloco de cabeçalho para explicar o arquivo:

- Hora da exportação (UTC)

- Filtros aplicados (como o usuário os definiu)

- Contagem de linhas (e se foi truncado)

- Escopo dos dados (nome do tenant ou workspace)

Exemplo: um gerente de suporte exporta Customers filtrados para um workspace. Se o JSON incluir stripeSecretKey porque vive no mesmo modelo, você acabou de criar um vazamento de credenciais portável. Campos explícitos evitam isso.

Logs de auditoria e monitoramento que você realmente usará

Logs de auditoria são o cinto de segurança para exports. Quando algo dá errado, você precisa de respostas claras para três perguntas: quem fez, o que foi exportado e para onde foi.

Logue a exportação como dois eventos: a requisição e o download. A requisição mostra intenção (e escopo). O download confirma a entrega (e de qual usuário e IP). Mantenha leve e pesquisável para que você realmente abra durante um incidente.

Capture detalhes suficientes para investigar sem armazenar os próprios dados exportados:

- Quem: user ID, papel, tenant ID e método de autenticação usado

- O que: nome do dataset, filtros aplicados, contagem de linhas e colunas incluídas

- Quando/onde: timestamps, IP, user agent e job ID da exportação

- Resultado: sucesso/falha, códigos de erro e tamanho do arquivo

Monitoramento é sobre padrões, não perfeição. Alerta em coisas que raramente acontecem no trabalho normal: muitas exportações em curto espaço, exports incomumente grandes, falhas repetidas ou downloads fora do horário típico daquele tenant. Vincule alertas a ações, como forçar limites menores temporariamente.

Dê aos administradores controles simples de resposta: revogar um job de export específico, invalidar um token de download e encurtar expiração durante um incidente. Se você herdar um app gerado por IA com logs faltando ou ruidosos, FixMyMess pode ajudar a adicionar trilhas de auditoria confiáveis sem refatorar todo o produto.

Erros comuns e armadilhas a evitar

A maioria dos vazamentos de export não são hacks sofisticados. São lacunas entre o que a UI mostra e o que o servidor aplica. Trate cada requisição de export como uma leitura direta do banco, porque é isso que ela se torna.

Armadilhas comuns:

- Confiar em filtros da UI (como um campo tenantId escondido) em vez de aplicar checagens de tenant no servidor para toda query.

- Cachear arquivos gerados e acidentalmente servir o mesmo arquivo para usuário ou tenant diferente.

- Permitir intervalos ilimitados ou “exportar tudo” sem um teto rígido, o que causa leituras enormes, timeouts e compartilhamento acidental.

- Retornar erros crus que exponham nomes de tabela, fragmentos de SQL ou IDs internos que ajudam um atacante a adivinhar seu esquema.

- Copiar código de export de um protótipo gerado por IA e colocar em produção sem revisão de segurança.

Um exemplo realista: um atendente seleciona “Últimos 90 dias” na UI. O backend constrói uma query apenas a partir do intervalo de datas e esquece tenant_id = currentTenant. A export ainda “parece certa” durante os testes porque o testador só tem dados de um tenant. Em produção, ela puxa outros tenants silenciosamente.

Guardrails práticos previnem a maioria disso:

- Construa a query a partir do contexto do servidor primeiro (usuário atual, papel, tenant), depois aplique filtros do usuário.

- Dê a cada job de export um proprietário e tenant únicos, e verifique ambos ao gerar e ao baixar.

- Defina limites rígidos (linhas, intervalo de datas, tamanho do arquivo) e exija filtros mais estreitos para exports maiores.

- Normalize mensagens de erro para usuários; mantenha detalhes nos logs.

Se você herdou código de export bagunçado de ferramentas como Lovable, Bolt, v0, Cursor ou Replit, FixMyMess frequentemente encontra exatamente esses problemas em uma auditoria rápida e ajuda a corrigi‑los antes que virem incidente.

Checklist rápido antes de liberar exportações

Faça uma passada rápida com mentalidade de segurança antes de liberar CSV ou JSON exports. A maioria dos vazamentos de export vem de uma pequena suposição que escapou, como confiar em um filtro da UI ou deixar um link de download válido para sempre.

Comece por acesso e escopo. Toda requisição de export deve verificar o usuário atual, seu papel e o tenant ao qual pertence. Depois verifique que ele tem uma permissão específica para exportar (não apenas “pode ver”). Se um atendente pode ver um registro mas não deveria baixá‑lo em massa, a export precisa fazer essa restrição.

Torne impossível contornar o isolamento por tenant. A query do backend deve sempre aplicar o escopo do tenant, mesmo que a requisição inclua tenantId, workspaceId ou accountId. Escreva pelo menos um teste que tente exportar dados de outro tenant e prove que retorna zero linhas.

Confirme limites previsíveis. Aplique o limite de linhas no servidor e mostre esse limite na UI para que usuários não recebam arquivos parciais sem aviso.

- Servidor aplica uma contagem máxima de linhas (e tempo máximo) para cada export.

- Ordenação é estável (mesmos filtros + mesma janela = mesma ordem).

- Paginação não pode ser controlada pelo usuário de forma a contornar o limite.

Planeje exports grandes. Use job assíncrono quando puder demorar mais que uma requisição normal, e dê status claro: queued, running, finished, failed.

Trate a entrega como sensível. Links de download assinados devem expirar rápido, arquivos devem auto‑deletar e downloads nunca devem ser previsíveis. Se suas exportações vieram de um protótipo gerado por IA que parece “quase pronto” mas falha nessas checagens, FixMyMess pode auditar rápido e reparar as partes arriscadas antes de irem para produção.

Um exemplo realista: exportações SaaS multi‑tenant feitas certo

Imagine uma pequena agência que usa um SaaS para gerenciar faturamento para várias empresas clientes (tenants). Um gerente de conta tem acesso ao Cliente A e ao Cliente B, mas só aos projetos aos quais foi designado.

Ele vai em Faturas e clica em Exportar para o Cliente A. Nos bastidores, o job de export é criado com um escopo server‑side como tenant_id = Cliente A, mais os mesmos filtros de papel e projeto que a UI usa.

Agora a parte interessante: o usuário ajusta parâmetros. Tenta trocar um valor de requisição de Cliente A para Cliente B, ou tenta um intervalo de IDs diferente. Se seu sistema confiar no cliente para enviar o tenant certo, você perde. Se seu sistema deriva tenant e permissões da sessão autenticada, a requisição só poderá exportar dados do Cliente A, mesmo que parâmetros sejam adulterados.

Geração assíncrona mantém a experiência limpa. Em vez de timeouts ou arquivos meia‑prontos, o usuário vê “Exportação está sendo preparada” e recebe o arquivo apenas quando o job termina.

Uma configuração “feita certo” geralmente inclui:

- Job de export armazena

user_id,tenant_ide um snapshot de permissão - Query sempre faz escopo por tenant e aplica os mesmos filtros de permissão

- Limite rígido de linhas (ou páginas por janela) para evitar jobs descontrolados

- Token de download de uso único que expira rapidamente

- Entrada de log de auditoria para início, término, download e tentativas negadas

Se um usuário reporta “vi a fatura errada”, esses logs permitem rastrear quem solicitou, que escopo foi aplicado e se houve tentativas bloqueadas pouco antes.

Próximos passos: endureça o que você tem, depois itere

Trate seus endpoints de export atuais como uma lista de verificação dos modos como as coisas podem falhar. Procure lugares onde um filtro ausente, uma query reaproveitada ou um atalho admin “temporário” poderia deixar alguém exportar dados que não deveria ver.

Anote os modos de falha que realmente te preocupam: acesso cross‑tenant, exportar mais linhas que o pretendido, exportar registros deletados/ocultos e downloads que podem ser repassados para qualquer um.

Então melhore uma peça de cada vez, nesta ordem:

- Escopar toda query de export por tenant e pelas permissões reais do usuário

- Adicionar limites de linhas e paginação previsível (e decidir o que acontece quando usuários atingem o limite)

- Mover exports grandes para jobs assíncronos com status claro e expiração

- Entregar arquivos com downloads assinados de curta duração vinculados ao usuário e revogar em mudanças de permissão

- Adicionar logs de auditoria sobre quem exportou o quê e quando

Mantenha um pequeno plano de testes que você rode antes de cada release. Um bom teste: logue como Tenant A, inicie uma exportação e então tente alterar a requisição (ou reutilizar o download) como Tenant B. Se algo funcionar, você tem um vazamento.

Se suas exportações vieram de um protótipo gerado por IA, suponha que as proteções estejam incompletas. Se quiser uma segunda opinião rápida, FixMyMess (fixmymess.ai) faz auditorias e reparos focados em codebases geradas por IA, incluindo fluxos de exportação, lacunas de isolamento por tenant e entrega insegura de arquivos.