Estratégia de fixação de dependências para deploys estáveis e repetíveis

Use uma estratégia de fixação de dependências para evitar atualizações-surpresa, controlar pacotes transitivos e entregar builds repetíveis entre desenvolvimento, CI e produção.

Por que deploys quebram quando dependências flutuam

Quando suas dependências são permitidas a flutuar, um deploy pode mudar mesmo que seu código não tenha. Isso acontece quando seu arquivo de pacotes usa regras de versão folgadas como ^1.2.0, ~1.2.0 ou latest. A próxima instalação pode puxar uma versão mais nova que ainda corresponde à regra, e agora seu app está executando código diferente do de ontem.

Não são apenas os pacotes que você escolheu diretamente. A maioria dos projetos depende de dependências transitivas (as dependências das suas dependências). Uma pequena atualização lá no fundo dessa árvore pode mudar comportamento, adicionar um novo requisito de peer ou introduzir um bug breaking. Sem versões travadas, muitas vezes você só saberá o que mudou quando algo falhar.

É assim que dev, CI e produção se afastam:

- Um desenvolvedor instala hoje e obtém as versões A, B, C.

- O CI roda amanhã e obtém as versões A, B, D.

- A produção reconstrói na próxima semana e obtém as versões A, E, D.

Um build repetível significa que você pode instalar o projeto de novo, em outra máquina, e obter as mesmas versões de dependência e os mesmos resultados. Você pode reconstruir um commit antigo e confiar que ele se comportará da mesma forma.

Quando as versões flutuam, times normalmente veem os mesmos modos de falha: testes instáveis que falham só no CI, erros em runtime após um deploy “sem código”, builds falhando porque uma dependência mudou seus requisitos de ferramenta, novos alertas de segurança por um pacote recém-puxado, ou comportamento que aparece e some entre máquinas.

Uma boa abordagem de pinning torna os deploys entediantes de novo: mudanças de comportamento só acontecem quando você atualiza dependências intencionalmente, não quando o ecossistema muda por baixo de você.

Termos chave: direto, transitivo, lockfiles, semver

Uma política estável de dependências fica mais fácil quando alguns termos estão claros.

Dependências diretas são os pacotes que você escolhe e lista no seu manifesto (como package.json, requirements.txt ou pyproject). Dependências transitivas são os pacotes que suas dependências puxam. Pense nisso como pedir um sanduíche: você escolhe o sanduíche (direto), mas a loja escolhe o fornecedor do pão e a marca da maionese (transitivo). Se a loja troca de fornecedor, seu sanduíche muda mesmo que você tenha pedido o mesmo item.

Um lockfile registra as versões exatas que foram instaladas, incluindo as transitivas, em um ponto no tempo. Ele ajuda colegas e o CI a instalar o mesmo conjunto novamente. Não é mágica, porém: se o lockfile for ignorado, constantemente regenerado ou resolvido de forma diferente em outra plataforma (frequente em módulos nativos), as instalações ainda podem divergir.

Semver (versionamento semântico) é o formato comum x.y.z:

- Patch (x.y.Z): pequenos consertos, geralmente seguros

- Minor (x.Y.z): novas funcionalidades, pretendidas para compatibilidade reversa

- Major (X.y.z): mudanças breaking são permitidas

Uma faixa de versão é qualquer regra que permita movimento, como ^1.4.2, ~1.4.2, \u003e=1.4 \u003c2 ou 1.x. Faixas podem escolher silenciosamente versões mais novas em uma instalação limpa, especialmente via atualizações transitivas. É aí que começam as surpresas.

Escolha uma política de pinning que caiba no seu time

O objetivo é simples: instalações novas e builds no CI devem se comportar da mesma forma hoje e na próxima semana. Quão rigoroso você deve ser depende do que você entrega, com que frequência entrega e quanto mudança seu time consegue absorver com segurança.

Para a maioria dos apps (web, mobile, backend), pins rígidos são o padrão mais seguro. Apps se preocupam mais com estabilidade do que com “compatibilidade com muitas versões”. Se um patch quebra você, os usuários ainda veem downtime. Pinagens estritas também tornam bugs mais fáceis de reproduzir porque todo mundo está rodando o mesmo código.

Bibliotecas são diferentes. Se você publica um pacote que outros instalam, normalmente quer permitir uma faixa semver mais ampla para manter compatibilidade com os usuários. Mesmo assim, você deve usar um lockfile no desenvolvimento para que seus testes rodem com versões conhecidas, e você possa alargar ou estreitar faixas de propósito.

Semver ajuda, mas não garante. Atualizações minor podem ser arriscadas quando mantenedores introduzem comportamento breaking em um minor, ferramentas mudam configurações padrão ou saída de build, ou uma dependência transitiva se altera mesmo quando suas dependências diretas não.

Tamanho do time e frequência de releases também importam. Um time pequeno liberando semanalmente pode preferir pins rígidos mais atualizações agendadas. Um time maior que envia mudanças diariamente pode permitir atualizações de patch (ainda travadas no CI) se tiver testes fortes e rollback rápido.

Defina suas regras: o que travar e onde

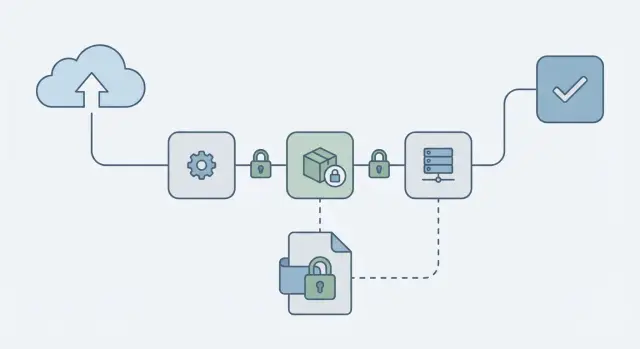

Comece com uma decisão: qual arquivo é a fonte da verdade para versões. A maioria dos times usa uma mistura: o manifesto declara a intenção, e o lockfile garante a instalação exata.

Use o manifesto (package.json, requirements.txt, Gemfile etc.) para descrever o que seu app precisa. Use o lockfile (package-lock.json, yarn.lock, pnpm-lock.yaml, Pipfile.lock, Gemfile.lock etc.) para registrar as versões exatas que foram instaladas.

Se você deixar o manifesto flutuar demais e tratar o lockfile como opcional, instalações novas podem puxar código diferente do da semana passada. É assim que “nada mudou” se transforma em um deploy quebrado.

Regras simples que evitam surpresas

Mantenha a política pequena e aplique-a em todo lugar:

- Trave dependências diretas de forma rígida (exata ou só patch), especialmente tudo ligado a auth, banco de dados, pagamentos ou ferramentas de build.

- Permita faixas mais amplas apenas onde você tolera mudanças súbitas de comportamento.

- Comite lockfiles e trate-os como exigidos, não como “arquivos gerados”.

- Use um gerenciador de pacotes por repositório e um lockfile por repositório.

- Decida como lidar com overrides/resolutions para correções transitivas urgentes.

Padronize comandos de instalação para que todos respeitem o lockfile. Por exemplo, use modos de instalação travada no CI e localmente:

# Examples (use the one that matches your stack)

npm ci

pnpm install --frozen-lockfile

yarn install --frozen-lockfile

Documente a política no repositório (README ou CONTRIBUTING). Isso importa muito quando um projeto muda de mãos e as pessoas chutam os passos “corretos” de instalação.

Passo a passo: torne instalações repetíveis

Uma política só funciona se toda instalação seguir as mesmas regras. A meta é direta: uma instalação nova hoje deve produzir a mesma árvore de dependências amanhã, em um laptop e no CI.

1) Reconstrua o lockfile a partir de um estado limpo

Comece limpo para não carregar estado oculto.

- Delete artefatos de instalação (como

node_modules) e o lockfile. - Instale uma vez e deixe o seu gerenciador de pacotes gerar um lockfile novo.

- Rode a aplicação e os testes para confirmar que a nova árvore ainda funciona.

Se você gerencia múltiplos apps, faça isso repo por repo. Mudanças grandes de uma só vez são mais difíceis de revisar.

2) Trate o lockfile como obrigatório, não opcional

Comite o lockfile e revise-o como código. Qualquer mudança de dependência deve incluir tanto a atualização do manifesto quanto a do lockfile.

Se alguém atualiza uma dependência mas esquece o lockfile, você volta para “funciona na minha máquina”.

3) Torne as instalações no CI determinísticas

No CI, evite comandos que possam atualizar versões silenciosamente. Use o modo “use o lockfile exatamente como está”:

# Examples (pick the one for your tooling)

npm ci

yarn install --frozen-lockfile

pnpm install --frozen-lockfile

4) Faça o build falhar se o lockfile mudar

Adicione uma checagem que garanta que instalações não reescrevam o lockfile:

git diff --exit-code -- package-lock.json yarn.lock pnpm-lock.yaml

5) Verifique se bate em máquinas diferentes

Faça uma verificação rápida: peça a um colega para rodar uma instalação limpa e executar os testes. Se os resultados diferirem, provavelmente você tem dependências opcionais específicas de SO, versões diferentes do gerenciador de pacotes, ou uma flag de CI ausente.

Gerenciando dependências transitivas sem suposições

A maioria das quebras inesperadas não vem do pacote que você escolheu de propósito. Vem dos pacotes que esse pacote puxa, e dos pacotes que esses puxam.

A forma mais prática de controlar isso é tratar seu lockfile como um artefato de primeira classe. Não apenas prenda pacotes de topo. Torne escolhas transitivas visíveis, revisáveis e repetíveis.

Veja o que mudou antes de enviar

Quando algo quebra após uma instalação, compare o último lockfile conhecido como bom com o novo. Foque em alguns sinais: um bump de versão transitiva que ocorreu mesmo sem mudanças nas dependências diretas, uma nova subárvore de dependências adicionada por uma minor, ou múltiplas versões do mesmo pacote aparecendo.

Frequentemente isso é suficiente para encontrar a pequena atualização que causou a mudança real.

Overrides e versões duplicadas

Overrides (npm overrides, Yarn resolutions, pnpm overrides) são úteis, mas fáceis de esquecer. Se você usar um, deixe uma nota curta no repo: por que existe, quem é dono e quando espera removê-lo.

Se você vir versões duplicadas, não dedupe automaticamente. Dedupe quando as versões são compatíveis e você precisa de menos cópias (tamanho, bugs ou comportamento consistente). Deixe como está quando pais diferentes realmente exigem majors diferentes.

Quando uma dependência transitiva é vulnerável

Comece com o movimento menos arriscado: atualize a dependência direta que a traz. Se não puder fazer isso rápido, use um override para forçar uma versão corrigida e agende um follow-up para remover o override quando o upstream se atualizar.

Um fluxo de atualizações seguro (para que pinning não congele tudo)

Pinning mantém os deploys calmos, mas não deve significar “nunca atualizar nada”. Trate atualizações como parte normal do envio, não como um evento aleatório.

Escolha um ritmo e mantenha-o. Muitas equipes fazem atualizações rotineiras semanalmente ou a cada duas semanas, e tratam correções de segurança urgentes assim que surgem. Separar esses dois caminhos evita que você corra com um grande upgrade só por causa de um alerta de segurança.

Um fluxo gerenciável:

- Agrupe atualizações rotineiras em um cronograma.

- Mantenha PRs de atualização pequenos (uma família de pacotes ou uma área do app por vez).

- Prefira upgrades de patch e minor primeiro; planeje majors.

- Escreva uma nota curta no PR sobre o que mudou e por quê.

- Faça merge só quando os testes passarem e o lockfile for atualizado no mesmo PR.

Defina as checagens mínimas antes de qualquer bump de dependência e mantenha-as consistentes: uma instalação limpa do zero, sua suíte de testes principal, um build de produção e um ou dois fluxos de usuário críticos (login, checkout, onboarding). Se você já roda um scanner de segurança no CI, mantenha-o no fluxo.

Checagens de CI que pegam deriva antes de enviar

Se você quer deploys repetíveis, o CI tem que agir como uma máquina limpa: sem ferramentas globais escondidas, sem instalações locais e sem upgrades silenciosos.

Comece travando o runtime. Um lockfile pode ser perfeito e ainda assim resultar em resultados diferentes se o CI rodar Node 18 um dia e Node 20 no outro, ou se as versões menores do Python divergirem. Registre a versão do runtime no repo e faça o CI instalar essa versão antes de rodar qualquer instalação de pacotes.

Boas guardrails de CI geralmente incluem: instalações travadas que falham se fossem alterar o lockfile, checagens que mantêm manifesto e lockfile em sincronia, e um smoke test curto que exercite imports e startup (frequentemente o primeiro lugar onde uma atualização transitiva ruim aparece).

Cuidado com caching. Restaure caches para velocidade, mas garanta que o lockfile permaneça a fonte da verdade, e limpe caches quando o lockfile mudar. Se seu CI restaura node_modules (ou um cache pip) sem verificar se corresponde ao lock, você pode ter comportamento “aleatório” que na verdade é só cache obsoleto.

Erros comuns que ainda causam surpresas

A maioria das falhas “aleatórias” de deploy vem de alguns erros repetíveis.

Erro 1: Confiar em faixas com caret e tilde

^ e ~ parecem seguros, mas ainda permitem novas versões que podem te quebrar via atualização transitiva, mudança no passo de build ou um bug que assume runtime mais novo. Se você precisa de deploys estáveis, trate faixas flutuantes como opt-in, não como padrão.

Erro 2: Lockfile ausente ou stale

Times atualizam localmente, os testes passam e então esquecem de comitar o lockfile. O CI instala uma árvore diferente e você recebe um erro novo em produção. Lockfiles não são lixo; são parte do seu release.

Outras causas comuns incluem misturar gerenciadores de pacotes (npm vs Yarn vs pnpm), deixar overrides/resolutions permanentemente e ignorar diferenças de runtime ou SO (versão do Node, OpenSSL, Linux vs macOS, arquitetura CPU) que mudam o que é instalado ou como módulos nativos compilam.

Um exemplo simples: um fundador testa no macOS com Node 20, mas produção roda Linux com Node 18. Uma dependência transitiva publica uma nova build que espera Node 20. Localmente tudo funciona, mas o build em produção falha durante a instalação.

Checklist rápido para gerenciamento estável de dependências

Se você fizer os mesmos inputs produzirem a mesma instalação toda vez, deploys param de se tornar sessões de debugging surpresa.

- Comite o lockfile e trate-o como requerido. Revisões devem incluir mudanças de lockfile quando dependências mudam, e o CI deve falhar se o lockfile estiver faltando ou desatualizado.

- Use um gerenciador de pacotes e um comando de instalação em todo lugar. Não misture ferramentas nem use comandos diferentes local vs CI.

- Trave versões do runtime, não só bibliotecas. Mantenha Node/Python/Ruby consistentes entre local, CI e produção.

- Estabeleça uma rotina regular de atualizações. Atualizações pequenas e agendadas são mais fáceis de revisar, testar e reverter.

- Faça o CI checar por deriva. Instalações travadas, checagens de lockfile e um smoke test básico pegam a maioria dos problemas cedo.

Também decida qual é o seu caminho de “quebrar o vidro” para patches urgentes de segurança: quem aprova, quais testes devem passar e como fazer deploy rápido sem pular os básicos.

Cenário de exemplo: um app “funcionando” quebra após uma instalação limpa

Uma startup de duas pessoas entrega um app web gerado por IA construído com Cursor e Replit. Ele roda bem no laptop do desenvolvedor e até passa por uma demo rápida. Então o primeiro deploy real falha. Nada mudou no código deles, mas o servidor de build instala dependências do zero e o app trava no startup.

A causa é indireta: o código deles depende de um pacote popular de auth, e esse pacote depende de outra biblioteca com uma faixa semver flutuante como ^2.3.0. Durante a noite, uma nova versão minor é lançada. Ela ainda instala, mas altera o comportamento em runtime. Agora o app lança um erro como “Cannot read properties of undefined” quando usuários fazem login.

Eles consertam tratando instalações como parte do produto, não um setup único:

- Regenerar o lockfile uma vez em uma máquina limpa e comitar.

- Substituir faixas soltas em dependências diretas onde a estabilidade importa (auth, banco de dados, ferramentas de build).

- Fazer o CI falhar se o lockfile mudar durante a instalação.

- Usar o modo de instalação do lockfile no CI (por exemplo,

npm ci).

Depois disso, deploys se tornam repetíveis porque todo ambiente obtém as mesmas versões, incluindo as transitivas.

Para evitar ficar preso em versões antigas para sempre, eles adicionam uma janela semanal de atualização. Na sexta-feira, atualizam dependências em uma branch, executam testes, deployam para staging e só então fazem merge. Se algo quebra, a janela de investigação é pequena e o rollback é claro.

Próximos passos se seus deploys já são imprevisíveis

Se deploys parecem aleatórios, escolha uma política de pinning e escreva-a no repositório. O mesmo commit deve instalar a mesma árvore de dependências toda vez, em toda máquina.

Primeiro, decida o que “pinned” significa para seu time. Alguns times permitem faixas semver no manifesto mas tratam o lockfile como fonte da verdade. Outros travam dependências diretas em versões exatas. Ambos funcionam enquanto todos seguirem a mesma regra.

Um plano prático que não exige reescrever tudo:

- Hoje: escolha sua política e adicione-a ao README para que novos contribuintes não chutem.

- Esta semana: adicione checagens de CI que falhem rápido quando instalações divergirem (instalação travada, diff do lockfile).

- Próxima semana: rode um ciclo controlado de atualização em um pequeno conjunto de pacotes, teste e escreva o que quebrou e por quê.

- Continuamente: revise diffs do lockfile, não apenas bumps de dependências diretas.

Se você herdou um codebase gerado por IA e instalações já são imprevisíveis, a deriva de dependências frequentemente vem junto com problemas mais profundos como fluxos de auth quebrados, segredos expostos ou scripts de build frágeis. FixMyMess (fixmymess.ai) pode começar com uma auditoria de código gratuita para separar “deriva de versão” de defeitos reais, e então ajudar a colocar o projeto em um estado implantável e repetível.

Depois do seu primeiro ciclo, você deve conseguir responder a uma pergunta: “Se reinstalarmos do zero, vamos obter o mesmo app?” Se a resposta ainda for “nem sempre,” olhe a seguir para scripts, passos postinstall escondidos e faça o CI reconstruir do zero sempre que possível.

Perguntas Frequentes

Por que meu deploy pode quebrar mesmo quando eu não mudei nenhum código?

Porque suas regras de dependência permitem que versões diferentes sejam instaladas ao longo do tempo. Mesmo que o código não mude, uma instalação nova pode puxar pacotes diretos ou transitivos mais recentes que alteram o comportamento, quebram builds ou introduzem novos requisitos de peer.

O que um lockfile realmente faz e eu devo comitar ele?

Um lockfile registra as versões exatas que foram instaladas, incluindo dependências transitivas, para que uma reinstalação produza a mesma árvore. Comite-o e trate-o como código crítico de release, porque é o que torna builds repetíveis entre laptops, CI e produção.

Faixas com caret (^) e tilde (~) são seguras para apps em produção?

^ e ~ permitem atualizações dentro de uma faixa, então uma instalação limpa pode silenciosamente migrar para uma versão mais nova que ainda “casa” com a regra. Se você quer deploys previsíveis, use pins mais rígidos para código de aplicação, especialmente em auth, banco de dados, pagamentos e ferramentas de build, e confie no lockfile para tornar instalações determinísticas.

O que devo rodar no CI para evitar deriva de dependências?

Use o modo de instalação que se recusa a mudar o lockfile. Para projetos Node, npm ci foi criado para instalações limpas e repetíveis em CI; uma instalação normal pode atualizar o lockfile e deslocar versões a menos que você tome cuidado.

Preciso também fixar versões do Node/Python/Ruby, ou só o lockfile basta?

Trave a versão do runtime no repositório e no CI, para não acabar construindo com Node 20 um dia e Node 18 no outro. Um lockfile perfeito não salva você se o runtime mudar e uma dependência exigir um engine mais novo ou um setup nativo diferente.

Como lidar com atualizações de dependências transitivas sem ficar na base da adivinhação?

Compare as mudanças no lockfile primeiro para identificar o pacote exato que se moveu, mesmo que suas dependências diretas não tenham mudado. Depois atualize a dependência direta que o traz, ou use um override temporário para forçar uma versão corrigida enquanto planeja a atualização adequada.

Quando devo usar overrides/resolutions e como evitar que virem permanentes?

Use overrides/resolutions como um válvula de segurança temporária, não como solução permanente. Deixe uma nota curta no repositório explicando por que existe, quem é responsável por removê-la e qual mudança upstream permitirá deletá-la no futuro; caso contrário, vira uma fonte oculta de surpresas.

Por que as coisas funcionam na minha máquina mas falham no CI ou em produção?

Porque os artefatos de instalação e regras de resolução podem discordar sobre o que significa “o mesmo projeto”, e pessoas podem regenerar lockfiles com ferramentas diferentes. Escolha um gerenciador de pacotes por repositório, padronize o comando de instalação e faça o CI falhar se o lockfile mudar durante a instalação.

E se as dependências forem instaladas de forma diferente no macOS e no Linux?

Normalmente indica dependências específicas de SO ou arquitetura, especialmente módulos nativos que compilam diferente no macOS e no Linux. Garanta que todos usem o mesmo gerenciador de pacotes e runtime, e verifique com uma instalação limpa em outra máquina antes de confiar no release.

Heritei um app gerado por IA e os deploys parecem aleatórios — o que devo fazer primeiro?

Comece tornando instalações determinísticas: regenere o lockfile a partir de um estado limpo, aperte faixas importantes de dependência direta e adicione checagens no CI que impeçam deriva do lockfile. Se o projeto foi gerado por IA e já é frágil, FixMyMess (fixmymess.ai) pode rodar uma auditoria grátis para separar deriva de dependências de problemas mais profundos como auth quebrado, segredos expostos ou scripts de build frágeis, e então colocar o projeto em um estado implantável rapidamente.