Painel de administração gerado por IA seguro: rotas, logs e segurança

Painel de administração gerado por IA seguro: rotas bloqueadas, logs de auditoria, operações de exclusão seguras e trilhos para que um bug não apague seus dados.

O que costuma quebrar em um painel admin gerado por IA

Painéis admin construídos por IA frequentemente parecem prontos, mas tendem a ser “funciona na minha máquina” em termos de segurança. A UI esconde botões, o caminho feliz funciona, e ninguém testa o que acontece quando um usuário curioso chama a API diretamente.

A lacuna mais comum é confundir tela com sistema. Uma página pode estar rotulada como “Admin”, mas o servidor ainda responde às mesmas requisições para quem souber adivinhar uma URL, reutilizar um token antigo ou rodar um simples curl.

Aqui estão os modos de falha que vemos repetidamente numa revisão de painel admin gerado por IA:

- Páginas admin que carregam sem uma checagem real de função no servidor

- APIs que confiam em entrada do cliente (como userId, orgId ou role)

- Sem trilha de auditoria, então você não consegue saber quem fez o quê após um incidente

- Ações destrutivas que rodam instantaneamente (delete, purge, atualizações em massa)

- Contas admin com poderes excessivos usadas para tarefas rotineiras

O risco de “um bug apaga tudo” geralmente vem de duas coisas combinadas: uma query ampla (por exemplo, delete all users where status = inactive) e uma checagem de escopo ausente (como tenant ou ambiente). Um bug mínimo num filtro, uma cláusula WHERE faltando, ou um padrão incorreto pode transformar uma limpeza normal numa limpeza geral.

Imagine um fundador usando uma ação em massa para remover contas de teste. A UI mostra “10 selecionados”, mas o servidor ignora o array de seleção e executa a operação em todas as linhas que batem numa condição frouxa. Sem etapa de confirmação e sem log de auditoria, o primeiro sinal é clientes mandando e-mail dizendo que os dados sumiram.

Este post foca em endurecimento prático: bloquear rotas no servidor, adicionar logs que respondam a perguntas reais e colocar trilhos de segurança em ações destrutivas. Se você herdou um painel gerado por IA de ferramentas como Lovable, Bolt, v0, Cursor ou Replit, FixMyMess pode auditar rapidamente os pontos de risco antes que virem problema.

Defina roles e as poucas ações que realmente precisam de acesso admin

Um painel admin gerado por IA seguro começa com uma ideia simples: a maioria das pessoas deve poder ver mais do que alterar. Se você pular essa etapa, acaba com um único interruptor “admin” que concede silenciosamente o poder de quebrar a produção.

Anote os trabalhos reais que sua área admin suporta. Mantenha curto e específico, como “resetar a senha de um usuário”, “pausar uma assinatura” ou “editar o texto da home”. Se você não consegue nomear a tarefa, provavelmente não deveria existir como um botão.

Escolha roles que correspondam a pessoas reais

Evite sistemas de roles sofisticados. Quatro roles cobrem a maioria das equipes:

- Owner: acesso total, incluindo billing e mudanças de roles

- Admin: mudanças do dia a dia, mas sem controles exclusivos do owner

- Support: ações de ajuda ao usuário com escrita limitada

- Read-only: pode ver tudo, não pode alterar nada

Depois, divida permissões em “ver” e “alterar”. Um agente de suporte pode precisar ver faturas para responder perguntas, mas não deve poder emitir reembolsos.

Identifique primeiro as ações “mais perigosas”

Marque as ações que podem causar dano irreversível ou perda de dinheiro. Geralmente incluem:

- Deletar dados (usuários, orgs, projetos, tabelas)

- Mudar roles ou propriedade

- Reembolsos, créditos ou mudanças de planos

- Rotacionar chaves de API ou alterar configurações de autenticação

- Ações em massa (delete em massa, desativação em massa)

Um exemplo rápido: se Support pode “desativar um usuário”, isso pode ser aceitável. Mas se a mesma tela também permite “deletar usuário”, a diferença importa. Desativar é reversível. Deletar não é. Trate como permissões diferentes, mesmo que fiquem lado a lado na UI.

Se você herdou um painel gerado por IA e tudo está lumpado sob uma única role admin, isso é um achado comum da auditoria FixMyMess. O ganho mais rápido é reduzir quem pode fazer as 3 ações destrutivas principais antes de mexer em qualquer outra coisa.

Tranque rotas admin do jeito seguro (lado servidor, não só UI)

Um painel admin muitas vezes parece protegido porque a UI esconde botões. Isso não é proteção. Se alguém pode adivinhar uma URL, reutilizar uma sessão antiga ou chamar a API diretamente, ainda pode atingir endpoints admin. Um painel admin gerado por IA seguro começa com uma regra: toda página admin e toda API admin devem impor acesso no servidor.

Confirme que cada tela admin exige login, não apenas o dashboard. Erros comuns são páginas “secundárias” como gerenciamento de usuários, billing, feature flags, exports, background jobs e ferramentas internas. Se uma página carrega sem checagem no servidor, ela pode virar o ponto de entrada.

Coloque a checagem onde não possa ser pulada

Faça a checagem de autorização em um único lugar que rode em toda requisição às rotas admin (middleware, guard de rota, wrapper de controller, como seu stack chama). Não confie em estado do cliente como isAdmin guardado no local storage.

Use uma allowlist explícita para rotas e APIs admin. Isso é simples e seguro: você declara o que é admin, e todo o resto é tratado como não-admin.

- Allowlist de caminhos admin (por exemplo,

/admin/*) e prefixos de API admin (por exemplo,/api/admin/*). - Exija uma sessão válida, então cheque a role no servidor.

- Negue acesso se a role estiver ausente, expirada ou não verificada (sem “fallback para user”).

- Re-cheque em ações sensíveis, não apenas no carregamento da página.

- Logue e retorne uma resposta clara de “forbidden”, não um loop de redirect.

Negue por padrão para qualquer coisa nova

Código gerado por IA frequentemente adiciona novas rotas rapidamente e esquece de segurá-las. Adicione uma regra simples: qualquer rota nova sob admin ou qualquer nova API admin deve ser bloqueada a menos que esteja registrada na allowlist e coberta pelo guard do servidor.

Se você herdou um projeto gerado por IA de ferramentas como Bolt ou Lovable, FixMyMess frequentemente encontra endpoints admin “ocultos” que nunca receberam uma checagem real do servidor. Encontrá-los cedo é geralmente a redução de risco mais rápida que você pode fazer.

Endureça as APIs admin por trás da UI

Um painel admin é tão seguro quanto as APIs que ele chama. Um botão escondido na UI não importa se o endpoint ainda funciona para um usuário normal, uma sessão vazada ou uma requisição anônima.

Comece tratando cada endpoint admin como uma porta trancada. Exija autenticação no servidor, depois cheque role ou permissão em cada requisição. Não confie em um único flag isAdmin do navegador. Re-valide no servidor usando dados de sessão confiáveis.

Em seguida, seja rigoroso com entradas. Endpoints admin frequentemente aceitam IDs, termos de busca, intervalos de datas ou objetos de filtro. Valide tipo, tamanho e campos permitidos, e rejeite qualquer coisa inesperada. Se um endpoint aceitar fragmentos SQL crus, regex sem limites ou “ordenar por qualquer coluna”, isso vai te prejudicar eventualmente.

Aqui estão alguns guardrails que tornam um painel admin gerado por IA muito mais difícil de quebrar:

- Exija IDs explícitos para gravações (update, disable, delete). Evite writes do tipo “aplicar a todos que batem no filtro”.

- Adicione paginação nas leituras e limites rígidos em operações em massa (por exemplo, máximo 100 itens por requisição).

- Force uma etapa de “pré-visualização” para ações em massa: retorne a contagem e registros de amostra antes de permitir a gravação.

- Rate-limit endpoints sensíveis como reset de senha, mudanças de role e exports.

Ações em massa são o caminho usual para desastres. Um bug comum é filtro de tenant faltando ou um parâmetro nulo que transforma “deletar estes 3 usuários” em “deletar todos os usuários”. Se você precisa suportar bulk updates, faça a requisição incluir tanto um filtro quanto um limite explícito, e falhe se o conjunto de resultados for maior do que o esperado.

Por fim, retorne erros claros sem vazar internos. Diga “Not authorized” ou “Invalid input: userId must be a UUID”, mas não ecoe stack traces, segredos, SQL ou caminhos de arquivos. Se você herdou uma base frágil, FixMyMess geralmente começa auditando esses endpoints admin primeiro, porque uma API insegura pode desfazer todas as correções na UI.

Evite que ações destrutivas virem desastres

Painéis admin muitas vezes têm os botões mais cortantes do produto: deletar usuários, resetar billing, purge de dados, atualizações em massa. Num painel admin gerado por IA seguro, o objetivo é simples: dificultar ao máximo causar dano irreversível por acidente e facilitar a recuperação quando algo ainda dá errado.

Comece separando “remover da vista” de “apagar para sempre”. Para registros visíveis ao usuário ou críticos, prefira soft delete (marcar como deletado) com um caminho claro de restauração. Deletar de verdade deve ser raro e muito controlado. Melhor ainda: faça hard delete ser uma operação offline e com janela de tempo, não um botão normal ao lado de “Editar”.

Para ações irreversíveis, um modal não é suficiente. Use uma confirmação digitada que force atenção, como exigir que o admin escreva o nome exato do recurso ou uma frase como DELETE PROJECT. Isso bloqueia cliques errados e também protege contra bugs de UI que submetem em dobro.

Ações de alto risco devem ter uma segunda checagem no servidor, não apenas no navegador:

- Re-autenticação antes da exclusão (senha ou step-up SSO)

- Código único enviado a um canal confiável

- Aprovação por uma segunda pessoa para ações em nível de organização

- Janela de atraso curta onde a ação pode ser cancelada

Por baixo do capô, envolva mudanças destrutivas em uma transação de banco de dados para não acabar com deletes parciais (algumas tabelas atualizadas, outras não). Se a operação mexe com arquivos, filas ou serviços externos, registre um único “operation ID” e torne o job idempotente para que retries não multipliquem o dano.

Finalmente, adicione limites de taxa e cooldowns. Por exemplo: permita um “bulk disable” por minuto por admin e limite tamanhos de lote. Isso transforma um script descontrolado ou uma ação em massa bugada num pequeno incidente em vez de uma limpeza total.

Se você herdou um painel gerado por IA onde essas salvaguardas faltam, FixMyMess pode auditar rapidamente os caminhos de risco e adicionar os trilhos antes de você liberar.

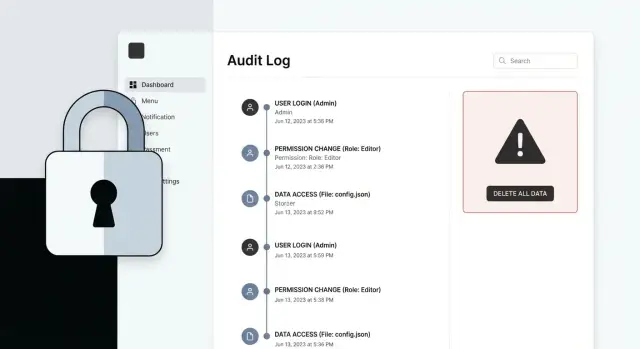

Adicione logs de auditoria que respondam perguntas reais durante um incidente

Quando algo dá errado em um painel admin gerado por IA seguro, a primeira pergunta não é “o que aconteceu?”. É “quem fez, de onde e o que exatamente mudou?”. Bons logs de auditoria permitem responder isso em minutos, não horas.

Logue os fatos que você realmente vai precisar

Capture detalhes suficientes para reconstruir a história sem adivinhação. Para cada ação admin (create, update, delete, ações em massa, mudanças de permissão), registre:

- Quem: ID do usuário, e-mail, role no momento da ação

- O quê: tipo de ação (por exemplo, UPDATE_USER_ROLE) e a rota UI ou API

- Quando: timestamp em um fuso horário padrão (frequentemente UTC)

- Onde: endereço IP e um user agent simples ou fingerprint do dispositivo

- Alvo: o(s) registro(s) tocado(s) (tabela/entidade + ID), incluindo contagens para ações em massa

Para campos de alto risco como role, status, permissões, configurações de pagamento ou feature flags, inclua valores antes e depois. Não é necessário armazenar todo campo em toda atualização, mas você quer informação suficiente para provar o que mudou.

Adicione um request ID a cada entrada de log e inclua-o nas respostas do servidor. Quando chega uma reclamação (“todos os usuários foram rebaixados”), você pode buscar pelo request ID e seguir essa cadeia única entre serviços.

Torne os logs pesquisáveis e protegidos

Logs só são úteis se você puder filtrá-los rápido: por usuário, tipo de ação, ID alvo e intervalo de tempo. Durante um incidente, você também vai querer “mostre tudo que este usuário fez na última hora” e “mostre todas as ações DELETE de hoje”.

Decida retenção antecipadamente (por exemplo, 30–180 dias dependendo do risco) e restrinja quem pode ver os logs. Logs de auditoria podem conter dados sensíveis, então trate-os como dados de produção: controle de acesso, resistência a adulteração e redaction cuidadosa de segredos.

Se você herdou um painel gerado por IA com logs faltando ou barulhentos, FixMyMess normalmente começa mapeando as ações admin reais e adicionando eventos de auditoria consistentes, depois verifica com um walkthrough estilo incidente.

Exemplo realista: a ação em massa que apaga mais do que o pretendido

Uma falha comum é a “ação em massa” que assume que a UI vai manter tudo seguro. Aqui vai um cenário real: um admin de suporte quer desativar um usuário que está spamando tickets. Ele filtra por domínio de e-mail para achar a conta, mas o filtro é frouxo (por exemplo, @gmail.com) e bate em milhares.

A UI mostra uma linha selecionada, mas o endpoint do backend aceita “aplicar a todos os matches”. Como checagens de role estão ausentes ou são muito amplas (qualquer staff logado pode chamar), um clique dispara uma atualização em massa: milhares de usuários são desativados, sessões invalidam e o volume de suporte dispara.

Guardrails que previnem esse tipo de acidente são simples e chatos, que é exatamente o que você quer:

- Coloque checagens de role no servidor para cada ação admin, não apenas na página.

- Limite ações em massa (por exemplo, máximo 25 registros) e exija seleção explícita e estreita.

- Mostre uma pré-visualização: “Você está prestes a alterar 3.214 usuários” antes de qualquer coisa acontecer.

- Exija confirmação digitada para ações destrutivas (digite a palavra exata ou a contagem).

- Envolva a mudança em uma transação para que atualizações parciais não deixem dados quebrados.

Quando algo ainda dá errado, logs de auditoria transformam pânico em plano. Uma entrada de log útil responde: quem fez, de onde, qual endpoint, qual filtro ou IDs foram usados, quantos registros mudaram e um resumo antes/depois de campos chave.

A recuperação deve ser projetada, não improvisada. Se “desativar” for ação soft, você pode restaurar revertendo a flag usando os mesmos IDs do log de auditoria. Para deleções, prefira soft delete com janela de restauração fácil. Se você precisa de hard delete, precisa de um caminho de rollback testado (backups + procedimento de restauração ensaiável). Equipes frequentemente pedem ao FixMyMess para adicionar esses guardrails depois que um painel gerado por IA mostra esse modo de falha em produção.

Reduza a blast radius: segredos, sessões e princípio do menor privilégio

Um painel admin gerado por IA seguro não é só bloquear as pessoas erradas. É fazer com que um único erro não exponha tudo.

Comece pelos segredos. Painéis gerados por IA frequentemente hardcodificam chaves de API, URLs de banco ou tokens de setup em arquivos de config, scripts de seed ou até telas visíveis. Mova todos os segredos para variáveis de ambiente, rotacione qualquer coisa que possa ter vazado e remova widgets de “mostrar config” ou endpoints de debug que imprimem valores sensíveis.

Sessões e tokens merecem limites apertados. Se um token admin vive semanas, vira uma chave mestra de longo prazo.

Facilite revogar acesso

Mantenha acesso admin de curta duração, com escopo e fácil de revogar. Uma política simples que funciona para a maioria das equipes:

- Vida de sessão curta para admins (horas, não dias)

- Re-autenticação para ações de risco (exports, mudanças de roles, deleções)

- Sessões por usuário para poder revogar uma pessoa sem desconectar todo mundo

- Escopo de token limitado ao app admin, não à sua plataforma inteira

Em seguida, limite o que o app admin pode fazer no nível do banco. Muitos protótipos gerados por IA conectam como superuser porque “funciona”. Dê ao app admin um usuário de banco dedicado com apenas as permissões necessárias. Se o admin UI nunca precisa dropar tabelas, ele não deveria poder fazê-lo.

Uploads de arquivo e exports podem virar vazamentos de dados silenciosamente. Trate uploads como não confiáveis, valide tipo e tamanho, e armazene-os fora do servidor da aplicação com acesso privado. Para exports, evite colocar arquivos crus numa pasta pública e adicione expiração para que exports antigos não fiquem por aí.

Por fim, adicione defesas básicas que reduzem exposições acidentais: cabeçalhos de segurança para limitar comportamentos de navegador arriscados e proteção CSRF se seu admin usar cookies para auth. Se você não tem certeza de onde estão os pontos fracos, FixMyMess pode rodar uma auditoria de código gratuita e apontar os locais onde um bug poderia virar uma violação completa.

Erros comuns que mantêm painéis admin frágeis

A razão mais comum para um painel admin falhar numa checagem de segurança é simples: a UI esconde botões, mas o servidor ainda confia no navegador. Se alguém pode chamar a API diretamente (ou seu front end cometer um erro), checagens de função no cliente não fazem nada. Um painel admin gerado por IA seguro precisa de regras no servidor que sejam aplicadas a toda requisição, mesmo se a UI parecer perfeita.

Outro padrão frágil é um único flag isAdmin que significa “todo poder, em todo lugar”. Ele costuma crescer até que uma conta consiga editar usuários, ver billing, mudar permissões e rodar deletes em massa. Quando algo dá errado, não há como responder facilmente: quem fez o quê e por que tinha acesso?

Endpoints destrutivos são frequentemente os mais assustadores. Código gerado por IA pode incluir “delete all”, “reset” ou ações em massa sem caps e sem pré-visualização. Um typo num filtro ou um bug num loop pode deletar muito mais do que o pretendido. Se o endpoint não for idempotente (seguro para retry) e não tiver salvaguardas, você também pode ter double-deletes durante retries ou timeouts.

Logs de auditoria são outra armadilha. Times oulogam pouco (sem registro do registro alvo, sem antes/depois, sem ator), ou logam demais (tokens, senhas, bodies completos). O objetivo é registrar fatos úteis sem transformar logs num segundo vazamento de dados.

Fique atento a estes sinais vermelhos em builds de produção:

- Checagens de role apenas no front end, não na API

- Rotas de debug, contas de teste ou flags de bypass “temporárias” deixadas habilitadas

- Ações em massa sem pré-visualização, sem limite e sem passo de confirmação

- Ausência de request IDs ou action IDs, tornando incidentes difíceis de rastrear

- Logs que incluem segredos, tokens de sessão ou campos de senha em claro

Um exemplo simples: uma ação em massa “Deactivate users” recebe uma lista de IDs, mas um bug envia uma lista vazia. O servidor interpreta vazio como “todos os usuários” e desativa todo mundo. Uma guarda simples (rejeitar vazio, limitar o máximo, exigir uma contagem de pré-visualização) evita o desastre.

Se você herdou um painel gerado por IA e não tem certeza onde esses riscos estão escondidos, FixMyMess pode rodar uma auditoria de código gratuita para marcar as partes frágeis antes que te peguem em produção.

Checklist rápido de endurecimento antes de lançar

Rode este checklist quando achar que seu painel admin está “pronto”. Ele pega falhas que aparecem só com usuários reais e dados reais.

Cinco testes para rodar em 15 minutos

- Teste de acesso anônimo: copie uma URL só para admin, abra numa janela privada e tente sem logar. Deve falhar sempre, mesmo que a UI esconda o botão.

- Teste de permissão no servidor: escolha uma ação admin (como “create user” ou “refund”) e chame com uma conta normal. A API deve rejeitar, não apenas a página.

- Teste de trilha de auditoria: faça três ações (ver, editar, deletar) e confirme que cada uma cria um registro de auditoria com quem fez, o que mudou, quando e o ID alvo. Se você não consegue responder “quem deletou isto?” em um minuto, o logging não está pronto.

- Teste de segurança para ações em massa: tente uma operação em massa usando um filtro excessivamente amplo (por exemplo, “todos os usuários criados neste mês”). Você deve bater num limite rígido e numa etapa de confirmação extra que explique a contagem e o impacto.

- Teste de recuperação e higiene de chaves: faça um soft delete e depois restaure de ponta a ponta (UI, API, banco). Enquanto estiver nisso, rotacione quaisquer segredos que já tenham sido impressos em logs, mostrados na UI ou comitados em um repositório.

Um reality check rápido: se um bug pode transformar “Deletar um” em “Deletar todos”, você ainda não tem um painel admin gerado por IA seguro. Adicione caps, confirmações e padrões seguros antes de liberar.

Se você herdou um painel gerado por IA e não tem certeza o que testar, FixMyMess pode rodar uma auditoria de código gratuita para encontrar as partes de risco rápido.

Próximos passos: faça uma auditoria rápida e conserte primeiro as partes de risco

Se você quer um painel admin gerado por IA seguro, comece escolhendo o que pode endurecer hoje e o que merece uma refatoração mais profunda. Pequenas mudanças podem remover os maiores riscos rápido, mesmo se a base de código for um pouco bagunçada.

Um bom plano “hoje” é qualquer coisa que bloqueie desastres fáceis: checagens de rotas no servidor, ações destrutivas mais seguras e logs de auditoria que deixam claro quem fez o quê. Um plano “refatorar depois” costuma ser trabalho de arquitetura: desembaraçar permissões, limpar padrões de acesso a dados e remover lógica copiada que torna bugs difíceis de achar.

Se seu painel foi gerado por Lovable, Bolt, v0, Cursor ou Replit, presuma que existem casos de borda ocultos. A UI pode parecer OK enquanto a API ainda aceita requisições diretas, ações em massa rodam sem limites ou uma página “somente admin” carrega com sessão de usuário normal.

Uma forma rápida de reduzir risco em 48–72 horas

Um diagnóstico focado no código deve cobrir as partes que causam dano real:

- Auth e manejo de sessões (como é decidido que alguém é “admin”)

- Proteção de rotas e APIs admin (somente lado servidor)

- Ações destrutivas (delete, edição em massa, imports) e trilhos de segurança

- Logging de auditoria (o que é gravado e o que está faltando)

FixMyMess pode rodar uma auditoria de código gratuita e apontar as issues de alto risco primeiro, depois ajudar a transformar um protótipo frágil em software pronto para produção com correções verificadas por humanos.

O que preparar antes de entregar

Você terá resultados melhores se coletar alguns itens antes:

- Acesso ao repositório (ou uma base de código exportada)

- Uma lista simples de roles admin (mesmo que seja só “owner” e “staff”)

- As ações mais assustadoras no seu painel (bulk delete, reembolsos, bans de usuários, exports de dados)

- Um incidente real que você teme (“um bug apaga tudo”)

Com isso, você pode consertar primeiro as partes mais arriscadas, liberar com confiança e agendar limpeza mais profunda quando tiver fôlego.