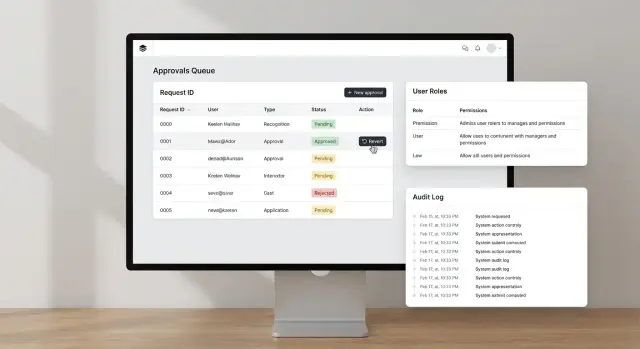

Painel de aprovações internas: permissões, trilha de auditoria e desfazer

Planeje e construa um painel de aprovações internas com ferramentas de IA, com permissões claras, trilha de auditoria confiável e maneiras seguras de reverter decisões.

O que esse painel precisa resolver

Um painel de aprovações internas existe por uma razão: decisões devem ser claras, consistentes e fáceis de defender depois. Quando aprovações ficam em threads de chat e planilhas, a decisão pode acontecer, mas a prova e o controle geralmente não.

Quando equipes aprovam coisas em lugares espalhados, alguns problemas aparecem rápido:

- Pessoas aprovam a versão errada porque arquivos mudaram no meio da conversa.

- “Quem disse sim?” vira adivinhação depois que alguém sai ou apaga uma mensagem.

- Informação sensível é compartilhada amplamente porque a ferramenta não tem controle de acesso real.

- Corrigir um erro fica embaraçoso, lento e político.

Permissões e logs importam mais do que uma UI bonita porque reduzem risco de maneiras silenciosas. Uma tela limpa ajuda as pessoas a irem mais rápido, mas checagens de permissão impedem a pessoa errada de aprovar, e uma trilha de auditoria prova o que aconteceu. Se você precisar responder “por que isso foi aprovado?”, quer uma única fonte da verdade, não cinco screenshots.

Reverter é o outro item obrigatório, e precisa ter um significado estrito. “Reverter” deve significar: registrar uma nova ação que retorna o estado atual a um estado seguro anterior, mantendo o histórico completo. Não deve significar apagar histórico, esconder erros ou editar o passado para deixá-lo limpo.

O objetivo é simples: reduzir risco sem desacelerar as pessoas. Um bom painel permite que a pessoa certa aprove em segundos, bloqueia automaticamente todo mundo else e torna cada passo fácil de rastrear.

Defina o fluxo de aprovação em termos simples

Antes de construir um painel de aprovações internas, escreva o fluxo como se você estivesse explicando a um novo colega em um minuto. Se as pessoas não concordarem com a versão simples, a UI se tornará um remendo de exceções.

Comece nomeando as decisões que precisam de aprovação e quem é dono de cada uma. Mantenha a propriedade clara: um papel deve ser responsável pela decisão final, mesmo que outros deem input. Por exemplo, “Gastos acima de $5,000” pode ser responsabilidade do Financeiro, enquanto “Adicionar um novo usuário admin” é responsabilidade de Segurança.

Em seguida, defina ações e estados usando palavras que todos já usam. A maioria das equipes pode começar com cinco ações: request (criar), approve, reject, cancel e escalate.

Seja explícito sobre o que é “pendente” versus “final”. Pendente significa que ainda pode mudar sem grandes limpezas. Final significa que teve efeitos que você deve rastrear (acesso concedido, dinheiro gasto, registros atualizados). Se “Approve” dispara mudanças reais, trate como final e torne “Escalate” e “Cancel” indisponíveis depois desse ponto.

Por fim, decida o que “no prazo” significa. Se atrasos importam, defina um SLA simples: quando lembrar, quando escalar e quando expirar. Exemplo: lembrar após 24 horas, escalar após 48 e marcar como expirado após 7 dias para não ficar parado no limbo para sempre.

Papéis e permissões que você pode explicar em um minuto

Se seu painel de aprovações internas precisa de muito treinamento, o modelo está complicado demais. Comece com papéis que correspondam ao comportamento real e escreva regras que as pessoas possam repetir de cabeça.

Um conjunto simples que funciona para a maioria:

- Requester: cria uma solicitação e pode ver seu status.

- Approver: pode aprovar ou rejeitar solicitações atribuídas a ele.

- Admin: gerencia configurações, atribui aprovadores e pode corrigir dados incorretos.

- Auditor: acesso somente leitura às solicitações e ao histórico completo.

Mantenha as regras igualmente claras. Requesters podem criar e ver suas próprias solicitações. Approvers podem ver solicitações na sua fila e registrar decisões. Admins podem ver tudo e gerenciar acesso. Auditors podem ver tudo, mas não podem alterar nada.

Um caso limite para decidir cedo: a mesma pessoa pode solicitar e aprovar? Para a maioria das empresas, o padrão seguro é não. Se alguém for ao mesmo tempo requester e approver, exija um segundo aprovador ou bloqueie a aprovação e marque o caso. Isso evita aprovações por carimbo e facilita auditorias.

Acesso temporário é outra armadilha comum. Contratados normalmente devem ser tratados como requesters ou auditors, não admins. Se for necessário dar acesso maior, faça-o por tempo limitado, revise e remova automaticamente quando o contrato terminar.

Um exemplo rápido: um contratado envia uma solicitação “comprar nova ferramenta” (requester). Um líder de equipe aprova (approver). Mais tarde, financeiro revisa os registros (auditor) e vê quem aprovou, quando e de qual conta. Se um admin precisa corrigir uma atribuição errada, ele pode, mas essa ação também deve ser registrada no log.

Modelo de dados: mantenha chato e confiável

Um bom painel de aprovações internas vive ou morre pelo seu modelo de dados. Uma UI bonita pode esconder problemas por uma semana. Dados ruins vão te assombrar por anos.

Comece com um pequeno conjunto de registros principais e faça de cada ação um fato armazenado, não uma frase na interface. Se alguém perguntar “Quem aprovou isto e quando?”, você deve responder do banco de dados, não do texto da UI.

Uma estrutura simples que normalmente funciona:

- Request: id, type, title, requester_id, current_status, created_at, submitted_at, closed_at (opcional), search_tags (opcional)

- Decision: id, request_id, actor_id (approver), decision (approve/reject), reason, decided_at

- Comment: id, request_id, actor_id, body, created_at

- Attachment (opcional): id, request_id, uploaded_by_id, filename, storage_key, created_at

- Status history (opcional mas útil): id, request_id, from_status, to_status, actor_id, changed_at

Mantenha valores de status limitados e significativos. A maioria das equipes só precisa de: draft, submitted, in_review, approved, rejected, canceled. Adicione timestamps que você realmente usará depois (submitted_at, decided_at, closed_at) para que relatórios fiquem fáceis e você evite adivinhar por “última atualização”.

Planeje busca cedo. Você quase sempre vai filtrar por requester, approver, status e intervalo de datas. Isso significa indexar esses campos e armazenar requester_id e actor_id em todo lugar que importam.

Se sua primeira versão veio de uma ferramenta de IA, fique atento a campos “mágicos” de status ou decisões misturadas na linha do request. Conserte isso cedo, enquanto o fluxo ainda é simples, para que o sistema responda perguntas básicas de auditoria quando pessoas reais começarem a usar.

Passo a passo: construir com ferramentas de IA sem perder o controle

Ferramentas de IA podem levar você a uma UI funcional rápido, mas recursos de aprovação quebram quando as regras são imprecisas. Escreva as regras em texto claro primeiro (quem pode fazer o quê, quando e o que é registrado). Então deixe a IA gerar código a partir das regras, não o contrário.

Um caminho de construção que mantém você no comando:

- Gere telas como páginas separadas e nomeadas: uma inbox de aprovações (fila), uma visão de detalhe da solicitação, uma área de configurações de admin (papéis, grupos, toggles de política) e uma visão de log de auditoria.

- Gere ações de API em seguida: criar request, approve ou reject, revert (com restrições) e listar logs de auditoria com filtros.

- Adicione um arquivo de regras no repositório e mantenha-o atualizado. Quando uma regra mudar, atualize esse arquivo primeiro.

- Peça à IA para gerar testes a partir do arquivo de regras: “Dado papel X, quando ação Y, então resultado Z.” Inclua pelo menos um teste para cada limite de permissão.

- Conecte a UI à API apenas depois dos testes estarem no lugar, para que o painel não dependa de lógica oculta na interface.

Após a geração, faça uma limpeza. É aqui que muitos protótipos erram: endpoints e tabelas não usados se acumulam, campos ganham nomes vagos (como “status2”) e dados de auditoria chave são definidos no cliente em vez do servidor. Ajuste para que IDs, timestamps e performed_by sejam sempre definidos no servidor, e toda mudança de estado escreva um evento de auditoria.

Aplicação de permissões: onde isso deve morar

Um painel de aprovações internas vive ou morre por uma regra: permissões devem ser aplicadas no servidor. Esconder um botão na UI é útil para clareza, mas não é segurança. Qualquer um ainda pode chamar a mesma API se souber o endpoint, copiar uma solicitação ou usar ferramentas do navegador.

Trate cada requisição como não confiável. O servidor deve checar quem é o usuário, qual papel ele tem, qual recurso está sendo afetado e em que estado ele está (por exemplo, você não pode aprovar algo que já foi rejeitado).

Para qualquer coisa arriscada, use negar por padrão. Ações como revert, editar após aprovação, mudar aprovadores ou exportar dados sensíveis devem ser bloqueadas a menos que uma regra permita explicitamente. Isso evita acesso acidental quando papéis mudam, novos endpoints aparecem ou um protótipo gerado por IA sai com checagens faltando.

Um padrão que funciona:

- Centralize autorização em um único lugar (middleware ou função de política), não espalhe checagens pelos endpoints.

- Exija permissão explícita para cada ação sensível, não apenas “é admin”.

- Exija um motivo para ações de alto risco como revert ou override e armazene esse motivo com o evento.

- Valide transições de estado no servidor para que usuários não pulem etapas.

Exemplo: um gerente pode ver uma solicitação e aprová-la, mas somente um compliance lead pode revertê-la, e apenas com um motivo. Se alguém chamar o endpoint de revert sem essa permissão, o servidor rejeita mesmo que a UI tenha sido modificada.

Trilha de auditoria: o que registrar para que valha mais tarde

Uma trilha de auditoria é sua verdade quando alguém pergunta “Quem aprovou isto e por quê?” O objetivo é simples: você deve ser capaz de reconstituir a história de uma decisão sem adivinhação.

Registre todo evento relevante, não apenas a aprovação final. Mantenha cada entrada pequena e consistente, para facilitar busca e explicação depois.

Registre o básico toda vez:

- Quem fez (user id, papel e, se relevante, em nome de quem)

- O que aconteceu (nome da ação como submitted, approved, rejected, escalated)

- O que foi afetado (tipo de objeto e id)

- Quando aconteceu (timestamp e timezone)

- O que mudou (valores antes e depois, ou um diff) e qualquer motivo declarado

Faça o log como append-only. Nunca atualize ou delete linhas, mesmo se uma decisão for revertida. O revert deve ser um novo evento que aponta para o anterior.

Para revisores não técnicos, construa uma visão de auditoria que pareça uma linha do tempo: verbos simples, rótulos claros e acesso rápido à solicitação relacionada. Adicione filtros por intervalo de datas, requester e mudanças de status. Evite JSON bruto a menos que alguém peça.

Decida regras de retenção e exportação cedo. Seja claro sobre quanto tempo guarda logs, quem pode exportar e em qual formato, se exportações são registradas como eventos e como tratar pedidos legais ou de privacidade para exclusão.

Reverter decisões: padrões seguros de desfazer

Pessoas vão clicar no botão errado, aprovar a versão errada ou perceber que informação nova chegou tarde demais. Em um painel de aprovações internas, desfazer precisa ser seguro, visível e difícil de abusar.

A primeira regra: não edite o histórico. Em vez de mudar um registro antigo de aprovação, adicione uma nova entrada de reversão que aponte para a decisão original. Isso mantém a trilha de auditoria honesta e deixa claro o que aconteceu e quando.

Quando alguém reverte, exija um motivo curto. Torne obrigatório, não opcional, e armazene com quem reverteu, quando e o que foi revertido. “Erro” não é suficiente. Melhor: “aprovou cotação do fornecedor errada” ou “exceção de política revogada”.

Limite reverts com regras que os usuários entendam:

- Apenas papéis específicos podem reverter (por exemplo, lead de aprovadores ou admin).

- Uma janela de tempo (como 24 horas) a menos que seja usado um fluxo de escalonamento.

- Bloquear reverts após etapas downstream (pago, deploy, enviado).

- Exigir uma segunda aprovação para reversões de alto risco.

Também mostre o impacto antes de confirmar. Uma boa tela de revert nomeia o que vai mudar: o status da solicitação, tarefas que serão reabertas, notificações que serão enviadas e se registros relacionados (como concessões de acesso) serão removidos.

Exemplo: um gerente aprova um pedido de acesso, mas segurança nota que inclui um e-mail externo. A ação de revert deve colocar a solicitação de volta em “Needs review”, revogar qualquer acesso concedido, reabrir a checklist e registrar o motivo para que o próximo revisor veja a história completa.

Layout do painel que mantém as pessoas em movimento

Um bom painel de aprovações internas deve parecer uma caixa de entrada. Pessoas devem aterrissar, ver o que precisa delas, agir e sair sem adivinhar. Se os usuários tiverem que abrir cada item só para saber o status, as aprovações desaceleram e erros aumentam.

Comece com uma barra superior simples: busca, intervalo de tempo e um switch “My view”. Depois coloque a fila em destaque com três abas padrão: Needs me, Waiting, Done. Mantenha o contador visível para que os usuários confiem que não estão perdendo nada.

Faça cada linha responder o essencial sem clique: o que está sendo aprovado, status atual e próximo passo requerido. Adicione um resumo compacto “quem, quando, por quê” para que a responsabilidade fique óbvia. Se faltar motivo, mostre “Sem motivo fornecido” em vez de deixar em branco.

Ações arriscadas precisam de atrito. Para approve, reject e especialmente revert, use um diálogo de confirmação que repita os fatos chave (nome do item, impacto e quem será notificado). Inclua uma caixa de comentário no diálogo para que as pessoas não pulem o porquê.

Um layout de tabela simples costuma funcionar melhor. Mire em colunas como solicitação (e valor ou escopo), requester, status, próximo passo, data de vencimento, última ação (quem e quando) e uma pré-visualização de uma linha de notas.

Não pule o básico de acessibilidade. Use chips de status com alto contraste, tamanhos de fonte legíveis e estados de foco claros para usuários de teclado. Todo botão de ação deve ser acessível por tab, e diálogos devem aprisionar foco até serem fechados.

Erros comuns e armadilhas a evitar

A forma mais rápida de quebrar confiança num painel de aprovações internas é lançar algo que parece certo na UI, mas está errado nas regras. Ferramentas de IA podem gerar telas convincentes e até “checagens de permissão” que só escondem botões. Isso não é segurança.

Armadilhas mais comuns:

- Confiar apenas em checagens no front-end (um usuário ainda pode chamar a API diretamente se o servidor não aplicar permissões).

- Copiar código de autenticação gerado sem revisão (papéis codificados, faltando checagens de tenant e backdoors admin são comuns).

- Permitir que usuários editem registros históricos de aprovação (isso destrói a linha do tempo; use uma ação de reversão em vez disso).

- Logar apenas caminhos felizes (ações negadas e tentativas falhas importam quando você investiga depois).

- Lançar sem testes nos limites de papéis (você descobre tarde demais que um Viewer pode aprovar, ou um Approver pode mudar configurações).

Uma regra simples ajuda: eventos passados devem ser imutáveis. Se alguém tomou a decisão errada, registre um novo evento que a reverta, com quem fez, quando e por quê.

Também registre o que não aconteceu. Se alguém tenta aprovar sem permissão, salve a tentativa (usuário, papel, recurso, motivo). Isso ajuda a detectar problemas de treinamento, papéis mal configurados e abuso real.

Antes do release, faça alguns testes “tentar quebrar”: um viewer tentando aprovar, um approver tentando mudar papéis, um admin tentando aprovar em nome de outra pessoa e um usuário tentando acessar solicitações de outro time.

Checklist rápido antes do rollout

Antes de convidar todo mundo, faça uma última revisão como se estivesse tentando quebrar seu próprio painel. Use contas reais, dados reais e uma sessão de navegador limpa (sem cookies de admin).

Execute estas checagens end to end

- Faça login como cada papel e tente fazer algo que não deveria: abrir solicitações de outro time, aprovar sem permissão ou ver configurações só de admin. Se a UI esconde o botão mas a ação ainda funciona, não está seguro.

- Crie uma solicitação, aprove-a e depois reverta. Confirme que o status final está correto em todos os lugares (visão de lista, detalhe, exports) e que efeitos colaterais foram revertidos (notificações, registros downstream, contadores).

- Busca e filtros: teste pelo menos três queries que as pessoas realmente usarão (por requester, por status, por intervalo de datas). Verifique se totais batem com o que vê ao rolar.

- Trilha de auditoria: abra o log daquela solicitação e confirme que conta uma história completa com timestamps, quem fez o quê e o texto do motivo. Procure lacunas como “status changed” sem ator.

- Segredos e dados sensíveis: escaneie código cliente, configuração e logs em busca de chaves de API, tokens e dados pessoais que você não precisa. Assuma que logs podem ser copiados para tickets.

Exemplo: uma história realista de aprovação do começo ao revert

Uma startup tem uma solicitação de pagamento a fornecedor: $8,400 para uma agência de design. O requester faz upload da fatura, escolhe um centro de custo e submete no painel de aprovações internas.

O sistema roteia para a Approver de Finance (Maya). Ela abre a solicitação e vê o básico primeiro: nome do fornecedor, valor, data de vencimento e o que mudou desde a submissão. Ela confere a fatura e compara com o pedido de compra.

Maya aprova e adiciona uma nota curta: “PO 1127 matches invoice. Paying on Friday batch.” O status muda para Approved e o pedido fica somente leitura para a maioria dos usuários.

Mais tarde, alguém percebe que a fatura tinha dados bancários errados. Um Admin (Luis) investiga. Ele não edita o registro original de aprovação. Em vez disso, usa a ação Revert que cria um novo evento: Reverted, com motivo obrigatório.

Luis escreve: “Reverting approval: bank account mismatch. Vendor sent updated invoice.” A solicitação volta para Pending e o sistema a roteia de volta para Maya com a nova fatura anexada.

Quando um auditor verifica isso um mês depois, ele consegue responder quatro perguntas sem adivinhar:

- Quem aprovou, quando e de qual papel

- Qual nota foi adicionada no momento da aprovação

- Quem reverteu, quando e por quê

- Como a solicitação estava em cada etapa (antes da aprovação, depois da aprovação, depois do revert)

Essa é a diferença entre “achamos que foi consertado” e uma trilha que se sustenta.

Próximos passos: lançar com segurança e melhorar com o tempo

Comece com uma fatia pequena e real. Escolha um tipo de aprovação que as pessoas já entendam (como despesas ou pedidos de acesso) e lance para um grupo piloto de 5 a 15 usuários. Um lançamento focado ajuda a pegar telas confusas, permissões faltando e logs ruidosos antes que a empresa inteira dependa disso.

Antes de codar mais, escreva as regras como política em texto claro. Mantenha curto o suficiente para que um gerente leia em dois minutos, e específico o bastante para que o código possa corresponder. Seja explícito sobre quem pode aprovar, quem pode reverter, o que acontece no timeout e quando uma aprovação pode ser revertida.

Quando for lançar além do piloto, use um plano de lançamento simples:

- Trave o modelo de permissões e papéis, e só adicione novos papéis com um motivo por escrito.

- Faça uma revisão de segurança curta focada em checagens de permissão e logging de trilha de auditoria.

- Rode um teste de mau-ator: tente aprovar, desfazer e ver histórico como o usuário errado.

- Defina métricas de sucesso: tempo para aprovar, taxa de erro e frequência de reverts.

- Estabeleça um caminho de suporte: quem investiga se uma decisão parecer errada.

Trate logging como um recurso de produto, não um detalhe de backend. Durante o piloto, reveja algumas entradas de auditoria com um stakeholder não técnico e confirme que o histórico responde às perguntas sem adivinhação.

Se você está herdando um protótipo gerado por IA que está frágil em auth, logs ou prontidão para deploy, equipes como FixMyMess (fixmymess.ai) podem ajudar a diagnosticar e reparar essas lacunas. Eles focam em transformar apps gerados por IA em software pronto para produção, começando por uma auditoria de código gratuita.

Perguntas Frequentes

Qual é a primeira coisa que devo definir antes de construir um painel de aprovações?

Comece escrevendo o fluxo de trabalho em um minuto: o que pode ser solicitado, quem toma a decisão final e o que “final” significa. Mantenha ações e estados pequenos (request, approve, reject, cancel, escalate) para que a interface permaneça consistente e as regras fáceis de aplicar.

Quais papéis a maioria dos painéis de aprovações internas realmente precisa?

Um padrão simples são quatro papéis: Requester (cria e acompanha), Approver (registra decisões para itens designados), Admin (gerencia configurações e atribuições) e Auditor (visualização apenas do histórico). Se você não consegue explicar as regras de memória, terá brechas e comportamento inconsistente.

Devo permitir que alguém solicite e aprove o mesmo item?

O padrão deve ser não. Autoaprovação quebra a responsabilidade. Se precisar permitir, exija um segundo aprovador ou roteie automaticamente para outro aprovador e registre que solicitante e aprovador eram a mesma pessoa.

Qual modelo de dados funciona bem para aprovações e auditorias?

Mantenha simples: armazene uma Request separada e registros Decision separados, tratando cada ação como um fato salvo com ator e timestamp. Evite misturar “status atual” e “quem aprovou” numa única linha sem histórico, pois isso impede auditorias posteriores.

Onde as verificações de permissão devem ficar para realmente serem seguras?

No servidor, sempre. Esconder botões na interface ajuda a evitar erros, mas não impede chamadas diretas à API. O servidor deve verificar identidade, papel, propriedade do recurso e o estado atual antes de permitir aprovar, rejeitar, reverter ou exportar.

O que uma trilha de auditoria deve incluir para ser confiável mais tarde?

Registre quem atuou, o que foi feito, qual objeto foi afetado, quando ocorreu e o que mudou, além do motivo quando relevante. Faça o log somente por append (append-only) para nunca “limpar” o histórico; corrija com novos eventos que expliquem reversões.

O que “reverter” significa em um sistema de aprovações seguro?

Revert deve criar uma nova ação que mova o estado atual de volta a um estado seguro anterior, mantendo todos os eventos anteriores intactos. Nunca deve apagar ou editar a aprovação original e deve exigir um motivo curto e específico para que os revisores entendam por que a reversão ocorreu.

Como evito abusos em reverts e overrides?

Negue por padrão para ações de alto risco como revert, override, mudar aprovadores e exportar dados sensíveis. Adote controles como janelas de tempo, bloquear reverts após etapas downstream (pago, enviado, deployado) e exigir uma segunda aprovação para reversões de maior impacto.

Quais testes pegam as falhas mais comuns em painéis de aprovação?

Gere testes a partir das regras escritas: “Dado o papel X, quando ação Y, então resultado Z”, incluindo pelo menos um teste por limite de permissão. Teste também transições de estado (não é possível aprovar itens rejeitados) e integridade de logs (cada mudança de estado deve escrever um evento de auditoria no servidor).

Herdamos um app de aprovações gerado por IA que está instável — qual a forma mais rápida de torná-lo pronto para produção?

Faça um diagnóstico do código focado em autorização no servidor, transições de estado e logging de auditoria, porque protótipos gerados por IA costumam parecer corretos enquanto faltam checagens críticas. FixMyMess ajuda a consertar apps gerados por IA para produção, começando com uma auditoria de código gratuita e a maioria das correções é concluída em 48–72 horas.