Partilha segura de ficheiros para aplicações de upload de documentos: perguntas-chave

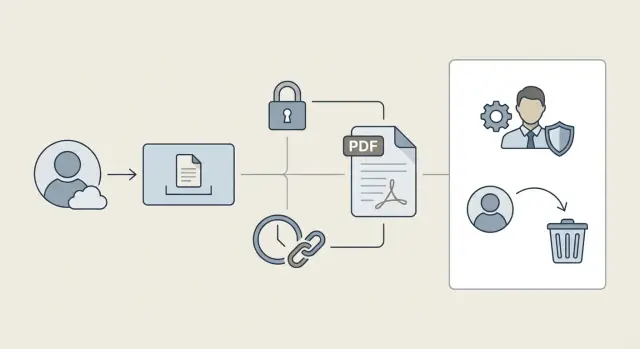

A partilha segura de ficheiros em aplicações de upload de documentos começa por colocar as questões certas sobre links com expiração, verificações de acesso e o que continua a funcionar depois de os utilizadores serem removidos.

Porque é que os uploads de documentos se tornam num problema de segurança

Uma página pública de marketing destina-se a ser vista. Um documento carregado costuma ser o oposto. Pode ser um contrato, um scan de identificação, um formulário de saúde, uma apresentação ou uma fatura. O dano é maior porque estes ficheiros frequentemente contêm dados pessoais, segredos da empresa ou ambos.

O risco normalmente surge de uma lacuna entre “quem devia ter acesso” e “como a app realmente concede acesso”. Muitas apps por defeito entregam um link: se o link funciona, o ficheiro carrega. É conveniente, mas também fácil de partilhar indevidamente.

As fugas reais tendem a ser aborrecidas:

- Alguém reencaminha um link para um e‑mail pessoal ou um chat de grupo, e ele continua a funcionar.

- Um utilizador mantém sessão iniciada num dispositivo partilhado, e a pessoa seguinte abre documentos antigos.

- Uma sessão antiga mantém‑se válida mais tempo do que o esperado, por isso um utilizador removido ainda tem uma aba a funcionar.

- Um ficheiro é colocado em cache ou descarregado, e perde‑se o rasto de para onde vai a seguir.

O que conta como “suficientemente seguro” depende do que está em risco. Uma ferramenta interna pequena pode aceitar mais atrito (reautenticação frequente, durações de link curtas) para reduzir a exposição. Apps reguladas (finanças, saúde, ensino) normalmente precisam de regras mais rígidas, registos de auditoria e revogação previsível quando as funções mudam.

Uma forma prática de mapear o risco é escrever a história de acesso para um ficheiro:

- Quem é o dono (o carregador, uma organização, um projeto)?

- Quem pode vê‑lo (funções, equipas, utilizadores específicos)?

- Quem pode partilhá‑lo (ninguém, qualquer pessoa na organização, apenas admins)?

- Quando deve terminar o acesso (projeto fechado, contrato terminado, utilizador removido)?

- Que prova é exigida no momento da visualização (sessão iniciada, código de uso único, link assinado)?

Se não consegue responder a isto em palavras simples, o seu código provavelmente também não consegue impor essas regras de forma fiável.

Como os links de ficheiros normalmente funcionam (e onde falham)

A maioria das apps de upload de documentos acaba por partilhar ficheiros através de um link. Isso pode ser seguro, mas os pormenores decidem se está a aplicar permissões reais ou a confiar silenciosamente em “qualquer pessoa com o link”.

As equipas costumam enviar um destes modelos:

- Uma URL direta do ficheiro (aponta diretamente para o ficheiro)

- Um link de partilha (uma URL especial, por vezes com expiração)

- Um “substituto de anexo” por email (a app envia um link em vez do ficheiro)

Onde o ficheiro fica altera tudo. Algumas apps guardam uploads no mesmo servidor da app. Outras usam object storage (um bucket ao estilo S3) e mantêm só metadados na base de dados. Algumas usam um fornecedor de documentos terceiro. O erro é assumir que o local de armazenamento é seguro por defeito. O armazenamento pode ser privado e ainda assim ser partilhado incorretamente.

A maior diferença é “qualquer pessoa com o link” vs “apenas utilizadores autenticados”. Um modelo “qualquer pessoa com o link” frequentemente ignora verificações de identidade e trata o link como a chave. Isso pode ser aceitável para documentos públicos, mas é arriscado para contratos, IDs, faturas, ficheiros médicos e qualquer coisa regulada.

A falha mais comum é confundir uma URL oculta com controlo de acesso. Um caminho longo e com aspeto aleatório não é um sistema de permissões. Links são copiados para chats, reencaminhados por email, guardados no histórico do navegador, capturados em screenshots e por vezes registados por ferramentas que não tinha em conta.

Eis como a partilha baseada em links tipicamente se parte:

- Links nunca expiram, por isso partilhas antigas continuam válidas durante anos.

- Links continuam a funcionar depois de um utilizador ser removido de um workspace ou projeto.

- A app verifica “o utilizador está autenticado?” mas não “este utilizador tem permissão para aceder a este ficheiro?”

- A URL de armazenamento é pública, por isso as permissões da app não importam.

- O link é previsível (por exemplo, um ID incremental).

Um exemplo concreto: remove‑se um contratado na sexta‑feira, mas o link que ele guardou ainda abre ficheiros na segunda porque o link contorna as suas verificações de permissão.

Perguntas a colocar sobre expiração de links

A expiração é uma das vitórias mais fáceis, mas só se for claro o que deve expirar e o que não deve. Um link que nunca expira transforma um pequeno erro numa fuga a longo prazo.

Se os ficheiros são sensíveis (IDs, contratos, formulários médicos), os links geralmente devem expirar. A janela temporal deve corresponder ao comportamento real: minutos para verificação única, horas para “rever e assinar hoje”, ou alguns dias para onboarding do cliente. Se não consegue escolher uma janela, isso é muitas vezes sinal de que precisa de um modelo de partilha diferente (como “pedir acesso” em vez de “qualquer pessoa com o link”).

Esclareça o que a “expiração” cobre realmente

Muitas apps dizem que um link “expira”, mas só uma parte da cadeia o faz. Seja específico sobre o que está a expirar:

- O token do link (a parte da URL)

- A sessão de download (uma permissão de curta duração depois de clicar)

- Cópias em cache (cache do navegador, downloads do dispositivo, reencaminhamento por email)

- A permissão subjacente ao ficheiro (o utilizador ainda pode aceder por outras vias?)

Se só o token expira, alguém pode ainda ter acesso por outra rota. Se só a sessão expira, um link reencaminhado pode continuar a funcionar.

Se os utilizadores precisam de acesso mais longo, evite tornar uma URL permanente. Um padrão mais seguro é links de curta duração gerados sob pedido a partir da app (após login), ou uma ação “renovar link” que emite um token novo e invalida o antigo. Assim, “acesso prolongado” significa que o utilizador pode continuar a pedir acesso, não que a mesma URL exista para sempre.

Pense também no momento em que se abre um link expirado. Não mostre um erro vago. Diga “Este link expirou” e ofereça um caminho de recuperação seguro: iniciar sessão para pedir um link novo, ou contactar o dono do ficheiro para re‑partilhar. Evite redirecionar automaticamente para o ficheiro após o login a menos que primeiro verifique novamente as permissões.

Perguntas a colocar sobre verificações de acesso

As verificações de acesso são a diferença entre “a UI parece bloqueada” e “o ficheiro está realmente protegido”. Quer a mesma resposta sempre que um download acontece: o servidor verifica, não o navegador.

O que é verificado em cada pedido de download?

Pergunte o que acontece quando alguém atinge o endpoint de download diretamente (ou refresca um link guardado). A autorização deve correr em cada pedido, não apenas quando o utilizador abre a página pela primeira vez.

Um teste simples: copie uma URL de download, encerre sessão e tente novamente. Se ainda funciona, a sua verificação provavelmente ocorre apenas no front end.

Como prova que o requisitante tem permissão?

Uma boa política é explícita e fácil de explicar. No backend, deve conseguir apontar para uma regra clara como “o utilizador é o proprietário”, “o utilizador está na mesma equipa com uma função que permite downloads” ou “o utilizador partilhou‑se explicitamente este documento”. Se não consegue apontar para uma regra, o acesso é frequentemente baseado em suposições.

Enquanto analisa o fluxo de download, pergunte:

- No servidor, verificamos propriedade, pertença à equipa e permissões de função antes de devolver o ficheiro?

- Se o pedido inclui um

fileId, verificamos que o utilizador autenticado pode aceder a esse ficheiro específico? - Se a app usa URLs diretas de armazenamento, alguém as pode reutilizar fora da app?

- Se usamos URLs assinadas, são de curta duração e ligadas ao utilizador e ficheiro corretos?

- Registamos quem acedeu o quê, quando, e o resultado (permitido ou negado)?

Uma falha comum é confiar no que o navegador envia. Um utilizador pode mudar fileId=123 para fileId=124. O seu backend deve tratar todo ID vindo do cliente como input não fiável e verificá‑lo contra as regras da base de dados.

O logging também importa. Não precisa de análises pesadas, mas quer uma trilha de auditoria: utilizador, documento, timestamp e resultado. É a forma mais rápida de detetar fugas e provar que as corrigiu.

O que acontece depois de um utilizador ser removido

“Removido” pode significar coisas diferentes, e a sua segurança depende de qual delas implementa. A pessoa foi desativada mas ainda pertence à org? A sua função mudou de admin para visualizador? Ou foi completamente removida da organização e de todas as equipas? Escreva os estados que a sua app suporta, porque cada estado deve disparar regras de acesso diferentes.

O grande risco é tratar a remoção como um evento único. Na prática, são várias portas que precisa de fechar: links de partilha, sessões ativas, dispositivos lembrados e quaisquer tokens em cache.

Tempo de revogação

Decida quão rápido o acesso deve ser cortado. Para documentos sensíveis, a revogação deve ser imediata. “Dentro de uma hora” soa bem até se lembrar que um link copiado pode ser aberto muitas vezes nessa hora.

Algumas perguntas que descobrem a maioria dos bugs de revogação:

- Se um utilizador é removido, os links que criou continuam a funcionar?

- Se um utilizador é removido, os links enviados para ele continuam a funcionar?

- Um utilizador removido pode abrir um ficheiro a partir de uma sessão de navegador antiga sem iniciar sessão outra vez?

- Apps móveis guardam tokens que ficam válidos durante dias?

- Quando um link é usado, reverificamos permissões nesse momento, ou só quando o link foi criado?

Uma falha comum é o acesso baseado apenas em “link assinado”. O link é válido, por isso o ficheiro descarrega, mesmo que o utilizador já não exista. Um comportamento mais seguro é tratar o link assinado como mecanismo de entrega, não de autorização. O caminho de download deve confirmar que o requisitante (ou o contexto da organização) tem permissão agora.

Propriedade e ciclo de vida do ficheiro

A remoção também levanta uma questão básica: o que acontece aos ficheiros que essa pessoa carregou? Se não fizer nada, pode acabar com documentos órfãos que ninguém possui mas a que muitas pessoas ainda podem aceder.

Escolha uma política clara e torne‑a visível aos admins. Opções comuns incluem transferir propriedade para a organização, manter os ficheiros mas revogar o acesso do utilizador, eliminar após um período de carência, ou permitir exportação por conformidade.

Uma configuração de partilha mais segura (passo a passo)

Comece por escrever as suas regras em linguagem simples. Quem pode ver um documento? Quem pode descarregá‑lo? Podem partilhá‑lo novamente, ou apenas dentro da sua app? Se não consegue explicar a regra numa frase, os utilizadores vão encontrar casos limite que não previu.

A seguir, escolha um modelo de partilha que corresponda ao seu risco. Links públicos eternos são o mais fácil de construir e o mais fácil de vazar. A maioria das equipas opta por acesso só por convite, com links de curta duração usados por conveniência e não como portão principal.

Construa para que cada pedido seja verificado

Trate cada pedido de ficheiro como um pedido normal de página. O servidor deve verificar quem é o utilizador e se pode aceder a esse ficheiro específico agora.

Uma base sólida parece com isto:

- Armazenar ficheiros em privado (não legíveis publicamente).

- Mapear cada ficheiro para um proprietário mais utilizadores, equipas e funções permitidas.

- Exigir login para acesso, mesmo que também use URLs assinadas.

- Gerar links de download de curta duração apenas depois de confirmar a permissão.

- Manter ações de partilha dentro da app (convites, funções, aprovações).

Tratar expiração, revogação e monitorização

A expiração é só metade da história. Também precisa de revogação que funcione quando o acesso muda. Se um utilizador é removido de um workspace, o seu acesso deve terminar imediatamente, mesmo que tenha guardado um link antigo.

Adicione logging leve para que possa detetar problemas cedo: que utilizador descarregou que ficheiro, quando, e se foi permitido. Se uma conta descarregar 200 ficheiros num minuto, quer ver isso.

Por fim, teste com cenários reais antes do lançamento: um utilizador removido a meio da sessão, um link reencaminhado, uma mudança de função de gestor para visualizador, e um ficheiro movido para um projeto diferente.

Erros comuns que levam a fugas de documentos

A maioria das fugas de documentos não são ataques sofisticados. Acontecem porque o fluxo de partilha foi construído para rapidez e depois nunca revisto quando utilizadores reais, contratados e equipas de suporte começaram a depender dele.

Um exemplo clássico é o link permanente “simples”. Funciona numa demo, mas torna‑se numa porta traseira de longa duração. Meses depois, alguém abre‑no a partir de um email antigo ou uma conversa guardada, mesmo depois de funções e equipas terem mudado.

Os mesmos erros aparecem repetidamente:

- O acesso é verificado na página, mas não quando o ficheiro é servido.

- URLs de armazenamento bruto são partilháveis, o que contorna as regras da app.

- Links expiram, mas os tokens não estão ligados a um utilizador ou permissão.

- Chaves de assinatura ou segredos vazam para o cliente ou logs.

- A app trata “download” como o fim da história, mesmo que os utilizadores possam re‑partilhar fora do sistema.

O bug “verificação só na UI” é especialmente traiçoeiro: a página de lista oculta documentos correctamente, por isso tudo parece seguro. Mas se o ficheiro for servido a partir de um caminho público, ou por um endpoint backend que não reverifica permissões, um utilizador ainda o pode abrir reutilizando um link antigo.

Verificações rápidas que pode fazer antes de lançar

Não precisa de ferramentas sofisticadas para apanhar a maioria das fugas. Use um navegador, dois utilizadores de teste e alguns ficheiros carregados.

Comece pelo seu link de partilha. Abra‑o numa janela privada/incógnito onde não está autenticado. Pergunte: o que exatamente permite isto carregar? Se o ficheiro abre sem login, o seu link está a agir como uma palavra‑passe. Isto só é aceitável se for difícil de adivinhar, de curta duração e ligado às permissões certas.

Verificações rápidas que apanham a maioria dos problemas:

- Teste em janela privada: abrir um link de partilha enquanto está desconectado.

- Teste de remoção: remover um utilizador de teste da equipa e depois tentar os seus bookmarks e links de partilha antigos.

- Teste de adulteração de URL: alterar um ID de ficheiro (ou ID de pasta) na barra de endereço.

- Teste de expiração: definir um link para expirar em poucos minutos, esperar e tentar novamente.

- Teste de trilha de auditoria: verificar que consegue responder “quem abriu este ficheiro, quando e a partir de qual conta”.

Se um contratado removido ainda consegue abrir um link de download guardado, o seu sistema está a verificar o link mas não a reverificar o acesso no momento do download.

Exemplo: um contratado removido ainda abre documentos partilhados

Imagine uma app de RH onde gestores carregam cartas de oferta, passaportes e IDs, depois partilham‑nos com um recrutador ou contratado por email. Para simplificar, a app gera um link de “visualização” para cada documento.

Quando o contrato do contratado termina, um admin remove‑o do workspace e espera que o acesso pare imediatamente.

O que as pessoas esperam é simples: links antigos deixam de funcionar, links reencaminhados deixam de funcionar, e as tentativas mostram “acesso removido” em vez do ficheiro.

O que acontece frequentemente em builds iniciais é o oposto: o link antigo continua a funcionar. Normalmente porque o link é um token bearer. Se o tiver, obtém o ficheiro. A app valida o token mas não volta a verificar quem o está a abrir. Ou o link aponta para uma URL de armazenamento pública que nunca expira.

Correções que normalmente resolvem isto sem tornar os utilizadores infelizes:

- Faça os downloads passarem pela sua app e reverifique pertença à org e função em cada pedido.

- Use links assinados de curta duração (minutos, não dias) e emita‑os só após uma verificação de acesso.

- Armazene tokens de partilha no servidor para poder revogá‑los quando um utilizador é removido.

- Roteie chaves de assinatura quando suspeitar que links foram expostos, e invalide tokens antigos.

- Registe downloads e alerte em picos suspeitos ou acessos por utilizadores removidos.

Pode manter o botão “Partilhar” igual enquanto muda o que ele produz: em vez de uma chave de longa duração, partilhe um link que obriga a uma verificação de permissões fresca.

Próximos passos: auditar o seu fluxo atual e corrigir lacunas

Trate a partilha de ficheiros como política primeiro e código depois. A maioria das fugas acontece porque ninguém escreveu as regras, por isso a app acaba com comportamento “quase correto” que falha em casos limite.

Escreva as suas regras em linguagem simples, mantenha‑as curtas e seja específico sobre expiração, quem pode criar partilhas e o que deve acontecer quando o acesso de alguém muda.

1) Escreva as regras que espera que a app siga

Boas regras respondem a perguntas como:

- Qual é a janela de expiração por defeito para links partilhados e quem pode estendê‑la?

- Quem tem permissão para partilhar um ficheiro?

- Que verificações devem acontecer quando o link é aberto (login, pertença à org, função, estado do ficheiro)?

- O que acontece aos links existentes quando um utilizador é removido ou um projeto é arquivado?

- O que é registado (quem partilhou, quem abriu e quando)?

Uma vez escrito, os desalinhamentos salientam‑se rapidamente, como “links nunca expiram” ou “utilizadores removidos mantêm acesso até ao próximo deploy”.

2) Transforme as regras em testes de release

Não confie num único teste de caminho feliz. Transforme as suas regras num pequeno conjunto de cenários que executa em cada release (manual está bem se os testes automáticos não estiverem prontos). Por exemplo:

- Criar um link de partilha, depois mudar as permissões do ficheiro e abrir o link outra vez.

- Remover um utilizador do workspace e tentar os seus links e bookmarks antigos.

- Tentar abrir um link enquanto está desconectado, autenticado com outra conta e em janela privada.

- Confirmar que download e preview aplicam as mesmas regras de acesso.

Se o seu fluxo de upload começou como um protótipo rápido (especialmente um gerado com ferramentas de IA), assuma que existem casos limite de acesso até provar que não existem.

Se quiser um par de olhos externos, a FixMyMess (fixmymess.ai) pode executar uma auditoria de código gratuita para sinalizar autenticação quebrada, segredos expostos e lógica insegura de links de ficheiros, e depois ajudar a reforçar o fluxo de upload e partilha para que a revogação funcione corretamente em produção.

Perguntas Frequentes

Qual é o padrão mais seguro para documentos carregados?

Trate cada documento como privado por defeito, depois conceda acesso explicitamente por utilizador, função, equipa ou projeto. Confiar num URL “com aspeto secreto” não é controlo de acesso, porque links são encaminhados, guardados e reutilizados fora da sua aplicação.

Devo usar links de partilha ou evitá-los por completo?

Use links de curta duração gerados sob pedido após login e uma verificação de autorização. Mantenha o ficheiro em armazenamento privado e faça com que a aplicação decida quem pode aceder sempre que houver um download ou pré-visualização.

Como escolher um tempo de expiração para links de ficheiros?

Expire links quando o documento for sensível ou quando funções e membros mudarem com frequência. Um bom padrão é minutos a horas para revisões pontuais ou com prazo, e evite “nunca expira” a menos que o conteúdo seja verdadeiramente público.

O que a “expiração de link” precisa de cobrir para ser significativo?

Faça com que “expiração” signifique que o token de acesso na URL deixa de funcionar e não pode ser renovado silenciosamente. Garanta também que abrir um link antigo força uma verificação de permissões fresca, para que utilizadores removidos ou alterações de função não continuem a usar bookmarks.

Onde devem ocorrer as verificações de acesso: frontend ou backend?

O backend deve verificar a identidade do requisitante e a sua permissão para esse ficheiro específico em cada pedido, incluindo refreshes e acessos diretos ao endpoint de download. Se a verificação só ocorrer na UI, um URL guardado ou copiado pode contorná-la.

Como evito que utilizadores adivinhem ou alterem um ID de ficheiro para aceder a outros ficheiros?

Assuma que qualquer ID do navegador pode ser alterado, por isso procure o ficheiro pelo ID e confirme que o utilizador autenticado tem permissão para o aceder segundo as suas regras. Se alterar fileId permite obter o ficheiro de outra pessoa, tem um bug de autorização.

O que deve acontecer aos links e sessões existentes quando um utilizador é removido?

Corte o acesso imediatamente, invalidando sessões e revogando quaisquer tokens de partilha ligados a esse utilizador ou à sua função anterior. Não confie na ideia “foi removido, por isso o link deixa de funcionar”, porque links e sessões em cache geralmente sobrevivem a mudanças de membro.

Qual é o risco de usar URLs diretas de armazenamento (como um link ao estilo S3)?

Evite expor URLs de armazenamento bruto diretamente aos utilizadores, porque podem ser reutilizadas fora do seu sistema de permissões. Faça proxy dos downloads pela sua app ou emita URLs assinadas de curta duração apenas depois da sua app confirmar que o utilizador pode aceder ao ficheiro agora.

Preciso realmente de registos de auditoria para downloads de documentos?

Registe quem tentou aceder, qual o documento, quando e se foi permitido ou negado. Mantenha-o simples mas consistente, para poder investigar incidentes e confirmar que as correções realmente impedem acessos não autorizados.

Quais são os testes mais rápidos para apanhar fugas de partilha de ficheiros antes do lançamento?

Execute um conjunto manual rápido: abra um link de partilha enquanto estiver desconectado, remova um utilizador e tente os seus bookmarks antigos, e manipule o ID de um ficheiro na URL. Se a sua app foi construída rapidamente a partir de um protótipo gerado por IA, a FixMyMess (fixmymess.ai) pode fazer uma auditoria de código gratuita para encontrar autenticação quebrada, segredos expostos e lógica insegura de links de ficheiros, e depois ajudar a reforçar o fluxo de upload e partilha para que a revogação funcione corretamente em produção.