Prepare um repositório gerado por IA para remediação sem atrasos

Prepare um repositório gerado por IA para remediação com passos claros para reproduzir bugs, limitar acesso, rotacionar segredos e entregar com segurança aos especialistas.

Como é uma boa entrega para remediação

As entregas dão errado pelos mesmos motivos sempre: o repositório só roda no laptop de uma pessoa, a configuração é confusa e segredos “temporários” acabaram no código (ou na captura de tela). Em projetos gerados por IA há um agravante comum: partes do app parecem prontas, mas fluxos chave quebram em produção porque a lógica é inconsistente ou a arquitetura está emaranhada.

Uma boa entrega faz três coisas:

- Facilita reproduzir falhas

- Reduz o risco de segurança

- Corta o vai-e-vem para que os consertos comecem imediatamente

Se um especialista consegue puxar o repositório, rodar um ou dois comandos e ver a mesma falha que você está vendo, o trabalho começa na hora.

“Remediação por especialista” não significa automaticamente um redesenho ou reescrita completa. Na maioria das vezes significa diagnosticar o que está errado, reparar lógica quebrada, apertar a segurança (especialmente autenticação e validação de entrada), refatorar os piores caminhos de código para que mudanças não quebrem outras funcionalidades e preparar o app para deploy.

Você não precisa ser técnico para fazer uma entrega sólida. Precisa apenas coletar algumas coisas e mantê-las em um só lugar:

- Um repositório com um ponto de partida claro (branch main ou uma branch dedicada de handoff)

- Uma descrição curta do “o que deveria funcionar” vs “o que falha”

- Uma forma de rodar o app localmente ou em um ambiente de teste

- Segredos tratados com segurança (sem chaves no código, plano claro de rotacionamento)

- Uma pessoa que responda rapidamente a dúvidas de produto

Exemplo: um fundador compartilha um protótipo que “faz login às vezes”. Uma boa entrega inclui uma conta de teste, passos que reproduzem a falha de login e confirmação de que chaves expostas foram rotacionadas antes de conceder acesso.

Colete o contexto mínimo que os especialistas precisam

Corrigir código gerado por IA é muito mais rápido quando o repositório vem com um pequeno conjunto de contexto claro. Você não precisa de uma especificação longa. Precisa de informação suficiente para entender o que o app deve fazer, como foi produzido e o que “pronto” significa para você.

Comece pela história de origem. Anote quais ferramentas de IA foram usadas (Lovable, Bolt, v0, Cursor, Replit e outras), além dos prompts ou instruções que você deu. Se você não tiver os prompts exatos, um resumo aproximado serve, por exemplo: “Gerar um app Next.js com login por email, checkout Stripe e uma página de admin.” Isso ajuda especialistas a identificar padrões comuns e pontos prováveis de falha.

Adicione um resumo do produto em um parágrafo que responda a três perguntas:

- Quem são os usuários

- Quais são os fluxos principais

- O que precisa funcionar primeiro

Exemplo: “Usuários se cadastram, criam um workspace, convidam colegas e pagam por um plano. Prioridade inicial: cadastro/login e checkout, depois o dashboard.”

Depois descreva o estado atual em linguagem simples. Separe em o que funciona, o que está quebrado e o que parece arriscado (mesmo que você não saiba por quê). Foque em sintomas e frequência, não em teorias.

Por fim, registre as restrições para que ninguém precise adivinhar:

- Prazo (data fixa ou “o mais rápido possível”) e limites de orçamento

- Preferência de hospedagem (ou o que você usa hoje) e limites de ambiente

- Integrações obrigatórias (pagamentos, email, provedores de autenticação, analytics)

- Não negociáveis (manter UI, manter DB, precisa passar revisão de segurança)

Faça um inventário do repositório e suas partes móveis

Antes que alguém possa consertar um projeto gerado por IA, precisa saber o que está realmente no escopo. Um inventário rápido evita o modo de falha clássico: alguém começa a debugar e descobre que há um segundo repositório, um submódulo faltando ou uma versão deployada que não bate com o código compartilhado.

Comece pelo básico: onde o repositório está (GitHub, GitLab, Bitbucket ou um zip), e qual é a branch padrão. Compartilhe o commit mais recente que corresponde ao que você quer consertar. Se o app foi gerado em várias ferramentas, confirme se é um único repositório ou separado em frontend e backend.

Anote as partes móveis em alto nível. Mantenha simples: framework, banco de dados e provedor de autenticação geralmente bastam. Por exemplo: “App Next.js, Postgres, autenticação via Supabase.”

Capture a realidade do deploy também. Se há um preview ou produção deployado, indique onde roda (apenas local, preview, produção) e se funciona atualmente. Se só funciona localmente, diga isso claramente.

Uma nota de inventário pequena costuma cobrir o que um especialista precisa:

- Localização do repositório, branch padrão e hash do commit mais recente

- Repositórios extras ou submódulos que precisam ser puxados

- Serviços chave usados (DB, auth, storage, pagamentos)

- Estado atual do deploy e o que está quebrado

- Onde variáveis de ambiente residem hoje (configurações de hospedagem, arquivos

.env, gerenciador de segredos)

Faça os problemas reproduzíveis sem explicações longas

Especialistas andam mais rápido quando conseguem ver a falha em minutos, não depois de uma longa chamada. Seu objetivo é transformar cada problema em uma receita repetível que se comporte do mesmo jeito em qualquer máquina.

Para cada problema major, escreva uma nota tiny de reprodução em um só lugar (por exemplo, REPRO.md ou um ticket curto). Mantenha consistente:

- Configuração necessária (branch, nome do arquivo env, passo de seed)

- Passos (3 a 8 ações: clique isto, rode aquilo)

- Resultado esperado

- Resultado atual

- Evidência (texto do erro copiado exatamente, mais uma captura de tela se for UI)

Adicione dados seguros que façam o problema aparecer de forma confiável. Pode ser um usuário dummy ([email protected]), uma organização de exemplo ou um registro conhecido no banco local. Se um bug só ocorre com dados reais de produção, diga isso e descreva a menor forma de dado necessária (campos, tamanhos, casos de borda) sem colar valores sensíveis.

Priorize para que ninguém perca tempo com a coisa errada. Rotule issues como P0 (bloqueante), P1 (grave) ou P2 (bom de consertar). P0 pode ser “login sempre falha” ou “checkout retorna 500”. P2 pode ser “layout da página de configurações quebra no mobile”.

Também anote o que você já tentou. Mesmo uma linha ajuda: “rotacionei a chave da API”, “reverti uma dependência”, “adicionei logs no callback de auth.” Evita que se repitam becos sem saída.

Passo a passo: crie uma branch limpa de handoff

Especialistas só avançam rápido se estiverem olhando o estado exato que falha. Uma branch de handoff limpa (ou uma tag) trava esse estado para que ninguém precise adivinhar qual commit você quis dizer quando diz “quebra no login”.

Uma abordagem simples:

- Crie uma branch como

handoff-YYYY-MM-DDa partir da branch padrão atual. - Confirme que a falha ainda acontece nessa branch.

- Pare de mesclar nela. Se o trabalho continuar, limite merges a uma pessoa e peça uma nota curta na descrição do PR.

- Adicione uma nota curta no

README(ou uma entrada noCHANGELOG) listando o que mudou recentemente: novas páginas, novas variáveis de ambiente, mudanças de auth, ajustes no banco. - Opcional: marque (tag) o commit exato que você quer revisar (por exemplo

handoff-ready).

Isso previne debug de “alvo móvel”, onde um conserto parece funcionar mas o código subjacente muda no meio da investigação.

Limite o acesso ao repositório de forma segura durante a remediação

Controle de acesso faz parte da correção. Se muitas pessoas podem dar push na mesma branch, você perde o rastro do que mudou e acaba depurando um alvo que se move.

Comece pelo princípio do menor privilégio. Muitos esforços de remediação só precisam de acesso de leitura no começo para revisar o código, rodá‑lo e documentar issues. Se a equipe precisar commitar consertos, dê escrita apenas onde for necessário (frequentemente um único repositório ou uma branch de remediação) ao invés de acesso amplo na organização.

Um plano simples de acesso:

- Faça uma lista de convites: quem precisa de acesso, qual nível (leitura ou escrita) e quando expira

- Mantenha a main protegida e prefira uma branch dedicada de remediação

- Exija pull requests para merges para que mudanças tenham registro e revisores

- Bloqueie force-push na main e na branch de remediação (se suportado)

- Coloque um lembrete no calendário para revogar acessos quando o trabalho terminar

Mesmo que você confie no contratado, é importante ter um rastro de auditoria limpo para responder perguntas básicas depois: o que mudou, por que e quando.

Trate segredos e credenciais sem atrasos

Segredos são uma causa comum de paralisação. Em repositórios gerados por IA, assuma que chaves podem ter sido copiadas para lugares que você não espera. Planeje rotacionamento e uma entrega limpa antes de qualquer pessoa começar a fazer mudanças.

Comece com uma varredura rápida por vazamentos: arquivos .env e .env.*, arquivos de configuração, constantes hard-coded no código, logs de depuração e configurações de CI (variáveis de build, logs de pipeline, configurações de deploy). Se encontrar uma chave no histórico do Git ou numa colagem pública, trate-a como comprometida.

Rotacione primeiro, depois entregue. Crie novas chaves de API e senhas, confirme que o substituto funciona e então desative as antigas. Para serviços sensíveis (pagamentos, email de produção), agende uma janela curta e escreva exatamente o que foi alterado.

Uma forma limpa de compartilhar o que é necessário sem enviar segredos em texto plano:

- Liste as variáveis de ambiente requeridas por nome e propósito (sem valores)

- Emita credenciais separadas quando possível (novas chaves, contas temporárias, papéis com privilégio mínimo)

- Anote onde cada segredo é usado (dev local, staging, produção, CI)

- Liste serviços conectados e quais podem ser desativados durante o trabalho

- Decida como você enviará os valores de forma segura (cofre de senhas, compartilhamento one-time, vault)

Se o app processa cartões ou envia e‑mails, considere desabilitar pagamentos ao vivo e email de produção durante a remediação. Forneça chaves de staging e um setup de cartão de teste para que o debug não gere danos no mundo real.

Forneça um guia de setup local funcional (mesmo que curto)

Um guia curto de setup local economiza horas. O objetivo não é documentação perfeita. É um modo repetível para outra pessoa rodar o repositório, ver as mesmas falhas que você vê e começar a consertar rápido.

Comece com um .env.example mínimo. Inclua apenas variáveis que o app realmente lê e use placeholders seguros.

# .env.example

NODE_ENV=development

DATABASE_URL=postgres://user:password@localhost:5432/app_db

JWT_SECRET=replace-me

STRIPE_SECRET_KEY=replace-me

WEBHOOK_SIGNING_SECRET=replace-me

Depois adicione um runbook mínimo no README.md (ou RUNBOOK.md) com os comandos exatos que você usa. Mantenha chato e específico. Se algo for desconhecido, diga.

Runbook mínimo (copiar/colar)

- Install:

npm ci(oupnpm i/pip install -r requirements.txt) - Run:

npm run dev(URL/porta esperada:http://localhost:3000) - Tests:

npm test(se não houver: escreva “nenhum teste automatizado ainda” e como verificar manualmente) - Versions: Node

18.x(se desconhecido: “Versão do Node desconhecida, o repo atualmente roda na minha máquina”)

Finalmente, documente passos de setup one-time. Eles são bloqueadores comuns em repositórios gerados por IA: migrações de banco, dados seed e webhooks de terceiros.

Exemplo:

- Banco:

createdb app_dbentãonpm run migrate(se o comando for desconhecido, descreva o que você fez) - Seed de dados:

npm run seedou “faça login uma vez para criar o primeiro usuário admin” - Webhooks: “use uma URL de webhook de dev e confirme que o signing secret está configurado”

Concorde o escopo: fluxos críticos e prioridades de segurança

A forma mais rápida de evitar atrasos é concordar o escopo em linguagem simples. Especialistas conseguem consertar quase tudo, mas precisam saber o que importa mais e o que “pronto” significa.

Comece nomeando as poucas jornadas de usuário que devem funcionar de ponta a ponta. Mantenha curto e escolha o que realmente gera valor hoje:

- Cadastro e verificação por email

- Login e reset de senha

- Criar o objeto principal (projeto, pedido, post)

- Editar e apagar esse objeto

- Checkout ou faturamento (se aplicável)

Para cada fluxo, escreva uma frase de sucesso que qualquer um possa testar. Exemplo: “Um usuário novo consegue se cadastrar, verificar o email, fazer login e ver um dashboard vazio sem erros.” Adicione casos de borda em uma linha quando necessário, como: “senha errada mostra uma mensagem amigável, não um crash.”

Depois indique prioridades de segurança. Se só puder sinalizar uma área, sinalize auth:

- Autenticação e gerenciamento de sessão

- Ações de admin e checagens de papel

- Uploads de arquivo (checagem de tipo, limites de tamanho, regras de armazenamento)

- Pagamentos e webhooks (checagem de assinatura, proteção contra replay)

Se você tem restrições de privacidade ou compliance, escreva mesmo que seja informal: o que conta como PII, se precisa de logs de auditoria, por quanto tempo os dados são mantidos e se dados de teste devem ser apagados.

Erros comuns de handoff que custam dias

A maioria dos atrasos acontece porque especialistas não conseguem reproduzir o problema com segurança e rapidez. Evite essas armadilhas.

Erro 1: Compartilhar credenciais de produção

Entregar chaves reais de produção parece rápido, mas cria risco e normalmente força uma pausa enquanto todos discutem segurança. Rotacione segredos primeiro, depois crie acesso temporário (tokens com tempo limitado, contas com privilégio mínimo, chaves de staging). Se não puder rotacionar no momento, forneça uma configuração mock que permita o app iniciar sem tocar serviços reais.

Erro 2: Enviar um zip sem histórico do repositório

Um arquivo zip remove contexto que ajuda a manter correções: histórico de commits, branches e um lugar limpo para trabalhar. Mantenha o projeto em um repositório adequado, crie uma branch de handoff dedicada e inclua um README curto com como rodar e testar.

Erro 3: Misturar consertos com novas features

Se features caem enquanto a remediação está em andamento, o alvo continua mudando e bugs reaparecem. Congele mudanças de produto por uma janela curta, ou mantenha‑as em outra branch. Remediação anda mais rápido quando todos apontam para uma versão e dizem “isso é o que estamos consertando”.

Erro 4: Relatos de bug vagos

“Login quebrado” pode significar dez falhas diferentes. Forneça passos exatos e um resultado claro. Inclua o ambiente (local, staging, prod), o texto exato do erro e quando funcionou por último (se é que funcionou).

Erro 5: Tratar histórico de prompts de IA como documentação

Logs de prompt raramente capturam restrições reais (papeis, regras de dados, necessidades de segurança). Uma nota simples como “usuários devem permanecer logados após refresh” ou “páginas admin devem ser protegidas” economiza horas.

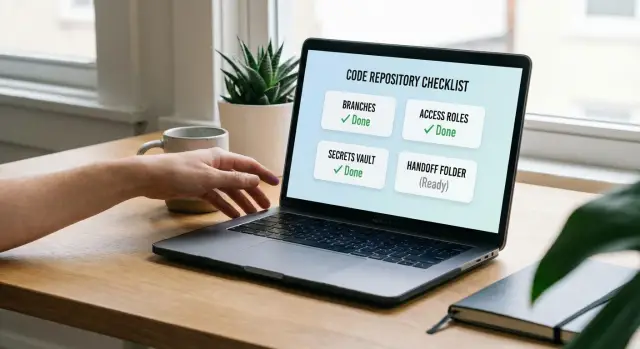

Checklist rápido de entrega (10 minutos)

Se quer a vitória mais rápida, mire em uma entrega que não dependa de conhecimento privado na cabeça de alguém.

- Confirme acesso ao repositório a partir de uma conta separada (ou incógnito) para garantir que funciona

- Crie uma branch ou tag de handoff e congele mudanças não relacionadas

- Escreva passos de reprodução para os 3 principais problemas e cole o texto exato do erro

- Rotacione e liste segredos por nome, além de um

.env.example - Desative integrações arriscadas durante a janela de debug (pagamentos, email, webhooks) quando possível

Exemplo: transformar um protótipo instável em um pacote de remediação limpo

Um fundador tem um protótipo feito no Replit que demonstra bem, mas usuários não conseguem logar de forma confiável. Às vezes lança 500 após o cadastro. Querem ajuda, mas não querem vazar dados de produção nem passar uma semana respondendo as mesmas perguntas.

Eles criam uma branch de handoff chamada handoff/remediation-jan18 e a congelam para diagnóstico. Se precisarem continuar construindo, fazem em outra branch.

Em seguida empacotam três bugs reproduzíveis:

- Login falha com “invalid session” após um callback OAuth bem-sucedido (inclua passos do usuário de teste e o erro exato)

- Signup retorna 500 quando o email já existe (inclua endpoint, payload e corpo da resposta)

- Atualizar uma página protegida às vezes desloga o usuário (inclua navegador, passos e erros no console)

Eles adicionam SETUP_NOTES.md com o mínimo para rodar localmente, mais uma lista de variáveis de env com placeholders (DATABASE_URL=..., JWT_SECRET=..., OAUTH_CLIENT_ID=...).

Para segredos, evitam produção. Geram chaves temporárias para a auditoria e rotacionam imediatamente após a remediação. Se uma integração de terceiro for necessária para reproduzir, criam uma conta de teste com escopo limitado e as menores permissões possíveis.

O que não fazem: colar a senha do banco de produção no chat, conceder acesso admin a tudo ou continuar dando push em commits enquanto alguém tenta diagnosticar.

Próximos passos: conseguir ajuda de especialista sem transformar em um projeto

Decida qual resultado você quer antes de envolver alguém. Consertos direcionados fazem sentido quando um ou dois fluxos estão quebrados (login, pagamentos, email). Uma refatoração cabe quando funciona na maior parte, mas o código é difícil de mudar com segurança. Um rebuild é frequentemente mais barato quando o protótipo está colado, a segurança é frágil ou toda mudança quebra três coisas.

Quando for contatar, envie uma mensagem única que permita ao especialista começar sem muito vai‑e‑vem:

- Detalhes de acesso ao repositório (quem, qual papel e por quanto tempo o acesso deve durar)

- O nome da branch de handoff

- Passos de reprodução para 1 a 3 problemas principais, mais esperado vs atual

- Seu plano de segredos (o que é temporário, o que precisa ser rotacionado e quando)

Se você herdou código gerado por IA e precisa torná‑lo pronto para produção, times como FixMyMess (fixmymess.ai) se focam em diagnosticar e reparar apps construídos por IA, incluindo hardening de segurança e preparação para deploy. Se fizer apenas uma coisa antes de entregar, torne possível reproduzir o problema em menos de 5 minutos.