Proteja os dados de clientes em demos de aplicativos com ambientes de demonstração seguros

Aprenda a proteger os dados dos clientes em demos de apps usando registros falsos, um workspace de demonstração dedicado e verificações simples para que nomes e emails reais nunca apareçam.

Por que vazam dados de clientes durante demos de apps

A maioria dos vazamentos em demos é acidental. Um painel já está carregado com registros reais, alguém procura por um email real para “mostrar como funciona”, ou um campo de preenchimento automático insere um nome de cliente enquanto você fala.

Demos também expõem integrações que você esqueceu que estavam ativas: ferramentas de analytics, provedores de email, sistemas de pagamento e caixas de entrada de suporte. Se você demonstra dentro do seu workspace real, ele pode puxar atividade ao vivo no pior momento — um novo pedido, uma atualização de ticket ou uma notificação que aparece na tela.

“Dados do cliente” é mais que um nome e um email. Inclui qualquer coisa que identifique alguém ou revele o que compraram e por que entraram em contato: nomes, emails, telefones, endereços, faturas, histórico de pagamentos, detalhes de planos, conversas de suporte, notas internas, logs de uso ligados a uma pessoa ou empresa e arquivos enviados pelos clientes.

Quando isso aparece em uma chamada de vendas, mais de um grupo sofre. O cliente pode se sentir exposto ou perder a confiança. Sua equipe fica numa conversa embaraçosa sobre privacidade. Sua reputação pode ser afetada rapidamente, mesmo se o vazamento durou apenas alguns segundos.

O objetivo é simples: desenhar demos para que nomes, emails e registros reais nunca apareçam — mesmo se você clicar na aba errada.

Um exemplo comum: você abre “Clientes” para mostrar filtros, e a lista está ordenada por “última atividade” com emails reais visíveis. Uma captura de tela depois, o dano já aconteceu.

Pontos comuns de vazamento para observar

A maioria dos vazamentos em demos não é um ataque. São surpresas na tela que você não planejou.

Onde os dados reais costumam aparecer

O maior erro é demonstrar o app de produção porque ele “já está configurado”. Isso coloca nomes reais, emails, faturas e threads de suporte a um clique de distância.

Outros pontos de vazamento são fáceis de perder de vista:

- Autocomplete, itens recentes e logins salvos no navegador podem revelar contas reais com um único clique.

- Notificações por email, widgets de chat, popups de calendário e alertas do CRM podem aparecer sobre sua tela compartilhada.

- Logs, painéis de admin e páginas de erro frequentemente imprimem registros completos (emails, tokens, endereços) porque foram feitos para depuração.

- Telas de integração podem expor dados de terceiros (pagamentos, canais do Slack, dashboards de analytics).

- Compartilhar a tela inteira com várias abas abertas facilita mostrar algo sensível ao trocar de janela.

Um cenário realista: você busca por “Acme” para mostrar o perfil de um cliente, e o dropdown sugere “Acme - problema de cobrança - [email protected]” de uma sessão anterior. Você não digitou isso, mas todos viram.

Considere views de suporte e admin como alto risco. Elas tendem a incluir logs verbosos, permissões frouxas e atalhos de conveniência que são úteis em desenvolvimento, mas perigosos diante de uma câmera.

Duas regras básicas: dados falsos e um workspace de demo dedicado

Duas regras resolvem a maior parte: nunca mostrar dados reais e nunca demonstrar a partir de um workspace real.

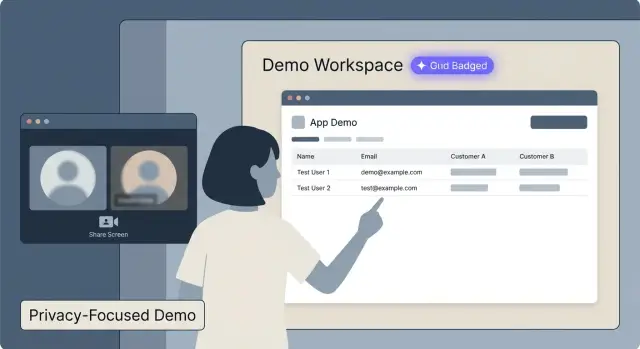

Um workspace de demonstração dedicado (ou tenant) é uma cópia separada do seu app com banco de dados, usuários e configurações próprios. Deve parecer com o produto real, mas ser isolado para que nada do que você faça numa chamada possa expor nomes, emails, pedidos ou tickets reais.

Dados falsos não são preenchimento aleatório. Mantenha-os pequenos, previsíveis e desenhados para a história que você está contando. Uma lista curta de clientes de exemplo, algumas faturas e um ou dois casos-limite geralmente bastam.

Boas configurações de demo compartilham algumas características: um único workspace só para demo, um dataset mínimo com placeholders óbvios (por exemplo, [email protected]), um processo de reset repetível, contas de apresentador com acesso mínimo e campos sensíveis ocultos por padrão.

Facilite resets. Se uma demo termina com você criando registros, mudando configurações ou enviando arquivos, precisa haver um jeito rápido de voltar a um estado conhecido. Isso pode ser um restore do banco, um seed script ou uma função de “factory reset”.

Passo a passo: configure um ambiente de demo seguro

Uma configuração de demo segura é, em grande parte, separação. Sua demo deve se comportar como o produto real sem tocar pessoas reais, contas reais ou sistemas reais.

Crie um workspace de demonstração dedicado que nunca seja usado por clientes reais. Dê um nome como “Demo Only” e torne difícil a confusão com o ambiente de produção.

A configuração básica

Mantenha esta sequência simples:

- Use um banco de dados de demo separado com credenciais próprias.

- Desative integrações de produção (pagamentos, sincronização com CRM, exportes de analytics, armazenamento de arquivos).

- Seed de usuários falsos, empresas e atividades que combinem com a história da demo.

- Desative envio de email, SMS, push e webhooks (ou direcione-os para um repositório seguro).

- Use chaves de API e segredos apenas para demo em serviços de terceiros.

Depois faça uma checagem rápida: entre como um usuário comum e clique exatamente pelos fluxos que você vai mostrar.

Torne a produção inacessível

O maior ganho em segurança é tornar tecnicamente impossível que o código de demo alcance a produção.

- Restringa o acesso de rede para que servidores de demo só comuniquem bancos de demo.

- Remova variáveis de ambiente de produção de hosts de demo e do CI.

- Bloqueie telas de admin a menos que realmente precise delas.

- Confirme que logs e rastreadores de erro não estão puxando dados reais de usuários.

Como gerar dados falsos que ainda pareçam críveis

Dados falsos críveis ajudam a contar uma história de produto clara sem expor informações reais.

Substitua tudo que pareça pessoal na UI: nomes, emails, telefones, endereços, nomes de empresas e fotos de perfil. Use formatos realistas para que o app pareça real, mas evite qualquer coisa que possa coincidir com uma pessoa de verdade por acidente. Uma regra simples: use domínios reservados como example.com e mantenha números de telefone em faixas claramente fictícias.

Crie o hábito de mascarar campos sensíveis por padrão. Por exemplo, mostre números de cartão como **** **** **** 1234, chaves de API como sk_live_...9K e telefones como (***) *-12. Só revele valores completos após uma ação deliberada (e preferencialmente apenas em modo admin).

Para demos fluidas, seed um dataset que destaque suas melhores funcionalidades e inclua alguns edge cases. Uma conta completa, uma conta bagunçada e uma conta de alto volume costumam ser suficientes para mostrar listas, filtros, validação e paginação sem surpresas.

Não esqueça de exportações. Se sua demo gera CSV/PDF, desative exportações no workspace de demo ou redenomine/oculte colunas como email, endereço, notas e quaisquer IDs que pareçam sensíveis.

Por fim, automatize o reseed. Um script de reset (ou botão) que apaga e recria os dados de demo mantém cada chamada limpa e previsível.

Restrinja permissões dentro do workspace de demo

Trate seu workspace de demo como um palco público. Mesmo que confie nas pessoas na chamada, suponha que farão screenshots e que erros acontecem.

Separe contas. Mantenha uma conta admin verdadeira que você nunca usa em chamadas e uma conta de apresentador separada com acesso limitado.

Na maioria das demos, papéis somente leitura são suficientes. Você ainda pode navegar e responder perguntas sem arriscar uma edição ou exclusão acidental. Se precisar mostrar edição, crie um papel estreito que só permita alterar registros de demo.

Comece removendo acesso às áreas que causam mais dano se expostas: faturamento, gestão de usuários, logs de auditoria, chaves de API e integrações, e exportes.

Também limite o que listas e buscas podem retornar. Se alguém digitar um email real por acidente, o app deveria não retornar nada. Escopo páginas de lista para tenants somente de demo, tags ou um dataset fixo, e limite resultados para que a UI nunca carregue “tudo”.

Adicione um lembrete visual para nunca esquecer onde você está. Um banner chamativo dizendo “DEMO” (e, idealmente, um tema diferente) ajuda a evitar o erro clássico de abrir produção durante uma tela compartilhada.

Desative conexões com o mundo real e notificações

Demo é a pior hora para descobrir que seu app ainda fala com o mundo real. Um clique em “Enviar”, um workflow automático ou uma tentativa de webhook pode mandar um email a um cliente, cobrar um cartão ou postar em um canal real.

Desative tudo que possa enviar ou sincronizar fora do workspace de demo: email, SMS, push, pagamentos, analytics, ferramentas de suporte e automações baseadas em webhooks. Se precisar mostrar um recurso, use o sandbox/test mode do fornecedor e confirme que o modo de teste está realmente selecionado no ambiente que você está demonstrando.

Também bloqueie o que acontece em silêncio: jobs em background, relatórios agendados, sequências de boas-vindas e alertas de erro. Uma conta de demo que dispara notificações reais pode vazar nomes, emails ou URLs internas na tela mesmo que você nunca abra a página de integração.

Uma varredura rápida antes da demo que pega a maior parte dos erros:

- Configure canais de saída como no-op (email, SMS, push, webhooks, widgets de chat).

- Confirme modo sandbox para pagamentos e APIs de terceiros.

- Desative schedulers e workers que enviam mensagens.

- Substitua chaves de analytics por uma propriedade em branco ou de demo.

Higiene em chamadas: hábitos de compartilhamento de tela que evitam deslizes

Muitos vazamentos acontecem quando a chamada vai bem e você compartilha a coisa errada por cinco segundos. Bons hábitos de compartilhamento reduzem esse risco sem travar a conversa.

Antes de compartilhar, faça um reset de 60 segundos: pause notificações, use um perfil de navegador limpo (sem senhas salvas nem autofill), feche abas e janelas extras, confirme que está no workspace de demo e planeje buscar usando termos só de demo.

Durante a chamada, desacelere sempre que for digitar. Se precisar mostrar busca, use termos pré-feitos como “Acme Demo” ou “Test User 03” e mantenha-os em uma nota para copiar e colar.

Tenha um plano B para não tentar recuperar algo ao vivo. Uma curta gravação do caminho feliz e algumas capturas de tela de telas-chave podem salvar a chamada se algo parecer arriscado.

Erros que causam vazamento de dados (e como evitá-los)

A maioria dos vazamentos vem de pequenas escolhas feitas para economizar um minuto e depois esquecidas.

Executar a demo em produção é o caminho mais rápido para expor nomes, emails, tickets de suporte e notas internas. Corrija isso com um workspace de demo dedicado e dados falsos.

Clonar um registro real de cliente “só para a demo” tende a permanecer e aparecer em buscas, listas recentes e autocomplete. Resolva gerando dados falsos críveis em massa para que você nunca precise copiar registros reais.

Compartilhar um login admin entre toda a equipe aumenta a chance de alguém abrir o workspace errado e dificulta rastrear mudanças. Corrija dando a cada colega uma conta específica de demo com acesso mínimo necessário.

Esquecer de desativar email, SMS, push e webhooks pode disparar mensagens reais (reset de senha, faturas, convites). Conserte simulando canais de saída e desligando campanhas automáticas no ambiente de demo.

Deixar chaves de API, segredos ou tokens visíveis em configurações ou logs é arriscado mesmo em chamadas “internas”, porque gravações e capturas acontecem. Conserte ocultando configurações sensíveis, removendo chaves reais das builds de demo e evitando que logs imprimam tokens.

Checklist rápido antes de começar uma demo

Gaste dois minutos checando o básico antes de compartilhar a tela.

- Confirme que está logado no workspace de demonstração dedicado e que o cabeçalho e o nome da organização indicam claramente que é demo.

- Verifique as telas que vai abrir (listas, resultados de busca, perfis, faturas, logs de atividade) para garantir que mostram apenas dados falsos.

- Desative tudo que possa enviar mensagens reais (email, SMS, webhooks, convites, push).

- Use um perfil de navegador limpo, feche abas não relacionadas e silencie notificações do desktop.

- Tenha uma rota de fuga pronta (uma tela segura, ou um jeito rápido de trocar de janela).

Se seu produto se conecta a ferramentas de terceiros, verifique integrações. Uma demo que posta em um canal real do Slack ou envia um reset de senha real pode virar um incidente de privacidade em segundos.

Cenário de exemplo e próximos passos

Um deslize comum é este: você está numa demo de vendas e alguém pede “Você pode buscar Acme?” Você digita na busca global, e um registro antigo aparece com nome e email reais de produção. Agora está na tela compartilhada.

Um workspace de demonstração dedicado previne isso de duas formas. Ele contém apenas dados de teste falsos e usa credenciais e um banco de dados separados para que autocomplete e itens recentes não puxem registros reais.

Se algo sensível aparecer no meio da chamada, mantenha simples: pare de digitar, mude para uma tela segura, diga que precisa voltar para o workspace de demo e continue a partir de um fluxo conhecido e seguro. Depois da chamada, anote o que aconteceu e corrija a causa raiz (separação de workspaces, mascaramento de dados, permissões).

Se você herdou um app gerado por IA que mistura demo e produção, ou suspeita que segredos e integrações estão ligados de forma incorreta, FixMyMess (fixmymess.ai) pode ajudar diagnosticando a base de código, separando ambientes e endurecendo os caminhos arriscados. Eles oferecem uma auditoria de código gratuita para identificar problemas antes de você se comprometer, e muitas correções podem ser concluídas em 48–72 horas.

Perguntas Frequentes

Is it ever okay to demo from the live production app?

Default para nunca demonstrar em produção. Mesmo que você planeje ficar em páginas “seguras”, buscas, ordenação e atividade recente podem revelar emails reais, faturas ou threads de suporte em segundos.

Use um workspace de demonstração dedicado com banco de dados e credenciais próprios para que os dados de produção não sejam acessíveis a partir da demo.

What’s the simplest safe demo setup I can implement?

Use um tenant/workspace separado e um banco de dados distinto. Dê um nome óbvio como “Demo Only”, um tema ou banner diferente e contas específicas para demo.

O essencial é isolamento: o ambiente de demonstração deve parecer real, mas não deve compartilhar usuários, registros ou integrações com a produção.

How do I create fake demo data that still looks realistic?

Dados falsos críveis são pequenos, intencionais e repetíveis. Crie alguns clientes, faturas e atividades que correspondam à história que você quer contar, mais um ou dois casos-limite.

Use identificadores claramente falsos como [email protected] para que nada seja confundido com uma pessoa real.

How do I stop my demo from sending real emails, texts, or webhooks?

Desative tudo que pode enviar ou sincronizar: email, SMS, push, webhooks, jobs agendados e workers em background que notificam usuários.

Se precisar mostrar um recurso conectado, use o modo sandbox/teste do fornecedor e verifique que o ambiente de demo está usando chaves só de teste, não segredos de produção.

Which integrations are most likely to leak data during a demo?

Trate integrações como telas de alto risco. Em demos, desative ou simule pagamentos, exportes de analytics, sincronização com CRM, ferramentas de suporte e conexões de armazenamento de arquivos.

Também verifique os caminhos “silenciosos”: rastreadores de erros, logs e páginas de admin podem expor tokens reais ou detalhes de usuários se estiverem ligados à produção.

What permissions should the presenter account have in the demo workspace?

Use uma conta de apresentador com permissões mínimas. Na maioria dos casos, leitura é suficiente para navegar e explicar o valor sem arriscar edições.

Oculte faturamento, gerenciamento de usuários, logs de auditoria, chaves de API, exportes e configurações de integração, salvo se realmente precisar mostrá-los.

How do I reset the demo so every call starts clean?

Faça do reset uma rotina de um passo: um script de seed, um restore do banco ou uma ação de “factory reset” que devolva a demo ao estado limpo conhecido.

Resets evitam sobras estranhas como buscas antigas, registros criados ou arquivos enviados aparecendo na próxima chamada.

What screen-sharing habits prevent accidental data exposure?

Compartilhe uma única janela (não a tela inteira), silencie notificações e use um perfil de navegador limpo sem logins salvos ou preenchimento automático.

Ao buscar, copie e cole termos pré-definidos de demo para não digitar emails reais acidentalmente ou acionar sugestões de preenchimento automático.

What should I do if something sensitive appears mid-demo?

Pare de digitar, mude para uma tela segura e diga que precisa voltar ao ambiente de demonstração. Não tente “consertar ao vivo” com todos assistindo.

Após a chamada, registre o que apareceu e remova a causa raiz, como acesso à produção, campos sem máscara ou uma integração ativa.

Why do AI-generated apps often leak data in demos, and how can FixMyMess help?

Protótipos gerados por IA frequentemente misturam ambientes, vazam segredos em logs e conectam integrações direto à produção porque “funciona” durante os testes.

Se suspeitar disso, FixMyMess pode executar uma auditoria de código gratuita, separar corretamente demo e produção e endurecer os caminhos arriscados para que dados reais de clientes não apareçam em chamadas.