SaaS multitenant para fundadores: isolamento de tenants e checagens de sanidade

SaaS multitenant pode ser seguro se o isolamento entre tenants for real. Aprenda o que isso significa, por que importa e verificações rápidas que você pode fazer hoje.

O problema em poucas palavras

Se você está construindo um SaaS multitenant, vai ouvir termos como “tenant”, “isolamento” e “segregação de dados”. A ideia é simples: muitos clientes usam o mesmo app, e cada um deve senti-lo como se fosse o único cliente.

O problema é que um produto pode parecer ok na superfície (login funciona, páginas carregam, pagamentos passam) enquanto um erro oculto na configuração permite que um cliente veja ou afete os dados de outro.

Seu produto precisa cumprir uma promessa: nada de vazamento entre clientes. Nada de ver dados de outras pessoas, nada de editá-los, nada de apagá-los e nada de “ops, o sistema enviou o e-mail para a pessoa errada”. Mesmo pequenos vazamentos destroem a confiança rapidamente.

Veja como geralmente dá errado na prática:

- Um usuário muda um número na barra de endereços e, de repente, vê a fatura de outra empresa.

- Um administrador de suporte exporta “todos os usuários” e acaba enviando um arquivo contendo dados de vários clientes.

- Um job em segundo plano (como relatórios noturnos) roda com o ID do cliente errado e mistura resultados.

- Um bucket de arquivos compartilhado armazena uploads na mesma pasta, então documentos se sobrepõem.

- Um atalho de cache mostra a um cliente uma página gerada para outro.

Se você não é técnico, trate isso como risco e uma lista de verificações, não como engenharia profunda. Você não precisa entender bancos de dados para fazer as perguntas certas e identificar sinais de alerta.

O que significa “multi-tenant” (e o que não significa)

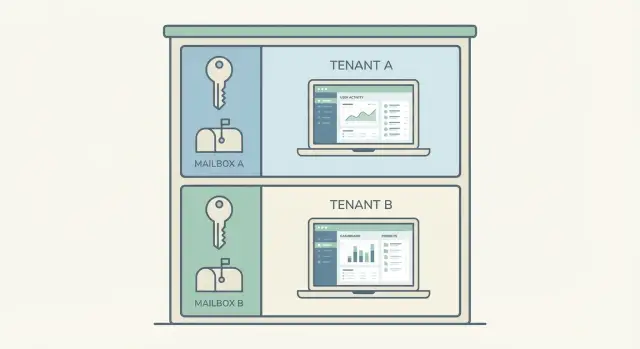

Um SaaS multitenant é um produto servindo muitos clientes ao mesmo tempo. Cada cliente é um “tenant”. Você faz login, vê seu espaço de trabalho e tudo parece feito só para você, mesmo com o sistema sendo compartilhado nos bastidores.

Single-tenant é o oposto: cada cliente recebe uma cópia separada do app (ou ambiente) com seu próprio banco de dados e, muitas vezes, seus próprios servidores. Isso pode parecer mais seguro, mas costuma ser mais caro e mais difícil de atualizar.

Multi-tenant não significa “os dados de todo mundo estão misturados”. Feito certo, os tenants compartilham código e infraestrutura, mas os dados permanecem separados.

Na prática, muitas equipes compartilham código da aplicação, servidores/jobs e ferramentas de deploy, mas mantêm separação nos dados do cliente e nas regras de acesso. Alguns também separam chaves de criptografia ou configurações por tenant.

Uma analogia rápida: imagine um prédio de apartamentos. Todos compartilham o prédio, corredores e encanamento. Mas cada apartamento tem sua porta trancada, suas chaves e um espaço privado. Single-tenant é como casas separadas: mais separação, mais custo, mais manutenção.

Quando as pessoas se preocupam com multitenant, geralmente se preocupam com uma coisa: as fechaduras. Isolamento de tenant é garantir que as portas não possam ser contornadas, nem por acidente.

Isolamento de tenant: as 4 áreas que importam

Isolamento de tenant é o conjunto de regras que impede o Cliente A de ver, alterar ou atrasar o Cliente B.

1) Isolamento de dados

É o principal: o que cada cliente pode ler e alterar. Toda consulta deve estar limitada ao tenant atual (frequentemente uma organização ou workspace). Se seu app tem views de “admin”, elas também precisam de escopo por tenant, a menos que seja uma ferramenta interna verdadeira.

2) Isolamento de ações

Mesmo com dados separados, ações podem vazar poder. Usuários só devem conseguir convidar pessoas, exportar dados, excluir registros ou gerenciar faturamento dentro do próprio tenant, e apenas se sua função permitir.

3) Isolamento de configurações

Configurações escondem alguns dos vazamentos mais embaraçosos: identidade visual, modelos de e-mail, funções, feature flags e detalhes de cobrança. Se isso vaza entre tenants, os clientes notam rápido porque a interface fica estranha ou faturas vão para o lugar errado.

4) Isolamento de performance

Um tenant “barulhento” não deve travar todo mundo. Isso normalmente significa limites de taxa, filas de jobs e limites básicos de recursos para que uma importação grande ou um script descontrolado não derrube o app inteiro.

Uma maneira simples de checar as quatro áreas:

- Eles veem apenas os dados certos?

- Conseguem executar apenas as ações corretas?

- Recebem apenas as configurações corretas?

- Um tenant pode sobrecarregar os outros?

No começo, “bom o suficiente” não é isolamento perfeito. É isolamento previsível. Se você fizer login em duas contas de teste e a segunda alguma vez mostrar usuários, projetos ou faturas da primeira, pare e corrija isso antes de lançar mais recursos.

Por que o isolamento importa para seu negócio

Isolamento de tenant soa técnico, mas o impacto é simples: clientes confiam a você seus dados. Em um SaaS multitenant, um erro que mostra informações de outra empresa pode encerrar negociações, causar churn e marcar sua reputação por anos.

Compradores assumem que privacidade é o mínimo. Se um prospect ouvir “outro tenant viu registros errados”, ele não pensa “caso raro”. Ele pensa “isso pode acontecer conosco”, e o processo de venda ou de procurement trava.

Há também exposição legal e de conformidade, mesmo para times pequenos. Muitos contratos exigem separação de dados e notificação em caso de vazamento. Se você lida com dados pessoais (nomes, e-mails, informações de pagamento), pode ficar sujeito a relatório de violação, auditorias e multas, além do custo de advogados.

Suporte também fica complicado. Quando o isolamento é fraco, você não consegue responder com confiança perguntas básicas como “Quem viu o quê?” e “Por quanto tempo?”. Isso gera longas threads, reembolsos e escalonamentos.

Problemas de isolamento costumam aparecer como falhas “aleatórias” fáceis de descartar, mas perigosas de ignorar:

- Um usuário vê o registro de outra empresa em uma lista ou resultado de busca.

- Um e-mail vai para o cliente errado com dados de outra pessoa.

- Uma exportação CSV inclui linhas de múltiplos tenants.

- Um total em dashboard parece alto demais porque contou dados cruzados.

- Uma ação de admin afeta a conta errada.

Vale dizer claramente: infraestrutura compartilhada normalmente é aceitável. Dados compartilhados não são. Você pode economizar compartilhando compute, mas não pode ser frouxo sobre quem pode ler ou escrever cada linha.

Onde o isolamento costuma falhar

A maioria dos vazamentos não vem de “hackers”. Vem de erros do dia a dia: uma checagem que falta, uma chave de cache compartilhada, um atalho de admin. Tudo pode parecer ok em testes até que dados reais e usuários reais apareçam.

1) Login, sessões e “quem eu sou agora?”

Isolamento quebra quando o app guarda info do tenant no lugar errado (ou não guarda). Um usuário pode estar logado corretamente, mas a sessão pode não prendê-lo a um único tenant. Isso aparece quando você alterna entre contas no mesmo navegador e o app “lembra” o workspace errado.

2) Acesso a dados: o filtro de tenant que falta

O bug mais comum é simples: uma consulta ao banco busca registros por ID, status ou e-mail, mas esquece de também filtrar pelo tenant. Pode ser um endpoint adicionado às pressas, um export ou uma tela de “listar tudo”.

Isso costuma se esconder em páginas de detalhe que carregam por ID, construtores de relatórios/exports, busca/autocomplete, ferramentas de suporte e handlers de webhooks que procuram usuários por e-mail.

3) Armazenamento, busca, caches e jobs em segundo plano

Arquivos são repetidos culpados. Um bucket compartilhado com links previsíveis pode expor faturas, avatares ou anexos entre tenants, especialmente quando nomes de arquivo são previsíveis.

Busca e cache podem misturar tenants se compartilharem um índice ou chave de cache. Analytics também pode combinar eventos de tenants, o que já é um vazamento de dados mesmo que ninguém veja a tela de outro cliente.

Jobs em segundo plano (e-mails, PDFs, relatórios semanais) quebram isolamento quando rodarem sem o contexto do tenant correto. Um exemplo clássico: um job noturno “enviar faturas” busca a fatura certa, mas usa a marcação ou destinatários do tenant anterior.

Passo a passo: verificações simples que você pode fazer sozinho

Você não precisa ler código para detectar muitos problemas de isolamento. Precisa de contas de teste limpas e do hábito de tentar “espiar” pelo muro.

Crie dois tenants que você reconheça instantaneamente. Use dados bem distintos como “Tenant A: Padaria Azul” e “Tenant B: Academia Vermelha”. Adicione alguns clientes, faturas e notas em cada um. Depois crie dois usuários por tenant: um admin e um usuário comum.

Agora percorra os lugares onde dados costumam vazar:

- Listas e painéis (itens recentes, “principais clientes”, feed de atividade)

- Busca e filtros (busque um nome que exista apenas no outro tenant)

- Exports (CSV/PDFs frequentemente pulam o filtro por tenant)

- Páginas de detalhe (abra um item e altere o ID na URL, se seu app usar isso)

- Páginas de cobrança (assinaturas, faturas, recibos)

Teste também os fluxos que mexem com e-mail e identidade: convide um usuário, solicite reset de senha e verifique os e-mails enviados. Um bug comum é um e-mail que aponta para o app certo, mas que ao fazer login leva para o tenant errado.

Faça upload de um arquivo no Tenant A e confirme que não dá para abri-lo a partir do Tenant B, mesmo copiando a URL do arquivo. Repita com imagens, anexos e qualquer botão de “download”.

Por fim, teste ferramentas de suporte e admin. Se sua equipe pode personificar usuários, emitir reembolsos ou deletar dados, confirme que essas ferramentas sempre exigem selecionar o tenant correto primeiro e exibem claramente em qual tenant você está atuando.

Torne suas verificações repetíveis (para realmente fazê-las)

A maioria dos vazamentos entre tenants não é “um grande bug”. São pequenos deslizes que viram padrão, e ninguém percebeu até um cliente ver o dado errado.

A correção é entediante, mas eficaz: rode as mesmas verificações rápidas sempre usando os mesmos tenants de teste e anote o que viu. Uma nota simples é suficiente: data, versão do build, o que testou e o que aconteceu. Quando algo falhar, essa nota transforma um medo vago em um relatório de bug claro.

Uma rotina que você pode reaproveitar

Execute isso sempre que lançar uma versão importante, mudar o login, adicionar roles/permissões ou tocar em qualquer coisa relacionada a workspaces.

- Mude para o outro tenant (usando o seletor de tenant do seu produto) e repita a última ação que fez (buscar, ver um registro, editar uma configuração).

- Faça logout e login novamente, confirmando que você cai no tenant certo com a função correta.

- Exporte algo (PDF, CSV, fatura, relatório) e confira cabeçalhos e IDs. Nomes de empresas errados e IDs estrangeiros são sinais precoces.

- Repita um teste em janela anônima e em outro dispositivo para pegar problemas de estado em cache.

- Refaça o conjunto após qualquer mudança de auth ou permissões, mesmo que a feature pareça “não relacionada”.

Checklist rápido: uma revisão de isolamento em 5 minutos

Abra duas janelas do navegador: uma logada como Tenant A, outra como Tenant B (use contas de teste). Depois faça essa checagem rápida:

- Navegue nas telas principais (listas, busca, atividade recente). Você nunca deve ver nomes, registros ou contagens de outro tenant.

- Gere um export ou relatório (CSV, PDF, totais do dashboard). Confirme que inclui apenas o tenant ativo e que os totais batem com a tela.

- Dispare algumas notificações (convite, reset de senha, fatura, alerta de comentário). Verifique nome do remetente, logo e destinatários estarem corretos para aquele tenant.

- Tente acessar arquivos “adivinhando” (mude um ID de arquivo na URL, reutilize um link do Tenant A enquanto estiver logado no Tenant B). Você deve ser bloqueado sempre.

- Abra quaisquer ferramentas de admin ou suporte. Mantenha o acesso limitado ao menor número de pessoas e garanta que ações sejam logadas (quem consultou o quê e quando).

Finalize com um teste destrutivo em staging: desative um tenant e confirme que o acesso foi realmente cortado. Sessões antigas devem parar de funcionar, APIs devem rejeitar pedidos e dados não devem ficar acessíveis via exports, arquivos ou busca admin.

Se alguma checagem falhar, trate como bug de produção, não como “depois”.

Erros comuns que causam vazamentos entre tenants

A maioria dos vazamentos não ocorre porque alguém “hackeou” você. Acontece porque um atalho pequeno virou padrão e ninguém notou até um cliente ver o dado errado.

Erro 1: “Segurança pela UI”

Esconder dados na interface (filtros, dropdowns, botões desabilitados) sem aplicar a regra no servidor é armadilha clássica. Se o backend aceita um ID e retorna um registro sem checar “este registro pertence a este tenant?”, alguém pode mudar o ID e puxar dados de outro cliente.

Erro 2: Roles sem escopo por tenant

Uma flag única is_admin é simples, mas muitas vezes bruta demais. Quando você tem agências, revendedores ou workspaces compartilhados, precisa de roles ligadas a um tenant (e às vezes a um projeto dentro desse tenant). Caso contrário, um “admin” do Tenant A pode acabar com poderes sobre o Tenant B.

Erro 3: IDs previsíveis ou fáceis de adivinhar

IDs globais curtos, sequenciais ou reaproveitados entre tabelas facilitam trombar nos registros de outro tenant. Mesmo que sua UI não os mostre, eles vazam por URLs, logs, exports e screenshots de suporte.

Outros padrões frequentes:

- Uma chave de API ou segredo usada por vários clientes, ou copiada entre dev, staging e produção

- Jobs em segundo plano rodando com uma conta de serviço poderosa que pode ler todos os tenants

- Assumir “funcionou em staging” quando produção tem mais dados, mais casos-limite e mais concorrência

Uma falha realista parece com isto: uma ferramenta de suporte permite que funcionários personifiquem um usuário, mas o endpoint de impersonation só verifica que o funcionário é interno, não qual tenant ele selecionou. Um clique errado e a próxima página carrega faturas de outro cliente.

Um exemplo realista: como um vazamento acontece e é corrigido

Imagine um SaaS multitenant simples: duas empresas, Padaria Azul e Academia Verde. Ambas usam o mesmo app, mas só devem ver suas próprias faturas.

Numa manhã, a Padaria Azul abre a tela de Faturas e nota uma fatura com um logo estranho. Eles mandam um screenshot para o suporte. O agente de suporte repete os mesmos passos e também vê o problema. Um indício maior aparece quando a Padaria Azul exporta as faturas para CSV e encontra algumas linhas que não são deles.

A causa raiz é geralmente chata: um filtro que faltou. A consulta ao banco puxa faturas por status (por exemplo, “paid”) mas esquece de limitar os resultados ao tenant do usuário logado. A UI parece ok na maioria dos dias, até que dois tenants tenham faturas com o mesmo status ou intervalo de datas.

Uma correção robusta é mais que “adicionar um filtro”. Normalmente inclui:

- Escopar toda query de faturas pelo tenant_id, não só a tela onde o problema apareceu

- Aplicar checagens de tenant nas regras de autorização para que o backend bloqueie acessos errados mesmo se a UI estiver bugada

- Atualizar exports e jobs em segundo plano (relatórios, e-mails) que leem faturas em lote

- Adicionar um teste de regressão que tenta buscar a fatura de outro tenant e espera uma falha explícita

- Logar e alertar quando uma requisição tenta acessar dados de outro tenant

Comunicação com o cliente importa. Diga à Padaria Azul que você encontrou e corrigiu um bug de isolamento, explique quais dados podem ter sido visíveis (seja específico) e compartilhe as mudanças feitas para evitar repetições. Internamente, agende uma auditoria rápida em páginas similares (faturas, clientes, pagamentos) e adicione o novo teste à checklist de release.

Próximos passos: o que pedir e quando buscar ajuda

Você não precisa ler cada linha de código. Precisa de uma resposta clara à pergunta: “Onde, exatamente, evitamos que um cliente veja os dados de outro cliente?” Peça provas, não garantias.

Perguntas para enviar aos devs:

- Onde ocorre a checagem do tenant em cada requisição (middleware, controller, camada de consultas)?

- Qual é a fonte da verdade para tenant_id (subdomínio, token de auth, header) e isso pode ser forjado?

- Como testam isolamento: testes unitários, end-to-end ou ambos?

- O que impede jobs em background, imports e exports de misturarem tenants?

- Se um bug entrar, como o detectaríamos (logs, alertas, trilhas de auditoria)?

Peça também evidências que você consiga revisar rápido: um diagrama de uma página do modelo de dados por tenant (o que é por tenant vs global) e um plano de testes curto com 6–10 casos “tentar quebrar”, incluindo pelo menos um export e uma ação de admin/suporte.

Se você herdou um protótipo gerado por IA que está falhando com clientes reais, normalmente ajuda ter olhos externos checando escopo de tenants, exports, jobs e segredos. FixMyMess (fixmymess.ai) foca em diagnosticar e reparar codebases geradas por IA para transformá-las em apps prontos para produção; uma auditoria rápida pode mapear limites de tenant e apontar caminhos prováveis de vazamento antes de você lançar mais recursos.

Perguntas Frequentes

What’s a “tenant” in a multi-tenant SaaS?

Um tenant é o espaço de trabalho de um cliente no seu app, normalmente uma empresa ou organização. Multi-tenant significa que vários clientes compartilham o mesmo app e infraestrutura, mas cada tenant deve ver e afetar apenas seus próprios dados e configurações.

What does “tenant isolation” actually mean?

Isolamento é o conjunto de regras que evita qualquer vazamento entre clientes. O objetivo prático é simples: o Tenant A não pode visualizar, editar, excluir, exportar ou enviar e-mails de algo que pertence ao Tenant B, mesmo que alguém clique errado ou adivinhe um ID.

Is multi-tenant inherently unsafe?

Não, desde que seja bem projetado. Multi-tenant significa compartilhar o app enquanto mantém separação rígida nos dados, permissões, configurações e sistemas de jobs/externos. O maior risco não é o conceito, mas as checagens pequenas que faltam e permitem que dados escapem entre tenants.

What are the most common signs of a cross-tenant leak?

O sinal clássico é quando uma pequena alteração revela dados de outra empresa — por exemplo, editar um ID na barra de endereços e ver a fatura de outra companhia. Outros sinais comuns são exports com linhas de vários clientes, e-mails com marcação ou destinatários errados e dashboards com totais “estranhamente altos” porque incluem dados de outros tenants.

Why is “security by UI” such a dangerous mistake?

Regras aplicadas só na UI escondem dados da interação normal, mas não impedem solicitações diretas. Se o backend não validar que “este registro pertence a este tenant” em toda leitura ou escrita, qualquer pessoa (ou bug) que acesse o endpoint com outro ID pode puxar ou alterar dados alheios.

Why do exports and background jobs cause so many isolation bugs?

Porque eles processam dados em lote e fora do fluxo normal de requisições. Um relatório noturno, envio de faturas ou importação pode rodar com o contexto de tenant errado e misturar resultados, mesmo que as páginas web pareçam corretas. Trate jobs e exports como riscos de isolamento de primeira classe, não como detalhes opcionais.

What’s the simplest isolation test a non-technical founder can run?

Crie dois tenants bem diferentes e mantenha ambos logados (duas janelas do navegador ajudam). Depois tente “espiar” usando busca, listas, exports, páginas de detalhe e links de arquivos; se você ver nomes, IDs ou marcação do outro tenant, trate como bug de produção.

Do I need “unguessable IDs” to be safe?

Não necessariamente. IDs sequenciais ou fáceis de adivinhar facilitam o acesso acidental a registros de outro tenant, mas a proteção real vem da autorização no servidor e do escopo por tenant. Boas IDs reduzem exposições acidentais; checagens corretas evitam exposições.

Is it okay to share one database across tenants?

Infraestrutura compartilhada costuma ser aceita se o isolamento for aplicado em todos os pontos. Assim que você compartilha acesso a dados sem checagens rigorosas por tenant, está confiando que cada endpoint, export, cache e job será perfeito para sempre — o que é irrealista. Ambientes separados reduzem o raio de ação, mas não substituem o escopo correto.

What should I ask my developers to prove isolation is real?

Peça para apontarem onde a checagem de tenant ocorre em cada requisição, qual é a origem da identidade do tenant, e como testam isolamento em páginas, exports, arquivos e jobs. Se você herdou um código gerado por IA ou vê glitches entre tenants, FixMyMess pode auditar o app e mapear caminhos prováveis de vazamento para corrigir antes de on-boardar mais clientes.