Безопасная ИИ-админ-панель: маршруты, логи и защитные ограждения

Защитите сгенерированную ИИ админ-панель: закрытые серверные маршруты, аудиторные логи, безопасные удаления и ограждения, чтобы одна ошибка не стёрла данные.

Что обычно ломается в сгенерированной ИИ админ-панели

Панели, созданные с помощью ИИ, часто выглядят законченно, но по безопасности они больше похожи на «работает у меня на машине». В интерфейсе прячут кнопки, «счастливый путь» проходит, но никто не проверяет, что происходит, когда любопытный пользователь обращается к API напрямую.

Чаще всего путают экран и систему. Страница может быть помечена как «Admin», но сервер продолжает отвечать на те же запросы для любого, кто угадает URL, повторно использует старый токен или выполнит простой curl-запрос.

Вот типичные ошибки, которые мы постоянно видим при ревью сгенерированных ИИ админ-панелей:

- Страницы админки открываются без реальной серверной проверки роли

- API доверяют входным данным от клиента (например, userId, orgId или role)

- Нет аудита действий, поэтому после инцидента нельзя понять, кто что сделал

- Разрушительные действия выполняются мгновенно (delete, purge, bulk update)

- Слишком мощные учётные записи админа используются для рутинных задач

Риск «одна ошибка удаляет всё» обычно возникает из комбинации двух проблем: широкого запроса (например, «delete all users where status = inactive») и отсутствия ограничения по области видимости (tenant или environment). Маленький баг в фильтре, пропущенный WHERE или неверный дефолт может превратить обычную чистку в полную очистку данных.

Представьте основателя, который запускает bulk-действие для удаления тестовых аккаунтов. В UI написано «10 selected», но сервер игнорирует массив выбора и выполняет операцию для всех строк, соответствующих размытым условиям. Без шага подтверждения и без аудита первым сигналом становятся письма от клиентов о пропавших данных.

В этой статье мы сосредоточимся на практичном упрочнении: закрытии маршрутов на сервере, добавлении логов, которые отвечают на реальные вопросы, и установке ограждений вокруг разрушительных действий. Если вы унаследовали панель, созданную инструментами вроде Lovable, Bolt, v0, Cursor или Replit, FixMyMess быстро проверит рискованные места до того, как они ударят по вам.

Определите роли и те немногие действия, которым действительно нужен доступ администратора

Безопасная ИИ-админ-панель начинается с простой идеи: большинству людей можно показывать больше, чем им позволено менять. Пропустите этот шаг — получите один переключатель «admin», который тихо даёт полномочия ломать продакшен.

Опишите реальные задачи, которые поддерживает админка. Держите список коротким и конкретным: «сбросить пароль пользователя», «приостановить подписку», «отредактировать текст на главной». Если вы не можете назвать задачу — вероятно, ей не место в виде кнопки.

Выбирайте роли, которые соответствуют реальным людям

Избегайте сложных систем ролей. Четырёх ролей достаточно для большинства команд:

- Owner: полный доступ, включая биллинг и изменение ролей

- Admin: повседневные изменения, но без контролей только для владельца

- Support: действия помощи пользователям с ограниченной возможностью записывать изменения

- Read-only: видит всё, ничего не меняет

Разделяйте разрешения на «просмотр» и «изменение». Саппорт может смотреть счета, чтобы ответить пользователю, но не должен иметь возможность выписывать возврат.

Сначала определите «наиболее опасные» действия

Отметьте действия, которые могут привести к необратимому вреду или финансовым потерям. Обычно это:

- Удаление данных (пользователи, организации, проекты, таблицы)

- Изменение ролей или прав собственности

- Возвраты, кредиты или изменение тарифов

- Ротация API-ключей или изменение настроек аутентификации

- Bulk-действия (массовое удаление, массовая деактивация)

Простой пример: если Support может «деактивировать пользователя», это может быть нормально. Но если на той же странице есть «удалить пользователя», разница критична. Деактивация обратима. Удаление — нет. Рассматривайте их как разные разрешения, даже если в UI они рядом.

Если вы унаследовали панель, где всё сгруппировано под одной ролью admin — это частая находка в аудитах FixMyMess. Быстрый выигрыш — сузить круг людей, которые могут делать три самых разрушительных действия, прежде чем менять что-то ещё.

Закрывайте админ-маршруты правильно (на сервере, а не только в UI)

Админка часто выглядит защищённой, потому что в UI прячут кнопки. Это не защита. Если кто-то может угадать URL, повторно использовать старую сессию или вызвать API напрямую, он всё ещё сможет попасть на админ-эндпоинты. Правило хорошей ИИ-админки одно: каждая админ-страница и каждый админ-API должны проверять доступ на сервере.

Убедитесь, что каждая админ-страница требует входа, а не только дашборд. Частые пропуски — «вторичные» страницы: управление пользователями, биллинг, feature flags, экспорты, background jobs и внутренние инструменты. Если одна страница загружается без серверной проверки, она может стать точкой входа.

Ставьте проверку там, где её нельзя пропустить

Делайте авторизацию в одном месте, которое запускается на каждый запрос к админ-маршрутам (middleware, route guard, обёртка контроллера — как это называется в вашем стеке). Не полагайтесь на клиентское состояние вроде «isAdmin» в localStorage.

Используйте явный allowlist для админ-маршрутов и админ-API. Это просто и безопасно: вы объявляете, что является админом, а всё остальное считается неадминским.

- Добавьте allowlist для путей админа (например,

/admin/*) и префиксов админ-API (например,/api/admin/*). - Требуйте валидную сессию, затем проверяйте роль на сервере.

- Отказывайте в доступе, если роль отсутствует, устарела или не подтверждена (никакого «fallback to user»).

- Перепроверяйте для чувствительных действий, а не только при загрузке страницы.

- Логируйте и возвращайте понятный ответ «forbidden», а не зацикливающийся редирект.

По умолчанию — запрет для всего нового

Код, сгенерированный ИИ, часто быстро добавляет новые маршруты и забывает их защитить. Введите простое правило: любой новый маршрут под admin или новый админ-API блокируется, пока не зарегистрирован в allowlist и не покрыт серверной проверкой.

Если вы унаследовали проект от Bolt или Lovable, FixMyMess часто находит «скрытые» админ-эндпоинты без реальной серверной проверки. Поймать их рано — самый быстрый способ снизить риск.

Укрепите админ-API за интерфейсом

Админ-панель безопасна ровно настолько, насколько безопасны вызываемые ею API. Скрытая в UI кнопка ничего не значит, если эндпоинт при этом доступен обычному пользователю, утекшей сессии или анонимному запросу.

Считайте каждый админ-эндпоинт запертой дверью. Требуйте серверную аутентификацию, затем проверяйте роль или разрешение на каждый запрос. Не полагайтесь на флаг «isAdmin» из браузера. Перепроверяйте на сервере, используя надёжные данные сессии.

Далее — строгая валидация входных данных. Админ-эндпоинты часто принимают ID, поисковые запросы, диапазоны дат или объекты фильтров. Проверяйте тип, длину и разрешённые поля, отклоняйте всё неожиданное. Если эндпоинт принимает сырые SQL-фрагменты, неограниченные regex или «сортировать по любой колонке», это рано или поздно ударит по вам.

Ниже несколько ограждений, которые делают ИИ-админку гораздо менее ломкой:

- Требуйте явных ID для операций записи (update, disable, delete). Избегайте «применить ко всем, что совпадает» для записи.

- Добавьте пагинацию для чтения и жёсткие лимиты на bulk-операции (например, максимум 100 элементов за запрос).

- Введите шаг превью для массовых действий: возвращайте количество и примеры записей перед выполнением записи.

- Ограничьте частоту вызова чувствительных эндпоинтов (сброс пароля, изменение ролей, экспорты).

Bulk-действия — обычный путь к катастрофе. Частая ошибка — пропущенный tenant-фильтр или null-параметр, превращающий «удалить этих 3 пользователей» в «удалить всех». Если поддерживаете bulk-обновления, делайте запросы, которые содержат и фильтр, и явный лимит, и падать, если результирующий набор больше ожидаемого.

Наконец, возвращайте понятные ошибки, не сливая внутренности. Пишите «Not authorized» или «Invalid input: userId must be a UUID», но не выводите стектрейсы, секреты, SQL или пути файлов. Если кодовая база шаткая, FixMyMess обычно начинает с аудита этих админ-эндпоинтов, потому что один небезопасный API может свести на нет все правки в UI.

Не дайте разрушительным операциям превратиться в катастрофы

В админках часто находятся самые острые кнопки: удалить пользователя, сбросить биллинг, очистить данные, массовое обновление. Цель безопасной ИИ-админки проста: затруднить случайный необратимый вред и упростить восстановление, если что-то всё же пошло не так.

Начните с разделения «спрятать из вида» и «стереть навсегда». Для пользовательских или критичных записей предпочтительнее soft delete (пометка как удалённый) с понятным путём восстановления. Жёсткое удаление делайте редким и строго контролируемым. Ещё лучше — вынести жёсткое удаление в офлайн, ограниченный по времени процесс, а не иметь кнопку рядом с «Редактировать».

Для необратимых действий модальная подсказка чаще всего недостаточна. Используйте подтверждение с вводом текста, требующее внимания: введите точное имя ресурса или фразу DELETE PROJECT. Это блокирует промахи и защищает от глитчей UI, которые могут отправить запрос дважды.

Высокоопасные операции должны иметь вторую проверку на стороне сервера, а не только в браузере:

- Повторная аутентификация перед удалением (пароль или SSO step-up)

- Одноразовый код, отправленный на доверенный канал

- Согласование второго лица для операций на уровне организации

- Небольшое окно задержки, в которое действие можно отменить

Под капотом оборачивайте разрушительные изменения в транзакцию базы данных, чтобы не получить частичных удалений (обновились одни таблицы, другие нет). Если операция затрагивает файлы, очереди или внешние сервисы, запишите единственный «operation ID» и делайте задачу идемпотентной, чтобы повторные попытки не умножали ущерб.

Наконец, добавьте лимиты по скорости и «охлаждение». Например: один bulk-disable в минуту на админа и ограничение размера батча. Это превращает сбежавший скрипт или баг в небольшую проблему, а не в полную очистку.

Если вы унаследовали панель без этих защит, FixMyMess быстро просканирует рискованные пути и добавит ограждения до релиза.

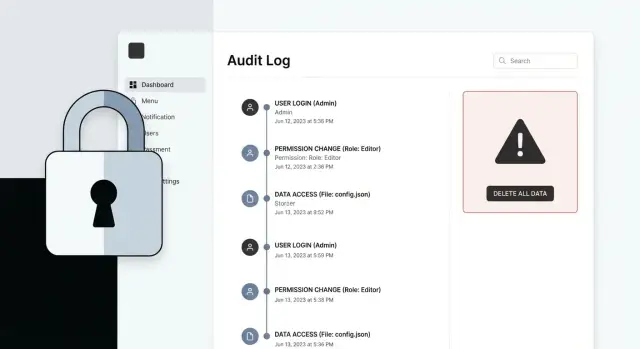

Добавьте аудиторные логи, которые дают ответы во время инцидента

Когда в админ-панели что-то идёт не так, первый вопрос не «что случилось?», а «кто это сделал, откуда и что конкретно изменилось?». Хорошие аудиторные логи позволяют ответить на это за минуты, а не за часы.

Логируйте факты, которые реально пригодятся

Записывайте достаточно деталей, чтобы можно было восстановить хронологию событий без догадок. Для каждого админ-действия (create, update, delete, bulk, изменение прав) фиксируйте:

- Кто: ID пользователя, email, роль в момент действия

- Что: тип действия (например, UPDATE_USER_ROLE) и UI или API маршрут

- Когда: отметка времени в единой часовой зоне (обычно UTC)

- Откуда: IP-адрес и простой user agent или отпечаток устройства

- Цель: затронутые записи (таблица/сущность + ID), включая количество для массовых действий

Для высокорисковых полей — роль, статус, права, выплаты или feature flags — включайте значения до и после. Нет нужды хранить все поля при каждом обновлении, но достаточно, чтобы доказать, что именно изменилось.

Добавьте request ID к каждому лог-записи и возвращайте его в ответах сервера. Когда приходит жалоба («всем пользователям понизили роль»), вы сможете искать по request ID и проследить цепочку по сервисам.

Делайте логи поисковыми и защищёнными

Логи полезны, только если их можно быстро фильтровать: по пользователю, типу действия, целевому ID и временному интервалу. Во время инцидента понадобятся запросы вроде «покажите всё, что сделал этот пользователь за последний час» и «все DELETE действия за сегодня».

Решите заранее ретеншн (например, 30–180 дней в зависимости от риска) и ограничьте, кто может просматривать логи. Аудитные записи могут содержать чувствительные данные, поэтому обращайтесь с ними как с продовыми: контроль доступа, защита от подделки и аккуратное редактирование секретов.

Если вы унаследовали панель с пропущенными или шумными логами, FixMyMess обычно начинает с картирования реальных админ-действий, добавления согласованных событий аудита и проверки этого процесса через имитацию инцидента.

Реалистичный пример: bulk-действие, которое стирает больше, чем задумано

Обычная ошибка — bulk-действие, которое полагается на то, что UI уберегёт вас. Сценарий: саппорт-админ хочет деактивировать одного пользователя, который спамит тикеты. Они фильтруют по домену email, но фильтр слишком общий (например, @gmail.com) и совпадает с тысячами записей.

В UI видна одна выбранная строка, но бэкенд принимает «apply to all matches». Из-за отсутствия или чрезмерной широты проверок ролей (любой залогиненный персонал может вызвать эндпоинт) один клик запускает массовое обновление: тысячи пользователей деактивированы, сессии инвалидируются, и нагрузка по поддержке взлетает.

Ограждения простые и скучные — и именно это нужно:

- Поставьте серверные проверки ролей на каждый админ-действие, а не только на страницу.

- Ограничьте bulk-действия (например, максимум 25 записей) и требуйте явного узкого выбора.

- Покажите превью: «Вы собираетесь изменить 3,214 пользователей» перед выполнением.

- Требуйте ввода текста для подтверждения разрушительных действий (точное слово или количество).

- Оборачивайте изменение в транзакцию, чтобы не оставлять данные в частично сломанном состоянии.

Когда что-то всё же идёт не так, аудиторные логи превращают панику в план. Полезная запись отвечает: кто сделал это, откуда, какой эндпоинт использовался, какой фильтр или ID были переданы, сколько записей изменено и краткое до/после ключевых полей.

Восстановление должно быть спланировано, а не импровизировано. Если «deactivate» — это мягкое действие, вы можете восстановить, переключив флаг по списку ID из лога. Для удалений предпочитайте soft delete с простым окном восстановления. Если приходится делать hard delete — обеспечьте протестированный путь отката (бекапы и отрепетированная процедура восстановления). Часто команды просят FixMyMess добавить эти ограждения после того, как ИИ-сгенерированная админ-панель дала такую же ошибку в продакшне.

Снизьте радиус поражения: секреты, сессии и принцип наименьших привилегий

Безопасная админ-панель — это не только блокировка неправильных людей. Это ещё и то, чтобы одна ошибка не открыла всё.

Начните с секретов. В панелях, сгенерированных ИИ, часто жестко захардкожены API-ключи, URL базы данных или «setup» токены в конфиге, seed-скриптах или даже в видимых экранах админа. Перенесите все секреты в переменные окружения, ротируйте всё, что могло утечь, и удалите «показать конфиг» виджеты или debug-эндоинты, которые печатают чувствительные значения.

Сессии и токены должны иметь жёсткие ограничения. Если админ-токен живёт неделями — это долгосрочный мастер-ключ.

Сделайте доступ легко отзываемым

Простая политика, подходящая большинству команд:

- Короткое время жизни сессии для админов (часы, не дни)

- Повторная аутентификация для рискованных действий (экспорт, изменение ролей, удаление)

- Персональные сессии, чтобы отозвать доступ одного человека, не разлогинив всех

- Токен с областью действия, ограниченной админ-приложением, а не всей платформой

Дайте админ-приложению отдельного пользователя базы данных с минимально необходимыми правами. Многие прототипы подключаются как суперпользователь «потому что так проще». Если админское приложение никогда не должно удалять таблицы — оно не должно уметь их удалять.

Загрузки файлов и экспорты легко становятся утечками данных. Обращайтесь с загрузками как с недоверенными: проверяйте тип и размер, храните их вне серверов приложения с приватным доступом. Для экспортов не кладите сырые файлы в публичную папку и добавляйте срок действия, чтобы старые экспорты не висели вечно.

Наконец, добавьте базовые защиты: security headers для ограничения рискованного поведения браузера и CSRF-защиту, если админ использует cookie-аутентификацию. Если вы не уверены в уязвимых местах, FixMyMess может провести бесплатный аудит кода и указать, где одна ошибка может превратиться в полный взлом.

Частые ошибки, которые делают админ-панели хрупкими

Самая частая причина, по которой админ-панель проваливает проверку безопасности, проста: UI прячет кнопки, но сервер всё ещё доверяет браузеру. Если кто-то может вызвать API напрямую (или ваш фронтэнд допустил ошибку), клиентские проверки ролей ничего не дадут. Безопасная ИИ-админка требует серверных правил, которые выполняются при каждом запросе, даже если UI выглядит идеальным.

Ещё одна хрупкая модель — единый флаг isAdmin, означающий «полная власть, везде». Он растёт со временем, пока одна учётка не сможет редактировать пользователей, смотреть биллинг, менять права и запускать bulk-delete. Когда случается инцидент, нельзя быстро ответить: кто сделал это и почему он имел доступ?

Разрушительные эндпоинты — самые пугающие. В ИИ-сгенерированном коде могут быть «delete all», «reset» или bulk-действия без лимитов и превью. Одна опечатка в фильтре или баг в цикле может удалить намного больше, чем задумано. Если эндпоинт не идемпотентен и не имеет защит, при повторных попытках или таймаутах получаются двойные удаления.

Аудит логи — ещё одна ловушка. Команды либо логируют слишком мало (нет целевого объекта, нет до/после, нет актёра), либо слишком много (токены, пароли, полные тела запросов, персональные данные). Цель — фиксировать полезные факты, не превратив логи во вторую утечку.

Следите за этими красными флагами в продакшене:

- Проверки ролей только на фронтенде, а не в API

- Debug-маршруты, тестовые админ-аккаунты или «временные» флаги обхода, оставленные включёнными

- Bulk-действия без превью, лимита и шага подтверждения

- Отсутствие request ID или action ID, затрудняющее трассировку инцидентов

- Логи, содержащие секреты, сессионные токены или сырые пароли

Небольшой пример: bulk-действие «Деактивировать пользователей» получает список ID, но баг отправляет пустой список. Сервер интерпретирует пустое как «все пользователи» и деактивирует всех. Простые защиты (отклонять пустой список, ограничивать максимум, требовать превью) предотвращают катастрофу.

Если вы унаследовали панель и не уверены, где спрятаны риски, FixMyMess может провести бесплатный аудит кода и указать хрупкие места до того, как они ударят по вам в продакшне.

Быстрый чеклист укрепления перед релизом

Пройдите этот чеклист, когда думаете, что админ-панель «готова». Он ловит ошибки, которые проявляются только с реальными пользователями и данными.

Пять тестов, которые займут 15 минут

- Тест анонимного доступа: скопируйте URL, доступный только админам, откройте в приватном окне и попробуйте без логина. Он должен падать каждый раз, даже если UI прячет кнопку.

- Тест серверных прав: выберите одно админ-действие (например, «создать пользователя» или «вернуть деньги») и вызовите его как обычный пользователь. API должен отвергнуть запрос, не только страница.

- Тест аудита: выполните три действия (просмотр, редактирование, удаление) и убедитесь, что для каждого есть запись аудита с кем, что, когда и ID цели. Если вы не можете ответить «кто удалил это?» за минуту — логирование не готово.

- Тест безопасности bulk-действий: запустите массовую операцию с чрезмерно широким фильтром (например, «все пользователи за этот месяц»). Вы должны попасть на жёсткий кап и дополнительный шаг подтверждения, который показывает точный счёт и влияние.

- Тест восстановления и гигиены ключей: сделайте soft delete и полностью восстановите (UI, API, база). Заодно ротируйте все секреты, которые когда-либо печатались в логах, показывались в UI или коммитились в репо.

Честная проверка: если одна ошибка может превратить «Удалить одного» в «Удалить всех», у вас ещё нет безопасной ИИ-админ-панели. Добавьте лимиты, подтверждения и безопасные дефолты прежде, чем релизить.

Если вы унаследовали панель и не знаете, что тестировать, FixMyMess проведёт бесплатный аудит кода и быстро найдёт рискованные места.

Следующие шаги: быстрый аудит и исправление самых рискованных мест

Если нужна безопасная ИИ-админ-панель, начните с того, что можно упрочнить сегодня, и того, что требует глубокого рефактора позже. Небольшие изменения устраняют самые большие риски быстро, даже если кодовая база грязная.

Хороший план «на сегодня» — всё, что блокирует лёгкие катастрофы: серверные проверки маршрутов, безопасные разрушительные действия и логи, которые показывают, кто что сделал. План «рефактор позже» — архитектурная работа: распутывание прав доступа, очистка паттернов доступа к данным и удаление копипасты, из-за которой баги сложно найти.

Если панель сгенерирована Lovable, Bolt, v0, Cursor или Replit — рассчитывайте на скрытые кейсы. UI может выглядеть нормально, в то время как API всё ещё принимает прямые запросы, bulk-действия работают без ограничений, или «только для админа» страница загружается с обычной пользовательской сессией.

Быстрый путь снижения риска за 48–72 часа

Диагностика кода с фокусом на частях, которые реально наносят ущерб:

- Auth и обработка сессий (как решается «admin»)

- Защита админ-маршрутов и API (только сервер)

- Разрушительные действия (delete, bulk edit, импорты) и ограждения

- Аудитное логирование (что фиксируется и чего не хватает)

FixMyMess может провести бесплатный аудит кода, выделить самые опасные проблемы и помочь превратить хрупкий прототип в готовое к продакшен решение с проверками людьми.

Что подготовить перед передачей

Вы получите лучшие результаты, если заранее соберёте несколько вещей:

- Доступ к репо (или экспорт кода)

- Простой список админ-ролей (даже если это просто «owner» и «staff»)

- Самые страшные действия в вашей панели (bulk delete, возвраты, баны, экспорты данных)

- Один реальный инцидент, который вас тревожит («одна ошибка удаляет всё»)

С этим можно сначала исправить самое рискованное, релизить с уверенностью и планировать более глубокую чистку позже.