Безопасное обновление Next.js в унаследованных проектах: практический порядок

Нужно безопасно обновить Next.js в унаследованной кодовой базе? Используйте простой порядок обновления, быстрые проверки регрессий и советы по выявлению ошибок, проявляющихся только во время выполнения.

Почему обновления Next.js в унаследованных проектах кажутся рискованными

Унаследованный проект обычно означает: вы получили кодовую базу без истории. Оригинальный разработчик ушёл, документация скудная (или отсутствует), а приложение работает потому, что куча мелких допущений случайно совпали. Вы не знаете, какие части надёжны, а какие держатся на везении.

При таких условиях апдейты ломают чаще. Зависимости могли быть зафиксированы по причине, о которой никто не записал. Скрипты сборки могут полагаться на конкретную версию Node. Библиотека может быть объявлена устаревшей, но ещё «работать» только потому, что ничего больше не двигалось. Когда вы обновляете Next.js, эти скрытые допущения вылезают одновременно.

Худшие ошибки — это те, что проявляются только во время выполнения: локально всё выглядит нормально, а в проде приложение падает. Типичные примеры:

- Авторизация работает на localhost, но ломается за реальным доменом из‑за cookie, CORS или заголовков прокси.

- Сборки проходят, но сервер крашится при старте из‑за отсутствующей переменной окружения.

- Страницы рендерятся локально, но фетчинг данных в проде терпит неудачу из‑за более строгих сетевых правил или таймаутов.

- Ошибки появляются только на холодных стартах, в serverless или edge-рантаймах.

- Секреты либо становятся доступными, либо блокируются из‑за других продовых настроек.

Цель не в совершенстве. Цель — снизить риск малыми шагами, чтобы всегда было понятно, что и почему поменялось. Меньше диффов, меньше радиус поражения и быстрый путь назад, если что-то пошло не так.

Успех легко проверить: приложение стартует, ключевые потоки работают, деплои остаются стабильными. Для большинства продуктов это значит, что загружается главная страница, работает вход, завершается одно основное действие с деньгами (чек-аут, бронь, создание поста), и ошибки не растут после релиза.

Прежде чем трогать код: быстрое сканирование за 20 минут

Самый быстрый способ сделать обновление безопаснее — потратить 20 минут на понимание того, что именно вы меняете и где это может сломаться. Большая часть боли от апдейтов приходит из неожиданных вещей, а не из самого увеличения версии.

Начните с подтверждения, что включает обновление. Вы меняете Node, Next.js или оба? Проверьте, что действительно используется в хостинге и CI. Часто встречается «одна версия в package-файлах» и другая — в проде.

Запишите, где сегодня запускается приложение: на ноутбуке, в CI, на стейджинге и в проде. Версия Node, которая работает локально, может упасть в CI, а сборка, прошедшая в CI, всё ещё может упасть в рантайме на сервере.

Короткий чеклист сканирования (без чтения всего кода):

- Текущие и целевые версии (Node и Next.js), плюс пакетный менеджер (npm, pnpm, yarn).

- Где запускается (локально, CI, стейджинг, прод) и кто за это отвечает.

- Топ‑5 пользовательских потоков, которые нельзя ломать.

- Ограничения, которые вы не можете быстро поменять (версия Node на хостинге, БД, провайдер аутентификации, настройки edge/runtime).

- Объём обновления (patch, minor, major) — выберите самый маленький шаг, который решает вашу задачу.

Выберите пять потоков, которые можно быстро протестировать. Если вы не можете описать каждый в одном предложении — вы не готовы менять версии.

Типичная реальная ситуация: вы планируете простой апдейт Next.js, а затем обнаруживаете, что прод зафиксирован на старой версии Node хостингом. Это превращает один шаг в двухшаговый план: сначала выравниваете Node везде, затем обновляете Next.js.

Зафиксируйте эталон, чтобы можно было сравнивать изменения

Обновления пугают, когда вы не можете понять: сломали вы что‑то или это уже сломано. Прежде чем трогать версии, зафиксируйте эталон, к которому можно вернуться.

Запишите, что у вас сегодня: версия Node, версия Next.js, пакетный менеджер и lockfile. Если в репо есть .nvmrc или поле packageManager, отметьте это. Если нет — это ранний риск, который стоит исправить.

Запустите текущее состояние и зафиксируйте, что уже падает. Если есть тесты, запустите их и сохраните вывод. Если тестов нет, создайте крошечный воспроизводимый демо‑скрипт, который доказывает, что приложение стартует и основные потоки работают.

Убедитесь, что эталон воспроизводим. Сделайте чистую установку с нуля (удалите node_modules, установите заново, затем соберите и запустите). Если чистая установка не проходит — вы ещё до апдейта узнали важную вещь.

Простой «known good» сценарий для заметки:

- Чистая установка зависимостей.

- Сборка приложения.

- Запуск сервера.

- Прогон 2–3 ключевых путей (вход, создание записи, выход).

- Подтверждение одной‑двух страниц, использующих реальные данные.

Сохраните также базовые логи: один от build и один от start. После обновления эти логи — самый быстрый способ заметить новые предупреждения, отсутствующие env vars или краши в рантайме.

Небольшой, безопасный порядок обновлений (сначала Node, затем Next.js)

Держите последовательность скучной и предсказуемой: сначала обновляйте Node (до версии, которую поддерживает Next.js), затем Next.js, затем остальной стек зависимостей.

Выберите целевую версию Next.js, проверьте, какие версии Node она поддерживает, затем подберите версию Node, которую можно запустить везде (локально, CI и хостинг). Для большинства команд это означает текущую LTS‑версию, а не самую новую.

Прыжок через несколько мажорных версий сразу — это то, где унаследованные кодовые базы чаще всего ломаются. Безопасный разбиение выглядит так:

- Переведите Node на минимальную поддерживаемую версию для вашей целевой Next.js.

- Запустите приложение и тесты, и исправьте только то, что сломалось из‑за изменения Node.

- Затем переведите Node на предпочитаемую LTS в пределах того же диапазона поддержки.

Next.js идёт после Node, потому что изменения фреймворка (маршрутизация, вывод сборки, поведение сервера) сложнее отлаживать, когда одновременно меняется рантайм. Разделение диффов делает гораздо понятнее, что вызвало новую ошибку.

Есть исключения. Вы можете обновить Next.js первым, если ваша текущая версия Next.js не поддерживает ни одну из версий Node, которые вы можете запустить в проде (например, хостинг требует более новую Node), или если нужен маленький патч Next.js, чтобы вообще стартовать на текущем Node. Если вы так делаете — держите это минимальным шагом, затем вернитесь к обычному порядку.

Пошагово: делайте обновление контролируемыми шагами

Меняйте по одной переменной за раз, держите приложение собираемым и коммитьте часто. Так вы избежите превращения небольшого апдейта в неделю угадываний.

Сначала зафиксируйте ожидания по рантайму. Установите версию Node, которую будете использовать (и сделайте её видимой в поле engines). Убедитесь, что все используют один и тот же пакетный менеджер и одинаковые правила lockfile. Многие «баги обновления» — это просто разные версии Node или перегенерированный lockfile.

Контролируемая последовательность изменений, которая хорошо работает с грязными репозиториями:

- Обновите Node (и настройки пакетного менеджера), затем закоммитьте.

- Удалите

node_modules, выполните чистую установку, исправьте ошибки установки, затем закоммитьте. - Сделайте production-сборку, исправьте блокирующие сборку ошибки (типы, lint, отсутствующие env vars), затем закоммитьте.

- Обновите Next.js (и React, если требуется), установите заново, снова соберите, затем закоммитьте.

- Запустите локально и проиграйте эталонные потоки, затем закоммитьте.

Во время переустановок относитесь к ошибкам peer dependency и postinstall как к сигналам. Если пакет ломается на установке — исправьте это сначала, вместо того чтобы накапливать проблемы.

После каждой успешной сборки прогоняйте те же ключевые потоки, которые вы записали ранее. Если в вашем эталоне написано «войти, создать запись, обновить страницу, подтвердить сохранение» — делайте это после каждого коммита. Именно там ловятся ошибки, проявляющиеся только в рантайме.

Называйте коммиты по изменению, а не по результату (например, «Bump Node до 20 и обновить engines»). Если что‑то пойдёт не так, вы сможете откатить один шаг вместо отката всей рабочей недели.

Как рано поймать ошибки, проявляющиеся только во время выполнения

Ошибки на этапе сборки громкие. Ошибки в рантайме тише и часто хуже, потому что появляются только после деплоя, только для некоторых пользователей или только после редиректа.

Не доверяйте успешной сборке как доказательству, что приложение работает. После апдейта запускайте приложение так, как оно работает в проде: production‑сборка, реалистичные значения окружения и реальные куки.

Быстрые способы выявить runtime-проблемы

Начните с локальной production‑сборки и затем запустите сервер. Это ловит проблемы, скрытые режимом разработки: код, который выполняется только на сервере в проде, или модули, которые ведут себя по‑другому после бандлинга.

Затем проверьте типичные источники runtime‑сбоев:

- Переменные окружения: отсутствующие значения, переименованные ключи или значения, задаваемые только в хостинге.

- Динамические импорты и серверный код: Node‑API попадают в клиентский бандл.

- Проблемы гидратации: HTML не совпадает с тем, что ждёт React — часто из‑за раннего использования

window/localStorage. - Потоки авторизации/сессии: куки, флаги secure, callback URL, правила редиректов.

- Различия runtime: edge vs node, парсинг тела, обработка заголовков, зависимость от полей запроса, которых может не быть.

Обычная ситуация: сборка проходит и главная страница загружается, но при попытке войти происходит петля. Частая причина — поведение cookie под HTTPS или рассинхрон callback URL между средами. Поймать это можно только прогоном полного flow редиректов end-to-end.

Быстрые проверки регрессий, которые экономят часы

После апдейта не нужно тестировать всё подряд. Нужна горсть проверок, которые быстро ловят самые частые точки поломки, особенно в унаследованном приложении.

Относитесь к машине как к проду: сделайте полную production‑сборку, затем запустите сервер тем же способом, что и в проде. Именно там проявляется много сюрпризов «в dev работает».

Сделайте быструю проверку env‑переменных перед тем, как обвинять код. Обновления часто обнажают рассинхрон конфигурации, потому что более строгая валидация или изменённые значения по умолчанию делают молчаливые проблемы явными.

Пять смоук‑проверок, которые обычно окупаются:

- Загрузите одну SSR‑страницу и одну статическую страницу, затем обновите обе.

- Пройдите маршрут с редиректами или rewrites.

- Вызовите один API‑маршрут end‑to‑end, включая авторизацию.

- Триггерните поведение middleware (защищённые роуты, локализация).

- Выполните одно реальное побочное действие, если оно есть (загрузка файла, отправка email, вебхук).

Следите за терминалом и консолью браузера — предупреждения часто прямо указывают, что может сломаться следующим.

Распространённые ловушки и как их избегать

Унаследованные обновления становятся опасными, когда слишком многое меняется сразу. Держите изменения малыми и делайте так, чтобы было легко указать, какой коммит ввёл поломку.

Ловушка 1: Обновление всего сразу

Когда одновременно меняются Node, Next.js, React, ESLint и куча плагинов, вы теряете «почему». Держите простой порядок, останавливайтесь после каждого шага и проверяйте, что приложение всё ещё работает.

Ловушка 2: Разные деревья зависимостей на разных машинах

Lockfile существует не просто так. Если lockfile отсутствует, игнорируется или постоянно меняется, разработчики будут устанавливать разные наборы зависимостей и получать разные ошибки.

Выберите один пакетный менеджер, закоммитьте lockfile, делайте чистые установки и используйте ту же версию Node в локале, CI и проде.

Ловушка 3: "Ремонт" ошибок путём рандомной фиксации

Фиксация версии пакета до исчезновения ошибки может скрыть реальную проблему и сделать проект хрупким.

Перед фиксацией разберитесь, вызвана ли ошибка breaking change, несоответствием peer dependency или разницей в инструментах сборки. Если нужно зафиксировать — запишите почему и запланируйте убрать фиксацию позже.

Ловушка 4: Тестирование только в dev режиме

Dev‑режим Next.js может маскировать проблемы, которые проявляются в проде. Всегда делайте production‑сборку и запускайте её локально.

Ловушка 5: Секреты и рассинхрон конфигурации

Унаследованные проекты часто имеют грязные env‑файлы и захардкоженные ключи. Обновления фреймворка могут изменить обработку env и сломать аутентификацию, хранение или вызовы третьих сторон.

Сделайте быструю проверку: перечислите требуемые переменные окружения, подтвердите права и области доступа, и убедитесь, что ничего чувствительного не закоммичено.

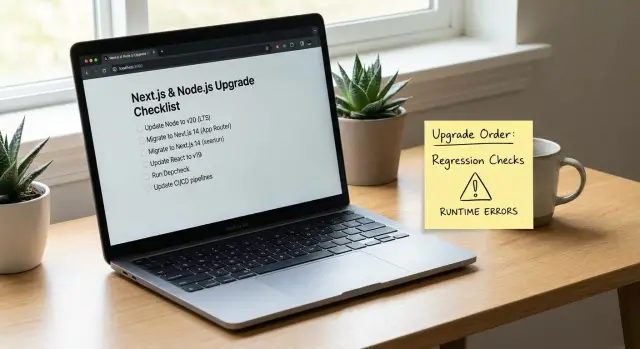

Простой чеклист обновления (для печати)

Приклейте рядом с монитором. Цель — поймать те ошибки, которые превращают небольшое повышение версии в уикенд угадываний.

Выполняйте эти проверки после каждого контролируемого изменения (после bump Node, затем после bump Next.js). Если ждать до конца — вы потеряете подсказку о том, какой шаг вызвал поломку.

- Чистая установка и запуск: удалить зависимости, установить заново и запустить приложение одной командой.

- Production‑сборка понятна: сборка завершилась, новые предупреждения — те, которые вы понимаете.

- Топ‑5 потоков работают с реалистичными данными: используйте реальные данные или демо‑датасет, похожий на прод.

- Авторизация выдерживает реальные сценарии: вход и выход работают после обновления страницы, в новой вкладке и после закрытия/перезапуска браузера.

- Базовая проверка безопасности: нет закоммиченных секретов и нет очевидных инъекций в изменённых путях кода.

Если какой‑то пункт падает — не продолжайте обновлять. Исправляйте вперёд минимально возможным шагом.

Если нужно откатиться, вернитесь к последнему проходящему коммиту и применяйте изменения по одному. Сравните конфигурацию и использование env (версия Node, runtime, флаги сборки). Уменьшите область изменений, отключив опциональные фичи до тех пор, пока ключевые потоки не пройдут. Напишите короткую заметку о регрессии, чтобы ретест оставался быстрым.

Пример: обновление шаткого прототипа без поломки продакшена

Основатель отдаёт AI‑сгенерированный прототип на Next.js. В демо он работал, но при первом реальном деплое сервер крашится при старте, авторизация зацикливается, и несколько страниц показывают пустой экран только после навигации.

Стартовая точка типична: старая версия Node, старая версия Next.js, хрупкая схема авторизации, скопированная из сниппетов, и длинный список зависимостей, который никто не курировал. Код работает в dev, но production‑сборка — совсем другая история.

Вы держите порядок маленьким и предсказуемым. Сначала переводите Node на поддерживаемую LTS‑версию и добиваетесь сборки проекта без других изменений. Только потом обновляете Next.js. После этого обновляете лишь те зависимости, которые реально сломались из‑за изменения фреймворка.

Практическая последовательность:

- Шаг 1: Обновить Node, чисто переустановить зависимости, подтвердить, что текущая версия Next.js всё ещё собирается.

- Шаг 2: Обновить Next.js (и React, если требуется), исправить только ошибки, блокирующие сборку или старт.

- Шаг 3: Применять целевые обновления зависимостей (auth‑библиотека, fetch‑клиент, ORM) по реальным ошибкам.

Прежде чем считать задачу выполненной, прогоните несколько быстрых регрессионных проверок, которые ловят runtime‑ошибки:

- Production‑сборка и старт (не только dev‑сервер).

- Полный auth‑flow (вход, обновление страницы, выход).

- Один API‑маршрут end‑to‑end (запрос, валидация, ответ).

- Одна страница с большими данными (загрузка, пагинация, состояние ошибки).

Результат — меньше неизвестностей: стабильная сборка, работоспособный деплой и короткий чёткий список оставшихся задач.

Что делать дальше, если обновление всё ещё нестабильно

Иногда проблема не в обновлении как таковом, а в унаследованной кодовой базе. Если вы видите новые ошибки каждый раз, когда фиксите одну — остановитесь. Упорство может превратить грязное обновление в сломанный релиз.

Остановитесь и попросите помощи, если это продолжается:

- Авторизация ломается больше одного раза (сессии, куки, редиректы, middleware).

- Подозреваете проблемы безопасности (открытые секреты, небезопасный ввод, странные DB‑запросы).

- Ошибки происходят только в проде, и вы не можете воспроизвести их локально.

- Стек‑трейсы указывают на сгенерированный код, который вы не понимаете или не доверяете.

- Вы не можете объяснить, что изменилось между работоспособной и падающей сборкой.

Если вы передаёте задачу другому, вы сэкономите часы, отправив чистый пакет контекста, чтобы кто‑то мог быстро начать тестирование:

- Доступ к репозиторию (или zip) и точная ветка/коммит, который нужно обновить.

- Логи ошибок (вывод сборки, логи сервера, вывод консоли браузера).

- Скрипт регрессии, который вы использовали для эталонного прогона.

- Детали деплоя (хостинг, способ обработки env vars, версия Node, команда сборки).

- Целевые версии (Node и Next.js) и любые дедлайны.

Если проект начался как AI‑сгенерированный прототип и вы натыкаетесь на хрупкую авторизацию, открытые секреты или запутанную маршрутизацию, FixMyMess (fixmymess.ai) может начать с бесплатного аудита кода, чтобы указать, что блокирует безопасное обновление, а затем исправить и укрепить кодовую базу вручную.

Часто задаваемые вопросы

Почему обновления Next.js кажутся такими рискованными в унаследованных проектах?

Считайте это рискованным, потому что вы не знаете, какие «работающие» поведения случайны. Начните с записи текущих версий Node/Next.js, где запускается приложение (локально, CI, прод) и 3–5 ключевых потоков, которые нельзя ломать. Меняйте только одну переменную за раз.

Как быстрее всего создать эталонную сборку перед обновлением?

Сделайте чистую установку зависимостей, выполните production-сборку, запустите сервер и вручную проиграйте ключевые сценарии. Сохраните логи build и start, чтобы сравнивать предупреждения и runtime-ошибки после каждого изменения.

Что сначала обновлять — Node или Next.js?

По умолчанию сначала обновляйте Node до версии, которую поддерживает целевая версия Next.js, убедитесь, что всё по-прежнему собирается и запускается, а затем обновляйте Next.js. Разделение изменений по runtime и фреймворку позволяет легче отследить причину ошибок и откатиться.

Когда имеет смысл обновлять Next.js первым?

Когда ваш хостинг принуждает использовать Node-версию, которую текущий Next.js не поддерживает, может понадобиться небольшой апдейт Next.js первым, чтобы приложение вообще запустилось. Делайте это минимальным шагом, вернитесь к стабильному состоянию загрузки и затем вернитесь к обычному порядку (сначала выравнивание Node, потом Next.js).

Почему в dev всё работает, а после деплоя ломается?

Режим разработки скрывает проблемы, которые появляются только в production: серверный код, отличия бандлинга и изменения значений по умолчанию. Всегда тестируйте через production‑сборку и локальный запуск с реалистичными env-значениями и куками.

Какие наиболее распространённые ошибки, проявляющиеся только во время выполнения, после обновления?

Чаще всего: петли входа и проблемы с куками, затем отсутствующие переменные окружения и различия runtime (edge vs node, заголовки прокси). Прогоните полный поток авторизации end-to-end под настройками, похожими на HTTPS, и подтвердите callback URL, флаги cookie и доверенные домены.

Какие смоук‑тесты обнаруживают большинство поломок быстро?

После каждого контролируемого шага проверьте одну SSR-страницу и одну статическую страницу, обновите их и выполните одно ключевое «денежное» действие end-to-end. Если есть API-маршруты, middleware, загрузки, email или вебхуки — вызовите один реальный запрос, чтобы поймать скрытые ошибки.

Как остановить ситуацию, когда разные машины дают разные результаты обновления?

Выберите один пакетный менеджер, закоммитьте lockfile и используйте одинаковые версии Node локально, в CI и в проде. Многие «баги после обновления» — это просто разные деревья зависимостей или разные рантаймы, дающие разные установки и поведение.

Можно ли решать ошибки обновления путём рандомной фиксации версий?

Фиксация может временно вытащить из проблемы, но часто скрывает корневую причину и делает проект хрупким. Если приходится фиксить, делайте это осознанно: запишите причину и запланируйте убрать фиксацию после решения истинной несовместимости.

Когда стоит остановиться и попросить помощи вместо того, чтобы пытаться дойти до конца?

Остановитесь, когда вы не можете воспроизвести продовые ошибки локально, авторизация постоянно ломается, или вы подозреваете проблемы с безопасностью (открытые секреты, небезопасный ввод). FixMyMess может начать с бесплатного аудита кода, затем исправить и укрепить унаследованный или AI-сгенерированный код с проверенными вручную правками.