Безопасный обмен файлами для приложений загрузки документов: ключевые вопросы

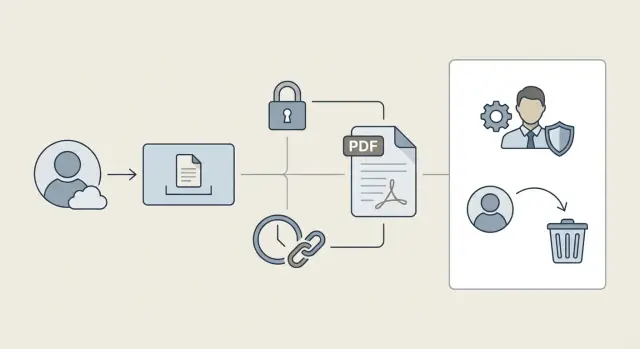

Безопасный обмен файлами в приложениях для загрузки документов начинается с правильных вопросов про срок действия ссылок, проверки доступа и что остаётся доступным после удаления пользователей.

Почему загрузка документов превращается в проблему безопасности

Публичная маркетинговая страница рассчитана на широкий доступ. Загруженный документ — обычно наоборот. Это может быть контракт, скан паспорта, медицинская форма, презентация или счёт. Последствия серьёзнее, потому что в файлах часто есть личные данные, корпоративные секреты или и то, и другое.

Риск появляется из разрыва между «кто должен иметь доступ» и «как приложение фактически даёт доступ». Многие приложения по умолчанию дают «вот ссылка». Если ссылка работает — файл доступен. Это удобно, но легко привести к неверному расшариванию.

Реальные утечки обычно скучные и простые:

- Кто‑то пересылает ссылку на личный e‑mail или в групповой чат, и она продолжает работать.

- Пользователь остаётся авторизованным на общем устройстве, и следующий человек открывает старые документы.

- Сессия остаётся валидной дольше, чем ожидали, поэтому удалённый пользователь всё ещё имеет открытую вкладку с файлом.

- Файл кешируется или скачивается, и вы теряете контроль над тем, куда он попал дальше.

То, что считается «достаточно безопасным», зависит от рисков. Для небольшого внутреннего инструмента можно допустить больше трения (частый повторный вход, короткий срок ссылок), чтобы снизить экспозицию. Регулируемые приложения (финансы, здравоохранение, школы) обычно требуют жёстче правил, логов аудита и предсказуемого отзыва доступа при смене ролей.

Практичный способ оценить риск — описать сценарий доступа для одного файла:

- Кто владеет файлом (тот, кто загрузил, организация, проект)?

- Кто может просматривать (роли, команды, конкретные пользователи)?

- Кто может делиться (никто, любой в организации, только админы)?

- Когда должен прекращаться доступ (проект закрыт, контракт окончен, пользователь удалён)?

- Какое подтверждение требуется при просмотре (сессия, одноразовый код, подписанная ссылка)?

Если вы не можете описать это простыми словами, ваш код вряд ли сможет надёжно это обеспечить.

Как обычно работают ссылки на файлы (и где они дают сбой)

Большинство приложений для загрузки документов в итоге делятся файлами через ссылку. Это может быть безопасно, но детали решают, действительно ли вы применяете права доступа или полагаетесь на «любой, у кого есть ссылка».

Команды обычно выбирают одну из моделей:

- Прямой URL файла (указывает прямо на файл)

- Ссылка для шаринга (особая ссылка, иногда с истечением срока)

- «Замена вложения» по e‑mail (приложение шлёт ссылку вместо файла)

Место хранения файла меняет всё. Некоторые приложения хранят загрузки на том же сервере, что и приложение. Другие используют объектное хранилище (S3‑подобный бакет) и в базе держат только метаданные. Кто‑то подключает сторонний документ‑провайдер. Ошибка — считать, что хранилище по умолчанию безопасно. Даже приватное хранилище можно неправильно расшарить.

Ключевое отличие — «любой с ссылкой» против «только авторизованные пользователи». Модель «любой с ссылкой» часто пропускает проверку личности и считает саму ссылку ключом. Это может быть приемлемо для публичных документов, но рискованно для контрактов, ID, счетов, медицинских файлов и всего регулируемого.

Самая частая ошибка — путать скрытый URL с системой прав. Длинный случайный путь — не та же вещь, что контроль доступа. Ссылки копируют в чатах, пересылают по e‑mail, сохраняют в истории браузера, делают скриншоты и иногда логируют инструментами, о которых вы не подумали.

Типичные сбои при шаринге по ссылке:

- Ссылки никогда не истекают, поэтому старые шаринги работают годами.

- Ссылки остаются рабочими после удаления пользователя из рабочей группы или проекта.

- Приложение проверяет «пользователь вошёл?» но не «может ли этот пользователь открыть этот файл?»

- URL хранилища публичен, и тогда права приложения не имеют значения.

- Ссылка угадываема (например, инкрементный идентификатор).

Конкретный пример: вы удаляете подрядчика в пятницу, но закладка на ссылку, которую он сохранил, всё ещё открывает файлы в понедельник, потому что ссылка обходила проверки прав.

Вопросы про истечение ссылки

Истечение — одно из простых улучшений, но только если вы точно понимаете, что именно должно истекать. Ссылка, которая никогда не истекает, превращает небольшую ошибку в долгосрочную утечку.

Если файлы чувствительны (ID, контракты, медформы), ссылки обычно должны истекать. Окно времени должно соответствовать реальному поведению: минуты для одноразовой проверки, часы для "посмотреть и подписать сегодня", или несколько дней для онбординга клиента. Если вы не можете выбрать окно, это часто сигнал, что нужна другая модель шаринга (например, «запросить доступ», а не «любой с ссылкой»).

Проясните, что именно покрывает «истечение»

Многие приложения заявляют, что ссылка «истекает», но при этом истекает только одна часть цепочки. Уточняйте, что вы имеете в виду:

- Токен в ссылке (то, что в URL)

- Сессия скачивания (краткоживущий доступ после клика)

- Кешированные копии (кеш браузера, скачанные файлы, пересылки по e‑mail)

- Подлинное разрешение на файл (может ли пользователь получить доступ другими способами?)

Если истекает только токен, у кого‑то может остаться доступ через другой маршрут. Если истекает только сессия, пересланная ссылка может продолжать работать.

Если пользователю нужен длительный доступ, не делайте одну URL постоянной. Безопаснее генерировать короткоживущие ссылки по запросу внутри приложения (после входа) или иметь действие «обновить ссылку», которое выдаёт новый токен и инвалидирует старый. Тогда «длительный доступ» означает, что пользователь может продолжать запрашивать доступ, а не что одна и та же ссылка живёт вечно.

Также продумайте, что происходит при открытии истёкшей ссылки. Не показывайте расплывчатую ошибку. Напишите «Эта ссылка истекла», затем предложите безопасный путь восстановления: войти, чтобы запросить новую ссылку, или связаться с владельцем файла. Избегайте авто‑перенаправления к файлу после входа, пока вы снова не проверите права.

Вопросы про проверки доступа

Проверки доступа — это разница между «в интерфейсе всё выглядит закрытым» и «файл действительно защищён». Вы хотите один и тот же ответ при каждой загрузке: проверку делает сервер, а не браузер.

Что проверяется при каждом запросе на загрузку?

Спросите, что происходит, когда кто‑то обращается напрямую к эндпоинту загрузки (или обновляет сохранённую ссылку). Авторизационная проверка должна выполняться при каждом запросе, не только при первом открытии страницы.

Простой тест: скопируйте URL загрузки, выйдите из учётной записи и попробуйте снова. Если он всё ещё работает, скорее всего проверка происходит только на клиенте.

Как доказать, что запрашивающий имеет право?

Хорошая политика — явная и простая для объяснения. В серверном коде вы должны указывать четкое правило, например «пользователь — владелец», «пользователь в той же команде с ролью, позволяющей скачивать», или «файл явно передан этому пользователю». Если вы не можете показать правило, доступ часто основывается на предположениях.

При просмотре потока загрузки спросите:

- На сервере проверяем ли мы владение, членство в команде и ролевые права перед выдачей файла?

- Если в запросе есть

fileId, подтверждаем ли мы, что аутентифицированный пользователь может доступиться к этому конкретному файлу? - Если приложение использует прямые URL хранилища, можно ли их повторно использовать вне приложения?

- Если мы используем подписанные URL, короткоживущие ли они и привязаны ли к нужному пользователю и файлу?

- Записываем ли мы, кто и когда пытался получить доступ и был ли доступ разрешён или запрещён?

Одна частая ошибка — доверять данным, которые присылает браузер. Пользователь может изменить fileId=123 на fileId=124. Бэкенд должен считать любой ID от клиента недоверенным и проверять его по правилам базы данных.

Логи тоже важны. Вам не нужна тяжёлая аналитика, но нужен след аудита: пользователь, документ, временная метка и результат. Это самый быстрый способ заметить утечки и доказать, что вы их исправили.

Что происходит после удаления пользователя

«Удалён» может означать разные вещи, и безопасность зависит от того, какую именно модель вы реализовали. Человека деактивировали, но он всё ещё в организации? Роль изменена с админа на просмотрщика? Или его полностью удалили из организации и всех команд? Выпишите состояния, которые поддерживает ваше приложение — для каждого должно быть своё поведение.

Большой риск — считать удаление единичным событием. На практике нужно закрыть несколько дверей: ссылки для шаринга, активные сессии, запомненные устройства и любые кешированные токены.

Время отзыва доступа

Решите, как быстро доступ должен быть прекращён. Для чувствительных документов отзыв должен быть мгновенным. «В течение часа» звучит нормально, пока вы не вспомните, что скопированная ссылка может открываться много раз в течение этого часа.

Вопросы, которые выявляют большинство багов с отзывом:

- После удаления пользователя, работают ли ссылки, которые он создал?

- После удаления пользователя, работают ли ссылки, отправленные ему?

- Может ли удалённый пользователь открыть файл из старой сессии браузера без повторного входа?

- Мобильные приложения хранят токены, действующие дни?

- При использовании ссылки мы снова проверяем права прямо сейчас, или только тогда, когда ссылка создавалась?

Распространённая ошибка — доступ только по подписанной ссылке. Ссылка действительна, файл скачивается, хоть пользователя и нет. Более безопасное поведение — считать подписанную ссылку лишь способом доставки; путь загрузки должен всё равно подтверждать, что запрашивающий (или контекст организации) имеет право сейчас.

Владение и жизненный цикл файлов

Удаление также ставит простой вопрос: что происходит с загруженными им файлами? Если ничего не делать, появятся осиротевшие документы — не у кого не в собственности, но многие могут их найти.

Выберите понятную политику и сделайте её видимой для админов. Частые опции: передать владение организации, сохранить файлы, но отозвать доступ бывшего пользователя, удалить после льготного периода или позволить экспорт для соответствия требованиям.

Более безопасная схема шаринга файлов (пошагово)

Начните с формулировки правил простыми словами. Кто может просматривать документ? Кто может его скачивать? Могут ли они пересылать его дальше или только внутри приложения? Если вы не можете объяснить правило в одном предложении, пользователи найдут незакрытые крайние случаи.

Далее выберите модель шаринга, соответствующую рискам. Публичные вечные ссылки — проще всего реализовать и легче всего утечь. Большинство команд приходят к доступу по приглашениям, а короткоживущие ссылки используют как удобство, но не как основной метод контроля.

Делайте так, чтобы каждый запрос проверялся

Обращайтесь с каждым запросом файла как с обычным запросом страницы. Сервер должен подтвердить, кто пользователь, и может ли он сейчас получить доступ к этому конкретному файлу.

Надёжная базовая схема выглядит так:

- Храните файлы приватно (не читаемыми публично).

- Связывайте каждый файл с владельцем и списком разрешённых пользователей, команд и ролей.

- Требуйте входа для доступа, даже если используете подписанные ссылки.

- Генерируйте короткоживущие ссылки на скачивание только после подтверждённого разрешения.

- Держите действия шаринга внутри приложения (приглашения, роли, одобрения).

Обрабатывайте истечение, отзыв и мониторинг

Истечение — это только половина дела. Нужен ещё отзыв, который срабатывает при изменении доступа. Если пользователя удалили из рабочей области, его доступ должен прекратиться немедленно, даже если у него осталась старая ссылка.

Добавьте лёгкое логирование, чтобы быстро замечать проблемы: кто скачал какой файл, когда и было ли это разрешено. Если одна учётная запись скачивает 200 файлов за минуту, вы хотите это увидеть.

И, наконец, протестируйте реальные сценарии до релиза: удаление пользователя в середине сессии, пересланная ссылка, смена роли с менеджера на просмотрщика и перенос файла в другой проект.

Частые ошибки, приводящие к утечкам документов

Большинство утечек — не результат сложных атак. Они происходят потому, что поток шаринга сделали быстро, а затем забыли пересмотреть, когда реальные пользователи, подрядчики и саппорт начали им пользоваться.

Классический пример — «простая» постоянная ссылка. В демо она работает, но становится долговременной дверью. Через месяцы кто‑то открывает её из старой цепочки писем или чата, даже после смены ролей и команд.

Повторяющиеся ошибки:

- Проверка доступа на странице, но не при отдаче файла.

- Доступны сырые URL хранилища, что обходит правила приложения.

- Ссылки истекают, но токены не привязаны к пользователю или правам.

- Ключи подписи или секреты протекают в клиент или логи.

- Приложение считает скачивание концом истории, хотя пользователь может пересылать файл вне системы.

Ошибка «проверка только в UI» особенно коварна: список файлов прячет документы правильно, и всё кажется безопасным. Но если файл отдаётся из публичного пути или через бэкенд‑маршрут без повторной проверки прав, пользователь всё равно может открыть его, используя старую ссылку.

Быстрая проверка перед релизом

Вам не нужны сложные инструменты, чтобы поймать большинство утечек. Возьмите браузер, двух тестовых пользователей и пару загруженных файлов.

Начните с вашей ссылки шаринга. Откройте её в приватном/инкогнито окне, где вы не авторизованы. Задайте вопрос: что именно позволяет этому файлу загрузиться? Если файл открывается без входа — ваша ссылка действует как пароль. Это приемлемо только если она нечитаема, короткоживущая и привязана к нужным правам.

Быстрые тесты, которые ловят большинство проблем:

- Тест в приватном окне: откройте ссылку, будучи неавторизованным.

- Тест удаления: удалите тестового пользователя из команды и попробуйте его старые закладки и ссылки.

- Тест подмены URL: измените ID файла (или папки) в адресной строке.

- Тест истечения: установите срок ссылки в несколько минут, подождите и попробуйте снова.

- Тест аудита: проверьте, что вы можете ответить «кто открыл этот файл, когда и из какой учётной записи».

Если удалённый подрядчик по‑прежнему может открыть сохранённую ссылку на скачивание, система проверяет токен, но не перепроверяет доступ в момент загрузки.

Пример: удалённый подрядчик всё ещё открывает расшаренные документы

Представьте HR‑приложение, где менеджеры загружают офер‑письма, паспорта и ID, а затем делятся ими с рекрутером или подрядчиком по e‑mail. Чтобы упростить, приложение генерирует «просмотровую» ссылку для каждого документа.

Когда контракт подрядчика заканчивается, админ удаляет его из рабочей области и ожидает, что доступ сразу прекратится.

Ожидание простое: старые ссылки перестают работать, пересланные ссылки перестают работать, и пользователю вместо файла показывается сообщение «доступ удалён».

Что часто происходит на ранних стадиях: старая ссылка всё ещё работает. Обычно потому, что ссылка — это носитель токена. Если он у вас есть, файл отдаётся. Приложение валидирует токен, но не перепроверяет, кто именно открывает файл. Либо ссылка указывает на публичный URL хранилища, который никогда не истекает.

Исправления, которые обычно решают проблему без лишних неудобств:

- Пропускать загрузки через ваше приложение и при каждом запросе перепроверять членство в организации и роль.

- Использовать короткоживущие подписанные ссылки (минуты, не дни) и выдавать их только после проверки прав.

- Хранить токены шаринга на сервере, чтобы можно было их отзывать при удалении пользователя.

- Ротировать ключи подписи при подозрении на утечку ссылок и инвалидировать старые токены.

- Логировать загрузки и оповещать о подозрительных всплесках или доступах со стороны удалённых пользователей.

Вы можете оставить кнопку «Поделиться» прежней, изменив только то, что она генерирует: вместо длинного вечного ключа — ссылку, которая заставляет провести новую проверку прав.

Следующие шаги: аудит потока и исправление разрывов

Считайте шаринг файлов политикой в первую очередь, а кодом — во вторую. Большинство утечек происходят потому, что правила не прописаны, и приложение получает «в основном корректное» поведение, которое ломается в краевых случаях.

Запишите правила простым языком, держите их короткими и конкретными по поводу истечения, кто может создавать шаринги и что происходит при смене доступа пользователя.

1) Запишите правила, которым должно следовать приложение

Хорошие правила отвечают на вопросы:

- Какое стандартное время истечения для шарингов и кто может его продлить?

- Кто имеет право делиться файлом?

- Какие проверки должны выполняться при открытии ссылки (вход, членство в организации, роль, статус файла)?

- Что происходит с существующими ссылками, когда пользователь удалён или проект архивирован?

- Что логируется (кто поделился, кто открыл и когда)?

Когда это прописано, несоответствия сразу бросаются в глаза, например «ссылки никогда не истекают» или «удалённые пользователи сохраняют доступ до следующего деплоя».

2) Переведите правила в тесты релиза

Не полагайтесь на один «счастливый» путь. Превратите правила в небольшой набор сценариев, которые вы прогоняете при каждом релизе (вручную нормально, если автоматические тесты ещё не готовы). Например:

- Создать ссылку, потом изменить права файла и снова открыть ссылку.

- Удалить пользователя из рабочей области и попробовать его старые ссылки и закладки.

- Открыть ссылку будучи неавторизованным, будучи под другим аккаунтом и в приватном окне.

- Убедиться, что превью и скачивание применяют одинаковые правила доступа.

Если загрузочный поток родился как быстрый прототип (особенно сгенерированный с помощью AI), предполагайте существование крайних случаев доступа, пока не докажете обратное.

Если нужна внешняя проверка, FixMyMess (fixmymess.ai) может провести бесплатный аудит кода, найти сломанные авторизации, раскрытые секреты и небезопасную логику ссылок, а затем помочь укрепить поток загрузки и шаринга так, чтобы отзыв прав работал правильно в продакшене.

Часто задаваемые вопросы

What’s the safest default for uploaded documents?

Считайте каждый документ приватным по умолчанию и давайте доступ явно — по пользователю, роли, команде или проекту. Полагаться на «секретную» ссылку нельзя: ссылки пересылают, сохраняют и используют вне приложения.

Should I use share links at all, or avoid them completely?

Используйте короткоживущие ссылки, которые генерируются по запросу после входа и проверки авторизации. Храните сам файл в приватном хранилище и проверяйте доступ каждый раз при загрузке или превью.

How do I choose an expiry time for file links?

Ставьте срок истечения для чувствительных файлов или когда роли/членства часто меняются. Хороший дефолт — от нескольких минут до нескольких часов для одноразовых или ограниченных по времени проверок; избегайте «никогда не истекает», если файл не является действительно публичным.

What does “link expiry” need to cover to be meaningful?

Чтобы «истечение» имело смысл, токен доступа в URL должен перестать работать и не продлеваться автоматически. Открытие старой ссылки должно требовать новой проверки прав, чтобы удалённые пользователи или изменённые роли не могли продолжать доступ по закладкам.

Where should access checks happen: frontend or backend?

Проверки должны выполняться на бэкенде: удостовериться в личности запросившего и в его правах на конкретный файл при каждом запросе, включая обновления и прямые обращения к эндпоинту загрузки. Если проверка только в UI, сохранённый URL может обойти её.

How do I prevent users from guessing or changing a file ID to access other files?

Предполагайте, что любой ID из браузера можно подменить, поэтому по fileId нужно делать поиск и подтверждать разрешение аутентифицированного пользователя на доступ к этому конкретному файлу. Если изменение fileId открывает чужой файл, у вас авторизационная ошибка.

What should happen to existing links and sessions when a user is removed?

Отключайте доступ немедленно: инвалидируйте сессии и аннулируйте связанные с пользователем токены шаринга. Не полагайтесь на ожидание, что «удалили — значит ссылки перестанут работать», потому что ссылки и кеши часто переживают изменения членства.

What’s the risk of using direct storage URLs (like an S3-style link)?

Не давайте пользователю прямые URL хранилища: их можно повторно использовать вне вашей системы прав. Проксируйте загрузки через приложение или выдавайте короткоживущие подписанные URL только после проверки прав.

Do I really need audit logs for document downloads?

Логируйте попытки доступа: кто, к какому документу, когда и было ли разрешено или отказано. Это простая, но эффективная мера для расследования и подтверждения, что исправления работают.

What are the fastest tests to catch file-sharing leaks before launch?

Быстрые ручные тесты: откройте ссылку шаринга, будучи неавторизованным; удалите тестового пользователя и попробуйте его старые закладки; измените fileId в URL. Если приложение собрано быстро из прототипа — вероятны уязвимости; FixMyMess может провести бесплатный аудит кода и помочь их закрыть.