Безопасные функции экспорта данных для CSV и JSON без утечек

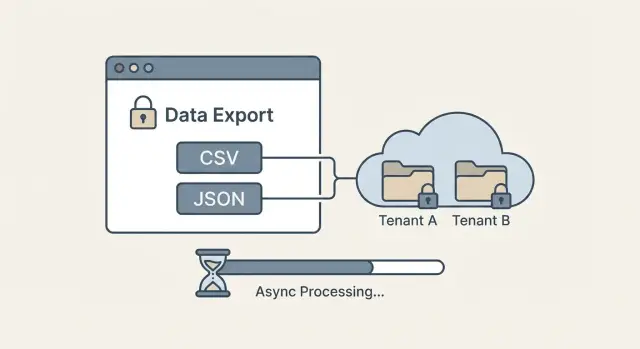

Функции безопасного экспорта помогают отправлять CSV/JSON‑экспорты с проверками доступа по арендаторам, ограничениями по строкам, асинхронной генерацией и защищёнными ссылками для скачивания.

Почему экспорты — частый источник утечек данных

Экспорты — это место, где ошибки в безопасности превращаются в простые файлы, которые пересылают, сохраняют и пересматривают. В мультитенантном приложении один забытый фильтр в CSV или JSON‑экспорте может одним кликом выдать записи другого клиента. Функциям экспорта стоит уделять такое же внимание, как входу в систему и оплатам.

Большинство утечек происходят по скучным причинам. Запрос для экспорта забывает фильтр по арендатору. Эндпоинт принимает предсказуемый ID и возвращает неправильный сохранённый экспорт. Фоновая задача использует ключ кеша вроде export:123, не привязанный к пользователю и арендатору. Или старый файл лежит в объектном хранилище с постоянным URL, и любой, кто его найдёт, сможет скачать его позже.

Безопасный экспорт означает выполнение всех этих условий:

- Правильные данные (запрос совпадает с тем, что показывает UI)

- Правильный пользователь (реальные права, а не просто «вошёл в систему»)

- Правильный арендатор (жёсткая граница, а не «как получится» фильтр)

- Правильное время (ссылка истекает и не может использоваться бесконечно)

Пользователи хотят быстрые, одно‑кликовые экспорты и удобные ссылки. Жёсткие контролы добавляют трение: больше проверок, ограничение строк, асинхронная генерация и короткоживущие скачивания. Цель — сохранить удобство, не превратив экспорт в запасной путь вокруг правил доступа.

Это также частая точка провала в прототипах, сгенерированных ИИ. FixMyMess часто обнаруживает эндпоинты экспорта, которые «работают» в демо, но пропускают проверки прав или хранят файлы так, что риск меж‑арендной утечки слишком велик.

Решите, что пользователи могут экспортировать (а что нет)

Прежде чем добавлять кнопки и эндпоинты, определите, что в вашем продукте означает «экспорт». Безопасные экспорты начинаются с понятных правил, а не с кода.

Выбирайте форматы под реальные задачи. CSV хорош для таблиц и быстрой аналитики, но это плоская структура. JSON удобнее для бэкапов, интеграций и вложенных данных, но легко случайно включить лишние поля.

Опишите объём простым языком, затем закрепите это в коде: какие записи, какие колонки и какой период времени. Если не задать границы, пользователи будут просить «всё», и система рано или поздно попытается это доставить.

Запишите небольшой набор решений:

- Какие объекты подлежат экспорту (например: счета и клиенты, но не внутренние заметки)

- Какие поля разрешены (и какие никогда не экспортируются)

- Максимальный временной интервал на запрос (например «последние 90 дней»)

- Фильтры и сортировка по умолчанию, которые дают предсказуемый результат

- Кто вообще может экспортировать (только админы или все пользователи)

Чувствительные поля требуют дополнительной проработки. Некоторые нужно полностью исключать (хеши паролей, API‑ключи). Некоторые можно маскировать (показывать последние 4 цифры). Некоторые могут требовать второго шага — подтверждение менеджера или повторную аутентификацию.

Пример: агент поддержки может экспортировать тикеты в CSV с именем клиента и темой, но не с email, IP‑адресом или внутренними тегами. Админ может экспортировать JSON для интеграции, но только после повторного подтверждения пароля.

Если вы унаследовали приложение, созданное ИИ, утечки часто начинаются здесь: экспорты случайно повторяют схему базы. FixMyMess регулярно находит скрытые поля и секреты, попадающие в «быстрые» экспорты — поэтому сначала прописанные правила экономят массу исправлений.

Проверки доступа, которые соответствуют реальным правам

Ошибки экспорта часто появляются, когда эндпоинт экспорта использует более простые правила, чем экраны приложения. Пользователь видит отфильтрованный список в UI, а экспорт тихо пропускает эти ограничения и возвращает гораздо больше данных. Обращайтесь к экспорту как к отдельному пути чтения с собственным уровнем риска.

Проверяйте идентичность до построения запроса: кто пользователь, какие у него роли и является ли он активным участником указанного арендатора? Если вы поддерживаете приостановленных пользователей, просроченные приглашения или удалённых участников, убедитесь, что эти состояния блокируют экспорты.

Отделяйте «может видеть в приложении» от «может экспортировать из приложения». Экспорт — это массовый доступ и часто включает поля, которые не показываются на экране. Многие команды добавляют явные права вроде can_export_billing или can_export_users и держат их выключенными для большинства ролей.

Набор простых правил, которые выдерживают проверку:

- Требовать явного права на массовый экспорт для каждого набора данных.

- Повторно проверять права при выполнении экспортной задачи, а не только при её создании.

- Применять те же правила по полям, что и в UI (чувствительные колонки скрыты по умолчанию).

- Падать «закрыто»: если не можете подтвердить право — возвращать пустой результат.

- Держать короткий, человекочитаемый документ политики, сопоставляющий роли с экспортируемыми наборами.

Пример: агент поддержки может просмотреть профиль клиента, чтобы помочь с тикетом, но не может экспортировать полный список клиентов. Если экспорт разрешён, ограничьте его Админом и Billing Admin и документируйте, какие таблицы и поля доступны.

Если вы наследуете код, сгенерированный ИИ, здесь часто встречаются мелкие несоответствия, которые стоит тщательно проверить.

Изоляция арендаторов: сделайте невозможным экспорт данных других арендаторов

В мультитенантных продуктах изоляция чаще всего ломается в экспортах. Выпадающий список в UI может выглядеть правильно, тогда как бэкенд‑запрос тихо возвращает строки другого клиента.

Самое важное правило: навязывайте область арендатора в самом запросе, а не на фронтенде. Бэкенд должен получать tenant из аутентифицированной сессии, а не из параметра запроса. Если пользователь может отправить tenant_id=other_company и сервер этому поверит, у вас есть неисправимая уязвимость.

Используйте стабильные правила, которые не меняются в зависимости от экрана. Хорошая отправная точка: tenant должен совпадать, и роль пользователя должна разрешать запрошенные строки и поля. Это означает, что ваш экспортный запрос всегда включает фильтр по арендатору плюс те же ограничения доступа, что и обычные экраны.

Практические проверки, которые блокируют меж‑арендные экспорты:

- Брать tenant ID из контекста аутентификации, а не из тела запроса или URL

- Добавлять

WHERE tenant_id = :tenantFromSessionв каждый экспортный запрос - Применять правила ролей в том же запросе (например, «агенты могут экспортировать только назначенные аккаунты»)

- Отклонять «админские» ярлыки, если пользователь не является истинным админом арендатора

- Написать тест, который пытается экспортировать данных другого арендатора и должен получить отказ

Если база поддерживает row‑level security (RLS), это добавляет вторую защиту. Даже если в будущем код забудет фильтр, база всё равно блокирует строки, не принадлежащие этому арендатору.

Пример: менеджер поддержки экспортирует «все тикеты». Если бэкенд ограничивает по сессии и применяет правила ролей, экспорт никогда не будет содержать тикеты другой компании, даже если кто‑то изменит параметры запроса.

Если вы унаследовали экспортный эндпоинт от ИИ‑прототипа, FixMyMess часто находит ту же ошибку: проверки арендатора делаются в UI, а SQL‑запрос остаётся без области. Исправление этой одной ошибки устраняет большую часть риска меж‑арендных утечек.

Ограничение строк, пагинация и предсказуемое поведение запросов

Экспорты кажутся безобидными, пока кто‑то не запросит «всё» и база не начнёт тратить минуты на тяжёлый запрос. Безопасный экспорт имеет чёткие границы: сколько данных, в каком порядке и с какими фильтрами.

Начните с жёсткого ограничения строк на экспорт. Выберите число, которое вы можете поддерживать (например, 50 000 строк), применяйте его на сервере и показывайте в UI, чтобы пользователи не удивлялись. Если кому‑то нужно больше, предложите разбивать экспорт на части, а не генерировать огромный файл молча.

Для больших наборов данных не полагайтесь на один гигантский запрос. Используйте пагинацию или разбивку по датам (например, один файл в месяц). Это снижает вероятность ошибки на 99% и делает повторные попытки дешевле.

Результаты должны быть предсказуемыми. Всегда применяйте серверную сортировку (например, created_at затем id), чтобы страницы не менялись между запросами. Без стабильного порядка пользователи могут получить дубликаты или пропуски строк — это создаёт проблему поддержки и может выглядеть как утечка данных.

Чтобы экспорты не превращались в риск отказа в обслуживании:

- Требуйте безопасные фильтры (диапазон дат, статус) и отклоняйте неограниченные запросы.

- Устанавливайте таймауты запросов и отменяйте долгие экспорты.

- Убедитесь, что распространённые фильтры индексированы.

- Ограничьте размер страницы, чтобы один запрос не мог вытащить всё.

Пример: если пользователь экспортирует «заказы за последние 30 дней», можно разбить по неделям, сортировать по created_at,id и остановиться на лимите, давая последовательный результат каждый раз.

Пошагово: простой безопасный поток экспорта

Безопасный экспорт — это в основном выполнение скучных проверок в нужном порядке, каждый раз. Цель проста: пользователь может экспортировать только то, что ему разрешено видеть, и только в контролируемом объёме.

Практичный поток для CSV и JSON:

- Принять запрос и валидировать входные данные: тип файла, диапазоны дат, фильтры и права пользователя на исходные данные.

- Построить запрос, сначала установив область (арендатор, правила владения, членство в команде), затем применить фильтры. Если фильтр может изменить область, отклонить его.

- Решить: синхронно или асинхронно: небольшие экспорты можно стримить сразу; большие — переводить в фоновые задачи с понятным прогрессом.

- Генерировать файл защищённо: использовать фиксированный allowlist колонок, экранировать CSV‑ячейки, начинающиеся с

=,+,-,@, и использовать UTF‑8. - Возвращать статус‑хендл или короткоживущий токен для скачивания, а не сырый файл по предсказуемому URL.

Пример: агент поддержки экспортирует «Тикеты за последние 30 дней». Даже если он попытается изменить фильтр на другого клиента, запрос всё равно привязан к его арендатору, поэтому экспорт вернёт либо его данные, либо ничего.

Если вы унаследовали приложение, сгенерированное ИИ, перепроверьте, что экспорты используют тот же код проверки прав, что и UI, а не отдельный «быстрый запрос», пропускающий правила.

Асинхронная генерация экспорта без ухудшения UX

Если экспорт может занять больше нескольких секунд, делайте его асинхронным. Особенно это касается больших наборов данных, медленных запросов или экспортов, требующих тяжёлых преобразований (джойны, форматирование дат, маскирование полей). Асинхронные задачи сохраняют отзывчивость приложения и снижают соблазн ослабить проверки безопасности, чтобы ускорить экспорт.

Простая модель задач остаётся понятной. Большинству команд нужны лишь несколько состояний:

- queued (запрошено, в очереди)

- running (выполняется)

- completed (файл готов к скачиванию)

- failed (ошибка, показывать безопасное сообщение)

- expired (истёк — нужно пересоздать)

Обновления прогресса должны быть полезными и не раскрывать содержимое. Вместо примеров строк или значений полей показывайте безопасную метаинформацию: процент выполнено, обработано строк и примерно оставшееся время.

Повторы важны, потому что экспорты ломаются по скучным причинам: тайм‑ауты, рестарт БД или падение воркера. Делайте запросы идемпотентными, чтобы пользователи не создавали дубли нажатием. Практичный паттерн — вычислять dedupe‑ключ из (tenant_id, user_id, export_type, filters, time_window) и переиспользовать задачу, если она уже запущена.

Упрощайте UX:

- Показывайте статус‑бейдж и кнопку обновления, а не вечный спиннер

- Отправляйте уведомление по завершении

- Позволяйте пользователям отменять запущенный экспорт

- Указывайте явное время жизни для готовых экспортов

Если вы исправляете AI‑прототипы, ошибки часто прячутся здесь: отсутствующие фильтры арендатора внутри фонового воркера. FixMyMess регулярно находит воркеры, которые выполняют «админские» запросы по ошибке, что ломает изоляцию.

Безопасная доставка: ссылки для скачивания, которые не становятся секретами

Безопасная генерация экспорта — это только половина дела. Вторая половина — не дать файлу превратиться в постоянный, передаваемый секрет. Файл не должен быть таким, чтобы любой, кто получил ссылку, мог его скачать.

Хорошая практика по умолчанию — хранить экспортные файлы вне основной базы и в объектном хранилище (или аналогичном). Относитесь к бакету как к приватному и разрешайте скачивания только через короткоживущие подписанные URL.

Как это делать безопасно:

- Используйте длинные случайные имена файлов (не последовательные ID вроде

export-123.csv), чтобы угадывание было бессмысленным. - Выдавайте подписанную ссылку на скачивание с коротким сроком действия (минуты, а не дни).

- Привязывайте ссылку к запрашивающему пользователю и арендатору. Если кто‑то пересылает её, следующий запрос должен упасть, если это не та же личность.

- Устанавливайте автоматическое удаление файла по истечении (часы или дни, в зависимости от продукта).

- Рассмотрите одноразовые токены скачивания для особо чувствительных экспортов (финансы, списки пользователей, всё регулируемое).

Пример: агент поддержки экспортирует клиентов для Tenant A и вставляет ссылку в чат. Если ваша ссылка «подписана для всех», вы создали общий секрет. Если же она подписана на этого агента и проверяется при скачивании, пересланная ссылка бесполезна.

Чистите хранилище агрессивно. Старые экспорты накапливаются и становятся источником инцидентов. Если вы часто наследуете ИИ‑сгенерированные приложения, где экспорты хранятся вечно или открыто, FixMyMess может проаудитить путь доставки и закрепить его, не переписывая весь продукт.

Подводные камни CSV и JSON, которые превращаются в уязвимости

CSV и JSON выглядят просто, но мелкие решения по форматированию могут породить реальные проблемы безопасности. Многие утечки происходят уже после того, как данные покинули приложение: когда их открывают в Excel, пересылают в чат или сохраняют в папку загрузок.

CSV: электронная таблица — часть вашей модели угроз

CSV таит тихий риск: инъекции формул в таблицах. Если ячейка начинается с =, +, - или @, некоторые таблицы могут трактовать это как формулу. Злой пользователь может поместить что‑то вроде =HYPERLINK("...") в поле имени, и при открытии админом формула выполнится.

Простая защита — экранировать такие значения перед записью в CSV. Распространённые подходы: префиксировать одинарной кавычкой ' или табом \t для любого поля, начинающегося с этих символов.

Также нормализуйте формат: используйте UTF‑8, всегда берите в кавычки поля с запятыми, кавычками или переносами строк, и удваивайте кавычки внутри значения. Иначе строки могут сдвинуться, фильтры — ввести в заблуждение, и люди будут копировать неверные данные.

JSON: легко переэкспортировать слишком много

JSON соблазняет просто скинуть весь объект. Так в экспорты попадают токены доступа, API‑ключи, хеши сброса пароля, внутренние ID и отладочные поля. Рассматривайте экспорт как публичный контракт: соберите явный allowlist полей.

Полезно добавить небольшой заголовок, объясняющий файл:

- Время экспорта (UTC)

- Применённые фильтры (как их установил пользователь)

- Число строк (и указание, усечён ли результат)

- Область данных (имя арендатора или рабочей области)

Пример: менеджер поддержки экспортирует Customers для одной рабочей области. Если в JSON попадёт stripeSecretKey, потому что он живёт в той же модели, вы только что создали портативную утечку учётных данных. Явный список полей предотвратит это.

Аудит‑логи и мониторинг, которые вы действительно будете использовать

Аудит‑логи — это ремень безопасности для экспортов. Когда что‑то идёт не так, вам нужно чётко ответить на три вопроса: кто сделал экспорт, что они экспортировали и куда это ушло.

Логируйте экспорт как два события: запрос и скачивание. Запрос показывает намерение и область. Скачивание подтверждает доставку (и с какого пользователя и IP). Держите логи лёгкими и удобными для поиска, чтобы вы действительно ими пользовались при расследовании.

Записывайте достаточно данных для расследования, не храня сам экспорт:

- Кто: ID пользователя, роль, tenant ID и метод аутентификации

- Что: имя набора данных, применённые фильтры, число строк и включённые колонки

- Когда/откуда: метки времени, IP, user agent и ID экспортной задачи

- Результат: успех/ошибка, коды ошибок и размер файла

Мониторинг — про паттерны, а не про идеал. Создавайте алерты на редкие события: много экспортов за короткое время, необычно большие экспорты, повторяющиеся отказы или скачивания вне типичных часов для арендатора. Связывайте алерты с ответными мерами, например временным ужесточением лимитов.

Давайте администраторам простые инструменты реакции: отозвать задачу экспорта, инвалидировать токен скачивания и сократить время жизни во время инцидента. Если вы унаследовали ИИ‑прототип с пропущенными или шумными логами, FixMyMess поможет добавить надёжные следы без полной переработки продукта.

Частые ошибки и ловушки, которых стоит избегать

Большинство утечек экспорта — это не изощрённые взломы, а разрывы между тем, что показывает UI, и тем, что применяет сервер. Обращайтесь с каждым запросом экспорта как с прямым чтением из базы — потому что так оно и есть.

Типичные ловушки:

- Доверие UI‑фильтрам (например скрытому полю tenantId) вместо обязательных проверок арендатора на сервере для каждого запроса.

- Кеширование сгенерированных файлов и случайная раздача одного и того же файла разным пользователям или арендаторам.

- Разрешение неограниченных временных диапазонов или «экспорт всего» без жёсткой границы, что приводит к долгим чтениям, тайм‑аутам и переизбыточной передаче данных.

- Возврат сырых ошибок, раскрывающих имена таблиц, фрагменты SQL или внутренние ID, которые помогают атакующему угадать схему.

- Копирование кода экспорта из ИИ‑прототипа и запуск без обзора безопасности.

Реалистичный пример: агент поддержки выбирает «Последние 90 дней» в UI. Бэкенд строит запрос только по дате и забывает tenant_id = currentTenant. Экспорт «выглядит правильно» в тестах, потому что тестировщик работает с одной арендаторской выборкой. В продакшене он тихо тянет данные других арендаторов.

Практические защитные меры предотвращают большинство таких случаев:

- Строить запрос из контекста на сервере в первую очередь (текущий пользователь, роль, арендатор), затем применять пользовательские фильтры.

- Давать каждой экспортной задаче уникального владельца и арендатора, проверять оба при генерации и при скачивании.

- Устанавливать жёсткие лимиты (строки, диапазон дат, размер файла) и требовать более узких фильтров для больших экспортов.

- Нормализовать сообщения об ошибках для пользователей; детали хранить в логах.

Если вы унаследовали запутанный экспортный код от Lovable, Bolt, v0, Cursor или Replit, FixMyMess часто находит именно эти проблемы при быстром аудите и помогает залатать их до инцидента.

Короткий чек‑лист перед выпуском экспортов

Пройдитесь быстро с безопасным мышлением перед релизом CSV или JSON‑экспортов. Большинство утечек происходит из‑за одной неучтённой предпосылки: доверие фильтру из UI или оставленная навсегда ссылка для скачивания.

Начните с доступа и области. Каждый запрос экспорта должен проверять текущего пользователя, его роль и арендатор, к которому он принадлежит. Затем проверьте, есть ли у него конкретное право на экспорт (а не просто «может просмотреть»). Если агент поддержки может просматривать запись, но не должен массово её скачивать, экспорт обязан это запретить.

Сделайте невозможным обход изоляции арендаторов. Бэкенд‑запрос всегда должен накладывать область арендатора, даже если в запросе пришёл tenantId, workspaceId или accountId. Напишите хотя бы один тест, который входит как Tenant A, запускает экспорт и затем пытаетcя поменять запрос как Tenant B — и он должен возвращать ноль строк.

Подтвердите предсказуемые лимиты. Применяйте лимит строк на сервере и показывайте его в UI, чтобы пользователи не удивлялись частичным файлам.

- Сервер применяет макс. число строк (и макс. время) для каждого экспорта.

- Сортировка стабильна (те же фильтры + тот же период = тот же порядок).

- Пагинация не даёт пользовательского способа обойти лимит.

Планируйте большие экспорты. Переводите в фоновые задачи, если это может занять больше обычного запроса, и давайте явный статус: queued, running, finished, failed.

Относитесь к доставке как к чувствительной. Подписанные ссылки для скачивания должны быстро истекать, файлы — самоуничтожаться, а ссылки нельзя угадывать. Если ваш экспорт пришёл из AI‑прототипа и кажется «почти готовым», но пропускает эти проверки, FixMyMess может быстро проаудитить и исправить рискованные куски.

Реалистичный пример: правильные экспорты в мультитенантном SaaS

Представьте небольшое агентство, которое использует SaaS‑приложение для выставления счетов нескольким клиентам (арендаторам). Аккаунт‑менеджер имеет доступ к Client A и Client B, но только к проектам, к которым он назначен.

Он переходит в Инвойсы и нажимает Экспорт для Client A. За кулисами создаётся задача экспорта с серверной областью вроде tenant_id = Client A, плюс те же фильтры ролей и проектов, что и в UI.

Дальше пользователь меняет параметры. Он пытается изменить tenant с A на B или другой диапазон ID. Если система полагается на клиента для tenant, вы проиграли. Если система выводит tenant и права из аутентифицированной сессии, запрос никогда не сможет экспортировать данные Client B.

Асинхронная генерация делает UX аккуратным. Вместо таймаута или полурасписанных файлов пользователь видит «Экспорт готовится» и получает файл только после завершения задачи.

«Сделано правильно» обычно включает:

- Задача экспорта хранит

user_id,tenant_idи снимок прав - Запрос всегда ограничен по арендатору и применяет те же фильтры прав

- Жёсткий лимит строк (или разбиение по окнам) чтобы избежать бесконтрольных задач

- Одноразовый токен скачивания с коротким сроком действия

- Запись в аудит‑лог о старте, завершении, скачивании и отказах

Если пользователь пожалуется, что «я видел чужой счёт», эти логи дадут, кто запросил экспорт, какую область применил и были ли до этого попытки доступа.

Следующие шаги: укрепляйте текущее и итеративно улучшаите

Трактуйте текущие экспортные эндпоинты как список возможных отказов. Ищите места, где пропущенный фильтр, переиспользованный запрос или «временный» админ‑ярлык может позволить кому‑то экспортировать данные, которые он не должен видеть.

Запишите реальныe сценарии отказа, которые вас беспокоят: меж‑арендный доступ, экспорт большего числа строк, чем планировалось, экспорт удалённых или скрытых записей и скачивания, которые можно переслать любому.

Затем улучшайте по одному пункту в этом порядке:

- Ограничивать каждый экспортный запрос по арендатору и реальным правам пользователя

- Добавить лимиты строк и предсказуемую пагинацию (и решить, что происходит при достижении лимита)

- Перевести большие экспорты в асинхронные задачи с понятным статусом и временем жизни

- Доставлять файлы через короткоживущие, привязанные к пользователю ссылки и отзывать их при изменениях прав

- Вести аудит‑логи о том, кто что экспортировал и когда

Держите небольшой тест‑план, который прогоняете перед каждым релизом. Один полезный тест: залогиньтесь как Tenant A, запустите экспорт, затем попытайтесь изменить запрос или повторно использовать ссылку как Tenant B. Если что‑то работает — это утечка.

Если экспорты пришли из AI‑прототипа, предполагайте, что охранные механизмы неполны. Если хотите второй взгляд, FixMyMess (fixmymess.ai) делает целевые аудиты и исправления для ИИ‑сгенерированных кодовых баз, включая экспорты, пробелы в изоляции арендаторов и небезопасную доставку файлов.