Экспорт данных тенанта: как безопасно перенести данные клиента

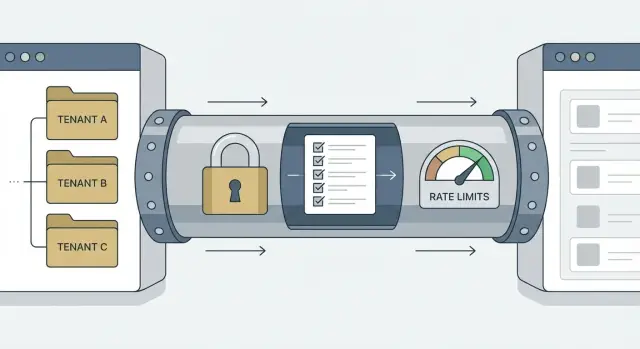

Узнайте, как спроектировать экспорт данных тенанта с шифрованием, проверками доступа и лимитами, чтобы агентства могли безопасно и предсказуемо мигрировать данные клиентов.

Почему экспорты тенанта опасны в реальной жизни

Экспорт тенанта звучит просто: взять данные клиента, упаковать и передать. На практике экспорт данных тенанта — один из самых лёгких способов отправить не те данные не тому человеку.

Экспорты нужны, когда агентство передаёт проект, стартап меняет вендора или клиент просит бэкап перед окончанием контракта. Они также появляются при миграциях, когда нужен чистый снимок для тестирования новой системы без переноса всего подряд.

Проблема в том, что код экспорта часто обходит защиты, на которые вы полагаетесь в обычных экранах. Обычная страница может автоматически сужаться по тенанту. Экспорт же может быть одноразовым скриптом, админ‑эндпойнтом или фоновым заданием, написанным быстро и забытым.

Типичные ошибки предсказуемы:

- Пропущен один фильтр по тенанту — и тихо экспортируются строки другого клиента.

- Подрядчику или младшему администратору дают возможность экспортировать данные, к которым они не должны иметь доступ.

- Файл хранится в общем месте или отправляется без шифрования.

- Экспорт нагружает базу огромным запросом и замедляет работу приложения для всех.

- Нет доказательств того, что, кто и когда экспортировал.

Даже одна ошибка может привести к разъярённым клиентам, уведомлениям о нарушении, возвратам денег или юридическим проблемам. Для агентств это особенно чувствительно, потому что доверие — их товар.

Скорость важна, но повторяемость важнее. Безопасный экспорт — тот, который можно запустить снова на следующей неделе с теми же правилами, проверками и предсказуемым влиянием на систему.

Решите, что вы считаете тенантом и что будете экспортировать

Безопасный экспорт начинается с скучного решения, которое сэкономит вам проблемы позже: что такое тенант в вашей системе? В одних приложениях это workspace, в других — организация, аккаунт клиента или даже один проект. Выберите один основной идентификатор тенанта и сделайте так, чтобы всё в экспорте было к нему привязано.

Если этого не сделать, вы получите «почти ограниченные по тенанту» данные: общие пользователи, счета, логи или загруженные файлы, которые неясно кому принадлежат. Именно эти записи утекают.

Определите форму экспорта

Решите, какие типы экспорта вы поддерживаете, и назовите их явно в интерфейсе и API. Большинство команд начинают с полного снимка (всё для этого тенанта) и позже добавляют опции вроде «выбранные объекты» или «диапазон дат». Сделайте первое решение небольшим и предсказуемым.

При определении формы будьте точны в четырёх вещах:

- Область (полный тенант vs выбранные объекты)

- Временной интервал (всё время vs диапазон дат)

- Формат (JSON/CSV и включены ли файлы)

- Доставка (скачивание vs контролируемая передача)

Решите, кто может запросить экспорт и куда он может уйти

Запишите точно, какие роли могут запрашивать экспорт. «Админ» часто слишком широкое понятие. Многие команды по умолчанию разрешают только владельцу тенанта, а для поддержки или партнёров‑агентств дают отдельное право.

Решите правила доставки заранее. Прямые скачивания понятны, но повышают риск, если в браузере есть доступ у не того человека. Вложения в письмах — обычно плохая идея. Контролируемое хранилище с недолгим доступом часто безопаснее.

Практический пример: агентство мигрирует одного клиента. Разрешите экспорт только для рабочего пространства этого клиента, с явным выбором «включать файлы или нет», доставляемым как одноразовая ссылка, которая истекает.

Постройте жёсткие границы тенанта до того, как запускать экспорт

Большинство багов экспорта не в самом коде экспорта. Они происходят из слабых границ тенанта в приложении. Если ваша база и запросы нестрогие, экспорт может тихо включать чужие строки.

Начните с единого источника правды для идентичности тенанта в каждой записи, которая должна быть ограничена. Выберите одно поле (например, tenant_id) и сделайте его обязательным. Избегайте паттернов «иногда org_id, иногда workspace_id». Если таблица принадлежит тенанту, отсутствие tenant_id должно быть ошибкой, а не особым случаем.

Сделайте доступ между тенантами сложным по умолчанию

Самый безопасный подход: все чтения и записи автоматически ограничены по тенанту. Слой запросов должен добавлять фильтры по тенанту каждый раз, чтобы разработчики не могли их «забыть».

Простое правило помогает: любая функция, работающая с данными тенанта, должна принимать tenant_id как входной параметр и применять его внутри функции. Не полагайтесь на вызывающий код, что он добавит фильтр.

Добавьте ещё одно ограничение на этапе запроса: подтвердите, что запрашивающий принадлежит этому тенанту перед созданием задания экспорта. Если пользователь — админ агентства, проверьте, что он прикреплён к конкретному клиентскому тенанту, а не просто «админ где‑то».

Общие ресурсы требуют особой осторожности, потому что они размывают границы. Шаблоны, глобальные настройки, флаги фич и логи — частые источники проблем. Решите, что действительно глобально (можно включать) и что принадлежит тенанту (нужно фильтровать). Логи особенно опасны, потому что часто содержат email‑адреса, идентификаторы и токены.

Короткая проверка границ перед сборкой экспорта:

- У каждой таблицы, принадлежащей тенанту, есть ненулевой

tenant_id. - Каждый путь запроса автоматически применяет ограничения по тенанту.

- API проверяет членство в тенанте перед началом экспорта.

- В общих таблицах есть ясные правила (глобально vs принадлежит тенанту) и тесты.

- По крайней мере один тест пытается экспортировать Тенант A, ссылаясь на Тенант B.

Проверки доступа, которые остановят не того, кто пытается экспортировать

Экспорты собирают много данных в один файл. Относитесь к действию как к смене пароля от банка: нужна надёжная проверка, кто просит, и явное подтверждение, о каком тенанте идёт речь.

Начните с явных прав. «Выполнен вход» — не право. Проверяйте способность вроде tenant:export и привязывайте её к ролям, которыми вы управляете (владелец, админ, биллинг, поддержка). Правило должно быть простым: если роль не разрешена, опция экспорта не должна отображаться, а API — отклонять запрос.

Попросите повторную аутентификацию прямо перед началом экспорта. Это может быть ввод пароля, повторная проверка SSO или шаг 2FA. Это защитит, если кто‑то оставил сессию открытой на общем устройстве или токен был украден.

Если агентство управляет несколькими тенантами, требуйте явного выбора и подтверждения тенанта. Не полагайтесь на «текущий тенант» из фиксированного состояния UI. Заставьте пользователя выбрать тенант, покажите имя и идентификаторы и потребуйте ручного подтверждения (например, напечатать «EXPORT ACME») для высокого риска.

Для чувствительных экспортов (PII, биллинг, большие тенанты) добавьте лёгкое одобрение: один человек запрашивает, другой утверждает, и оба действия логируются.

Основы шифрования экспорта без лишней сложности

Шифрование — это меньше про сложную криптографию и больше про то, чтобы файл был бесполезен, если он окажется в чужих руках. Думайте о трёх местах: где создаётся экспорт, как он передвигается и где хранится до скачивания.

Безопасный дефолт — шифрование при хранении и в пути:

- При хранении: файл экспорта зашифрован там, где хранится.

- В пути: скачивания проходят по TLS, и вы избегаете отправки файлов экспорта по электронной почте.

- На рабочем узле: машина, которая создаёт экспорт, не должна держать незашифрованные копии дольше, чем нужно.

Ключевая стратегия — либо ключи для каждого экспорта (меньшая зона поражения), либо ключи на тенант (проще при частых экспортов). В любом случае планируйте ротацию, чтобы можно было отозвать и пересоздать ключи без глобальной перестройки.

Тихая проблема — утечка секретов через логи и переменные окружения. Рассматривайте access tokens, URL базы данных и API‑ключи как чувствительные. Не печатайте их в выводе заданий и не включайте их в экспорт.

Для доставки избегайте «одного пароля в чате». Предпочтительна схема одноразового получения: запрашивающий скачивает файл из вашего приложения, а ключ расшифровки получает отдельно после повторной аутентификации. Если пароль всё же используется, генерируйте его случайно, показывайте один раз и не храните в открытом виде.

Наконец, установите правила хранения. Экспорты должны быстро истекать (часы или дни, не недели) и удаляться автоматически.

Шаг за шагом: безопасный поток экспорта по тенанту

Хороший поток экспорта скучен специально. Он делает правильное действие простым и рисковое — сложным.

- Запрос и область. Пользователь запускает экспорт в продукте, выбирает тенант (клиента) и ясную область (например: «контакты + счета, последние 12 месяцев»). Избегайте свободного «экспортировать всё», если это действительно не нужно.

- Проверка прав. На сервере повторно проверяйте личность и роль каждый раз. Подтвердите членство в тенанте и то, что выбранная область разрешена. Не доверяйте

tenant_idи области из браузера. - Создайте запись задания и аудит. Запишите запись задания экспорта (запрошено кем, тенант, область, время, статус). Логируйте событие аудита сразу, даже до построения данных, чтобы позже ответить на вопрос «кто пытался экспортировать что?».

- Постройте набор данных безопасно. Генерируйте экспорт с жёсткими фильтрами по тенанту в каждом запросе. Используйте параметризованные запросы и никогда не вытаскивайте большой объём, а потом фильтруйте в коде.

- Упаковать, зашифровать, установить срок жизни. Создайте файл (часто zip), зашифруйте, сохраните приватно и выдай короткоживущий токен для скачивания.

- Контролируемое скачивание. Уведомьте пользователя о готовности, но требуйте свежей проверки прав и при скачивании.

Простое правило хорошо себя зарекомендовало: те же проверки доступа должны пройти и при запросе, и при скачивании.

Лимиты и управление заданиями, чтобы экспорты были предсказуемы

Экспорты могут перегрузить приложение или нечаянно раскрыть данные. Экспорт часто вытаскивает много строк, затрагивает несколько систем и даёт большие файлы. Добавьте предохранители, чтобы поведение было одинаково в обычный вторник и в пик миграций.

Начните с лимитов, соответствующих реальному использованию: ограничьте количество экспортов на пользователя и на тенант, ограничьте параллельные задачи и установите потолок на размер файла (затем делите на несколько файлов). При необходимости добавьте базовый IP‑фильтр от скриптовых атак.

Рассматривайте экспорты как фоновые задания, а не HTTP‑запросы. Ставьте их в очередь, чтобы основное приложение оставалось отзывчивым, и показывайте простые статусы: «queued», «running», «ready», «failed». Дайте админам кнопку отмены, чтобы неконтролируемое задание не пожирало ресурсы.

Большие экспорты иногда падают. Повторные попытки разрешайте только для безопасных сбоев (временные проблемы с хранилищем, таймауты). Ограничьте число повторов и делайте задания идемпотентными, чтобы перезапуск не дублировал данные или не создавал непоследовательных снимков.

При разбивке экспорта делайте её предсказуемой: все части должны быть из одного момента снимка, называйте их понятно и избегайте частичных экспортов, где первая часть содержит записи, которых нет в последней.

Сообщения об ошибках должны быть понятными, но не раскрывать лишнего. Скажите пользователю, что делать дальше (попробовать позже, сократить период, обратиться в поддержку), но никогда не включайте секреты, кросс‑тенантные ID или трассировки стека.

Аудит и мониторинг, которыми вы действительно будете пользоваться

Экспорты — одно из немногих действий, где «кто что сделал» действительно важно. Если что‑то пойдёт не так, хороший аудит позволит быстро ответить на три вопроса: кто запросил, для какого тенанта и что было включено.

Логируйте сам запрос (ID пользователя, роль, tenant_id, область). Добавьте контекст, который пригодится позже: IP‑адрес, user‑agent и информация о том, прошёл ли пользователь дополнительные проверки (ре‑аутентификация, одобрение).

Затем отслеживайте экспорт как мини‑хронологию: создан, запущен, завершён, скачан (кем и сколько раз) и истёк/удалён.

Мониторинг помогает поймать тихие утечки. Настройте оповещения на паттерны, которые не соответствуют норме: всплески экспортов, повторяющиеся ошибки или экспорты для тенантов, с которыми пользователь редко работает. Держите пороги простыми, чтобы оповещения оставались значимыми.

Облегчите работу саппорта: внутренний интерфейс с недавними экспортами по тенанту, статусами и информацией о скачиваниях сэкономит часы.

И, наконец, защитите логи. Считайте их чувствительными данными, ограничьте, кто может их смотреть, и сделайте изменение трудным (например, append‑only хранилище).

Типичные ошибки, приводящие к утечкам данных

Большинство утечек экспорта — не «сложные взломы». Они происходят потому, что путь экспорта считают особым случаем и пропускают обычные правила безопасности.

Одна частая ошибка — полагаться на выбор тенанта в UI. Экран показывает «Клиент A», но сервер принимает любой tenant_id, который пришёл с клиента. Безопасный экспорт всегда принудительно проверяет границы на сервере, даже для внутренних инструментов.

Другой частый баг — делать экспорт через админ‑эндпойнты, которые обходят обычные проверки прав. Добавляют /admin/export, а потом забывают, что «админ» ≠ «разрешено экспортировать этот тенант». Если саппорт может смотреть тенант, это не значит, что он должен скачивать полный дамп.

Обращайте внимание на работу с файлами. Экспорты оказываются незашифрованными архивами в хранилище с долгоживущими URL, разосланными в чатах или по почте. Спустя недели эти ссылки всё ещё работают, и никто не помнит о них.

Также следите за тем, что вы включаете. Экспорты часто тянут секреты из таблиц или логов: API‑ключи, access‑токены, куки сессий, ссылки для сброса пароля или webhook‑секреты. Если это может авторизовать или вызвать внешнее API, не включайте это в экспорт.

И, наконец, удержание. Старые экспорты накапливаются, бэкапы удваивают их, и доступ распространяется.

Быстрая чек‑листа перед выпуском экспортов

Перед включением экспортов тенантов выполните сухой прогон с реалистичным тенантом и отнеситесь к нему как к тесту безопасности, а не демонстрации фичи. Вы должны быстро экспортировать правильного клиента и категорически не иметь возможности экспортировать чужого.

Используйте это как финальный барьер:

- Каждая экспортируемая запись фильтруется по единому

tenant_id, с тестом, который падает, если найдена запись другого тенанта. - Проверки доступа покрывают идентичность, роль, членство в тенанте и свежую ре‑аутентификацию для чувствительных экспортов.

- Файлы экспорта шифруются в хранении и в пути, документированы процедуры создания ключей, их хранения и ротации.

- Ссылки на скачивание быстро истекают, привязаны к запрашивающему аккаунту, и каждая попытка скачивания логируется (успех/провал).

- Лимиты и очередь предотвращают перегрузку системой одним тенантом, админы могут приостанавливать или отменять задания.

Затем протестируйте «человеческие ошибки». Если саппорт вставит неправильный tenant_id, блокируете ли вы это? Если кто‑то поделится ссылкой в чате, будет ли она работать завтра? Если атакующий угадает ID задания, сможет ли он перебрать экспорты?

Практический тест: попросите коллегу попытаться экспортировать Tenant B, будучи в Tenant A, через UI и API. Если он получает хоть что‑то, границы не достаточно сильны.

Пример: агентство мигрирует одного клиента, не затрагивая других

Агентство управляет двумя клиентами в одном приложении: Клиент A и Клиент B. Клиент B переходит на новую систему, но Клиент A нельзя трогать. Здесь важен безопасный экспорт: нужен чистый пакет для Клиента B и доказательство, что ничего лишнего не включено.

Админ агентства открывает экран экспорта и выбирает «Клиент B» из выпадающего списка тенантов (не свободное текстовое поле). До запуска отображается панель подтверждения с описанием области простыми словами: какие объекты будут включены, диапазон дат (если есть) и формат вывода. Кнопка «Начать экспорт» остаётся неактивной, пока админ явно не подтвердит понимание области.

Экспорт идёт как фоновое задание. Приложение создаёт запись задания, привязанную к Клиенту B, фиксирует, кто запросил, и блокирует попытки сменить тенант для этого задания. Воркер читает данные только через запросы, ограниченные по тенанту, пишет экспорт во временное хранилище, шифрует его уникальным ключом и сохраняет приватно.

Что получает Клиент B: зашифрованный архив, отдельная парольная фраза, переданная отдельно, окно скачивания с истечением и инструкции по расшифровке и проверке содержимого.

Если экспорт падает, админ видит понятную причину (права, ограничение по размеру, таймаут) и безопасный вариант повтора, который создаёт новый файл и инвалидирует старый. Если Клиент B просит повтора, аудит покажет, кто и когда создавал каждый экспорт.

Следующие шаги: выпускайте безопасно и снижайте риски при миграциях

Прежде чем включить экспорты тенантов в проде, зафиксируйте, что для вас значит «готово». Агентства и миграции приносят крайние случаи (бывшие сотрудники, общие почтовые ящики, истёкшие контракты), которые превращаются в запутанные проблемы доступа, если не принять решения заранее.

Определите короткий набор требований для ревью: какие типы данных включаются и исключаются, кто может экспортировать и какая дополнительная верификация требуется, как долго хранятся экспорты и где, как работает доставка и что происходит при ошибке.

Затем докажите это тестами, а не надеждой. Добавьте тест, который пытается экспортировать Tenant B, будучи аутентифицированным как Tenant A, и убедитесь, что он всегда падает. Тщательно тестируйте глобальные админ‑роли — это частый путь к кросс‑тенантным утечкам.

Если вы унаследовали кодовую базу, сгенерированную ИИ, и экспорты кажутся рискованными (слабое ограничение тенантов, отсутствие аудита или непоследовательные проверки прав), FixMyMess (fixmymess.ai) фокусируется на диагностике и исправлении этих проблем в продакшне, чтобы экспорты не стали вашим самым простым путём к утечке.

Часто задаваемые вопросы

Почему экспорт тенанта опаснее обычных страниц в приложении?

Экспорт тенанта — это быстрый способ собрать много данных в одном файле, и он часто обходит те защитные механизмы, которые работают на обычных экранах. Если пропустить хоть один фильтр по тенанту или проверку прав, можно незаметно включить строки другого клиента в архив.

Как решить, что считать тенантом в моём приложении?

Выберите один основной идентификатор тенанта (например, tenant_id) и требуйте его везде, где хранятся данные, принадлежащие тенанту. Если запись нельзя однозначно привязать к этому идентификатору, лучше исключать её по умолчанию, а не угадывать.

Какие варианты экспорта стоит поддержать в первую очередь?

Начните с одного предсказуемого типа экспорта: полный снимок для одного тенанта в одном формате с ясной опцией «включать файлы или нет». Позже добавляйте диапазоны дат и выборочные экспорты, но только после того, как появятся тесты и аудиты, доказывающие корректность.

Кто должен иметь право запрашивать экспорт тенанта?

По умолчанию — только владелец тенанта. Затем добавьте отдельное право вроде tenant:export для доверенных ролей. Не используйте расплывчатое «админ» как правило: многие «админы» (саппорт, подрядчики, агентства) не должны иметь возможность скачивать полный дамп.

Какие проверки доступа предотвращают экспорт посторонним лицам?

Проверяйте права дважды: при создании задания экспорта и при скачивании файла. Добавьте повторную аутентификацию прямо перед экспортом или загрузкой (пароль, SSO или 2FA), чтобы устоявшаяся сессия не дала постороннему скачать архив.

Как проще всего безопасно зашифровать и доставить файлы экспорта?

Шифруйте файл экспорта в хранилище и разрешайте скачивание только по TLS. Не храните рабочие копии в открытом виде дольше, чем нужно. Лучше держать выдачу внутри продукта с короткими ссылками на скачивание, а не пересылать архивы по электронной почте.

Как убедиться, что экспорт включает данные только выбранного тенанта?

Создавайте запись задания экспорта, которая фиксирует tenant_id и область экспорта, затем формируйте набор данных только через запросы, ограниченные по тенанту. Не вытаскивайте большой объём данных и не фильтруйте потом в коде — так легче случайно пропустить чужие строки.

Как предотвратить замедление приложения из‑за экспортов?

Запускайте экспорты как фоновые задания с лимитами на пользователя и на тенант, ограничением параллельных задач и потолком на размер файла — затем при необходимости разбивайте экспорт на части. Делайте задачи идемпотентными, чтобы повторы не дублировали данные, и давайте кнопку «отменить» для админов.

Что нужно аудитить и мониторить для экспортов тенантов?

Логируйте, кто запросил экспорт, для какого тенанта, какую область выбрали, и фиксируйте временную шкалу: создан, запущен, завершён, скачан и удалён. Защищайте эти логи как чувствительные данные — в них могут быть идентификаторы и контекст, полезный атакующему.

Какой самый быстрый тест, чтобы поймать баги с кросс‑тенантным экспортом перед релизом?

Напишите тест, который пытается экспортировать Tenant B, будучи аутентифицированным как Tenant A, и убедитесь, что он падает и через UI, и через API. Если унаследована кодовая база, сгенерированная ИИ, с непоследовательным ограничением тенантов или без аудита, FixMyMess может быстро диагностировать и починить пути экспорта, чтобы они стали безопасными в проде.