Инвентарь PII для прототипной базы: найти и сократить данные

Инвентарь PII для прототипной базы данных — найдите email, имена и токены, сократите сбор данных и задайте правила истечения и удаления.

Зачем нужен инвентарь PII прежде, чем прототип вырастет

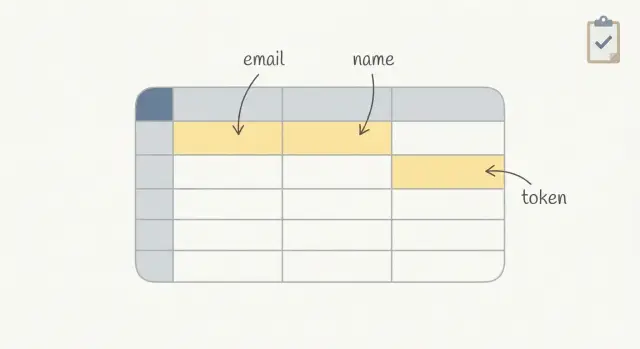

Прототипы собирают чувствительные данные намного быстрее, чем вы думаете. Простейшая форма регистрации добавляет email и имена. Поток приглашений создаёт ещё почты. Вход добавляет токены. Логи для отладки копируют это снова. Вскоре ваш «тестовый» апп хранит реальные данные людей в местах, где вы изначально не планировали их держать.

Риск — не только в утечке. Это ещё и путаница и переработки. Если email и токены лежат без владельца, вы не ответите на базовые вопросы: кто видит эти данные? как долго мы их храним? можем ли удалить по запросу? Когда прототип превратится в продукт, вы вынуждены устраивать аварийную зачистку вместо релиза функций.

Инвентарь PII быстро снижает этот риск. Это не бумажная формальность. Это карта того, куда уходит персональная информация, плюс план собирать меньше и удалять вовремя. Одна страница меняет подход к разработке: вы перестаёте добавлять поля «на всякий случай», замечаете, что токены хранятся в открытом виде, и прописываете правило ретенции до того, как база разрастётся.

В результате вы хотите получить два результата: ясную карту данных (где создаются, хранятся, копируются и отправляются email, имена и токены) и план ретенции (что хранить, что не собирать и когда истекать или удалять). По пути вы также получите список высокорискованных мест (логи, аналитика, бэкапы, админки, забытые таблицы) и ответственного за каждое хранилище.

Если вы унаследовали прототип, сгенерированный ИИ (инструменты вроде Bolt, v0, Cursor или Replit), это ещё важнее. Такие сборки часто копируют секреты в файлы конфигурации, хранят токены без срока действия или рассеивают пользовательские данные по множеству таблиц.

Что считается PII и чувствительными данными в прототипе

PII (персонально идентифицируемая информация) — это любые данные, которые могут идентифицировать реального человека сами по себе или в комбинации с другими полями. Как раз «в комбинации» вводит команды в заблуждение: имя пользователя плюс название компании или IP-адрес плюс временная метка могут указывать на конкретного человека.

Начните с очевидных полей профиля пользователя, затем ищите теневые копии вне основной таблицы users.

Частые PII в прототипах: email, имена, телефоны, адреса, логины и хэндлы, дата рождения, локация, фото профиля, метаданные, связанные с оплатой (даже если вы не храните данные карты), IP-адреса и идентификаторы устройств.

Некоторые данные не всегда считаются PII, но всё ещё чувствительны, потому что дают доступ к аккаунтам или системам. Обращайтесь с ними как с высокорискованными: auth-токены, session ID, refresh-токены, ссылки для сброса пароля или одноразовые коды, API-ключи, секреты подписки вебхуков.

Также включайте места, которые тихо собирают или дублируют данные. Прототипы часто протекают PII в логах (тела запросов, трассы ошибок), событиях аналитики (например, "invite_sent" с email), тикетах поддержки (скриншоты, вставленные токены) и экспортируемых CSV, которыми делятся в чате.

Простой пример: поток приглашений хранит email приглашённого в таблице invites, логирует полный запрос при ошибке и отправляет событие в аналитику с тем же email как свойством. Это три места, которые нужно отслеживать, устаревать и удалять.

Перечислите все места, где приложение может хранить или копировать данные

Инвентарь PII начинается с простой идеи: данные редко живут в одном месте. Прототипы копируют значения для удобства, и эти копии становятся самыми трудными для поиска позже.

Постройте карту полного пути поля пользователя (например, email) от момента, когда оно попадает в приложение, до каждого места, куда оно может попасть. Включайте места, созданные фреймворком, хостингом и сторонними инструментами, а не только то, что вы написали сознательно.

Большинство команд находит персональные данные в нескольких корзинах:

- Таблицы и колонки базы данных: таблицы пользователей, invites, audit, временные таблицы и всё, что хранит сырые payloads запросов.

- Провайдер аутентификации и хранилище профилей: email и имена могут жить и в вашей БД, и в отдельном auth-сервисе с дополнительной метаинформацией (последний логин, IP, устройство).

- Файловые загрузки и объектное хранилище: фото профиля, импорты CSV, вложения и сгенерированные экспорты. Имена файлов и содержимое могут содержать PII.

- Фоновые задачи, очереди и кэш: payload задач часто включают полные объекты пользователей; кэши могут хранить их дольше, чем вы ожидаете; повторы дублируют данные.

- Отчёты о крашах, логи запросов и админки: ошибки могут захватывать заголовки, cookie и тела запросов; экраны поиска в админке и экспорт CSV становятся ещё одной копией.

Для каждого места фиксируйте, какие поля хранятся (email, имя, токены), зачем они нужны, кто имеет к ним доступ и как долго они живут по умолчанию. Если вы не можете ответить на вопрос о ретенции, предполагайте «вечно», пока не назначите срок удаления.

Простой пример: magic link вход может хранить email в users, токен в login_tokens, копировать email в очередь задач для отправки и затем проткнуть токен в логи запросов, если вы включили его в URL.

Пошагово: соберите инвентарь PII за один день

Начните с реальных путей пользователей в приложении, а не только со схемы БД. Выберите 3–5 пользовательских сценариев, которые происходят сегодня (или будут на следующей неделе). Частые: регистрация, вход, сброс пароля, приглашение коллеги, оформление заказа. Если вы документируете только таблицы, вы пропустите то, что копируется в логи, аналитику и инструменты поддержки.

Для каждого сценария выпишите каждое поле, которое вы собираете, и простую причину, зачем оно нужно. Если вы не можете объяснить причину в одно предложение, это хороший кандидат на удаление или отложение.

Затем проследите каждое поле от начала до конца: где оно вводится (форма или API), где валидируется, где хранится (таблица и колонка) и где может дублироваться (логи, фоновые задачи, трекеры ошибок, почтовые сервисы).

Достаточно простой рабочей таблицы (документ или spreadsheet). Используйте одну строку на поле и захватите:

- Имя поля и пример значения (для ясности)

- Цель (почему это нужно прямо сейчас)

- Тип данных: PII, чувствительное или не чувствительное

- Куда течёт: запрос, таблица/колонка БД, логи, третьи стороны

- Кто имеет доступ (админка, прямой доступ к БД, инструменты поддержки)

Если ваш прототип был сгенерирован ИИ, добавьте ещё одну проверку: поиск отладочных логов и скопированных payloads запросов. Это обычные места, где email, имена и токены случайно сохраняются.

Как найти email и имена в базе данных

Начните со сканирования схемы. Большинство полей email и имени не скрыты, они просто разбросаны. Откройте список таблиц и ищите очевидное сначала, затем дополнительные копии, добавленные при быстрой прототипной работе.

Проверяйте типичные имена колонок во всех таблицах, а не только в users. Ищите прямые поля (email, first_name) и вспомогательные (contact_email, displayName, invited_by).

Быстрый подход — искать по шаблонам в схеме, затем подтверждать несколькими строками данных.

-- Postgres example: find likely PII columns

select table_name, column_name

from information_schema.columns

where column_name ilike '%email%'

or column_name ilike '%name%'

or column_name ilike '%contact%'

order by table_name, column_name;

После очевидных полей ищите места, где email и имена скрываются в свободном тексте или BLOB-полях. Прототипные приложения часто кладут пользовательский ввод в metadata, notes, message или json-колонку и потом забывают о ней.

Распространённые места скрытия:

- Поля свободного текста и JSON (notes, message, metadata, profile, payload)

- Миграции и seed-скрипты, которые создавали временных тестовых пользователей с реальными почтами

- Дублирующие таблицы (users плюс billing/customers плюс analytics/events)

- Очереди и логи, сохранённые в БД (email jobs, invite logs)

- Бэкапы и снепшоты (старые данные могут пережить основные таблицы)

Реальность: если у приложения есть приглашения, вы, вероятно, храните email как минимум в двух местах (запись пользователя и запись приглашения). Запишите, где живёт каждая копия и что является источником истины.

Где живут токены и что о них фиксировать

Токены — один из самых быстрых путей к взлому в прототипе. Они действуют как ключи: если кто-то копирует токен, он может воспроизвести его для входа, вызова API или сброса пароля. Относитесь к токенам как к чувствительным данным, даже если они сами по себе не «персональные».

Типичные токены: session ID, refresh-токены, токены magic link, токены сброса пароля и API-токены (как для сторонних сервисов, так и для ваших endpoint'ов). Риск растёт, когда токены долгоживущие, повторно используемые или работают отовсюду без дополнительных проверок.

Токены также оказываются в неожиданных местах:

- Таблицы БД (sessions, auth_tokens, password_resets)

- Cookie браузера (включая "remember me")

- localStorage или sessionStorage на фронтенде

- Логи приложений и трекеры ошибок (заголовки запросов, query string)

- Шаблоны и логи исходящей почты (magic links)

Для каждого токена фиксируйте, что он делает, где хранится и как долго остаётся действительным. Держите правила простыми: храните минимум, истекайте быстро, ротируйте при использовании и хешируйте токены в хранилище, когда это возможно, чтобы при утечке БД нельзя было сразу получить доступ.

Ответьте на эти вопросы по каждому токену:

- Какое действие позволяет этот токен (вход, сброс, доступ к API)?

- Где он хранится и копируется (БД, cookie, логи, почта)?

- Каков срок жизни и можно ли его повторно использовать?

- Как он защищён (хеш, шифрование, скоуп, привязка к устройству/IP)?

- Что происходит при выходе, смене пароля или отмене приглашения?

Минимизируйте сбор: храните только то, что нужно прототипу

База прототипа быстро наполняется, потому что проще сохранить всё, чем решить, что важно. Привычка «сохранить всё» приводит к лишнему PII, долгоживущим токенам и данным, которые потом объяснить невозможно.

Оспаривайте каждое поле одним вопросом: что ломается, если мы этого не сохраним? Если ответ «ничего, это было бы просто удобно», не собирайте это пока. Позже можно добавить опциональные поля, когда они реально нужны.

Прогрессивный профайлинг помогает держать форму регистрации простой. Сначала собирайте минимум (часто только email), затем запрашивайте больше при достижении пользователем точки, где это действительно нужно (оплата, приглашения, поддержка).

Влияющие сокращения, которые работают в большинстве прототипов:

- Используйте display name вместо полного юридического имени, если нет явной причины.

- Не сохраняйте сырые формы или полные payloads запросов для отладки. Логируйте ошибку и request ID.

- Сократите поля свободного текста. Если они необходимы, добавьте явное предупреждение (не вставляйте секреты) и ограничение по символам.

- Делайте «приятные, но не обязательные» поля опциональными и переносите их на шаг позже.

- Предпочитайте указание страны вместо полного адреса, пока доставка не потребуется.

Пример: поток приглашений часто соблазняет команды хранить имя отправителя, имя приглашённого, личную заметку и историю писем. Для прототипа может быть достаточно inviter user ID, invitee email, статус приглашения и время истечения.

Создайте план истечения и удаления, который можно выполнить

Инвентарь PII полезен только если заканчивается простым правилом: когда каждое поле истекает и как оно удаляется.

Установите окна хранения по типам данных и запишите их рядом с каждой таблицей или полем в инвентаре, даже если вы пока не выполняете их:

- Неподтверждённые регистрации: удалять через 7 дней

- Заброшенные аккаунты (нет логинов, нет активности): удалять через 30–90 дней

- Письма поддержки или формы контакта: удалять через 90 дней

- Аудит-логи (по возможности избегайте PII): хранить 30–180 дней

- Бэкапы: держать как можно короче (для прототипов обычно 7–30 дней достаточно)

Токены заслуживают отдельного правила — их легко неправильно использовать и тяжело найти позже. Истекайте сессионные и reset-токены быстро и обеспечьте возможность их инвалидировать. Базовый ориентир: access-токены — минуты, refresh — дни, при смене пароля отзывать все токены.

Автоудаление делает план реальным. Добавьте одну регулярную задачу очистки, которая запускается ежедневно: удалять неподтверждённых пользователей старше порога, удалять записи invites после принятия или по короткому сроку, очищать старые токены.

Запросы на удаление пользователя должны быть предсказуемы. Определите охват, чтобы не пропустить скрытые копии:

- Удалить профиль пользователя и записи аутентификации

- Удалить или анонимизировать связанный контент (комментарии, проекты, файлы)

- Удалить токены, сессии и API-ключи

- Исключить из экспортов и сторонних инструментов впредь

- Оставить минимальный лог удаления (без лишних PII)

Бэкапы и экспорты — самая сложная часть. Возможно, сегодня вы не сможете точечно удалить из старых бэкапов, но можно планировать: сократить период хранения бэкапов, перестать экспортировать сырые PII по умолчанию и регулярно удалять старые экспорты.

Контроль доступа и логирование без усложнений

Вам не нужна корпоративная инфраструктура, чтобы защитить прототип. Нужны ясные роли, меньше разбросанных ключей и достаточное логирование, чтобы позже ответить на один вопрос: кто смотрел или менял чувствительные данные?

Запишите только те роли, которые у вас есть сегодня. Большинству прототипов подходят простые роли: основатель/админ (полный доступ), поддержка (только чтение записей пользователей), подрядчик (доступ только к части, которую он строит) и аварийный админный аккаунт, используемый редко. Цель — не допустить, чтобы «все видят всё» стало постоянным состоянием.

Простой план доступа, который выдерживает проверку:

- Дайте каждому человеку свой логин. Не используйте общие пользователи БД или общие пароли админа.

- Ограничьте прямой доступ к БД 1–2 людьми. Остальные работают через админку приложения.

- Для поддержки используйте доступ только на чтение, временно давайте подрядчикам права и ограничивайте срок.

- Ежемесячно пересматривайте доступ и удаляйте неиспользуемые аккаунты.

- Храните один аварийный админ-аккаунт в безопасном месте и используйте его только при необходимости.

Логи могут оставаться простыми. Записывайте админ-действия, которые касаются PII: просмотр профиля пользователя, экспорт пользователей, сброс пароля, смена email, генерация ссылок приглашения. Даже базовый лог с временной меткой, админом, действием и целевой записью позволит заметить ошибки и ответить на вопросы.

Замаскируйте PII где возможно. В админке показывайте только необходимое (например, частичный email: j***@domain.com). В логах избегайте хранения полных email, имён или токенов. Логируйте идентификаторы вместо этого.

И, наконец, держите секреты вне кода и вне БД. API-ключи, секреты подписи JWT и соли для reset-токенов должны жить в системе управления секретами, а не в файле конфигурации или таблице настроек.

Пример: быстрый инвентарь PII для прототипа с регистрацией и приглашениями

Представьте прототип, сгенерированный ИИ: пользователи регистрируются по email, создают workspace и приглашают коллег по почте. Всё работает в тестах, но никто не записал, где хранится какая персональная информация.

Пройдите весь поток один раз (регистрация, приглашение, сброс пароля), затем поищите, куда попадают данные и где они дублируются. В типичной установке PII найдёте в нескольких местах:

- Таблицы БД:

users(email, имя),invites(email приглашённого, id пригласившего),audit_logs(иногда хранит сырые payloads) - Логи приложения: тела запросов, логи ошибок, логи фоновых задач

- Почтовый сервис: шаблоны, вебхуки событий, логи доставки с адресами получателей

- Аналитика/мониторинг: идентификаторы пользователей, иногда полные email, если их случайно залогировали

- Кэш и очереди: payloads приглашений или событий аутентификации, хранящиеся дольше, чем ожидалось

Распространённая рискованная находка — обработка токенов. Например, прототип может хранить токен сброса пароля в открытом виде в таблице password_resets без срока действия (или с дефолтным 30-дневным). При чтении БД злоумышленник может использовать токен для захвата аккаунтов. Запишите, хешируются ли токены, как долго живут и можно ли их использовать повторно.

Затем решите, что прекратить собирать сейчас, а что позже. Многие прототипы не нуждаются в полном имени при регистрации, а приглашения обычно не обязаны хранить email приглашённого навсегда после принятия или истечения.

Вот простая таблица ретенции, которую можно вставить в документ и назначить владельца:

| Data type | Where it lives | Purpose | Owner | Expiry |

|---|---|---|---|---|

| Email (user) | users.email | Вход + уведомления | Product | Хранить пока аккаунт активен; удалять через 30 дней после закрытия |

| Name (optional) | users.name | Только отображение | Product | Собирать позже; при наличии — удалять вместе с аккаунтом |

| Invitee email | invites.email | Отправить приглашение | Engineering | Удалить через 7 дней после принятия/истечения |

| Reset token | password_resets.token | Сброс пароля | Engineering | Хранить в хеше; истекать через 30 минут; одноразовое использование |

Распространённые ошибки, из‑за которых PII и токены остаются висеть

Большинство прототипов не «сливают» данные из‑за одного большого просчёта. Они сливают из‑за множества мелких решений, которые накапливаются, и никто не возвращается чтобы почистить.

Одна ловушка — считать тестовые данные безвредными. Команды вставляют реальные клиентские email, имена и телефоны в seed-файлы, админки и CSV-импорты. Через неделю эту базу копируют на ноут другой команды или на staging. Теперь реальные PII в трёх местах, и никто не помнит, откуда они пришли.

Ещё одна тихая утечка — избыточное логирование. Отладочные логи, хранящие полные тела запросов или заголовки, часто захватывают session-токены, токены сброса пароля, ссылки приглашений или API-ключи. Эти логи живут дольше, чем должен жить токен, и делятся в тикетах и чатах.

Токены превращаются в «вечные данные», если вы храните refresh-токены, magic link или invite-токены без срока действия (или без задания задачи очистки). Это порождает длинный список всё ещё действующих учётных данных.

Копирование PII для удобства всё ухудшает: дублирование email в нескольких таблицах, кэширование в событиях аналитики или повторное сохранение в таблице поиска. Ваш инвентарь должен отмечать каждую копию, чтобы вы могли удалить и истечь данные в одном месте.

И последнее — записывайте решения. Без короткой заметки вроде «мы никогда не логируем заголовок Authorization» будущая быстрая правка вернёт проблему обратно.

Короткий чеклист и следующие шаги

Сделайте этот проход прежде, чем делиться прототипом с большим числом пользователей. Цель — найти копии и убедиться, что данные не живут вечно.

Быстрые проверки, которые ловят большинство проблем:

- Email и имена: ищите по таблицам, JSON-колонкам, событиям аналитики и отладочным дампам поля вроде

email,name,firstName,lastName,profile,invitee. - Токены: отметьте, где появляются session-токены, API-ключи и ссылки для сброса (БД, cookie, localStorage, серверные логи, сторонние инструменты).

- Секреты: просканируйте переменные окружения,

.envфайлы, сборочные артефакты и временные админ-страницы на предмет хардкодированных ключей. - Истечение: запишите, что должно истечь (приглашения, reset-токены, сессии), точное время и задачу или код, который это удаляет.

- Доступ: перечислите, кто сегодня видит продакшен‑данные (основатели, подрядчики, агентство, почта поддержки, дашборды БД).

Когда получите ответы, превратите их в небольшой набор правок, которые можно сделать на этой неделе. Держите список в 3–5 пунктов, чтобы он действительно был выполнен.

Если ваш прототип — сгенерированная ИИ сборка, которая начинает ломаться под нагрузкой реальных пользователей, целевая диагностика кодовой базы поможет найти, где утекли PII, токены и секреты. FixMyMess (fixmymess.ai) специализируется на приведении сломанных ИИ‑сгенерированных прототипов в продакшен‑состояние, их бесплатный аудит кода даёт практический список проблем перед масштабной переработкой.

Часто задаваемые вопросы

Когда мне стоит создать инвентаризацию PII для прототипа?

Начните, как только реальные люди смогут зарегистрироваться, войти в систему или получить приглашение. Даже «тестовое» приложение быстро сохраняет email, токены и записи логов, которые остаются дольше, чем вы думаете.

Что такое инвентаризация PII простыми словами?

Думайте об этом как о одностраничной карте личных и чувствительных данных: что вы собираете, где это хранится или дублируется, кто имеет доступ и когда это истекает или удаляется. Если вы не можете ответить «где ещё эта запись появляется?», инвентарь не завершён.

Какие данные считать PII или чувствительными в прототипе?

Emails, имена, телефоны, адреса, логины, IP-адреса, идентификаторы устройств, местоположение, фото профиля и всё, что может идентифицировать человека в комбинации с другими полями. Также отмечайте «не совсем PII, но опасные» данные — токены аутентификации и API-ключи, они могут дать доступ к аккаунту.

Где обычно PII прячется за пределами основных таблиц БД?

Часто за пределами основных таблиц данные прячутся в логах, аналитике, фоновых задачах, кэше, экспортных CSV, админках и внешних инструментах типа почтовых сервисов или трекеров ошибок. Прототипы часто дублируют тот же email или токен в нескольких местах без контроля.

Как быстро собрать инвентарь PII, не зайдя в тупик?

Выберите 3–5 реальных пользовательских сценариев: регистрация, вход, сброс пароля, приглашение. Для каждого поля запишите, где оно появляется, где хранится, кто его видит и сколько живёт по умолчанию.

Как найти email и имена, разбросанные по БД?

Просканируйте схему на типичные имена колонок, затем проверьте несколько строк данных. Не останавливайтесь на users: invites, audit, events и JSON-поля типа metadata часто содержат забытые копии.

Что записывать про сессионные и reset-токены?

Токены — это ключи, поэтому трекайте их даже если они не «персонифицированы». Для каждого токена запишите, что он позволяет, где хранится (БД, cookie, localStorage, логи, почта), есть ли срок действия и можно ли его повторно использовать.

Как решить, какие PII прекращать собирать в прототипе?

По умолчанию собирайте минимум, нужный для текущей функции. Если вы не можете объяснить в одно предложение, зачем нужно поле — отложите его, сделайте необязательным или удалите.

Какой практичный план хранения и удаления данных для прототипа?

Установите простые правила ретенции по типам данных и реализуйте их одной ежедневной задачей очистки. Начните с коротких окон для неподтверждённых регистраций, приглашений, токенов сброса и логов — именно там данные быстро накапливаются и несут риск.

Как справиться с PII в унаследованном прототипе, сгенерированном ИИ?

Сделайте целевую диагностику кода: ищите секреты, отладочные логи, хранение токенов и дублирование пользовательских данных. Если прототип сгенерирован ИИ (Bolt, v0, Cursor, Replit) и нужно быстро привести его в форму, FixMyMess (fixmymess.ai) может провести бесплатный аудит кода и помочь закрыть утечки или аккуратно переработать решение.