Исправьте сломанный OAuth‑вход в AI‑сгенерированных приложениях (production)

Исправьте сломанный OAuth‑вход в AI‑сгенерированных приложениях: найдите несоответствия redirect URI, ошибки callback, проблемы со state и продовые cookie‑настройки.

Что именно ломается, когда OAuth падает в production

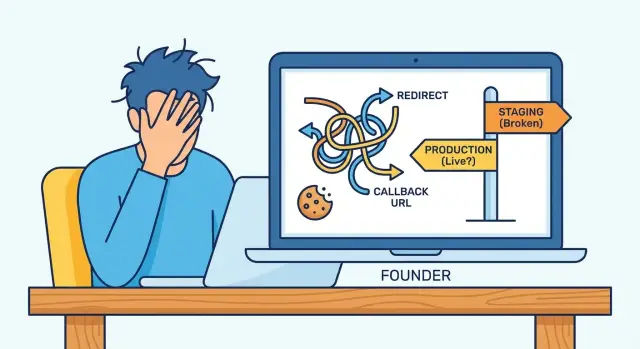

Ошибки OAuth выглядят запутанно, потому что код часто кажется правильным. Провайдер делает то, что вы просили, но небольшое несоответствие между локальной средой и production ломает рукопожатие.

«Работает локально, но падает в production» обычно выглядит так: вы кликаете Google или GitHub, возвращаетесь в приложение и видите пустую страницу, 401/403 или бесконечный цикл редиректов обратно на кнопку входа. Иногда провайдер показывает явную ошибку (часто по redirect URL). Другой раз всё выглядит успешным, но приложение сразу же «забывает», кто вы, после callback.

OAuth привередлив: он зависит от точных URL и правил браузера. Провайдер сравнивает ваш redirect URI с тем, что вы зарегистрировали. Приложение должно прочитать callback, проверить состояние входа и установить сессионную cookie, которую браузер действительно пришлёт при следующем запросе. Небольшие отличия, как http vs https, www vs без www или флаг cookie — вот и вся разница между «вошёл» и «кто вы?»

Признаки в production:

- Провайдер жалуется на несоответствие redirect URI

- Callback попадает в приложение, а затем редиректится по кругу

- Вход проходит один раз, затем пользователи вылетают при обновлении

- Проблема наблюдается не у всех (часто Safari, iOS или режим инкогнито)

- Ошибки видны только за прокси или на реальном домене

AI‑сгенерированные приложения часто подключают аутентификацию хрупко: жёстко прописанные callback URL, пропущенные проверки state и настройки cookie, которые проходят в локали, но падают в условиях реального HTTPS, реальных доменов и современных настроек приватности браузеров.

Нарисуйте поток логина, прежде чем менять что‑то

Самый быстрый способ потратить время — начать крутить настройки вслепую. OAuth — это цепочка. Одна неверная догадка о том, какой URL используется, где живёт сессия или где завершается HTTPS, может сломать весь поток.

Запишите точный production‑поток (не то, что вы предполагаете от локали). Многие AI‑сборки меняют базовые URL через переменные окружения, а у некоторых приложения несколько callback маршрутов (Google vs GitHub, web vs mobile).

Зафиксируйте эти детали, чтобы сравнивать локал, staging и production:

- Origin фронтенда (что загружает браузер) и origin API (куда идут запросы)

- Callback URL, который ваше приложение получает после редиректа провайдера

- Redirect URI, зарегистрированный у провайдера (точная строка)

- Где хранится сессия (cookie, токен в localStorage или серверная сессия)

- Настройка edge (reverse proxy/CDN) и место, где HTTPS превращается в HTTP

Проверка реальности: если прокси завершает HTTPS, ваш сервер может видеть запросы как http, если заголовки пересылки не настроены. Это меняет сгенерированные callback URL и флаги безопасности cookie.

Пример: локально всё работает, потому что всё — http://localhost на одном домене. В production фронтенд на app.example.com, API на api.example.com, а callback попадает на неправильный хост. Провайдер успешно редиректит, но ваша сессионная cookie записывается для домена API и никогда не доходит до фронтенда. Результат: цикл «вышел из системы».

Несоответствие Redirect URI: самый быстрый способ сломать соцвход

Если нужно быстро поправить — начните с redirect URI. Один неверный символ, и провайдер заблокирует callback.

Большинство провайдеров требует точного совпадения, включая:

- Схему (

httpvshttps) - Домен (

wwwvs безwww, субдомены) - Путь (включая завершающий слеш)

- Query‑параметры (если присутствуют, отсутствуют или идут в другом порядке)

- Порт (часто в локальной разработке)

Production‑проблемы часто возникают из‑за смешения сред. Вы тестировали на staging‑домене, затем запустили кастомный домен, а провайдер всё ещё разрешает только staging callback. Ещё частый случай — инструмент, который генерирует несколько URL для деплоя (preview build), и приложение случайно строит callback с неправильного URL.

Прокси усугубляет ситуацию: если ваше приложение думает, что работает по http, оно может сгенерировать http redirect URI, в то время как реальный сайт — https. В production это проявится как ошибка провайдера «redirect_uri mismatch» или пустая страница после входа.

Простой пример: локально используется http://localhost:3000/auth/callback, а в production должно быть https://app.yourdomain.com/auth/callback (без завершающего слеша). Если код отдаёт https://app.yourdomain.com/auth/callback/, некоторые провайдеры считают это другим URL и отклоняют его.

Плохая обработка callback и циклы редиректов

В конце OAuth провайдер возвращает пользователя в приложение с доказательством входа. Если маршрут callback обрабатывают как обычную страницу, небольшие ошибки легко превращаются в циклы или «работает локально, падает в production».

Что должен делать маршрут callback

Маршрут callback должен быть коротким и незаметным. Если он пытается рисовать UI, сначала грузить данные пользователя или проходить стандартный роутер с охранниками аутентификации, это легко приведёт к циклу.

Правильный обработчик callback делает следующее:

- Читает ответ провайдера (

code,stateи любые поляerror). - Меняет код на токены (на сервере) и валидирует ответ.

- Создаёт или возобновляет сессию (ставит правильные cookie) и сохраняет идентификацию пользователя.

- Редиректит на безопасную страницу «вы вошли в систему».

Распространённая ошибка в AI‑сгенерированном коде — загрузка всего приложения на callback‑маршруте. Гард приложения видит «еще не залогинен» и сразу же редиректит обратно к провайдеру, создавая цикл.

Обрабатывайте ошибки провайдера без краха

Провайдеры регулярно возвращают ошибки вроде access_denied (пользователь отменил) или invalid_grant (код истёк или уже использован). Если ваш код предполагает, что code всегда будет, вы получите 500, фронтенд попытается снова, и цикл продолжится.

Упрощайте обработку ошибок:

- Если пришёл

error, покажите дружелюбное сообщение и предложите кнопку «Попробовать ещё раз». - Если обмен токена не удался, залогируйте безопасную (санитизированную) ошибку и остановите поток.

- Не переиспользуйте тот же auth‑код при повторе. Начинайте новый вход.

Также следите за post‑login редиректами. Многие приложения принимают returnTo в query и бездумно редиректят туда. Это может привести к сломанным путям (редирект обратно в /auth/callback) и уязвимости open‑redirect. Разрешайте только same‑site пути, по умолчанию отправляйте на известную страницу и очищайте подозрительные значения.

Отсутствующая валидация state и почему это даёт периодические ошибки

state — это метка безопасности, которую приложение создаёт до отправки пользователя к Google, GitHub или другому провайдеру. Когда провайдер возвращает пользователя, приложение должно подтвердить, что возвращённый state совпадает с выданным. Это блокирует CSRF‑подобные атаки и подтверждает, что callback принадлежит той же сессии браузера.

Когда state отсутствует, хранится неверно или не валидируется, это часто выглядит случайным:

- Сообщения «Invalid state» или «CSRF detected», которые пользователи не могут воспроизвести

- Вход работает один раз, затем падает при следующей попытке

- Пользователи входят, а затем сразу выходят после callback

- Отчёты «у меня на ноутбуке работает, а в production — нет»

Почему это периодично в production: state должен пережить время между первым редиректом и callback. Обычно его хранят в серверной сессии (память, Redis, БД) или в короткоживущей cookie.

Если хранить в памяти сервера, в production всё ломается при более чем одном инстансе. Первый запрос может попасть на сервер A, а callback — на сервер B, у которого такого state нет.

Если хранить в cookie, production‑настройки могут незаметно её сбрасывать: отсутствующий Secure за HTTPS, неверный домен cookie или блокировка SameSite при кросс‑сайтовом редиректе.

Также проверьте PKCE. Для многих провайдеров публичные клиенты (SPA, mobile и некоторые «no‑backend» схемы) обязаны использовать PKCE: приложение создаёт code_verifier, хеширует в code_challenge и затем доказывает это при обмене токена. Если PKCE отсутствует или не совпадает, ошибки могут проявляться только на отдельных устройствах или браузерах.

Проблемы с cookie: SameSite, Secure, domain и path

Многие сбо́и OAuth — это на деле проблемы с cookie. Приложение ставит сессионную cookie (или временную cookie для flow OAuth), но браузер не шлёт её обратно при callback. Провайдер в порядке, а приложение не может связать пользователя с сессией.

SameSite: почему callback ведёт себя иначе

OAuth‑потоки перескакивают между сайтами (ваше приложение → провайдер → ваше приложение).

При SameSite=Lax cookie отправляются при топ‑левел навигациях в большинстве случаев, но есть крайние случаи с POST‑callback, iframe или кастомными представлениями браузера. Если поток реально требует cookie при кросс‑сайтовом callback, вам часто нужен SameSite=None.

Если вы ставите SameSite=None, обязательно также ставьте Secure, иначе современные браузеры просто проигнорируют cookie.

Secure, domain и path: мелкие настройки — большой эффект

Production работает по HTTPS и чаще на реальных доменах, а не localhost. Проверьте:

- Включён ли

Secureна HTTPS и не требуется ли он по ошибке на plain HTTP в локали. - Совпадает ли cookie

Domainс тем, что видит браузер (следите заapp.example.comvsexample.com). - Не слишком ли узкий

Pathcookie (например,/api, когда callback попадает в/auth/callback). - Cookie не перезаписываются ли на редиректе с другими настройками.

- Callback не отдаётся ли с другого субдомена, чем тот, на котором была установлена cookie.

Ошибки CORS громкие; ошибки cookie тихие. Хороший индикатор: если сетевой вызов проходит (200/302), но пользователь остаётся вышедшим, обычно виноваты cookie, а не CORS.

Наконец, встроенные браузеры (in‑app webviews) и новые ограничения третьих cookie могут ломать соцвход так, как вы не воспроизведёте на обычном десктопном Chrome. Тестируйте на реальных устройствах и в реальных средах пользователей.

Конфигурационные ошибки, проявляющиеся только в production

Часто баг — не в коде, а в production‑конфигурации. Локальная среда прощает; production — строже.

Начните с переменных окружения, которые контролируют OAuth. Одна неверная переменная может дать чистую страницу входа, а затем туманную «что‑то пошло не так» после возврата провайдера.

Самые частые несоответствия конфигурации:

- Client ID и client secret от другого приложения (dev‑учётные данные в prod или наоборот)

- Callback URL или разрешённые redirect URLs не точно соответствуют production‑схеме, домену и пути

- Базовый URL API указывает на localhost или staging, и обмен кода происходит с неправильного сервера

- Настройки cookie и сессий отличаются в prod (

Secure, domain, path), поэтому сессия не читается во время callback - Секрет был ротирован в одном месте, но не в другом (хост‑конфиг vs консоль провайдера)

Если вы унаследовали AI‑сгенерированный проект, проверьте также «быстрые фиксы», где секреты вставлены в фронтенд или выводятся в консоль. Это может дать единичный успех теста, но создать реальную проблему безопасности и ломать другие сборки.

Редко, но бывает: рассинхронизация времени

OAuth‑обмены могут падать, если время сервера сбито. Это редкость, но если токены выглядят просроченными сразу, проверьте синхронизацию времени на хостинге и образах контейнеров.

Пошагово: как диагностировать сломанный OAuth‑вход от начала до конца

Самый быстрый путь — сделать ошибку воспроизводимой и видимой. Отнеситесь к ней как к багу на оформлении заказа: один путь, один браузер, один отчёт «первого плохого шага».

Используйте один тестовый аккаунт у провайдера и чистый профиль браузера (без расширений и менеджеров паролей). Если баг «иногда», уменьшите количество переменных.

Простой поток, который быстро находит корень проблемы:

- Воспроизведите один раз и остановитесь. Не перезапускайте 10 раз и не стирайте следы.

- Захватите полный цепочку редиректов и скопируйте точный неудачный URL (включая query‑строку).

- Сравните разрешённые redirect/ callback URI провайдера с зафиксированным URL деплоя.

- Проверьте cookie прямо перед уходом к провайдеру и сразу после возвращения. Подтвердите Domain, Path,

SecureиSameSite. - Убедитесь, что

stateи PKCE создаются, хранятся и валидируются. Проверьте, чтоstate, который вы отправляете, совпадает с тем, что вы проверяете при возвращении.

Если шаги 1–5 выглядят правильно, сосредоточьтесь на серверной части обмена токенов. Ваш бэкенд должен получить код, обменять его на токены и корректно обрабатывать ошибки без циклов. Логируйте ответ провайдера в санитизированном виде и показывайте понятную страницу ошибки вместо бесконечного пересылания на /login.

AI‑сгенерированные кодовые базы часто содержат «полезную» логику повторных попыток или дублированные callback маршруты, которые делают поведение в production непредсказуемым.

Частые ловушки, которые усугубляют OAuth‑баги

Под давлением легко заштопать симптом и усложнить настоящую проблему.

Одна распространённая ошибка — зарегистрировать кучу redirect URI «чтобы работало». В итоге у вас почти‑дубликаты для staging, production и preview, и никто не знает, какой именно URL использует приложение. При следующем деплое домен поменяется — и вход снова сломается.

Ещё одна ловушка — отключать валидацию state, чтобы остановить ошибку «state mismatch». Эта ошибка обычно сигналит о реальной проблеме (cookie, мультивкладочность, мультиинстансность). Отключение state убирает важную защиту и повышает риск.

Хранение токенов — ещё одна распространённая ошибка. Многие AI‑проекты кладут access token в localStorage, потому что так просто. При любой XSS‑уязвимости токены легко станет похитить. Предпочитайте серверные сессии или httpOnly cookie, когда это возможно.

Шаблоны, которые часто вызывают продовые сбои: неправильные домены cookie, смешение SPA‑маршрутов и API‑маршрутов так, что callback попадает к не тому обработчику, маскировка циклов лишними клиентскими редиректами и копирование примеров провайдеров без обработки специфичных для провайдера параметров.

Пример: маршрут callback есть в SPA, но провайдер отправляет пользователей на путь API. Локально это работает из‑за дев‑rewrites; в production роутинг платформы строже.

Быстрый чеклист перед тем как пушить фикс

Тестируйте вход так, как это делают реальные пользователи: чистый браузер, реальный HTTPS‑домен и реальные настройки провайдера.

Чеклист:

- Redirect URI точно совпадает: та же схема (

https), хост, путь и завершающий слеш, что сохранены в настройках провайдера. - Callback завершает работу однозначно (без циклов): либо ставит сессию и делает один редирект, либо показывает явную страницу ошибки.

- State генерируется для каждой попытки и валидируется: создавайте новый

stateдля каждой попытки, храните его безопасно и проверяйте при возвращении. - Cookie переживают callback: подтвердите наличие cookie после редиректа назад. На HTTPS они должны быть

Secure, иSameSiteдолжен соответствовать вашему потоку (иногда нуженNone+Secure). Также проверьте домен и путь cookie. - Production‑конфиг реальный, не пустой: client ID/secret, callback URL, базовый URL приложения и разрешённые origin совпадают с деплоем.

Сделайте один проход в чистом профиле (без существующих cookie), затем на мобильном. Если вход работает только когда вы уже однажды логинились — скорее всего, остался баг с cookie или state.

Реалистичный пример: локально работает, в production падает

Основатель отправил AI‑сгенерированное приложение, которое нормально логинит на localhost. Как только его перенесли на реальный домен, Google‑вход выдал redirect_uri_mismatch.

Они обновили настройки провайдера. Ошибка исчезла, но теперь приложение подпрыгивает между провайдером и сайтом в цикле. Иногда оно попадает на главную страницу, но остаётся незалогиненным.

Две маленькие разницы в production обычно достаточно, чтобы это произошло:

Первое — redirect URI почти правильный, но не точный. Например, приложение отправляет https://app.example.com/auth/callback/ (со слешем в конце), а провайдер разрешил только https://app.example.com/auth/callback.

Второе — сессионная cookie, хранящая состояние входа, не отправляется при callback. В production это часто происходит из‑за неверного SameSite или отсутствующего Secure на HTTPS.

Практический путь решения:

- Сделайте совпадение redirect URI в приложении и в настройках провайдера (схема, хост, путь, слеш).

- Правильно настройте cookie для production (

Secure, подходящийSameSite, верный домен и путь). - Подтвердите, что приложение сохраняет и валидирует

stateчерез редирект.

Чтобы убедиться, что всё исправлено, протестируйте в инкогнито, затем в обычном окне, затем после полного перезапуска браузера. Попробуйте хотя бы в двух браузерах. Результат должен быть скучным: один редирект наружу, один редирект обратно и вы остаетесь в системе.

Следующие шаги, если AI‑сгенерированная авторизация всё ещё нестабильна

Если стандартные проверки не помогают, перестаньте менять настройки вслепую. Большинство «почти работающих» багов происходят из‑за отсутствия логов, неясной ответственности за URL или перепутанных путей кода, которые ведут себя по‑разному на реальных доменах и HTTPS.

Запишите точные production URL, участвующие в потоке: базовый URL, callback URL провайдера и любые промежуточные редирект‑страницы. Заблокируйте их в настройках провайдера. Малые отличия (www vs без www, завершающий слеш, http vs https) вызывают ошибки, которые выглядят прерывистыми, потому что пользователи попадают на приложение с разных точек входа.

Добавьте минимальные логи вокруг callback, чтобы видеть, что пошло не так, не раскрывая секретов. Логируйте время, имя провайдера, HTTP‑статус и внутренний код ошибки. Не выводите токены, auth‑коды, cookie или полные query‑строки.

Если код AI‑сгенерирован и запутан, нестабильность часто связана с дублированием обработчиков, смешанными подходами к сессиям (cookie + localStorage) или редиректами, которые маскируют реальные ошибки. Фокусная рефакторинг обычно быстрее, чем латание:

- Один callback‑endpoint на провайдера

- Валидация

state(и nonce, где применимо) в одном месте, каждый раз - Ограничение post‑login редиректов коротким allowlist

- Централизация настроек cookie (

Secure,SameSite, domain, path) - Одна понятная страница ошибки для проваленных логинов

Если вы унаследовали грязный прототип и вход в production постоянно ломается, FixMyMess (fixmymess.ai) как раз для таких ситуаций. Мы диагностируем AI‑сгенерированные кодовые базы, правим логику авторизации, укрепляем cookie и проверки безопасности и подготавливаем приложение к продакшен‑деплою.

Часто задаваемые вопросы

Почему OAuth работает локально, но падает в production?

Сравните точный redirect URI, который отправляет ваше приложение, с тем, что сохранён в настройках провайдера. Одна лишняя или отсутствующая буква способна всё сломать: https vs http, www vs без www, слеш в конце или лишний query‑параметр.

Если вы не уверены, что именно отправляет приложение в production, зафиксируйте окончательный URL, который используется при редиректе — считайте его единственным источником правды.

Что значит «redirect_uri_mismatch» и как быстро исправить?

Обычно это значит, что провайдер отклоняет callback, потому что redirect URI не совпадает со строкой, которую вы зарегистрировали. Самый быстрый фикс — привести их в точное соответствие и повторно протестировать.

Если ошибка пропала, но вы по‑прежнему остаетесь «вышедшим», вероятнее всего сессия не устанавливается — проверьте, отправляется ли cookie после callback.

Как обратный прокси или CDN может сломать OAuth, даже если код правильный?

Если HTTPS завершается на прокси или балансировщике нагрузки, ваш сервер может видеть запрос как http, если заголовки пересылки не настроены. В результате приложение может генерировать некорректный callback или ставить cookie без нужных флагов безопасности.

Практический фикс — сделать приложение осведомлённым о оригинальной схеме и хосте, чтобы в продакшене оно формировало корректный https callback и правильные настройки cookie.

Почему возникает бесконечный цикл редиректов после возврата от провайдера?

Цикл редиректов обычно возникает, когда маршрут callback обрабатывается как защищённая страница: проверка «я залогинен?» проходит до создания сессии, и приложение отправляет пользователя обратно к провайдеру.

Сделайте callback простым: обработайте ответ провайдера, создайте сессию и выполните один редирект на нормальную страницу.

Если вход выглядит успешным, почему приложение тут же «забывает» пользователя?

Потому что браузер не отправляет вашу сессионную cookie при callback, особенно если это кросс‑сайт переход. Провайдер возвращает пользователя корректно, а ваше приложение не может связать этот запрос с сессией.

Чаще всего надо поправить SameSite и Secure, а также убедиться, что домен и путь cookie соответствуют тому, что реально использует браузер.

Что такое значение OAuth «state» и почему оно дает прерывистые ошибки?

state — это значение безопасности, которое приложение генерирует перед переходом к провайдеру и должно проверить при возврате. Если оно отсутствует, хранится неверно или не валидируется, вы получите ошибки вроде «invalid state» или непостоянное поведение.

Не отключайте проверки state, чтобы «сделать так, чтобы работало». Исправьте хранение и валидацию, чтобы callback был надёжным.

Почему OAuth ломается только после масштабирования на несколько инстансов?

Если вы храните состояние логина в памяти одного сервера, при масштабировании на несколько инстансов первоначальный запрос и callback могут обслуживаться разными инстансами — и второй инстанс не знает про state.

Используйте общий стор для сессий (Redis, БД) или короткоживущие cookie, которые работают через все инстансы, и повторно протестируйте при множественных запусках.

Нужен ли мне PKCE и что ломается, когда он неверен?

PKCE — это дополнительная верификация, которую требуют многие провайдеры для публичных клиентов (SPA, мобильные приложения). Приложение создает code_verifier, хеширует его в code_challenge и затем подтверждает при обмене кода на токены. Если пара неверна или отсутствует, обмен падает, хотя редирект выглядит нормальным.

Если ошибки чаще встречаются на отдельных браузерах или устройствах — проверьте PKCE в первую очередь.

Почему OAuth ломается только в Safari, на iOS или в режиме инкогнито?

Safari, iOS, инкогнито и встроенные веб‑вью часто строже относятся к cookie и трекингу. Они могут блокировать установку или отправку cookie при кросс‑сайтовом редиректе, из‑за чего state или сессия теряются.

Тестируйте именно на тех устройствах и в тех средах, где работают ваши пользователи, а не только в десктопном Chrome; фокусируйтесь на сохранности cookie и сохранении состояния.

Что логировать и проверять в первую очередь, чтобы диагностировать сломанный production OAuth?

Логируйте только то, что помогает найти шаг, где происходит сбой, не раскрывая секретов. Фиксируйте временные метки, провайдера, получили ли вы error или code, прошла ли валидация state, и внутренний код ошибки для неудачного обмена.

Если проект сгенерирован ИИ и запутан, FixMyMess может выполнить бесплатный аудит кода, найти точную причину и обычно стабилизировать вход в production за 48–72 часа или быстро перестроить поток, когда это проще, чем патчить.