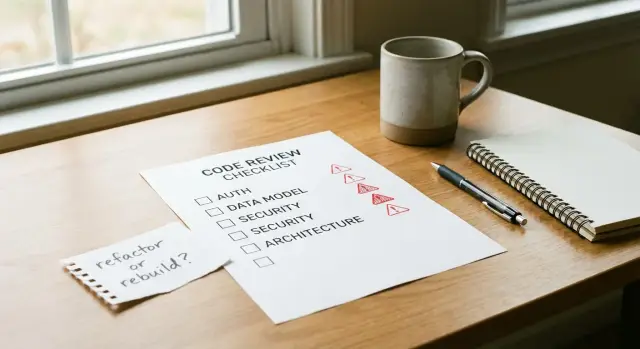

Оценка объёма работ по исправлению AI‑сгенерированной кодовой базы: тревожные сигналы

Используйте эту рубрику, чтобы оценить объём работ по исправлению AI‑сгенерированной кодовой базы: находите тревожные сигналы в авторизации, модели данных, безопасности и архитектуре.

Что вы оцениваете и почему это важно

Объём работ по устранению проблем — это оценка того, что нужно сделать, чтобы кодовая база стала безопасной, стабильной и готовой для реальных пользователей. Она включает усилия (часы или дни), риски (что может сломаться в процессе исправлений) и неизвестности (области, которым нельзя доверять, пока вы их не изучите или не протестируете).

Первое реальное решение обычно не «какую ошибку править первой?», а «исправляем это, или пересоздаём те же функции на более чистом основании?». Ошибочный выбор пути может привести к тому, что вы потратите неделю на латание проблем, которые появятся снова, как только добавите ещё одну фичу.

Кодовые базы, сгенерированные ИИ, часто выглядят отлично на демо, но внутри могут быть пропасти. Вы увидите отполированный UI поверх хрупкой логики. В одном файле следуют приличные паттерны, в следующем — захардкожены секреты, пропущены проверки ввода или смешаны запросы к базе с кодом интерфейса. Это не обязательно «плохо», но может скрывать острые углы.

Эта рубрика рассчитана на скорость. Вы пытаетесь ответить на два ранних вопроса:

- Можно ли это привести в боеспособное состояние с целевыми правками, или быстрее и безопаснее начать заново?

- Где работа, вероятнее всего, взорвётся (auth, модель данных, безопасность, архитектура)?

Относитесь к результату как к диапазону, а не к единственному числу. Быстрая и честная оценка помогает правильно выставить ожидания и решить, нужен ли второй взгляд перед тем, как тратить недели на догадки.

Входные данные и быстрый таймбоксированный подход

Чтобы оценить объём, нужно ровно столько информации, чтобы ответить на один вопрос: можно ли сделать код безопасным и надёжным без переписывания всего?

Соберите минимальные входные данные (до того, как откроете код)

Попросите об этом заранее. Если ключевые части отсутствуют, ваша оценка — в основном гадание.

- Доступ к репозиторию (полный исходник, а не zip с билд‑выходом)

- Настройка окружения (env vars, подход к хранению секретов и примерный .env шаблон)

- Детали базы данных (схема, миграции и небольшой образец данных, если есть)

- Цель деплоя (где это должно работать и ограничения вроде регионов или VPC)

- Короткий список «обязательных» сценариев (регистрация, оплата, админ‑панель и т.д.)

Задайте таймбокс для первого прохода. Обычно 60–120 минут достаточно, чтобы заметить ключевые риски, не углубляясь в полный аудит.

Простой рабочий план: потратьте ~15 минут на попытку запуска, 30 минут на прохождение основного пользовательского пути от конца до конца, затем 15–45 минут на сканирование больших тревожных сигналов (auth, модель данных, безопасность, архитектура).

Что значит «готово»: одностраничный результат — главные проблемы, примерный диапазон усилий и чёткий вывод (рефактор или перестройка).

Жёсткие остановы важны. Если у вас нет исходников, нельзя запустить локально или в чистой среде, или никто не может объяснить, как выглядят production‑данные — приостанавливайте и помечайте оценку как заблокированную.

Первичный триаж: запускается ли приложение и выполняет ли оно основную задачу?

Прежде чем ставить оценки, попытайтесь использовать приложение как реальный пользователь. Вы не отлаживаете каждую проблему, вы проверяете, жив ли проект или рушится до достижения основного сценария.

Начните с полного прохождения: можно ли запустить сервер, открыть приложение, зарегистрироваться, войти и завершить основное действие (создать объект, забронировать, отправить и т. п.)? Если на каком‑то шаге возникает падение, пустой экран или неработящий маршрут, объём работ обычно растёт — вы чините фундамент, а не косметику.

Быстро посмотрите на конфигурацию. Документированы ли переменные окружения? Видите ли вы захардкоженные API‑ключи, токены или пароли в файлах или в клиентском коде? Даже один раскрытый секрет может превратить «быстрое исправление» в более широкую очистку безопасности.

Также отметьте тестовый сигнал. Отсутствие тестов — обычная ситуация в прототипах, но это увеличивает риск в вашей оценке. Даже пара smoke‑тестов снижает неопределённость. Наличие тестов вокруг auth и ключевых потоков может сократить время на исправления.

Фиксируйте неизвестности сразу — они часто определяют объём больше, чем видимые баги:

- На каком шаге возникла ошибка и какое сообщение вы видели?

- Какие части основного сценария неясны или непоследовательны?

- Какие данные создаются или изменяются и где они хранятся?

- Что обязательно должно работать в проде (платежи, письма, загрузки файлов)?

Тревожные сигналы в auth, которые быстро увеличивают объём

Проблемы с авторизацией редко бывают «просто багом». Они затрагивают маршрутизацию, данные, хранение сессий и все защищённые функции. В проектах, сгенерированных ИИ, auth — место, где часто проявляются копипаст и пропуски серверных проверок.

Быстрый сигнал — работают ли базовые вещи сквозь весь поток. Если письма для сброса пароля не приходят, сессии умирают случайно или UI пишет «вошёл», а API отклоняет запросы, скорее всего, это больше, чем мелкая правка. Эти симптомы обычно указывают, что состояние авторизации рассредоточено по нескольким местам (фронтенд, бэкенд, база, куки) без единого источника правды.

На что обратить внимание

Шаблоны, которые быстро увеличивают объём работ:

- Сломанные потоки (ссылки для сброса не работают, logout не вычищает сессию, сессии умирают после обновления страницы)

- Отсутствие или непоследовательные проверки ролей (обычный пользователь может загрузить админ‑экран или вызвать админ‑эндпоинт)

- Частичная реализация OAuth (ошибки в callback, токены хранятся «где‑то», неясен механизм обновления токенов)

- Авторизация обеспечивается только в UI (страницы скрыты, но сервер всё равно отдаёт данные)

Простая шкала серьёзности поможет объективно оценить:

- Низкая: сломан один поток, но подход в целом согласован (ошибка)

- Средняя: подход непоследователен (смешаны сессии и JWT, дублирующаяся логика) и требует проектного решения

- Высокая: роли и серверная авторизация небезопасны или неясны (кандидат на перестройку)

Пример: если прототип «защищает» админ‑функции простым скрытием кнопок, но вы всё ещё можете вызвать админ‑API из браузера, считайте это высокой серьёзностью. Исправление потребует определить права, выполнять их на сервере и повторно протестировать каждую фичу, работающую с пользовательскими данными.

Тревожные сигналы в модели данных: где прячется сложность

Если приложение, сгенерированное ИИ, «в целом работает», но постоянно ломается по непонятным причинам, часто виновата модель данных. Небольшие проблемы в схеме приводят к большим объёмам работ, потому что каждая функция зависит от тех же таблиц, связей и правил.

Быстрый сигнал — несоответствие схемы: код читает или пишет поля, которых нет в базе, или в базе есть колонки, которыми никто не пользуется. Вы увидите ошибки отсутствия колонок, null‑ы там, где UI ожидает значение, или «временные» JSON‑блоб‑поля, которые тихо стали постоянными.

Другой фактор — отсутствие единого источника правды для ID, связей и владения. Заказ может ссылаться на пользователя по email в одном месте, по userId в другом и по какому‑то полю «owner» где‑то ещё. Тогда исправления перестают быть локальными: нужно решить, что приложение должно значить, затем обновлять код, запросы и существующие данные.

Дублирование и непоследовательные названия таблиц (users vs user vs app_users) обычно означают рост через копипаст. Это приводит к несовпадающим отчётам, багам, которые возвращаются после «фикса», и логике, которая раскалывается на несколько вариантов.

Отсутствие истории миграций — ещё один тревожный сигнал. Если нет повторяемого способа безопасно изменить схему, каждое изменение превращается в рискованную ручную правку, и деплои могут ломать прод.

Признаки высокого риска, часто увеличивающие оценку: пропущенная валидация, удаления без ограничений, отсутствие границ мультиаренды (tenant), связи, обеспеченные только фронтендом, и «одна таблица для всего» с множеством опциональных полей. Если вы замечаете несколько таких проблем одновременно, дешевле перестроить слой данных чисто и заново подключить приложение, чем гоняться за багами по таблицам.

Тревожные сигналы в безопасности, которые тянут в сторону перестройки

Проблемы безопасности — не все одинаковы. Некоторые — это «запереть двери» и можно быстро исправить. Другие — признак, что проект строили без базовых границ. Во второй категории часто перестройка безопаснее (и иногда быстрее), чем латание.

Начните с секретов. Если API‑ключи или пароли к базе лежат в репозитории, логах или фронтенд‑бандле, считайте их уже скомпрометированными. Ротация ключей — только первый шаг. Если архитектуре всё ещё нужны секреты в браузере, это проблема проектирования, а не просто очистки.

Риск инъекций — ещё один множитель объёма. Если вы видите «сырой» SQL, запросы, построенные конкатенацией строк, или ввод «принимается любой», нельзя заплатить за один эндпоинт. Нужен единый подход к валидации и доступу к базе по всему проекту.

Сигналы в пользу перестройки: секреты на клиенте «потому что так было проще», эндпоинты без проверок доступа, запросы, построенные из пользовательского текста в разных местах, сессии, ломающееся при обновлении или таймаутах, и отсутствие чёткой границы между публичными и приватными данными.

Отсутствие базовых мер вроде rate limiting, CSRF‑защиты и надёжных проверок авторизации можно исправить, если архитектура чиста. Но если каждый маршрут — частный случай, упрочнение превратится в игру «вырежи крота»: исправили одно — появляется другое.

Тревожные сигналы в архитектуре: боль рефакторинга vs чистый рестарт

Архитектура — то место, где прототипные упрощения становятся поглотителями времени. Часто именно это решает вопрос: целевой рефакторинг или чистая перестройка.

Частый предупреждающий знак — «всё везде»: одно и то же бизнес‑правило встречается в компоненте UI, в API‑роуте и в хелпере, каждый вариант чуть отличается. Когда доступ к данным, обработка запросов и рендер смешаны, любое изменение рискует сломать несколько мест.

Тревожные паттерны, которые обычно означают боль при рефакторинге

Ищите шаблоны, делающие код трудным для понимания и тестирования:

- Ключевая логика дублируется по файлам без явного источника правды

- Вызовы к базе расбросаны по UI или обработчикам маршрутов без выраженного слоя доступа к данным

- Несколько способов выполнить одну задачу (две проверки auth, три хелпера биллинга)

- Встроенные «медленные» пути (повторяющиеся fetch‑циклы, тяжёлая работа на клиенте, явные N+1 запросы)

- Состояние хранится в памяти или синглтонах, с расчётом на один сервер

Когда вы видите несколько таких вещей в одной фиче, рефакторинг часто раздувается: правите одну ошибку и обнаруживаете, что «настоящая» логика живёт в другом месте.

Когда перестройка — более гуманная опция

Перестройка привлекательна, когда границы сохранить нечего. Прототип, который «работает у меня на машине», но полагается на in‑memory сессии, пишет в базу из UI‑событий и повторяет один и тот же fetch по компонентам, можно запатчить, но каждая правка добавляет ещё больше склеивающего кода.

Практическое правило: если вы не можете нарисовать простую диаграмму (UI, API, слой данных) и показать, где живёт каждое правило, объём работ, скорее всего, больше, чем кажется.

Простая шкала оценок, которую можно применить за 30–60 минут

Используйте эту рубрику, когда нужно быстро и обоснованно оценить объём работ. Цель — сократить сюрпризы с перестройками.

Шаг 1: Оцените четыре зоны риска (1–5)

Оцените каждую область от 1 (чисто, предсказуемо) до 5 (высокий риск, компаундирующиеся проблемы): authentication, модель данных, безопасность и архитектура.

- 1–2: В основном работает, изменения локальны, мало сюрпризов

- 3: Работает местами, но есть острые углы и скрытые связи

- 4–5: Частые падения, фиксы порождают новые баги, трудно понять

Шаг 2: Добавьте оценку «неизвестностей» (1–5)

Неизвестности раздувают оценки. Оцените отсутствие документации, тестов, нестабильные шаги воспроизведения или команду, которая не может объяснить ключевые потоки.

Шаг 3: Разделите блокирующие проблемы и раздражители

Перед подсчётом пометьте находки как блокеры или раздражители.

Блокеры останавливают использование в проде: пользователи не могут войти, данные портятся, секреты раскрыты.

Раздражители — терпимы: неконсистентный UI, медленные страницы, грязные названия папок.

Шаг 4: Соотнесите сумму к действию

Просуммируйте пять оценок (auth + data + security + architecture + unknowns) и используйте простое правило:

- 5–9: Быстрый фикс (локальные правки, быстро в прод)

- 10–14: Рефактор (улучшить структуру, сохранив ядро)

- 15–19: Частичная перестройка (пересобрать один подсистем, оставить остальное)

- 20–25: Полная перестройка (быстрее, чем гоняться за сбоями)

Шаг 5: Сформируйте заявление о объёме

Напишите три короткие строки: Fix now, Defer, Out of scope.

Пример: “Fix now: login flow, secret handling, database constraints. Defer: admin UI polish. Out of scope: new billing features.”

Обычные ловушки, которые портят оценки

Отполированный UI может скрывать шаткий фундамент. AI‑сгенерированные приложения часто выглядят завершёнными, потому что экраны легко создать, но рискованные части спрятаны за ними: auth, права, правила данных и обработка секретов.

Ещё одна ошибка — считать, что «работает локально» значит малый объём работ. Локальный успех может зависеть от кешированных сессий, локальной базы без реальных данных, отсутствующих rate limit или захардкоженных ключей, которые не переживут деплой в реальной среде.

Безопасность — частый убийца сроков. Если планируете «запатчить безопасность в конце», график обычно сдвигается, потому что безопасность затрагивает авторизацию, доступ к данным, дизайн API и хранение.

Легко также рефакторить слишком рано. Если вы реорганизуете папки или «улучшаете архитектуру» до того, как поймёте, кто владеет какими данными и что может делать каждая роль, вы можете сделать код красивее, но сохранить сломанные ключевые правила.

Короткий чек‑лист для интуитивной проверки:

- Не используйте полировку UI как сигнал качества бэкенда

- Не считайте локальный запуск признаком готовности к проду

- Не откладывайте решения по безопасности

- Не рефакторьте до ясности модели прав

- Не игнорируйте работу по деплою

Подготовка к деплою часто недооценивается: переменные окружения, шаги сборки, миграции баз, базовый лог и простое мониторинг. Эта работа может превратить «двухдневный фикс» в неделю.

Быстрый чек‑лист: самые быстрые сигналы объёма

Когда нужен экспресс‑оценка, ищите сигналы, предсказывающие переработку, а не только баги. Если вы не можете ответить на один пункт, считайте это множителем объёма.

- Создайте нового пользователя и пройдите основной сценарий от начала до конца (не только демо «happy path»).

- Поиск по репозиторию секретов (API‑ключи, URL базы данных, JWT‑секреты) и в клиентском коде.

- Подтвердите, что авторизация проверяется на сервере (а не только скрываются кнопки в UI).

- Проверьте, запускаются ли миграции и совпадают ли таблицы/поля с тем, что ожидает код.

- Опишите архитектуру в пяти простых предложениях: где приходят запросы, где живёт auth, где бизнес‑правила, где хранятся данные и как происходят деплои.

Если регистрация работает, но отсутствует авторизация на API и секреты раскрыты, вы уже в зоне «ужесточение безопасности плюс рефактор».

Пример: как решить рефактор или перестройку для прототипа, который постоянно ломается

Нетеxнический основатель приносит прототип Lovable, который «в основном работает», но вход иногда падает и люди случайно выходят из системы. Цель — оценить объём, не читая каждый файл.

30‑минутный проход отвечает на четыре вопроса: запускается ли приложение, может ли пользователь зарегистрироваться и войти, есть ли раскрытые конфиденциальные данные и соответствует ли база тому, что думает приложение?

Что проверяем в первую очередь

Запускаем приложение локально (или в текущем хосте) и несколько раз повторяем поток входа: регистрация, выход, повторный вход. Затем трассируем auth сквозь весь путь: форма на фронте, API‑роут, создание сессии или токена, настройки куки, middleware.

Далее сканируем на предмет раскрытых секретов (API‑ключи в репо, захардкоженные JWT‑секреты, публичные URL баз) и сверяем схему: таблицы, связи, миграции и типы (особенно user, org, permissions).

Пример оценки (0 = нормально, 3 = серьёзно):

| Area | Score | Why |

|---|---|---|

| Auth | 3 | Смешанные паттерны auth (cookies + localStorage), отсутствует refresh flow |

| Data model | 2 | Таблица пользователей есть, но роли продублированы в нескольких местах |

| Security | 3 | Секреты закоммичены, отсутствует валидация на ключевых эндпоинтах |

| Architecture | 2 | Бизнес‑логика разбросана по UI и API‑роутам |

Итого: 10/12. Это обычно указывает на перестройку фундамента (auth + доступ к данным) с повторным использованием экранов UI и текста.

Немедленные исправления (сейчас): заменить auth на единый подход, ротировать и удалить раскрытые секреты, добавить базовую валидацию и защитить рисковые эндпоинты, сделать миграции воспроизводимыми и добавить минимальный лог вокруг входа и создания пользователей.

После стабилизации приложения отложите структурную чистку (переименование папок, глубокие рефакторы), оптимизацию и дополнительные админ‑инструменты.

Сюрприз обычно — скрытые связи: «быстрые» баги входа вызваны дрейфом схемы или двумя разными userId.

Следующие шаги: превратите рубрику в понятный план

Преобразуйте оценку в одностраничный объём, который можно показать товарищу, основателю или клиенту. Держите просто: что сломано, что рискованно и что вы сделаете в первую очередь.

Включите:

- Топ‑3 риска (сломанный поток авторизации, неясная модель данных, раскрытые секреты)

- Топ‑5 исправлений (описано как результаты, а не задачи)

- Ваше решение: поэтапный рефактор или перестройка

- Первый милистоун, который можно выпустить безопасно

- Что вы пока не трогаете (чтобы защитить график)

Если оценка высокая — планируйте перестройку, но держите её маленькой. Определите минимальное продакшен‑ядро: один рабочий путь, настоящая авторизация, чистая схема базы и базовый лог. Добавляйте фичи после стабилизации фундамента.

Если оценка средняя — выбирайте поэтапный рефактор. Начните с безопасности и авторизации, потому что они касаются всего и их трудно заплатать позже. Затем разберитесь с моделью данных и только потом — с архитектурой.

Если вы унаследовали AI‑код и утопаете в неизвестностях, внешний диагноз может быть самым быстрым способом прекратить гадать. FixMyMess (fixmymess.ai) специализируется на том, чтобы брать AI‑сгенерированные прототипы и делать их готовыми к проду через диагностику кода, правку логики, ужесточение безопасности, рефакторинг и подготовку деплоя.

Часто задаваемые вопросы

What’s the fastest way to estimate scope without reading the whole codebase?

Начните с ответа на один вопрос: может ли новый пользователь пройти основной сценарий от начала до конца без аварий или путанных тупиков. Затем быстро просканируйте факторы, которые увеличивают объём работ — сломанная авторизация, рассинхрон схемы данных, раскрытые секреты и код, где «всё перемешано». Вы пока не пытаетесь ничего исправлять; цель — предсказать, останутся ли исправления устойчивыми.

When should I stop and mark the estimate as blocked?

Если нельзя запустить проект в чистой среде, оценка бессмысленна. Отсутствие доступа к репозиторию, неописанные переменные окружения, неясная настройка базы данных или непонятно, как выглядят «production»-данные — всё это блокирует оценку. На практике при таких условиях приостанавливайте работу и помечайте оценку как заблокированную до получения базовой информации.

How do I decide between repairing the existing app and rebuilding it?

Ремонт имеет смысл, когда проблемы локальные: один сломанный сценарий, несколько несовместных проверок или отсутствие валидации, которое можно добавить единообразно. Перестройка обычно быстрее, когда отсутствуют чёткие границы: авторизация смешана, права не проверяются на сервере, требуются секреты в браузере, и модель данных не соответствует тому, что думает приложение. Если исправление одной ошибки приводит к появлению двух новых — вы уже платите «налог на перестройку».

Why do authentication problems expand scope so quickly?

Потому что авторизация касается почти всех экранов и API-вызовов. Небольшой симптом — случайные разлогинивания, письма для сброса пароля не доходят, UI показывает «вошёл», а API отклоняет запросы — часто означает, что состояние разбросано между фронтендом, бэкендом, базой и куки без единого источника правды. Это обычно превращается в проектную задачу с повторным тестированием многих фич, а не в простое правление.

What’s the simplest way to tell if authorization is actually safe?

UI‑защита — не защита. Если пользователь может напрямую вызвать админ‑эндпоинт или получить приватные данные, проблема высокой серьёзности. Решение — чётко определить права, проверять их на сервере для всех релевантных маршрутов и убедиться в правилах владения данными, чтобы не допускать утечек или порчи данных.

What are the quickest data model red flags to check?

Ищите несоответствия и двусмысленность: код читает поля, которых нет в базе; таблицы с неиспользуемыми колонками; несколько способов представления владения (email в одном месте, userId в другом), или роли продублированы в разных таблицах. Это порождает «призрачные» баги, где всё ломается странно, потому что приложение не знает, где правда. Исправление обычно требует выбора единого источника правды и совместного обновления кода и данных.

If I find committed secrets, is it just a quick cleanup?

Если вы видите API‑ключи, пароли к базе или JWT‑секреты в репозитории или фронтенд‑бандле, предполагайте, что они уже скомпрометированы. Ротация ключей нужна, но этого недостаточно, если архитектура всё ещё требует секретов в браузере. Рассматривайте это как инцидент безопасности и как сигнал к тому, что может потребоваться архитектурная правка, а не простая чистка.

What security issues usually mean I need broader fixes, not patches?

Когда в приложении формируют запросы конкатенацией строк, принимают невалидные данные или в коде разбросан «сырой» SQL, нельзя безопасно патчить одну точку и надеяться, что проблема исчезнет. Нужен единый подход к валидации и доступу к базе, чтобы не пропустить аналогичные уязвимости в других местах. Чем чаще вы видите такую практику, тем шире должна быть оценка и тем больше системных изменений и ретестирования потребуется.

What architecture signals predict refactor pain?

Обычно это «всё везде»: бизнес‑правила дублируются в UI и API, вызовы к базе в компонентах UI, несколько способов выполнить одну и ту же задачу и состояние, хранящееся в памяти как будто сервер один. В такой архитектуре изменения не остаются локальными, и рефакторинг раздувается, потому что постоянно всплывают скрытые зависимости. Если вы не можете простыми словами объяснить, где живут auth, бизнес‑правила и доступ к данным, оценка должна включать очистку границ или частичную перестройку.

How should I present a scope estimate so it doesn’t turn into weeks of guessing?

Используйте диапазон и явно указывайте неопределённость. Напишите три коротких блока: что вы исправите первым, что отложите и что вне области работ, чтобы таймлайн не взорвался. Если вы унаследовали прототип, сгенерированный ИИ, и неизвестностей много, FixMyMess может провести бесплатный аудит кода и дать чёткий совет «ремонт или перестройка», с большинством исправлений, выполненных в течение 48–72 часов после аудита.