Панель внутренних согласований: права, аудиторский след, откат

Спланируйте и постройте панель внутренних согласований с AI‑инструментами: явные права, надёжный аудиторский след и безопасные способы отката решений.

Что должна решать эта панель

Панель внутренних согласований нужна для одного: решения должны быть понятными, последовательными и легко защищаемыми позднее. Когда утверждения живут в чатах и таблицах, решение может быть принято, но доказательства и контроль чаще всего отсутствуют.

Когда команды согласуют в разбросанных местах, быстро проявляются несколько проблем:

- Люди утверждают не ту версию, потому что файлы изменились в середине обсуждения.

- «Кто сказал да?» превращается в предположения после ухода человека или удаления сообщения.

- Чувствительная информация рассылается слишком широко, потому что в инструменте нет настоящего контроля доступа.

- Исправление ошибки становится неловким, долгим и политическим.

Права и логи важнее красивого UI, потому что они тихо снижают риск. Чистый экран помогает работать быстрее, но проверки прав не дадут неверному человеку утвердить, а аудиторский след докажет, что произошло. Если придётся отвечать «почему это было утверждено?», нужен один источник правды, а не пять скриншотов.

Откат — второй обязательный элемент, и у него должно быть чёткое значение. «Откат» должен означать: записать новое действие, которое возвращает текущее состояние к предыдущему безопасному состоянию, при этом сохраняя полную историю. Это не должно означать удаление истории, скрытие ошибок или правку прошлого, чтобы всё выглядело аккуратно.

Цель проста: снизить риск, не замедляя людей. Хорошая панель позволяет нужному человеку утвердить за секунды, автоматически блокирует всех остальных и делает каждый шаг лёгким для отслеживания.

Опишите рабочий процесс простыми словами

Перед тем как строить панель внутренних согласований, опишите процесс так, будто объясняете новому коллеге за одну минуту. Если люди не могут договориться о простой версии, UI превратится в набросок исключений.

Начните с названия решений, которые требуют согласования, и кто за каждое отвечает. Держите ответственность понятной: одна роль должна быть ответственной за окончательное решение, даже если другие дают ввод. Например, «тратиться свыше $5,000» может принадлежать Финансам, а «добавить нового admin-пользователя» — Security.

Дальше опишите действия и состояния простыми словами, которые уже используются в команде. Большинству команд подойдут пять действий: request (создать), approve, reject, cancel и escalate.

Будьте явными, что значит «в ожидании» и что значит «окончательно». «В ожидании» — значит это ещё можно поменять без уборки. «Окончательно» значит, что были реальные последствия, которые нужно отслеживать (предоставлен доступ, списаны деньги, обновлены записи). Если «Approve» запускает реальные изменения, считайте его окончательным и делайте «Escalate» и «Cancel» недоступными после этого.

Наконец, решите, что значит «в срок». Если задержки важны, задайте простое SLA: когда напомнить, когда эскалировать и когда пометить как просроченное. Пример: напомнить через 24 часа, эскалировать через 48 и пометить как истёкшее через 7 дней, чтобы оно не залеживалось в лимбо.

Роли и права, которые можно объяснить за минуту

Если панель требует длинного обучения — модель слишком сложна. Начните с ролей, которые соответствуют реальному поведению, и напишите правила, которые люди смогут повторить по памяти.

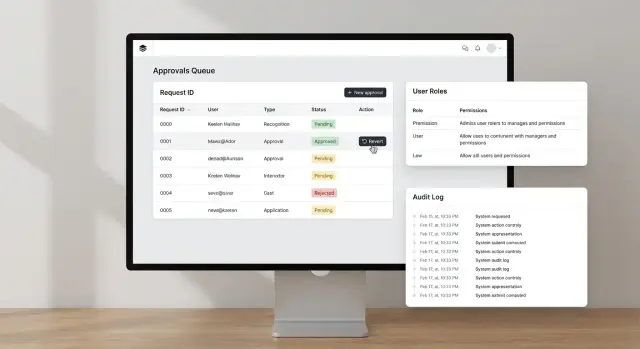

Простая наборка, работающая для большинства команд:

- Заявитель: создаёт запрос и видит его статус.

- Согласующий: может одобрять или отклонять запросы, назначенные ему.

- Администратор: управляет настройками, назначает согласующих и может исправлять ошибочные данные.

- Аудитор: доступ только для чтения к запросам и полной истории.

Держите правила так же простыми. Заявители могут создавать и просматривать свои запросы. Согласующие могут просматривать запросы в своей очереди и фиксировать решения. Администраторы видят всё и управляют доступом. Аудиторы видят всё, но ничего не меняют.

Одно крайнее правило стоит решить заранее: может ли тот же человек и запросить, и утвердить? Для большинства компаний безопасный дефолт — нет. Если человек и заявитель, и согласующий, требуйте второго согласующего или блокируйте утверждение и помечайте это. Это предотвращает формальное подтверждение и упрощает аудит.

Временный доступ — ещё одна частая ловушка. Подрядчиков обычно стоит рассматривать как заявителей или аудиторов, а не администраторов. Если нужно дать повышенный доступ, делайте его временным, с проверкой, и автоматически удаляйте по окончании контракта.

Простой пример: подрядчик подаёт запрос на «покупку нового инструмента» (заявитель). Руководитель команды утверждает его (согласующий). Позже финансы проверяют записи (аудитор) и видят кто, когда и с какого счёта утвердил. Если администратор исправляет ошибку в назначении, это действие тоже должно быть залогировано.

Модель данных: держите её скучной и надёжной

Хорошая панель согласований живёт или умирает по своей модели данных. Красивый UI может скрывать проблемы неделю. Плохие данные будут преследовать вас годами.

Начните с малого набора основных сущностей и запишите каждое действие как факт, а не как предложение в интерфейсе. Если кто‑то спросит «Кто утвердил и когда?», вы должны ответить из базы данных, а не из текста UI.

Простая структура, которая обычно выдерживает нагрузку:

- Request: id, type, title, requester_id, current_status, created_at, submitted_at, closed_at (опц.), search_tags (опц.)

- Decision: id, request_id, actor_id (согласующий), decision (approve/reject), reason, decided_at

- Comment: id, request_id, actor_id, body, created_at

- Attachment (опц.): id, request_id, uploaded_by_id, filename, storage_key, created_at

- Status history (опц., но полезно): id, request_id, from_status, to_status, actor_id, changed_at

Держите значения статусов ограниченными и значимыми. Большинству команд хватит: черновик, отправлено, на рассмотрении, утверждено, отклонено, отменено. Добавляйте метки времени, которые реально пригодятся позже (submitted_at, decided_at, closed_at), чтобы отчёты были простыми и не пришлось догадываться по «последнему обновлению».

Планируйте поиск заранее. Вы почти наверняка будете фильтровать по заявителю, согласующему, статусу и диапазону дат. Индексируйте эти поля и храните requester_id и actor_id там, где они важны.

Если первая версия пришла от AI‑инструмента, следите за «магическими» полями статуса или решениями, смешанными в строке запроса. Исправьте это пока процесс ещё простой, чтобы система могла отвечать на базовые аудиторские вопросы, когда начнут работать реальные люди.

Шаг за шагом: строим с AI‑инструментами, не теряя контроля

AI‑инструменты быстро дают рабочий UI, но функции согласований ломаются, когда правила расплывчаты. Напишите правила в простом тексте сначала (кто что может, когда и что фиксируется). Затем пусть AI генерирует код по вашим правилам, а не наоборот.

Путь сборки, который держит вас в управлении:

- Сгенерируйте экраны как отдельные, именованные страницы: входящая очередь согласований, детальный вид запроса, настройки администратора (роли, группы, переключатели политик) и просмотр аудита.

- Сгенерируйте API‑действия: создать запрос, утвердить/отклонить, откат (с ограничениями) и список аудита с фильтрами.

- Добавьте один файл с правилами в репо и поддерживайте его в актуальном состоянии. Когда правило меняется — обновляйте этот файл в первую очередь.

- Попросите AI сгенерировать тесты из файла с правилами: «Учитывая роль X, когда действие Y, тогда результат Z.» Включите по крайней мере один тест для каждой границы прав.

- Подключайте UI к API только после наличия тестов, чтобы панель не полагалась на скрытую логику в интерфейсе.

После генерации сделайте проход по очистке. Здесь многие прототипы и проваливаются: неиспользуемые эндпоинты и таблицы накапливаются, поля получают расплывчатые имена (например, «status2»), а ключевые аудиторские данные устанавливаются на клиенте, а не на сервере. Приведите это в порядок: id, метки времени и performed_by всегда устанавливайте на сервере, и каждая смена состояния должна писать аудиторское событие.

Принудительное применение прав: где это обязательно

Панель внутренних согласований живёт или умирает одним правилом: права должны проверяться на сервере. Скрыть кнопку в UI — полезно для удобства, но это не безопасность. Любой может вызвать тот же API, если угадал URL, скопировал запрос или воспользовался инструментами браузера.

Относитесь ко всем запросам как к недоверенным. Сервер должен проверять, кто пользователь, какую роль он имеет, над каким ресурсом действует и в каком он сейчас состоянии (например, нельзя утвердить то, что уже отклонено).

Для всего рискованного используйте «deny by default». Действия вроде отката, редактирования после утверждения, смены согласующих или экспорта чувствительных данных должны быть блокированы, если правило явно не позволяет их. Это предотвращает случайный доступ при смене ролей, появлении новых эндпоинтов или выпуске AI‑сгенерированного прототипа без проверок.

Шаблон, который работает:

- Централизуйте авторизацию в одном месте (middleware или функция политик), а не по всему набору эндпоинтов.

- Требуйте явного разрешения для каждого рискованного действия, а не просто «is admin.»

- Требуйте причину для высокорискованных действий (откат, переопределение) и сохраняйте её вместе с событием.

- Валидируйте переходы состояний на сервере, чтобы пользователи не пропускали шаги.

Пример: менеджер может просмотреть и утвердить запрос, но только руководитель комплаенса может откатить его и только с указанием причины. Если кто‑то вызывает endpoint отката без нужных прав — сервер откажет, даже если UI был изменён.

Аудиторский след: что записывать, чтобы он держался

Аудиторский след — это ваша истина, когда спрашивают «Кто утвердил это и почему?» Цель проста: вы должны уметь воспроизвести историю решения без догадок.

Логируйте каждое значимое событие, не только финальное одобрение. Делайте записи компактными и согласованными, чтобы их было легко искать и объяснять позже.

Фиксируйте базовые данные каждый раз:

- Кто это сделал (id пользователя, роль и, если важно, от чьего имени)

- Что случилось (имя действия: submitted, approved, rejected, escalated)

- К чему это относится (тип объекта и id)

- Когда это произошло (метка времени и часовой пояс)

- Что изменилось (значения до и после или diff) и любая указанная причина

Делайте журнал аппенд‑только. Никогда не обновляйте и не удаляйте строки, даже если решение отменено. Откат должен быть новым событием, ссылающимся на старое.

Для нетехнических ревьюеров сделайте вид аудита в виде хронологии: простые глаголы, понятные метки и быстрый доступ к связанному запросу. Добавьте фильтры по диапазону дат, заявителю и изменениям статуса. Избегайте сырых JSON, если только кто‑то специально не просит.

Решите заранее правила хранения и экспорта. Будьте ясны, как долго держите логи, кто может экспортировать и в каком формате, логируется ли сам экспорт как событие и как вы обрабатываете юридические или приватные запросы на удаление.

Откат решений: безопасные паттерны «undo»

Люди нажмут не ту кнопку, утвердят не ту версию или поймут, что появилась новая информация. В панели внутренних согласований откат должен быть безопасным, видимым и трудно используемым во зло.

Первое правило: не редактируйте историю. Вместо правки старой записи об утверждении добавьте новую запись‑реверс, которая ссылается на исходное решение. Это сохраняет честность аудита и делает ясным, что и когда произошло.

При откате требуйте краткую причину. Это обязательно, а не опция, и сохраняется вместе с тем, кто откатывал, когда и что было откатано. «Ошибка» — недостаточно. Лучше: «утверждена неверная квота поставщика» или «отозвано исключение по политике».

Ограничьте откаты понятными пользователю правилами:

- Только определённые роли могут откатывать (напр., руководитель согласующих или админ).

- Временное окно (например, 24 часа) без эскалации.

- Блокировать откаты после downstream‑шагов (оплачено, задеплоено, отгружено).

- Требовать второго согласия для высокорисковых отмен.

Также показывайте влияние перед подтверждением. Хороший экран отката перечисляет, что изменится: статус запроса, какие задачи откроются заново, какие уведомления уйдут и будет ли удалён доступ к связанным записям.

Пример: менеджер утвердил запрос на доступ, но security замечает внешний email. Откат должен вернуть запрос в «Требует проверки», отозвать выданный доступ, заново открыть чек‑лист и залогировать причину, чтобы следующий проверяющий видел всю историю.

Макет панели, который не тормозит людей

Хорошая панель согласований должна ощущаться как «входящие». Пользователь должен зайти, увидеть, что требует внимания, сделать действие и уйти без угадываний. Если нужно открывать каждый элемент, чтобы понять статус, согласования замедляются и растёт число ошибок.

Начните с простой верхней панели: поиск, диапазон времени и переключатель «Мой вид». Затем поставьте очередь в центр с тремя вкладками по умолчанию: Needs me, Waiting, Done. Показывайте счётчики, чтобы пользователи доверяли, что ничего не пропущено.

Каждая строка должна отвечать на базовые вопросы без клика: что утверждается, текущий статус и следующий требуемый шаг. Добавьте компактное резюме «кто, когда, почему», чтобы ответственность была очевидна. Если причина отсутствует — показывайте «Причина не указана», а не оставляйте поле пустым.

Рискованные действия требуют трения. Для approve, reject и особенно revert используйте подтверждающий диалог, который повторяет ключевые факты (название элемента, влияние и кто будет уведомлён). В диалоге добавьте поле для комментария, чтобы люди не пропускали причину.

Обычная табличная раскладка обычно работает лучше всего. Столбцы: запрос (и сумма/объём), заявитель, статус, следующий шаг, срок, последнее действие (кто и когда) и однострочный превью заметки.

Не забывайте базовую доступность. Используйте контрастные метки статуса, читаемые размеры шрифта и понятные фокусные состояния для клавиатурных пользователей. Каждая кнопка должна быть доступна по Tab, а диалоги — блокировать фокус, пока не закрыты.

Частые ошибки и ловушки

Самый быстрый путь подорвать доверие к панели — выпустить что‑то, что выглядит правильно в UI, но неправильно в правилах. AI‑инструменты могут сгенерировать правдоподобные экраны и «проверки прав», которые лишь скрывают кнопки. Это не безопасность.

Частые ловушки:

- Полагаться только на проверки на фронтенде (пользователь всё ещё может вызвать API напрямую, если сервер не проверяет права).

- Копировать сгенерированный auth‑код без ревью (жёстко зашитые роли, отсутствующие проверки тенантов и обходы admin — обычны).

- Позволять редактировать исторические записи утверждений (это уничтожает хронологию; используйте откат вместо правки).

- Логирование только «счастливых» путей (отклонённые действия и неудачные попытки важны при расследовании).

- Релиз без тестов на границы ролей (узнаете слишком поздно, что Viewer может утверждать, или Approver может менять настройки).

Простое правило помогает: прошлые события должны быть неизменяемы. Если кто‑то ошибся, запишите новое событие, которое это исправляет, с указанием кто, когда и почему.

Также логируйте то, чего не произошло. Если кто‑то попытался утвердить без прав, сохраните попытку (пользователь, роль, ресурс, причина). Это поможет заметить проблемы обучения, неправильно настроенные роли и реальные злоупотребления.

Перед релизом проведите несколько проверок «попробуй сломать»: viewer пытается утвердить, approver пытается менять роли, админ пробует утверждать от имени другого, пользователь пытается открыть запросы другой команды.

Быстрая контрольная перед запуском

Перед тем как приглашать всю команду, пройдитесь по продукту так, будто пытаетесь его сломать. Используйте реальные аккаунты, реальные данные и чистую сессию браузера (без admin‑куки).

Проверьте end‑to‑end

- Залогиньтесь под каждой ролью и попробуйте сделать то, чего не должны уметь: открыть чужие запросы, утвердить без прав или увидеть настройки только для админов. Если UI скрывает кнопку, но действие всё ещё работает — это небезопасно.

- Создайте запрос, утвердите его, затем откатите. Подтвердите, что итоговый статус верен везде (список, деталь, экспорт) и что побочные эффекты отменены (уведомления, downstream‑записи, счётчики).

- Поиск и фильтры: протестируйте минимум три запроса, которые люди реально используют (по заявителю, по статусу, по диапазону дат). Убедитесь, что итоги совпадают с тем, что вы видите при прокрутке.

- Аудит: откройте журнал для этого запроса и убедитесь, что он рассказывает полную историю с метками времени, кто что сделал и текстом причины. Ищите пробелы типа «статус изменён» без актёра.

- Секреты и чувствительные данные: просканируйте клиентский код, конфигурацию и логи на предмет API‑ключей, токенов и персональных данных, которые не нужны. Предположите, что логи могут попасть в тикеты.

Пример: реалистичная история согласования от создания до отката

Стартап подаёт запрос на оплату поставщику: $8,400 дизайну‑агентству. Заявитель загружает счёт, выбирает центр затрат и отправляет в панель внутренних согласований.

Система направляет его на согласование финансу (Maya). Она открывает запрос и сразу видит главное: имя поставщика, сумму, дату оплаты и что изменилось после отправки. Она сверяет счёт с PO 1127.

Maya утверждает и добавляет короткую заметку: «PO 1127 соответствует счёту. Оплата в пятничной пачке.» Статус меняется на Утверждено, и запрос становится только для чтения для большинства пользователей.

Позже в тот же день замечают, что в счёте неверные банковские реквизиты. Администратор (Luis) исследует. Он не редактирует исходную запись об утверждении. Вместо этого он использует действие Revert, которое создаёт новое событие: Reverted, с обязательной причиной.

Luis пишет: «Откатываю утверждение: несоответствие банковских реквизитов. Поставщик прислал обновлённый счёт.» Запрос возвращается в Pending, система направляет его обратно к Maya с новым приложенным счётом.

Когда аудитор проверяет это через месяц, он без догадок отвечает на четыре вопроса:

- Кто утвердил, когда и с какой ролью

- Какой текст был добавлен при утверждении

- Кто откатил, когда и почему

- Как выглядел запрос на каждом шаге (до утверждения, после утверждения, после отката)

Это разница между «кажется, всё исправлено» и историей, которая выдерживает проверку.

Следующие шаги: безопасный релиз и постепенное улучшение

Начните с малого, реального кейса. Выберите один тип согласований, который люди уже понимают (например, расходы или запросы доступа) и выпустите пилот на 5–15 пользователей. Фокусированный релиз помогает поймать непонятные экраны, пропущенные права и шумные логи до того, как на систему заведётся вся компания.

Перед тем как писать больше кода, зафиксируйте правила простым текстом. Держите их настолько короткими, чтобы менеджер прочитал за две минуты, и настолько конкретными, чтобы код мог их реализовать. Чётко пропишите, кто может утверждать, кто переопределять, что происходит при таймауте и когда можно откатить.

Когда будете готовы выходить за пределы пилота, используйте простой план запуска:

- Зафиксируйте модель прав и ролей, добавляйте новые роли только с письменным обоснованием.

- Проведите короткий security‑ревью с фокусом на проверках прав и логировании аудита.

- Проведите тест «плохого актора»: попробуйте утвердить, отменить и смотреть историю как чужой пользователь.

- Определите метрики успеха: время до согласования, частота ошибок и как часто происходят откаты.

- Назначьте путь поддержки: кто расследует, если решение выглядит неверным.

Рассматривайте логирование как продуктовую фичу, а не как бэкенд‑деталь. На пилоте просмотрите несколько записей аудита с нетехническим заинтересованным лицом и убедитесь, что история отвечает на их вопросы без догадок.

Если вы наследуете AI‑сгенерированный прототип с проблемами в авторизации, логах или готовности к деплою, команды вроде FixMyMess (fixmymess.ai) могут помочь диагностировать и исправить эти пробелы. Они фокусируются на превращении сломанных AI‑проектов в production‑готовое ПО, начиная с бесплатного аудита кода.

Часто задаваемые вопросы

Что нужно определить в первую очередь перед созданием панели согласований?

Начните с краткого описания процесса за одну минуту: что можно запросить, кто принимает окончательное решение и что считается «окончательным». Держите действия и состояния простыми (запрос, одобрение, отклонение, отмена, эскалация), чтобы UI оставался последовательным и правила — выполнимыми.

Какие роли реально нужны в большинстве панелей внутренних согласований?

Простейшая модель — четыре роли: Заявитель (создаёт и отслеживает запросы), Согласующий (фиксирует решения по назначенным элементам), Администратор (управляет настройками и назначениями) и Аудитор (только чтение полной истории). Если правила нельзя объяснить по памяти — появятся лазейки и непоследовательное поведение.

Можно ли разрешить одному человеку одновременно запрашивать и утверждать тот же элемент?

По умолчанию — нет, потому что самосогласование подрывает подотчётность. Если это нужно, требуйте второго согласующего или автоматически перенаправляйте на альтернативного согласующего и фиксируйте, что инициатор и согласующий — одно лицо.

Какая модель данных подходит для согласований и аудитов?

Держите модель простой: храните Request и отдельные записи Decision, и фиксируйте каждое действие как факт с актором и меткой времени. Не смешивайте «текущий статус» и «кто утверждал» в одной строке без истории — тогда невозможно корректно ответить на аудиторские вопросы позже.

Где должны выполняться проверки прав, чтобы они были действительно безопасными?

На сервере, при каждом запросе. Скрытие кнопки в UI помогает избежать ошибок, но не останавливает вызовы API напрямую. Сервер должен проверять личность, роль, владение ресурсом и текущее состояние, прежде чем разрешить одобрение, отклонение, откат или экспорт.

Что должен содержать аудиторский след, чтобы выдерживать проверку позже?

Фиксируйте кто, что сделал, к какому объекту это относится, когда это произошло и что изменилось; при необходимости добавляйте причину. Делайте лог аппенд‑только — не «чистите» историю; вместо этого добавляйте новые события, объясняющие исправления и откаты.

Что значит «откат» в безопасной системе согласований?

Откат должен создавать новое действие, которое возвращает текущее состояние к ранее безопасному состоянию, при этом сохраняя все предыдущие события. Нельзя удалять или править исходную запись об утверждении; обязателен краткий конкретный комментарий, объясняющий причину отката.

Как предотвратить злоупотребления откатами и переопределениями?

По умолчанию запрещайте рисковые действия: откат, переопределение, смену согласующих и экспорт чувствительных данных. Добавьте ограничения: временные окна, блокировку откатов после downstream‑шагов (оплата, деплой, отгрузка) и требуйте второго согласия для самых рискованных отмен.

Какие тесты ловят самые распространённые ошибки панели согласований?

Порождайте тесты прямо из письменных правил: «Учитывая роль X, при действии Y, ожидается результат Z», включая по крайней мере один тест на каждую границу прав. Тестируйте переходы состояний (нельзя утвердить отклонённый элемент) и целостность логов (каждая смена состояния пишет событие на сервере).

Мы унаследовали AI‑созданное приложение для согласований — как быстрее всего привести его в прод?

Сделайте диагностику кода с фокусом на серверной авторизации, переходах состояний и логировании аудита — AI‑прототипы часто выглядят правдоподобно, но пропускают критичные проверки. FixMyMess помогает довести AI‑сгенерированные приложения до production‑готовности, начиная с бесплатного аудита кода.