Письма с правильного домена: идентичность отправителя и проверки спама

Узнайте, как подтвердить, что письма отправляются с вашего домена, что на самом деле означает идентичность отправителя, почему сообщения попадают в спам и какие настройки провайдера проверить.

Что значит отправлять с правильного домена

«Письма с правильного домена» означают, что ваше сообщение и визуально выглядит, и проверяется так, будто оно действительно пришло из домена вашей компании (например, @yourcompany.com), а не с чужого сервисного домена или несоответствующего адреса.

Ваша идентичность отправителя — это набор данных, который говорит и получателю, и почтовому провайдеру, кто вы. Сюда входит отображаемое имя (например, «Алекс из Acme»), адрес электронной почты ([email protected]) и домен после @ (acme.com). Эти элементы должны соответствовать тому, что люди ожидают видеть от вашего бизнеса.

Полезно разделять две вещи:

- То, что вы указываете в видимом поле From.

- То, какая система фактически отправляет письмо.

Инструмент для рассылок, CRM, helpdesk или ваше приложение будут отправлять через собственные серверы. Это нормально. Важно, разрешены ли этим серверам отправлять от имени вашего домена.

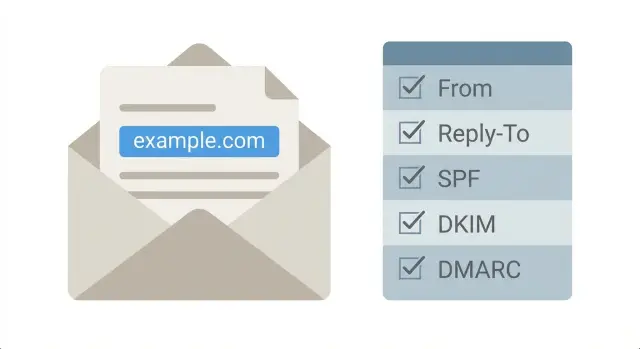

На практике «правильный домен» обычно означает согласованную настройку: видимый From использует ваш домен (не @gmail.com и не дефолтный адрес поставщика), ответы приходят туда, куда вы планировали (Reply‑To соответствует вашей логике), и почтовые провайдеры могут подтвердить, что сообщение авторизовано для вашего домена (SPF, DKIM и DMARC).

Почему это важно — просто: провайдеры пытаются защитить пользователей от подделок. Если ваше сообщение заявляет «From: [email protected]», но система отправки не может доказать, что ей разрешено представлять этот домен, это выглядит подозрительно. Такое несоответствие может снизить доверие, отправить письмо в спам или добавить метки «via», из‑за которых получатели колеблются.

Типичный пример: вы настроили инструмент рассылки так, чтобы показывать From: [email protected], но вы никогда не верифицировали acme.com в самом инструменте. Для почтового провайдера это может выглядеть как попытка выдать себя за Acme. Исправление обычно не в переписывании письма, а в приведении настройки домена и отправителя в соответствие.

Почему письма с «неправильного» домена попадают в спам

Провайдеры почты по своей сути настроены быть подозрительными. Они всё время проверяют сообщения, которые притворяются брендом, но на самом деле отправлены кем‑то другим. Подмена и фишинг часто начинаются с домена отправителя.

Когда ваше письмо выглядит как отправленное с одного домена, но фактическая система отправки связана с другим, провайдеры трактуют это как тревожный знак. Даже если тема и содержимое в порядке, несоответствие доменов может напоминать подделку.

Большая часть фильтрации — это проверка идентичности. Провайдеры сравнивают, что заявляет сообщение (видимый From), и что говорят заголовки (откуда оно реально пришло и авторизован ли отправитель). Если сигналы не сходятся, безопасным местом для письма часто становится спам. Иногда оно попадает в Promotions или Junk, но корень проблемы — всё та же потеря доверия.

Репутация тоже важна. Новый домен или домен с небольшой историей отправок имеет мало репутации. Доверие накапливается, когда получатели открывают, отвечают и не помечают письма как спам. Если вы отправляете с домена, отличного от ожидаемого, вы теряете это доверие и фактически опираетесь на репутацию того сервиса, который реально отправляет почту.

Вот несколько ситуаций «неправильного домена», которые часто вызывают подозрения:

- Ваш From использует домен компании, но провайдер отправляет через общий или несвязанный домен.

- Инструмент тихо подставляет дефолтный From вроде [email protected].

- Reply‑To указывает на ваш домен, но bounce‑уведомления и сигналы доставки идут в другое место.

- Вы используете поддомен для отправки, но он не согласован с тем, что показываете в From.

Поэтому письма могут попадать в спам даже если визуально всё вроде бы нормально. Большинство проверок происходит незаметно, и провайдеры редко скажут, какое именно несоответствие стало причиной.

Пример: вы запускаете небольшую кампанию с [email protected], но инструмент настроен отправлять через acme-mailer.com. Получатели видят «Acme» в почтовом клиенте, но провайдер видит смешанные сигналы идентичности. Сообщение может быть отфильтровано ещё до того, как кто‑то его прочитает.

Признаки, что письма приходят не с вашего домена

Большинство людей смотрят на отображаемое имя в From и считают, что всё ок. Почтовые сервисы смотрят шире. Если ключевые части идентичности указывают на другой домен, письмо может выглядеть как подделка.

Распространённые признаки:

- Получатели видят «via» или «sent on behalf of» рядом с вашим именем. Это часто означает, что другой сервис отправляет почту, а ваш домен не полностью авторизован.

- В From указан ваш домен, но при нажатии Reply ответ уходит на другой домен или в систему, которую вы не ожидали.

- Bounce‑уведомления приходят на незнакомый адрес — это указывает на другой Return‑Path, а он — сильный сигнал подлинности.

- Инструмент почты предупреждает об аутентификации, например «domain not verified» или «DKIM missing».

- Тестовые письма чаще оказываются в Promotions или Spam, чем обычно.

Быстрая проверка: отправьте тест в два почтовых ящика, которыми вы управляете (например, один Gmail и один Outlook) и сравните, что каждый показывает по деталям отправителя. Если в одном видно «on behalf of» или поведение reply меняется, значит есть рассинхронизация.

Пример: вы отправляете рассылку из [email protected] через новый провайдер. Получатель видит «Your Brand via provider-mail.com», а ответы идут на [email protected]. Хотя письмо легитимное, такое расщепление идентичности — красный флаг для фильтров и вызывает недоверие у получателей.

Если заметили такие признаки, приостановите кампанию и проверьте From, Reply‑To и bounce/Return‑Path, а также предупреждения в панели вашего провайдера.

Три адреса, которые нужно проверить: From, Reply‑To, Return‑Path

Когда говорят о письмах с правильного домена, обычно имеют в виду больше, чем то, что видно в почтовом клиенте. В одном сообщении может участвовать три разных «адреса». Если они не совпадают с вашим доменом (или не совпадают между собой), почтовые провайдеры могут посчитать письмо подозрительным.

From: то, что видит получатель

From — это то, что видят читатели в своей почтовой программе. Он должен соответствовать вашему бренду и домену отправки (например, [email protected]). Если в From указан yourcompany.com, но фактическая отправка идёт «on behalf of» другого домена, фильтры это заметят.

Также проверьте отображаемое имя (например, «Your Company Billing»). Если оно часто меняется, выглядит случайным или не соответствует сайту и подписи, пользователи могут колебаться открывать письмо. Низкая вовлечённость со временем вредит доставляемости.

Reply‑To: куда приходят ответы

Reply‑To указывает, куда почтовое приложение отправит ответ. Часто он должен совпадать с From. Иногда он отличается по осмысленной причине: например, маркетинг идёт с одного адреса, а ответы роутятся в общий support‑ящик.

Держите Reply‑To согласованным и осознанным. Если Reply‑To указывает на совсем другой домен, это может выглядеть как фишинг, особенно когда From принадлежит вашему бренду.

Return‑Path: адрес для bounce‑уведомлений (часто скрыт)

Return‑Path используется для bounce‑уведомлений и ошибок доставки. Многие провайдеры ставят его автоматически, и он может использовать системный домен или поддомен. Это нормально, но он всё равно должен согласовываться с вашей настройкой отправки. Если Return‑Path указывает в неожиданное место, это часто означает, что инструмент отправляет не с того домена или не верифицирован.

Чтобы диагностировать, откройте полные заголовки сообщения, которое вы отправили сами себе (часто «show source» или «original message»). Ищите:

- From: показывает ли он ваш домен точно?

- Reply‑To: ожидаемый ли он и брендо‑соответствующий?

- Return‑Path: совпадает ли он с вашим провайдером или настроенным доменом отправки?

- «Mailed‑by» / «Sent‑by» / «on behalf of»: не указывает ли что‑то другой домен?

Если что‑то не совпадает с вашим ожиданием, у вас есть конкретная вещь для исправления в настройках провайдера.

Основы аутентификации отправителя (SPF, DKIM, DMARC) без жаргона

Чтобы письма приходили с правильного домена, нужно больше, чем правильное отображаемое имя From. Почтовые провайдеры также проверяют, разрешено ли вашему сервису отправлять за ваш домен и не менялось ли письмо по пути.

Проще говоря:

- SPF — правило в настройках домена, которое перечисляет серверы, которым разрешено отправлять почту от вашего домена.

- DKIM — подпись в письме, которую получатели могут проверить с помощью ключа, опубликованного в настройках вашего домена.

- DMARC — политика, которая говорит провайдерам, что делать, если SPF или DKIM не проходят, и куда отправлять отчёты.

Что значит «выравнивание» (alignment) и зачем оно нужно

Выравнивание — это просто совпадение. Домен, который видит читатель в From, должен совпадать с доменом, подтверждённым через SPF или DKIM, или, по крайней мере, состоять в одном семействе доменов.

Если ваш From — [email protected], но сообщение аутентифицируется как другой домен (например, общий домен инструмента), некоторые провайдеры посчитают это подозрительным, даже если само письмо в порядке. Поддомены работают (например, mail.company.com), если они настроены на выравнивание с тем, что видно в From.

Чего ожидать после внесения изменений

SPF, DKIM и DMARC — это DNS‑записи. Вы добавляете или редактируете их там, где управляется ваш домен (часто у регистратора или DNS‑хоста). Практические моменты:

- Изменения могут распространяться не сразу. Некоторые обновления видны быстро, другие — через часы.

- Маленькие опечатки нарушают работу. Лишние пробелы, пропущенные кавычки или запись в ненужном поле могут привести к провалу проверок.

Проще запомнить: SPF отвечает «разрешён ли этот сервер отправлять?», DKIM отвечает «правильно ли подписано это сообщение?», DMARC отвечает «что делать, если ответы не совпадают с ожиданиями получателя?».

Пошагово: подтвердить, что провайдер отправляет от вашего домена

Чтобы отправлять с правильного домена, нужно, чтобы две вещи совпадали: домен, который видят люди (From), и домен, который ваш инструмент действительно авторизован использовать.

Простой чек из 5 шагов

Перед правкой DNS убедитесь, что вы понимаете, что и каким инструментом отправляется.

- Запишите точный From‑домен, который вы хотите использовать (например,

[email protected]). Будьте точны:yourdomain.comиmail.yourdomain.com— разные домены. - Определите, какая система отправляет почту. Это ваш почтовый ящик, маркетинговая платформа или приложение (пароли, квитанции, оповещения)? Для каждой нужна своя настройка.

- Найдите в инструменте раздел аутентификации домена. Ищите формулировки вроде «Authenticate domain», «Sending domains» или «Email DNS records».

- Добавьте или проверьте SPF и DKIM в DNS. SPF авторизует сервис, DKIM подписывает сообщение.

- Добавьте базовую DMARC‑политику и начните в режиме мониторинга, чтобы увидеть, что падает, прежде чем блокировать что‑либо.

После публикации изменений в DNS подождите немного, затем нажмите кнопку проверки в инструменте отправки, если она есть.

Отправьте тест и подтвердите выравнивание

Отправьте тест в личный ящик (Gmail подходит). В деталях сообщения смотрите на «mailed‑by» и «signed‑by». Идеально, если они совпадают с вашим доменом (или утверждённым поддоменом). Если там указан чужой домен, которым вы не владеете, значит вы всё ещё не отправляете как ваш домен.

Пример: основатель использует AI‑созданное приложение для регистрации пользователей, и письма для сброса пароля приходят «via рандомный домен платформы». Обычно это значит, что приложение отправляет через дефолтный аккаунт провайдера, а не через ваш верифицированный домен. Починить можно, подключив корректный сервис отправки, аутентифицировав домен в нём и обновив From в приложении.

Если инструмент показывает «authenticated», но тесты всё равно падают, распространённые причины — опечатки в DNS, запись внесена для неправильного домена или у вас несколько SPF‑записей вместо одной.

Поддомены и несколько инструментов: как держать всё в согласии

Поддомены позволяют разделять типы почты, не меняя основной бренд‑домен. Обычная схема: один поддомен для рассылок, другой для квитанций, а основной для личной почты. Правильная сегрегация защищает репутацию: если маркетинг получает жалобы, это не обязано тянуть вниз доставляемость критичных транзакционных писем.

Типичный набор:

- news.yourdomain.com для маркетинга

- billing.yourdomain.com для счетов и квитанций

- app.yourdomain.com для транзакционных сообщений (коды входа, оповещения)

- yourdomain.com для личной переписки (support, sales, основатели)

Такое разделение оправдано, если вы отправляете в объёмах или у вас есть критичные транзакции, которые должны доходить точно. Если рассылки редки, один домен проще.

Проблемы возникают, когда вы теряете выравнивание между инструментами. Вы можете настроить From корректно, но скрытая часть (например, bounce или Return‑Path) приходит с другого поддомена или с общего домена провайдера. Один неправильно настроенный поддомен ломает выравнивание и вызывает подозрения у почтовых провайдеров.

Чтобы поддерживать соответствие через несколько инструментов, установите простое правило и применяйте его везде: маркетинговая платформа, сервис приложения, CRM и support‑ящик. Решите, каким доменом пользуется каждый инструмент, и не полагайтесь на автоподстановки провайдеров.

Полезно держать внутреннюю записку: какие From‑домены разрешены для каждого типа почты, какой инструмент владеет каким поддоменом, кто обновляет DNS/аутентификацию и что тестировать после изменений.

Пример: ваше приложение шлёт коды входа с [email protected], а маркетинговая платформа отправляет с [email protected], но её bounce‑домен всё ещё bounce.vendor-mail.com. На уровне From всё кажется в порядке, но после кампании доставляемость падает. Исправление не в тексте письма, а в выравнивании доменных частей, чтобы каждый инструмент использовал задуманную вами конфигурацию.

Частые ошибки, которые приводят к рассинхронизации доменов

Большинство проблем «несоответствия доменов» — это не хитрые атаки, а простые ошибки настройки, которые накапливаются, пока провайдеры не перестают вам доверять.

Одна частая ошибка — использование бесплатного почтового домена (например, личного веб‑почтового адреса) при брендировании письма под компанию. Даже если отображаемое имя в порядке, домен не соответствует бренду.

Ещё одна проблема — неправильный SPF. Команды добавляют второй или третий SPF при подключении нового инструмента. SPF должен быть единственной записью, которая включает все разрешённые отправители. Несколько SPF‑записей аннулируют друг друга.

Проблемы с DKIM тоже легко пропустить. Ключ может быть отключён при смене провайдера, оставлен в состоянии без подписи или сломаться после миграции домена. Если DKIM не подписывает, вы теряете один из самых сильных сигналов идентичности.

Другие ошибки, которые быстро создают рассинхронизацию:

- Включение жёсткой политики DMARC (например, reject) до проверки всех легитимных отправителей.

- Смешивание разных From‑доменов в шаблонах и автоматизациях, из‑за чего бренд меняется в зависимости от отправки.

- Принятие «значка верифицированного домена» как доказательства, хотя записи неполны или опубликованы не в том месте.

Небольшой пример: стартап использует [email protected] для ответов, но маркетинговая платформа отправляет рассылки как [email protected], а одна автоматизация использует другой From. В то же время подключили новый SPF вместо обновления существующего. Часть писем проходит, часть — нет, и доставляемость становится непостоянной.

Если видите такой паттерн: выберите домены отправки, убедитесь, что все инструменты включены в одну SPF‑запись, подтвердите, что DKIM реально подписывает, и держите DMARC в мониторинге, пока все легитимные источники не будут выровнены.

Быстрый чек‑лист перед следующей рассылкой

Перед тем как нажать «отправить», быстро проверьте, что письмо действительно отправляется как ваш домен (а не «от имени» домена поставщика). Это самый быстрый способ поймать мелкие настройки, которые ведут в спам.

Отправьте себе тест в Gmail или Outlook и откройте детали сообщения («Show original», «View source» или «Message headers»). Ищите два момента: видимые адреса совпадают с ожиданиями, и результаты аутентификации показывают PASS и соответствуют вашему домену.

Короткий чек‑лист:

- From — ваш и согласован с брендом или выбранным поддоменом.

- Reply‑To — осознанный и не вызывает удивления.

- SPF включает сервис, который реально транслирует сообщение.

- DKIM включён, подписывает и выровнен с семейством доменов From.

- DMARC настроен, и отчёты (если включены) приходят.

После получения теста найдите сводку аутентификации: SPF PASS, DKIM PASS и DMARC PASS. Также подтвердите, что домен в этих проходах принадлежит тому же семейству доменов, что и ваш From.

Пример: From — [email protected], но в заголовках вы видите DKIM, подписанный acme-mailer.com, и DMARC показывает fail. Обычно это значит, что провайдер не настроен подписывать как acme.com или записи в DNS неполные.

Пример сценария и следующие шаги, если письма всё ещё в спаме

Маленький стартап стартует с новым доменом и использует сторонний инструмент для отправки писем onboarding. Они ставят отображаемое имя бренда, но письма всё равно выглядят «подозрительно» в почтовых клиентах: кто‑то видит «via», ответы редки, ранние пользователи жалуются, что письма в спаме.

Обычно это связано с рассинхронизацией между тем, что видно в клиенте, и тем, что проверяют почтовые системы «за кулисами». Даже если видимый From правильный, фактический домен отправки (отражённый в Return‑Path и доменах подписи) может отличаться. Для нового домена это несоответствие уже достаточный повод для осторожности фильтров.

Что они сделали:

- Обновили настройку From в провайдере, чтобы использовать реальный домен (не дефолтный или общий домен).

- Добавили или исправили SPF, DKIM и DMARC в DNS для точного домена отправки.

- Разделили отправку по назначению: отдельный поддомен для маркетинга и основной домен — для личной почты.

- Проверили заголовки сообщений, чтобы убедиться, что Return‑Path и домен DKIM совпадают с тем, что настроено.

Через неделю они заметили меньше отскоков, меньше «via»‑меток, лучшую доставляемость и более последовательный бренд во всех клиентах. Ответы тоже улучшились, потому что получатели стали больше доверять письму.

Если настройки вроде бы правильные, но письма всё ещё в спаме, следуйте практическому пути отладки:

- Спросите у вашего почтового провайдера, какой домен используется для Return‑Path и DKIM‑подписи.

- Проверьте DNS на дублирующие или конфликтующие SPF‑записи.

- Убедитесь, что вы не отправляете с нескольких инструментов без единообразной аутентификации.

- Просмотрите недавние изменения: новый домен, новая IP‑группа или резкий рост объёма.

- Для корпоративных получателей спросите их IT, какое правило или сигнал вызвал пометку спам.

Если AI‑созданное приложение неправильно отправляет почту (неверные заголовки, жестко прописанные домены, открытые ключи или сломанные потоки аутентификации), FixMyMess at fixmymess.ai может сделать бесплатный аудит и помочь исправить код и конфигурацию, чтобы идентичность отправителя совпадала с тем, что проверяют получатели.

Часто задаваемые вопросы

Что на самом деле означает «отправка с правильного домена»?

Это значит, что видимый адрес From использует домен вашей компании, и письмо также проверяется как авторизованное для этого же домена. Цель — единая идентичность: то, что видят люди, то, что проверяют почтовые провайдеры, и то, на что действительно настроен ваш инструмент отправки.

Почему рядом с моим именем видно «via» или «sent on behalf of»?

Обычно это значит, что почтовый сервис не полностью авторизован отправлять от имени вашего домена, поэтому почтовый клиент показывает домен сервиса как реального отправителя. Такое поведение также возникает, когда From, Reply‑To или домен подписи не совпадают — это выглядит как отправка через третью сторону.

Какие адреса нужно проверить, чтобы убедиться, что письмо действительно от моего домена?

Проверьте три адреса: From (что видят читатели), Reply‑To (куда уходят ответы) и Return‑Path (куда приходят bounce‑уведомления). Если любой из них указывает на неожиданный домен или не согласован с вашим аутентифицированным доменом, письма могут выглядеть подозрительно для почтовых систем.

Что такое Return‑Path и почему важно, если он другой?

Это адрес для bounce‑уведомлений о доставке — сильный «за кулисами» сигнал подлинности. Он не обязан совпадать с основным доменом, но должен быть ожидаемым для вашей настройки и согласоваться с тем, как провайдер аутентифицирует почту от вашего имени.

Что такое SPF и что случится, если он неверный?

SPF — это DNS‑правило, которое говорит провайдерам, какие серверы могут отправлять почту от вашего домена. Если SPF отсутствует или не включает ваш инструмент отправки, аутентификация может провалиться и письма потеряют доверие, даже если содержание нормальное.

Что такое DKIM и как понять, что он работает?

DKIM — криптографическая подпись в каждом письме, которая позволяет получателю проверить, что письмо не меняли и что оно связано с вашим доменом. Если DKIM не подписывает (или подписывает другим доменом, отличным от From), вы теряете один из сильнейших сигналов легитимности, и письма чаще попадают в спам.

Нужен ли мне DMARC и с чего лучше начать?

DMARC — политика, которая говорит провайдерам, что делать, если SPF или DKIM не совпадают с тем, что указывает From. Безопасный старт — включить DMARC в режиме мониторинга, чтобы видеть ошибки, прежде чем переходить к строгой блокировке, иначе вы рискуете заблокировать легитимную почту.

Стоит ли отправлять с поддомена (например, news.mycompany.com) или с основного домена?

Поддомены полезны, когда вы хотите разделить репутации: маркетинг отдельно от транзакций. Частая схема — основной домен для личной почты, отдельный поддомен для рассылок. Главное — постоянно аутентифицировать и использовать выбранный поддомен во всех системах, которые от него шлют.

Как быстро проверить, выровнены ли мои письма и аутентифицированы ли они?

Отправьте тест в почтовый ящик, которым вы управляете, и откройте полные детали сообщения или заголовки. Посмотрите, проходят ли SPF, DKIM и DMARC, и убедитесь, что домены в этих проверках совпадают с семейством доменов вашего видимого From.

Настройки вроде бы правильные, но письма всё равно попадают в спам — что делать?

Сначала уточните, какой домен используется для DKIM‑подписи и Return‑Path в вашем инструменте отправки — часто это и раскрывает несоответствие. Затем проверьте типичные ошибки: дублирующие записи SPF, отсутствие DKIM или рассылка с нескольких инструментов без общей аутентификации; если AI‑приложение жестко прописало неверные настройки или ключи, FixMyMess может сделать бесплатный аудит и помочь исправить код и конфигурацию так, чтобы почта соответствовала вашему домену.