Подготовьте AI‑сгенерированный репозиторий к ремедиации без задержек

Подготовьте AI‑сгенерированный репозиторий к ремедиации: шаги для воспроизведения ошибок, ограничение доступа, ротация секретов и безопасная передача экспертам.

Как выглядит хорошая передача для ремедиации

Передачи срываются по одним и тем же причинам: репо работает только на ноутбуке одного человека, установка непонятна, а «временные» ключи оказались в коде (или на скриншоте). В AI‑сгенерированных проектах есть ещё одна частая загвоздка: части приложения выглядят завершёнными, но ключевые потоки ломаются в продакшене, потому что логика неконсистентна или архитектура запутана.

Хорошая передача делает три вещи:

- Упрощает воспроизведение ошибок

- Минимизирует риски безопасности

- Снижает количество лишних вопросов, чтобы исправления могли начаться сразу

Если эксперт может склонировать репо, выполнить одну‑две команды и получить ту же ошибку, что и вы — работа начинается сразу.

«Экспертная ремедиация» не обязательно означает переработку или полный перепис. В большинстве случаев это диагностика, починка сломанной логики, ужесточение безопасности (особенно аутентификации и валидации вводимых данных), рефакторинг худших участков кода, чтобы изменения перестали ломать остальные фичи, и подготовка приложения к деплою.

Вам не нужно быть техническим, чтобы сделать корректную передачу. Нужно собрать несколько вещей и положить их в одно место:

- Одно репо с понятной точкой старта (main или выделенная ветка handoff)

- Короткое описание «что должно работать» vs «что ломается»

- Способ запустить приложение локально или в тестовой среде

- Секреты под контролем (никаких ключей в коде, план ротации)

- Один человек, который быстро отвечает на продуктовые вопросы

Пример: основатель делится прототипом, который «иногда логинится». Хорошая передача включает один тестовый аккаунт, шаги, воспроизводящие ошибку входа, и подтверждение, что все露вые ключи были ротаированы до предоставления доступа.

Соберите минимальный контекст, который нужен экспертам

Ремедиация AI‑сгенерированного кода идёт быстрее, когда в репо есть небольшой набор понятного контекста. Вам не нужен длинный специ. Нужно понять, что должно делать приложение, как оно было создано и что для вас значит «готово».

Начните с истории происхождения. Запишите, какие AI‑инструменты использовались (Lovable, Bolt, v0, Cursor, Replit и другие), а также подсказки или инструкции, которые вы давали. Если точных подсказок нет — подойдёт приблизительное описание, например: «Сгенерировать Next.js‑приложение с логином по email, оплатой через Stripe и админкой». Это помогает экспертам заметить типовые паттерны и вероятные точки отказа.

Добавьте однопараграфное продуктовое резюме, которое отвечает на три вопроса:

- Кто пользователи

- Какие основные сценарии

- Что должно работать в первую очередь

Пример: «Пользователи регистрируются, создают рабочую область, приглашают коллег и оплачивают план. Приоритет: регистрация/вход и оплата, затем дашборд.»

Потом опишите текущее состояние простым языком. Разделите на что работает, что сломано и что кажется рискованным (даже если вы не знаете почему). Фокусируйтесь на симптомах и частоте, а не на теориях.

Наконец, зафиксируйте ограничения, чтобы никому не приходилось гадать:

- Дедлайн (жёсткая дата или «как можно скорее») и бюджетные рамки

- Предпочтения по хостингу (или что используете сейчас) и ограничения окружения

- Необходимые интеграции (платежи, email, провайдеры аутентификации, аналитика)

- Ненадёжные требования (например, сохранить UI, оставить БД, пройти security review)

Инвентарь репозитория и его частей

Прежде чем кто‑то начнёт чинить AI‑сгенерированный проект, нужно понять, что именно в зоне работ. Быстрый инвентарь предотвращает классическую ошибку: кто‑то начинает дебаг, а потом обнаруживает ещё одно репо, отсутствующий сабмодуль или деплой, который не совпадает с кодом, который вы прислали.

Начните с базового: где хостится репо (GitHub, GitLab, Bitbucket или zip‑экспорт) и какая ветка по умолчанию. Поделитесь последним коммитом, который соответствует тому состоянию, что нужно починить. Если приложение генерировалось в нескольких инструментах, подтвердите, одно это репо или фронтенд и бэкенд разделены.

Опишите движущиеся части на верхнем уровне. Достаточно просто: фреймворк, база данных и провайдер аутентификации обычно достаточны. Пример: «Next.js, Postgres, аутентификация через Supabase.»

Зафиксируйте реальность деплоя. Если есть preview или production деплой, отметьте где он запущен (только локально, preview, production) и работает ли сейчас. Если работает только локально — скажите прямо.

Небольшая заметка‑инвентарь часто покрывает всё, что нужно эксперту:

- Местоположение репо, ветка по умолчанию и хэш последнего коммита

- Любые дополнительные репо или сабмодули, которые нужно подтянуть

- Ключевые сервисы (БД, auth, storage, платежи)

- Текущее состояние деплоя и что ломается

- Где сейчас хранятся переменные окружения (настройки хостинга,

.envфайлы, менеджер секретов)

Сделайте проблемы воспроизводимыми без долгих объяснений

Эксперты работают быстрее, когда видят ошибку за минуты, а не после длинного созвона. Ваша цель — превратить каждую проблему в повторимый рецепт, который одинаково работает на любой машине.

Для каждой серьёзной проблемы оставьте короткую заметку‑repro в одном месте (например, REPRO.md или короткий тикет). Держите формат согласованным:

- Необходимая подготовка (ветка, имя env‑файла, шаг seed)

- Шаги (3–8 действий: кликнуть то, запустить это)

- Ожидаемый результат

- Фактический результат

- Доказательства (точный текст ошибки плюс скриншот, если UI‑ошибка)

Добавьте безопасные данные, которые гарантируют воспроизведение. Это может быть демо‑пользователь ([email protected]), примерная организация или известная запись в локальной БД. Если баг проявляется только на реальных продакшен‑данных, опишите минимальную форму данных (поля, размеры, крайние случаи) без вставки чувствительных значений.

Приоритезируйте, чтобы никто не тратил время зря. Помечайте проблемы как P0 (блокер), P1 (серьёзно) или P2 (желательно исправить). P0 может быть «вход всегда падает» или «чекаут возвращает 500». P2 — «макет страницы настроек ломается на мобильных».

Также отметьте, что вы уже пробовали. Даже одно предложение помогает: «ротация API‑ключа», «откат зависимости», «добавлены логи в callback аутентификации». Это предотвращает повторение тупиковых шагов.

Пошагово: создайте чистую ветку для передачи

Эксперты могут двигаться быстро, только если они смотрят на точное состояние, в котором воспроизводится ошибка. Чистая ветка handoff (или тег) фиксирует это состояние, чтобы никому не приходилось гадать, какой коммит вы имели в виду, говоря «вход ломается».

Простой подход:

- Создайте ветку вроде

handoff-YYYY-MM-DDот текущей дефолтной ветки. - Подтвердите, что ошибка всё ещё воспроизводится на этой ветке.

- Прекратите мержи в неё. Если работать нужно дальше, ограничьте мержи одним человеком и требуйте короткой заметки в описании PR.

- Добавьте короткую заметку в

README(или запись вCHANGELOG), перечисляющую недавние изменения: новые страницы, новые env‑переменные, изменения в auth, изменения в БД. - Опционально: пометьте точный коммит тегом, например

handoff-ready.

Это предотвращает «движущуюся цель» дебага, когда фиксы кажутся рабочими, но код дальше меняется посреди расследования.

Безопасно ограничьте доступ к репо во время ремедиации

Контроль доступа — часть процесса исправления. Если слишком много людей могут пушить в одну ветку, вы теряете контроль над изменениями и получаете движущуюся цель для дебага.

Начните с принципа наименьших привилегий. Большинству ремедиаций сначала нужен только read‑доступ, чтобы просмотреть код, запустить и задокументировать проблемы. Если команде нужно вносить правки, давайте write‑доступ только туда, где это нужно (часто одно репо или одна ветка remediation), а не широкие права по организации.

Простой план доступа:

- Составьте список приглашённых: кто, какой уровень доступа (read или write) и когда он истекает

- Защитите main и используйте выделенную ветку remediation

- Требуйте pull request для слияний, чтобы изменения были с историей и рецензией

- Заблокируйте force‑push на main и ветке ремедиации (если возможно)

- Поставьте напоминание в календаре отозвать доступ после завершения работы

Даже если подрядчик надежен, нужен чистый аудит, чтобы потом ответить на вопросы: что изменилось, зачем и когда.

Обращайтесь с секретами и учётными данными без задержек

Секреты — частая причина остановки ремедиации. В AI‑репо предполагайте, что ключи могли оказаться в неожиданных местах. Планируйте ротацию и чистую передачу до того, как кто‑то начнёт вносить изменения.

Начните с быстрого поиска утечек: файлы .env и .env.*, конфиги, захардкоженные константы в исходниках, отладочные логи и настройки CI (переменные сборки, логи пайплайна, настройки деплоя). Если ключ найден в истории Git или в публичной вставке, считайте его скомпрометированным.

Сначала ротируйте, затем передавайте. Создайте новые API‑ключи и пароли, убедитесь, что замена работает, затем отключите старые. Для чувствительных сервисов (платежи, продакшен‑email) запланируйте короткое окно и зафиксируйте, что именно поменяли.

Как аккуратно передать, не отсылая секретов в открытом виде:

- Перечислите переменные окружения по имени и назначению (без значений)

- По возможности создавайте отдельные учётные записи (новые ключи, временные аккаунты, роли с ограничениями)

- Укажите, где используется каждая секретная переменная (локально, staging, production, CI)

- Перечислите подключённые сервисы и какие из них можно отключить на время работ

- Решите, как будете передавать значения безопасно (менеджер паролей, одноразовая передача, защищённый сейф)

Если приложение принимает карты или отправляет реальные письма, подумайте об отключении живых платежей и production‑email на время ремедиации. Предоставьте staging‑ключи и тестовую карту, чтобы отладка не причинила реального вреда.

Дайте рабочее локальное руководство (даже короткое)

Короткое руководство по локальному запуску экономит часы. Цель — не идеальная документация, а воспроизводимый способ запустить репо, увидеть те же ошибки и начать править.

Начните с минимального .env.example. Включите только переменные, которые реально читаются приложением, и используйте безопасные заполнители.

# .env.example

NODE_ENV=development

DATABASE_URL=postgres://user:password@localhost:5432/app_db

JWT_SECRET=replace-me

STRIPE_SECRET_KEY=replace-me

WEBHOOK_SIGNING_SECRET=replace-me

Затем добавьте крошечный runbook в README.md (или RUNBOOK.md) с точными командами, которые вы используете. Держите его скучным и конкретным. Если что‑то неизвестно — скажите прямо.

Минимальный runbook (copy/paste friendly)

- Install:

npm ci(илиpnpm i/pip install -r requirements.txt) - Run:

npm run dev(ожидаемый URL/порт:http://localhost:3000) - Tests:

npm test(если нет: напишите «no automated tests yet» и как проверяете вручную) - Versions: Node

18.x(если неизвестно: «Node version unknown, repo currently runs on my machine»)

Наконец, задокументируйте одноразовые шаги настройки. Это частые блокеры в AI‑репо: миграции БД, seed‑данные и сторонние вебхуки.

Пример:

- База данных:

createdb app_dbзатемnpm run migrate(если команда неизвестна — опишите, что вы делали) - Seed‑данные:

npm run seedили «войти один раз, чтобы создать первого админа» - Вебхуки: «используйте dev webhook URL и подтвердите, что signing secret установлен»

Согласуйте зону работ: критические потоки и приоритеты безопасности

Самый быстрый способ избежать задержек — договориться о зоне работ простым языком. Эксперты могут исправить почти что угодно, но им нужно знать, что важнее и что значит «готово».

Начните с перечисления нескольких пользовательских сценариев, которые должны работать end‑to‑end. Сократите список и выберите то, что реально приносит ценность сейчас:

- Регистрация и подтверждение email

- Вход и сброс пароля

- Создание основного объекта (проект, заказ, пост)

- Редактирование и удаление этого объекта

- Чекаут или биллинг (если применимо)

Для каждого потока напишите одно предложение, которое любой человек сможет протестировать. Пример: «Новый пользователь может зарегистрироваться, подтвердить email, войти и увидеть пустой дашборд без ошибок.» Добавьте однострочные крайние случаи, если нужно, например: «неверный пароль показывает дружелюбное сообщение, а не падение сервера.»

Затем укажите приоритеты по безопасности. Если отметить только одну область — отметьте auth:

- Аутентификация и управление сессиями

- Админские действия и проверки ролей

- Загрузки файлов (проверка типа, лимиты размера, правила хранения)

- Платежи и вебхуки (проверка подписи, защита от повторов)

Если есть требования по приватности или комплаенсу — зафиксируйте их: что считается PII, нужны ли аудит‑логи, как долго хранить данные и нужно ли очищать тестовые данные.

Частые ошибки передачи, которые отнимают дни

Большинство задержек возникают потому, что эксперты не могут быстро и безопасно воспроизвести проблему. Избегайте этих ловушек.

Ошибка 1: Передача production‑учётных данных

Отдать реальные продакшен‑ключи кажется быстрым, но это риск и часто заставляет приостановить работу на обсуждения по безопасности. Сначала ротируйте ключи, потом давайте временный доступ (time‑limited токены, аккаунты с наименьшими правами, staging‑ключи). Если ротация невозможна немедленно — предоставьте мок‑конфиг, который позволяет приложению стартовать без реальных сервисов.

Ошибка 2: Отправка zip без истории репозитория

Zip удаляет контекст, который помогает фиксам закрепиться: историю коммитов, ветки и чистое место для работы. Держите проект в нормальном репо, создайте ветку handoff и включите короткий README с командами запуска и тестирования.

Ошибка 3: Фиксы смешивают с новыми фичами

Если в то же время, пока идёт ремедиация, влетают новые фичи, цель постоянно меняется и баги возвращаются. Заморозьте продукт на короткое окно или держите новые фичи в отдельной ветке. Ремедиация идёт быстрее, когда все указывают на одну версию и говорят «это то, что мы фиксируем».

Ошибка 4: Размытые отчёты об ошибках

«Вход сломан» может означать десять разных вещей. Дайте точные шаги и ожидаемый результат. Указывайте окружение (локально, staging, prod), точный текст ошибки и когда последнее время работало (если работало).

Ошибка 5: Рассматривать историю подсказок AI как документацию

Логи подсказок редко отражают реальные ограничения (роли, правила данных, требования безопасности). Простая заметка вроде «пользователи должны оставаться залогиненными после обновления страницы» или «админ‑страницы должны быть защищены» экономит часы.

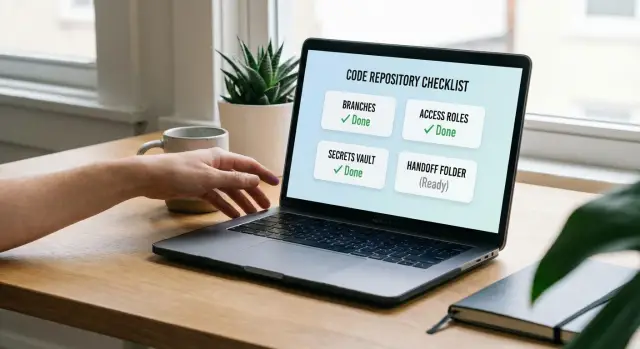

Быстрый чеклист для передачи (10 минут)

Если хотите самый быстрый выигрыш, добейтесь передачи, которая не зависит от приватных знаний в чьей‑то голове.

- Подтвердите доступ к репо с отдельного аккаунта (или в режиме инкогнито), чтобы знать, что он работает

- Создайте ветку или тег handoff и заморозьте несвязанные изменения

- Напишите repro‑шаги для топ‑3 проблем и вставьте точный текст ошибок

- Ротируйте и перечислите секреты по имени, плюс

.env.example - Отключите рискованные интеграции на время отладки (платежи, email, вебхуки), если возможно

Пример: как из шаткого прототипа сделать чистый пакет для ремедиации

У основателя есть прототип, собранный в Replit, который демонстрирует идею, но пользователи не всегда могут войти. Иногда после регистрации прилетают 500‑ки. Им нужна помощь, но они не хотят сливать продакшен‑данные или неделю отвечать на одни и те же вопросы.

Они создают ветку handoff/remediation-jan18 и замораживают её для диагностики. Если нужно продолжать разработку, делают это в отдельной ветке.

Затем они упаковывают три воспроизводимых бага:

- Вход падает с «invalid session» после успешного OAuth‑callback (включите шаги для тест‑пользователя и точную ошибку)

- Регистрация возвращает 500, когда email уже существует (укажите endpoint, payload и тело ответа)

- Обновление защищённой страницы иногда разлогинивает пользователя (укажите браузер, шаги и ошибки в консоли)

Они добавляют SETUP_NOTES.md с минимумом для локального запуска и список env‑переменных с заполнителями (DATABASE_URL=..., JWT_SECRET=..., OAUTH_CLIENT_ID=...).

По секретам они избегают продакшена: генерируют временные ключи для аудита и ротируют их сразу после ремедиации. Если для воспроизведения нужен сторонний сервис, создают тестовый аккаунт с минимальными правами.

Чего они не делают: не вставляют пароль продакшен‑БД в чат, не дают всеобщий админ‑доступ и не продолжают пушить коммиты, пока кто‑то пытается диагностировать.

Следующие шаги: получить помощь эксперта, не превратив это в проект

Решите, какой результат вы хотите, прежде чем привлекать кого‑то. Целевые исправления имеют смысл, когда один‑два потока сломаны (вход, платежи, email). Рефактор нужен, если всё в основном работает, но код трудно изменять безопасно. Ребилд часто дешевле, когда прототип склеен из всего подряд, безопасность сомнительна и каждое изменение ломает три вещи.

Когда обращаетесь за помощью, пришлите одно сообщение, которое позволит эксперту начать без долгих переписок:

- Детали доступа к репо (кто, какая роль и как долго доступ нужен)

- Имя ветки handoff

- Repro‑шаги для топ 1–3 проблем, плюс ожидаемое vs фактическое поведение

- Ваш план по секретам (что временное, что нужно ротировать и когда)

Если вы унаследовали AI‑сгенерированный код и нужно сделать его готовым к продакшену, команды вроде FixMyMess (fixmymess.ai) фокусируются на диагностике и ремонте AI‑построенных приложений, включая усиление безопасности и подготовку к деплою. Если вы успели сделать только одно перед передачей — сделайте так, чтобы проблему можно было воспроизвести за <5 минут.