Как предотвратить обнаружение аккаунтов при регистрации, входе и сбросе пароля

Узнайте, как предотвратить определение существования аккаунта, делая ответы при регистрации, входе и сбросе одинаковыми, и при этом сохраняя полезные логи для поддержки и аналитики.

Как выглядит обнаружение аккаунтов в реальной жизни

Обнаружение аккаунтов происходит, когда кто‑то может понять, зарегистрирован ли адрес электронной почты, имя пользователя или номер телефона по тому, как отвечает ваше приложение. Ему не нужно входить в систему — достаточно пробовать множество вариантов и смотреть на отличия в сообщениях, кодах состояния, таймингах или побочных эффектах.

Регистрация, вход и сброс пароля — частые цели, потому что они публичные и естественно ведут себя по‑разному, когда аккаунт существует. Это легко случайно выдать подсказки.

Простой пример: форма сброса пароля говорит:

- “Мы отправили ссылку для сброса” когда email существует

- “Аккаунт не найден” когда нет

Атакующий может загрузить список из 50 000 адресов и быстро узнать, кто пользуется вашим продуктом. Этот список могут продать, использовать для преследования или для целевого фишинга («я знаю, у вас есть аккаунт, кликните по ссылке»). Это также делает credential stuffing эффективнее, потому что злоумышленники фокусируются только на подтверждённых адресах.

Обнаружение аккаунтов — ещё и проблема приватности. Даже подтверждение того, что у кого‑то есть аккаунт, может быть чувствительным для продуктов в сфере здоровья, финансов, рабочего места или образования.

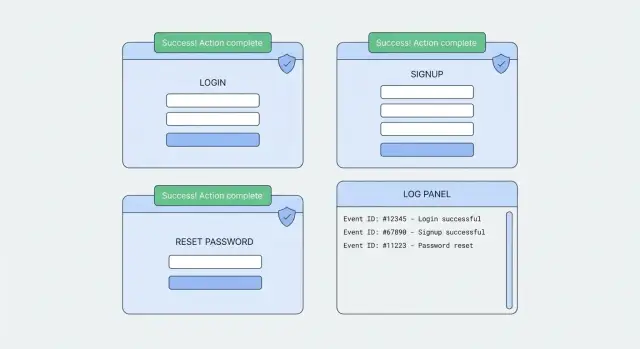

Цель простая: сделать пользовательский результат неотличимым вне зависимости от того, существует аккаунт или нет, при этом сохранив подробную внутреннюю видимость. Пользователь должен видеть одно и то же сообщение, один и тот же шаблон кода состояния и похожее время ответа. Внутри вы всё ещё фиксируете правду в логах и метриках.

Сигналы, которые используют злоумышленники, чтобы угадать наличие аккаунта

Злоумышленникам не нужна ваша база данных. Им достаточно малейших отличий в том, что возвращает приложение при вводе email или телефона.

Самые очевидные сигналы — в самом ответе: 404 для «пользователь не найден» против 200 для «сброс отправлен», или JSON вроде error: \"no_such_user\". Даже дружелюбный по тексту ответ, но с разными кодами состояния, кодами ошибок или формой ответа, легко автоматизируется.

Поведение UI может быть не менее раскрывающим. Если веб‑приложение говорит «Аккаунт не найден» при входе, а мобильное приложение всегда говорит «Проверьте почту», злоумышленники воспользуются тем, что проще. Та же проблема возникает, когда HTML‑страницы отличаются от JSON API: одна сторона может выдавать подсказку в теле, заголовке или редиректе.

Типичные сигналы, которые измеряют атакующие:

- Коды состояния и коды ошибок (200 vs 404,

USER_NOT_FOUNDvsINVALID_PASSWORD) - Текст сообщений и состояния UI (разные баннеры, подсветка полей, отключённые кнопки)

- Время ответа (быстрый отказ для неизвестных пользователей, более медленный путь для реальных)

- Вторичные подсказки (CAPTCHA появляется только после «реального» email)

- Внеполосные эффекты (email/SMS отправляются только для существующих аккаунтов)

Различия во времени имеют большее значение, чем многие команды ожидают. Если запрос на сброс возвращает 40 мс для отсутствующего email и 400 мс, когда генерируется токен, пишется в базу и ставится в очередь письмо, атакующие могут использовать этот разрыв как надёжный сигнал.

Также следите за случайными утечками через инструменты. Если внутренняя информация об ошибке или коды причин дублируются клиенту (прямо или через подробные клиентские логи), злоумышленники могут узнать «пользователь существует», даже если ваш UI ничего не говорит об этом.

Выберите один безопасный паттерн ответа для каждого эндпоинта

Самый быстрый способ снизить риск обнаружения — заранее решить, что увидит пользователь в каждом потоке, а затем придерживаться этого: одно и то же сообщение, один и тот же экран и один и тот же следующий шаг.

Рассматривайте каждый поток отдельно (вход, регистрация, сброс), но будьте последовательны внутри потока. Используйте нейтральную, не подтверждающую формулировку. Избегайте фраз, подтверждающих существование, таких как «не найдено», «аккаунт не найден», «уже зарегистрирован», «пользователь не существует».

Надёжные шаблоны ответов, которые обычно работают:

- Вход: используйте общее сообщение об ошибке, например «Мы не смогли войти. Проверьте данные и попробуйте снова.» Сохраняйте одинаковые опции помощи каждый раз.

- Регистрация: показывайте что‑то вроде «Если вы можете получить почту на этот адрес, вы получите дальнейшие инструкции.» Не меняйте UI в зависимости от того, уже используется ли адрес.

- Сброс пароля: всегда показывайте «Если аккаунт существует для этого email, мы отправили инструкции по сбросу.» Всегда ведите на один и тот же экран подтверждения.

Текст — лишь часть вопроса. Злоумышленники смотрят на поведение целиком. Согласуйте следующее между исходами:

- Один и тот же шаблон HTTP‑кодов

- Похожий диапазон времени ответа (избегайте очевидных быстрых отказов)

- Одна и та же страница, кнопки и призывы к действию

- То же число шагов до подтверждения

Практический подход для сброса: всегда показывайте экран подтверждения сразу и выполняйте работу в фоне. Внутри логируйте, было ли письмо отправлено, отскочило, подавлено или заблокировано, но никогда не отражайте это во внешнем ответе.

Пошагово: сделайте ответы неотличимыми

Нужен один понятный контракт: снаружи эндпоинт должен выглядеть одинаково, существует аккаунт или нет. Это значит — одинаковое видимое сообщение, одинаковый HTTP статус и «ощущение» ответа.

Начните с описания текущего состояния, затем постепенно исправляйте с маленькими тестируемыми изменениями:

- Перечислите все точки входа аутентификации: регистрация, вход, сброс пароля, подтверждение email, «повторная отправка кода», плюс все клиенты, которые их вызывают (веб, мобильные, публичный API).

- Постройте матрицу ответов для каждого эндпоинта (успех, неверный пароль, неизвестный email, заблокирован аккаунт, требуется MFA). Отметьте, какие поля, коды состояния и ветки UI сейчас отличаются.

- Стандартизируйте то, что видит клиент: выберите стратегию кода состояния для каждого эндпоинта и тело ответа, которое никогда не подтверждает существование аккаунта.

- Нормализуйте тайминги: если один путь выходит рано, приблизьте его к более медленному. Можно добавить небольшой джиттер или выполнить тот же набор операций в обеих ветках.

- Обновите поведение UI, чтобы оно соответствовало контракту: не показывайте «email не найден». Всегда отображайте один и тот же следующий шаг.

Затем закрепите это тестами, чтобы изменения кода не вернули регрессию.

Тесты, чтобы ответы оставались неотличимыми

Автоматические проверки должны сравнивать выводы в случаях, которые раньше давали утечки сигналов:

- Убедиться в одинаковом коде состояния и форме ответа для «известного email» и «неизвестного email».

- Убедиться, что сообщения об ошибках идентичны (или одинаково расплывчаты) во всех ошибочных случаях.

- Замерять время для обоих путей и проваливать тест, если разрыв превышает небольшой порог.

- Добавить интеграционный тест, который симулирует полный запрос на сброс и подтверждает, что UI не ветвится по признаку «аккаунт существует».

Регистрация, вход и сброс: практические шаблоны сообщений

Чтобы предотвратить обнаружение аккаунтов, публичные ответы должны выглядеть одинаково, существует аккаунт или нет. Секрет — быть скучным снаружи и точным внутри (в логах, метриках, инструментах поддержки).

Шаблоны ответов эндпоинтов (что видит клиент)

Держите коды состояния и форму сообщения согласованными. Если возвращаете JSON, всегда возвращайте одни и те же поля.

- Вход (любая ошибка):

401с{ \"error\": \"Invalid email or password.\" } - Регистрация (принять запрос, даже если email уже используется):

200с{ \"message\": \"If you can sign up, you’ll receive an email with next steps.\" } - Сброс пароля (всегда):

200с{ \"message\": \"If an account exists for that email, we sent reset instructions.\" }

При входе нормально возвращать 401 при неудачной аутентификации. Главное — чтобы все неудачи при входе выглядели одинаково (неизвестный email vs неверный пароль), включая форму ответа и время.

Шаблоны email/SMS (что получает пользователь)

Содержание сообщений тоже может выдавать наличие аккаунта. Избегайте писем «Аккаунт не найден». Предпочтительнее тихая работа или общие уведомления.

Примеры, которые подходят:

- Подтверждение регистрации: «Подтвердите ваш email, чтобы продолжить. Если вы не запрашивали это, просто проигнорируйте сообщение.»

- Письмо для сброса: «Мы получили запрос на сброс пароля. Если вы не запрашивали этого, проигнорируйте это сообщение.»

- SMS для сброса: «Ваш код сброса 123456. Если вы не запрашивали этого, проигнорируйте сообщение.»

Для несуществующих аккаунтов самый безопасный вариант часто — тишина: показывать тот же экран успешного завершения, но ничего не отправлять.

Сохраняйте аналитику и инструменты поддержки, не раскрывая информацию

Единообразные ответы не означают, что вы остаетесь в темноте. Вы можете фиксировать всё, оставляя детали на стороне сервера.

Простой шаблон: возвращайте одно и то же сообщение пользователю, но записывайте стабильный внутренний код причины для каждого запроса. Эти коды никогда не должны появляться в ответах API, тексте UI или клиентских логах.

Примеры внутренних кодов причин:

login_failed_no_userlogin_failed_wrong_passwordlogin_failed_mfa_requiredreset_requested_no_userreset_sent

Сопоставляйте каждый запрос аутентификации с корелляционным ID, сгенерированным на сервере. Используйте его в логах сервера и в событиях аудита, чтобы отслеживать запрос через сервис аутентификации, провайдера почты и базу данных без раскрытия чего-либо пользователю. Если вы показываете ID запроса пользователю для поддержки, делайте его общим и следите, чтобы он не раскрывал статус аккаунта.

Команды поддержки всё ещё должны помогать реальным людям. Держите инструменты поиска аккаунтов за авторизацией персонала и минимизируйте вывод по умолчанию. «Аккаунт найден» допустимо внутри консоли; это ни в коем случае не должно быть доступно внешнему пользователю.

Будьте строги с персональными данными. Логируйте как можно меньше, оставаясь полезными:

- Хэшируйте или токенизируйте email в логах, где это возможно

- Храните полные email только в системах с соответствующей политикой

- Держите сроки хранения короткими, если только комплаенс не требует иного

Добавьте защитные меры: throttling, детекция и контроль злоупотреблений

Единообразные сообщения — это базовый уровень защиты, но не всё. Нужны дополнительные меры, которые замедляют злоумышленников и помогают быстро обнаруживать паттерны.

Ограничение скорости и прогрессивные задержки

Начните с лимитов, которые делают автоматизацию дорогой, но не мешают обычным пользователям. Применяйте лимиты по IP и отпечатку устройства, и аккуратно учитывайте идентификатор (email/телефон), не превращая это в новый сигнал. Частый подход — хранить отдельные счётчики и применять самый строгий результат.

После повторных попыток добавляйте задержки, которые растут со временем. Делайте задержки одинаковыми независимо от того, существует аккаунт или нет. Если вы вводите блокировку, не пишите «аккаунт заблокирован» в сообщении пользователю — рассматривайте блокировку как внутреннее состояние.

Практичная схема:

- Ограничение по IP (короткое окно) для остановки всплесков

- Ограничение по устройству, чтобы ловить общие IP (кафе, офисы)

- Ограничение по идентификатору, чтобы замедлить целенаправленный подбор

- Прогрессивная задержка после N неудач, применяемая единообразно

- Мягкая блокировка с охлаждением и внутренним оповещением

CAPTCHA помогает, но не показывайте её только когда email существует. Триггерьте её по сигналам риска (объём, скорость, признаки автоматизации) и сохраняйте единый текст для пользователя.

Детекция и мониторинг злоупотреблений

Обнаружение аккаунтов имеет паттерны, которые можно отслеживать. Бот может пробовать сотни уникальных email с одного IP или несколько email с множества IP.

Отслеживайте и оповещайте о:

- Высоком объёме запросов к входу/сбросу/регистрации

- Большом числе уникальных идентификаторов с одного IP или устройства

- Повторяющихся попытках с низким процентом успеха

- Всплесках в нерабочие часы или из новых регионов

- Шаблонах между эндпоинтами (сброс, затем вход с теми же идентификаторами)

Распространённые ошибки, которые снова дают утечки

Многие команды исправляют очевидный текст, но продолжают выдавать существование через побочные каналы. Злоумышленники тестируют весь поток, а не только фразу на экране.

Разные HTTP‑коды состояния — мгновенный сигнал. Если для известного email вы возвращаете 200, а для неизвестного — 404 (или 422), боты тут же заметят это.

Тайминг — следующий выдающийся признак. Одна ветка может обращаться в базу, отправлять письмо или хешировать пароль, а другая сразу завершаться. Вам не нужен идеальный постоянный тайминг, но нужно избегать устойчивых разрывов fast‑fail vs slow‑path.

Содержимое письма тоже может выдать информацию. Письма для сброса, которые включают название тарифного плана, время последнего входа или персонализированное обращение, подтверждают, что аккаунт реальный. Держите письма для сброса общими до тех пор, пока пользователь не подтвердит контроль над почтой, следуя по токену.

Логика UI часто даёт утечки. Подсказка «Создать аккаунт», которая появляется только для неизвестных email, — это намёк. Inline‑валидация вроде «email уже используется» полезна для честных пользователей, но также служит каталогом для злоумышленников.

Короткий чек‑лист:

- Возвращайте одну и ту же стратегию кодов состояния и одинаковую форму JSON для обоих исходов

- Держите время ответа в одной и той же области для обоих путей

- Избегайте ошибок на уровне поля, которые подразумевают существование

- Не меняйте опции UI в зависимости от наличия email

- Держите письма для сброса общими до подтверждения контроля

Быстрая проверка перед релизом

Перед релизом тестируйте, как атакующий. Внешний вызывающий не должен понимать, существует ли аккаунт, а ваша команда должна по‑прежнему видеть правду во внутренней телеметрии.

Быстрый чек‑лист:

- Для входа и сброса пароля убедитесь, что вы возвращаете одну и ту же схему кодов состояния для существующих и несуществующих аккаунтов.

- Сравните тела ответов бок о бок. Они должны иметь одни и те же поля, типы данных и примерно одинаковую длину.

- Прочитайте тексты email и SMS как чужой. Сообщения не должны подтверждать, зарегистрирован адрес или нет.

- Убедитесь, что внутренние логи фиксируют реальный исход (пользователь найден vs не найден, токен создан vs пропущен) с request ID, который поддержка может искать.

- Подтвердите, что инструменты поддержки показывают исход только после авторизации персонала, а не в публичных ответах.

Затем выполните санити‑проверку тайминга. Выберите один эндпоинт (сброс — хороший старт) и сделайте 20–30 запросов с существующим и несуществующим email. Ищите повторяемый разрыв. Если он есть — дополните быстрый путь или перенесите тяжёлую работу в асинхронную задачу.

Пример: исправление протекающего потока сброса пароля

Небольшая SaaS‑команда получает жалобы: «Кто‑то постоянно пытается сбросить мой пароль». Логи показывают множество запросов на сброс для адресов, похожих на список клиентов. Паттерн классический: кто‑то проверяет, какие email существуют.

Старый endpoint сброса имел два легко различимых исхода:

- Если email не существовал: «Email не найден. Попробуйте зарегистрироваться.»

- Если email существовал: «Проверьте почту для ссылки сброса.»

Эта разница достаточна, чтобы подтвердить валидность аккаунтов в масштабе. Даже если UI похож, небольшие отличия в коде состояния, теле ответа или времени всё ещё дают утечку.

Исправление — сделать публичный ответ идентичным всегда, а реальный исход записывать внутренне с кодами причин.

Публичное поведение (новое): одинаковое UI‑сообщение и тот же HTTP‑статус для всех запросов, например: «Если для этого адреса существует аккаунт, мы отправили инструкции.»

Внутреннее поведение (новое): записать структурированное событие, чтобы аналитика, безопасность и поддержка могли действовать:

{

"event": "password_reset_requested",

"email_hash": "sha256(...)" ,

"result": "SENT" ,

"reason_code": "OK",

"ip": "203.0.113.10",

"user_agent": "...",

"request_id": "..."

}

Если email не существует, оставьте тот же публичный ответ, но логируйте result: "NOOP" с reason_code: "ACCOUNT_NOT_FOUND". Если запрос заблокирован из‑за защиты от злоупотреблений, логируйте reason_code: "RATE_LIMIT".

Поддержка всё ещё может помогать без подтверждения публично. Если пользователь говорит «Я не получил письмо», поддержка ищет последнее событие сброса по хэшу email или request ID. Если события показывают повторяющиеся NOOP, пользователь, вероятно, ввёл неправильный адрес. Если события показывают SENT, но доставки нет — можно проверить отказы у провайдера почты, не меняя поведение формы сброса.

Чтобы проверить исправление, выполните тест до/после: попробуйте сброс с известным email и с случайным, затем сравните коды состояния, тело ответа и тайминги. Снаружи они должны быть неотличимы, а в логах вы при этом увидите реальные исходы.

Следующие шаги: безопасный rollout и второй взгляд

Стандартизируйте один эндпоинт за раз. Сброс пароля часто даёт самый большой эффект, потому что его легко пробовать и он часто явно течёт. Когда сброс будет консистентен — переходите к входу, затем к регистрации.

Перед деплоем держите простой план тестирования, который покрывает веб‑UI и все API‑клиенты (мобильные приложения, интеграции, CLI). Чётко определите, что означает «одинаковый ответ» во всех них.

- Пробуйте валидные и невалидные email/имена и сравнивайте коды состояния, форму тела и тайминги

- Тестируйте заблокированные аккаунты, неподтверждённые email и пользователей с обязательной MFA

- Убедитесь, что UI по‑прежнему помогает реальным пользователям, не говоря «этот аккаунт существует»

- Проверьте, что логи и метрики всё ещё фиксируют реальный исход внутри системы

- Учтите локализацию — переводы могут заново ввести разные сообщения

Если вы имеете дело с AI‑сгенерированным кодом аутентификации, предполагайте наличие скрытых утечек (лишние поля JSON, ранние возвраты, разная обработка ошибок между клиентами). FixMyMess (fixmymess.ai) фокусируется на диагностике и исправлении таких проблем в продакшне, включая ужесточение ответов аутентификации при сохранении внутренней телеметрии, полезной для поддержки и безопасности.

Часто задаваемые вопросы

What is account enumeration, in plain terms?

Определение аккаунтов — это когда кто‑то может понять, зарегистрирован ли адрес электронной почты, имя пользователя или номер телефона, по отличиям в ответах вашего приложения. Эти отличия могут проявляться в тексте сообщения, HTTP‑кодах, полях JSON, поведении UI, времени ответа или в том, отправляется ли письмо/SMS.

What’s the safest overall strategy to prevent enumeration?

Самый безопасный подход — сделать публичные ответы неотличимыми: одинаковое сообщение, одинаковая общая форма ответа и похожее время ответа независимо от того, существует аккаунт или нет. При этом вы можете и должны записывать реальный результат на сервере в логах и метриках, чтобы команда не потеряла видимость.

How should I handle login errors without revealing whether a user exists?

Вход — одна из легчайших утечек, потому что «неизвестный email» и «неверный пароль» часто возвращают разные ошибки или коды. Сделайте так, чтобы все провалы при входе выглядели одинаково для клиента, и не возвращайте разные коды ошибок или поля, которые намекают на реальную причину.

How can I prevent enumeration during signup if an email is already registered?

Не показывайте «email уже используется» и не меняйте экран в зависимости от того, зарегистрирован ли адрес. Более безопасный подход — принять запрос и показать нейтральное сообщение вроде «Если вы сможете зарегистрироваться, вы получите дальнейшие инструкции», а уже внутри системы обработать реальный кейс (приглашение, верификация, поддержка).

What’s the recommended pattern for a password reset endpoint?

Показывайте одинаковое подтверждение, например: «Если для этого адреса есть аккаунт, мы отправили инструкции», и всегда ведите на один и тот же экран подтверждения. Для несуществующих аккаунтов часто безопаснее ничего не отправлять (тихий режим), одновременно логируя сам запрос на сервере.

What are the most common signals attackers use to detect account existence?

Разные коды статуса, разная структура JSON, разные редиректы или разные подсказки в UI (например, кнопка «Создать аккаунт» только для неизвестных email) — всё это может быть сигналом. Тайминги тоже часто выдают различия: одна ветка быстро завершается, другая выполняет тяжёлую работу и отвечает дольше.

How do I reduce timing leaks without making everything painfully slow?

Стремитесь к одинаковому «ощущению», а не к идеальному постоянному времени ответа. Если путь для несуществующего аккаунта возвращается гораздо быстрее, немного «задержите» его или перенесите тяжёлую работу (создание токена, отправка письма) в асинхронную задачу, чтобы оба запроса попадали в похожие временные рамки.

How can I keep good analytics and support visibility while hiding account existence publicly?

Делайте клиентские ответы общими, а на сервере записывайте точные события с внутренними кодами причин (например, «no user», «wrong password», «rate limited»). Генерируйте уникальный ID запроса на сервере, чтобы связывать логи аутентификации, события провайдера почты/SMS и расследования поддержки, не раскрывая статус аккаунта пользователю.

What guardrails help beyond uniform messages (rate limits, CAPTCHA, lockouts)?

Ограничивайте по IP, устройству и идентификатору, но делайте поведение для пользователя одинаковым. При добавлении задержек, CAPTCHA или блокировок триггерьте их по сигналам злоупотребления (объём, скорость, подозрительная автоматизация), а не по наличию аккаунта, и сохраняйте единое сообщение для пользователя.

Why do AI-generated auth implementations often leak enumeration, and how can FixMyMess help?

AI‑сгенерированные реализации аутентификации часто протекают через лишние поля JSON, несогласованные коды статуса между вебом и мобильным клиентом, ранние возвраты или подробные клиентские логи. FixMyMess (fixmymess.ai) может провести бесплатный аудит кода, найти утечки перечисления аккаунтов и другие проблемы аутентификации, затем исправить и укрепить поток, чтобы он был консистентным в продакшене при сохранении полезной внутренней телеметрии.