Стратегия фиксации зависимостей для стабильных и повторяемых деплоев

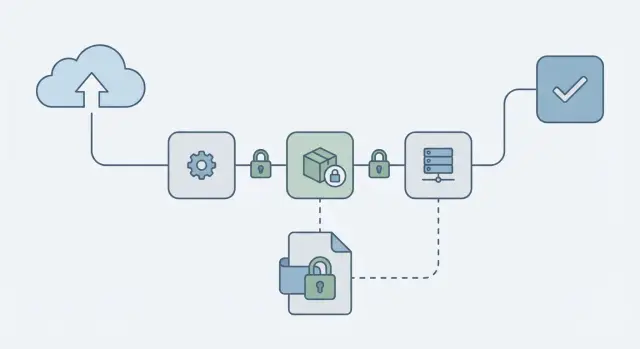

Используйте стратегию фиксации зависимостей, чтобы избежать неожиданных апдейтов, контролировать транзитивные пакеты и выпускать повторяемые сборки в dev, CI и продакшн.

Почему деплои ломаются, когда зависимости плавают

Когда вы позволяете зависимостям «плавать», деплой может измениться даже если ваш код — нет. Это происходит, когда в манифесте используются свободные правила версии, например ^1.2.0, ~1.2.0 или latest. При следующей установке может прийти более новый релиз, который всё ещё соответствует правилу, и теперь в продакшн попадёт другой код, чем вчера.

Проблема касается не только пакетов, которые вы указали напрямую. Большинство проектов зависят от транзитивных зависимостей (зависимостей ваших зависимостей). Небольшое обновление глубоко в этом дереве может поменять поведение, добавить новое peer‑требование или привнести критическую ошибку. Без зафиксированных версий вы часто не узнаете, что изменилось, пока что‑то не сломается.

Вот как разработка, CI и продакшн расходятся:

- Разработчик устанавливает сегодня версии A, B, C.

- CI запускается завтра и получает A, B, D.

- Продакшн перестраивается на следующей неделе и получает A, E, D.

Повторяемая сборка означает, что вы можете установить проект снова, на другой машине, и получить те же версии зависимостей и тот же результат. Вы можете пересобрать старый коммит и быть уверены, что он поведёт себя так же.

Когда версии плавают, команды обычно видят одни и те же симптомы: флейковые тесты, которые падают только в CI, внезапные runtime‑ошибки после «деплоя без кода», сборки, которые ломаются из‑за изменений в требованиях инструментов, новые предупреждения по безопасности от только что подтянутого пакета или поведение, которое проявляется и исчезает на разных машинах.

Хорошая стратегия фиксации делает деплои скучными: поведение меняется только когда вы намеренно обновляете зависимости, а не когда экосистема обновляется под вами.

Ключевые термины: прямые, транзитивные, lockfile, semver

Проще задать стабильную политику зависимостей, когда некоторые термины понятны.

Прямые зависимости — это пакеты, которые вы выбираете и перечисляете в манифесте (например, package.json, requirements.txt или pyproject). Транзитивные зависимости — это пакеты, которые тянут ваши зависимости. Подумайте о заказе сэндвича: вы выбираете сам сэндвич (прямо), а магазин выбирает поставщика хлеба и маринованного соуса (транзитивно). Если магазин меняет поставщика, ваш сэндвич меняется, хотя вы заказали то же самое.

Lockfile фиксирует точные версии, которые были установлены, включая транзитивные, в определённый момент. Он помогает коллегам и CI установить тот же набор снова. Но это не магия: если lockfile игнорируют, постоянно регенерируют или он разрешается по‑разному на другой платформе (часто из‑за нативных модулей), установки всё ещё могут расходиться.

Semver (семантическое версионирование) обычно в формате x.y.z:

- Patch (x.y.Z): мелкие фиксы, обычно безопасно

- Minor (x.Y.z): новые функции, предполагается обратная совместимость

- Major (X.y.z): допускаются ломающие изменения

Диапазон версий — это любое правило, допускающее движение, например ^1.4.2, ~1.4.2, >=1.4 <2 или 1.x. Диапазоны при чистой установке могут незаметно выбрать более новые версии, особенно через транзитивные обновления. Именно оттуда начинаются сюрпризы.

Выберите политику фиксации, подходящую вашей команде

Цель проста: свежие установки и сборки в CI должны вести себя одинаково сегодня и через неделю. Насколько строгой она должна быть, зависит от того, что вы выпускаете, как часто вы выпускаете и сколько изменений ваша команда может безопасно поглотить.

Для большинства приложений (веб, мобильные, бэкенд) строгая фиксация — самый безопасный дефолт. Приложения больше ценят стабильность, чем «совместимость со множеством версий». Если падение патча ломает вас, пользователи видят даунтайм. Жёсткая фиксация также упрощает воспроизведение багов, потому что у всех одинаковый код.

Библиотеки — другое дело. Если вы публикуете пакет, который устанавливают другие, вы часто хотите позволить более широкий semver‑диапазон, чтобы оставаться совместимым с пользователями. Даже тогда стоит использовать lockfile в разработке, чтобы ваши тесты запускались на известных версиях, а расширять или сужать диапазоны — сознательно.

Semver помогает, но не гарантирует безопасность. Минорные обновления всё ещё могут быть рискованными, если мейнтейнеры вносят ломающие изменения в минорном релизе, инструменты меняют дефолтные конфигурации или выход сборки, либо транзитивная зависимость смещается, хотя ваши прямые зависимости остаются прежними.

Размер команды и частота релизов тоже важны. Небольшая команда, выпускающая раз в неделю, может предпочесть жёсткие фиксации и запланированные обновления. Большая команда, выпускающая ежедневно, может допускать патч‑обновления (всё ещё зафиксированные в CI), если у неё надёжные тесты и быстрый откат.

Установите правила: что фиксировать и где

Начните с одного решения: какой файл будет источником правды для версий. Большинство команд используют смесь: манифест указывает намерения, а lockfile гарантирует точную установку.

Используйте манифест (package.json, requirements.txt, Gemfile и т.д.) чтобы описать, что нужно вашему приложению. Используйте lockfile (package-lock.json, yarn.lock, pnpm-lock.yaml, Pipfile.lock, Gemfile.lock и т.д.) чтобы зафиксировать точные установленные версии.

Если вы позволите манифесту слишком свободно плавать и будете считать lockfile опциональным, свежие установки могут подтянуть другой код, чем на прошлой неделе. Так «ничего не менялось» превращается в сломанный деплой.

Простые правила, которые предотвращают сюрпризы

Сделайте политику небольшой и применяйте везде:

- Жёстко фиксируйте прямые зависимости (точно или только патч‑версии), особенно всё, что связано с авторизацией, базами данных, платежами или инструментами сборки.

- Позволяйте более широкие диапазоны только там, где вы готовы терпеть внезапные изменения поведения.

- Коммитьте lockfile и относитесь к нему как к обязательному, а не к "сгенерированному файлу".

- Используйте один пакетный менеджер на репозиторий и один lockfile на репозиторий.

- Решите, как вы будете обрабатывать overrides/resolutions при срочных транзитивных фикcах.

Стандартизируйте команды установки, чтобы все уважали lockfile. Например, используйте режимы установки с фиксацией в CI и локально:

# Examples (use the one that matches your stack)

npm ci

pnpm install --frozen-lockfile

yarn install --frozen-lockfile

Задокументируйте политику в репозитории (README или CONTRIBUTING). Это особенно важно, когда проект переходит от одной команды к другой и люди угадывают «правильные» шаги установки.

Пошагово: сделайте установки повторяемыми

Политика работает только если каждая установка следует одним и тем же правилам. Цель проста: свежая установка сегодня должна давать то же дерево зависимостей завтра, на ноутбуке и в CI.

1) Перегенерируйте lockfile с чистого листа

Начните чисто, чтобы не тащить за собой скрытое состояние.

- Удалите артефакты установки (например,

node_modules) и lockfile. - Выполните установку один раз и позвольте пакетному менеджеру сгенерировать новый lockfile.

- Запустите приложение и тесты, чтобы подтвердить, что новое дерево работает.

Если у вас несколько приложений, делайте это по одному репозиторию за раз. Большие изменения «всё сразу» сложнее ревьюить.

2) Относитесь к lockfile как к обязательному

Коммитьте lockfile и ревьюьте его как код. Любая смена зависимости должна включать и обновление манифеста, и обновление lockfile.

Если кто‑то обновил зависимость, но забыл lockfile, вы снова окажетесь в ситуации «работает у меня».

3) Сделайте установки в CI детерминированными

В CI избегайте команд, которые могут незаметно обновить версии. Используйте режим «используй lockfile как есть»:

# Examples (pick the one for your tooling)

npm ci

yarn install --frozen-lockfile

pnpm install --frozen-lockfile

4) Падайте сборку, если lockfile изменился

Добавьте проверку, которая гарантирует, что установки не перезаписывают lockfile:

git diff --exit-code -- package-lock.json yarn.lock pnpm-lock.yaml

5) Убедитесь, что всё совпадает на разных машинах

Сделайте быструю проверку: попросите коллегу выполнить чистую установку и прогнать тесты. Если результаты отличаются, скорее всего у вас есть OS‑специфические опциональные зависимости, разные версии пакетного менеджера или пропущенный флаг CI.

Управление транзитивными зависимостями без догадок

Большинство неожиданных поломок приходят не от выбранного вами пакета, а от пакетов, которые он тянет, и от тех, которые тянут их.

Практический способ контролировать это — считать lockfile полноценным артефактом. Не фиксируйте только верхнеуровневые пакеты. Делайте транзитивные выборы видимыми, проверяемыми и повторяемыми.

Смотрите, что изменилось, прежде чем деплоить

Когда что‑то ломается после установки, сравните последний рабочий lockfile с новым. Сфокусируйтесь на нескольких признаках: повышение транзитивной версии, даже если прямые зависимости не менялись; новая поддеревья зависимостей, добавленные минорным обновлением; или появление нескольких версий одного и того же пакета.

Часто этого достаточно, чтобы найти небольшое обновление, ставшее причиной реального изменения.

Overrides и дубликаты версий

Overrides (npm overrides, Yarn resolutions, pnpm overrides) полезны, но их легко забыть. Если вы используете override, оставьте краткую заметку в репозитории: зачем оно, кто отвечает и когда ожидается его удаление.

Если вы видите дублирующиеся версии, не делайте дедуп автоматически. Dedupe, когда версии совместимы и нужно меньше копий (ради размера, багов или консистентного поведения). Оставьте как есть, когда у разных родителей действительно требуются разные мажорные версии.

Что делать, если транзитивная библиотека уязвима

Начните с наименее рискованного шага: обновите прямую зависимость, которая её подтягивает. Если быстро это сделать нельзя, используйте override, чтобы принудительно установить заплатанную версию, а затем запланируйте удаление override, когда апстрим обновится.

Безопасный рабочий процесс обновлений (чтобы фиксация не превратилась в застывание)

Фиксация успокаивает деплои, но не должна означать «никогда ничего не обновлять». Рассматривайте обновления как обычную часть выпуска, а не как случайное событие.

Выберите ритм и придерживайтесь его. Многие команды делают плановые обновления раз в неделю или каждые две недели, а срочные исправления безопасности обрабатывают немедленно. Разделение этих путей не заставит вас торопиться с крупным обновлением из‑за одной уязвимости.

Управляемый рабочий процесс:

- Пакетуйте рутинные обновления по расписанию.

- Держите PR с обновлениями небольшими (одна семейство пакетов или одна зона приложения).

- Сначала предпочитайте патчи и миноры; планируйте мажоры заранее.

- Пишите короткое описание в PR о том, что и почему изменилось.

- Мержьте только после прохождения тестов и обновления lockfile в том же PR.

Определите минимальные проверки перед любым повышением зависимости и держите их постоянными: чистая установка с нуля, основной набор тестов, production‑билд и один–два критических пользовательских сценария (логин, оформление заказа, онбординг). Если у вас уже есть сканер безопасности в CI, держите его в цепочке.

CI‑проверки, которые ловят дрейф до релиза

Если вы хотите повторяемые деплои, CI должен вести себя как чистая машина: никаких скрытых глобальных инструментов, никаких локальных установок и никаких тихих апдейтов.

Начните с фиксации рантайма. Идеальный lockfile может не помочь, если CI однажды запускает Node 18, а в другой раз — Node 20, или если различаются минорные версии Python. Зафиксируйте версию рантайма в репозитории и заставьте CI установить её перед любыми установками пакетов.

Хорошие защитные меры в CI обычно включают: заблокированные установки, которые падут при попытке изменить lockfile; проверки синхронизации манифеста и lockfile; и короткий smoke‑тест, который проверяет импорт и старт (часто первое место, где проявляется плохое транзитивное обновление).

Будьте аккуратны с кешированием. Восстанавливайте кэши для скорости, но следите, чтобы lockfile оставался источником правды, и очищайте кэши при изменении lockfile. Если CI восстанавливает node_modules (или pip‑кеш) без проверки соответствия lockfile, вы получите «рандомное» поведение, которое на деле — устаревший кэш.

Распрострённые ошибки, которые всё ещё дают сюрпризы

Большинство «случайных» падений деплоя приходят от нескольких повторяющихся ошибок.

Ошибка 1: Доверие caret и tilde диапазонам

^ и ~ кажутся безопасными, но они всё ещё позволяют новые версии, которые могут сломать вас через транзитивное обновление, изменившийся шаг сборки или баг, требующий нового рантайма. Если вам нужны стабильные деплои, относитесь к плавающим диапазонам как к опции, а не к дефолту.

Ошибка 2: Lockfile отсутствует или устарел

Команды обновляют локально, тесты проходят, а затем забывают закоммитить lockfile. CI устанавливает другое дерево и вы получаете новую ошибку в продакшне. Lockfile — не мусор, это часть релиза.

Другие причины включают смешивание пакетных менеджеров (npm vs Yarn vs pnpm), вечные overrides/resolutions и игнорирование различий рантайма или ОС (версия Node, OpenSSL, Linux vs macOS, архитектура CPU), которые меняют то, что устанавливается или как компилируются нативные модули.

Простой пример: основатель тестирует на macOS с Node 20, а продакшн работает на Linux с Node 18. Транзитивная зависимость выпускает сборку, ожидающую Node 20. Локально всё работает, но продакшн падает в процессе установки.

Быстрый чек‑лист для стабильного управления зависимостями

Если одинаковые входные данные дают одинаковую установку каждый раз, деплои перестают превращаться в сессии отладки.

- Коммитьте lockfile и относитесь к нему как к обязательному. Ревью должны включать изменения lockfile при смене зависимостей, а CI — падать, если lockfile отсутствует или устарел.

- Используйте один пакетный менеджер и одну команду установки везде. Не смешивайте инструменты и не используйте разные команды локально и в CI.

- Фиксируйте версии рантайма, а не только библиотек. Согласуйте версии Node/Python/Ruby локально, в CI и в продакшне.

- Установите регулярный рутин обновлений. Небольшие плановые обновления легче проверять, тестировать и откатывать.

- Добавьте в CI проверки на дрейф. Заблокированные установки, проверки lockfile и базовый smoke‑тест ловят большинство проблем на ранней стадии.

Также определите путь «срочного вмешательства» для критических патчей безопасности: кто утверждает, какие тесты должны пройти и как быстро развернуть, не пропуская при этом базовые проверки.

Пример: «работающее» приложение ломается после чистой установки

Два человека в стартапе выпустили AI‑генерированный веб‑приложение, собранное с помощью Cursor и Replit. На ноутбуке всё работает и даже проходит быструю демонстрацию. Но при первом реальном деплое всё падает. Код не менялся, но сборщик с нуля подтянул зависимости и приложение падает при старте.

Причина косвенная: их код зависит от популярного auth‑пакета, а тот тянет другую библиотеку с плавающим semver, например ^2.3.0. За ночь вышел новый минорный релиз. Он устанавливается, но меняет поведение runtime. Теперь приложение бросает ошибку вроде «Cannot read properties of undefined» при входе.

Они исправили это, отнеся установки к продукту, а не к одноразовой настройке:

- Перегенерировали lockfile на чистой машине и закоммитили.

- Заменили свободные диапазоны в прямых зависимостях там, где важна стабильность (auth, БД, инструменты сборки).

- Заставили CI падать, если lockfile меняется во время установки.

- В CI использовали режим установки по lockfile (например,

npm ci).

После этого деплои стали повторяемыми, потому что все среды получали одинаковые версии, включая транзитивные.

Чтобы не застрять на старых версиях навсегда, они добавили еженедельное окно обновлений. По пятницам они обновляют зависимости в ветке, прогоняют тесты, деплоят в staging и только потом мержат. Если что‑то ломается, окно для поиска виновного маленькое и откат ясен.

Что делать, если ваши деплои уже непредсказуемы

Если деплои кажутся случайными, выберите одну политику фиксации зависимостей и опишите её в репозитории. Один и тот же коммит должен давать одно и то же дерево зависимостей на любой машине.

Сначала решите, что означает «фиксировано» для вашей команды. Некоторые команды разрешают semver‑диапазоны в манифесте, но считают lockfile источником правды. Другие жёстко фиксируют прямые зависимости точными версиями. Любой подход работает, если все следуют одному правилу.

Практический план, не требующий большой переработки:

- Сегодня: выберите политику и добавьте её в README, чтобы новые контрибьюторы не гадали.

- На этой неделе: добавьте CI‑проверки, которые быстро падают при дрейфе установок (заблокированная установка, проверка diff lockfile).

- На следующей неделе: проведите контролируемый цикл обновлений на небольшой группе пакетов, протестируйте и задокументируйте, что сломалось и почему.

- Постоянно: ревьюйте diff lockfile, а не только изменения прямых зависимостей.

Если вы унаследовали AI‑сгенерированный код и установки уже непредсказуемы, дрейф зависимостей часто соседствует с более глубокими проблемами: сломанными потоками авторизации, открытыми секретами или хрупкими скриптами сборки. FixMyMess (fixmymess.ai) может начать с бесплатного аудита кода, чтобы отделить «дрейф версий» от реальных дефектов, а затем привести проект в развертываемое, повторяемое состояние.

После первого цикла вы должны уметь ответить на вопрос: «Если мы установим с нуля, получим ли мы тот же самый рабочий апп?» Если ответ всё ещё «не всегда», посмотрите на скрипты, скрытые postinstall‑шаги и сделайте так, чтобы CI пересобирал с нуля при каждом прогоне.

Часто задаваемые вопросы

Почему мой деплой может сломаться, даже если я не менял код?

Потому что правила ваших зависимостей допускают установку разных версий со временем. Даже если код не менялся, чистая установка может подтянуть новые прямые или транзитивные пакеты, которые меняют поведение, ломают сборку или добавляют новые peer‑требования.

Что на самом деле делает lockfile и нужно ли его коммитить?

Lockfile фиксирует точные версии, установленные в момент установки, включая транзитивные зависимости, так что повторная установка восстанавливает ту же дерево зависимостей. Коммитьте его и относитесь к нему как к критическому коду релиза — он делает сборки повторяемыми на ноутбуках, в CI и в продакшне.

Безопасны ли диапазоны caret (^) и tilde (~) для продакшн‑приложений?

^ и ~ разрешают обновления внутри диапазона, поэтому чистая установка может незаметно перейти на более новую версию, которая всё ещё «подходит». Если вам нужны спокойные деплои, используйте более жёсткие фиксации для прикладного кода, особенно для авторизации, баз данных, платёжных библиотек и инструментов сборки, и полагайтесь на lockfile для детерминированных установок.

Что мне запускать в CI, чтобы предотвратить дрейф зависимостей?

Используйте режим установки, который отказывается менять lockfile. Для Node‑проектов npm ci предназначен для чистых, повторяемых установок в CI, тогда как обычная установка может обновить lockfile и сдвинуть версии, если не быть осторожным.

Нужно ли фиксировать версии Node/Python/Ruby или достаточно lockfile?

Зафиксируйте версию рантайма в репозитории и в CI, чтобы не получилось так, что однажды CI использует Node 18, а в другой раз — Node 20. Идеальный lockfile не спасёт, если рантайм изменился и зависимость требует другого движка или иной сборки нативных модулей.

Как управлять обновлениями транзитивных зависимостей, не угадывая?

Сравните изменения lockfile, чтобы увидеть, какая именно транзитивная версия сменилась, даже если ваши прямые зависимости не менялись. Затем либо обновите прямую зависимость, которая тянет проблемный пакет, либо временно используйте override/resolution, чтобы зафиксировать исправленную версию, планируя потом отказаться от этого патча.

Когда стоит применять overrides/resolutions и как не допустить, чтобы они остались навсегда?

Используйте override/resolution как временную меру спасения, а не как постоянное решение. Оставьте в репозитории короткую заметку: зачем это нужно, кто отвечает за удаление и при каком апстриме его можно убрать, иначе оно станет скрытой причиной сюрпризов.

Почему на моей машине всё работает, а в CI или продакшне — нет?

Потому что артефакты установки и правила разрешения могут расходиться, а люди случайно регенерируют lockfile разными инструментами. Выберите один пакетный менеджер на репозиторий, стандартизируйте команду установки и заставьте CI падать, если lockfile меняется во время установки.

Что делать, если зависимости устанавливаются по‑разному на macOS и Linux?

Часто это связано с зависимостями, специфичными для ОС или архитектуры, особенно нативными модулями, которые по‑разному компилируются на macOS и Linux. Убедитесь, что все используют одинаковый пакетный менеджер и версию рантайма, и сделайте чистую установку на второй машине перед выпуском.

У меня унаследованное AI‑сгенерированное приложение и деплои выглядят случайными — с чего начать?

Начните с детерминизации установок: регенерируйте lockfile с чистого состояния, ужесточите важные диапазоны прямых зависимостей и добавьте CI‑проверки, которые предотвращают дрейф lockfile. Если проект сгенерирован AI и уже нестабилен, FixMyMess (fixmymess.ai) может выполнить бесплатный аудит кода, чтобы отделить «дрейф версий» от более серьёзных проблем вроде поломанных потоков авторизации, утечек секретов или хрупких скриптов сборки, и затем быстро привести проект в рабочее состояние.