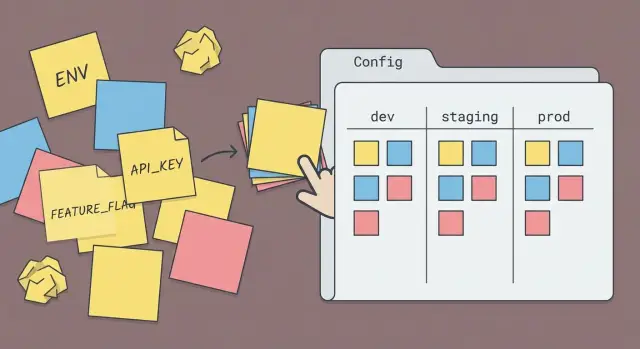

Централизуйте конфигурацию приложения, чтобы избежать расхождений между dev, staging и prod

Централизуйте конфигурацию приложения, чтобы дефолты, секреты и валидация были одинаковыми в dev, staging и prod — без сюрпризов при деплое.

Что такое разрастание конфигурации на самом деле

Разрастание конфигурации — это когда настройки, управляющие приложением, разбросаны по слишком многим местам. Одна переменная хранится как окружение на машине, другая захардкожена в вспомогательном файле, третья переопределяет их в YAML. В итоге никто уже не может с уверенностью ответить: «чем на самом деле пользуется приложение сейчас?», не копаясь по файлам.

В реальных проектах это выглядит так: флаг фичи представлен в трёх местах (булев в коде, значение по умолчанию в конфиге и переопределение через env), таймауты отличаются между сервисами потому что каждая команда «просто выставила у себя», а секреты копируются в случайные .env файлы. Приложение ведёт себя по‑разному в dev, staging и prod, потому что в каждом окружении оказывается свой набор дефолтов, переопределений и отсутствующих значений.

Полезное разграничение:

- Конфигурация: значения, которые меняются в зависимости от окружения или деплоя (URL, креды, лимиты, флаги функций, уровень логов).

- Код: правила и поведение (как работают ретраи, как оцениваются флаги, как применяется таймаут).

Цель централизации конфигурации — не «один гигантский файл». Это один слой конфигурации: единое место, где определены имена, дефолты, приоритеты (что переопределяет что) и правила валидации. С этим подходом dev, staging и prod могут отличаться там, где нужно, но не по случайности.

Признаки того, что конфигурация вызывает расхождения между dev, staging и prod

Если один и тот же коммит ведёт себя по‑разному в разных окружениях, часто виновата не логика, а настройки вокруг неё. Расхождение накапливается постепенно: быстрый фикс в скрипте деплоя, «временное» значение по умолчанию в модуле, переключатель в дашборде, о котором уже никто не помнит.

Признаки расхождения:

- Локально и в staging одинаковый коммит даёт разные результаты (часто в авторизации, отправке писем, фоновых задачах или при обращении к сторонним API).

- Вы постоянно находите скрытые дефолты в разнородных местах: код приложения, Docker-файлы, CI-скрипты, хостинг‑дашборды, миграции БД.

- Онбординг похож на ритуал: «установите эти 14 переменных — и, может быть, всё заработает», плюс пара неписаных шагов, которые знает только один человек.

- Деплои ломаются только в prod, часто потому что только там реальный трафик, реальные секреты или более строгие сетевые правила.

- Никто не может быстро ответить: «Какие значения сейчас используются?» без проверки трёх инструментов и двух репозиториев.

Распространённый сценарий: в staging работает скрипт, который тихо ставит CACHE_ENABLED=false по умолчанию. В проде этот скрипт не используется, кеш включается, запросы начинают таймаутиться, и команда винит последний код. Лечить это патчем — неправильно. Решение — централизовать конфигурацию, чтобы все окружения следовали единым правилам для дефолтов, переопределений и валидации.

Что должен делать единый слой конфигурации

Один слой конфигурации — это место, где каждое значение определено, при необходимости имеет безопасный дефолт и проверяется перед стартом приложения. Он гарантирует, что одни и те же входные данные дают одно и то же поведение в dev, staging и prod.

Он также чётко разделяет конфиг (входы) и логику приложения (поведение). Конфигурация отвечает на «какие значения сейчас используются?», а код отвечает на «что мы с ними делаем?». Когда это смешивается, люди начинают «чинить» проблемы, меняя случайные env‑переменные или захардкоженные значения — и начинается дрейф.

Хороший слой конфигурации:

- Определяет обязательные значения и безопасные дефолты в одном месте.

- Загружает конфигурацию одинаково везде: веб‑сервере, воркере, CLI‑скриптах, миграциях, тестах.

- Валидирует при старте с понятными ошибками, которые говорят, что отсутствует и как это исправить.

- Обращается с секретами по‑особенному: никогда не печатает их, не коммитит и быстро падает, если их нет.

- Производит единый объект, из которого читает всё приложение.

Валидация не опциональна. Она предотвращает тихие баги, например когда незаданная переменная таймаута становится нулём или строковый флаг "false" трактуется как true.

Пример: прототип, сгенерированный ИИ, может читать DATABASE_URL в одном файле, DB_URL в другом, а третий модуль падает к localhost. Один слой конфигурации заставляет использовать одно имя, одно правило, один результат.

Инвентаризация настроек перед рефакторингом

Прежде чем централизовать конфигурацию, составьте карту текущего состояния. Дрейф обычно происходит из‑за того, что одно и то же значение определено дважды под разными именами с разными значениями.

Начните с перечисления всех мест, где может храниться конфигурация. Не думайте «мы же используем только env», пока не проверите:

- Переменные окружения (локальные шеллы,

.envфайлы, настройки контейнеров) - Конфигурационные файлы (JSON/YAML, модули конфигурации)

- Настройки в базе данных (админ‑панели, настройки арендаторов, переключатели фич)

- CI/CD и пайплайны сборки (переменные на этапе сборки, инжекторы секретов)

- Хостинг‑дашборды (значения в UI платформы, рантайм‑переопределения)

Для каждой настройки зафиксируйте два факта: где она задаётся и где читается в коде. Простая таблица работает: имя, текущее значение по окружениям, источник, файл/модуль чтения и владелец.

Далее отметьте, является ли значение секретом (API‑ключи, токены), не‑секретом (таймауты, уровни логов) или производным (собирается из других значений, например базовый URL плюс путь). Производные значения обычно не стоит хранить в нескольких местах.

Наконец, пометьте, что должно отличаться по окружению (например, хост БД), а что должно оставаться одинаковым везде (например, имена флагов функций). Если найдете дубликаты вроде STRIPE_KEY и PAYMENTS_STRIPE_KEY, отметьте, какое имя реально использует код, а что — наследие.

Проектирование модели конфигурации: имена, дефолты и приоритеты

Чтобы централизовать конфигурацию, сделайте «форму» настроек скучной и предсказуемой. Большинство дрейфов происходят, когда одна и та же идея названа тремя разными способами или когда никто не знает, какое значение выигрывает.

Имена, которые люди могут угадать

Выберите одну схему нейминга и придерживайтесь её везде. Используйте согласованные термины (например, всегда DATABASE_URL, а не DB_URL в одном месте и POSTGRES_URL в другом). Решите стиль написания (часто ALL_CAPS для переменных окружения) и используйте небольшой набор префиксов, чтобы связанные настройки группировались.

Полезно группировать настройки по областям:

- auth (сессии, OAuth, JWT, настройки cookie)

- database (URL, размеры пула, таймауты)

- email и уведомления (ключи провайдеров, отправитель)

- storage (бакет, регион, публичный/приватный доступ)

- feature flags

Дефолты и приоритеты (кто выигрывает)

Решите, что такое «дефолт»: безопасное значение, которое работает локально, или плейсхолдер, который вынуждает задать реальное значение в staging и prod. Дефолты подходят для несекретных вещей (уровень логов, размер страницы). Для всего, что влияет на безопасность или данные (секреты, URL БД), дефолты рискованны.

Запишите порядок приоритета и реализуйте его в коде. Частый подход:

- Жёстко заданные дефолты в слое конфигурации

- Файл с настройками для конкретного окружения (опционально)

- Переменные окружения переопределяют всё

- Переопределения в рантайме (только если они действительно нужны)

Для отсутствующих или неверных значений будьте строги для всего, что может привести к плохому деплою (неверный домен, пустой секрет, небезопасный флаг). Запасы используйте лишь если их влияние низкое и очевидное.

Добавьте валидацию, чтобы плохая конфигурация не прошла незамеченной

Централизация конфигурации — это только половина дела. Другая половина — убедиться, что каждое значение имеет правильный тип, форму и диапазон до того, как приложение начнёт реальную работу.

Относитесь к конфигу как к контракту входных данных. Опишите схему, которая явно указывает, как должен выглядеть каждый ключ, и валидируйте её при старте. Если что‑то не так — падайте быстро с понятной ошибкой, чтобы поймать проблему на деплое, а не после того, как пользователи столкнулись с поломкой.

Практическая схема проверяет:

- Типы (строка, число, булево) и форматы вроде URL

- Разрешённые значения для некоторых ключей (например,

LOG_LEVEL) - Обязательные и опциональные ключи, с безопасными дефолтами для опциональных

- Диапазоны и лимиты (таймауты, число ретраев, макс размер загрузки)

- Междуполевая логика (если

AUTH_ENABLED=true, тоAUTH_PROVIDERдолжен быть задан)

Хорошие ошибки экономят часы. Они должны назвать ключ, что ожидалось, что пришло и показать пример.

ConfigError: DATABASE_URL must be a valid URL.

Got: "postgres://" (missing host)

Expected: "postgres://user:pass@host:5432/dbname"

Where: staging environment

Документируйте каждую настройку рядом со схемой одной фразой про назначение. Когда команды наследуют код, сгенерированный ИИ, отсутствие или неясность конфигурации — частая причина дрейфа.

Пошагово: как мигрировать на один слой конфигурации без простоя

Самый безопасный способ централизовать конфигурацию — постепенный rollout, а не большой рывок. Старые и новые пути конфигурации должны работать параллельно, пока не обновите все места чтения.

План миграции, который сохраняет прод в здравии

Добавьте новый слой конфигурации, но пока ничего не удаляйте. Затем переносите использование мелкими, проверяемыми изменениями:

- Создайте единый модуль/пакет конфигурации, который будет единственным местом, читающим переменные окружения и файлы.

- Добавьте временные соответствия (алиасы) от старых имён к новой модели, чтобы существующие деплои продолжали работать.

- Перенесите все захардкоженные дефолты в слой конфигурации, чтобы везде был один базовый набор поведения.

- Обновляйте точки чтения по областям (auth, email, database, payments) так, чтобы они читали из нового объекта конфигурации.

- Убедившись, что все места мигрированы, удалите старые пути и алиасы.

Избегайте простоя, делая минимум два деплоя: первый добавляет новый слой и алиасы, второй удаляет старый код после подтверждения, что ничего от него не зависит.

Добавьте безопасное резюме при старте

После загрузки приложения выводите короткое резюме конфигурации в логи, чтобы быстро заметить дрейф. Делайте его без чувствительных данных: имя окружения, какие флаги включены/выключены, регион, какой хост БД выбран. Никогда не печатайте секреты или полные строки подключения.

Как держать окружения согласованными, не путая их

Вы хотите, чтобы dev, staging и prod были похожи, но не одинаковы. Цель — паритет окружений: приложение ведёт себя последовательно, а небольшое число настроек может безопасно отличаться.

Решите заранее, что можно менять по окружению, и делайте переопределения только для этих значений. Частые примеры:

- Внешние эндпойнты (песочница платежей vs боевой провайдер)

- Уровень логов и места их хранения

- Домены и callback URL

- Кнопки масштабирования (число воркеров, лимиты запросов)

- Секреты (всегда разные для каждого окружения)

Всё остальное должно быть одинаковым, особенно критичные для поведения дефолты. Если в staging другой таймаут, настройка кеша или режим аутентификации — вы не тестируете то, что отправляете в прод.

Избегайте прод‑специфичной логики вроде if (ENV === "prod") { ... }, которая меняет работу фичи. Если что‑то действительно должно работать только в проде (из‑за стоимости или соответствия требованиям), делайте это явно через флаг фичи: имя, владелец и причина.

Простой пример: команда отключает строгие cookie в staging «чтобы вход был проще». Тесты проходят в staging, но в production авторизация ломается при кросс‑сайт редиректах. Единые настройки аутентификации между окружениями позволили бы обнаружить проблему раньше.

Как безопасно тестировать изменения конфигурации

При централизованной конфигурации главный риск — неизвестная настройка, которая раньше «просто работала» в одном окружении и теперь ломает всё.

Относитесь к конфигу как к входу, который можно загружать в тестах. Создайте три небольших набора примеров для dev, staging и prod (в репозитории с фейковыми значениями). Тест должен загрузить каждый набор и утверждать, что итоговый слитый конфиг имеет одинаковую структуру везде. Это ловит отсутствующие ключи и неожиданные правила приоритета.

Добавьте тест на падение: удалите обязательную настройку и подтвердите, что приложение завершает работу с понятной ошибкой, которая называет поле. «DATABASE_URL отсутствует» намного проще исправить, чем «запустилось, но стало вести себя странно».

Быстрые безопасные тесты, которые стоит хранить

- Пробуйте опасные значения: пустые строки, неправильные типы, невалидные URL, выходящие за диапазон числа.

- Подтвердите, что секреты никогда не попадают в логи (никаких полных токенов, паролей или приватных ключей).

- Утверждайте, что флаги функций принимают только известные значения (например, true/false, а не "yes").

Dry‑run старта в CI

Запустите задачу «только старт» в CI, которая загружает конфиг с безопасными плейсхолдерами, собирает приложение и инициализирует ключевые зависимости (роуты, клиент БД, провайдеры аутентификации) без обращения к реальным сервисам. Если приложение не может подняться с плейсхолдерами, то, вероятно, оно не поднимется в staging.

Типичные ошибки, которые вновь создают разрастание конфигурации

Большинство команд делают рефакторинг, чувствуют облегчение, а потом медленно возвращаются к хаосу. Виноват не новый конфиг, а привычки вокруг него.

Классическая ошибка — неявные дефолты. Кто‑то добавил «если значение отсутствует, предположим X» в одном сервисе, а другой сервис предполагает Y. На локальной машине это работает, потому что у вас лишние env‑переменные. В staging поведение меняется, и никто не может объяснить почему. Сделайте каждый дефолт явным и определённым в одном месте.

Ещё одна ошибка — принимать неизвестные ключи. Опечатка вроде PAYMNTS_ENABLED тихо создаёт новую настройку, и реальный флаг так и не включается. Именно это должна предотвратить валидация конфигурации.

Секреты тоже любят ползти не туда: вставляются в «временные» JSON‑файлы, логируются при дампе конфига или попадают в примерные .env с реальными значениями. Держите секреты отдельно и никогда не печатайте их.

Ошибки, которые часто проявляются после «успешного» рефакторинга:

- Разные имена для одного и того же значения между сервисами (например,

DATABASE_URLvsDB_URL) - Дашборд хостинга переопределяет код без ясного правила приоритета

- Добавление одноразовых env во время инцидентов и их неснятие

- Копирование конфигурации в README, которая устаревает

- Превращение флагов функций в постоянные ответвления поведения

Короткий чек‑лист перед мёрджем рефакторинга

Перед мёрджем убедитесь, что поведение действительно решается одним местом. Приложение должно вести себя одинаково везде, если вы специально не меняете настройку.

- Один слой конфигурации загружает все значения (env, файлы, флаги) и валидирует типы до старта.

- Дефолты живут в одном месте, их легко найти и они соответствуют тому, что нужно в проде.

- Отсутствие обязательных значений приводит к быстрому и понятному падению с сообщением, где и как задать ключ.

- Dev, staging и prod отличаются только небольшим, явно заданным набором значений (хост БД, флаги функций).

- Секреты никогда не попадают в логи, страницы ошибок, вывод сборки или клиентские бандлы.

Простой тест реальности: запустите приложение с намеренно неправильным значением (например, строка вместо числа) и подтвердите, что оно отказывается стартовать. Затем задеплойте в staging и проверьте, что там работают те же правила.

Напишите короткую памятку для следующего человека: где живёт конфигурация, как работает приоритет и 2–3 распространённых примера (например, как включить флаг в staging, не трогая prod). Эта заметка помешает разрастанию конфигурации вернуться через неделю.

Пример: deploy в staging, который падает из‑за разбросанной конфигурации

Частая история с прототипами, сгенерированными ИИ: на ноутбуке всё работает, а staging ломается после первого деплоя. UI грузится, но логин падает. Пользователи попадают на пустую страницу или видят ошибку «redirect_uri mismatch».

Причина обычно банальна: callback URL для аутентификации задан в двух местах и они не совпадают. Локально приложение использует http://localhost:3000/callback. В staging кто‑то обновил провайдера аутентификации на https://staging.example.com/callback, но приложение всё ещё читает старое значение из оставшегося env или жёстко закодированного файла. Плюс в staging может не хватать одного секрета (например, ключа подписи сессии), так что даже если redirect проходит, приложение не может держать сессии.

С единым слоем конфигурации источник истины один, и при старте приложение проверяет:

- Callback URL соответствует окружению

- Обязательные секреты присутствуют (не пустые, не плейсхолдеры)

- Значения имеют правильный формат (URL выглядят как URL)

Вместо того чтобы падать после клика «Log in», деплой падает сразу с понятной ошибкой вроде «Missing SESSION_SECRET in staging» или «AUTH_CALLBACK_URL does not match staging base URL». Та же проверка помогает не допустить проблему в prod.

Что делать дальше, если ваше приложение, сгенерированное ИИ, продолжает дрейфовать

Дрейф dev–prod особенно распространён в кодовых базах, сгенерированных ИИ, потому что логика конфигурации часто дублируется в нескольких файлах, разбросана по хелперам и подкреплена скрытыми дефолтами.

Если приложение в целом работает и основная боль — непоследовательное поведение, рефакторьте поэтапно. Добавьте единый слой конфигурации, который читает из одного места, задаёт дефолты и валидирует обязательные значения. Затем переносите группы по очереди (auth, database, email, сторонние API), пока все чтения не пойдут через этот слой.

Если приложение уже хрупкое (случайные краши, непонятный путь старта, «работает только на моём компьютере»), чистая перестройка или частичный рефакторинг могут быть быстрее. Это особенно верно, когда вы находите множество путей конфигурации с разными именами или когда дефолты захардкожены в нескольких местах.

Быстрый аудит поможет выбрать стратегию. Он должен ответить:

- Где каждая настройка определяется, переопределяется и используется

- Какой дефолт задан (и безопасен ли он)

- Что ломается, если значение отсутствует или некорректно

- Какие секреты хранятся неправильно

Если вы унаследовали прототип от инструментов вроде Lovable, Bolt, v0, Cursor или Replit и он ломается за пределами ноутбука, FixMyMess (fixmymess.ai) фокусируется на диагностике расхождений между конфигом и логикой, затем ремонтирует и укрепляет кодовую базу, чтобы она предсказуемо вела себя в staging и production.

Поставьте одну ясную цель: один слой конфигурации слит в основной код, валидируется (быстро падает при плохих значениях) и задеплоен в staging с поведением, совпадающим с dev.